-

![Czy aplikacje internetowe są bezpieczne? [© Melpomene - Fotolia.com] Czy aplikacje internetowe są bezpieczne?]()

Czy aplikacje internetowe są bezpieczne?

... to zaskoczeniem, skoro doświadczenie pokazuje, że aplikacje internetowe to łakomy kąsek dla cyberprzestępców. Potwierdzeniem zagrożeń czyhających na aplikacje internetowe jest tegoroczny raport Verizon, z którego wynika, że co czwarty incydent naruszenia bezpieczeństwa danych jest efektem ataku wymierzonego w aplikacje webowe. Jak z tego rodzaju ...

-

![Aplikacje internetowe zapewnią ciągłość biznesową? Aplikacje internetowe zapewnią ciągłość biznesową?]()

Aplikacje internetowe zapewnią ciągłość biznesową?

... firmy w takich warunkach, staje się więc nieodzowne. Dobrym pomysłem jest VPN, ale pomocne okazać mogą się również aplikacje internetowe. Jaką rolę mogą pełnić aplikacje internetowe? Jak pisze Fortinet, aplikacje internetowe udostępniane są w modelu chmury publicznej (Software as a Service, SaaS). Oprogramowanie to usytuowane jest na serwerach ...

-

![Zautomatyzowane cyberataki na aplikacje internetowe. Jak się chronić? [© pixabay.com] Zautomatyzowane cyberataki na aplikacje internetowe. Jak się chronić?]()

Zautomatyzowane cyberataki na aplikacje internetowe. Jak się chronić?

... boty zablokowane przez administratorów strony miały znaczenie marginalne (poniżej 2% ataków). A oto trendy wykryte przez analityków w cyberatakach na aplikacje internetowe oraz sposoby, w jaki cyberprzestępcy wykorzystują ataki zautomatyzowane. Wyróżnione zagrożenia Cyberataki zautomatyzowane – w atakach zautomatyzowanych stosowane są boty, które ...

-

![5 powodów, dla których marki powinny mieć aplikacje zakupowe [© Africa Studio - Fotolia.com] 5 powodów, dla których marki powinny mieć aplikacje zakupowe]()

5 powodów, dla których marki powinny mieć aplikacje zakupowe

Aplikacje mobilne są ważnym ogniwem między marką, a detalistami i konsumentami z uwagi na to, że są kompatybilne z danym systemem operacyjnym i bardziej funkcjonalne niż strony internetowe, a ponadto prezentują ofertę sklepu na ekranie smartfonu. Obok wygody obsługi i możliwości promowania wizerunku marki istnieją dodatkowe powody, dla których ...

-

![Jakie strony internetowe popularne w Wielkanoc? [© Dirk (Beeki®) Schumacher z Pixabay] Jakie strony internetowe popularne w Wielkanoc?]()

Jakie strony internetowe popularne w Wielkanoc?

... – zainspirowani dobrą pogodą – organizowali spontaniczne wyjazdy. Poniedziałek wielkanocny był też dniem szczególnej popularności kategorii „Serwisy pogodowe”. Zagregowane w niej strony internetowe i aplikacje odwiedziło wówczas 4,2 mln osób, które wygenerowały 8,2 mln odsłon. Jeszcze wyższe wyniki padły 2 kwietnia, kiedy to na serwisach pogodowych ...

-

![5 sposobów na redukcję strat po włamaniu na konto internetowe [© Brian Jackson - Fotolia.com] 5 sposobów na redukcję strat po włamaniu na konto internetowe]()

5 sposobów na redukcję strat po włamaniu na konto internetowe

... internetowe? W jaki sposób odzyskać kontrolę nad kontem internetowym? Jak podnieść swój poziom cyberbezpieczeństwa? 1. Jak rozpoznać włamanie na konto internetowe? Powodem włamania na konto internetowe ... i usług firm trzecich (np. na Facebooku wchodzimy w Ustawienia - Aplikacje i witryny). Jeżeli nie mamy kontroli nad swoim kontem i nie możemy ...

-

![Aplikacje zakupowe walczą o klienta [© Andrey Popov - Fotolia.com ] Aplikacje zakupowe walczą o klienta]()

Aplikacje zakupowe walczą o klienta

... sprzedaży, wzrost z inwestycji może być dla wielu bardzo trudny do osiągnięcia. „Rynek jest bardzo konkurencyjny i opanowany przez aplikacje międzynarodowych sieci handlowych oraz duże sklepy internetowe. Wśród nich najliczniejszą grupę tworzą branża odzieżowa, spożywcza oraz drogerie” – komentuje wyniki Michał Pietruszka, stojący na czele ...

-

![Dzieci i zagrożenia internetowe [© stoupa - Fotolia.com] Dzieci i zagrożenia internetowe]()

Dzieci i zagrożenia internetowe

... związane z rozsyłaniem SPAMU przenoszą się również na popularne wśród polskiej młodzieży portale społecznościowe. „Należy zdać sobie sprawę, że aplikacje internetowe nie są pozbawione wad. Luki w przeglądarkach, czy niewystarczające wykorzystywanie mechanizmów ograniczających rozprzestrzenianie się malware, to jedne z najczęstszych przyczyn ...

-

![Branża turystyczna a aplikacje mobilne Branża turystyczna a aplikacje mobilne]()

Branża turystyczna a aplikacje mobilne

... ebookers.com. Wszystko po to, aby stworzyć dla nas indywidualny i nietuzinkowy magazyn podróżniczy prezentujący miejsce naszej destynacji. Materiałami wyszukanymi przez aplikacje możemy się podzielić z naszymi przyjaciółmi i rodziną drogą mail’ową lub poprzez umieszczenie wpisu na serwisach Facebook i Twitter. Dzięki aplikacji możemy ...

-

![Wycofane aplikacje mobilne, czyli duchy, które nadal straszą [© alswart - Fotolia.com] Wycofane aplikacje mobilne, czyli duchy, które nadal straszą]()

Wycofane aplikacje mobilne, czyli duchy, które nadal straszą

... – mówi Arkadiusz Krawczyk, Country Manager w Intel Security Poland. Na jakie aplikacje mobilne należy uważać? Jednym z przykładów jest zainfekowana trojanem aplikacja kradnąca ... z nich to ataki typu DDoS – mówi Arkadiusz Krawczyk z Intel Security Poland. Internetowe czarne rynki oferują do wynajęcia botnety IoT różnych rozmiarów. Liczba tego ...

-

![Trend Micro: zagrożenia internetowe 2016 [© kaptn - Fotolia.com] Trend Micro: zagrożenia internetowe 2016]()

Trend Micro: zagrożenia internetowe 2016

... całym świecie traciły średnio po 140 000 USD. Zagrożenia internetowe typu BEC zwróciły również uwagę na skuteczność technik inżynierii społecznej stosowanych wobec przedsiębiorstw ... oprogramowania Adobe Acrobat Reader DC i Advantech WebAccess. Obie te aplikacje są szeroko stosowane w środowiskach przedsiębiorstw i systemach SCADA (Supervisory Control ...

-

![Czy przeglądarki internetowe są bezpieczne? [© k-artz - Fotolia.com] Czy przeglądarki internetowe są bezpieczne?]()

Czy przeglądarki internetowe są bezpieczne?

... wersji, która jest notorycznie ignorowana. Na szczęście, wszystkie nowoczesne przeglądarki internetowe oferują wygodne i szybkie procedury aktualizacji. To samo powinno się ... systemu. To nie zawsze jest najlepszy czas, aby zamknąć wszystkie aplikacje, zapisać wszystkie dokumenty i odczekać chwilę, aż aktualizacje zostaną zainstalowane. Jednak ...

-

![Trend Micro: zagrożenia internetowe II kw. 2013 [© yuriy - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2013]()

Trend Micro: zagrożenia internetowe II kw. 2013

... ulepszonych wersjach W porównaniu z ubiegłym kwartałem, liczba złośliwych aplikacji wymierzonych w internetowe usługi bankowe wzrosła o prawie jedną trzecią. Najwięcej ofiar tego procederu ... on Rails i ColdFusion®. Oszustwa, oparte na inżynierii społecznej, biorą obecnie na celownik aplikacje służace do obsługi kont dostępu do kilku serwisów, takich ...

-

![Jak zagrażają nam przeglądarki internetowe? [© Volodymyr Krasyuk - Fotolia.com] Jak zagrażają nam przeglądarki internetowe?]()

Jak zagrażają nam przeglądarki internetowe?

... poprzez ataki, takie jak cross-site scripting, mogą atakować również aplikacje na komputerze ofiary i jej konta w serwisach, wykorzystując przeglądarkę do dostarczenia ... sieci. Pliki cookies to małe fragmenty danych generowane przez serwery internetowe i przechowywane przez przeglądarkę przez określony czas. Z jednej strony zapisują informacje, ...

-

![Internetowe oszustwa płatnicze: komu i jak zagrażają najbardziej? Internetowe oszustwa płatnicze: komu i jak zagrażają najbardziej?]()

Internetowe oszustwa płatnicze: komu i jak zagrażają najbardziej?

... obciążenia. Pozytywów można szukać także w tym, że z roku na rok rośnie odsetek firm zwracających się ku technologii, by zabezpieczyć strony internetowe, aplikacje i e-sklepy. Badanie pokazało, że obecnie u prawie połowy polskich firm (47 proc.) znajdziemy rozwiązania oparte na sztucznej inteligencji, którą handlowcy wykorzystują ...

-

![Keyloggery, aplikacje szpiegujące i malware atakują małe firmy Keyloggery, aplikacje szpiegujące i malware atakują małe firmy]()

Keyloggery, aplikacje szpiegujące i malware atakują małe firmy

... wymierzonego w małe i średnie firmy stanowiły keyloggery, aplikacje szpiegujące i malware wykorzystywany do kradzieży poufnych danych. Informacje nielegalnie pozyskane ... ofiar lub przekierowanie adresatów fałszywych wiadomości na specjalnie spreparowane strony internetowe. Z badanych przez zespół Sophos przypadków należy wyróżnić m.in. złośliwy kod ...

-

![Komunikatory internetowe zagrożone [© stoupa - Fotolia.com] Komunikatory internetowe zagrożone]()

Komunikatory internetowe zagrożone

... laboratoriów antywirusowych ESET przypominają, że komunikatory, podobnie jak przeglądarki internetowe czy programy pocztowe, doskonale nadają się do dystrybuowania w sieci ... warto zabezpieczyć swojego komputera programem antywirusowym lub pakietem bezpieczeństwa. Takie aplikacje mogą zablokować i ochronić Cię przed złośliwą zawartością ukrytą na ...

-

![Strony internetowe: personalizacja w 4 prostych krokach [© Rawpixel - Fotolia.com] Strony internetowe: personalizacja w 4 prostych krokach]()

Strony internetowe: personalizacja w 4 prostych krokach

... Google dostarczało wyników wyszukiwania dopasowanych do indywidualnych użytkowników. Aplikacje takie jak Zite czy Flipboard oferują czytelnikom dopasowane kanały treści ... . Wraz z nadejściem możliwości personalizacji, konsumenci zaczęli oczekiwać, że treści internetowe będą dopasowane do ich potrzeb. Według badan dotyczących doświadczeń użytkowników ...

-

![Polskie firmy a aplikacje mobilne [© Scanrail - Fotolia.com] Polskie firmy a aplikacje mobilne]()

Polskie firmy a aplikacje mobilne

... o realizacji działań umożliwiających przekazanie swoim obecnym i potencjalnym klientom jak największej liczby informacji o usługach i produktach, ukazanych w przejrzystej i funkcjonalnej formie. Aplikacje bądź mobilna wersja strony powinny być przede wszystkim użyteczne, dlatego też w trakcie ich projektowania szczególny nacisk powinien zostać ...

-

![Panda: zagrożenia internetowe w 2007 [© Scanrail - Fotolia.com] Panda: zagrożenia internetowe w 2007]()

Panda: zagrożenia internetowe w 2007

... w oprogramowaniu i systemie operacyjnym oraz oszustwa internetowe, zwłaszcza z wykorzystaniem niechcianych wiadomości elektronicznych to według Panda Software ... gdyż rozwiązania proaktywne już dziś potrafią eliminować jeszcze nieznane złośliwe aplikacje, rozpoznając je na podstawie podejmowanych działań (analiza behawioralna) i podobieństwa do ...

-

![Przeglądarki internetowe mają luki Przeglądarki internetowe mają luki]()

Przeglądarki internetowe mają luki

... się jednak aplikacje, z których na co dzień każdy z nas korzysta kilkakrotnie - najsłabsze ogniwo tego łańcucha stanowią przeglądarki, ... cyberprzestępców. Nic więc dziwnego, że obecnie najsłabszym ogniwem tego łańcucha są przeglądarki internetowe i ich elementy, w których znajduje się większość wykorzystywanych nielegalnie luk w zabezpieczeniach, a ...

-

![ESET: zagrożenia internetowe IX 2010 ESET: zagrożenia internetowe IX 2010]()

ESET: zagrożenia internetowe IX 2010

... firmowej, jeśli zaniedba się szkolenia pracowników. Liderem wrześniowego rankingu zagrożeń przygotowanego przez laboratoria firmy ESET, po raz kolejny okazały się aplikacje wykorzystujące do infekowania komputerów funkcje autostartu nośników danych. Tuż za nimi uplasował się robak internetowy Conficker oraz konie trojańskie wykradające ...

-

![Dwuetapowa weryfikacja, czyli jeszcze bezpieczniejsze konto internetowe Dwuetapowa weryfikacja, czyli jeszcze bezpieczniejsze konto internetowe]()

Dwuetapowa weryfikacja, czyli jeszcze bezpieczniejsze konto internetowe

... zabawy i włamywano się na konta internetowe jedynie po to, by pokazać swoje umiejętności. Obecnie tego rodzaju działania ... Authenticator lub Google Authenticator). Niektórzy usługodawcy lub instytucje finansowe oferują również specjalne aplikacje mobilne pozwalające na uzyskanie kodu identyfikacyjnego. Jak chronimy swoje konta? 11% respondentów ...

-

![Sklepy internetowe powinny dbać o świąteczny spokój klientów [© Stanisic Vladimir - Fotolia.com] Sklepy internetowe powinny dbać o świąteczny spokój klientów]()

Sklepy internetowe powinny dbać o świąteczny spokój klientów

... klientów na fałszywe strony albo szkodliwe skrypty, które atakują aplikacje, użytkowników lub sprzęt. Dziś dzięki analizie behawioralnej można szybko wychwycić ... dla nich bezużyteczne. Aby poradzić sobie z sezonowym szałem, sklepy internetowe muszą dać klientom intuicyjne i połączone ze sobą rozwiązania. Strona internetowa, zaprojektowana w ...

-

![Zagrożenia internetowe I kw. 2011 Zagrożenia internetowe I kw. 2011]()

Zagrożenia internetowe I kw. 2011

... prowadzi do pojawienia się mobilnych botnetów; Systemy kontroli aplikacji można obejść: aplikacje można zainstalować na urządzeniach z Androidem nie tylko poprzez Android Market ... zaatakowania HBGary hakerzy uderzyli również w RSA, BMI, Lush oraz strony internetowe Play.com i wiki.php.net. W efekcie tych skutecznych ataków cyberprzestępcy uzyskali ...

-

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013]()

Zagrożenia internetowe I kw. 2013

... tej rodziny reklamują również różne aplikacje. W tym celu trojany ukradkiem pobierają i instalują aplikacje na urządzeniu mobilnym ofiary, a następnie ... którym znajdują się komputery z zainstalowanym produktem firmy Kaspersky Lab, który zablokował zagrożenia internetowe. Lista Top 10 państw, w których użytkownicy najczęściej natrafiają na szkodliwe ...

-

![Zagrożenia internetowe I-VI 2012 Zagrożenia internetowe I-VI 2012]()

Zagrożenia internetowe I-VI 2012

... usług finansowych, co tłumaczy zwiększający się popyt na te informacje wśród cyberprzestępców zaangażowanych w internetowe oszustwa bankowe. Dystrybucja fałszywego oprogramowania antywirusowego Prawie wszystkie fałszywe aplikacje antywirusowe posiadają angielskojęzyczne graficzne interfejsy użytkownika (GUI), ponieważ ich nadrzędnymi celami są ...

-

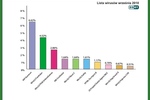

![Najbardziej popularne aplikacje na telefon Najbardziej popularne aplikacje na telefon]()

Najbardziej popularne aplikacje na telefon

... Banku Śląskiego dowodzą, że z mobilnych aplikacji częściej korzystają mężczyźni (24 proc.) niż kobiety (14 proc.). A jakie aplikacje cieszą się największą popularnością wśród Polaków? Przeglądarki internetowe Według danych Banku ING z przeglądarek internetowych korzysta aż 64 proc. Polaków. Jak się okazuje najczęściej korzystają z nich ...

-

![Zagrożenia internetowe I kw. 2012 Zagrożenia internetowe I kw. 2012]()

Zagrożenia internetowe I kw. 2012

... go na popularną w Chinach stronę internetową nieoficjalnego sklepu oferującego aplikacje dla Androida. W efekcie, osoby, które pobrały program mający im pomóc ... punkty procentowe i wynosił 84% wszystkich wykrytych problemów. Ranking ten tworzą głównie strony internetowe, na które są przekierowywani użytkownicy. Użytkownicy zazwyczaj trafiają na takie ...

-

![ESET: zagrożenia internetowe VII 2014 [© Сake78 - Fotolia.com] ESET: zagrożenia internetowe VII 2014]()

ESET: zagrożenia internetowe VII 2014

... . za pomocą serwisów udostępniania plików albo rosyjskiej sieci społecznościowej – Spaces.ru. Jednymi z najczęstszych nosicieli złośliwego oprogramowania na Androida są te aplikacje, które przypominają popularne legalne programy, takie jak gry, jednak ich funkcjonalność została rozszerzona o specjalny dodatek – konia trojańskiego. Również tzw ...

-

![Dr.Web: zagrożenia internetowe w XI 2014 r. Dr.Web: zagrożenia internetowe w XI 2014 r.]()

Dr.Web: zagrożenia internetowe w XI 2014 r.

... zestawieniu okupują programy typu Trojan.Download. „Top 10” zawiera także złośliwe aplikacje, które kradną poufne informacje – Trojan.PWS.Panda i Trojan.PWS.Stealer. ... .BackDoor.Gates.5, programu przeznaczonego do przeprowadzania ataków DDoS na serwery internetowe i zdolnego do infekowania 32-bitowych wersji systemu Linux. W listopadzie program ten ...

-

![Dr.Web: zagrożenia internetowe w VIII 2015 r. [© satori - Fotolia.com] Dr.Web: zagrożenia internetowe w VIII 2015 r.]()

Dr.Web: zagrożenia internetowe w VIII 2015 r.

... tego zagrożenia w innym artykule. Trojan.LoadMoney – rodzina trojanów typu downloader, generowana przez serwery należące do programu partnerskiego LoadMoney. Te aplikacje pobierają i instalują w zainfekowanym systemie niechciane programy. Trojan.DownLoad3.35967 – trojan potrafiący pobierać z Internetu inne złośliwe oprogramowanie i instalować je na ...

-

![Piractwo a zagrożenia internetowe Piractwo a zagrożenia internetowe]()

Piractwo a zagrożenia internetowe

... ich pobieranie. Popularne protokoły P2P to BitTorrent, eDonkey, Gnutella i FastTrack. Aplikacje P2P to między innymi: eMule, Kazaa, BearShare i Limewire. Obecnie ... podaniem informacji potrzebnych do dokonania zapłaty sprawdź czy używane połączenia internetowe są bezpieczne. Większość przeglądarek Internetu wyświetla ikonę kłódki podczas korzystania ...

-

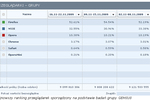

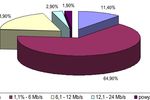

![Sektor MSP w Polsce a łącza internetowe Sektor MSP w Polsce a łącza internetowe]()

Sektor MSP w Polsce a łącza internetowe

... popularne są tu blokady komunikacji Peer-2-Peer (65%) oraz konkretnych stron WWW (55%) i portów do gier (50%). Rzadziej pracodawcy blokują komunikatory internetowe (35%), streaming mediów (27%) i prywatną korespondencję e-mail (18%). Co dziesiąta firma całkowicie blokuje pracownikom dostęp do przeglądarek internetowych. – Ograniczanie dostępu ...

-

![F-Secure: zagrożenia internetowe 2011 [© stoupa - Fotolia.com] F-Secure: zagrożenia internetowe 2011]()

F-Secure: zagrożenia internetowe 2011

... z serwisów społecznościowych oraz zysków czerpanych z nielegalnej działalności w tego typu portalach. Już dziś jest to interes niezwykle intratny. Zainfekowane linki lub aplikacje rozpowszechniane na serwisach społecznościowych mogą bowiem kierować do stron dla dorosłych, płatnych serwisów, wykradać dane osobowe, dane dostępowe do kont ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Czy aplikacje internetowe są bezpieczne? [© Melpomene - Fotolia.com] Czy aplikacje internetowe są bezpieczne?](https://s3.egospodarka.pl/grafika2/aplikacje-internetowe/Czy-aplikacje-internetowe-sa-bezpieczne-225034-150x100crop.jpg)

![Zautomatyzowane cyberataki na aplikacje internetowe. Jak się chronić? [© pixabay.com] Zautomatyzowane cyberataki na aplikacje internetowe. Jak się chronić?](https://s3.egospodarka.pl/grafika2/aplikacje-internetowe/Zautomatyzowane-cyberataki-na-aplikacje-internetowe-Jak-sie-chronic-236272-150x100crop.jpg)

![5 powodów, dla których marki powinny mieć aplikacje zakupowe [© Africa Studio - Fotolia.com] 5 powodów, dla których marki powinny mieć aplikacje zakupowe](https://s3.egospodarka.pl/grafika2/m-commerce/5-powodow-dla-ktorych-marki-powinny-miec-aplikacje-zakupowe-219497-150x100crop.jpg)

![Jakie strony internetowe popularne w Wielkanoc? [© Dirk (Beeki®) Schumacher z Pixabay] Jakie strony internetowe popularne w Wielkanoc?](https://s3.egospodarka.pl/grafika2/dostep-do-internetu/Jakie-strony-internetowe-popularne-w-Wielkanoc-259032-150x100crop.jpg)

![5 sposobów na redukcję strat po włamaniu na konto internetowe [© Brian Jackson - Fotolia.com] 5 sposobów na redukcję strat po włamaniu na konto internetowe](https://s3.egospodarka.pl/grafika2/wlamanie-na-konto/5-sposobow-na-redukcje-strat-po-wlamaniu-na-konto-internetowe-231497-150x100crop.jpg)

![Aplikacje zakupowe walczą o klienta [© Andrey Popov - Fotolia.com ] Aplikacje zakupowe walczą o klienta](https://s3.egospodarka.pl/grafika2/m-commerce/Aplikacje-zakupowe-walcza-o-klienta-207320-150x100crop.jpg)

![Dzieci i zagrożenia internetowe [© stoupa - Fotolia.com] Dzieci i zagrożenia internetowe](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Dzieci-i-zagrozenia-internetowe-MBuPgy.jpg)

![Wycofane aplikacje mobilne, czyli duchy, które nadal straszą [© alswart - Fotolia.com] Wycofane aplikacje mobilne, czyli duchy, które nadal straszą](https://s3.egospodarka.pl/grafika2/McAfee/Wycofane-aplikacje-mobilne-czyli-duchy-ktore-nadal-strasza-190639-150x100crop.jpg)

![Trend Micro: zagrożenia internetowe 2016 [© kaptn - Fotolia.com] Trend Micro: zagrożenia internetowe 2016](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-2016-190322-150x100crop.jpg)

![Czy przeglądarki internetowe są bezpieczne? [© k-artz - Fotolia.com] Czy przeglądarki internetowe są bezpieczne?](https://s3.egospodarka.pl/grafika2/Opera/Czy-przegladarki-internetowe-sa-bezpieczne-108446-150x100crop.jpg)

![Trend Micro: zagrożenia internetowe II kw. 2013 [© yuriy - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2013](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-II-kw-2013-122856-150x100crop.jpg)

![Jak zagrażają nam przeglądarki internetowe? [© Volodymyr Krasyuk - Fotolia.com] Jak zagrażają nam przeglądarki internetowe?](https://s3.egospodarka.pl/grafika2/przegladarki-internetowe/Jak-zagrazaja-nam-przegladarki-internetowe-247495-150x100crop.jpg)

![Komunikatory internetowe zagrożone [© stoupa - Fotolia.com] Komunikatory internetowe zagrożone](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Komunikatory-internetowe-zagrozone-MBuPgy.jpg)

![Strony internetowe: personalizacja w 4 prostych krokach [© Rawpixel - Fotolia.com] Strony internetowe: personalizacja w 4 prostych krokach](https://s3.egospodarka.pl/grafika2/strony-internetowe/Strony-internetowe-personalizacja-w-4-prostych-krokach-144956-150x100crop.jpg)

![Polskie firmy a aplikacje mobilne [© Scanrail - Fotolia.com] Polskie firmy a aplikacje mobilne](https://s3.egospodarka.pl/grafika/polskie-firmy/Polskie-firmy-a-aplikacje-mobilne-apURW9.jpg)

![Panda: zagrożenia internetowe w 2007 [© Scanrail - Fotolia.com] Panda: zagrożenia internetowe w 2007](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Panda-zagrozenia-internetowe-w-2007-apURW9.jpg)

![Sklepy internetowe powinny dbać o świąteczny spokój klientów [© Stanisic Vladimir - Fotolia.com] Sklepy internetowe powinny dbać o świąteczny spokój klientów](https://s3.egospodarka.pl/grafika2/sklepy-internetowe/Sklepy-internetowe-powinny-dbac-o-swiateczny-spokoj-klientow-200443-150x100crop.jpg)

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![ESET: zagrożenia internetowe VII 2014 [© Сake78 - Fotolia.com] ESET: zagrożenia internetowe VII 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-VII-2014-141853-150x100crop.jpg)

![Dr.Web: zagrożenia internetowe w VIII 2015 r. [© satori - Fotolia.com] Dr.Web: zagrożenia internetowe w VIII 2015 r.](https://s3.egospodarka.pl/grafika2/Dr-Web/Dr-Web-zagrozenia-internetowe-w-VIII-2015-r-163027-150x100crop.jpg)

![F-Secure: zagrożenia internetowe 2011 [© stoupa - Fotolia.com] F-Secure: zagrożenia internetowe 2011](https://s3.egospodarka.pl/grafika/F-Secure/F-Secure-zagrozenia-internetowe-2011-MBuPgy.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Podatek od nieruchomości 2024: jakie stawki zapłacą mieszkańcy poszczególnych miast? [© gukodo - Fotolia.com] Podatek od nieruchomości 2024: jakie stawki zapłacą mieszkańcy poszczególnych miast?](https://s3.egospodarka.pl/grafika2/podatki-i-oplaty-lokalne/Podatek-od-nieruchomosci-2024-jakie-stawki-zaplaca-mieszkancy-poszczegolnych-miast-256741-150x100crop.jpg)

Nowa Pabianicka we Wrocławiu: nowe mieszkania już w sprzedaży

Nowa Pabianicka we Wrocławiu: nowe mieszkania już w sprzedaży

![Twój e-PIT nie dla wszystkich - przedsiębiorcy powinni uważać [© Petr Kurgan - Fotolia.com] Twój e-PIT nie dla wszystkich - przedsiębiorcy powinni uważać](https://s3.egospodarka.pl/grafika2/Twoj-e-PIT/Twoj-e-PIT-nie-dla-wszystkich-przedsiebiorcy-powinni-uwazac-259264-150x100crop.jpg)

![Trzeba opóźnić raportowanie JPK_CIT - apeluje Konfederacja Lewiatan [© Tim - Fotolia.com] Trzeba opóźnić raportowanie JPK_CIT - apeluje Konfederacja Lewiatan](https://s3.egospodarka.pl/grafika2/CIT/Trzeba-opoznic-raportowanie-JPK-CIT-apeluje-Konfederacja-Lewiatan-259258-150x100crop.jpg)

![Ceny OC i AC w I kwartale 2024 roku [© Sychugina Elena - Fotolia.com] Ceny OC i AC w I kwartale 2024 roku](https://s3.egospodarka.pl/grafika2/OC/Ceny-OC-i-AC-w-I-kwartale-2024-roku-259249-150x100crop.jpg)

![6,5 tys. mieszkań w Polsce do wyburzenia [© ????♡????♡???? Julita ????♡????♡???? z Pixabay] 6,5 tys. mieszkań w Polsce do wyburzenia](https://s3.egospodarka.pl/grafika2/rozbiorka/6-5-tys-mieszkan-w-Polsce-do-wyburzenia-259247-150x100crop.jpg)

![Ustawa o pomocy obywatelom Ukrainy - ważne zmiany [© Stephen Finn - Fotolia.com] Ustawa o pomocy obywatelom Ukrainy - ważne zmiany](https://s3.egospodarka.pl/grafika2/ustawa-o-pomocy-obywatelom-Ukrainy/Ustawa-o-pomocy-obywatelom-Ukrainy-wazne-zmiany-259240-150x100crop.jpg)