-

![Czy Bluetooth jest bezpieczny? Czy Bluetooth jest bezpieczny?]()

Czy Bluetooth jest bezpieczny?

Kaspersky Lab, producent oprogramowania antywirusowego i służącego do ochrony danych, opublikował nowy raport: "Bluetooth i problemy z bezpieczeństwem" poruszający temat zagrożeń związanych z technologią Bluetooth. Tekst adresowany jest do specjalistów z branży bezpieczeństwa IT oraz do wszystkich zainteresowanych współczesnymi cyberzagrożeniami. ...

-

![4 osobowości pracowników i 1 rynek pracy [© pressmaster - Fotolia.com] 4 osobowości pracowników i 1 rynek pracy]()

4 osobowości pracowników i 1 rynek pracy

... wynagrodzenia, warunki biurowe, bezpieczeństwo pracy czy formę umowy. Na tej podstawie wyróżniono 4 typy postaw pracowników: Zwinny Profesjonalista, Praktyczny Inicjator, Bezpieczny Tradycjonalista oraz Zdystansowany Zawodowiec. Co drugi pracownik w Polsce to Zwinny Profesjonalista Niezwykle ciekawy jest procentowy udział typów osobowości wśród ...

-

![Złośliwe oprogramowanie: 10 mitów [© lolloj - Fotolia.com] Złośliwe oprogramowanie: 10 mitów]()

Złośliwe oprogramowanie: 10 mitów

... narażeni są użytkownicy systemu Google Android wywodzącego się z Linuxa. Odnotowano również przypadki oprogramowania szpiegującego atakującego system iOS, uważanego dotychczas za bezpieczny w 100%. W tym ostatnim przypadku, aby doszło do infekcji, musi być jednak spełnionych kilka warunków, m.in. cyberprzestępca musi mieć, przynajmniej przez ...

-

![Verbatim Small Business Security Pack Verbatim Small Business Security Pack]()

Verbatim Small Business Security Pack

... urządzenia przenośne, takie jak napędy USB, odtwarzacze MP3, iPody czy cyfrowe aparaty fotograficzne podłączane do firmowych komputerów. 256-bitowe szyfrowanie sprzętowe Bezpieczny napęd USB to wygodne i niezawodne urządzenie do przechowywania danych, które posiada liczne zastosowania biznesowe, podobnie jak standardowy napęd USB. Jednak ...

-

![Niedoświadczenie a bezpieczeństwo na drodze Niedoświadczenie a bezpieczeństwo na drodze]()

Niedoświadczenie a bezpieczeństwo na drodze

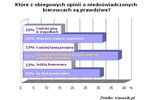

Boimy się niedoświadczonych kierowców - wynika z badań ankietowych przeprowadzonych na zlecenie serwisu Yanosik.pl. Obowiązkowe oznaczanie samochodów "zielonym listkiem", zaostrzenie zasad wydawania prawa jazdy - oto czego oczekujemy. A gdyby kierowca z małym doświadczeniem poprosił o pożyczenie auta, w ogromnej większości odmówilibyśmy. Grzechy ...

-

![Cyberbezpieczeństwo w firmach: świadomość jest, realizacji brak [© Sikov - Fotolia.com] Cyberbezpieczeństwo w firmach: świadomość jest, realizacji brak]()

Cyberbezpieczeństwo w firmach: świadomość jest, realizacji brak

... Polsce rozumieją to w coraz większym stopniu – komentuje Mariusz Baczyński, Dyrektor Sprzedaży Rozwiązań Cyberbezpieczeństwa w Europie Wschodniej, Cisco. “Częściowo bezpieczny”, czyli niewystarczająco bezpieczny Badanie przeprowadzone wśród uczestników Cisco SEC wskazuje jednak, że za dość wysokim poziomem świadomości roli bezpieczeństwa nie nadąża ...

-

![Wydobywanie kryptowalut - jak zbudować centrum danych? Wydobywanie kryptowalut - jak zbudować centrum danych?]()

Wydobywanie kryptowalut - jak zbudować centrum danych?

... monety. Technicy w tego typu obiektach pracują 24 godziny na dobę, 7 dni w tygodniu, aby zapewnić, że wydobywanie kryptowalut odbywa się w pełni w bezpieczny sposób, zarówno pod względem fizycznym jak i praktycznym. Stale monitorowane są zapory, monitory aktywności sieci i liczniki zasobów, zarówno w oparciu o oprogramowanie, jak ...

-

![8 zasad dbałości o bezpieczeństwo IT w pracy [© Brian Jackson - Fotolia.com] 8 zasad dbałości o bezpieczeństwo IT w pracy]()

8 zasad dbałości o bezpieczeństwo IT w pracy

... próbują skłonić Cię do ujawnienia poufnych informacji firmowych. Nie zakładaj, że e-mail z odsyłaczem, załącznikiem czy prośbą o podanie danych osobistych jest bezpieczny, bo pochodzi od nadawcy, którego znasz. Sprawdź, czy rzeczywiście został wysłany przez Twojego kolegę lub współpracownika. Nie wykorzystuj firmowego adresu ...

-

![Microsoft Lumia 550, 950 i 950 XL oraz Surface Pro 4 i Surface 3 niebawem w sprzedaży Microsoft Lumia 550, 950 i 950 XL oraz Surface Pro 4 i Surface 3 niebawem w sprzedaży]()

Microsoft Lumia 550, 950 i 950 XL oraz Surface Pro 4 i Surface 3 niebawem w sprzedaży

... ponadto specjalne kamery współpracujące z interfejsem Windows Hello Beta, dzięki któremu dokonamy uwierzytelniania użytkownika za pomocą skanowania jego tęczówki. To bezpieczny i prawdziwie osobisty sposób na odblokowanie smartfonu Lumia 950 lub Lumia 950XL. Najnowsze modele telefonów Microsoft wykorzystują również szybkie ładowanie dzięki ...

-

![Specjaliści nie ufają Microsoftowi [© Nmedia - Fotolia.com] Specjaliści nie ufają Microsoftowi]()

Specjaliści nie ufają Microsoftowi

... wzięło udział 35 ekspertów zatrudnionych w firmach o przychodach na poziomie minimum 1 mld USD rocznie. 77% respondentów ankiety "Czy Microsoft może być bezpieczny?" stwierdziło, że niski poziom bezpieczeństwa jest podstawową obawą użytkowników Windowsa. Równocześnie ankieta dostarczyła informacji, że aż 89% użytkowników używa systemu ...

Tematy: bezpieczeństwo

Tematy: bezpieczeństwo -

![Kieszonkowy terminal PDA TETRA Kieszonkowy terminal PDA TETRA]()

Kieszonkowy terminal PDA TETRA

... zaprojektowany tak, by sprostać wymaganiom służb bezpieczeństwa publicznego, które potrzebują sprzętu o wzmocnionej konstrukcji, zapewniającego poruszającym się w terenie funkcjonariuszom bezpieczny dostęp do informacji w czasie rzeczywistym. Specjalny zestaw aplikacji PDA umożliwia m.in. dostęp do informacji o osobach i pojazdach, sporządzanie ...

-

![Wirusy i robaki V 2006 [© Scanrail - Fotolia.com] Wirusy i robaki V 2006]()

Wirusy i robaki V 2006

... . Przyjrzyjmy się statystyce. Mytob.c, który w lutym umocnił się na czołowej pozycji osiągając 30% udział w ruchu, utrzymał się na szczycie, zachowując bezpieczny dystans w stosunku do swoich rywali. Natomiast wciąż trwa walka o drugie miejsce na liście: robaki Mydoom, NetSky, Bagle i Mytob utrzymują się ...

-

![Rynek odzieżowy w Polsce wart 15 mld zł Rynek odzieżowy w Polsce wart 15 mld zł]()

Rynek odzieżowy w Polsce wart 15 mld zł

... oferujące modę (odzież, obuwie, bieliznę i dodatki). Sukces odnoszą także outlety i centra handlu hurtowego. Rośnie popularność franszyzy jako sposobu na szybki i bezpieczny wzrost sieci detalicznej. Raport PMR potwierdza, że ubiegły rok stał pod znakiem konsolidacji w branży, czego przykładem może być połączenie Vistuli ...

-

![Przetargi - raport XI 2009 Przetargi - raport XI 2009]()

Przetargi - raport XI 2009

... zdecydowali się zaledwie w 0,56 proc. przypadków (71 ogłoszeń o zamówieniu publicznym). Urzędnicy odpowiedzialni za zamówienia wybierają na ogół standardowy, najbardziej „bezpieczny” tryb postępowania jakim jest właśnie przetarg nieograniczony. Taka forma jest rzadko podważana przez instytucje nadzorujące czy założycielskie. To tryb wygodny ...

-

![Europa: wydarzenia tygodnia 30/2011 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 30/2011]()

Europa: wydarzenia tygodnia 30/2011

... Portugalia i być może także inne kraje), będzie musiała tymczasowo wystąpić ze strefy euro. Muszą być ku temu stworzone podstawy prawne i bezpieczny tryb postępowania. Mimo tych uwag K. Rogoff uważa, że jądro unii monetarnej stanowią Niemcy i Francja i jest ono mocne, więc kłopoty w innych ...

-

![Polska: wydarzenia tygodnia 50/2013 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 50/2013]()

Polska: wydarzenia tygodnia 50/2013

... r. wynosiła 2,4%. w opinii ekspertów założenia przyjęte przez rząd do uchwalonego budżetu na 2014 r. są ostrożne, ich zdaniem budżet ten wydaje się bezpieczny. Nadwyżka w handlu żywnością w tym roku może osiągnąć 5,5 mld euro wobec 4,3 mld euro w 2012 roku. W sumie sprzedamy produkty rolno-spożywcze za kwotę ...

-

![5 wymówek przekreślających bezpieczeństwo IT [© Antonio Gravante - Fotolia.com] 5 wymówek przekreślających bezpieczeństwo IT]()

5 wymówek przekreślających bezpieczeństwo IT

... oprogramowania jest również jej cała zawartość. Nie zakładajmy, że cyberprzestępcy działają tylko na podejrzanych stronach. Adres, który wczoraj jeszcze był bezpieczny, dzisiaj mógł stać się ofiarą ataku. Możemy znaleźć jeszcze wiele bardziej lub mniej przekonujących usprawiedliwień dla naszej rezerwy w stosunku do ...

-

![Jest praca dla programistów. Gorzej ma wsparcie techniczne [© Fritz.Eppele - Fotolia.com] Jest praca dla programistów. Gorzej ma wsparcie techniczne]()

Jest praca dla programistów. Gorzej ma wsparcie techniczne

... dnia generowanych jest ok ok. 2,5 miliarda gigabajtów danych. Zarządzanie takimi danymi wymaga zasobów podobnie jak praca nad narzędziami zapewniającymi szybki i bezpieczny dostęp do takich danych. Big Data, Data mining, data analitics to kierunki, które będą prężnie rozwijać się w najbliższych miesiącach i kwartałach ...

-

![Polska: wydarzenia tygodnia 03/2016 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 03/2016]()

Polska: wydarzenia tygodnia 03/2016

... . i będzie to stanowiło ok. 32,7 proc. społeczeństwa. Według prezesa NBP M. Belki budżet na 2016 rok jest dobrze zbudowany i wydaje się bezpieczny. Jednak jego zdaniem niepokoją dochody państwa w kolejnych latach. Krytykuje projekt ustawy dot. kredytów frankowych i pomysł obniżenia wieku emerytalnego. Z Ankiety Makroekonomicznej ...

-

![Cyberbezpieczeństwo. Prognozy 2017 [© Myst - Fotolia.com] Cyberbezpieczeństwo. Prognozy 2017]()

Cyberbezpieczeństwo. Prognozy 2017

... tego typu urządzenia, stające się coraz większą zmorą osób zabezpieczających sieci przedsiębiorstw. Niedawno odkryte trzy luki typu zero-day w uchodzącym za bezpieczny systemie iOS pokazują, jak potrzebne jest zabezpieczanie urządzeń mobilnych, które mogą coraz częściej padać ofiarami złośliwego oprogramowania, przechwytywania rozmów czy ...

-

![Monitor Philips 328P6VUBREB z ekranem HDR i USB-C Monitor Philips 328P6VUBREB z ekranem HDR i USB-C]()

Monitor Philips 328P6VUBREB z ekranem HDR i USB-C

... , aktywny hub USB, dzięki czemu bezpośrednio do monitora możemy podłączyć mysz lub klawiaturę. Wyposażony jest również w gigabitowy port Ethernet, gwarantujący bezpieczny dostęp do sieci lokalnej oraz szybkiego internetu dla zadokowanego laptopa. Ilość złączy umożliwia podpięcie do monitora kilku urządzeń naraz, np ...

-

![Cyberbezpieczeństwo to gra zespołowa [© WrightStudio - Fotolia.com] Cyberbezpieczeństwo to gra zespołowa]()

Cyberbezpieczeństwo to gra zespołowa

... , dostawców oprogramowania open source, a nawet partnerów logistycznych. Specjaliści Cisco wskazują 4 etapy, które musi przejść każda organizacja, chcąca stworzyć bezpieczny ekosystem partnerów: Określenie, kto jest kluczowym partnerem i za jaki obszar odpowiada. Dokładne zapoznanie się z unikalnymi aspektami biznesowymi kluczowych podmiotów ...

-

![Dzięki pokoleniu Z praca zdalna stanie się normą? [© Suzanne Plumette - Fotolia.com] Dzięki pokoleniu Z praca zdalna stanie się normą?]()

Dzięki pokoleniu Z praca zdalna stanie się normą?

... posiada pracownik. Na każdym urządzeniu możliwości wykonywania obowiązków powinny być takie same. Dzisiejsze rozwiązania End-User-Computing umożliwiają już efektywny oraz bezpieczny dostęp do firmowych aplikacji, danych i desktopów z dowolnego miejsca i urządzenia. Tworzą bowiem wirtualny odpowiednik fizycznego miejsca pracy – dodaje. Praca bez ...

-

![5 najbardziej absurdalnych działań hakerów [© lolloj - Fotolia.com] 5 najbardziej absurdalnych działań hakerów]()

5 najbardziej absurdalnych działań hakerów

... wypadku z udziałem potwora z komiksów nie doszło. 3. Przerwana transmisja Eurowizji „Ostrzeżenie: ryzyko ataku rakietowego, prosimy schronić się”, „Izrael nie jest bezpieczny. Zobaczycie!” – takie komunikaty mogli zobaczyć widzowie transmisji online półfinałów Eurowizji, odbywających się w Tel Awiwie. Strona internetowa organizatora konkursu na ...

-

![Menedżer haseł - czy warto z niego korzystać? Menedżer haseł - czy warto z niego korzystać?]()

Menedżer haseł - czy warto z niego korzystać?

... to być dysk lokalny na komputerze, dysk chmurowy, np. Google Drive, czy OneDrive. Pamiętajcie, że plik jest cały czas zaszyfrowany i bezpieczny. Odpowiednie ustawienia pozwalają też zadbać o synchronizację naszego magazynu-pliku, wprowadzając na bieżąco aktualizacje.

-

![Windows Vista i wirusy [© Nmedia - Fotolia.com] Windows Vista i wirusy]()

Windows Vista i wirusy

... aplikacji, możliwe jest zmniejszenie liczby ostrzeżeń poprzez stopniowe rozszerzanie białych list. Jednak z punktu widzenia bezpieczeństwa jest to nieefektywne. Zagrożenia są liczne i ... czynności, którą system określa jako "potencjalnie niebezpieczną". W efekcie, "prawie całkowicie bezpieczny" system może stać się "bardziej podatny na ataki". ...

-

![Zagrożenia internetowe słabo znane Zagrożenia internetowe słabo znane]()

Zagrożenia internetowe słabo znane

Stuxnet, Duqu oraz ZeuS to nazwy najbardziej niebezpiecznych zagrożeń internetowych, przed którymi ostrzegała nie tylko specjalistyczna prasa komputerowa. Mimo to wielu użytkowników komputerów i internetu nie wie o nich prawie nic. Badanie przeprowadzone niedawno przez O+K Research na zlecenie Kaspersky Lab pokazuje, że blisko dwie trzecie ...

Tematy: szkodliwe programy, trojany, robaki, cyberprzestępcy, złośliwe oprogramowanie, Stuxnet, Duqu, ZeuS

Tematy: szkodliwe programy, trojany, robaki, cyberprzestępcy, złośliwe oprogramowanie, Stuxnet, Duqu, ZeuS -

![6 sposobów na usprawnienie customer experience [© Witthaya - Fotolia.com] 6 sposobów na usprawnienie customer experience]()

6 sposobów na usprawnienie customer experience

... nie poprzestają tylko na oglądaniu produktów na swoich smartfonach i tworzeniu wirtualnych list zakupów w drodze do pracy, a coraz częściej traktują urządzenia mobilne jako alternatywny ... poświęcać dodatkowego czasu na logowanie się do systemu. 3. Prosty, ale bezpieczny system płatności, także w kanałach mobilnych Korzystanie ze smartfonów nie będzie ...

-

![Telewizyjne serwisy informacyjne VI 2011 Telewizyjne serwisy informacyjne VI 2011]()

Telewizyjne serwisy informacyjne VI 2011

... „Weekend bez ofiar”, braku prądu na Dworcu Centralnym, akcji PKP – „Bezpieczny przejazd” czy o inwestycjach na lotniskach. Ekonomia i gospodarka Dziennikarze poruszali ponadto kwestie ... komentując sprawy w śląskiej PO, konwencji Platformy czy informując o kompletowaniu list wyborczych. Antenowe wpadki W czerwcu popełniano błędy językowe (18) oraz ...

Tematy: media, analiza mediów, telewizja, serwisy informacyjne, monitoring mediów, telewizja polska, TVP 1, TVP2, TVN, Polsat

Tematy: media, analiza mediów, telewizja, serwisy informacyjne, monitoring mediów, telewizja polska, TVP 1, TVP2, TVN, Polsat -

![Jak chronić dziecko w Internecie? Jak chronić dziecko w Internecie?]()

Jak chronić dziecko w Internecie?

... zdefiniowania z jakich stron dziecko może korzystać (tzw. „White list”) oraz z jakich absolutnie nie („Black list”) podczas surfowania w Internecie. Listy te można definiować samemu ... e-learningowej. Kolejne tego typu programy to: „Nasze Dzieci w Sieci”, „Bezpieczny Internet” oraz „Centrum Edukacyjne” przygotowane przez Fundację KidProtect.pl, ...

-

![Mobilny CRM Mobilny CRM]()

Mobilny CRM

... towarzyszyć urządzenia mobilne [MS TechNet, 2002a]: Wprowadzanie zamówień w bezpieczny sposób bezpośrednio u klienta, Raportowanie o dostępności produktu oraz czasie ... sposobu wykorzystania kilkucentymetrowego ekranu. Nie można sobie pozwolić na np. zbyt długich list opcji, które użytkownik przewija przez kilkanaście sekund. Również czytanie długich ...

Tematy:

Tematy: -

![Walentynkowe wirusy [© stoupa - Fotolia.com] Walentynkowe wirusy]()

Walentynkowe wirusy

Dzień Św. Walentego, to czas kiedy autorzy wirusów tworzą złośliwe kody pod kamuflażem listów miłosnych. W ten sposób rozprzestrzeniał się bardzo niebezpieczny wirus 'I love you', który w rekordowo szybkim tempie zainfekował miliony komputerów. Dzień 14 lutego jest nadal wykorzystywany przez twórców wirusów, aby siać spustoszenie w komputerach ...

-

![Tydzień 38/2006 (18-24.09.2006) [© RVNW - Fotolia.com] Tydzień 38/2006 (18-24.09.2006)]()

Tydzień 38/2006 (18-24.09.2006)

... poglądy, a który nawiązując do ostatnich wydarzeń politycznych w naszym kraju zakończył swój list pozornie prostym pytaniem: no i co pan na to? Po namyśle zdecydowałem ... 300-350 mln euro. Dodatkowym problemem jest transport morski i aby mieć bezpieczny transport, korzystnym byłoby posiadanie własnych statków przystosowanych do przewozu LNG. ...

-

![Drukarka Konica Minolta bizhub 40P Drukarka Konica Minolta bizhub 40P]()

Drukarka Konica Minolta bizhub 40P

... do realizacji biurowych zadań: od druku faktur i raportów miesięcznych, po druk zamówień i list wysyłkowych. Urządzenie oferuje możliwość śledzenia wydruków, a dzięki opcji użycia twardego dysku umożliwia także bezpieczny druk i monitorowanie drukarki w czasie rzeczywistym za pośrednictwem narzędzi PageScope Suite. Drukarka posiada kontroler ...

-

![Komunikator ICQ a ataki internetowe Komunikator ICQ a ataki internetowe]()

Komunikator ICQ a ataki internetowe

... różnych numerów do dystrybuowania spamu pomaga uniknąć czarnych list antyspamowych wykorzystywanych przez zirytowanych użytkowników w celu ignorowania określonych numerów. ... - adresu e-mail podanego w informacjach kontaktowych podczas rejestracji. Proces jest dość bezpieczny, jeżeli jednak osoba trzecia w jakiś sposób uzyska dostęp do poczty ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![4 osobowości pracowników i 1 rynek pracy [© pressmaster - Fotolia.com] 4 osobowości pracowników i 1 rynek pracy](https://s3.egospodarka.pl/grafika2/rynek-pracy/4-osobowosci-pracownikow-i-1-rynek-pracy-213139-150x100crop.jpg)

![Złośliwe oprogramowanie: 10 mitów [© lolloj - Fotolia.com] Złośliwe oprogramowanie: 10 mitów](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Zlosliwe-oprogramowanie-10-mitow-127031-150x100crop.jpg)

![Cyberbezpieczeństwo w firmach: świadomość jest, realizacji brak [© Sikov - Fotolia.com] Cyberbezpieczeństwo w firmach: świadomość jest, realizacji brak](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-w-firmach-swiadomosc-jest-realizacji-brak-186994-150x100crop.jpg)

![8 zasad dbałości o bezpieczeństwo IT w pracy [© Brian Jackson - Fotolia.com] 8 zasad dbałości o bezpieczeństwo IT w pracy](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/8-zasad-dbalosci-o-bezpieczenstwo-IT-w-pracy-162471-150x100crop.jpg)

![Specjaliści nie ufają Microsoftowi [© Nmedia - Fotolia.com] Specjaliści nie ufają Microsoftowi](https://s3.egospodarka.pl/grafika/bezpieczenstwo/Specjalisci-nie-ufaja-Microsoftowi-Qq30bx.jpg)

![Wirusy i robaki V 2006 [© Scanrail - Fotolia.com] Wirusy i robaki V 2006](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-i-robaki-V-2006-apURW9.jpg)

![Europa: wydarzenia tygodnia 30/2011 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 30/2011](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-30-2011-sNRO59.jpg)

![Polska: wydarzenia tygodnia 50/2013 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 50/2013](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-50-2013-vgmzEK.jpg)

![5 wymówek przekreślających bezpieczeństwo IT [© Antonio Gravante - Fotolia.com] 5 wymówek przekreślających bezpieczeństwo IT](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/5-wymowek-przekreslajacych-bezpieczenstwo-IT-142292-150x100crop.jpg)

![Jest praca dla programistów. Gorzej ma wsparcie techniczne [© Fritz.Eppele - Fotolia.com] Jest praca dla programistów. Gorzej ma wsparcie techniczne](https://s3.egospodarka.pl/grafika2/rynek-pracy-specjalistow/Jest-praca-dla-programistow-Gorzej-ma-wsparcie-techniczne-142511-150x100crop.jpg)

![Polska: wydarzenia tygodnia 03/2016 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 03/2016](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-03-2016-vgmzEK.jpg)

![Cyberbezpieczeństwo. Prognozy 2017 [© Myst - Fotolia.com] Cyberbezpieczeństwo. Prognozy 2017](https://s3.egospodarka.pl/grafika2/rok-2017/Cyberbezpieczenstwo-Prognozy-2017-183791-150x100crop.jpg)

![Cyberbezpieczeństwo to gra zespołowa [© WrightStudio - Fotolia.com] Cyberbezpieczeństwo to gra zespołowa](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-to-gra-zespolowa-210738-150x100crop.jpg)

![Dzięki pokoleniu Z praca zdalna stanie się normą? [© Suzanne Plumette - Fotolia.com] Dzięki pokoleniu Z praca zdalna stanie się normą?](https://s3.egospodarka.pl/grafika2/praca-zdalna/Dzieki-pokoleniu-Z-praca-zdalna-stanie-sie-norma-216324-150x100crop.jpg)

![5 najbardziej absurdalnych działań hakerów [© lolloj - Fotolia.com] 5 najbardziej absurdalnych działań hakerów](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/5-najbardziej-absurdalnych-dzialan-hakerow-223584-150x100crop.jpg)

![Windows Vista i wirusy [© Nmedia - Fotolia.com] Windows Vista i wirusy](https://s3.egospodarka.pl/grafika/Windows-Vista/Windows-Vista-i-wirusy-Qq30bx.jpg)

![6 sposobów na usprawnienie customer experience [© Witthaya - Fotolia.com] 6 sposobów na usprawnienie customer experience](https://s3.egospodarka.pl/grafika2/customer-experience/6-sposobow-na-usprawnienie-customer-experience-197511-150x100crop.jpg)

![Walentynkowe wirusy [© stoupa - Fotolia.com] Walentynkowe wirusy](https://s3.egospodarka.pl/grafika/Walentynki/Walentynkowe-wirusy-MBuPgy.jpg)

![Tydzień 38/2006 (18-24.09.2006) [© RVNW - Fotolia.com] Tydzień 38/2006 (18-24.09.2006)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-38-2006-18-24-09-2006-vgmzEK.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![Długie weekendy - jak wygląda kalendarz 2024? [© pixabay.com] Długie weekendy - jak wygląda kalendarz 2024?](https://s3.egospodarka.pl/grafika2/dlugie-weekendy/Dlugie-weekendy-jak-wyglada-kalendarz-2024-256367-150x100crop.jpg)

![Nowe mieszkania pod miastem są tańsze, a jaka jest oferta? [© bnorbert3 - Fotolia.com] Nowe mieszkania pod miastem są tańsze, a jaka jest oferta? [© bnorbert3 - Fotolia.com]](https://s3.egospodarka.pl/grafika2/oferta-deweloperow/Nowe-mieszkania-pod-miastem-sa-tansze-a-jaka-jest-oferta-258910-50x33crop.jpg) Nowe mieszkania pod miastem są tańsze, a jaka jest oferta?

Nowe mieszkania pod miastem są tańsze, a jaka jest oferta?

![Nowe stawki celne w Wielkiej Brytanii szansą dla eksporterów z Polski? [© Elias z Pixabay] Nowe stawki celne w Wielkiej Brytanii szansą dla eksporterów z Polski?](https://s3.egospodarka.pl/grafika2/Wielka-Brytania/Nowe-stawki-celne-w-Wielkiej-Brytanii-szansa-dla-eksporterow-z-Polski-259271-150x100crop.jpg)

![Zwolnienia grupowe: pracownicy muszą pamiętać o swoich prawach [© Andrey Popov - Fotolia.com] Zwolnienia grupowe: pracownicy muszą pamiętać o swoich prawach](https://s3.egospodarka.pl/grafika2/zwolnienia-grupowe/Zwolnienia-grupowe-pracownicy-musza-pamietac-o-swoich-prawach-259265-150x100crop.jpg)

![Przewóz nielegalnych imigrantów do Wielkiej Brytanii zagrożony wysokimi karami [© Depositphotos] Przewóz nielegalnych imigrantów do Wielkiej Brytanii zagrożony wysokimi karami](https://s3.egospodarka.pl/grafika2/nielegalni-imigranci/Przewoz-nielegalnych-imigrantow-do-Wielkiej-Brytanii-zagrozony-wysokimi-karami-259237-150x100crop.jpg)

![Ubezpiecz mieszkanie, nadchodzi święto kradzieży z włamaniem [© Gina Sanders - Fotolia.com] Ubezpiecz mieszkanie, nadchodzi święto kradzieży z włamaniem](https://s3.egospodarka.pl/grafika2/kradziez-z-wlamaniem/Ubezpiecz-mieszkanie-nadchodzi-swieto-kradziezy-z-wlamaniem-259238-150x100crop.jpg)

![Twój e-PIT nie dla wszystkich - przedsiębiorcy powinni uważać [© Petr Kurgan - Fotolia.com] Twój e-PIT nie dla wszystkich - przedsiębiorcy powinni uważać](https://s3.egospodarka.pl/grafika2/Twoj-e-PIT/Twoj-e-PIT-nie-dla-wszystkich-przedsiebiorcy-powinni-uwazac-259264-150x100crop.jpg)