-

![Zarządzanie wiedzą w firmie Zarządzanie wiedzą w firmie]()

Zarządzanie wiedzą w firmie

... wymianę wiedzy, dyfuzję najlepszych praktyk, metod pracy i niekonwencjonalnych sposobów rozwiązywania problemów. Ponadto menedżer powinien pozyskiwać dla zespołu ludzi z kompetencjami, których nie posiadają obecni członkowie zespołu (zarówno tymczasowo np. na inspirujące spotkania, jak i na stałe). Rola organizatora polega na pozyskiwaniu zasobów ...

-

![Samorządy lokalne a komunikacja z obywatelami 2012 Samorządy lokalne a komunikacja z obywatelami 2012]()

Samorządy lokalne a komunikacja z obywatelami 2012

... bezpieczeństwo, zdrowie i życie ludzi oraz ich dobytku. Dodatkowo, jak twierdzą eksperci, sytuacje w których potrzebny jest sprawny system powiadamiania wcale nie ... odpowiedziało 711 Jednostek Samorządu Terytorialnego. Celem badania było poznanie sposobów informowania o sytuacjach kryzysowych oraz sprawach związanych z życiem lokalnej społeczności ...

-

![Polacy a e-faktury Polacy a e-faktury]()

Polacy a e-faktury

... korzystają. Dlaczego Polacy wciąż podchodzą do elektronicznych dokumentów z dużą nieufnością? Jak wynika z badań przeprowadzonych przez TNS OBOP na zlecenie Koalicji „Wybieram ... energię elektryczną, telefon, Internet i telewizję. Możesz wybrać jeden z trzech sposobów korzystania z e-Faktur: Bezpośrednio u dostawcy usług Pośrednio, poprzez bank, w ...

-

![Boże Narodzenie przygotuj online. O czym warto pamiętać? [© milanmarkovic78 - Fotolia.com] Boże Narodzenie przygotuj online. O czym warto pamiętać?]()

Boże Narodzenie przygotuj online. O czym warto pamiętać?

... z nich – za darmo lub za niewielką opłatą – oferuje atrakcyjne opakowania jak ulał pasujące do zamówionego prezentu. Czasem można także dołączyć do upominku ... można je łatwo wymienić! Sposobów na oszczędzanie jest wiele, na sprawienie komuś radości – tylko jeden! Oczywiście istnieje wiele innych sposobów na znalezienie okazji i promocji w Internecie ...

-

![Jakie trendy IT w 2016? [© Sergey Nivens - Fotolia.com] Jakie trendy IT w 2016?]()

Jakie trendy IT w 2016?

... i energii takim rzeczom, jak pamięć masowa i kopie zapasowe, oraz temu, jak najwydajniej wykonywać takie zadania, jak replikacja czy deduplikacja. Na pierwszym miejscu było ograniczanie kosztów zarządzania danymi. Teraz wszystko się zmieniło. Obecnie chodzi o doskonalenie sposobów eksplorowania danych i znajdowanie sposobów na przekształcanie ich ...

-

![Hakerzy kontra opieka zdrowotna [© Rothlehner Florian - Fotolia.com] Hakerzy kontra opieka zdrowotna]()

Hakerzy kontra opieka zdrowotna

... z połączenia z internetem. Dlatego nie jest niespodzianką, że zarówno sprzęt medyczny jak i szpitalna infrastruktura IT już wcześniej stanowiły cel ataków hakerów. ... Wewnątrz sieci lokalnej przychodni Opisany wyżej scenariusz stanowi jeden ze sposobów, jaki cyberprzestępcy mogliby wykorzystać, aby uzyskać dostęp do infrastruktury krytycznej ...

-

![9 wniosków, które nasuwa ewolucja marketingu [© thanksforbuying - Fotolia.com] 9 wniosków, które nasuwa ewolucja marketingu]()

9 wniosków, które nasuwa ewolucja marketingu

... zwiększają przewagę nad resztą Z raportu wyłania się dziewięć generalnych wniosków: 1) Kontakt z firmą jest jak podróż, czyli moda na customers journey. Jest to umiejętność budowania relacji i kontaktu z klientami na wiele sposobów i w różnych kanałach – poza tradycyjnymi sposobami również przez urządzenia mobilne, e-mail, sieci społecznościowe ...

-

![Czy dbamy o prywatność w sieci? [© Haz - Fotolia.com] Czy dbamy o prywatność w sieci?]()

Czy dbamy o prywatność w sieci?

... cyberbezpieczeństwa. Czytaj także: - Boisz się inwigilacji służb? Oto 11 sposobów na lepszą prywatność w sieci - Prywatność w sieci to fikcja? Istotny odsetek ... (incognito). Trendy te mogą świadczyć o tym, że rośnie społeczna świadomość prywatności, jak również sposobów jej ochrony. Warto zwrócić uwagę, że znacznie wzrósł odsetek osób, które ...

Tematy: prywatność w sieci, bezpieczeństwo w sieci -

![Polscy pracownicy, czyli senność, błędy żywieniowe i brak ruchu? [© Sergey - Fotolia.com] Polscy pracownicy, czyli senność, błędy żywieniowe i brak ruchu?]()

Polscy pracownicy, czyli senność, błędy żywieniowe i brak ruchu?

... bez wątpienia odgrywają istotną rolę dla efektywności pracowników. Jej lektura pozwala poznać, jak funkcjonują polscy pracownicy, a także pokazuje, w jaki sposób przekładać na środowisko ... mniej wody niż jest to zalecane, mimo że jest to jeden z najprostszych sposobów radzenia sobie ze zmęczeniem czy spadkiem wydajności umysłowej. Niemal taki sam ...

-

![Europa: wydarzenia tygodnia 36/2018 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 36/2018]()

Europa: wydarzenia tygodnia 36/2018

... do wykazania się kreatywnością w wymyślaniu sposobów zabezpieczenia ludzi przed zagrożeniami przyszłości. W konkursie mogą wziąć udział studenci z całego świata niezależnie od kierunku nauczania. Uczestnicy będą mogli wygrać 10 000 dolarów oraz rywalizować u boku podobnie myślących studentów, jak również dowiedzieć się, jak wygląda praca w branży ...

-

![Cyberbezpieczeństwo. Prognozy 2019 [© ronstik - Fotolia.com] Cyberbezpieczeństwo. Prognozy 2019]()

Cyberbezpieczeństwo. Prognozy 2019

... , keyloggery i ransomware, które dają atakującemu wiele sposobów na czerpanie korzyści z zarażonego urządzenia. Ponadto w dalszym ciągu będziemy odkrywać dziury w mobilnych systemach operacyjnych, które dają atakującym możliwość łatwego ataku na niezabezpieczone urządzenia - jak np. podatność Androida “man-in-the-disk”, pozwalająca aplikacjom na ...

-

![W rekrutacji pracowników liczy się informacja zwrotna W rekrutacji pracowników liczy się informacja zwrotna]()

W rekrutacji pracowników liczy się informacja zwrotna

... przez rekrutującego go managera. Mail i telefon – najlepsze dla kandydata Jak pokazuje raport „Candidate Experience”, wielu kandydatów nadal preferuje sprawdzone od dawna sposoby przekazywania informacji. W trakcie badania zapytano specjalistów o kilka znanych sposobów kontaktu aplikujących z rekruterami, m.in. bezpośredni e-mail czy telefon, SMS ...

-

![Zakupy na raty popularniejsze niż przed pandemią. Dlaczego? [© .shock - Fotolia.com] Zakupy na raty popularniejsze niż przed pandemią. Dlaczego?]()

Zakupy na raty popularniejsze niż przed pandemią. Dlaczego?

... nas rozsądek i troska o bezpieczeństwo. W takich realiach do pracy musieli wziąć się handlowcy i spece od marketingu, którzy intensywnie zaczęli poszukiwać sposobów na jak najszybsze odrobienie strat spowodowanych lockdownem. Pomysłów na wzbudzenie zainteresowania wśród kupujących jest sporo - od spotów telewizyjnych, poprzez smsy, newslettery, po ...

-

![Cyberataki: nowe możliwości dzięki COVID-19 i pracy zdalnej [© Artur Marciniec - Fotolia.com] Cyberataki: nowe możliwości dzięki COVID-19 i pracy zdalnej]()

Cyberataki: nowe możliwości dzięki COVID-19 i pracy zdalnej

... kolejny poziom. Zarówno hakerzy tworzący ataki phishingowe, jak też współpracujący z rządami znaleźli wiele sposobów, aby na ogromną skalę skorzystać na pandemii ... podobny, jak zabezpieczają firmowe sieci. Przeglądarki celem cyberprzestępców: Rosnąca popularność pracy zdalnej otworzyła przestępcom bezprecedensową szansę, aby na wiele sposobów ...

-

![Zrównoważony rozwój priorytetem branży technologicznej [© pixabay.com] Zrównoważony rozwój priorytetem branży technologicznej]()

Zrównoważony rozwój priorytetem branży technologicznej

... firm technologicznych – zarówno w zakresie wsparcia działań podejmowanych przez nie bezpośrednio, jak i przez ich klientów. Najbliższe miesiące to dobry czas na ... i wirtualna rzeczywistość. Samo wykorzystanie chmury obliczeniowej służy zrównoważonemu rozwojowi na wiele sposobów. Neutralność pod względem emisji dwutlenku węgla znajduje się na liście ...

-

![Benefity pracownicze, wellbeing i kultura organizacji. Tego chcą pracownicy [© pixabay.com] Benefity pracownicze, wellbeing i kultura organizacji. Tego chcą pracownicy]()

Benefity pracownicze, wellbeing i kultura organizacji. Tego chcą pracownicy

... najpopularniejszych sposobów wykorzystania benefitów pracowniczych znalazły się… zakupy! Te z kolei dokonywane są w takich miejscach, jak: Allegro (szeroka gama różnorodnych produktów), Biedronka, Empik, Decathlon i Pyszne.pl. Z raportu wynika, że kafeteria benefitów jest wykorzystywania do zabezpieczenia codziennych potrzeb, takich jak zakupy ...

-

![Cyberbezpieczeństwo. Prognozy Fortinet na 2022 rok [© Florian Roth - Fotolia.com] Cyberbezpieczeństwo. Prognozy Fortinet na 2022 rok]()

Cyberbezpieczeństwo. Prognozy Fortinet na 2022 rok

... organizatorów Igrzysk Olimpijskich w Tokio. Biorąc pod uwagę poziom zbieżności sposobów prowadzenia cyberataków oraz tworzenia zaawansowanych trwałych zagrożeń (APT), tylko kwestią czasu wydaje się być dodanie do narzędzi ransomware destrukcyjnych funkcji, takich jak oprogramowanie wiper. Może to stanowić duży problem dla nieustannie rozwijanych ...

-

![Kody QR. Czy ich skanowanie jest bezpieczne? Kody QR. Czy ich skanowanie jest bezpieczne?]()

Kody QR. Czy ich skanowanie jest bezpieczne?

... QR przygotowany przez cyberprzestępców może prowadzić do strony phishingowej, która wygląda jak strona logowania do portalu społecznościowego lub systemu internetowego banku. W ... zwabienia ludzi do pobrania złośliwego rozszerzenia Chrome zamiast oczekiwanego oprogramowania. A sposobów na wykorzystanie kodów QR w oszustwach jest znacznie więcej. Co ...

-

![3 trendy w atakach hakerskich w 2023 roku [© pixabay.com] 3 trendy w atakach hakerskich w 2023 roku]()

3 trendy w atakach hakerskich w 2023 roku

... czy pisać teksty, które brzmią dokładnie tak jak wypowiedzi prawdziwych ludzi. Należy się spodziewać, że niebawem zaczną to wykorzystywać cyberprzestępcy. Stworzenie fałszywej osoby, która wygląda jak prawdziwa i rozmawia z użytkownikiem np. portalu randkowego może stać się jednym z najskuteczniejszych sposobów na wyłudzenie danych, które umożliwi ...

-

![12 najważniejszych metod optymalizacji konwersji w e-commerce [© Florian - Fotolia.com] 12 najważniejszych metod optymalizacji konwersji w e-commerce]()

12 najważniejszych metod optymalizacji konwersji w e-commerce

... zadbać o to, aby CRO był najwyższy z możliwych. Jak to zrobić? Firma APIFONICA.com opracowała 12 sposobów na zwiększenie współczynnika konwersji w e-commerce. Oto one: Wykorzystaj ... nieprawidłowy adres URL, trafią właśnie na taką stronę. Jednym z prostych sposobów na zwiększenie współczynnika konwersji jest dodanie wezwania do działania, tzw. call ...

-

![4 kroki do bezpieczeństwa w sieci [© pexels] 4 kroki do bezpieczeństwa w sieci]()

4 kroki do bezpieczeństwa w sieci

... % naruszeń związanych z hakerami. Używanie silnych haseł to jeden z najłatwiejszych sposobów ochrony kont i zapewnienia bezpieczeństwa informacji. Oto kilka podstawowych najlepszych praktyk w zakresie bezpieczeństwa haseł: Utwórz silne hasło: jeśli nadal używasz słabego hasła, takiego jak np. „hasło”, uznaj je za złamane. Hakerzy mogą złamać ...

-

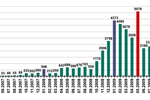

![Wartość fuzji i przejęć w Polsce spadła w 2024 roku o 49% [© g0d4ather - Fotolia.com] Wartość fuzji i przejęć w Polsce spadła w 2024 roku o 49%]()

Wartość fuzji i przejęć w Polsce spadła w 2024 roku o 49%

... . Wpływ na gorszą dynamikę wartości transakcji w Polsce miały też czynniki lokalne, jak zmniejszona aktywność spółek Skarbu Państwa, w których nowe zarządy wciąż opracowują ... na fuzje i przejęcia. Dzieje się tak, ponieważ firmy szukają sposobów na rozwój i zwiększenie zysków, starając się jednocześnie unikać ryzyka w niepewnych warunkach ...

-

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005]()

Wirusy i ataki sieciowe IV-VI 2005

... ruchu pocztowym, co jest pierwszą oznaką masowego rozsyłania złośliwego programu, jak i bardziej złożone, takie jak IDS (system wykrywania włamań) czy zapora ogniowa. Obecnie od ... zwalczaniu złośliwego oprogramowania zmusiły twórców wirusów do poszukiwania nowych sposobów przenikania komputerów i ukrywania ich obecności w zainfekowanych systemach. ...

-

![Czy marce potrzebny jest bohater? [© Minerva Studio - Fotolia.com] Czy marce potrzebny jest bohater?]()

Czy marce potrzebny jest bohater?

... doszukiwać się drugiego dna? Akt kreacji Można to zrobić tak, jak uczy się dzieci, jak działa świat. Aby pokazać dziecku skomplikowany świat dobra i zła, różnorodności ... żyć własnym życiem, ale w centrum świata marki. Brand Hero jest jednym ze sposobów zbudowania wizerunku osobowości marki, a więc elementu odpowiedzialnego za jej emocjonalny obraz w ...

-

![Tydzień 34/2006 (21-27.08.2006) [© RVNW - Fotolia.com] Tydzień 34/2006 (21-27.08.2006)]()

Tydzień 34/2006 (21-27.08.2006)

... : jak postępować, by sprostać nowym jakościowym i ilościowym potrzebom klientów, jak odpowiedzieć na kolejne wyzwania konkurentów, jak zaspokoić oczekiwania i potrzeby tak współpracowników jak i właścicieli firmy, jak kierować firmą zgodnie z obowiązującymi regułami i przepisami, oraz obiektywnymi kryteriami efektywnościowymi. Sposobów, które ...

-

![Windows Vista i wirusy [© Nmedia - Fotolia.com] Windows Vista i wirusy]()

Windows Vista i wirusy

... zależą od warunków i jak pokazuje praktyka, mają charakter tymczasowy. Istnieje kilka oczywistych i dość niebezpiecznych sposobów na obejście User Account Control, które z oczywistych względów nie zostaną opisane. Ochrona jądra systemu Vista 1. PatchGuard Jądro Visty (tylko dla platform 64-bitowych) jest, jak ...

-

![Ewolucja złośliwego oprogramowania IV-VI 2007 Ewolucja złośliwego oprogramowania IV-VI 2007]()

Ewolucja złośliwego oprogramowania IV-VI 2007

... i inicjować niekończący się cykl wybierania numeru, który można zatrzymać tylko przez wyłączenie i ponowne włączenie urządzenia. Teoretycznie istnieje kilka sposobów przeprowadzenia ataku, jak można przeczytać na stronie internetowej SPI Dynamics. Szkodliwi użytkownicy mogą próbować zwabić potencjalną ofiarę na zainfekowaną stronę internetową ...

-

![Gry online: socjotechnika jedną z metod kradzieży haseł Gry online: socjotechnika jedną z metod kradzieży haseł]()

Gry online: socjotechnika jedną z metod kradzieży haseł

... mogło się na początku wydawać. Łatwowiernością wykazują się gracze, którzy szukają sposobów ułatwienia sobie gry i odpowiadają na takie oferty. Szkodliwy użytkownik osiąga swój cel ... klasyfikowanych przez firmę Kaspersky Lab jako Trojan-PSW.Win32.OnLineGames. Zarówno Alman.a jak i Hala.a zawiera listę plików wykonywalnych, które nie powinny być ...

-

![Efektywne zarządzanie czasem a szkolenia [© Minerva Studio - Fotolia.com] Efektywne zarządzanie czasem a szkolenia]()

Efektywne zarządzanie czasem a szkolenia

... Odpowiedzi na te pytania są ważne, ponieważ od tego jak indywidualnie przeżywasz czas, jak go odbierasz, od tego jak o nim myślisz, zależy to, jaką masz nad ... intuicyjnie stosują wypracowane przez siebie sposoby na “ujarzmienie” czasu. Uczą się tych sposobów z doświadczeń własnych, współpracowników, znajomych. Motywacja ich jest tak duża że... ...

-

![Ataki na banki - techniki hakerów Ataki na banki - techniki hakerów]()

Ataki na banki - techniki hakerów

... od stosowanego podejścia szkodliwe oprogramowanie może nie użyć żadnego z tych sposobów, ponieważ nie ma takiej konieczności. Na przykład, jeżeli użytkownik zaloguje ... sprawdzone. W celu zwiększenia bezpieczeństwa niezbędna jest dodatkowa forma komunikacji, taka jak wykorzystywanie kryptograficznego tokena lub wiadomości SMS (które zostały już ...

-

![Ewolucja złośliwego oprogramowania 2008 Ewolucja złośliwego oprogramowania 2008]()

Ewolucja złośliwego oprogramowania 2008

... domeny lub serwera. Z tego powodu cyberprzestępcy nieustannie szukają sposobów szybkiej modyfikacji informacji DNS centrów C&C i preferują wykorzystywanie serwerów ... , ponieważ jedynym sposobem na przetrwanie cyberprzestępców jest infekowanie jak największej liczby maszyn w jak najkrótszym czasie. Do stworzenia botnetu składającego się ze ...

-

![Analiza otoczenia biznesowego firmy [© Minerva Studio - Fotolia.com] Analiza otoczenia biznesowego firmy]()

Analiza otoczenia biznesowego firmy

... mogą stanowić dla nas problem w perspektywie czasowej. Sprawdzamy i przyglądamy się temu, jak wygląda sytuacja na rynku. Próbujemy ustalić i zdiagnozować czynniki sukcesu i główne elementy ... dzisiaj może mówić o sukcesie. Analizowanie konkurencji jest możliwe na kilka sposobów. Oczywiście można, co jest ponoć nawet powszechne, wypuścić na rynek tzw. ...

-

![Trojan ZeuS wciąż groźny Trojan ZeuS wciąż groźny]()

Trojan ZeuS wciąż groźny

... wykorzystywać na wiele różnych sposobów do realizowania swoich celów. Trojan ten może być wykorzystywany na wiele sposobów, dzięki czemu jest popularny ... gospodarczym. W tym czasie pracę straciło zarówno wielu programistów, jak i doświadczonych użytkowników. W tych trudnych okolicznościach, jak można było się spodziewać, niektórzy z nich przeszli na ...

-

![Budżet środków pieniężnych Budżet środków pieniężnych]()

Budżet środków pieniężnych

... pracę). Wynagrodzenie to musi zostać ujęte w budżecie środków pieniężnych, podobnie jak składki ubezpieczeniowe i zaliczka na podatek dochodowy, które trzeba odprowadzić od tego ... termin płatności u dostawców ulega skróceniu. Mamy do dyspozycji kilka sposobów na ograniczenie zapotrzebowania na kapitał obrotowy. Jednym z nich jest sprzedaż należności ...

-

![Ataki DDoS II poł. 2011 Ataki DDoS II poł. 2011]()

Ataki DDoS II poł. 2011

... jako pierwszy, może zagwarantować sobie spory zysk. Jednym ze sposobów wyprzedzenia konkurencji jest zorganizowanie ataków DDoS, tak jak miało to miejsce pod koniec lata 2011 roku. ... się bardziej złożona, a sieci P2P zastąpią scentralizowane botnety. Ponadto, jak wynika z aktualnych badań, w 2012 roku cyberprzestępcy będą szukali nowych sposobów ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Boże Narodzenie przygotuj online. O czym warto pamiętać? [© milanmarkovic78 - Fotolia.com] Boże Narodzenie przygotuj online. O czym warto pamiętać?](https://s3.egospodarka.pl/grafika2/zakupy-przez-internet/Boze-Narodzenie-przygotuj-online-O-czym-warto-pamietac-167218-150x100crop.jpg)

![Jakie trendy IT w 2016? [© Sergey Nivens - Fotolia.com] Jakie trendy IT w 2016?](https://s3.egospodarka.pl/grafika2/IT/Jakie-trendy-IT-w-2016-169144-150x100crop.jpg)

![Hakerzy kontra opieka zdrowotna [© Rothlehner Florian - Fotolia.com] Hakerzy kontra opieka zdrowotna](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Hakerzy-kontra-opieka-zdrowotna-173464-150x100crop.jpg)

![9 wniosków, które nasuwa ewolucja marketingu [© thanksforbuying - Fotolia.com] 9 wniosków, które nasuwa ewolucja marketingu](https://s3.egospodarka.pl/grafika2/strategia-marketingowa/9-wnioskow-ktore-nasuwa-ewolucja-marketingu-176989-150x100crop.jpg)

![Czy dbamy o prywatność w sieci? [© Haz - Fotolia.com] Czy dbamy o prywatność w sieci?](https://s3.egospodarka.pl/grafika2/prywatnosc-w-sieci/Czy-dbamy-o-prywatnosc-w-sieci-189641-150x100crop.jpg)

![Polscy pracownicy, czyli senność, błędy żywieniowe i brak ruchu? [© Sergey - Fotolia.com] Polscy pracownicy, czyli senność, błędy żywieniowe i brak ruchu?](https://s3.egospodarka.pl/grafika2/polscy-pracownicy/Polscy-pracownicy-czyli-sennosc-bledy-zywieniowe-i-brak-ruchu-192176-150x100crop.jpg)

![Europa: wydarzenia tygodnia 36/2018 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 36/2018](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-36-2018-sNRO59.jpg)

![Cyberbezpieczeństwo. Prognozy 2019 [© ronstik - Fotolia.com] Cyberbezpieczeństwo. Prognozy 2019](https://s3.egospodarka.pl/grafika2/rok-2019/Cyberbezpieczenstwo-Prognozy-2019-213638-150x100crop.jpg)

![Zakupy na raty popularniejsze niż przed pandemią. Dlaczego? [© .shock - Fotolia.com] Zakupy na raty popularniejsze niż przed pandemią. Dlaczego?](https://s3.egospodarka.pl/grafika2/zakupy-na-raty/Zakupy-na-raty-popularniejsze-niz-przed-pandemia-Dlaczego-229816-150x100crop.jpg)

![Cyberataki: nowe możliwości dzięki COVID-19 i pracy zdalnej [© Artur Marciniec - Fotolia.com] Cyberataki: nowe możliwości dzięki COVID-19 i pracy zdalnej](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cyberataki-nowe-mozliwosci-dzieki-COVID-19-i-pracy-zdalnej-232245-150x100crop.jpg)

![Zrównoważony rozwój priorytetem branży technologicznej [© pixabay.com] Zrównoważony rozwój priorytetem branży technologicznej](https://s3.egospodarka.pl/grafika2/odpowiedzialny-biznes/Zrownowazony-rozwoj-priorytetem-branzy-technologicznej-238217-150x100crop.jpg)

![Benefity pracownicze, wellbeing i kultura organizacji. Tego chcą pracownicy [© pixabay.com] Benefity pracownicze, wellbeing i kultura organizacji. Tego chcą pracownicy](https://s3.egospodarka.pl/grafika2/wellbeing/Benefity-pracownicze-wellbeing-i-kultura-organizacji-Tego-chca-pracownicy-241014-150x100crop.jpg)

![Cyberbezpieczeństwo. Prognozy Fortinet na 2022 rok [© Florian Roth - Fotolia.com] Cyberbezpieczeństwo. Prognozy Fortinet na 2022 rok](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Cyberbezpieczenstwo-Prognozy-Fortinet-na-2022-rok-242091-150x100crop.jpg)

![3 trendy w atakach hakerskich w 2023 roku [© pixabay.com] 3 trendy w atakach hakerskich w 2023 roku](https://s3.egospodarka.pl/grafika2/ataki-hakerskie/3-trendy-w-atakach-hakerskich-w-2023-roku-250246-150x100crop.jpg)

![12 najważniejszych metod optymalizacji konwersji w e-commerce [© Florian - Fotolia.com] 12 najważniejszych metod optymalizacji konwersji w e-commerce](https://s3.egospodarka.pl/grafika2/wspolczynnik-konwersji/12-najwazniejszych-metod-optymalizacji-konwersji-w-e-commerce-254387-150x100crop.jpg)

![4 kroki do bezpieczeństwa w sieci [© pexels] 4 kroki do bezpieczeństwa w sieci](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/4-kroki-do-bezpieczenstwa-w-sieci-255229-150x100crop.jpg)

![Wartość fuzji i przejęć w Polsce spadła w 2024 roku o 49% [© g0d4ather - Fotolia.com] Wartość fuzji i przejęć w Polsce spadła w 2024 roku o 49%](https://s3.egospodarka.pl/grafika2/fuzje-i-przejecia/Wartosc-fuzji-i-przejec-w-Polsce-spadla-w-2024-roku-o-49-264883-150x100crop.jpg)

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005](https://s3.egospodarka.pl/grafika/Wirusy/Wirusy-i-ataki-sieciowe-IV-VI-2005-apURW9.jpg)

![Czy marce potrzebny jest bohater? [© Minerva Studio - Fotolia.com] Czy marce potrzebny jest bohater?](https://s3.egospodarka.pl/grafika/marka/Czy-marce-potrzebny-jest-bohater-iG7AEZ.jpg)

![Tydzień 34/2006 (21-27.08.2006) [© RVNW - Fotolia.com] Tydzień 34/2006 (21-27.08.2006)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-34-2006-21-27-08-2006-vgmzEK.jpg)

![Windows Vista i wirusy [© Nmedia - Fotolia.com] Windows Vista i wirusy](https://s3.egospodarka.pl/grafika/Windows-Vista/Windows-Vista-i-wirusy-Qq30bx.jpg)

![Efektywne zarządzanie czasem a szkolenia [© Minerva Studio - Fotolia.com] Efektywne zarządzanie czasem a szkolenia](https://s3.egospodarka.pl/grafika/organizacja-pracy/Efektywne-zarzadzanie-czasem-a-szkolenia-iG7AEZ.jpg)

![Analiza otoczenia biznesowego firmy [© Minerva Studio - Fotolia.com] Analiza otoczenia biznesowego firmy](https://s3.egospodarka.pl/grafika/strategia-marketingowa/Analiza-otoczenia-biznesowego-firmy-iG7AEZ.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023 [© Nejron Photo - Fotolia.com] Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023](https://s3.egospodarka.pl/grafika2/koszty-podatkowe/Delegacje-krajowe-i-zagraniczne-nowe-stawki-diety-przy-podrozach-sluzbowych-od-29-11-2022-i-01-01-2023-249192-150x100crop.jpg)

![Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com] Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com]](https://s3.egospodarka.pl/grafika2/pozyczka-gotowkowa/Pozyczki-na-bardzo-wysoki-procent-111764-50x33crop.jpg) Pożyczki na bardzo wysoki procent

Pożyczki na bardzo wysoki procent

![Harbingers, Tpay i Future Mind zapraszają na Growth 360 - meetup w Poznaniu o wzroście biznesu i inteligentnej reklamie [© wygenerowane przez AI] Harbingers, Tpay i Future Mind zapraszają na Growth 360 - meetup w Poznaniu o wzroście biznesu i inteligentnej reklamie](https://s3.egospodarka.pl/grafika2//Harbingers-Tpay-i-Future-Mind-zapraszaja-na-Growth-360-meetup-w-Poznaniu-o-wzroscie-biznesu-i-inteligentnej-reklamie-271262-150x100crop.png)

![10 zasad długowiecznego domu. Jak urządzić mieszkanie, by żyć dłużej i zdrowiej? [© wygenerowane przez AI] 10 zasad długowiecznego domu. Jak urządzić mieszkanie, by żyć dłużej i zdrowiej?](https://s3.egospodarka.pl/grafika2/dlugosc-zycia/10-zasad-dlugowiecznego-domu-Jak-urzadzic-mieszkanie-by-zyc-dluzej-i-zdrowiej-271261-150x100crop.jpg)

![Jak przygotować firmę do KSeF? 5 niezbędnych działań przed 1 kwietnia 2026 [© wygenerowane przez AI] Jak przygotować firmę do KSeF? 5 niezbędnych działań przed 1 kwietnia 2026](https://s3.egospodarka.pl/grafika2/Krajowy-System-e-Faktur/Jak-przygotowac-firme-do-KSeF-5-niezbednych-dzialan-przed-1-kwietnia-2026-271259-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-150x100crop.jpg)

![Konflikt o pracę zdalną: firmy chcą powrotu do biur, pracownicy wolą elastyczność [© wygenerowane przez AI] Konflikt o pracę zdalną: firmy chcą powrotu do biur, pracownicy wolą elastyczność](https://s3.egospodarka.pl/grafika2/zarzadzanie-zasobami-ludzkimi/Konflikt-o-prace-zdalna-firmy-chca-powrotu-do-biur-pracownicy-wola-elastycznosc-271215-150x100crop.jpg)