-

![Dzieci w sieci. Jak chronić ich cyberbezpieczeństwo? Dzieci w sieci. Jak chronić ich cyberbezpieczeństwo?]()

Dzieci w sieci. Jak chronić ich cyberbezpieczeństwo?

... młodzież, aby informowały o wszelkich podejrzanych zdarzeniach mających miejsce w sieci, takich jak na przykład częste i długie konwersacje z nieznajomymi osobami. Trzeba ich ... pewnych ustawień. Ale niektórzy młodzi internauci lubują się się w wyszukiwaniu sposobów na ominięcie ograniczeń czasowych i ograniczeń aplikacji, co widać chociażby na ...

-

![Jak działy HR korzystają z AI? [© pixabay.com] Jak działy HR korzystają z AI?]()

Jak działy HR korzystają z AI?

... może nawet pozwoli nam ją zdobyć… Jednym z najpopularniejszych sposobów wykorzystania tego narzędzia jest pisanie CV i listów motywacyjnych. Jak korzystają z AI działy HR? Jakie ryzyka ... mają swojego „robota”. AI pomoże rekruterom i rekruterkom Tak szybko jak kandydaci i kandydatki zorientowali się, że ChatGPT może stanowić duże wsparcie podczas ...

Tematy: AI, sztuczna inteligencja, HR, dział hr, rekrutacja, list motywacyjny, CV, pisanie CV, ChatGPT, cyberzagrożenia, cyberbezpieczeństwo -

![Jak działa trojan bankowy i jak się przed nim chronić? [© vchalup - Fotolia.com] Jak działa trojan bankowy i jak się przed nim chronić?]()

Jak działa trojan bankowy i jak się przed nim chronić?

... uwierzytelniające w formularz logowania, fałszywe okno przechwytuje wprowadzone dane za pomocą klawiatury lub działań na ekranie dotykowym. Jak rozprzestrzeniają się trojany bankowe? Istnieje kilka sposobów zainfekowania urządzenia trojanem i wciąż pojawiają się nowe metody dystrybucji. Do najpopularniejszych należą: Aplikacje mobilne Google Play ...

-

![Jak się chronić przed smishingiem? Jak się chronić przed smishingiem?]()

Jak się chronić przed smishingiem?

... wejścia w życie wspomnianej ustawy, warto wiedzieć, jak można chronić się przed działalnością oszustów. Jednym z najskuteczniejszych środków zapobiegania atakom typu smishing jest edukacja społeczeństwa w zakresie cyberhigieny. Napastnicy mogą próbować oszukać swoją ofiarę na wiele różnych sposobów, jednak przeważnie ich działania polegają na tym ...

-

![Posiadacze kryptowalut na celowniku hakerów. Jak mogą się bronić? [© Bastian Riccardi z Pixabay] Posiadacze kryptowalut na celowniku hakerów. Jak mogą się bronić?]()

Posiadacze kryptowalut na celowniku hakerów. Jak mogą się bronić?

... Zwykle sięgają po jeden z trzech sposobów ataków: złośliwe oprogramowanie, oszustwa lub działania wymierzone w giełdy kryptowalut czy inne podmioty trzecie - komentuje Kamil Sadkowski, analityk laboratorium antywirusowego ESET. Najpopularniejsze metody ataków Złośliwe oprogramowanie i złośliwe aplikacje Jak wynika z najnowszego raportu ESET Threat ...

-

![Twój numer telefonu w rękach cyberprzestępcy. Jak tego uniknąć? [© Freepik] Twój numer telefonu w rękach cyberprzestępcy. Jak tego uniknąć?]()

Twój numer telefonu w rękach cyberprzestępcy. Jak tego uniknąć?

... postanowili się przyjrzeć tym, dokonywanym przy użyciu skradzionych numerów telefonów. Jakie sytuacje powinny wzbudzić naszą czujność? Jak chronić swój numer telefonu? Pozorna pomyłka Jednym ze sposobów cyberprzestępców jest intencjonalne zaaranżowanie za pomocą wiadomości SMS lub WhatsApp… pozornej pomyłki. Nadawca w sprytny sposób zaczepia ...

-

![Czym jest swatting i jak się przed nim chronić? Czym jest swatting i jak się przed nim chronić?]()

Czym jest swatting i jak się przed nim chronić?

... i miejscu jego przebywania. Informacje mogą zdobywać na wiele sposobów. Wiele elektronicznych urządzeń, jak komputery, konsole czy telefony komórkowe, ma funkcję namierzania. Nie ... swattingu. Koniecznym jest także zadbanie o fizyczne bezpieczeństwo urządzeń końcowych, takich jak laptopy, czy telefony komórkowe. Dostęp do nich powinien być chroniony ...

-

![Niezamówiona darmowa paczka to nie prezent, a oszustwo. Jak działa brushing scam i jak się bronić? [© wygenerowane przez AI] Niezamówiona darmowa paczka to nie prezent, a oszustwo. Jak działa brushing scam i jak się bronić?]()

Niezamówiona darmowa paczka to nie prezent, a oszustwo. Jak działa brushing scam i jak się bronić?

... ze sobą. Jakie kroki podjąć, jeśli otrzymasz przesyłkę, której nie zamawiałeś. Jak chronić swoje dane osobowe i unikać oszustw związanych z brushing scam. Dlaczego ... rynek przyciąga jednak nie tylko uczciwych sprzedawców, ale i cyberprzestępców, którzy szukają sposobów na szybkie zwiększenie zysków. Kluczowym narzędziem w walce o klienta stały się ...

-

![Oszuści atakują w sezonie PIT. Jak rozpoznać fałszywe wiadomości o zwrocie podatku i nie paść ofiarą phishingu? [© wygenerowane przez AI] Oszuści atakują w sezonie PIT. Jak rozpoznać fałszywe wiadomości o zwrocie podatku i nie paść ofiarą phishingu?]()

Oszuści atakują w sezonie PIT. Jak rozpoznać fałszywe wiadomości o zwrocie podatku i nie paść ofiarą phishingu?

... cyberprzestępcy, aby wyłudzić dane. Co zrobić, jeśli padłeś ofiarą phishingu i jak zabezpieczyć swoje dane. W czasie rozliczeń PIT obietnica błyskawicznego zwrotu podatku działa jak magnes. Doskonale wiedzą o tym cyberprzestępcy, którzy szukają coraz to nowszych sposobów, by wyłudzić pieniądze. Z najnowszych danych CERT Polska wynika, że ...

-

![5 sposobów na zwiększenie swojego bezpieczeństwa online [© pixabay.com] 5 sposobów na zwiększenie swojego bezpieczeństwa online]()

5 sposobów na zwiększenie swojego bezpieczeństwa online

... pracy, czy uszczerbek na reputacji. Jednak jest co najmniej kilka sposobów pozwalających szybko poprawić swoje bezpieczeństwo sieci, a tym samym zminimalizować ryzyko utraty ... podatne na wirusy niż inne. Ulubionym celem napastników jest Windows - jak wynika z danych pochodzących od dostawców usług zarządzanych, 87 procent złośliwego oprogramowania ...

-

![Jak spamerzy wykorzystują aplikacje zewnętrzne? Jak spamerzy wykorzystują aplikacje zewnętrzne?]()

Jak spamerzy wykorzystują aplikacje zewnętrzne?

... , że wykrycie i blokowanie tych wiadomości staje się wyzwaniem. Jednym ze sposobów, w jaki Cisco Talos stara się powstrzymać tego rodzaju ataki, jest sprawienie ... wpływa na ich zdolność do dostarczania wiadomości do skrzynki odbiorczej. Jak się chronić przed spamem? Jednym z najskuteczniejszych sposobów walki ze spamem jest edukowanie użytkowników, by ...

-

![Jak wirusy ukrywają się przed antywirusem? Jak wirusy ukrywają się przed antywirusem?]()

Jak wirusy ukrywają się przed antywirusem?

... określone typy ochrony antywirusowej. Te różne taktyki można klasyfikować na wiele sposobów i zaszeregować do różnych kategorii. Artykuł uwzględnia dwa najważniejsze, zdaniem specjalistów z ... powszechnie znane narzędzia Vanquish oraz Hacker Defender, jak również szkodliwe programy takie jak Backdoor.Win32.Haxdoor, Email-Worm.Win32.Mailbot i niektóre ...

-

![Parę sposobów na bezpieczeństwo sieci firmowej [© Melpomene - Fotolia.com] Parę sposobów na bezpieczeństwo sieci firmowej]()

Parę sposobów na bezpieczeństwo sieci firmowej

... to ciągle nagminne jest niestosowanie bezpiecznego połączenia (SSL) na swoich stronach, jak również brak należytej dbałości o ochronę firmowego Wi-Fi. Wprawdzie przyjęło się, ... cyberprzestępców. Każde urządzenie może zostać wykorzystane przez napastników na wiele sposobów, np. zainfekowane komputery mogą być włączone do sieci botnetów i wykorzystane ...

-

![6 sposobów Sophos Home na bezpieczeństwo dziecka w sieci [© mikitiger - Fotolia.com] 6 sposobów Sophos Home na bezpieczeństwo dziecka w sieci]()

6 sposobów Sophos Home na bezpieczeństwo dziecka w sieci

... domowych komputerów. Bez względu na to, jak ostrożne i świadome zagrożeń są dzieci korzystając z Internetu, należy zawsze dbać o najlepsze zabezpieczenia. Przestępcy w sieci prześcigają się bowiem w pomysłach, jak piętrzyć problemy i w łatwy sposób otworzyć sobie drogę do domowych komputerów. 6 prostych sposobów Sophos Home na zabezpieczenie dzieci ...

-

![6 najpopularniejszych sposobów na zarażenie programami malware [© tashatuvango - Fotolia.com] 6 najpopularniejszych sposobów na zarażenie programami malware]()

6 najpopularniejszych sposobów na zarażenie programami malware

... zewnętrznych pamięci flash? Zarówno skala przeprowadzanych cyberataków, jak i ewolucja stosowanych przy okazji infekowania nas oprogramowaniem malware ... sposobów, za pośrednictwem których hakerzy wykorzystują malware. 1. Wiadomości e-mail typu phishing i złośliwy spam Zwykle celem akcji phishingowych jest wyłudzanie poufnych informacji, takich jak ...

-

![Jak sfinansować wdrożenie systemu IT? Jak sfinansować wdrożenie systemu IT?]()

Jak sfinansować wdrożenie systemu IT?

... informacji w firmie staje się sprawniejsza, co zwiększa efektywność pracowników. Jednakże, jak każda inwestycja w rozwój firmy, wdrożenie systemów IT wymaga pewnych ... pewność, że wszystkie dokumenty zostały przygotowane zgodnie z przepisami. Istnieje wiele sposobów zdobywania środków na wdrożenie nowoczesnego systemu IT, usprawniającego pracę ...

-

![8 sposobów na bezpieczne zakupy świąteczne [© maglara - Fotolia.com] 8 sposobów na bezpieczne zakupy świąteczne]()

8 sposobów na bezpieczne zakupy świąteczne

... odnośnikach phishingowych – nie klikaj przypadkowych odnośników otrzymanych w wiadomościach e-mail, SMS-ach, na portalach społecznościowych lub przez komunikatory internetowe. Więcej informacji o tym, jak wykryć phishing, znajduje się w poniższym materiale wideo. Twórz silne hasła – łącz litery, cyfry i znaki specjalne, aby trudniej było je złamać ...

-

![7 sposobów na bezpieczny Internet Rzeczy [© wutzkoh - Fotolia] 7 sposobów na bezpieczny Internet Rzeczy]()

7 sposobów na bezpieczny Internet Rzeczy

... , w znacznym stopniu ograniczając cyberprzestępczemu półświatkowi pole do popisu. 7 sposobów na bezpieczny Internet Rzeczy Internet Rzeczy często korzysta z ... zminimalizujemy ryzyko i odseparujemy niezaufanych użytkowników od naszych danych. Rozwiązania, takie jak np. kamery internetowe, przyjmują zewnętrzne połączenia poprzez wewnętrzne porty. ...

-

![8 sposobów na lepszy program lojalnościowy 8 sposobów na lepszy program lojalnościowy]()

8 sposobów na lepszy program lojalnościowy

... ile ich uzbierali. Informacje takie powinni móc uzyskać na wiele różnych sposobów – np. bezpośrednio w sklepie, ale też logując się na określonej stronie ... aplikacje, w których uczestnicy mogą znaleźć zarówno informacje o liczbie zdobytych punktów, jak i informacje o nagrodach, czy też aktualnych promocjach. 6. Wprowadź grywalizację Mając aplikację ...

-

![Jak przestępcy wyłudzają pieniądze w sieci [© Andrea Danti - Fotolia.com] Jak przestępcy wyłudzają pieniądze w sieci]()

Jak przestępcy wyłudzają pieniądze w sieci

... cyberprzestępców dalej korzysta ze starych, sprawdzonych sposobów: to fałszywe załączniki, odsyłacze i nakłanianie do wykonania transakcji. Ponad połowa wszystkich przeanalizowanych niebezpiecznych plików została dostarczona za pośrednictwem archiwum ZIP. Zabezpieczenia perymetryczne, takie jak oprogramowanie antywirusowe i antyphishingowe, nie są ...

-

![25 rad jak unikać konfliktów [© Minerva Studio - Fotolia.com] 25 rad jak unikać konfliktów]()

25 rad jak unikać konfliktów

... raty. 15. Zamieniaj słowa w czyny. Poszukaj sposobów wykazania jak w praktyce stosujesz swoje wartości. Twoja misja pokazuje jak ją konfrontujesz z rzeczywistością i codzienną praktyką. 16. ... swoje źródło gdzieś indziej?" 24. Śmiej się z siebie. Jednym ze sposobów zredukowania napięcia jest żartowanie z siebie. Opisz sytuację, w której zrobiłeś coś ...

-

![Fake hacking. Jak się przed nim chronić? Fake hacking. Jak się przed nim chronić?]()

Fake hacking. Jak się przed nim chronić?

... grupa przygotowująca atak może to zrobić na wiele sposobów. Ich znajomość pomoże lepiej ocenić, które cyberataki stanowią prawdziwe zagrożenie, a które są fałszywymi alarmami. Jednym ze sposobów prowadzenia kampanii typu fake hacking jest skorzystanie z takich narzędzi jak HackerTyper, które wyświetla witrynę internetową symulującą proces ...

-

![Jak wypromować sklep internetowy? [© Minerva Studio - Fotolia.com] Jak wypromować sklep internetowy?]()

Jak wypromować sklep internetowy?

... sposobów na to, aby e-sklep zyskał popularność i był często odwiedzany. Rodzaje promocji zależą przede wszystkim od tego, w jakiej branży działa firma – jak ...

-

![System premiowy - jak zwiększyć jego efektywność? [© agnieszkakielak - Fotolia.com] System premiowy - jak zwiększyć jego efektywność?]()

System premiowy - jak zwiększyć jego efektywność?

... naliczania premii, ściśle połączone z procesem oceny pracowników. Jednocześnie, w firmach osiągających sukcesy rynkowe zauważamy intensywne działania komunikacyjne nt. celów premiowych i sposobów ich osiągania. Działania te, co istotne, prowadzone są przez najwyższą kadrę menedżerską – dodaje Oppenheim. Prowadzone przez Aon Hewitt badanie pokazało ...

-

![Bezpieczny smartfon: 7 sposobów na ochronę urządzeń mobilnych Bezpieczny smartfon: 7 sposobów na ochronę urządzeń mobilnych]()

Bezpieczny smartfon: 7 sposobów na ochronę urządzeń mobilnych

Dzisiejsze telefony są coraz bardziej wydajne i zaskakują mnogością funkcji. Natomiast niewiele zmienia się w zakresie ich ochrony, bezpieczeństwo wciąż pozostaje piętą achillesową ich producentów. Specjaliści z G DATA udzielają kilku wskazówek pozwalających skutecznie zabezpieczyć twoje urządzenie mobilne. Pierwszy mobilny wirus Cabir pojawił się ...

-

![PARP: jak polskie firmy z sektora MŚP radzą sobie z COVID-19? [© Minerva Studio - Fotolia.com] PARP: jak polskie firmy z sektora MŚP radzą sobie z COVID-19?]()

PARP: jak polskie firmy z sektora MŚP radzą sobie z COVID-19?

... . Natomiast średni spadek przychodów wyniósł 30 proc. Pomimo niekorzystnej sytuacji finansowej, polski sektor MŚP nie zwalniał masowo pracowników, poszukując innych sposobów na poprawę wyników. Najpopularniejszym dostosowaniem ze strony firm było zmniejszenie liczby godzin pracy (12 proc. firm) i wykorzystanie płatnych urlopów pracowników ...

-

![Jak kupujemy samochody Jak kupujemy samochody]()

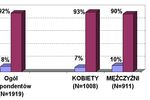

Jak kupujemy samochody

... samochodową (16%) lub przez ogłoszenie w prasie (15%). "Przeprowadzone przez nas badania wskazują, że Polacy są bardzo przywiązani do tradycyjnych sposobów zakupu samochodów, takich jak import prywatny, giełda samochodowa czy też ogłoszenia w prasie. Dziwić może bardzo niska popularność Internetu - zaledwie 3% wskazań - jako formy ...

-

![10 sposobów na tanie bilety lotnicze [© pictoores - Fotolia.com] 10 sposobów na tanie bilety lotnicze]()

10 sposobów na tanie bilety lotnicze

... krajowym, czy po 200 – 300 zł w ruchu kontynentalnym nie jest nigdy za dużo. Jak zatem zabrać się do rozsądnego planowania podróży? 1. Już teraz usiądź z kalendarzem i spróbuj ... się najtańszą z możliwości. Wszystko zależy ile biletów sprzeda się podczas danej akcji i jak zachowuje się na tym samym lub zbliżonym kierunku konkurencja. Może okazać się, ...

-

![Jak e-commerce korzysta z komunikacji mobilnej? Jak e-commerce korzysta z komunikacji mobilnej?]()

Jak e-commerce korzysta z komunikacji mobilnej?

... obecnej dekady będzie to już 10%. Komunikacja mobilna w e-commerce Jednym z ważnych sposobów na dotarcie do klienta jest współcześnie komunikacja skierowana na urządzenia mobilne ... . – Sklepy internetowe mają trochę do nadrobienia w kwestii komunikacji z klientami. Kiedy czytam, jak duży ich odsetek wysyła spersonalizowane oferty handlowe, włosy ...

-

![5 sposobów na to, aby inteligentny dom uczynić bezpiecznym [© Andrey Popov - Fotolia.com] 5 sposobów na to, aby inteligentny dom uczynić bezpiecznym]()

5 sposobów na to, aby inteligentny dom uczynić bezpiecznym

... , które umożliwiłyby hakerom dostęp do innych sieci domowych podłączonych do urządzenia i sterowanie nimi. Pojawienie się urządzeń typu “cyfrowy asystent”, takich jak Amazon Echo i Google Home, stanowi nowe wyzwanie dla bezpieczeństwa cybernetycznego inteligentnego domu. 35 milionów Amerykanów korzysta z asystenta cyfrowego aktywowanego głosem ...

-

![5 sposobów na usprawnienie machine learning w organizacji 5 sposobów na usprawnienie machine learning w organizacji]()

5 sposobów na usprawnienie machine learning w organizacji

... , jakie spotykają współczesny biznes. W rzeczywistości jednak wiele zależy od tego, jak będziemy wykorzystywali to rozwiązanie. Uczenie maszynowe to nie magia, ani ... maszynowe, pokazują, że technologia ta może być pomocna w takich procesach jak wykrywanie anomalii i oszustw w branży finansowej, czy automatyzacja procesów scoringu kredytowego lub ...

-

![Jak Android umożliwia atak typu „Man-in-the-Disk”? [© stokkete - Fotolia.com] Jak Android umożliwia atak typu „Man-in-the-Disk”?]()

Jak Android umożliwia atak typu „Man-in-the-Disk”?

... danych. W ten sposób atakujący ma swojego „człowieka na dysku” („Man-in-the-Disk”), szukającego sposobów, w jaki może przechwytywać ruch i informacje wymagane przez inne istniejące ... uprawnień w celu uzyskania dostępu do innych elementów urządzenia użytkownika, takich jak kamera, mikrofon, listy kontaktów i tak dalej. Aplikacje, w których mieszka ...

-

![5 sposobów na skuteczniejszą strategię marketingową 5 sposobów na skuteczniejszą strategię marketingową]()

5 sposobów na skuteczniejszą strategię marketingową

... . Wręcz przeciwnie - działać, ale mądrze. Wielu marketingowców ma już tego świadomość. Jak podaje raport Ascend2 „Marketing Technology Trends”, osoby odpowiedzialne za marketing w ... skierowana do pokolenia „X” powinna opierać się na hasłach takich jak „jakość”, „tradycja”, „Igreki” oczekują uczciwości i troski o środowisko, z kolei najmłodsi - osoby ...

-

![DNB Bank Polska: jak koronawirus uderzył w samorządy? [© bzyxx - Fotolia.com] DNB Bank Polska: jak koronawirus uderzył w samorządy?]()

DNB Bank Polska: jak koronawirus uderzył w samorządy?

... do weryfikacji wydatków. - Pandemia koronawirusa spowodowała, że wszyscy szukają sposobów na oszczędzanie. W podejmowaniu rozsądnych decyzji muszą kierować się perspektywą ... zachowania bezpieczeństwa, wiele banków wprowadziło podpis elektroniczny. Inwestycje napędem gospodarki Jak pisze DNB Bank Polska, w reakcji na mnożące się problemy finansowe ...

-

![9 sposobów ochrony przed atakami ransomware 9 sposobów ochrony przed atakami ransomware]()

9 sposobów ochrony przed atakami ransomware

... Firma powinna wykonywać zapasowe kopie (backup) wszystkich systemów i danych oraz przechowywać je poza siecią. Należy również weryfikować poprawność wykonanego zapisu, jak też regularnie testować procedury przywracania danych, aby upewnić się, że będzie można skutecznie je odzyskać w przypadku zaszyfrowania przez ransomware. 6. Wdrożenie ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Jak działy HR korzystają z AI? [© pixabay.com] Jak działy HR korzystają z AI?](https://s3.egospodarka.pl/grafika2/AI/Jak-dzialy-HR-korzystaja-z-AI-252283-150x100crop.jpg)

![Jak działa trojan bankowy i jak się przed nim chronić? [© vchalup - Fotolia.com] Jak działa trojan bankowy i jak się przed nim chronić?](https://s3.egospodarka.pl/grafika2/trojany-bankowe/Jak-dziala-trojan-bankowy-i-jak-sie-przed-nim-chronic-254455-150x100crop.jpg)

![Posiadacze kryptowalut na celowniku hakerów. Jak mogą się bronić? [© Bastian Riccardi z Pixabay] Posiadacze kryptowalut na celowniku hakerów. Jak mogą się bronić?](https://s3.egospodarka.pl/grafika2/kryptowaluty/Posiadacze-kryptowalut-na-celowniku-hakerow-Jak-moga-sie-bronic-259285-150x100crop.jpg)

![Twój numer telefonu w rękach cyberprzestępcy. Jak tego uniknąć? [© Freepik] Twój numer telefonu w rękach cyberprzestępcy. Jak tego uniknąć?](https://s3.egospodarka.pl/grafika2/numer-telefonu/Twoj-numer-telefonu-w-rekach-cyberprzestepcy-Jak-tego-uniknac-261113-150x100crop.jpg)

![Niezamówiona darmowa paczka to nie prezent, a oszustwo. Jak działa brushing scam i jak się bronić? [© wygenerowane przez AI] Niezamówiona darmowa paczka to nie prezent, a oszustwo. Jak działa brushing scam i jak się bronić?](https://s3.egospodarka.pl/grafika2/scam/Niezamowiona-darmowa-paczka-to-nie-prezent-a-oszustwo-Jak-dziala-brushing-scam-i-jak-sie-bronic-270399-150x100crop.jpg)

![Oszuści atakują w sezonie PIT. Jak rozpoznać fałszywe wiadomości o zwrocie podatku i nie paść ofiarą phishingu? [© wygenerowane przez AI] Oszuści atakują w sezonie PIT. Jak rozpoznać fałszywe wiadomości o zwrocie podatku i nie paść ofiarą phishingu?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Oszusci-atakuja-w-sezonie-PIT-Jak-rozpoznac-falszywe-wiadomosci-o-zwrocie-podatku-i-nie-pasc-ofiara-phishingu-271109-150x100crop.jpg)

![5 sposobów na zwiększenie swojego bezpieczeństwa online [© pixabay.com] 5 sposobów na zwiększenie swojego bezpieczeństwa online](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-sieci/5-sposobow-na-zwiekszenie-swojego-bezpieczenstwa-online-249404-150x100crop.jpg)

![Parę sposobów na bezpieczeństwo sieci firmowej [© Melpomene - Fotolia.com] Parę sposobów na bezpieczeństwo sieci firmowej](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-sieci-firmowych/Pare-sposobow-na-bezpieczenstwo-sieci-firmowej-181190-150x100crop.jpg)

![6 sposobów Sophos Home na bezpieczeństwo dziecka w sieci [© mikitiger - Fotolia.com] 6 sposobów Sophos Home na bezpieczeństwo dziecka w sieci](https://s3.egospodarka.pl/grafika2/Sophos-Home/6-sposobow-Sophos-Home-na-bezpieczenstwo-dziecka-w-sieci-181344-150x100crop.jpg)

![6 najpopularniejszych sposobów na zarażenie programami malware [© tashatuvango - Fotolia.com] 6 najpopularniejszych sposobów na zarażenie programami malware](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/6-najpopularniejszych-sposobow-na-zarazenie-programami-malware-236297-150x100crop.jpg)

![8 sposobów na bezpieczne zakupy świąteczne [© maglara - Fotolia.com] 8 sposobów na bezpieczne zakupy świąteczne](https://s3.egospodarka.pl/grafika2/zakupy-przez-Internet/8-sposobow-na-bezpieczne-zakupy-swiateczne-167203-150x100crop.jpg)

![7 sposobów na bezpieczny Internet Rzeczy [© wutzkoh - Fotolia] 7 sposobów na bezpieczny Internet Rzeczy](https://s3.egospodarka.pl/grafika2/Internet-Rzeczy/7-sposobow-na-bezpieczny-Internet-Rzeczy-184576-150x100crop.jpg)

![Jak przestępcy wyłudzają pieniądze w sieci [© Andrea Danti - Fotolia.com] Jak przestępcy wyłudzają pieniądze w sieci](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Jak-przestepcy-wyludzaja-pieniadze-w-sieci-239886-150x100crop.jpg)

![25 rad jak unikać konfliktów [© Minerva Studio - Fotolia.com] 25 rad jak unikać konfliktów](https://s3.egospodarka.pl/grafika/komunikacja-interpersonalna/25-rad-jak-unikac-konfliktow-iG7AEZ.jpg)

![Jak wypromować sklep internetowy? [© Minerva Studio - Fotolia.com] Jak wypromować sklep internetowy?](https://s3.egospodarka.pl/grafika/sklep-internetowy/Jak-wypromowac-sklep-internetowy-iG7AEZ.jpg)

![System premiowy - jak zwiększyć jego efektywność? [© agnieszkakielak - Fotolia.com] System premiowy - jak zwiększyć jego efektywność?](https://s3.egospodarka.pl/grafika2/systemy-premiowe/System-premiowy-jak-zwiekszyc-jego-efektywnosc-141263-150x100crop.jpg)

![PARP: jak polskie firmy z sektora MŚP radzą sobie z COVID-19? [© Minerva Studio - Fotolia.com] PARP: jak polskie firmy z sektora MŚP radzą sobie z COVID-19?](https://s3.egospodarka.pl/grafika2/kondycja-MSP/PARP-jak-polskie-firmy-z-sektora-MSP-radza-sobie-z-COVID-19-231798-150x100crop.jpg)

![10 sposobów na tanie bilety lotnicze [© pictoores - Fotolia.com] 10 sposobów na tanie bilety lotnicze](https://s3.egospodarka.pl/grafika2/bilety-lotnicze/10-sposobow-na-tanie-bilety-lotnicze-150721-150x100crop.jpg)

![5 sposobów na to, aby inteligentny dom uczynić bezpiecznym [© Andrey Popov - Fotolia.com] 5 sposobów na to, aby inteligentny dom uczynić bezpiecznym](https://s3.egospodarka.pl/grafika2/inteligentne-domy/5-sposobow-na-to-aby-inteligentny-dom-uczynic-bezpiecznym-199065-150x100crop.jpg)

![Jak Android umożliwia atak typu „Man-in-the-Disk”? [© stokkete - Fotolia.com] Jak Android umożliwia atak typu „Man-in-the-Disk”?](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Jak-Android-umozliwia-atak-typu-Man-in-the-Disk-209050-150x100crop.jpg)

![DNB Bank Polska: jak koronawirus uderzył w samorządy? [© bzyxx - Fotolia.com] DNB Bank Polska: jak koronawirus uderzył w samorządy?](https://s3.egospodarka.pl/grafika2/samorzady/DNB-Bank-Polska-jak-koronawirus-uderzyl-w-samorzady-229868-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju [© sasun Bughdaryan - Fotolia.com] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-jeszcze-w-maju-266937-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Ryczałt ewidencjonowany i składka zdrowotna 2026. Znamy nowe stawki [© wygenerowane przez AI] Ryczałt ewidencjonowany i składka zdrowotna 2026. Znamy nowe stawki](https://s3.egospodarka.pl/grafika2/skladka-na-ubezpieczenie-zdrowotne/Ryczalt-ewidencjonowany-i-skladka-zdrowotna-2026-Znamy-nowe-stawki-270498-150x100crop.jpg)

![Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com] Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com]](https://s3.egospodarka.pl/grafika2/pozyczka-gotowkowa/Pozyczki-na-bardzo-wysoki-procent-111764-50x33crop.jpg) Pożyczki na bardzo wysoki procent

Pożyczki na bardzo wysoki procent

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-150x100crop.jpg)

![Konflikt o pracę zdalną: firmy chcą powrotu do biur, pracownicy wolą elastyczność [© wygenerowane przez AI] Konflikt o pracę zdalną: firmy chcą powrotu do biur, pracownicy wolą elastyczność](https://s3.egospodarka.pl/grafika2/zarzadzanie-zasobami-ludzkimi/Konflikt-o-prace-zdalna-firmy-chca-powrotu-do-biur-pracownicy-wola-elastycznosc-271215-150x100crop.jpg)

![Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę [© pexels] Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę](https://s3.egospodarka.pl/grafika2/nowe-mieszkania/Mieszkanie-pod-klucz-czy-stan-deweloperski-Polacy-wybieraja-wygode-271211-150x100crop.jpg)

![Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie? [© wygenerowane przez AI] Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie?](https://s3.egospodarka.pl/grafika2/rozwod/Szybki-rozwod-Nie-z-kredytem-hipotecznym-Jak-rozstac-sie-ze-wspolnymi-zobowiazaniami-po-rozwodzie-271199-150x100crop.jpg)

![Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami [© wygenerowane przez AI] Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Gdzie-w-Polsce-place-rosna-najszybciej-Oto-branze-z-najwiekszymi-podwyzkami-271198-150x100crop.jpg)