-

![Ochrona antywirusowa "w chmurze": wady i zalety Ochrona antywirusowa "w chmurze": wady i zalety]()

Ochrona antywirusowa "w chmurze": wady i zalety

... aby sprawdzić, czy są jakieś informacje na temat określonego programu, aktywności, odsyłacza lub zasobu. Odpowiedź będzie brzmiała „Tak, istnieją informacje”, „nie, nie ma żadnych informacji”. W jaki sposób chmura różni się od aktualizacji antywirusowych? System ... . Jeżeli jest włączony system ochrony OnAccess (tj. system identyfikujący zagrożenia w ...

-

![Zagrożenia internetowe III kw. 2010 Zagrożenia internetowe III kw. 2010]()

Zagrożenia internetowe III kw. 2010

... ten jest rozprzestrzeniany jako odtwarzacz, który należy pobrać w celu obejrzenia filmów dla dorosłych. Aby wykonać swoje szkodliwe zadanie, trojan ten musi mieć możliwość wysyłania SMS-ów. Podczas procesu instalacji system operacyjny wyświetla komunikat ostrzegawczy, informując użytkownika, że program ten wymaga funkcjonalności wysyłania SMS-ów ...

-

![Aparat cyfrowy Canon IXUS 220 HS Aparat cyfrowy Canon IXUS 220 HS]()

Aparat cyfrowy Canon IXUS 220 HS

... i efekty fotografowania. Zastosowany w aparacie system HS tworzy czuła matryca CMOS oraz szybki przetwornik obrazu DIGIC 4. System HS zapewnia maksymalne wykorzystanie ... lub poruszających się pojazdów. Tryb Servo SF/AE śledzi poruszające się obiekty, aby zapewnić ostrość i właściwą ekspozycję w momencie zwolnienia migawki. Funkcje i-Contrast oraz ...

-

![Smartfony Acer Liquid E1 i Z2 Smartfony Acer Liquid E1 i Z2]()

Smartfony Acer Liquid E1 i Z2

... fotograficzny:5 megapikseli z lampą LED + przedni aparat 0,3 megapiksela Głośniki: dwa głośniki Dodatkowe funkcje i aplikacje: radio FM, powiadamianie Float Caller, Mood Agent, system dźwiękowy DTS Sound™, interfejs użytkownika Acer UI 5.0, AcerCloud, Google Search, Google Gallery/Music, mail, Gtalk, Google Play Store, YouTube, Polaris Office ...

-

![Trend Micro Custom Defense chroni przed atakami APT [© Andrea Danti - Fotolia.com] Trend Micro Custom Defense chroni przed atakami APT]()

Trend Micro Custom Defense chroni przed atakami APT

... system identyfikacji i śledzenia: Trend Micro™ Smart Protection Network™ i zespół analityków zagrożeń Trend Micro System Smart Protection Network automatycznie identyfikuje aktywne strony C&C na całym świecie, opierając się na 12 miliardach zapytań IP/URL przetwarzanych każdego dnia oraz na korelacji ponad sześciu terabajtów danych. Aby ...

-

![Motywowanie pracowników: podział zysku i świadczenia pozapłacowe Motywowanie pracowników: podział zysku i świadczenia pozapłacowe]()

Motywowanie pracowników: podział zysku i świadczenia pozapłacowe

... dbałość o to, aby pracownicy ciągle uczyli się nowych rzeczy. Pracownicze programy emerytalne Pracownicze programy emerytalne to dodatkowe, grupowe ubezpieczenie emerytalne opłacane przez pracodawcę. Dzięki takiemu programowi pracownicy otrzymają w przyszłości wyższą emeryturę. Podział zysków Podział zysków to system, w którym pracodawca dzieli ...

-

![Marketing automation czyli prosta droga do klienta [© vege - Fotolia.com] Marketing automation czyli prosta droga do klienta]()

Marketing automation czyli prosta droga do klienta

... za pośrednictwem strony sklepu. Każde kliknięcie jest traktowane przez system jako podpowiedź do wyświetlenia propozycji produktów jak najbardziej dopasowanych do historii poprzednich wyszukiwań. Pojęcie to obejmuje szereg oddziaływań, dzięki którym mamy szansę aby użytkownik dokonał u nas satysfakcjonujących zakupów. Dzięki temu możemy: śledzić ...

-

![Parę sposobów na bezpieczeństwo sieci firmowej [© Melpomene - Fotolia.com] Parę sposobów na bezpieczeństwo sieci firmowej]()

Parę sposobów na bezpieczeństwo sieci firmowej

... dużych instytucji lub banków, to nic nie stoi na przeszkodzie, aby z SSL korzystały również małe i średnie przedsiębiorstwa i to bez konieczności dużego ... systemu wykrywania włamań (IDS – Intrusion Detection System) i systemu zapobiegania włamaniom (IPS – Intrusion Prevention System). Rozwiązanie opiera się na nieustannym monitorowaniu aktywności w ...

-

![Incheon portem lotniczym 3. generacji. Czy to scenariusz także dla CPK? [© pixabay.com] Incheon portem lotniczym 3. generacji. Czy to scenariusz także dla CPK?]()

Incheon portem lotniczym 3. generacji. Czy to scenariusz także dla CPK?

... Meteorologiczną. Do danych przetwarzanych w czasie rzeczywistym odpowiedni dostęp ma także ponad 260 tys. firm uczestniczących w wymianie handlowej z Koreą Południową, a sam system uznawany jest za jeden z najszybszych i najbezpieczniejszych mechanizmów obsługi celnej na świecie. Według danych Incheon implementacja UNI-PASS na lotnisku pozwoliła na ...

-

![Smartfon OnePlus 11 5G już w Polsce Smartfon OnePlus 11 5G już w Polsce]()

Smartfon OnePlus 11 5G już w Polsce

... z brakiem energii w telefonie. Dzięki superszybkiemu ładowaniu 100W SUPERVOOC Endurance Edition, „jedenastka” potrzebuje zaledwie 25 minut, aby naładować baterię od 1 do 100%. Ponadto, inteligentny system chłodzenia Cryo-velocity VC, wykorzystujący krystaliczny grafen, pozwala utrzymać niską temperaturę smartfona, nawet wtedy, gdy jest podpięty do ...

-

![Ströer na platformie Comtica [© stoupa - Fotolia.com] Ströer na platformie Comtica]()

Ströer na platformie Comtica

... sieci. Najważniejszym zadaniem projektu była wizualizacja oferty Ströera. Firmie zależało, aby jej klienci mogli naocznie przekonać się, jak zlokalizowane są tablice ... się z oczekiwaniami, klienci poprzez system weryfikują każdą zaproponowana tablicę: mogą ją zaakceptować lub poprosić o zmianę. Wdrożony system pozwoli firmie uelastycznić ofertę ...

-

![Zagrożenia w Internecie [© Scanrail - Fotolia.com] Zagrożenia w Internecie]()

Zagrożenia w Internecie

... z jakimi spotykały się firmy. Zagrożenia te wykorzystują różne metody i techniki, aby się rozprzestrzeniać, dlatego też mogą bardzo szybko spowodować rozległe ... systemem, napastnicy mogą zainstalować własne programy typu backdoor lub wykorzystać zainfekowany system do udziału w rozproszonym ataku typu odmowa usługi (distributed denial of service ...

-

![Notebooki dla studentów Notebooki dla studentów]()

Notebooki dla studentów

... XGA LCD Crystal View (opcjonalnie), – Wbudowana nagrywarka DVD Dual DL (8,5 GB), – System operacyjny Windows XP Home i oprogramowanie aplikacyjne. Dane techniczne - AMILO L1310G ... nagrywarka DVD DL pozwalająca korzystać z multimediów poza domem, – System operacyjny Windows XP Home i oprogramowanie aplikacyjne. Dane techniczne - AMILO L7300 – ...

-

![Cyfrowy amplituner Panasonic Cyfrowy amplituner Panasonic]()

Cyfrowy amplituner Panasonic

... bardziej szczegółowy i czysty dźwięk w zakresie wysokich i średnich tonów, a jednocześnie głęboki, dynamiczny, dobrze kontrolowany bas. W odróżnieniu od Bi-Ampingu/ Bi-Wiringu, system Dual-Amp nie wymaga jednak podwójnego okablowania do każdego sterowanego przez 2 wzmacniacze głośnika. W przypadku wykrycia sygnału stereo, wielokanałowy Multidrive ...

-

![Aparaty Nikon Coolpix P3 i P4 Aparaty Nikon Coolpix P3 i P4]()

Aparaty Nikon Coolpix P3 i P4

... obejmuje między innymi kilka nowych rozwiązań: technologia redukcji wibracji, ulepszony AF, zaawansowane programy tematyczne oraz łączność WiFi (tylko w modelu P3). System redukcji wibracji w modelach P3 i P4 pozwala wyeliminować wpływ poruszenia aparatu w wielu sytuacjach zdjęciowych: podczas fotografowania przy słabym świetle, przy zdjęciach ...

-

![Wieloformatowa nagrywarka BenQ DW1670 Wieloformatowa nagrywarka BenQ DW1670]()

Wieloformatowa nagrywarka BenQ DW1670

... wyposażono w zestaw opatentowanych technologii polepszających warunki zapisu i pracy napędu. Doborowy system chłodzenia DCS (Dual Cooling System) zapobiega ewentualnemu przegrzaniu się napędu podczas zapisu czy odczytu danych z dużą prędkością, ADCS (Anti-Dust Cooling System) chroni przed wpływem kurzu na jakość zapisu oraz zmniejsza poziom ...

-

![Sekrety wielkich handlowców Sekrety wielkich handlowców]()

Sekrety wielkich handlowców

... po dusznej, rozżarzonej, ociekającej potem i smarem stalowni. Klient - wielka gazeta w wielkim mieście. Produkt - system zabezpieczeń wartości 150 tysięcy dolarów. Spotkanie zaplanowano od godziny 15:00 ... szybie samochodu, pomyślał, że ma oto przed sobą dwie godziny jazdy, aby dotrzeć na pierwsze w tym dniu spotkanie handlowe o godzinie 8:00. Jechać ...

-

![Product placement w grach wideo [© Minerva Studio - Fotolia.com] Product placement w grach wideo]()

Product placement w grach wideo

... z użytkowania produktu oraz przedstawiać odpowiedni poziom jakościowy produktu tak, aby nie wywoływać dysonansu w konfrontacji z rzeczywistością PP powinien zwiększać ... , jednakże bardzo łatwo może zostać rozwinięty na wszystkie poniżej opisane formy PP. System ten wykorzystywany jest tylko w grach online, które zapewniają ciągłość kontaktu i ...

-

![Lustrzanka cyfrowa Nikon D80 Lustrzanka cyfrowa Nikon D80]()

Lustrzanka cyfrowa Nikon D80

... tematycznych: Automatyczny, Portret, Krajobraz, Makro, Zdjęcia sportowe, Zdjęcia nocne - krajobraz i Zdjęcia nocne - portret. System Total Digital Imaging System łączy takie elementy jak zestaw wymiennych obiektywów Nikkor AF i DX, kreatywny system oświetlenia firmy Nikon, który umożliwia m.in. zastosowanie metody sterowania błyskiem w trybie i-TTL ...

-

![Lekkie notebooki Toshiba Portégé R500 Lekkie notebooki Toshiba Portégé R500]()

Lekkie notebooki Toshiba Portégé R500

... ,1 cala (1,280 x 800 rozdzielczości) z podświetleniem LED. Bezpieczeństwo zapewnia technologia Toshiba EasyGuard, czyli system zabezpieczeń przed nieautoryzowanym dostępem, kradzieżą danych i wirtualnymi atakami, a także system Trusted Platform Module oraz zintegrowany czytnik linii papilarnych. Specyfikacja techniczna: Technologia Intel® Centrino ...

-

![Ewolucja złośliwego oprogramowania IV-VI 2007 Ewolucja złośliwego oprogramowania IV-VI 2007]()

Ewolucja złośliwego oprogramowania IV-VI 2007

... ? Kaspersky Lab, aby ocenić prawdopodobieństwo, z jakim szkodliwe programy będą tworzone dla różnych urządzeń i systemów operacyjnych, stosuje system oparty na trzech ... to zoptymalizowania wersji, tak aby mogła być użytkowana bez pomocy klawiatury i myszy oraz dodatkowych aplikacji. Wewnętrzny system operacyjny określany jest jako "OS X 1.0 (1A543a ...

-

![Norton 2009 w wersji beta [© Nmedia - Fotolia.com] Norton 2009 w wersji beta]()

Norton 2009 w wersji beta

... i graczy komputerowych: Tryb działania w tle — zawiesza alerty i dokonuje aktualizacji, aby nie przeszkadzać użytkownikowi ani nie spowalniać działania komputera (gier, ... następujące mechanizmy zabezpieczające: Norton Protection System — wraz z innymi rozwiązaniami chroni system przed zagrożeniami. Jest to wielowarstwowy system zabezpieczeń, który ...

-

![Aparat Nikon COOLPIX P6000 z GPS Aparat Nikon COOLPIX P6000 z GPS]()

Aparat Nikon COOLPIX P6000 z GPS

... COOLPIX P6000 został wyposażony w matrycę o rozdzielczości 13,5 mln efektywnych pikseli, system obróbki obrazu EXPEED oraz szerokokątny obiektyw Zoom-NIKKOR z 4-krotnym ... ED. Dodatkowo umożliwia obsługę rejestracji zdjęć w formacie RAW i posiada system przetwarzania obrazu. W aparacie zastosowano również trzy funkcje ograniczające rozmycie obrazu ...

-

![Notebook Acer Aspire 4930 Notebook Acer Aspire 4930]()

Notebook Acer Aspire 4930

... Pamięć masowa: Dysk twardy o pojemności 250/320 GB; Czytnik kart pamięci „5 w 1” Napęd optyczny: Dwuwarstwowa nagrywarka DVD-Super Multi 8x albo Blu-ray disc System do wideo-konferencji Acer Video Conference: zintegrowana kamera internetowa o dużej rozdzielczości Acer Crystal Eye z udoskonaloną technologią Acer PrimaLite; oprogramowanie Acer Video ...

-

![Budowanie lojalności klientów - sposoby motywacji Budowanie lojalności klientów - sposoby motywacji]()

Budowanie lojalności klientów - sposoby motywacji

... zachowaniach nabywczych na zasadzie spójności psychologicznej. Gdy klient porówna oceni swój system wartości i system wartości firmy za zgodne, widzi słuszność dążeń firmy i budzi ... obsługi klienta, komunikacji z klientem oraz budowania swojej marki tak, aby korzystać ze wszystkich powyższych motywów lojalności klientów. Należy oczywiście pamiętać ...

-

![Złośliwe programy: bootkit na celowniku Złośliwe programy: bootkit na celowniku]()

Złośliwe programy: bootkit na celowniku

... a czasami nawet setki legalnych stron, na które włamują się szkodliwi użytkownicy, aby dodać do nich szkodliwy kod, najlepszym sposobem ochrony przed takimi ... , nie będzie w stanie uruchomić się, jeśli użytkownik regularnie łata swój system operacyjny i aplikacje. Skaner luk w zabezpieczeniach potrafi wykryć "dziurawe" aplikacje. Kaspersky Lab ...

-

![Fundusze unijne remedium na kryzys finansowy [© Minerva Studio - Fotolia.com] Fundusze unijne remedium na kryzys finansowy]()

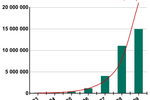

Fundusze unijne remedium na kryzys finansowy

... inwestycji mających potencjał na pozyskanie dodatkowych środków z Brukseli. Rządowy system poręczeń i gwarancji spełnia w tym niewątpliwie swoją rolę. Unijne fundusze na lata 2007-2013 dają ogromne możliwości pozyskania wsparcia na rozwój polskiej przedsiębiorczości. Aby jednak w pełni wykorzystać tę szansę należy zapoznać się z obowiązującymi ...

-

![Projektor SANYO PLC-XC56 Projektor SANYO PLC-XC56]()

Projektor SANYO PLC-XC56

... zabezpieczenia antykradzieżowe. Automatyczna wymiana filtrów Projektor wyposażony jest w opracowany przez SANYO system AMF (Active Maintenance Filter) – system automatycznej wymiany filtrów, dostępny dotychczas wyłącznie w dużych projektorach instalacyjnych. System AMF składa się z kasety zawierającej 10 filtrów powietrza i wbudowanych czujników ...

-

![Toughbook Panasonic CF-31 Toughbook Panasonic CF-31]()

Toughbook Panasonic CF-31

... , wzmocnienie optymalizujące ochronę twardego dysku przed upadkiem i przegrzaniem oraz zastosowanie piankowych futerałów. Model CF-31 jest wyposażony w Hybrydowy System Chłodzący (Hybrid Cooling System), który łączy pasywny i aktywny proces chłodzenia. W procesie pasywnym ciepło rozprowadzane jest przez kanały z najbardziej nagrzanych obszarów do ...

-

![Nowe notebooki HP Nowe notebooki HP]()

Nowe notebooki HP

... graficznym Radeon HD. Ponadto wybrane komputery HP Pavilion są wyposażone w system audio Beats - wydajną technologię, która została opracowana przez HP i ... BrightView oraz pamięć o pojemności maks. 2 terabajtów. HP zwiększa wydajność komputerów biurkowych i wprowadza system audio Beats. Procesory Intel Core drugiej generacji i karty graficzne Radeon ...

-

![Prowadzenie sklepu internetowego - logistyka [© Minerva Studio - Fotolia.com] Prowadzenie sklepu internetowego - logistyka]()

Prowadzenie sklepu internetowego - logistyka

... wymiar i unikalny charakter. Jednakże rzadko, który posiada takie możliwości, aby się dało go doprowadzić w pełni do naszych indywidualnych potrzeb. Gotowe szablony ... na stronie głównej, recenzje, powiadom znajomego, zapytaj o produkt, wersja do druku, system punktów: system punków za zakupy i informowania o przedziałach punktowych, ładowanie ...

-

![Kaspersky Lab: szkodliwe programy V 2011 Kaspersky Lab: szkodliwe programy V 2011]()

Kaspersky Lab: szkodliwe programy V 2011

... Defender). Ci, którzy uruchomili pakiet instalacyjny, zostali następnie poinstruowani, że aby kontynuować instalację, należy wpisać hasło administratora. Gdy instalacja MAC ... W tym celu modyfikowano plik HOSTS, wykorzystując rootkita infekującego system poprzez atak drive-by. Cyberprzestępcy złamali zabezpieczenia brazylijskiej strony internetowej i ...

-

![Zagrożenia internetowe I kw. 2011 Zagrożenia internetowe I kw. 2011]()

Zagrożenia internetowe I kw. 2011

... mogli przejąć kontrolę nad komputerem tego pracownika, a następnie przeniknąć przez rozbudowany system ochrony sieci korporacyjnej. Incydent ten po raz kolejny pokazuje, że ... strony, które aktywnie wykorzystują socjotechnikę w celu skłonienia użytkowników do tego, aby sami zainstalowali szkodliwe programy. Drugą tworzą strony, które niepostrzeżenie ...

-

![Kaspersky Lab: szkodliwe programy VIII 2011 Kaspersky Lab: szkodliwe programy VIII 2011]()

Kaspersky Lab: szkodliwe programy VIII 2011

... Lab wykrył 35 unikatowych szkodliwych programów, które w ten czy inny sposób atakowały system bitcoinowy. Robaki zdalnego dostępu Dość ciekawym zagrożeniem jest robak Morto, który ... ) wykrytych w okresie od 1 sierpnia 2011 r do 31 sierpnia 2011 r. atakowało system Android. Obecnie 99% wszystkich wykrywanych zagrożeń atakujących platformy mobilne to ...

-

![Kaspersky Lab: szkodliwe programy IX 2011 Kaspersky Lab: szkodliwe programy IX 2011]()

Kaspersky Lab: szkodliwe programy IX 2011

... ONLINE REPORT NOTICE lub System Service. Jeżeli połączenie zostało odebrane, głos z automatu informował użytkowników, że ich system operacyjny jest zagrożony i że muszą wejść na konkretną stronę. Strona wykonywała fałszywe skanowanie systemu i oczywiście “wykrywała” luki w ochronie lub szkodliwe oprogramowanie. Aby usunąć te zagrożenia, użytkownicy ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Trend Micro Custom Defense chroni przed atakami APT [© Andrea Danti - Fotolia.com] Trend Micro Custom Defense chroni przed atakami APT](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Trend-Micro-Custom-Defense-chroni-przed-atakami-APT-115332-150x100crop.jpg)

![Marketing automation czyli prosta droga do klienta [© vege - Fotolia.com] Marketing automation czyli prosta droga do klienta](https://s3.egospodarka.pl/grafika2/marketing-automation/Marketing-automation-czyli-prosta-droga-do-klienta-136710-150x100crop.jpg)

![Parę sposobów na bezpieczeństwo sieci firmowej [© Melpomene - Fotolia.com] Parę sposobów na bezpieczeństwo sieci firmowej](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-sieci-firmowych/Pare-sposobow-na-bezpieczenstwo-sieci-firmowej-181190-150x100crop.jpg)

![Incheon portem lotniczym 3. generacji. Czy to scenariusz także dla CPK? [© pixabay.com] Incheon portem lotniczym 3. generacji. Czy to scenariusz także dla CPK?](https://s3.egospodarka.pl/grafika2/Incheon/Incheon-portem-lotniczym-3-generacji-Czy-to-scenariusz-takze-dla-CPK-237825-150x100crop.jpg)

![Ströer na platformie Comtica [© stoupa - Fotolia.com] Ströer na platformie Comtica](https://s3.egospodarka.pl/grafika/str-er/Str-er-na-platformie-Comtica-MBuPgy.jpg)

![Zagrożenia w Internecie [© Scanrail - Fotolia.com] Zagrożenia w Internecie](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-internecie/Zagrozenia-w-Internecie-apURW9.jpg)

![Product placement w grach wideo [© Minerva Studio - Fotolia.com] Product placement w grach wideo](https://s3.egospodarka.pl/grafika/product-placement/Product-placement-w-grach-wideo-iG7AEZ.jpg)

![Norton 2009 w wersji beta [© Nmedia - Fotolia.com] Norton 2009 w wersji beta](https://s3.egospodarka.pl/grafika/Norton-Internet-Security/Norton-2009-w-wersji-beta-Qq30bx.jpg)

![Fundusze unijne remedium na kryzys finansowy [© Minerva Studio - Fotolia.com] Fundusze unijne remedium na kryzys finansowy](https://s3.egospodarka.pl/grafika/UE/Fundusze-unijne-remedium-na-kryzys-finansowy-iG7AEZ.jpg)

![Prowadzenie sklepu internetowego - logistyka [© Minerva Studio - Fotolia.com] Prowadzenie sklepu internetowego - logistyka](https://s3.egospodarka.pl/grafika/sklepy-internetowe/Prowadzenie-sklepu-internetowego-logistyka-iG7AEZ.jpg)

![Ranking kont osobistych z najlepszymi korzyściami dla klientów [© Andrey Popov - Fotolia.com] Ranking kont osobistych z najlepszymi korzyściami dla klientów](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-kont-osobistych-z-najlepszymi-korzysciami-dla-klientow-266814-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025 [© freepik] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-we-wrzesniu-2025-268649-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz? [© ksushsh - Fotolia.com] Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz?](https://s3.egospodarka.pl/grafika2/skladki-ZUS/Od-2025-r-zmiany-m-in-w-skladkach-ZUS-skladce-zdrowotnej-podatku-VAT-i-podatku-od-nieruchomosci-Co-warto-wiedziec-juz-teraz-262291-150x100crop.jpg)

![5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025] 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]](https://s3.egospodarka.pl/grafika2//5-Najlepszych-Programow-do-Ksiegowosci-w-Chmurze-Ranking-i-Porownanie-2025-270016-50x33crop.png) 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

![Mały ZUS Plus 2026: Jak wykorzystać 'czystą kartę' i obniżyć składki na 36 miesięcy? [© wygenerowane przez AI] Mały ZUS Plus 2026: Jak wykorzystać 'czystą kartę' i obniżyć składki na 36 miesięcy?](https://s3.egospodarka.pl/grafika2/maly-ZUS-plus/Maly-ZUS-Plus-2026-Jak-wykorzystac-czysta-karte-i-obnizyc-skladki-na-36-miesiecy-270333-150x100crop.jpg)

![Praca na mrozie: Kiedy pracownik może odmówić pracy przy niskich temperaturach? [© wygenerowane przez AI] Praca na mrozie: Kiedy pracownik może odmówić pracy przy niskich temperaturach?](https://s3.egospodarka.pl/grafika2/mroz/Praca-na-mrozie-Kiedy-pracownik-moze-odmowic-pracy-przy-niskich-temperaturach-270325-150x100crop.jpg)

![Wynagrodzenia w HR 2025 - gdzie rosły najszybciej, a gdzie najwolniej [© pixabay] Wynagrodzenia w HR 2025 - gdzie rosły najszybciej, a gdzie najwolniej](https://s3.egospodarka.pl/grafika2/praca-w-HR/Wynagrodzenia-w-HR-2025-gdzie-rosly-najszybciej-a-gdzie-najwolniej-270312-150x100crop.png)

![KSeF a odliczenie VAT w 2026: czy faktura spoza KSeF pozwala na odliczenie podatku? [© wygenerowane przez AI] KSeF a odliczenie VAT w 2026: czy faktura spoza KSeF pozwala na odliczenie podatku?](https://s3.egospodarka.pl/grafika2/prawo-do-odliczenia-VAT/KSeF-a-odliczenie-VAT-w-2026-czy-faktura-spoza-KSeF-pozwala-na-odliczenie-podatku-270317-150x100crop.jpg)

![Sprzedaż nowych mieszkań wyższa niż prognozy. Dokąd zmierza rynek? [© pexels] Sprzedaż nowych mieszkań wyższa niż prognozy. Dokąd zmierza rynek?](https://s3.egospodarka.pl/grafika2/nowe-mieszkania-od-deweloperow/Sprzedaz-nowych-mieszkan-wyzsza-niz-prognozy-Dokad-zmierza-rynek-270285-150x100crop.jpg)