-

![Ewolucja złośliwego oprogramowania 2009 Ewolucja złośliwego oprogramowania 2009]()

Ewolucja złośliwego oprogramowania 2009

... tylko gwałtowną ewolucją w dziedzinie tworzenia wirusów w Chinach, ale również ewolucją technologii infekowania plików, która doprowadziła do wzrostu liczby unikatowych szkodliwych ... wszystkie środki z bankomatu lub uzyskać dane z kart wykorzystywanych w bankomacie. Analiza programu pokazała, że program miał na celu atakowanie bankomatów w Rosji i ...

-

![Crimeware a sektor finansowy Crimeware a sektor finansowy]()

Crimeware a sektor finansowy

... . Analiza online metadanych otrzymywanych od wielu użytkowników jednocześnie pozwala na wykrywanie "podejrzanej aktywności", a następnie blokowanie wykrytych zagrożeń, zapobiegając rozszerzeniu się problemu. W praktyce użytkownicy takich rozproszonych sieci mogą uzyskać ochronę w kilka minut po pojawieniu się zagrożeń. Wykorzystanie technologii ...

-

![Szkodliwe programy 2012 i prognozy na 2013 [© alphaspirit - Fotolia.com] Szkodliwe programy 2012 i prognozy na 2013]()

Szkodliwe programy 2012 i prognozy na 2013

... spowodował całkowite zniszczenie ponad 30 000 komputerów. Przeprowadzona przez nas analiza Shamoona wykazała, że szkodnik ten zawiera wbudowany przełącznik, który ... z każdego urządzenia, łącznie z laptopami, tabletami i smartfonami. Jednak wraz ze wzrostem wykorzystywania technologii chmury wzrośnie również liczba zagrożeń dla bezpieczeństwa chmury. ...

-

![Sektor ICT: koniec epoki produktów Sektor ICT: koniec epoki produktów]()

Sektor ICT: koniec epoki produktów

... mieszkańców ma go przy sobie cały czas. Oczekują oni od technologii mobilnych rozwiązywania określonych problemów. Biznes chętnie odpowiedział na te oczekiwania. – ... muszą podążać za tymi trendami. Pomaga w tym dokładna obserwacja i właściwa analiza coraz bardziej złożonego otoczenia. Jednak dopiero szerokie oraz krytyczne spojrzenie na temat ...

-

![Firmy technologiczne rosną dzięki MSP [© ra2 studio - Fotolia.com] Firmy technologiczne rosną dzięki MSP]()

Firmy technologiczne rosną dzięki MSP

... firmy Gartner w 2017 roku osiągną one wielkość nieco ponad biliona dolarów. Analiza przeprowadzona wśród 84 dużych firm technologicznych przez ekspertów Deloitte pokazała, ... duże firmy technologiczne nie były zainteresowane sektorem MŚP. Pojawienie się nowych narzędzi i technologii, sprawiło, że obecnie mogą one wyjść naprzeciw potrzebom małych ...

-

![Cisco: bezpieczeństwo w Internecie 2014 [© R.Studio - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2014]()

Cisco: bezpieczeństwo w Internecie 2014

... wprowadzonych ostatnio do tej technologii, które znacznie utrudniają ataki. Znaczący, 228-procentowy wzrost liczby ataków na program korzystające z technologii Silverlight, choć ... Flash i JavaScript. Takie maskowanie aktywności powoduje, że jej wykrycie i analiza są znacznie trudniejsze niż dotąd. Jest to potwierdzenie profesjonalizmu i wyrafinowania ...

-

![Polski przemysł inwestuje w roboty [© markobe - Fotolia.com] Polski przemysł inwestuje w roboty]()

Polski przemysł inwestuje w roboty

... procesach wdrożeniowych – podkreśla Jędrzej Kowalczyk, prezes firmy FANUC Polska, światowego lidera w dziedzinie technologii CNC i robotyki przemysłowej. Mimo rosnącej liczby firm wprowadzających ... innowacyjne – mówi Kowalczyk. Robotyzacja staje się modna Najnowsza analiza działalności innowacyjnej przedsiębiorstw pokazuje, że w Polsce przybywa firm, ...

-

![Fundusze venture capital coraz częściej inwestują w startupy [© Sikov - Fotolia.com] Fundusze venture capital coraz częściej inwestują w startupy]()

Fundusze venture capital coraz częściej inwestują w startupy

... do sukcesu Berlina – mówi Jerzy Kalinowski, partner, szef grupy doradczej w sektorze nowych technologii, telekomunikacji i mediów w KPMG w Polsce i w Europie Środkowo-Wschodniej. O RAPORCIE: Raport pt. „Venture Pulse Q2 2017” ... w tym firmy venture capital, podmioty korporacyjne bądź inwestorów prywatnych typu tzw. super angel. Analiza obejmuje dane ...

-

![Dokąd zmierza rynek farmaceutyczny? [© alexkich - Fotolia.com] Dokąd zmierza rynek farmaceutyczny?]()

Dokąd zmierza rynek farmaceutyczny?

... terapiom, postępowi technologii medycznych (np. druk 3D, nanotechnologia, bionika i analiza predykcyjna) oraz konsumeryzacji zdrowia publicznego poprzez zwiększony dostęp pacjentów do danych i technologii medycznych. W wyniku tych zmian powstają nowe obszary rozwoju dla firm farmaceutycznych: pharma techy (połączenie farmacji i technologii w celu ...

-

![Firmy farmaceutyczne - wyzwania 2018 [© Oleg Zhukov - Fotolia.com] Firmy farmaceutyczne - wyzwania 2018]()

Firmy farmaceutyczne - wyzwania 2018

... – Postęp w obszarze sztucznej inteligencji, technologii kognitywnych, automatyzacji i mocy obliczeniowej przyspiesza. Dzięki technologii poprawia się bezpieczeństwo produkcji leków, ... potencjał do wykorzystania w medycynie personalizowanej. Z kolei technologie, takie jak analiza danych epidemiologicznych dla całych populacji i wyników stosowania ...

-

![Programiści na awans nie czekają latami [© apops - Fotolia.com] Programiści na awans nie czekają latami]()

Programiści na awans nie czekają latami

... stopień umiejętności i zaangażowania, a nie tylko w procesy techniczne dotyczące konkretnej technologii. Na rolę seniora składają się wystąpienia, szkolenia, udział w rekrutacjach, spotkania z ... podczas gdy jeszcze 5 lat temu były na to potrzebne 22 miesiące (analiza Kodilla.com). Rzadkością nie są osoby, które zostają regularami po pół roku ...

-

![Kaspersky Threat Intelligence Portal Kaspersky Threat Intelligence Portal]()

Kaspersky Threat Intelligence Portal

... zaawansowanych technologii wykrywania zagrożeń, takich jak analiza heurystyczna oraz Kaspersky Cloud Sandbox, które monitorują jego zachowanie oraz działania. Sandbox opiera się na opatentowanej technologii firmy Kaspersky, dzięki której każdego dnia wykrywa ona ponad 346 000 nowych szkodliwych obiektów. Oprócz zaawansowanych technologii służących ...

-

![Nowe technologie 2020. 5 prognoz Cisco [© Nmedia - Fotolia.com] Nowe technologie 2020. 5 prognoz Cisco]()

Nowe technologie 2020. 5 prognoz Cisco

... i wyjątkowe doświadczenie cyfrowe. Sprawi to, że kluczowe staną się: analiza w czasie rzeczywistym wydajności aplikacji o krytycznym znaczeniu, lokalizacja wąskich gardeł ... styku technologii i biznesu. W badaniu przeprowadzonym przez Cisco, kadra zarządzająca IT i biznesu zgodziła się, że największym problemem, przed którym stoją liderzy technologii, ...

-

![Pranie pieniędzy: jak walczyć z przestępczością finansową? [© Bernad - Fotolia.com] Pranie pieniędzy: jak walczyć z przestępczością finansową?]()

Pranie pieniędzy: jak walczyć z przestępczością finansową?

... finansowania usług publicznych, takich jak opieka zdrowotna i bezpieczna infrastruktura miejska. Analiza przepływów finansowych związanych z handlem w 148 krajach rozwijających się w latach ... przestępców. 7. Usprawnienie technologii i zwiększenie zakresu jej wykorzystania do zwalczania nielegalnego finansowania Rozwój nowych technologii i coraz ...

-

![Jakie trendy na rynku pracy w 2022 roku? Jakie trendy na rynku pracy w 2022 roku?]()

Jakie trendy na rynku pracy w 2022 roku?

... zmieniają się wraz z rozwojem technologii, czego rezultatem jest ogólna transformacja pojęcia pracy. Aby wspierać pracowników, pracodawcy zakorzeniają proces decyzyjny w danych i wykorzystują swoje spostrzeżenia do lepszego zrozumienia potrzeb pracowników oraz podnoszenia ich produktywność. Pogłębiona analiza sprzyja silniejszemu poczuciu więzi ...

-

![Rynek pracy specjalistów: podsumowanie 2021 nie wypada źle [© DOC RABE Media - Fotolia.com] Rynek pracy specjalistów: podsumowanie 2021 nie wypada źle]()

Rynek pracy specjalistów: podsumowanie 2021 nie wypada źle

... rekrutacyjnych. Najbardziej aktywne branże w 2021 roku Ciekawe wnioski przynosi analiza najbardziej aktywnych rekrutacyjnie branż. W odróżnieniu od zestawienia specjalizacji ... z roku na rok coraz bardziej istotne staje się sprawne poruszanie po świecie technologii i rozwiązań digitalowych. Tymczasem, według badań Komisji Europejskiej, Polska zajmuje ...

-

![Branża IT: znaczny spadek ofert pracy, natrudniej juniorom [© pixabay.com] Branża IT: znaczny spadek ofert pracy, natrudniej juniorom]()

Branża IT: znaczny spadek ofert pracy, natrudniej juniorom

... do różnych technologii. Wzrost stawek zanotowano w przypadku ... technologii, które w Q2 2023 były najwyżej wyceniane znalazły się Kubernetes (29 581 PLN), AWS (29 573 PLN) oraz Terraform (29 270 PLN). Analiza inhire.io pokazała również, że w zakresie najlepiej płatnych słów kluczowych, II kwartał roku 2023 nie przyniósł istotnych zmian dla technologii ...

-

![Bezpieczeństwo w sieci: młodzi potrafią chronić prywatność w internecie? Bezpieczeństwo w sieci: młodzi potrafią chronić prywatność w internecie?]()

Bezpieczeństwo w sieci: młodzi potrafią chronić prywatność w internecie?

... i dyrektor ds. prawnych. Dla Cisco oznacza to skupienie się na poszanowaniu prywatności i praw człowieka podczas wdrażania technologii AI. Generatywna sztuczna inteligencja: sprzeczność w zakresie prywatności Analiza zapewnia również dość wczesne, jak na ten etap wiedzy, spojrzenie na wykorzystanie generatywnej sztucznej inteligencji oraz niektóre ...

-

![Sztuczna inteligencja: na które zawody AI wywiera największy wpływ? [© Freepik] Sztuczna inteligencja: na które zawody AI wywiera największy wpływ?]()

Sztuczna inteligencja: na które zawody AI wywiera największy wpływ?

... na wykorzystanie AI. NAJWIĘKSZY WPŁYW AI BĘDZIE MIAŁA NA SEKTORY FINANSOWE I UBEZPIECZENIOWE Analiza wskaźników ekspozycji na sztuczną inteligencję w poszczególnych sektorach gospodarki wskazuje na istotne zróżnicowanie w adaptacji i wykorzystaniu tych technologii, które są spójne z wnioskami z analiz zawodów. Sektor rolnictwa, leśnictwa, łowiectwa ...

-

![Czy automatyzacja zabiera pracę w branży IT? Zależy komu [© Freepik] Czy automatyzacja zabiera pracę w branży IT? Zależy komu]()

Czy automatyzacja zabiera pracę w branży IT? Zależy komu

... są skłonni do zmiany w przypadku atrakcyjnych ofert, zwłaszcza tych umożliwiających pracę zdalną lub dostęp do innowacyjnych technologii – zaznacza ekspert. Kogo szukają firmy i jak przyciągają talenty? Analiza pokazuje, że 34% firm z sektora IT planuje zwiększać zatrudnienie. Główne powody rekrutacji to rozwój organizacji i tworzenie ...

-

![Prawo telekomunikacyjne - podsumowanie [© Minerva Studio - Fotolia.com] Prawo telekomunikacyjne - podsumowanie]()

Prawo telekomunikacyjne - podsumowanie

... analizie przez Prezesa URTiP określi w drodze rozporządzenia minister właściwy do spraw łączności. Analiza rynku jest to postępowanie administracyjne, które ma na celu ustalenie, ... obowiązek przyznawania dostępu do interfejsów, protokołów lub innych kluczowych technologii niezbędnych dla interoperacyjności usług, w tym usług sieci wirtualnych, ...

-

![Ewolucja złośliwego oprogramowania VII-IX 2006 Ewolucja złośliwego oprogramowania VII-IX 2006]()

Ewolucja złośliwego oprogramowania VII-IX 2006

... - najbardziej rozpowszechnionego robaka rozprzestrzeniającego się za pośrednictwem MMS-ów. Szczegółowa analiza wykazała, że robak ten zawiera następujące ciągi tekstowe ... i w dużym stopniu osiągnęły już techniczne granice pod względem stosowanych technologii. Twórców wirusów "satysfakcjonuje" obecny czas reakcji firm antywirusowych - który może ...

-

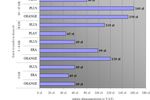

![Telefonia stacjonarna a oferty dla biznesu Telefonia stacjonarna a oferty dla biznesu]()

Telefonia stacjonarna a oferty dla biznesu

... w każdym ze swoich planów taryfowych jednakowe opłaty do sieci Play. Podsumowanie Analiza UKE wykazała, iż operatorzy telekomunikacyjni, walcząc o klienta, proponują różnorodne plany ... wśród użytkowników mających stały dostęp do Internetu, stają się połączenia w technologii VoIP (Voice over Internet Protocol), która umożliwia wykonywanie darmowych ...

-

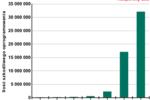

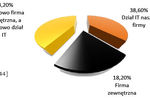

![Sieci intranet w Polsce w 2009 r. Sieci intranet w Polsce w 2009 r.]()

Sieci intranet w Polsce w 2009 r.

... rozwiązań autorskich Badania Contium prowadzone w 2005 roku pokazywały bardzo dużą różnorodność technologii i wskazywały, iż większość rozwiązań to rozwiązania autorskie lub rozwiązania ... powszechne. W przypadku prawie 35 % firm, ich pracownicy deklarowali, że taka analiza jest dokonywana co najmniej raz w roku. Odsetek osób wskazujących na większą ...

-

![Rynek mieszkaniowy w Polsce IV kw. 2009 Rynek mieszkaniowy w Polsce IV kw. 2009]()

Rynek mieszkaniowy w Polsce IV kw. 2009

... ze względu na istotne rozbieżności dotyczące stopnia zużycia technicznego oraz technologii wykonania, a w konsekwencji – również cen mieszkań, konieczne stało się podzielenie rynku wtórnego ... , gdyż na „nowym” średnia cena pozostała na niezmienionym poziomie. Analiza poziomu średnich cen w poszczególnych dzielnicach stolicy potwierdza przewagę tej ...

-

![Regionalne Strategie Innowacji nieefektywnie wdrażane [© analiza Deloitte] Regionalne Strategie Innowacji nieefektywnie wdrażane]()

Regionalne Strategie Innowacji nieefektywnie wdrażane

... dobrymi inicjatywami, które z powodzeniem mogą być naśladowane przez innych. Analiza Deloitte jest pierwszym tego typu zestawieniem przygotowanym pod patronatem ... na Podkarpaciu. Utworzono tam sieć Regionalnych Centrów Transferu Nowoczesnych Technologii Wytwarzania, w których jest kształcona młodzież i dorośli na potrzeby przedsiębiorstw działających ...

-

![Ewolucja złośliwego oprogramowania I kw. 2014 [© Andrea Danti - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2014]()

Ewolucja złośliwego oprogramowania I kw. 2014

... jednak monitorowaliśmy domeny leja (sinkholing) i analizowaliśmy połączenia ofiar. Nasza ciągła analiza ujawniła istnienie nowej generacji backdoorów Icefog – tym razem była to wersja ... Security Analyst Summit 2014 wskazaliśmy, jak niewłaściwa implementacja technologii do ochrony przed kradzieżą stosowanych w oprogramowaniu firmowym popularnych ...

-

![Świat: wydarzenia tygodnia 8/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 8/2018]()

Świat: wydarzenia tygodnia 8/2018

... finansowania na rynkach prywatnych. Nie ulega wątpliwości, że rozwój technologii wymusi radykalne zmiany w dziedzinie bankowości, a brak otwarcia na te zmiany ... Expectations: The Implications of Inflation’s Simple Dynamics, 2017 r.). Po trzecie, analiza historyczna wskazuje, że wzrost płac jest kluczowym czynnikiem wzrostu inflacji wyłącznie ...

-

![5 kroków do zredukowania szarej strefy [© Freepik] 5 kroków do zredukowania szarej strefy]()

5 kroków do zredukowania szarej strefy

... liczby niezarejestrowanych przedsiębiorstw Wykorzystanie dostępnych technologii w celu efektywnego wykrywania nieprawidłowości podatkowych Wykorzystanie danych z różnych źródeł Wspieranie współpracy między jednostkami administracji krajowej oraz rządami różnych państw. Nasza analiza podkreśla konieczność uwzględnienia lokalnego kontekstu ...

-

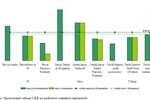

![Mobilny dostęp do Internetu III 2009 Mobilny dostęp do Internetu III 2009]()

Mobilny dostęp do Internetu III 2009

... niezależnie od miejsca przebywania na terenie kraju. W praktyce zasięg usługi i jej jakość zależy jednak od wykorzystywanej przez operatora technologii do świadczenia tej usługi. Analiza UKE powstała w celu porównania cen poszczególnych ofert usług bezprzewodowego dostępu do Internetu świadczonych przez operatorów telefonii ruchomej. W analizie ...

-

![Ceny połączeń telefonii stacjonarnej 2008 Ceny połączeń telefonii stacjonarnej 2008]()

Ceny połączeń telefonii stacjonarnej 2008

... i międzynarodowe w telefonii stacjonarnej w 2008 roku. Analiza UKE powstała w celu porównania opłat za połączenia lokalne, międzystrefowe i międzynarodowe w ofertach ... stacjonarnej staje się telefonia internetowa VoIP. Do korzystania z usług świadczonych w technologii VoIP zachęca brak konieczności podpisywania umów na świadczenie tych usług ...

-

![Bootkit: backdoor sinowal znów w akcji Bootkit: backdoor sinowal znów w akcji]()

Bootkit: backdoor sinowal znów w akcji

... czarnych listach w celu zablokowania dostępu do stron zawierających exploity. Jednak analiza algorytmu wykorzystywanego do generowania nazw domen pozwala określić, które z nazw ... twórców wirusów. Jeszcze większe znaczenie ma usprawnienie obecnych produktów i technologii antywirusowych, które potrafią skutecznie zwalczać nie tylko próby infekowania ...

-

![Wirusy, trojany, phishing IV-VI 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing IV-VI 2009]()

Wirusy, trojany, phishing IV-VI 2009

... Green Dam. 11 czerwca badacze z Uniwersytetu Michigan opublikowali raport zatytułowany „Analiza systemu cenzorskiego Green Dam”. Dokument zademonstrował różne luki w zabezpieczeniach ... pewien poziom zaufania, konsumenci będą w coraz większym stopniu potrzebowali nowych technologii, aby ochronić się przed próbami jego nadużycia. Spam również stał ...

-

![Mobilny Internet szerokopasmowy w CEE rozwija się dynamicznie [© Scanrail - Fotolia.com] Mobilny Internet szerokopasmowy w CEE rozwija się dynamicznie]()

Mobilny Internet szerokopasmowy w CEE rozwija się dynamicznie

... services - VAS).” Analiza Frost & Sullivan ocenia status mobilnych usług szerokopasmowych na pięciu kluczowych rynkach Europy Środkowo-Wschodniej: Czechach, Węgrzech, Polsce, Rosji i Słowacji. Badanie opiera się na kluczowych wskaźnikach operacyjnych i przedstawia kierunki rozwoju poszczególnych szerokopasmowych technologii mobilnych na tych ...

-

![Europejczycy a mobilny Internet Europejczycy a mobilny Internet]()

Europejczycy a mobilny Internet

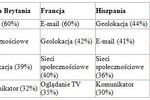

... użytkownicy wolą korzystać z mobilnego Internetu w telefonie za pomocą aplikacji a nie przeglądarki www. Analiza danych wynikających z badania pozwala markom działającym w różnych ... ze wzrostem popularności smartfonów, lepszym wykorzystaniem ofert cenowych i dostępności szybszych technologii dostępu do sieci”, mówi Paul Francois Fournier, wiceprezes ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Szkodliwe programy 2012 i prognozy na 2013 [© alphaspirit - Fotolia.com] Szkodliwe programy 2012 i prognozy na 2013](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Szkodliwe-programy-2012-i-prognozy-na-2013-110215-150x100crop.jpg)

![Firmy technologiczne rosną dzięki MSP [© ra2 studio - Fotolia.com] Firmy technologiczne rosną dzięki MSP](https://s3.egospodarka.pl/grafika2/firmy-technologiczne/Firmy-technologiczne-rosna-dzieki-MSP-136661-150x100crop.jpg)

![Cisco: bezpieczeństwo w Internecie 2014 [© R.Studio - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2014](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cisco-bezpieczenstwo-w-Internecie-2014-151918-150x100crop.jpg)

![Polski przemysł inwestuje w roboty [© markobe - Fotolia.com] Polski przemysł inwestuje w roboty](https://s3.egospodarka.pl/grafika2/przemysl/Polski-przemysl-inwestuje-w-roboty-169068-150x100crop.jpg)

![Fundusze venture capital coraz częściej inwestują w startupy [© Sikov - Fotolia.com] Fundusze venture capital coraz częściej inwestują w startupy](https://s3.egospodarka.pl/grafika2/venture-capital/Fundusze-venture-capital-coraz-czesciej-inwestuja-w-startupy-195951-150x100crop.jpg)

![Dokąd zmierza rynek farmaceutyczny? [© alexkich - Fotolia.com] Dokąd zmierza rynek farmaceutyczny?](https://s3.egospodarka.pl/grafika2/branza-farmaceutyczna/Dokad-zmierza-rynek-farmaceutyczny-200717-150x100crop.jpg)

![Firmy farmaceutyczne - wyzwania 2018 [© Oleg Zhukov - Fotolia.com] Firmy farmaceutyczne - wyzwania 2018](https://s3.egospodarka.pl/grafika2/branza-farmaceutyczna/Firmy-farmaceutyczne-wyzwania-2018-204199-150x100crop.jpg)

![Programiści na awans nie czekają latami [© apops - Fotolia.com] Programiści na awans nie czekają latami](https://s3.egospodarka.pl/grafika2/programisci/Programisci-na-awans-nie-czekaja-latami-220657-150x100crop.jpg)

![Nowe technologie 2020. 5 prognoz Cisco [© Nmedia - Fotolia.com] Nowe technologie 2020. 5 prognoz Cisco](https://s3.egospodarka.pl/grafika2/nowe-technologie/Nowe-technologie-2020-5-prognoz-Cisco-225991-150x100crop.jpg)

![Pranie pieniędzy: jak walczyć z przestępczością finansową? [© Bernad - Fotolia.com] Pranie pieniędzy: jak walczyć z przestępczością finansową?](https://s3.egospodarka.pl/grafika2/korupcja/Pranie-pieniedzy-jak-walczyc-z-przestepczoscia-finansowa-231763-150x100crop.jpg)

![Rynek pracy specjalistów: podsumowanie 2021 nie wypada źle [© DOC RABE Media - Fotolia.com] Rynek pracy specjalistów: podsumowanie 2021 nie wypada źle](https://s3.egospodarka.pl/grafika2/rynek-pracy-specjalistow/Rynek-pracy-specjalistow-podsumowanie-2021-nie-wypada-zle-242902-150x100crop.jpg)

![Branża IT: znaczny spadek ofert pracy, natrudniej juniorom [© pixabay.com] Branża IT: znaczny spadek ofert pracy, natrudniej juniorom](https://s3.egospodarka.pl/grafika2/oferty-pracy/Branza-IT-znaczny-spadek-ofert-pracy-natrudniej-juniorom-253502-150x100crop.jpg)

![Sztuczna inteligencja: na które zawody AI wywiera największy wpływ? [© Freepik] Sztuczna inteligencja: na które zawody AI wywiera największy wpływ?](https://s3.egospodarka.pl/grafika2/tendencje-na-rynku-pracy/Sztuczna-inteligencja-na-ktore-zawody-AI-wywiera-najwiekszy-wplyw-262975-150x100crop.jpg)

![Czy automatyzacja zabiera pracę w branży IT? Zależy komu [© Freepik] Czy automatyzacja zabiera pracę w branży IT? Zależy komu](https://s3.egospodarka.pl/grafika2/branza-IT/Czy-automatyzacja-zabiera-prace-w-branzy-IT-Zalezy-komu-265623-150x100crop.jpg)

![Prawo telekomunikacyjne - podsumowanie [© Minerva Studio - Fotolia.com] Prawo telekomunikacyjne - podsumowanie](https://s3.egospodarka.pl/grafika/prawo-telekomunikacyjne/Prawo-telekomunikacyjne-podsumowanie-iG7AEZ.jpg)

![Regionalne Strategie Innowacji nieefektywnie wdrażane [© analiza Deloitte] Regionalne Strategie Innowacji nieefektywnie wdrażane](https://s3.egospodarka.pl/grafika2/Regionalne-Strategie-Innowacji/Regionalne-Strategie-Innowacji-nieefektywnie-wdrazane-124409-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2014 [© Andrea Danti - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2014](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2014-137555-150x100crop.jpg)

![Świat: wydarzenia tygodnia 8/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 8/2018](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-8-2018-12AyHS.jpg)

![5 kroków do zredukowania szarej strefy [© Freepik] 5 kroków do zredukowania szarej strefy](https://s3.egospodarka.pl/grafika2/gospodarka/5-krokow-do-zredukowania-szarej-strefy-265323-150x100crop.jpg)

![Wirusy, trojany, phishing IV-VI 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing IV-VI 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-IV-VI-2009-apURW9.jpg)

![Mobilny Internet szerokopasmowy w CEE rozwija się dynamicznie [© Scanrail - Fotolia.com] Mobilny Internet szerokopasmowy w CEE rozwija się dynamicznie](https://s3.egospodarka.pl/grafika/internet/Mobilny-Internet-szerokopasmowy-w-CEE-rozwija-sie-dynamicznie-apURW9.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Składka zdrowotna 2026: wyższe obciążenia dla przedsiębiorców i nowe zasady wyliczania [© wygenerowane przez AI] Składka zdrowotna 2026: wyższe obciążenia dla przedsiębiorców i nowe zasady wyliczania](https://s3.egospodarka.pl/grafika2/dzialalnosc-gospodarcza/Skladka-zdrowotna-2026-wyzsze-obciazenia-dla-przedsiebiorcow-i-nowe-zasady-wyliczania-270001-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![PIT za 2025 rok. Na co zwracać uwagę w rozliczeniach Twój e-PIT? [© wygenerowane przez AI] PIT za 2025 rok. Na co zwracać uwagę w rozliczeniach Twój e-PIT?](https://s3.egospodarka.pl/grafika2/zeznanie-podatkowe/PIT-za-2025-rok-Na-co-zwracac-uwage-w-rozliczeniach-Twoj-e-PIT-270820-150x100crop.jpg)

![Kontrola bezpieczeństwa na lotnisku - co musi wiedzieć pasażer [© wygenerowane przez AI] Kontrola bezpieczeństwa na lotnisku - co musi wiedzieć pasażer](https://s3.egospodarka.pl/grafika2/lotniska/Kontrola-bezpieczenstwa-na-lotnisku-co-musi-wiedziec-pasazer-270810-150x100crop.jpg)

![Rośnie budowlany klub miliarderów: jaki przychód daje miejsce w TOP 30 firm budowlanych? [© pexels] Rośnie budowlany klub miliarderów: jaki przychód daje miejsce w TOP 30 firm budowlanych?](https://s3.egospodarka.pl/grafika2/firmy-budowlane/Rosnie-budowlany-klub-miliarderow-jaki-przychod-daje-miejsce-w-TOP-30-firm-budowlanych-270808-150x100crop.jpg)