-

![Zachowania konsumentów: liczy się zdrowie psychiczne i doświadczenia [© pixabay.com] Zachowania konsumentów: liczy się zdrowie psychiczne i doświadczenia]()

Zachowania konsumentów: liczy się zdrowie psychiczne i doświadczenia

... chroni informacje na swój temat. Dlatego kwestia zapewnienia użytkownikom bezpieczeństwa podczas transakcji zawieranych w sieci pozostaje wciąż niezmiennie sprawą kluczową ... odporności, a także poprawy ich stanu psychicznego. Aż 89 proc. respondentów badania podkreśla, że jest bardziej świadoma i ostrożna w kwestii utrzymania równowagi umysłowej. Dla ...

-

![5 nowych technologii, które będą kształtować rynek w 2024 roku [© pixabay.com] 5 nowych technologii, które będą kształtować rynek w 2024 roku]()

5 nowych technologii, które będą kształtować rynek w 2024 roku

... maszynowego w wykrywaniu zagrożeń i reagowaniu na nie lub przyjęcie modelu bezpieczeństwa zerowego zaufania. Na horyzoncie widzimy już nowe, związane z rozwojem obliczeń ... nm, tranzystory zbliżają się do rozmiaru kilku atomów, a wymagania dotyczące inwestycji w badania i rozwój wciąż rosną. W 2024 roku powinna nastąpić ewolucja prawa Moore'a, z ...

-

![Dark web monitoring - dlaczego należy kontrolować ciemną sieć? Dark web monitoring - dlaczego należy kontrolować ciemną sieć?]()

Dark web monitoring - dlaczego należy kontrolować ciemną sieć?

... pełni legalne narzędzie, które zapewnia wiele funkcji umożliwiających kontrolowanie przypadków naruszeń bezpieczeństwa. Eksperci z firmy Fortinet wskazują na cztery główne funkcje narzędzi ... skutki. Polowanie na zagrożenia – Mechanizm wykrywania źródeł złośliwej aktywności i badania systemów pod względem nietypowych działań w przypadku, gdy systemy ...

-

![Branża BSS: mniej ofert pracy, więcej kłopotów z rekrutacją pracowników [© Jakub Jirsák - Fotolia.com] Branża BSS: mniej ofert pracy, więcej kłopotów z rekrutacją pracowników]()

Branża BSS: mniej ofert pracy, więcej kłopotów z rekrutacją pracowników

... . bezpieczeństwa IT. W sektorze stale rośnie liczba procesów z zakresu cybersecurity przy jednoczesnym trendzie wzmacniania bezpieczeństwa systemów oraz wrażliwych danych przetwarzanych przez centra usług. Specjalizacjami o największym potencjale do dalszego rozwoju są ponadto finanse, IT, HR oraz kadry i płace. Potwierdzają to wyniki badania Hays ...

-

![Pokolenie Z i Millenialsi obawiają się rosnących kosztów życia [© Photographee.eu - Fotolia.com.jpg] Pokolenie Z i Millenialsi obawiają się rosnących kosztów życia]()

Pokolenie Z i Millenialsi obawiają się rosnących kosztów życia

... . Poziom optymizmu młodych generacji w Polsce wzrósł w ciągu ostatnich 12 miesięcy i jest najwyższy od badania przeprowadzonego przed pandemią w 2020 roku. Jednak obecnie niemal jedna trzecia „zetek” i millenialsów deklaruje brak bezpieczeństwa finansowego, a prawie co szósty respondent wydaje całą swoją wypłatę i nie jest w stanie gromadzić ...

-

![Europa w cyberzagrożeniu: złośliwe oprogramowanie spada z chmury [© happystock - Fotolia.com] Europa w cyberzagrożeniu: złośliwe oprogramowanie spada z chmury]()

Europa w cyberzagrożeniu: złośliwe oprogramowanie spada z chmury

... ciągu obserwujemy, że dostawcy zabezpieczeń zalecają wyłączenie ruchu OneDrive z zakresu polityki bezpieczeństwa, a ten raport pokazuje, jak bardzo jest to nierozsądne – komentuje Paolo ... obserwowane i nowo zarejestrowane domeny. Netskope Threat Labs opiera swoje badania na zanonimizowanych danych zebranych od ponad 3000 europejskich klientów ...

-

![Szkoły i uczelnie wciąż są jednym z głównych celów cyberataków Szkoły i uczelnie wciąż są jednym z głównych celów cyberataków]()

Szkoły i uczelnie wciąż są jednym z głównych celów cyberataków

... , a na uczelniach wyższych czterokrotnie - do kwoty 4,02 miliona dolarów. Jednym z najbardziej alarmujących wyników badania jest to, że 95 proc. placówek edukacyjnych, które doświadczyły ataku, zgłosiło próby naruszenia bezpieczeństwa ich kopii zapasowych przez cyberprzestępców. Niestety, ponad 70 proc. tych prób zakończyło się sukcesem ...

-

![Cyberataki bazujące na AI, NIS2 i DORA, czyli co czeka firmy w 2025 roku? Cyberataki bazujące na AI, NIS2 i DORA, czyli co czeka firmy w 2025 roku?]()

Cyberataki bazujące na AI, NIS2 i DORA, czyli co czeka firmy w 2025 roku?

... 2024 roku, rozszerzyła względem pierwszej regulacji NIS katalog podmiotów nią objętych oraz nałożyła na nie konieczność wdrożenia podstawowych środków bezpieczeństwa. Jednocześnie wyniki badania zleconego przez Veeam wśród działających firm w Europie ujawniły, że 57% z nich wątpi w pozytywny wpływ unijnej regulacji na poziom cyberodporności ...

-

![Firmy boją się o cyberbezpieczeństwo. Dla co 4. cyberatak to koniec działalności Firmy boją się o cyberbezpieczeństwo. Dla co 4. cyberatak to koniec działalności]()

Firmy boją się o cyberbezpieczeństwo. Dla co 4. cyberatak to koniec działalności

... , oczywiste jest, że niezbędne są silniejsze środki bezpieczeństwa. W Mastercard dokładamy wszelkich starań, aby zapewnić małym firmom narzędzia i ochronę ... i menedżerami kryzysowymi, którzy współpracują w celu ochrony gospodarki cyfrowej. Metodologia badania Badanie zostało zlecone przez Mastercard, a prace terenowe przeprowadziła niezależna ...

-

![Utraciłeś zdjęcia z wakacji? Następnym razem zadbasz o podwójny backup [© Freepik] Utraciłeś zdjęcia z wakacji? Następnym razem zadbasz o podwójny backup]()

Utraciłeś zdjęcia z wakacji? Następnym razem zadbasz o podwójny backup

... pliki będą zapisywane w niej automatycznie, a następnie dostępne – po zalogowaniu do takiego repozytorium – z dowolnego urządzenia. Jednak to poczucie bezpieczeństwa także bywa złudne. Jak wynika z badania firmy Veeam, aż 48% ankietowanych użytkowników przechowujących dane w chmurze, doświadczyło ich utraty. Co istotne, tylko 19% z nich miało ...

-

![Wynagrodzenia w polskim przemyśle. Nowy raport pokazuje, gdzie warto pracować [© pixabay] Wynagrodzenia w polskim przemyśle. Nowy raport pokazuje, gdzie warto pracować]()

Wynagrodzenia w polskim przemyśle. Nowy raport pokazuje, gdzie warto pracować

... o zmianie pracy? Duże różnice płacowe w przemyśle – logistyka zyskuje, badania i rozwój spowalniają Wynagrodzenia w polskim przemyśle pozostają silnie zróżnicowane i odzwierciedlają ... nie tylko atrakcyjnych warunków finansowych, ale też poczucia bezpieczeństwa i przewidywalności. To sygnał, że strategie zatrudnienia muszą być dziś oparte na zaufaniu ...

-

![Więź klienta z luksusową marką [© Minerva Studio - Fotolia.com] Więź klienta z luksusową marką]()

Więź klienta z luksusową marką

... koszty zaangażowanym firmom i nie pogorszy wizerunku bogatszego sponsora. Te nowatorskie badania nie dają ostatecznych wniosków, ale zarysowują nowe, nie eksploatowane ... co jest niedostępne dla mas: prestiżu, nowoczesności, bezpieczeństwa, komfortu, wyjątkowości położenia swojego przyszłego luksusowego „M”. Jak twierdzi Agnieszka Jaworska, dyrektor ...

-

![Cloud computing a odzyskiwanie danych [© Scanrail - Fotolia.com] Cloud computing a odzyskiwanie danych]()

Cloud computing a odzyskiwanie danych

... blisko 53 godziny. Badania ujawniły również lukę między organizacjami, które doświadczyły przerw w dostawach prądu i awarii zasilania, a tymi, które przeprowadziły badania wpływu ewentualnych przerw i awarii. Co niepokojące, zaledwie 26 procent organizacji przeprowadziło takie badania. Zalecenia bezpieczeństwa: Jednakowe traktowanie wszystkich ...

-

![Studenci a kariera w finansach [© Scanrail - Fotolia.com] Studenci a kariera w finansach]()

Studenci a kariera w finansach

... obszaru rozwoju zawodowego nie potrafi wskazać około 8 proc badanych. Zgodnie z metodologią badania respondenci wybierali trzy rozważane przez siebie branże, a spośród nich jedną ... centra usług finansowych. Można więc powiedzieć, że głód rozwoju i potrzeba bezpieczeństwa wciąż konkurują ze sobą o pierwsze miejsce w głowach przyszłych finansistów. Co ...

-

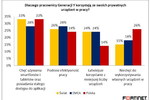

![Generacja Y a BYOD Generacja Y a BYOD]()

Generacja Y a BYOD

... . Jak często pracownicy Generacji Y korzystają ze swoich prywatnych urządzeń mobilnych w celach zawodowych? Z badania wynika, że BYOD, czyli wykorzystywanie prywatnych urządzeń mobilnych w pracy jest ... aż 37 proc. badanych do tej pory nie zwracało uwagi na kwestie bezpieczeństwa danych w chmurze. Ponadto, prawie połowa Polaków uważa, że bardzo istotna ...

-

![Monitor Rynku Pracy X 2014 [© Jakub Jirsák - Fotolia.com] Monitor Rynku Pracy X 2014]()

Monitor Rynku Pracy X 2014

... tej pory, to zauważalny wzrost optymizmu będziemy widzieli w wynikach badania nie wcześniej niż w II-III kwartale przyszłego roku. Rynek pracy ma dużą inercję i przeniesienie rosnącego popytu na pracę w sferę wzrostu wynagrodzeń, a ostatecznie – poczucia bezpieczeństwa i większej kontroli nad własną karierą, musi trwać. Dobra wiadomość ...

-

![Monitor Rynku Pracy X 2015 [© fuzzbones - Fotolia.com] Monitor Rynku Pracy X 2015]()

Monitor Rynku Pracy X 2015

... . Choć sytuacja się poprawia, wielu pracowników nie ma poczucia bezpieczeństwa i stabilności życia zawodowego. W trzecim kwartale tego roku – zwolnienia obawiało się 32% ... raz pierwszy przeprowadzono w Polsce na początku 2010 roku. Bieżąca, 21. edycja badania, została zrealizowana na przełomie sierpnia i września 2015r. Sondaż jest przeprowadzany ...

-

![Cyfryzacja: nowe technologie to już wymóg, a nie wybór [© pixabay.com] Cyfryzacja: nowe technologie to już wymóg, a nie wybór]()

Cyfryzacja: nowe technologie to już wymóg, a nie wybór

... mniej konkurencyjne i tracą swoją pozycję na rynku. W opinii uczestników badania, cyfryzacja to szansa budowania przewagi konkurencyjnej poprzez obniżanie kosztów i cen ... jest zwiększenie komfortu pracy pracowników, poprawa efektywności procesów i bezpieczeństwa zespołu. Respondenci wskazywali również na dostosowanie do zmieniających się potrzeb ...

-

![Automatyzacja: wybawienie pracodawców, zmora pracowników? [© Tatiana Shepeleva - Fotolia.com] Automatyzacja: wybawienie pracodawców, zmora pracowników?]()

Automatyzacja: wybawienie pracodawców, zmora pracowników?

... ? Jak wynika z badania, firmy wdrażają automatyzację przede wszystkim po to, by ograniczyć braki kadrowe (30,3%). Umożliwia im ona także podejmowanie lepszych decyzji biznesowych (28,4%), zmniejszenie kosztów (25,7%), podwyższenie jakości, wydajności i konkurencyjności (21,3%). Istotnym czynnikiem jest zwiększenie bezpieczeństwa i komfortu pracy ...

-

![Dzień Roweru. Czy Polacy kochają jazdę na dwóch kółkach? [© pixabay.com] Dzień Roweru. Czy Polacy kochają jazdę na dwóch kółkach?]()

Dzień Roweru. Czy Polacy kochają jazdę na dwóch kółkach?

... wzrost produkcji i sprzedaży jednośladów, ale także ich kradzieży. Zgodnie z wynikami badania co dziesiąty właściciel hulajnogi doświadczył rabunku. Jeszcze gorzej sytuacja przedstawia ... Chociaż 69 proc. rowerzystów i 57 proc. użytkowników hulajnóg deklaruje wysokie poczucie bezpieczeństwa na drodze, to nie oznacza, że nie widzą tam zagrożeń – mówi ...

-

![Na rynku pracy lepsze nastroje [© pixabay.com] Na rynku pracy lepsze nastroje]()

Na rynku pracy lepsze nastroje

... na które wskazuje 48 proc. ankietowanych (wzrost o 1 p.p. względem poprzedniej edycji badania). Wyraźnie przybyło jednak osób, które poszukują nowej pracy kierując się chęcią ... niezagrożona. Pozostałe dwie profesje, które deklarują wysokie poczucie zawodowego bezpieczeństwa, są związane z przemysłem wytwórczym i technologią. Polska już teraz stanowi ...

-

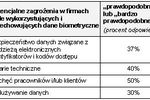

![Biometryka w miejscu pracy Biometryka w miejscu pracy]()

Biometryka w miejscu pracy

... osób - czy to przez firmy, czy agencje rządowe. Wyniki badania pokazują także, że tylko 15% instalacji wykorzystujących technologię biometryczną będzie gotowych do użytku w ciągu najbliższych 12 miesięcy. Obawy dotyczące ewentualnych awarii i bezpieczeństwa danych sprawiają, że większość instalacji tego typu będzie wprowadzona dopiero ...

-

![Tydzień 36/2006 (04-10.09.2006) [© RVNW - Fotolia.com] Tydzień 36/2006 (04-10.09.2006)]()

Tydzień 36/2006 (04-10.09.2006)

... ich tylko 44,7%). Forum Gospodarcze w Krynicy w trakcie specjalnego panelu omówiło sprawę bezpieczeństwa energetycznego. Wnioski nie były odkrywcze: „kraje Starego Kontynentu muszą znaleźć nowe ... przedsięwzięć związanych ze Strategią Lizbońską (a chodzi tu o inwestycje w badania i rozwój) winno się zacząć dokończenia podstawowych reform systemów ...

-

![Niebezpieczne zachowania młodych internautów [© Scanrail - Fotolia.com] Niebezpieczne zachowania młodych internautów]()

Niebezpieczne zachowania młodych internautów

... bezpieczeństwa w sieci: 53% mówi, że słucha kiedy nauczyciel mówi na ten temat i że to prawdopodobnie wpływa na ich zachowania. Wyniki badania wykazują, że jedynie 24% respondentów uważa, że nie musi słuchać nauczycieli, ponieważ korzystają z sieci codziennie. Randki 73% młodzieży podejmuje środki bezpieczeństwa ... na temat bezpieczeństwa w sieci ...

-

![Ataki "drive-by download" [© stoupa - Fotolia.com] Ataki "drive-by download"]()

Ataki "drive-by download"

... strony zaufanych dostawców usług internetowych, witryn hoteli czy portali społecznościowych. Badania prowadzone przez G Data w ramach inicjatywy Malware Information dowodzą, że coraz częściej ... stosowane do obsługi serwisu, zwłaszcza w zakresie łatania luk bezpieczeństwa. Tylko w ten sposób zabezpieczysz się przed narzędziami do wykorzystywania ...

-

![Zarządzanie dokumentami a wyniki finansowe firm [© Scanrail - Fotolia.com] Zarządzanie dokumentami a wyniki finansowe firm]()

Zarządzanie dokumentami a wyniki finansowe firm

... wcale, mimo, że potencjalne oszczędności na tym polu mogą sięgać nawet 30%. Wyniki badania sugerują zatem, że wiele przedsiębiorstw nie realizuje osiągalnych korzyści, nie tylko w ... ryzyka naraża firmy na niepotrzebne koszty, niepełną wydajność, osłabienie bezpieczeństwa i wyższe zużycie energii. Braki wydajności w tym obszarze są typowe i łatwe ...

-

![Najlepsze polskie marki: podstawą dobra nazwa [© Minerva Studio - Fotolia.com] Najlepsze polskie marki: podstawą dobra nazwa]()

Najlepsze polskie marki: podstawą dobra nazwa

... tożsamością marki, celami biznesowymi i innymi wymaganiami. Mogą w tym także pomóc badania. Gdy chcemy operować na rynku międzynarodowym, nazwa powinna być ... trzeba jednak pamiętać o sprawdzeniu ich pod kątem możliwości ochrony prawnej i bezpieczeństwa językowego oraz skuteczności komunikacyjnej. Kolejnym, równie ważnym etapem jest wszczepienie ...

-

![Internet dla dzieci ale pod nadzorem Internet dla dzieci ale pod nadzorem]()

Internet dla dzieci ale pod nadzorem

... znajdującym się w wielu rozwiązaniach bezpieczeństwa IT. Blokuje ona strony, których dzieci nie powinny oglądać. Osobiście martwi mnie inny aspekt bezpieczeństwa Sieci związany z nieletnimi: ... nie przytrafi się ich dzieciom podczas przeglądania Internetu? Ostatnie badania pokazały, że 25% brytyjskich dzieci używa kart kredytowych swoich rodziców ...

-

![Oszustwa związane z grami online Oszustwa związane z grami online]()

Oszustwa związane z grami online

... Jednak cyberprzestępcy poradzili sobie już z tą niedoskonałością i nawet świadomi kwestii bezpieczeństwa użytkownicy mogą się nabrać na dzisiejsze wiadomości phishingowe. Obecnie cyberprzestępcy ... najczęściej wykorzystywanym do handlu przedmiotami związanymi z grami. Dla celów tego badania szukaliśmy „konta na World of Warcraft” na całym świecie z ...

-

![Ochrona antywirusowa "w chmurze": wady i zalety Ochrona antywirusowa "w chmurze": wady i zalety]()

Ochrona antywirusowa "w chmurze": wady i zalety

... nie były już w stanie poradzić sobie ze zwalczaniem zagrożeń. Według badania przeprowadzonego w drugim kwartale 2010 przez NSS Labs, firmy antywirusowe potrzebowały ... na chmurze nie jest traktowana jako coś niezależnego od istniejących technologii bezpieczeństwa, metoda sygnaturowa zapewnia ochronę nawet wtedy, gdy nie ma aktywnego połączenia, a ...

-

![Jak chronić dziecko w Internecie? Jak chronić dziecko w Internecie?]()

Jak chronić dziecko w Internecie?

... właściwe aplikacje, gry czy czytają odpowiednie treści. Jak pokazują wyniki badania Megapanel PBI/Gemius i raport Fundacji KidProtect.pl, 12% polskich Internautów ... na pewno przekonają dziecko do ostrożności. Społeczne akcje edukacyjne Problem bezpieczeństwa w sieci jest obecny w działaniach fundacji i stowarzyszeń, których celem jest ochrona ...

-

![Klikanie w linki nie jest bezpieczne Klikanie w linki nie jest bezpieczne]()

Klikanie w linki nie jest bezpieczne

... tak, to jaka tematyka skłania ich do wybrania danego odnośnika. Analizując wyniki badania, można wysnuć hipotezę, że wielu internautów wie jakie zagrożenia czyhają na ... nieco bardziej beztrosko podchodzić do tematyki swojego bezpieczeństwa w sieci i bezpieczeństwa swoich komputerów, deklarując klikanie otrzymywanych odnośników dotyczących obniżek lub ...

-

![Cloud computing nie dla każdej firmy [© Scanrail - Fotolia.com] Cloud computing nie dla każdej firmy]()

Cloud computing nie dla każdej firmy

... banków, firm produkcyjnych czy operatorów sieci komórkowej. Celem badania było poznanie pierwszych doświadczeń dużych polskich przedsiębiorstw związanych z wdrożeniem ... firmy nadal bardzo obawiają się o bezpieczeństwo i brakuje zaufania do kwestii bezpieczeństwa procesów. Konsekwencją takiego podejścia jest to, że w większości badań użytkownicy byli ...

-

![Polacy a plany na wakacje 2013 [© goodluz - Fotolia.com] Polacy a plany na wakacje 2013]()

Polacy a plany na wakacje 2013

... bez ubezpieczenia – wyniki badania komentuje Tomasz Frączek, prezes Mondial Assistance. Większość osób nie zamierzających wykupić ubezpieczenia turystycznego po prostu nigdy się nie ubezpiecza na wyjazd wakacyjny. Głównym powodem wykupienia ubezpieczenia dla tych, którzy je mają jest potrzeba poczucia bezpieczeństwa podczas wypoczynku. Cena ...

-

![Luki w Javie: jak się chronić? [© alexskopje - Fotolia.com] Luki w Javie: jak się chronić?]()

Luki w Javie: jak się chronić?

... exploity Javy, których celem było ponad 2 miliony użytkowników. Podczas badania eksperci z Kaspersky Lab próbowali ustalić, w jaki sposób infekowane ... pakietu exploitów); wykrywanie exploitów w oparciu o sygnatury (w przypadku gdyby rozwiązanie bezpieczeństwa nie wykryło strony startowej pakietu exploitów); proaktywne wykrywanie exploitów ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Zachowania konsumentów: liczy się zdrowie psychiczne i doświadczenia [© pixabay.com] Zachowania konsumentów: liczy się zdrowie psychiczne i doświadczenia](https://s3.egospodarka.pl/grafika2/zachowania-konsumentow/Zachowania-konsumentow-liczy-sie-zdrowie-psychiczne-i-doswiadczenia-254473-150x100crop.jpg)

![5 nowych technologii, które będą kształtować rynek w 2024 roku [© pixabay.com] 5 nowych technologii, które będą kształtować rynek w 2024 roku](https://s3.egospodarka.pl/grafika2/nowe-technologie/5-nowych-technologii-ktore-beda-ksztaltowac-rynek-w-2024-roku-256786-150x100crop.jpg)

![Branża BSS: mniej ofert pracy, więcej kłopotów z rekrutacją pracowników [© Jakub Jirsák - Fotolia.com] Branża BSS: mniej ofert pracy, więcej kłopotów z rekrutacją pracowników](https://s3.egospodarka.pl/grafika2/uslugi-dla-biznesu/Branza-BSS-mniej-ofert-pracy-wiecej-klopotow-z-rekrutacja-pracownikow-257459-150x100crop.jpg)

![Pokolenie Z i Millenialsi obawiają się rosnących kosztów życia [© Photographee.eu - Fotolia.com.jpg] Pokolenie Z i Millenialsi obawiają się rosnących kosztów życia](https://s3.egospodarka.pl/grafika2/pokolenie-Y/Pokolenie-Z-i-Millenialsi-obawiaja-sie-rosnacych-kosztow-zycia-259883-150x100crop.jpg)

![Europa w cyberzagrożeniu: złośliwe oprogramowanie spada z chmury [© happystock - Fotolia.com] Europa w cyberzagrożeniu: złośliwe oprogramowanie spada z chmury](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Europa-w-cyberzagrozeniu-zlosliwe-oprogramowanie-spada-z-chmury-260183-150x100crop.jpg)

![Utraciłeś zdjęcia z wakacji? Następnym razem zadbasz o podwójny backup [© Freepik] Utraciłeś zdjęcia z wakacji? Następnym razem zadbasz o podwójny backup](https://s3.egospodarka.pl/grafika2/kopia-zapasowa/Utraciles-zdjecia-z-wakacji-Nastepnym-razem-zadbasz-o-podwojny-backup-268124-150x100crop.jpg)

![Wynagrodzenia w polskim przemyśle. Nowy raport pokazuje, gdzie warto pracować [© pixabay] Wynagrodzenia w polskim przemyśle. Nowy raport pokazuje, gdzie warto pracować](https://s3.egospodarka.pl/grafika2/przemysl/Wynagrodzenia-w-polskim-przemysle-Nowy-raport-pokazuje-gdzie-warto-pracowac-269049-150x100crop.jpg)

![Więź klienta z luksusową marką [© Minerva Studio - Fotolia.com] Więź klienta z luksusową marką](https://s3.egospodarka.pl/grafika/marki-luksusowe/Wiez-klienta-z-luksusowa-marka-iG7AEZ.jpg)

![Cloud computing a odzyskiwanie danych [© Scanrail - Fotolia.com] Cloud computing a odzyskiwanie danych](https://s3.egospodarka.pl/grafika/Cloud-Computing/Cloud-computing-a-odzyskiwanie-danych-apURW9.jpg)

![Studenci a kariera w finansach [© Scanrail - Fotolia.com] Studenci a kariera w finansach](https://s3.egospodarka.pl/grafika/studenci/Studenci-a-kariera-w-finansach-apURW9.jpg)

![Monitor Rynku Pracy X 2014 [© Jakub Jirsák - Fotolia.com] Monitor Rynku Pracy X 2014](https://s3.egospodarka.pl/grafika2/rynek-pracy/Monitor-Rynku-Pracy-X-2014-144457-150x100crop.jpg)

![Monitor Rynku Pracy X 2015 [© fuzzbones - Fotolia.com] Monitor Rynku Pracy X 2015](https://s3.egospodarka.pl/grafika2/rynek-pracy/Monitor-Rynku-Pracy-X-2015-165420-150x100crop.jpg)

![Cyfryzacja: nowe technologie to już wymóg, a nie wybór [© pixabay.com] Cyfryzacja: nowe technologie to już wymóg, a nie wybór](https://s3.egospodarka.pl/grafika2/nowe-technologie/Cyfryzacja-nowe-technologie-to-juz-wymog-a-nie-wybor-236344-150x100crop.jpg)

![Automatyzacja: wybawienie pracodawców, zmora pracowników? [© Tatiana Shepeleva - Fotolia.com] Automatyzacja: wybawienie pracodawców, zmora pracowników?](https://s3.egospodarka.pl/grafika2/cyfrowa-transformacja/Automatyzacja-wybawienie-pracodawcow-zmora-pracownikow-236941-150x100crop.jpg)

![Dzień Roweru. Czy Polacy kochają jazdę na dwóch kółkach? [© pixabay.com] Dzień Roweru. Czy Polacy kochają jazdę na dwóch kółkach?](https://s3.egospodarka.pl/grafika2/jazda-na-rowerze/Dzien-Roweru-Czy-Polacy-kochaja-jazde-na-dwoch-kolkach-238308-150x100crop.jpg)

![Na rynku pracy lepsze nastroje [© pixabay.com] Na rynku pracy lepsze nastroje](https://s3.egospodarka.pl/grafika2/rynek-pracy/Na-rynku-pracy-lepsze-nastroje-255317-150x100crop.jpg)

![Tydzień 36/2006 (04-10.09.2006) [© RVNW - Fotolia.com] Tydzień 36/2006 (04-10.09.2006)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-36-2006-04-10-09-2006-vgmzEK.jpg)

![Niebezpieczne zachowania młodych internautów [© Scanrail - Fotolia.com] Niebezpieczne zachowania młodych internautów](https://s3.egospodarka.pl/grafika/bezpieczenstwo-dzieci-w-internecie/Niebezpieczne-zachowania-mlodych-internautow-apURW9.jpg)

![Ataki "drive-by download" [© stoupa - Fotolia.com] Ataki "drive-by download"](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Ataki-drive-by-download-MBuPgy.jpg)

![Zarządzanie dokumentami a wyniki finansowe firm [© Scanrail - Fotolia.com] Zarządzanie dokumentami a wyniki finansowe firm](https://s3.egospodarka.pl/grafika/zarzadzanie-dokumentami/Zarzadzanie-dokumentami-a-wyniki-finansowe-firm-apURW9.jpg)

![Najlepsze polskie marki: podstawą dobra nazwa [© Minerva Studio - Fotolia.com] Najlepsze polskie marki: podstawą dobra nazwa](https://s3.egospodarka.pl/grafika/marka/Najlepsze-polskie-marki-podstawa-dobra-nazwa-iG7AEZ.jpg)

![Cloud computing nie dla każdej firmy [© Scanrail - Fotolia.com] Cloud computing nie dla każdej firmy](https://s3.egospodarka.pl/grafika/cloud-computing/Cloud-computing-nie-dla-kazdej-firmy-apURW9.jpg)

![Polacy a plany na wakacje 2013 [© goodluz - Fotolia.com] Polacy a plany na wakacje 2013](https://s3.egospodarka.pl/grafika2/wakacje/Polacy-a-plany-na-wakacje-2013-118671-150x100crop.jpg)

![Luki w Javie: jak się chronić? [© alexskopje - Fotolia.com] Luki w Javie: jak się chronić?](https://s3.egospodarka.pl/grafika2/Oracle-Java/Luki-w-Javie-jak-sie-chronic-123865-150x100crop.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![13 najczęstszych błędów przy wysyłaniu mailingu [© taramara78 - Fotolia.com] 13 najczęstszych błędów przy wysyłaniu mailingu](https://s3.egospodarka.pl/grafika2/mailing/13-najczestszych-bledow-przy-wysylaniu-mailingu-228007-150x100crop.jpg)

![Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone [© virtua73 - Fotolia.com] Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone](https://s3.egospodarka.pl/grafika2/kodeks-pracy/Dodatkowy-urlop-opiekunczy-i-nowe-umowy-na-okres-probny-Zmiany-w-Kodeksie-pracy-uchwalone-250696-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![KSeF wie niemal wszystko o każdej polskiej firmie. Czy dane w KSeF są bezpieczne? [© wygenerowane przez AI] KSeF wie niemal wszystko o każdej polskiej firmie. Czy dane w KSeF są bezpieczne?](https://s3.egospodarka.pl/grafika2/KSeF/KSeF-wie-niemal-wszystko-o-kazdej-polskiej-firmie-Czy-dane-w-KSeF-sa-bezpieczne-270615-150x100crop.jpg)

![Najlepsze lokaty 2026? Średnie oprocentowanie spadło poniżej 4,7% [© pexels] Najlepsze lokaty 2026? Średnie oprocentowanie spadło poniżej 4,7%](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Najlepsze-lokaty-2026-Srednie-oprocentowanie-spadlo-ponizej-4-7-270611-150x100crop.jpg)

![Do 20 lutego można zmienić formę opodatkowania. Kiedy to się opłaca i jakich błędów unikać? [© wygenerowane przez AI] Do 20 lutego można zmienić formę opodatkowania. Kiedy to się opłaca i jakich błędów unikać?](https://s3.egospodarka.pl/grafika2/wybor-formy-opodatkowania/Do-20-lutego-mozna-zmienic-forme-opodatkowania-Kiedy-to-sie-oplaca-i-jakich-bledow-unikac-270608-150x100crop.jpg)

![Sprzedażowe praktyki on-line pod lupą UOKiK: 5 zakazanych technik, które musisz wyeliminować [© wygenerowane przez AI] Sprzedażowe praktyki on-line pod lupą UOKiK: 5 zakazanych technik, które musisz wyeliminować](https://s3.egospodarka.pl/grafika2/dark-patterns/Sprzedazowe-praktyki-on-line-pod-lupa-UOKiK-5-zakazanych-technik-ktore-musisz-wyeliminowac-270586-150x100crop.jpg)