-

![Co 2. cyberatak ransomware wycelowany w przemysł [© DD Images - Fotolia.com] Co 2. cyberatak ransomware wycelowany w przemysł]()

Co 2. cyberatak ransomware wycelowany w przemysł

... pierwszej połowie 2023 r.). Rzuca to światło na potrzebę podjęcia przez producentów rozwiązań IT wewnętrznych działań mających na celu wykrywanie podatności oraz opracowywanie ... klienci, mają do odegrania pewną rolę. Producenci powinni prowadzić solidną kontrolę bezpieczeństwa na wszystkich etapach cyklu życia produktu oraz podjąć wysiłek zapewniania ...

-

![Techniki i metody hakerów, które nigdy nie odejdą do lamusa [© wygenerowane przez AI] Techniki i metody hakerów, które nigdy nie odejdą do lamusa]()

Techniki i metody hakerów, które nigdy nie odejdą do lamusa

... weszła do kanonu narzędzi wykorzystywanych przez cyberprzestępców i z pewnością w nim pozostanie – mówi Aleksander Kostuch, inżynier Stormshield, europejskiego producenta technologii bezpieczeństwa IT. Potwierdzeniem są wykorzystujące socjotechnikę incydenty o porównywalnym zasięgu, które miały miejscu już w XX w., a z uwagi na rozwój Internetu ich ...

-

![Cloud computing - prognozy rozwoju [© Scanrail - Fotolia.com] Cloud computing - prognozy rozwoju]()

Cloud computing - prognozy rozwoju

... przemawiającymi za wprowadzeniem modelu chmury są: optymalizacja kosztów, szybkość wdrożenia i elastyczność rozwiązań IT w chmurze. Przeciwko przemawiają głównie kwestie bezpieczeństwa, trudności w dostosowaniu „cloudowych” rozwiązań IT do indywidualnych potrzeb oraz regulacje prawne ograniczające swobodne korzystanie z chmury w Polsce. "Trendy ...

-

![Produkty Symantec do zarządzania pamięcią masową [© Nmedia - Fotolia.com] Produkty Symantec do zarządzania pamięcią masową]()

Produkty Symantec do zarządzania pamięcią masową

... przekształcić infrastrukturę, aby stała się bardziej elastyczna? Jak nadać jej cechy chmury publicznej bez ograniczania dostępności i bezpieczeństwa?” Dzięki rozwiązaniom firmy Symantec działy IT mogą budować własne, niezawodne chmury prywatne, wykorzystując istniejące inwestycje w centra danych. Nowe wersje oprogramowania pozwalają: kompleksowo ...

-

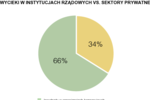

![Wycieki danych w firmach w 2006r. Wycieki danych w firmach w 2006r.]()

Wycieki danych w firmach w 2006r.

... szeroką skalę badania InfoWatch "Wewnętrzne zagrożenia IT w Europie w 2006 roku, w którym uczestniczyło ponad 400 europejskich organizacji. Jednak w przeciwieństwie do wcześniejszego projektu, raport "Globalne badanie dotyczące wycieków 2006" wskazuje tendencje w rozwoju wewnętrznych zagrożeń bezpieczeństwa informatycznego oraz przedstawia, jak do ...

-

![Firmy dbają o bezpieczeństwo informacji [© Scanrail - Fotolia.com] Firmy dbają o bezpieczeństwo informacji]()

Firmy dbają o bezpieczeństwo informacji

... omówione w tym raporcie zostały uzyskane na podstawie odpowiedzi od ponad 9600 CEO, CFO, CISO, CIO, CSO, wiceprezesów oraz dyrektorów ds. IT i bezpieczeństwa informacji z 138 krajów. Dwadzieścia dziewięć procent (29%) respondentów pochodziło z Ameryki Północnej, 26% z Europy, 21% z Ameryki Południowej, 20% z Azji, zaś 3% z Środkowego ...

-

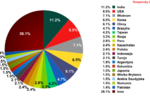

![Spam w IV 2012 r. Spam w IV 2012 r.]()

Spam w IV 2012 r.

... obecnie większe zagrożenie niż kiedykolwiek wcześniej: Kaspersky Lab wykrywa dużą liczbę wiadomości spamowych zawierających szkodliwe odsyłacze. Co więcej, specjaliści ds. bezpieczeństwa IT odnotowują jeszcze więcej spamu zawierającego zagrożenia skryptowe, co oznacza, że samo otworzenie e-maila może narazić użytkownika na ryzyko. Fakt, że ...

-

![Nowe usługi Windows Azure [© Fernando Madeira - Fotolia.com] Nowe usługi Windows Azure]()

Nowe usługi Windows Azure

... w wielu centrach przetwarzania danych, to naturalny kierunek rozwoju systemów IT. Firmy i organizacje systematycznie, stosownie do swoich potrzeb, przenoszą do ... kontrolę nad topologią sieci, włącznie z konfigurowaniem adresów IP oraz ustalaniem polityk bezpieczeństwa. Sieć Wirtualna Windows Azure wykorzystuje protokół IPSEC. Witryny Windows Azure ...

-

![Ataki DDoS oznaczają duże koszty i utratę reputacji firmy [© profit_image - Fotolia.com] Ataki DDoS oznaczają duże koszty i utratę reputacji firmy]()

Ataki DDoS oznaczają duże koszty i utratę reputacji firmy

... przykład 65% firm konsultowało się z ekspertami ds. bezpieczeństwa IT, 49% zapłaciło za zmodyfikowanie swojej infrastruktury IT, 46% ofiar musiało zwrócić się do swoich prawników ... rozważyć stosowanie ochrony DDoS jako integralnej części swojej ogólnej polityki bezpieczeństwa IT. Jest ona równie ważna jak ochrona przed szkodliwym oprogramowaniem, ...

-

![10 prognoz dla CIO na 2017 r. [© momius - Fotolia.com] 10 prognoz dla CIO na 2017 r.]()

10 prognoz dla CIO na 2017 r.

... umożliwiają elastyczne reagowanie na problemy dotyczące bezpieczeństwa takie jak zgodności z przepisami, zapewnienie ciągłości działania i zdarzenia katastroficzne. Prawdopodobnie wielu polskich przedsiębiorców czytając takie prognozy zadaje sobie pytanie czy wyzwania przed jakimi stoją działy IT dotyczą tylko przedsiębiorstw globalnych, które ...

-

![5 obszarów cyberbezpieczeństwa, które powinni znać pracownicy [© Sinisa Botas - Fotolia.com] 5 obszarów cyberbezpieczeństwa, które powinni znać pracownicy]()

5 obszarów cyberbezpieczeństwa, które powinni znać pracownicy

... iż to właśnie ludzie niezmiennie stanowią najsłabsze ogniwo wszystkich systemów IT i powiązanych z nimi procedur. Okazuje się bowiem, że pracownicy nadal popełniają te same, ... , której można używać do czynności najbardziej wrażliwych na naruszenie bezpieczeństwa, takich jak np. wykonywanie transakcji online. 5) Aktualizacja urządzeń Cyberprzestępcy ...

-

![Służbowa poczta elektroniczna - jak dbać o jej bezpieczeństwo? Służbowa poczta elektroniczna - jak dbać o jej bezpieczeństwo?]()

Służbowa poczta elektroniczna - jak dbać o jej bezpieczeństwo?

... ds. bezpieczeństwa IT, ODO 24. W jaki sposób zadbać o bezpieczeństwo służbowej poczty elektronicznej? Podpowiada Arkadiusz Sadkowski, specjalista ds. bezpieczeństwa IT, ODO 24: nie należy korzystać z linków oraz załączników w wiadomościach, których nie spodziewaliśmy się dostać. W przypadku otrzymania podejrzanego e-maila, poprośmy zespół IT o jej ...

-

![Cyberprzestępcy się profesjonalizują, cyberataki coraz dotkliwsze [© pixabay.com] Cyberprzestępcy się profesjonalizują, cyberataki coraz dotkliwsze]()

Cyberprzestępcy się profesjonalizują, cyberataki coraz dotkliwsze

... działań cyberprzestępców. Trendem jakiego należy spodziewać się w 2022 roku zdaniem Stormshield jest rosnące skomplikowanie ataków. Zdaniem ekspertów europejskiego lidera branży bezpieczeństwa IT, jednym z kierunków działań w najbliższych miesiącach będzie wykorzystywanie luk Zero Day, tak jak miało to miejsce w ubiegłym roku, gdy spore poruszenie ...

-

![Igrzyska olimpijskie na celowniku cyberprzestępców Igrzyska olimpijskie na celowniku cyberprzestępców]()

Igrzyska olimpijskie na celowniku cyberprzestępców

... cyberzagrożenia. Eksperci Stormshield przybliżają historię cyberataków na Igrzyska Olimpijskie. Wydarzenia sportowe od lat były celem przestępców. Jak wskazują eksperci ds. bezpieczeństwa IT również cyberprzestępców. W okresie pomiędzy 2016 a 2021 rokiem nastąpił 8-krotny wzrost liczby ataków związanych z IO. W Tokio odnotowano 4 mld takich prób ...

-

![Na czym polega atak APT? Jak się obronić? Na czym polega atak APT? Jak się obronić?]()

Na czym polega atak APT? Jak się obronić?

... Czasami używają taktyk mających na celu zmylenie przeciwnika i odwrócenie uwagi działu bezpieczeństwa IT od właściwego problemu, przeprowadzając atak typu DoS (Denial of Service). ... na strefy o różnych poziomach dostępu i uprawnieniach, wdrożyć narzędzia do monitorowania bezpieczeństwa sieci, wprowadzić silne zasady uwierzytelniania i autoryzacji. ...

-

![Branża BSS: mniej ofert pracy, więcej kłopotów z rekrutacją pracowników [© Jakub Jirsák - Fotolia.com] Branża BSS: mniej ofert pracy, więcej kłopotów z rekrutacją pracowników]()

Branża BSS: mniej ofert pracy, więcej kłopotów z rekrutacją pracowników

... Intensywny rozwój będzie dotyczył m.in. bezpieczeństwa IT. W sektorze stale rośnie liczba procesów z zakresu cybersecurity przy jednoczesnym trendzie wzmacniania bezpieczeństwa systemów oraz wrażliwych danych przetwarzanych przez centra usług. Specjalizacjami o największym potencjale do dalszego rozwoju są ponadto finanse, IT, HR oraz kadry i płace ...

-

![Bezpieczeństwo marki w internecie [© Minerva Studio - Fotolia.com] Bezpieczeństwo marki w internecie]()

Bezpieczeństwo marki w internecie

... , że miarę wzrostu zagrożenia powinna nastąpić koordynacja działań różnych firm IT. Dostrzega się już pierwsze kroki kutemu zmierzające. Jakie są ... kradzież danych osobowych naszych użytkowników z pewnością nie świadczy najlepiej o polityce bezpieczeństwa zaatakowanej firmy. Im bardziej rozpoznawalna marka uległa działalności hackerów, tym większym ...

Tematy: marka, bezpieczeństwo marki -

![Internet dla dzieci ale pod nadzorem Internet dla dzieci ale pod nadzorem]()

Internet dla dzieci ale pod nadzorem

... jednak proste - "kontrola rodzicielska", która jest w gruncie rzeczy modułem znajdującym się w wielu rozwiązaniach bezpieczeństwa IT. Blokuje ona strony, których dzieci nie powinny oglądać. Osobiście martwi mnie inny aspekt bezpieczeństwa Sieci związany z nieletnimi: czy dziecięcy Internet jest rzeczywiście tak bezpieczny, jak o nim myślimy? Czy ...

-

![Trend Micro Mobile Security 8.0 [© drubig-photo - Fotolia.com] Trend Micro Mobile Security 8.0]()

Trend Micro Mobile Security 8.0

... oraz umożliwia bardziej szczegółową kontrolę bezpieczeństwa. Jest ono szczególnie przydatne w środowiskach BYOD (bring your own device), w których pracownicy używają prywatnych urządzeń mobilnych do celów służbowych. “Bring your own device – BYOD – wiąże się z nowymi wyzwaniami dla działów IT, w modelu tym bowiem prywatne urządzenia ...

-

![Szyfrowanie poufnych danych coraz częściej Szyfrowanie poufnych danych coraz częściej]()

Szyfrowanie poufnych danych coraz częściej

... technologii zmniejszania ryzyka wycieku krytycznych danych, jednak najbardziej efektywne jest wtedy, gdy stanowi składnik wszechstronnego systemu bezpieczeństwa korporacyjnej infrastruktury IT” – tłumaczy Nikołaj Griebiennikow, dyrektor techniczny, Kaspersky Lab. „Nasze rozwiązania biznesowe zapewniają taką wszechstronną ochronę wszystkim ...

-

![Złośliwe oprogramowanie: 10 mitów [© lolloj - Fotolia.com] Złośliwe oprogramowanie: 10 mitów]()

Złośliwe oprogramowanie: 10 mitów

... jakie stoją przed rynkiem IT, zatytułowaną "Top 10 Strategic Predictions: Gartner Predicts a Disruptive and Constructive Future for IT". Znalazły się na ... złośliwego oprogramowania, zwłaszcza zaraz po wykrytej infekcji systemu. Te same zasady bezpieczeństwa obowiązują w przypadku składowania swoich danych (w tym backupów) na coraz to modniejszych i ...

-

![Szkodliwe oprogramowanie, spam i phishing groźne dla firm [© apops - Fotolia.com] Szkodliwe oprogramowanie, spam i phishing groźne dla firm]()

Szkodliwe oprogramowanie, spam i phishing groźne dla firm

... w stosunku do 2012 r. Tak wynika z badania Global Corporate IT Security Risks 2013 przeprowadzonego ... bezpieczeństwa korporacyjnego zmienia się - coraz więcej firm jest zainteresowanych złożonymi rozwiązaniami bezpieczeństwa. Różnorodność ataków przeprowadzanych na firmy oznacza, że podmioty te potrzebują profesjonalnego rozwiązania bezpieczeństwa ...

-

![Przetwarzanie w chmurze: korzyści i wyzwania [© Jakub Jirsák - Fotolia.com] Przetwarzanie w chmurze: korzyści i wyzwania]()

Przetwarzanie w chmurze: korzyści i wyzwania

... wskazuje również obawy związane z ryzykiem kradzieży własności intelektualnych oraz z koniecznością zmian w organizacji służb i procesów IT wynikających z zastosowania chmur obliczeniowych. 5 lat temu kwestie bezpieczeństwa danych w chmurze obliczeniowej były głównym wyzwaniem opóźniającym adaptację tej technologii. Obecnie ich wykorzystanie nie ...

-

![Ataki SCADA, czyli o włamaniach do systemów przemysłowych [© Focus Pocus LTD - Fotolia.com] Ataki SCADA, czyli o włamaniach do systemów przemysłowych]()

Ataki SCADA, czyli o włamaniach do systemów przemysłowych

... pracę wirówek wzbogacających uran w Iranie, był jak zimny prysznic dla szefów IT wielu firm na całym świecie. Okazało się bowiem, że można ... o ataku na jedną z niemieckich hut stali. Z raportu niemieckiego Biura Federalnego ds. Bezpieczeństwa Informacji (niem. Bundesamt für Sicherheit in der Informationstechnik), wynika, iż w 2014 roku spowodował ...

-

![Ewolucja złośliwego oprogramowania I kw. 2016 [© Florian Roth - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2016]()

Ewolucja złośliwego oprogramowania I kw. 2016

... indywidualne nie są świadome technicznych środków zaradczych, które mogą zapobiec infekcji oraz zablokowaniu plików lub systemów. Ignorując podstawowe reguły bezpieczeństwa IT, użytkownicy pozwalają, aby cyberprzestępcy bogacili się ich kosztem. Oprócz przeglądu największych infekcji oprogramowaniem ransomware Kaspersky Lab określił ogólny poziom ...

-

![Kaspersky Private Security Network nowej generacji Kaspersky Private Security Network nowej generacji]()

Kaspersky Private Security Network nowej generacji

... plików i adresów URL bezpośrednio do sieci Kaspersky Private Security Network bez kroków pośrednich. Funkcje te zapewniają działom bezpieczeństwa IT oraz zespołom z centrów operacji bezpieczeństwa skuteczne narzędzia automatyzacji i pozwalają im przyspieszyć analizę zagrożeń oraz skrócić czas reagowania na incydenty. Najnowsza generacja Kaspersky ...

-

![Usługi chmurowe oczami MŚP [© Jakub Jirsák - Fotolia.com] Usługi chmurowe oczami MŚP]()

Usługi chmurowe oczami MŚP

... technologii chmurowych rośnie i przedsiębiorstwa coraz częściej dochodzą do wniosku, że taki model może im pomóc znacząco zoptymalizować koszty IT i usprawnić procesy biznesowe. Kwestia bezpieczeństwa wydaje się być dla firm najważniejsza, co nie powinno dziwić. W obliczu ostatnich doniesień o awariach europejskich centrów danych dbałość ...

-

![Ataki DDoS, czyli jak stracić 100 000 USD w godzinę [© Maksim Kabakou - Fotolia.com] Ataki DDoS, czyli jak stracić 100 000 USD w godzinę]()

Ataki DDoS, czyli jak stracić 100 000 USD w godzinę

... IT, mają się całkiem dobrze. Co więcej, okazuje się, że coraz częściej za cel obierają sobie sektor finansowy. W tej chwili odpowiadają one za 1/3 (32%) analizowanych przypadków naruszeń bezpieczeństwa ... , są również w dużej mierze podatne na naruszenia bezpieczeństwa. Urządzenia IoT są infekowane przez złośliwe oprogramowanie i przekształcane ...

-

![Cloud computing, czyli chmura coraz bardziej hybrydowa [© BillionPhotos.com - Fotolia.com] Cloud computing, czyli chmura coraz bardziej hybrydowa]()

Cloud computing, czyli chmura coraz bardziej hybrydowa

... identyczną ilością wskazań (27 proc.), koszt hardware. Chęć połączenia potrzeby bezpieczeństwa i elastyczności sprawia, że coraz popularniejszy staje się model hybrydowy. Chmura hybrydowa łączy w sobie elementy chmury prywatnej (opartej na własnej infrastrukturze IT firmy) z publiczną, czyli zarządzaną przez zewnętrznego dostawcę. Takie połączenie ...

-

![Spam i phishing w II kw. 2018 r. [© momius - Fotolia.com] Spam i phishing w II kw. 2018 r.]()

Spam i phishing w II kw. 2018 r.

... pod witryny bankowe i płatnicze. Na celowniku cyberprzestępczego półświatka znalazł się również sektor IT, w który wymierzone było 13,83% ataków. Dane płynące z najnowszego raportu Kaspersky Lab wyraźnie dowodzą, że dziś do bezpieczeństwa korzystania z zasobów globalnej sieci należy podchodzić z najwyższą ostrożnością. Ataki wymierzone w klientów ...

-

![Najbardziej inteligentne przedsiębiorstwa bazują na IoT [© NicoElNino - Fotolia.com] Najbardziej inteligentne przedsiębiorstwa bazują na IoT]()

Najbardziej inteligentne przedsiębiorstwa bazują na IoT

... , liczba ta wzrośnie do 66 proc. Z uwagi na wysoki priorytet bezpieczeństwa firmy delegują coraz więcej zasobów do stałego monitorowania systemów danych. ... oraz transport i logistyka.Wzięło w niej łącznie udział 950 osób decyzyjnych w obszarze IT z dziewięciu krajów, w tym USA, Wielkiej Brytanii, Francji, Niemiec, Meksyku, Brazylii, Chin, Indii ...

-

![Nowe technologie 2023. Oto najnowsze prognozy Cisco [© pixabay.com] Nowe technologie 2023. Oto najnowsze prognozy Cisco]()

Nowe technologie 2023. Oto najnowsze prognozy Cisco

... Ewolucja rozwiązań bezpieczeństwa w 2023 roku będzie polegała na lepszym analizowaniu anomalii i wzorców zachowań, co pomoże w przewidywaniu naruszeń bezpieczeństwa – samo wykrywanie ... biznesowej. Ewolucja monitorowania aplikacji w kierunku pełnej obserwowalności stosu IT będzie w coraz większym stopniu zapewniać widoczność w stosunku do kontekstu ...

-

![Chat GPT: czym zagraża nam generatywna sztuczna inteligencja? [© pixabay.com] Chat GPT: czym zagraża nam generatywna sztuczna inteligencja?]()

Chat GPT: czym zagraża nam generatywna sztuczna inteligencja?

... od nigeryjskich książąt, handlarzy narkotyków i cudownych medykamentów, bądź promotorów inwestycji, których nie można przegapić. Wprawdzie producenci systemów bezpieczeństwa IT udoskonalają filtry antyspamowe, ale to tylko inspiruje napastników do opracowywania nowych, skuteczniejszych metod przełamywania zabezpieczeń. W ciągu ostatnich dwóch ...

Tematy: ChatGPT, AI, sztuczna inteligencja, chatbot, chatboty, cyberataki, fałszywe wiadomości, spam, BEC, bezpieczeństwo it, poczta e-mail, oszustwa -

![Cyfryzacja w biznesie idzie pełną parą. Dane z małych firm zaskakują [© turgaygundogdu - Fotolia.com] Cyfryzacja w biznesie idzie pełną parą. Dane z małych firm zaskakują]()

Cyfryzacja w biznesie idzie pełną parą. Dane z małych firm zaskakują

... W dalszej kolejności badani wskazali również takie obszary, jak zarządzanie projektami (57%), wsparcie bezpieczeństwa (56%), planowanie i analiza finansowa (55%) czy zarządzanie łańcuchem dostaw ( ... od lat są jedną z najczęściej wymienianych potencjalnych barier w inwestycjach IT. Badanie SAP pokazuje jednak, ze w tej kwestii także nadchodzą zmiany. ...

-

![Jak platformy SASE wzmacniają bezpieczeństwo IoT? [© creativeart na Freepik] Jak platformy SASE wzmacniają bezpieczeństwo IoT?]()

Jak platformy SASE wzmacniają bezpieczeństwo IoT?

... , że rozwiązania bezpieczeństwa dla IoT powinny być łatwe we wdrożeniu i utrzymaniu – mówi Michał Zalewski, Solution Architect w firmie Barracuda Networks, która jest producentem rozwiązań z obszaru bezpieczeństwa IT. Przez cały cykl życia urządzenia IoT trudno jest – o ile to w ogóle możliwe – utrzymać wysoki poziom jego bezpieczeństwa. Producenci ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Co 2. cyberatak ransomware wycelowany w przemysł [© DD Images - Fotolia.com] Co 2. cyberatak ransomware wycelowany w przemysł](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Co-2-cyberatak-ransomware-wycelowany-w-przemysl-259796-150x100crop.jpg)

![Techniki i metody hakerów, które nigdy nie odejdą do lamusa [© wygenerowane przez AI] Techniki i metody hakerów, które nigdy nie odejdą do lamusa](https://s3.egospodarka.pl/grafika2/oszustwa-internetowe/Techniki-i-metody-hakerow-ktore-nigdy-nie-odejda-do-lamusa-269328-150x100crop.png)

![Cloud computing - prognozy rozwoju [© Scanrail - Fotolia.com] Cloud computing - prognozy rozwoju](https://s3.egospodarka.pl/grafika/przetwarzanie-danych/Cloud-computing-prognozy-rozwoju-apURW9.jpg)

![Produkty Symantec do zarządzania pamięcią masową [© Nmedia - Fotolia.com] Produkty Symantec do zarządzania pamięcią masową](https://s3.egospodarka.pl/grafika/Symantec/Produkty-Symantec-do-zarzadzania-pamiecia-masowa-Qq30bx.jpg)

![Firmy dbają o bezpieczeństwo informacji [© Scanrail - Fotolia.com] Firmy dbają o bezpieczeństwo informacji](https://s3.egospodarka.pl/grafika/bezpieczenstwo-informacji/Firmy-dbaja-o-bezpieczenstwo-informacji-apURW9.jpg)

![Nowe usługi Windows Azure [© Fernando Madeira - Fotolia.com] Nowe usługi Windows Azure](https://s3.egospodarka.pl/grafika2/Microsoft/Nowe-uslugi-Windows-Azure-97327-150x100crop.jpg)

![Ataki DDoS oznaczają duże koszty i utratę reputacji firmy [© profit_image - Fotolia.com] Ataki DDoS oznaczają duże koszty i utratę reputacji firmy](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Ataki-DDoS-oznaczaja-duze-koszty-i-utrate-reputacji-firmy-165808-150x100crop.jpg)

![10 prognoz dla CIO na 2017 r. [© momius - Fotolia.com] 10 prognoz dla CIO na 2017 r.](https://s3.egospodarka.pl/grafika2/cio/10-prognoz-dla-CIO-na-2017-r-188209-150x100crop.jpg)

![5 obszarów cyberbezpieczeństwa, które powinni znać pracownicy [© Sinisa Botas - Fotolia.com] 5 obszarów cyberbezpieczeństwa, które powinni znać pracownicy](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/5-obszarow-cyberbezpieczenstwa-ktore-powinni-znac-pracownicy-223874-150x100crop.jpg)

![Cyberprzestępcy się profesjonalizują, cyberataki coraz dotkliwsze [© pixabay.com] Cyberprzestępcy się profesjonalizują, cyberataki coraz dotkliwsze](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cyberprzestepcy-sie-profesjonalizuja-cyberataki-coraz-dotkliwsze-244892-150x100crop.jpg)

![Branża BSS: mniej ofert pracy, więcej kłopotów z rekrutacją pracowników [© Jakub Jirsák - Fotolia.com] Branża BSS: mniej ofert pracy, więcej kłopotów z rekrutacją pracowników](https://s3.egospodarka.pl/grafika2/uslugi-dla-biznesu/Branza-BSS-mniej-ofert-pracy-wiecej-klopotow-z-rekrutacja-pracownikow-257459-150x100crop.jpg)

![Bezpieczeństwo marki w internecie [© Minerva Studio - Fotolia.com] Bezpieczeństwo marki w internecie](https://s3.egospodarka.pl/grafika/marka/Bezpieczenstwo-marki-w-internecie-iG7AEZ.jpg)

![Trend Micro Mobile Security 8.0 [© drubig-photo - Fotolia.com] Trend Micro Mobile Security 8.0](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-Mobile-Security-8-0-99769-150x100crop.jpg)

![Złośliwe oprogramowanie: 10 mitów [© lolloj - Fotolia.com] Złośliwe oprogramowanie: 10 mitów](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Zlosliwe-oprogramowanie-10-mitow-127031-150x100crop.jpg)

![Szkodliwe oprogramowanie, spam i phishing groźne dla firm [© apops - Fotolia.com] Szkodliwe oprogramowanie, spam i phishing groźne dla firm](https://s3.egospodarka.pl/grafika2/phishing/Szkodliwe-oprogramowanie-spam-i-phishing-grozne-dla-firm-127323-150x100crop.jpg)

![Przetwarzanie w chmurze: korzyści i wyzwania [© Jakub Jirsák - Fotolia.com] Przetwarzanie w chmurze: korzyści i wyzwania](https://s3.egospodarka.pl/grafika2/cloud-computing/Przetwarzanie-w-chmurze-korzysci-i-wyzwania-151066-150x100crop.jpg)

![Ataki SCADA, czyli o włamaniach do systemów przemysłowych [© Focus Pocus LTD - Fotolia.com] Ataki SCADA, czyli o włamaniach do systemów przemysłowych](https://s3.egospodarka.pl/grafika2/SCADA/Ataki-SCADA-czyli-o-wlamaniach-do-systemow-przemyslowych-159507-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2016 [© Florian Roth - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2016](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2016-175323-150x100crop.jpg)

![Usługi chmurowe oczami MŚP [© Jakub Jirsák - Fotolia.com] Usługi chmurowe oczami MŚP](https://s3.egospodarka.pl/grafika2/uslugi-chmurowe/Uslugi-chmurowe-oczami-MSP-201660-150x100crop.jpg)

![Ataki DDoS, czyli jak stracić 100 000 USD w godzinę [© Maksim Kabakou - Fotolia.com] Ataki DDoS, czyli jak stracić 100 000 USD w godzinę](https://s3.egospodarka.pl/grafika2/ataki-DDos/Ataki-DDoS-czyli-jak-stracic-100-000-USD-w-godzine-202470-150x100crop.jpg)

![Cloud computing, czyli chmura coraz bardziej hybrydowa [© BillionPhotos.com - Fotolia.com] Cloud computing, czyli chmura coraz bardziej hybrydowa](https://s3.egospodarka.pl/grafika2/chmura-hybrydowa/Cloud-computing-czyli-chmura-coraz-bardziej-hybrydowa-202777-150x100crop.jpg)

![Spam i phishing w II kw. 2018 r. [© momius - Fotolia.com] Spam i phishing w II kw. 2018 r.](https://s3.egospodarka.pl/grafika2/phishing/Spam-i-phishing-w-II-kw-2018-r-209044-150x100crop.jpg)

![Najbardziej inteligentne przedsiębiorstwa bazują na IoT [© NicoElNino - Fotolia.com] Najbardziej inteligentne przedsiębiorstwa bazują na IoT](https://s3.egospodarka.pl/grafika2/business-intelligence/Najbardziej-inteligentne-przedsiebiorstwa-bazuja-na-IoT-223788-150x100crop.jpg)

![Nowe technologie 2023. Oto najnowsze prognozy Cisco [© pixabay.com] Nowe technologie 2023. Oto najnowsze prognozy Cisco](https://s3.egospodarka.pl/grafika2/nowe-technologie/Nowe-technologie-2023-Oto-najnowsze-prognozy-Cisco-249499-150x100crop.jpg)

![Chat GPT: czym zagraża nam generatywna sztuczna inteligencja? [© pixabay.com] Chat GPT: czym zagraża nam generatywna sztuczna inteligencja?](https://s3.egospodarka.pl/grafika2/ChatGPT/Chat-GPT-czym-zagraza-nam-generatywna-sztuczna-inteligencja-253149-150x100crop.jpg)

![Cyfryzacja w biznesie idzie pełną parą. Dane z małych firm zaskakują [© turgaygundogdu - Fotolia.com] Cyfryzacja w biznesie idzie pełną parą. Dane z małych firm zaskakują](https://s3.egospodarka.pl/grafika2/transformacja-cyfrowa/Cyfryzacja-w-biznesie-idzie-pelna-para-Dane-z-malych-firm-zaskakuja-256298-150x100crop.jpg)

![Jak platformy SASE wzmacniają bezpieczeństwo IoT? [© creativeart na Freepik] Jak platformy SASE wzmacniają bezpieczeństwo IoT?](https://s3.egospodarka.pl/grafika2/Secure-Access-Service-Edge/Jak-platformy-SASE-wzmacniaja-bezpieczenstwo-IoT-261323-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Ulga B+R 2024/2025. Kto może skorzystać? [© Freepik] Ulga B+R 2024/2025. Kto może skorzystać?](https://s3.egospodarka.pl/grafika2/ulga-B-R/Ulga-B-R-2024-2025-Kto-moze-skorzystac-265197-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-50x33crop.jpg) Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

![Co po 182 dniach chorobowego? Jak uzyskać świadczenie rehabilitacyjne z ZUS i ile można otrzymać [© wygenerowane przez AI] Co po 182 dniach chorobowego? Jak uzyskać świadczenie rehabilitacyjne z ZUS i ile można otrzymać](https://s3.egospodarka.pl/grafika2/swiadczenie-rehabilitacyjne/Co-po-182-dniach-chorobowego-Jak-uzyskac-swiadczenie-rehabilitacyjne-z-ZUS-i-ile-mozna-otrzymac-271281-150x100crop.jpg)

![Czy umiejętności miękkie to kompetencje przyszłości? Zobacz, czego szukają pracodawcy [© pexels] Czy umiejętności miękkie to kompetencje przyszłości? Zobacz, czego szukają pracodawcy](https://s3.egospodarka.pl/grafika2/poszukiwane-kompetencje/Czy-umiejetnosci-miekkie-to-kompetencje-przyszlosci-Zobacz-czego-szukaja-pracodawcy-271350-150x100crop.jpg)

![Wzrost kosztów budowy mieszkań 2026: nawet +1000 zł za mkw. [© pexels] Wzrost kosztów budowy mieszkań 2026: nawet +1000 zł za mkw.](https://s3.egospodarka.pl/grafika2/budowa-mieszkan/Wzrost-kosztow-budowy-mieszkan-2026-nawet-1000-zl-za-mkw-271349-150x100crop.jpg)

![Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online [© wygenerowane przez AI] Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online](https://s3.egospodarka.pl/grafika2/staz-pracy/Staz-pracy-na-nowych-zasadach-ZUS-udostepnil-narzedzie-do-weryfikacji-zaswiadczen-online-271346-150x100crop.jpg)

![Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu? [© pexels] Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu?](https://s3.egospodarka.pl/grafika2/zatrudnianie-cudzoziemcow/Zatrudnianie-cudzoziemcow-co-wnosza-na-rynek-pracy-pracownicy-z-Indii-Filipin-czy-Nepalu-271324-150x100crop.jpg)