-

![Uwaga na złośliwe aktualizacje oprogramowania [© beebright - Fotolia.com ] Uwaga na złośliwe aktualizacje oprogramowania]()

Uwaga na złośliwe aktualizacje oprogramowania

... IT. „Prawdopodobieństwo że rządowe służby bezpieczeństwa będą próbowały wymusić na producentach lub programistach umieszczanie beckdorów w aktualizacjach oprogramowania jest coraz większe. Problem wynika z coraz powszechniejszego stosowania szyfrowania danych” „Wraz z uszczelnianiem luk bezpieczeństwa w systemach IT służby bezpieczeństwa ...

-

![Bałagan cyfrowy w firmie szkodzi wszystkim Bałagan cyfrowy w firmie szkodzi wszystkim]()

Bałagan cyfrowy w firmie szkodzi wszystkim

... IT lub ds. bezpieczeństwa powinien odpowiadać za udzielanie odpowiednich praw dostępu do wiadomości e-mail, plików oraz dokumentów. Problem polega na tym, że o ile personel ds. IT oraz bezpieczeństwa ...

-

![Cyberprzestępczość coraz bardziej wyrafinowana. Ransomware w górę o 16% [© zimmytws - Fotolia.com] Cyberprzestępczość coraz bardziej wyrafinowana. Ransomware w górę o 16%]()

Cyberprzestępczość coraz bardziej wyrafinowana. Ransomware w górę o 16%

... zagrożeń do obszarów infrastruktury IT ujawnia strefy ... bezpieczeństwa (SIEM), działający w czasie rzeczywistym moduł testowy sandbox, honeypot, orkiestracja bezpieczeństwa, automatyzacja działań i reagowanie na zagrożenia (SOAR) oraz wiele innych. Rozwiązania te zapewniają przedsiębiorstwom zaawansowane funkcje wykrywania incydentów bezpieczeństwa ...

-

![Liczba podatności rośnie w błyskawicznym tempie [© Freepik] Liczba podatności rośnie w błyskawicznym tempie]()

Liczba podatności rośnie w błyskawicznym tempie

... wrażenie, że co chwilę instalujesz kolejne poprawki bezpieczeństwa? Nic dziwnego. Liczba podatności rośnie w błyskawicznym tempie , a zespoły IT nie są w stanie załatać ich ... Liczba nowych podatności publikowanych każdego miesiąca jest tak duża, że zespoły IT i bezpieczeństwa nie są w stanie załatać ich wszystkich. Próba wdrożenia każdej poprawki to ...

-

![Wirusy i ataki sieciowe X-XII 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe X-XII 2005]()

Wirusy i ataki sieciowe X-XII 2005

... najnowszej luki zajęło się w ciągu następnych dwóch dni wielu ekspertów z branży bezpieczeństwa. Informacje o niej zostały opublikowane, a większość firm antywirusowych dodała do swoich ... wirusowej. Branża IT była przerażona. Już drugi raz w miesiącu Microsoft nie tylko nie był w stanie właściwie zareagować na problem bezpieczeństwa, ale wydawał ...

-

![Bezpieczeństwo aplikacji to zapewnienie jej jakości [© Scanrail - Fotolia.com] Bezpieczeństwo aplikacji to zapewnienie jej jakości]()

Bezpieczeństwo aplikacji to zapewnienie jej jakości

... i testowania procedur bezpieczeństwa i wymagań gwarantujących, że nowe systemy i aplikacje nie zostaną złamane, oraz że poufne i wrażliwe informacje będą chronione przed dostępem lub uszkodzeniem przez osoby nieupoważnione. Testowanie w chmurze oznacza, że nowa generacja testerów będzie musiała zajmować się całym portfolio usług IT, a nie ...

-

![Kaspersky Industrial CyberSecurity dla ochrony infrastruktury krytycznej Kaspersky Industrial CyberSecurity dla ochrony infrastruktury krytycznej]()

Kaspersky Industrial CyberSecurity dla ochrony infrastruktury krytycznej

... zagrożeń i zapobiegania im, oferując wyspecjalizowane usługi bezpieczeństwa, umożliwiające reagowanie na incydenty i możliwości przewidywania. Skuteczne podejście do ochrony zawsze zaczyna się od szkolenia w zakresie cyberbezpieczeństwa przemysłowego, przeznaczonego zarówno dla specjalistów ds. IT, jak i innych pracowników, którego celem jest ...

-

![Cyberprzestępcy celują w Europę, ale nie w Polskę? [© Leo Lintang - Fotolia.com] Cyberprzestępcy celują w Europę, ale nie w Polskę?]()

Cyberprzestępcy celują w Europę, ale nie w Polskę?

... do wdrażania konkretnych rozwiązań w organizacjach, które muszą spełnić wymagania przyjętych aktów prawnych dotyczących ochrony danych osobowych oraz bezpieczeństwa systemów i infrastruktury IT. Unijne rozporządzenie w jednolity sposób zacznie obowiązywać od maja 2018 r. - czyli najbliższa roczna sesja budżetowa w firmie powinna uwzględniać ...

-

![API na celowniku cyberprzestępców [© WrightStudio - Fotolia.com] API na celowniku cyberprzestępców]()

API na celowniku cyberprzestępców

... API wykorzystywane są często do komunikacji pomiędzy systemami IT wyłącznie wewnątrz przedsiębiorstwa. Może się to wiązać z lekceważeniem stosowania wobec nich restrykcyjnej polityki bezpieczeństwa. Pomimo braku dostępu z zewnątrz, nadal powinny być monitorowane pod kątem bezpieczeństwa. Bardzo poważnym zagrożeniem są luki w usługach oferujących ...

-

![Praca zdalna naraża cyberbezpieczeństwo firm. Jak się chronić? Praca zdalna naraża cyberbezpieczeństwo firm. Jak się chronić?]()

Praca zdalna naraża cyberbezpieczeństwo firm. Jak się chronić?

... do współpracy międzyzespołowej Pracownicy IT nie są w stanie sami zadbać o cyberbezpieczeństwo w firmie, zwłaszcza, że cyberzagrożenia stają się coraz trudniejsze do wykrycia. Korzystna dla przedsiębiorstwa byłaby współpraca pomiędzy zespołem ds. bezpieczeństwa, a pozostałymi pracownikami. Podczas gdy eksperci z obszaru IT będą służyć fachową ...

-

![Nowe technologie: 5 najważniejszych trendów na rok 2024 Nowe technologie: 5 najważniejszych trendów na rok 2024]()

Nowe technologie: 5 najważniejszych trendów na rok 2024

... ważnych innych zjawisk, które kształtują przyszłość IT. W tym przyszłość samej sztucznej inteligencji. Dlatego przyglądając się perspektywom rozwoju technologii w Polsce, warto przyjrzeć się też kwestiom zrównoważonego rozwoju, bezpieczeństwa danych czy elastycznemu podejściu do infrastruktury IT. 1. Rozwój sztucznej inteligencji (AI) i uczenia ...

-

![Administracja publiczna a zarządzanie oprogramowaniem Administracja publiczna a zarządzanie oprogramowaniem]()

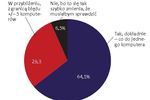

Administracja publiczna a zarządzanie oprogramowaniem

... pierwszy krok na drodze do wdrożenia kompleksowej polityki zarządzania zasobami IT”, komentuje wyniki badania Georg Herrnleben, dyrektor BSA w regionie Europy Centralnej i Wschodniej. ... nie potwierdziła istnienia w organizacji kompleksowego systemu procedur bezpieczeństwa informatycznego i ich priorytetowego znaczenia. Pomimo istotnych braków ...

-

![Chmura obliczeniowa w polskim e-biznesie: ważna obsługa i bezpieczeństwo [© alphaspirit - Fotolia.com] Chmura obliczeniowa w polskim e-biznesie: ważna obsługa i bezpieczeństwo]()

Chmura obliczeniowa w polskim e-biznesie: ważna obsługa i bezpieczeństwo

... chmury obliczeniowej. I tak wśród odpowiedzi na pytanie z jakiej infrastruktury IT korzystają ankietowani, rozwiązania cloud znalazły się na drugim miejscu, ustępując ... głosów. – Dostawcy usług cloud temat bezpieczeństwa traktują priorytetowo. Zabezpieczenia w postaci: certyfikatów bezpieczeństwa, szyfrowania i kilku stopniowej weryfikacji procesu ...

-

![Nielegalne oprogramowanie, czyli o 46% komputerów w Polsce [© M.Madriñán - Fotolia.com ] Nielegalne oprogramowanie, czyli o 46% komputerów w Polsce]()

Nielegalne oprogramowanie, czyli o 46% komputerów w Polsce

... i zyskać przewagę konkurencyjną. Jednak jak wynika z ankiety przeprowadzonej wśród dyrektorów IT w firmach – której wyniki zostały zawarte w raporcie BSA – korzystanie z nielicencjonowanego oprogramowania naraża organizacje na poważne ryzyko zagrożenia lub utraty bezpieczeństwa. CIO biorący udział w badaniu informują, że kradzież danych osobowych ...

-

![Firmy nie dbają o urządzenia mobilne [© Andrey Popov - Fotolia.com] Firmy nie dbają o urządzenia mobilne]()

Firmy nie dbają o urządzenia mobilne

... próbie 100 firm. Badanie zostało zrealizowane metodą CATI (ang. Computer-Assisted Web Interview) wśród osób odpowiedzialnych za bezpieczeństwo IT (członków zarządu, dyrektorów ds. bezpieczeństwa, prezesów, dyrektorów IT lub innych osób odpowiedzialnych za ten obszar). Badanie zostało zrealizowane we wrześniu 2018 roku przez firmę Norstat ...

-

![Jakie korzyści daje system ERP w chmurze? [© rangizzz - Fotolia.com] Jakie korzyści daje system ERP w chmurze?]()

Jakie korzyści daje system ERP w chmurze?

... w centrum danych, poprawa mobilności czy też zwiększenie bezpieczeństwa danych. Chmura generować może również realne oszczędności. Potwierdzają to badania zrealizowane w 2012 roku przez Komisję Europejską, według których aż 80% firm korzystających z chmury odnotowało spadek kosztów związanych z IT o 10-20%, na który złożyły się eliminacja ...

-

![Jakie cyberzagrożenia w transporcie? [© Depositphotos] Jakie cyberzagrożenia w transporcie?]()

Jakie cyberzagrożenia w transporcie?

... . Jednak samo posiadanie tego rodzaju zabezpieczeń nie wystarczy - konieczne jest także regularne testowanie i audyty bezpieczeństwa, które pozwalają na identyfikację słabych punktów w infrastrukturze IT oraz skuteczną reakcję na ewentualne zagrożenia. Nie bez znaczenia jest edukacja pracowników w zakresie cyberbezpieczeństwa. Świadomość ...

-

![Zapłata okupu ransomware to błąd [© Freepik] Zapłata okupu ransomware to błąd]()

Zapłata okupu ransomware to błąd

... Zapłata okupu nie daje gwarancji ani odzyskania danych, ani bezpieczeństwa w przyszłości. Skuteczna reakcja na incydent zaczyna się na długo przed pierwszym kliknięciem przestępcy. Kluczowe są: jasna strategia, przetestowany plan działania i współpraca zespołów IT oraz bezpieczeństwa. Dziś ransomware to nie jednorazowy incydent, ale sprawdzian ...

-

![Shadow AI w polskich firmach - jak pracownicy narażają organizacje na wycieki danych? [© pexels] Shadow AI w polskich firmach - jak pracownicy narażają organizacje na wycieki danych?]()

Shadow AI w polskich firmach - jak pracownicy narażają organizacje na wycieki danych?

... IT? W jaki sposób błędne lub zmanipulowane dane AI mogą prowadzić do poważnych incydentów? Jakie działania i procedury minimalizują ryzyko naruszeń bezpieczeństwa ...

-

![Komunikatory internetowe a bezpieczeństwo danych Komunikatory internetowe a bezpieczeństwo danych]()

Komunikatory internetowe a bezpieczeństwo danych

... bez względu na kwestie bezpieczeństwa - fakt, na który cyberprzestępcy nie pozostają obojętni, co w pewnym stopniu wyjaśnia wzrost liczby szkodliwych programów stworzonych w celu wykorzystania luk w zabezpieczeniach komunikatorów internetowych. W jaki sposób komunikatory internetowe wpływają na bezpieczeństwo IT? Na pierwszym miejscu wśród ...

-

![Ochrona danych: oprogramowanie Sophos Ochrona danych: oprogramowanie Sophos]()

Ochrona danych: oprogramowanie Sophos

... , aby odciążyć administratorów IT. Poprzez prostą konfigurację, rozwiązanie to pozwala organizacjom uniknąć przypadkowych wycieków danych, ostrzegając pracowników o możliwych atakach zanim dojdzie do przesłania jakichkolwiek danych. Podejście tego typu umożliwia zespołom IT ustalenie elastycznych polityk bezpieczeństwa, które chronią dane ...

-

![Niebezpieczne luki a aktualizacja oprogramowania Niebezpieczne luki a aktualizacja oprogramowania]()

Niebezpieczne luki a aktualizacja oprogramowania

... cyberbronie, takie jak Stuxnet i Duqu, wykorzystywały exploity, aby wkraść się do silnie strzeżonej infrastruktury IT i dokonać dywersji i cyberszpiegostwa. Głównym założeniem działań analityków i ekspertów ds. bezpieczeństwa w zespole Kaspersky Lab jest identyfikacja i blokowanie nowych zagrożeń, w tym właśnie exploitów. Oprócz tradycyjnych metod ...

-

![Szyfrowanie danych Szyfrowanie danych]()

Szyfrowanie danych

... naruszeniem danych przez pracowników (umyślnym lub wynikającym z zaniedbania obowiązków). Oznacza to, że skuteczna ochrona infrastruktury IT musi zawierać rozwiązanie antywirusowe, specjalną politykę bezpieczeństwa oraz umożliwiać szyfrowanie danych. Technologia szyfrowania jest niezwykle istotnym elementem, ponieważ stanowi ostatnią linię obrony ...

-

![Cyberprzestępcy kradną dane w e-sklepach Cyberprzestępcy kradną dane w e-sklepach]()

Cyberprzestępcy kradną dane w e-sklepach

... na skutek incydentu naruszenia bezpieczeństwa danych. Zamiast reagować na atak, gdy już się wydarzy, firmom zaleca się, by stosowały proaktywne podejście do zabezpieczania swoich sieci IT, jak również chroniły systemy płatności przy pomocy wyspecjalizowanych rozwiązań. Firmy powinny wykorzystywać wszechstronne rozwiązania bezpieczeństwa, takie jak ...

-

![Antywirusy G Data Business 14 już po premierze [© vege - Fotolia.com] Antywirusy G Data Business 14 już po premierze]()

Antywirusy G Data Business 14 już po premierze

... zagrożeniom. Centralna administracja dla klientów Mac oraz Linux Wersja 14 umożliwia menedżerom w działach IT wykorzystanie G DATA Administrator do centralnego zarządzania komputerami Mac w sieci korporacyjnej. Co więcej, nowy system bezpieczeństwa wspiera więcej dystrybucji Linuxa niż wcześniejsze wersje. Efektywna ochrona przeciwko spamowi G DATA ...

-

![Polska jednym z liderów gotowości na cloud computing [© Jakub Jirsák - Fotolia.com] Polska jednym z liderów gotowości na cloud computing]()

Polska jednym z liderów gotowości na cloud computing

... prawa, wolny handel, infrastruktura IT. - Ranking BSA to zestawienie, które do tematu cloud computing podchodzi w bardzo kompleksowy sposób. Oceniane są wszystkie najważniejsze składowe, które determinują tempo adaptacji danego kraju do rewolucji chmurowej. To właśnie odpowiednie regulacje dotyczące bezpieczeństwa, prywatności danych czy własności ...

-

![Chmura publiczna popularna choć niezbyt bezpieczna? [© steheap - Fotolia.com] Chmura publiczna popularna choć niezbyt bezpieczna?]()

Chmura publiczna popularna choć niezbyt bezpieczna?

... (41 proc.). Sugeruje to, że ponad połowa nie jest całkowicie zadowolona z poziomu bezpieczeństwa, jaki oferuje ich dostawca usług i że trzeba będzie rozwiązać ten ... do zwiększonego ryzyka Wydaje się, że wielu decydentów IT nie zna dokładnie swoich obowiązków w zakresie bezpieczeństwa w chmurze. Tylko 61 proc. respondentów z regionu EMEA twierdzi, że ...

-

![Już nie prosty backup, ale Disaster Recovery? [© momius - Fotolia.com] Już nie prosty backup, ale Disaster Recovery?]()

Już nie prosty backup, ale Disaster Recovery?

... jest wystarczającą gwarancją utrzymania bezpieczeństwa. DRaaS wciąż nie jest popularną technologią w Polsce. Jeśli chodzi o wybór odpowiednich narzędzi do awaryjnego odzyskiwania danych oraz wyboru określonej infrastruktury, przedsiębiorstwa nadal skłaniają się ku bardziej tradycyjnej wewnętrznej infrastrukturze IT (37 proc.). Technologie DRaaS ...

-

![IBM promuje system Linux w administracji [© Nmedia - Fotolia.com] IBM promuje system Linux w administracji]()

IBM promuje system Linux w administracji

... Wdrożenia platform OSS w miejsce dotychczasowych rozwiązań IT w administracji rządowej i samorządowej są trendem ogólnoświatowym: Francuskie Ministerstwa Kultury, Obrony i Edukacji przestawiły ostatnio swoje infrastruktury IT na system Linux; głównym powodem były wymogi bezpieczeństwa oraz ujednolicenia systemów informatycznych. Niemiecki Minister ...

Tematy: ibm -

![Największe lotniska świata stawiają na samoobsługę [© Scanrail - Fotolia.com] Największe lotniska świata stawiają na samoobsługę]()

Największe lotniska świata stawiają na samoobsługę

... bezpieczeństwa. Aby temu zapobiec lotniska sięgają po coraz więcej zautomatyzowanych narzędzi, by śledzić czasy oczekiwania w różnych punktach lotnisk, takich jak bramki bezpieczeństwa ... do 36% w 2012 roku Informacje o badaniu W ramach szóstej dorocznej ankiety SITA Airport IT Trends, sponsorowanej wspólnie przez branżę lotniczą oraz organizację ...

-

![Polskie firmy a ochrona danych [© Scanrail - Fotolia.com] Polskie firmy a ochrona danych]()

Polskie firmy a ochrona danych

... bezpieczeństwa danych i zabezpieczeniem danych polskich przedsiębiorstw, specjaliści Kroll Ontrack wymieniają m.in. Brak procedur prawnych dotyczących ochrony infrastruktury IT podczas ... działają w branży IT czy też w innych sektorach biznesu. Potwierdzają to wyniki tegorocznego raportu GUS, w którym wśród firm posiadających politykę bezpieczeństwa ...

-

![Kaspersky Lab odkrywa ponad 70 tys. zhakowanych serwerów. Także z Polski [© Scanrail - Fotolia.com] Kaspersky Lab odkrywa ponad 70 tys. zhakowanych serwerów. Także z Polski]()

Kaspersky Lab odkrywa ponad 70 tys. zhakowanych serwerów. Także z Polski

... wdrożyć solidne rozwiązanie bezpieczeństwa w ramach wszechstronnej, wielopoziomowej polityki bezpieczeństwa całej firmowej infrastruktury IT, egzekwować stosowanie silnych haseł w ramach procesu uwierzytelnienia serwera, wdrożyć ciągły proces zarządzania łatami, przeprowadzać regularny audyt bezpieczeństwa infrastruktury IT, rozważyć zainwestowanie ...

-

![Na zarządzanie ryzykiem cybernetycznym poświęcamy 1 dzień w roku [© alphaspirit - Fotolia.com] Na zarządzanie ryzykiem cybernetycznym poświęcamy 1 dzień w roku]()

Na zarządzanie ryzykiem cybernetycznym poświęcamy 1 dzień w roku

... incydent czy naruszenie bezpieczeństwa danych - czyli o tych obszarach, które kształtują kulturę cyber bezpieczeństwa i budują odporność organizacji na potencjalne zagrożenia. Innowacje IT wydają się być absolutnie konieczne dla większości biznesu, pozostawiają one jednak nierozłącznie technologiczny ślad w środowisku IT, organizacji włączając w to ...

-

![Jak przebiegać będzie transformacja cyfrowa 2020? [© trahko - Fotolia.com] Jak przebiegać będzie transformacja cyfrowa 2020?]()

Jak przebiegać będzie transformacja cyfrowa 2020?

... zabezpieczeń oraz strategii dotyczącej szyfrowania danych osobowych, a także zapewniania wysokiego poziomu bezpieczeństwa danych. 5) Transformacja cyfrowa stworzy podstawy bardziej zrównoważonego świata Według ankiety przeprowadzonej przez Equinix 40% decydentów IT w Polsce (i 42% na świecie) zgadza się, że ”świadomość ekologiczna” dostawców firmy ...

-

![Infrastruktura krytyczna: cyberprzestępcy celują w kolej [© pixabay.com] Infrastruktura krytyczna: cyberprzestępcy celują w kolej]()

Infrastruktura krytyczna: cyberprzestępcy celują w kolej

... Jednak, aby zapewnić dostępność tych rozwiązań korzysta się z tradycyjnych, często otwartych i znanych w środowisku IT systemów transmisyjnych. Niektóre zastrzeżone protokoły komunikacyjne nie były projektowane do zapewnienia bezpieczeństwa danych, które przenoszą. Przyczynia się to do uczynienia tych systemów wrażliwymi na złośliwe ataki – zwraca ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Uwaga na złośliwe aktualizacje oprogramowania [© beebright - Fotolia.com ] Uwaga na złośliwe aktualizacje oprogramowania](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Uwaga-na-zlosliwe-aktualizacje-oprogramowania-207821-150x100crop.jpg)

![Cyberprzestępczość coraz bardziej wyrafinowana. Ransomware w górę o 16% [© zimmytws - Fotolia.com] Cyberprzestępczość coraz bardziej wyrafinowana. Ransomware w górę o 16%](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cyberprzestepczosc-coraz-bardziej-wyrafinowana-Ransomware-w-gore-o-16-251325-150x100crop.jpg)

![Liczba podatności rośnie w błyskawicznym tempie [© Freepik] Liczba podatności rośnie w błyskawicznym tempie](https://s3.egospodarka.pl/grafika2/podatnosci/Liczba-podatnosci-rosnie-w-blyskawicznym-tempie-265293-150x100crop.jpg)

![Wirusy i ataki sieciowe X-XII 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe X-XII 2005](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-i-ataki-sieciowe-X-XII-2005-apURW9.jpg)

![Bezpieczeństwo aplikacji to zapewnienie jej jakości [© Scanrail - Fotolia.com] Bezpieczeństwo aplikacji to zapewnienie jej jakości](https://s3.egospodarka.pl/grafika/przetwarzanie-danych/Bezpieczenstwo-aplikacji-to-zapewnienie-jej-jakosci-apURW9.jpg)

![Cyberprzestępcy celują w Europę, ale nie w Polskę? [© Leo Lintang - Fotolia.com] Cyberprzestępcy celują w Europę, ale nie w Polskę?](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Cyberprzestepcy-celuja-w-Europe-ale-nie-w-Polske-187873-150x100crop.jpg)

![API na celowniku cyberprzestępców [© WrightStudio - Fotolia.com] API na celowniku cyberprzestępców](https://s3.egospodarka.pl/grafika2/API/API-na-celowniku-cyberprzestepcow-214678-150x100crop.jpg)

![Chmura obliczeniowa w polskim e-biznesie: ważna obsługa i bezpieczeństwo [© alphaspirit - Fotolia.com] Chmura obliczeniowa w polskim e-biznesie: ważna obsługa i bezpieczeństwo](https://s3.egospodarka.pl/grafika2/e-biznes/Chmura-obliczeniowa-w-polskim-e-biznesie-wazna-obsluga-i-bezpieczenstwo-179858-150x100crop.jpg)

![Nielegalne oprogramowanie, czyli o 46% komputerów w Polsce [© M.Madriñán - Fotolia.com ] Nielegalne oprogramowanie, czyli o 46% komputerów w Polsce](https://s3.egospodarka.pl/grafika2/programy-komputerowe/Nielegalne-oprogramowanie-czyli-o-46-komputerow-w-Polsce-206741-150x100crop.jpg)

![Firmy nie dbają o urządzenia mobilne [© Andrey Popov - Fotolia.com] Firmy nie dbają o urządzenia mobilne](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Firmy-nie-dbaja-o-urzadzenia-mobilne-211902-150x100crop.jpg)

![Jakie korzyści daje system ERP w chmurze? [© rangizzz - Fotolia.com] Jakie korzyści daje system ERP w chmurze?](https://s3.egospodarka.pl/grafika2/ERP/Jakie-korzysci-daje-system-ERP-w-chmurze-226585-150x100crop.jpg)

![Jakie cyberzagrożenia w transporcie? [© Depositphotos] Jakie cyberzagrożenia w transporcie?](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Jakie-cyberzagrozenia-w-transporcie-258432-150x100crop.jpg)

![Zapłata okupu ransomware to błąd [© Freepik] Zapłata okupu ransomware to błąd](https://s3.egospodarka.pl/grafika2/ransomware/Zaplata-okupu-ransomware-to-blad-267079-150x100crop.jpg)

![Shadow AI w polskich firmach - jak pracownicy narażają organizacje na wycieki danych? [© pexels] Shadow AI w polskich firmach - jak pracownicy narażają organizacje na wycieki danych?](https://s3.egospodarka.pl/grafika2/ChatGPT/Shadow-AI-w-polskich-firmach-jak-pracownicy-narazaja-organizacje-na-wycieki-danych-270019-150x100crop.jpg)

![Antywirusy G Data Business 14 już po premierze [© vege - Fotolia.com] Antywirusy G Data Business 14 już po premierze](https://s3.egospodarka.pl/grafika2/programy-antywirusowe/Antywirusy-G-Data-Business-14-juz-po-premierze-173164-150x100crop.jpg)

![Polska jednym z liderów gotowości na cloud computing [© Jakub Jirsák - Fotolia.com] Polska jednym z liderów gotowości na cloud computing](https://s3.egospodarka.pl/grafika2/cloud-computing/Polska-jednym-z-liderow-gotowosci-na-cloud-computing-195158-150x100crop.jpg)

![Chmura publiczna popularna choć niezbyt bezpieczna? [© steheap - Fotolia.com] Chmura publiczna popularna choć niezbyt bezpieczna?](https://s3.egospodarka.pl/grafika2/e-biznes/Chmura-publiczna-popularna-choc-niezbyt-bezpieczna-195214-150x100crop.jpg)

![Już nie prosty backup, ale Disaster Recovery? [© momius - Fotolia.com] Już nie prosty backup, ale Disaster Recovery?](https://s3.egospodarka.pl/grafika2/ransomware/Juz-nie-prosty-backup-ale-Disaster-Recovery-204143-150x100crop.jpg)

![IBM promuje system Linux w administracji [© Nmedia - Fotolia.com] IBM promuje system Linux w administracji](https://s3.egospodarka.pl/grafika/ibm/IBM-promuje-system-Linux-w-administracji-Qq30bx.jpg)

![Największe lotniska świata stawiają na samoobsługę [© Scanrail - Fotolia.com] Największe lotniska świata stawiają na samoobsługę](https://s3.egospodarka.pl/grafika/najwieksze-lotniska-swiata/Najwieksze-lotniska-swiata-stawiaja-na-samoobsluge-apURW9.jpg)

![Polskie firmy a ochrona danych [© Scanrail - Fotolia.com] Polskie firmy a ochrona danych](https://s3.egospodarka.pl/grafika/bezpieczenstwo-IT/Polskie-firmy-a-ochrona-danych-apURW9.jpg)

![Kaspersky Lab odkrywa ponad 70 tys. zhakowanych serwerów. Także z Polski [© Scanrail - Fotolia.com] Kaspersky Lab odkrywa ponad 70 tys. zhakowanych serwerów. Także z Polski](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Kaspersky-Lab-odkrywa-ponad-70-tys-zhakowanych-serwerow-Takze-z-Polski-177392-150x100crop.jpg)

![Na zarządzanie ryzykiem cybernetycznym poświęcamy 1 dzień w roku [© alphaspirit - Fotolia.com] Na zarządzanie ryzykiem cybernetycznym poświęcamy 1 dzień w roku](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Na-zarzadzanie-ryzykiem-cybernetycznym-poswiecamy-1-dzien-w-roku-223005-150x100crop.jpg)

![Jak przebiegać będzie transformacja cyfrowa 2020? [© trahko - Fotolia.com] Jak przebiegać będzie transformacja cyfrowa 2020?](https://s3.egospodarka.pl/grafika2/nowe-technologie/Jak-przebiegac-bedzie-transformacja-cyfrowa-2020-226113-150x100crop.jpg)

![Infrastruktura krytyczna: cyberprzestępcy celują w kolej [© pixabay.com] Infrastruktura krytyczna: cyberprzestępcy celują w kolej](https://s3.egospodarka.pl/grafika2/infrastruktura-krytyczna/Infrastruktura-krytyczna-cyberprzestepcy-celuja-w-kolej-241862-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w sierpniu 2025 [© Freepik] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w sierpniu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-w-sierpniu-2025-268073-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Ile można dorobić do emerytury i renty? Nowe limity od 1 marca 2026 [© wygenerowane przez AI] Ile można dorobić do emerytury i renty? Nowe limity od 1 marca 2026](https://s3.egospodarka.pl/grafika2/ile-mozna-dorobic-do-emerytury/Ile-mozna-dorobic-do-emerytury-i-renty-Nowe-limity-od-1-marca-2026-270857-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-50x33crop.jpg) Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

![Co po 182 dniach chorobowego? Jak uzyskać świadczenie rehabilitacyjne z ZUS i ile można otrzymać [© wygenerowane przez AI] Co po 182 dniach chorobowego? Jak uzyskać świadczenie rehabilitacyjne z ZUS i ile można otrzymać](https://s3.egospodarka.pl/grafika2/swiadczenie-rehabilitacyjne/Co-po-182-dniach-chorobowego-Jak-uzyskac-swiadczenie-rehabilitacyjne-z-ZUS-i-ile-mozna-otrzymac-271281-150x100crop.jpg)

![Czy umiejętności miękkie to kompetencje przyszłości? Zobacz, czego szukają pracodawcy [© pexels] Czy umiejętności miękkie to kompetencje przyszłości? Zobacz, czego szukają pracodawcy](https://s3.egospodarka.pl/grafika2/poszukiwane-kompetencje/Czy-umiejetnosci-miekkie-to-kompetencje-przyszlosci-Zobacz-czego-szukaja-pracodawcy-271350-150x100crop.jpg)

![Wzrost kosztów budowy mieszkań 2026: nawet +1000 zł za mkw. [© pexels] Wzrost kosztów budowy mieszkań 2026: nawet +1000 zł za mkw.](https://s3.egospodarka.pl/grafika2/budowa-mieszkan/Wzrost-kosztow-budowy-mieszkan-2026-nawet-1000-zl-za-mkw-271349-150x100crop.jpg)

![Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online [© wygenerowane przez AI] Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online](https://s3.egospodarka.pl/grafika2/staz-pracy/Staz-pracy-na-nowych-zasadach-ZUS-udostepnil-narzedzie-do-weryfikacji-zaswiadczen-online-271346-150x100crop.jpg)

![Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu? [© pexels] Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu?](https://s3.egospodarka.pl/grafika2/zatrudnianie-cudzoziemcow/Zatrudnianie-cudzoziemcow-co-wnosza-na-rynek-pracy-pracownicy-z-Indii-Filipin-czy-Nepalu-271324-150x100crop.jpg)