-

![Jak przebiega transformacja cyfrowa biznesu? Jak przebiega transformacja cyfrowa biznesu?]()

Jak przebiega transformacja cyfrowa biznesu?

... danych Azure Poland Central, polscy integratorzy systemów IT, twórcy oprogramowania i wiele innych firm IT są w stanie przełamać kolejne bariery związane z upowszechnieniem ... niższa niż w zeszłym roku. Istotny jest również system monitorowania bezpieczeństwa wykorzystywanego oprogramowania, z którego korzysta firma. Niestety w ostatnim roku ...

-

![7 błędów, których musisz unikać, aby dane w chmurze były bezpieczne [© Jakub Jirsák - Fotolia.com] 7 błędów, których musisz unikać, aby dane w chmurze były bezpieczne]()

7 błędów, których musisz unikać, aby dane w chmurze były bezpieczne

... takie jak uwierzytelnianie bezhasłowe. 2. Nadmiar zaufania do dostawcy chmury Wielu liderów IT uważa, że inwestowanie w chmurę oznacza outsourcing wszystkiego do firmy zewnętrznej. ... kopii zapasowych Nigdy nie należy zakładać, że dostawca chmury zapewni nam pełnię bezpieczeństwa. Zawsze warto być przygotowanym na najgorszy scenariusz, czyli np. ...

-

![Euro 2024 potencjalnym celem cyberprzestępców [© Pexels z Pixabay] Euro 2024 potencjalnym celem cyberprzestępców]()

Euro 2024 potencjalnym celem cyberprzestępców

... potencjalne zagrożenie, na które muszą być przygotowane firmy świadczące usługi IT oraz stacje telewizyjne. W 2018 r. podczas zimowych igrzysk olimpijskich w Korei ... pracowników pomagające uniknąć ofiar cyberprzestępców: Szkolenia w zakresie świadomości bezpieczeństwa w celu uniknięcia phishingu i oszustw związanych z biletami, konkursami, ofertami ...

-

![Dane biometryczne na celowniku cyberprzestępców. Jak się chronić? [© Gerd Altmann z Pixabay] Dane biometryczne na celowniku cyberprzestępców. Jak się chronić?]()

Dane biometryczne na celowniku cyberprzestępców. Jak się chronić?

... bezpieczeństwa zmalały do tego stopnia, że obecnie nawet niektóre banki używają systemów rozpoznawania twarzy jako formy autoryzacji. Nie powinniśmy jednak ulegać złudnemu poczuciu bezpieczeństwa ... . Inne badanie z 2023 roku wykazało, że niemal 60% specjalistów IT i cyberbezpieczeństwa w Stanach Zjednoczonych wymieniło biometrię jako jedną z metod ...

-

![Fala cyberataków na branżę turystyczną Fala cyberataków na branżę turystyczną]()

Fala cyberataków na branżę turystyczną

... międzynarodowych. Eksperci Check Point podkreślają, że bezpieczeństwo musi stać się częścią strategii biznesowej, a nie tylko działem IT. Co rekomendują? Widoczność i kontrola: Zintegrowane platformy bezpieczeństwa powinny monitorować wszystkie warstwy – od chmury, przez sieć, po urządzenia końcowe. Bezpieczny łańcuch dostaw: Audyt dostawców ...

-

![Dług infrastrukturalny AI - nowe wyzwanie dla cyfrowej transformacji [© pixabay - wygenerowane przez AI] Dług infrastrukturalny AI - nowe wyzwanie dla cyfrowej transformacji]()

Dług infrastrukturalny AI - nowe wyzwanie dla cyfrowej transformacji

... zarządzania zmianą (w Polsce 26%, globalnie 35%). 95% uznaje AI za priorytet w budżecie IT (w Polsce 60%), a niemal wszystkie (96%) mają określone strategie finansowania zarówno w perspektywie ... dla AI (w Polsce 33%, globalnie 42%), 62% integruje AI z systemami bezpieczeństwa i tożsamości (w Polsce 22%, globalnie 29%), a 75% ma pełną kontrolę nad ...

-

![Freelancing w Polsce dojrzewa. Mniej zleceń, więcej stabilności, a jakie zarobki? [© pexels] Freelancing w Polsce dojrzewa. Mniej zleceń, więcej stabilności, a jakie zarobki?]()

Freelancing w Polsce dojrzewa. Mniej zleceń, więcej stabilności, a jakie zarobki?

... treściach multimedialnych, takich jak fotografia, wideo czy animacja (26 proc). Programowanie i obszar IT to główna domena 16 proc. uczestników badania, niemal identyczny ... rozwiązań pośrednich, które łączą elastyczność pracy projektowej z większym poczuciem bezpieczeństwa i przewidywalności. Wraz z dojrzewaniem rynku freelancerzy coraz częściej ...

-

![Szkodliwe oprogramowanie dla gier [© stoupa - Fotolia.com] Szkodliwe oprogramowanie dla gier]()

Szkodliwe oprogramowanie dla gier

... stało się teraz trochę bezpieczniejsze. W ciągu minionych sześciu miesięcy eksperci IT z firmy Kaspersky Lab zauważyli spadek liczby ataków na graczy online. ... są wyświetlane okienka wyskakujące przypominające o aktualizacjach i skanowaniu. W ten sposób oprogramowanie bezpieczeństwa nie zakłóca gry, ale działa w tle. Program nie wywiera wpływu ...

-

![ZBP a rozwój gospodarczy Polski [© Scanrail - Fotolia.com] ZBP a rozwój gospodarczy Polski]()

ZBP a rozwój gospodarczy Polski

... zapewnienie bezpieczeństwa energetycznego kraju, przebudowa przemysłu zbrojeniowego w celu dostosowania go do potrzeb nowoczesnej armii. Poprawa warunków i bezpieczeństwa prowadzenia ... tj. stabilność, największe i/lub najtrudniejsze transakcje, nadzór, sprawozdawczość, IT, płynność, badania, szkolenia, promocję), posiadającą gwarancje Skarbu Państwa ...

-

![Hakerzy - historia prawdziwa Hakerzy - historia prawdziwa]()

Hakerzy - historia prawdziwa

... kapelusze w momencie znalezienia luki bezpieczeństwa przesyłają informacje do autorów aplikacji celem jej załatania. Zatem white hats są zwykle badaczami lub audytorami bezpieczeństwa. Można dodatkowo ... badań. Ponadto pojawiali się na wielu konferencjach poświęconych bezpieczeństwu IT. Dzieciaki skryptowe W 1994 roku program AOHell zostaje wydany jako ...

-

![5 głównych trendów w rekrutacji pracowników. Kogo szukają pracodawcy? [© Andrey Popov - Fotolia.com] 5 głównych trendów w rekrutacji pracowników. Kogo szukają pracodawcy?]()

5 głównych trendów w rekrutacji pracowników. Kogo szukają pracodawcy?

... IT. Od osób pełniących taką funkcję nie oczekuje się jedynie ustabilizowania sytuacji po naruszeniu bezpieczeństwa firmy, ale stałego zapobiegania cyberatakom i rozwijania systemów bezpieczeństwa – tłumaczy Michał Młynarczyk. Rozwój baz danych oraz rozwiązań obsługiwanych w chmurze sprawią, że zapotrzebowanie na ekspertów od cyber bezpieczeństwa ...

-

![Nowa odsłona Kaspersky Security for Windows Server Nowa odsłona Kaspersky Security for Windows Server]()

Nowa odsłona Kaspersky Security for Windows Server

... Wraz ze wzrostem złożoności korporacyjnej infrastruktury IT zwiększa się również potrzeba ... bezpieczeństwa, tworzyły kopie zapasowe poufnych danych i zwiększały świadomość dotyczącą kwestii bezpieczeństwa wśród pracowników, zamiast narażania się na taką nieczystą grę. Firma będzie bezpieczniejsza, posiadając proaktywną strategię bezpieczeństwa ...

-

![Kaspersky Private Security Network dla ochrony firmy [© Natalia Merzlyakova - Fotolia.com] Kaspersky Private Security Network dla ochrony firmy]()

Kaspersky Private Security Network dla ochrony firmy

... rozwiązania bezpieczeństwa działają najwydajniej tylko wtedy, gdy prowadzą nieustanną wymianę danych z chmurą, która zawiera najnowsze dane dotyczące zagrożeń. Prywatna chmura bezpieczeństwa umożliwia klientowi czerpanie korzyści z możliwości oferowanych przez rozproszoną sieć Kaspersky Security Network we własnej infrastrukturze IT, przy ...

-

![Sophos Email Security ochroni Twoją pocztę [© leowolfert - Fotolia.com] Sophos Email Security ochroni Twoją pocztę]()

Sophos Email Security ochroni Twoją pocztę

... Security Group w SOPHOS. - Partnerzy handlowi i działy IT potrzebują specjalistycznych rozwiązań zabezpieczających, zwłaszcza gdy ... bezpieczeństwa, pracownicy firm często klikają w podejrzane wiadomości mailowe i stają się ofiarami oszustów. Panele zarządzania oparte na chmurze pozwalają na szybkie łatwe skonfigurowanie ustawień bezpieczeństwa ...

-

![O zaufanie klientów nie jest łatwo [© thodonal - Fotolia.com] O zaufanie klientów nie jest łatwo]()

O zaufanie klientów nie jest łatwo

... z nich (59%) uważa, że przekazane informacje są podatne na naruszenia bezpieczeństwa. Co więcej, fala niedawnych skandali związanych z niewłaściwym wykorzystywaniem danych osobowych ... międzynarodowe badanie Salesforce, rosną najszybciej spośród wszystkich kategorii wydatków na IT. Trendowi temu towarzyszą jednak obawy – aż 60% klientów podejrzewa, że ...

-

![Lazarus znowu atakuje Lazarus znowu atakuje]()

Lazarus znowu atakuje

... Kaspersky Anti Targeted Attack Platform (KATA). Stosuj sprawdzone rozwiązania bezpieczeństwa wyposażone w oparte na zachowaniu technologie wykrywania, takie jak Kaspersky Endpoint Security for Business. Przeprowadzaj regularny audyt bezpieczeństwa infrastruktury IT organizacji. Organizuj regularne szkolenia w zakresie bezpieczeństwa dla personelu.

-

![Praca zdalna z porno w tle Praca zdalna z porno w tle]()

Praca zdalna z porno w tle

... , na które nie zezwala dział IT ich firmy, a 60% twierdzi, że w nowych warunkach oddaje się takim praktykom częściej. Porady bezpieczeństwa Firma Kaspersky zaleca pracodawcom następujące działania pozwalające zapewnić bezpieczeństwo swoim pracownikom oraz danym firmowym: Zaplanuj szkolenie z podstaw bezpieczeństwa dla swojego personelu. Może być ...

-

![Aon: dlaczego kuleje zarządzanie ryzykiem cybernetycznym? [© pixabay.com] Aon: dlaczego kuleje zarządzanie ryzykiem cybernetycznym?]()

Aon: dlaczego kuleje zarządzanie ryzykiem cybernetycznym?

... nadzorowania krytycznych dostawców. Wyniki badań sugerują jednak, że strategie bezpieczeństwa fizycznego są lepiej zarządzane. W mojej ocenie jednym z najbardziej niedocenianych obszarów jest zarządzanie ryzykiem usług zewnętrznych w zakresie szeroko rozumianego IT – sporadycznie spotykamy umowy, które zabezpieczają naszych klientów w przypadku ...

-

![Bezpieczne hasło to podstawa. 1/4 Polaków nie stosuje żadnego [© pixabay.com] Bezpieczne hasło to podstawa. 1/4 Polaków nie stosuje żadnego]()

Bezpieczne hasło to podstawa. 1/4 Polaków nie stosuje żadnego

... haseł z wykorzystaniem znaków specjalnych, cyfr czy dużych liter. Najnowsze wytyczne tworzenia silnych haseł – liczy się długość Eksperci od bezpieczeństwa, praktycy rynku IT i obserwatorzy świata cyber potwierdzają, że fundamentalnym narzędziem zabezpieczającym nasze dane to długie hasło. Podtrzymują jednak zalecenie o stosowaniu kombinacji ...

-

![T-Mobile uruchamia usługę "Ochrona w sieci" dla MŚP T-Mobile uruchamia usługę "Ochrona w sieci" dla MŚP]()

T-Mobile uruchamia usługę "Ochrona w sieci" dla MŚP

... Small Enterprise). T-Mobile zapewnia kompleksowe rozwiązanie bezpieczeństwa urządzeń mobilnych bez dużych obciążeń dla budżetu, potrzeby zatrudniania dodatkowych specjalistów IT, czy ingerencji w urządzenia końcowe. Klienci biznesowi T-Mobile mogą osiągnąć wysoki poziom bezpieczeństwa urządzeń mobilnych w ramach prostych pakietów subskrypcyjnych ...

-

![Microsoft Windows 7 RC [© Nmedia - Fotolia.com] Microsoft Windows 7 RC]()

Microsoft Windows 7 RC

... BranchCache: funkcja dostarczana wspólnie przez Windows 7 oraz Windows Server 2008R2, pozwala specjalistom IT skrócić czas oczekiwania przez pracowników oddziałów firmy na ... funkcje zarządzania wirtualnymi komputerami Windows, w tym scentralizowane zasady bezpieczeństwa oraz mechanizmy administracyjne i wdrożeniowe. Ponadto niektóre funkcje Windows ...

-

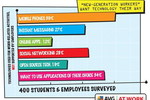

![Komputer osobisty a bezpieczeństwo sieci firmowych Komputer osobisty a bezpieczeństwo sieci firmowych]()

Komputer osobisty a bezpieczeństwo sieci firmowych

... sprzętu informatycznego. Coraz rzadziej zdarza się, że to szef działu lub kierownik ds. IT decyduje o tym, z jakich komputerów lub telefonów komórkowych powinni korzystać pracownicy. ... opracują sposoby włamania się do wirtualnych maszyn, firmy oferujące rozwiązania bezpieczeństwa rozpoczną pracę nad nowymi i bardziej skutecznymi sposobami ochrony ...

-

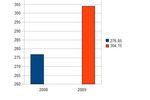

![Outsourcing kadrowo-płacowy w Polsce 2009 Outsourcing kadrowo-płacowy w Polsce 2009]()

Outsourcing kadrowo-płacowy w Polsce 2009

... postęp pozwala na sprawniejsze zarządzanie procesami. Jednocześnie wykorzystanie zaawansowanych technologicznie rozwiązań IT pozwala na wyeliminowanie zagrożeń. Firmy zajmujące się obsługą kadrowo-płacową mogą zagwarantować wysoki poziom bezpieczeństwa danych klienta. Dodatkową korzyścią wynikającą z rozwoju jest możliwość zachowania ciągłości ...

-

![AVG 2011 Internet Security AVG 2011 Internet Security]()

AVG 2011 Internet Security

... zaprojektowane dla użytkowników, którzy nie są specjalistami IT AVG wie, że ochrona małych i średnich firm przed internetowymi zagrożeniami nie powinna wymagać specjalistycznej wiedzy IT, dlatego AVG 2011 Business Edition zaprojektowano pod kątem łatwości obsługi i najwyższego stopnia bezpieczeństwa. AVG Business Edition zapewnia właścicielom firm ...

-

![Urządzenia mobilne: bezpieczeństwo niedoceniane [© Scanrail - Fotolia.com] Urządzenia mobilne: bezpieczeństwo niedoceniane]()

Urządzenia mobilne: bezpieczeństwo niedoceniane

... . Szybko i łatwo wdrażać konfigurację poczty e-mail oraz polityki bezpieczeństwa na urządzeniach mobilnych nowych pracowników. Zapewnić wykorzystywanie ochrony antywirusowej wysokiej jakości, zwłaszcza dla urządzeń z Androidem. Informacje o badaniu Badanie, obejmujące ponad 3 300 specjalistów IT z 22 państw na świecie, zostało przeprowadzone we ...

-

![Red Hat Enterprise Linux 7 w wersji beta [© karelnoppe - Fotolia.com] Red Hat Enterprise Linux 7 w wersji beta]()

Red Hat Enterprise Linux 7 w wersji beta

... oraz wymagany stopień bezpieczeństwa. Ma to kluczowe znaczenie dla przedsiębiorstw, które chcą zwiększyć elastyczność swojej infrastruktury. Zarządzanie wydajnością Red Hat Enterprise Linux 7 nie tylko lepiej wypada w testach wydajnościowych, ale również pomaga klientom zoptymalizować działanie systemu – tym samym mniejsza koszty IT związane ...

-

![Za wcześnie na aplikacje mobilne w firmach? [© apops - Fotolia.com] Za wcześnie na aplikacje mobilne w firmach?]()

Za wcześnie na aplikacje mobilne w firmach?

... , jak m.in. finanse, IT, sprzedaż czy motoryzacja. - Różnorodność ... bezpieczeństwa lub uwarunkowań prawnych. Czynniki te są ważne, jednak nie można zapominać, że udane wdrożenia mobilne to te, które oferują użytkownikom to, co trzeba, oraz tam i kiedy trzeba, radząc sobie efektywnie z tymi wymogami – komentuje Michał Grabarz, Dyrektor ds. Usług IT ...

-

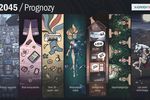

![Cyfrowy świat za 30 lat Cyfrowy świat za 30 lat]()

Cyfrowy świat za 30 lat

... ich mocy, aby wykorzystać postęp w dziedzinie IT do własnych, szkodliwych celów” – powiedział Aleksander Gostiew, główny ekspert ds. bezpieczeństwa, Kaspersky Lab. „Jednak niezależnie od ... przyszły dom. Bez komputerów Wprawdzie to komputer PC zapoczątkował całą rewolucję IT, jednak do 2045 r. prawdopodobnie będzie można go obejrzeć już tylko w muzeum ...

-

![Outsourcing kadr i płac. Liczy się nie cena, a bezpieczeństwo [© Andrey Popov - Fotolia.com] Outsourcing kadr i płac. Liczy się nie cena, a bezpieczeństwo]()

Outsourcing kadr i płac. Liczy się nie cena, a bezpieczeństwo

... bezpieczeństwa prawnopodatkowego (99 proc.) oraz kompletność dokumentacji – takiego zdania jest 98 proc. badanych. Natomiast tylko co 4. firma decyduje się na wybór firmy outscourcingowej ze względu na niską cenę usług. Księgowy czy specjalista IT ... coraz większą rolę w księgowości zaczną odgrywać specjaliści od IT. – Jednolity Plik Kontrolny, listy ...

-

![Co odpowiada za cyberataki? Oto 2 najważniejsze powody [© mkitina4 - Fotolia.com] Co odpowiada za cyberataki? Oto 2 najważniejsze powody]()

Co odpowiada za cyberataki? Oto 2 najważniejsze powody

... Za pomocą F-Secure Radar specjaliści ds. bezpieczeństwa mogą wygenerować raport o zagrożeniach dla swojej sieci i odkryć niepotrzebne, narażone lub źle skonfigurowane systemy, na przykład zawierające lukę w protokole Server Message Block (SMB). F-Secure Radar to narzędzie do skanowania infrastruktury IT w organizacji, zdalnego wykrywania podatności ...

-

![Rzeczpospolita digitalna [© Egor - Fotolia.com] Rzeczpospolita digitalna]()

Rzeczpospolita digitalna

... mamy do czynienia w administracji. Wspólna platforma znacznie obniżyłaby wysokie koszty IT (hardware, software), jak i dała impuls do powstania prężnej firmy ... cyfrowych i FinTechów. Architektura systemu bankowego oparta na trzech poziomach bezpieczeństwa i integracji z systemem e-państwa umożliwi obniżenie kosztów operacyjnych i stabilny rozwój ...

-

![Sektor R&D. W wyścigu o innowacyjność potrzebni są ludzie [© chrupka - Fotolia.com] Sektor R&D. W wyścigu o innowacyjność potrzebni są ludzie]()

Sektor R&D. W wyścigu o innowacyjność potrzebni są ludzie

... Trzeba pamiętać, że R&D to nie tylko branża produkcyjna. Coraz więcej firm IT inwestuje w centra rozwojowo-badawcze. Podobnie jest z branżą medyczną, w której coraz ... społecznie projekcie. Podobnie jest w przypadku obszarów dotykających ekologii, czy bezpieczeństwa – podkreśla Katarzyna Wierzbicka, Executive Manager Life Sciences w Devire. Dobra ...

-

![Co 4. firma doświadczyła kradzieży danych z chmury publicznej [© johndwilliams - Fotolia.com] Co 4. firma doświadczyła kradzieży danych z chmury publicznej]()

Co 4. firma doświadczyła kradzieży danych z chmury publicznej

... Cloud Security” dowodzi, że korzysta z nich już 97% specjalistów IT na całym świecie. Istotnie rośnie również ufność wobec rozwiązań ... Krawczyk z McAfee Poland. Coraz mniejsze braki w zakresie cyberbezpieczeństwa Niedobór umiejętności w zakresie bezpieczeństwa cybernetycznego i jego wpływ na korzystanie z chmury są coraz mniejsze: żadnych problemów ...

-

![Przemysł 4.0, czyli o opieszałości producentów [© NicoElNino - Fotolia.com] Przemysł 4.0, czyli o opieszałości producentów]()

Przemysł 4.0, czyli o opieszałości producentów

... myślenia i utartych sposobów działania. Nagrodą są: skok produktywności, wyższy poziom bezpieczeństwa, lepsza jakość i mniejsze marnotrawstwo – wyjaśnia Piotr Rojek, dyrektor zarządzający w DSR, firmie specjalizującej się w dostarczaniu nowoczesnych rozwiązań IT dla przemysłu. Jego zdaniem wymiana informacji pomiędzy ludźmi, maszynami i systemami ...

-

![5 mitów nt. usług w chmurze 5 mitów nt. usług w chmurze]()

5 mitów nt. usług w chmurze

... jeszcze zanim nastąpi awaria. Dostawcy biorą więc na siebie wszelkie problemy IT, aby przedsiębiorcy mogli skupić się na rozwoju swojego biznesu. 3. Chmura ... powodzeniem stosowane są nawet w branżach, które muszą spełniać restrykcyjne wymagania odnośnie bezpieczeństwa danych, np. w placówkach finansowych, rządowych czy medycznych. Ich zaletą jest ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![7 błędów, których musisz unikać, aby dane w chmurze były bezpieczne [© Jakub Jirsák - Fotolia.com] 7 błędów, których musisz unikać, aby dane w chmurze były bezpieczne](https://s3.egospodarka.pl/grafika2/dane-w-chmurze/7-bledow-ktorych-musisz-unikac-aby-dane-w-chmurze-byly-bezpieczne-257901-150x100crop.jpg)

![Euro 2024 potencjalnym celem cyberprzestępców [© Pexels z Pixabay] Euro 2024 potencjalnym celem cyberprzestępców](https://s3.egospodarka.pl/grafika2/Euro-2024/Euro-2024-potencjalnym-celem-cyberprzestepcow-259788-150x100crop.jpg)

![Dane biometryczne na celowniku cyberprzestępców. Jak się chronić? [© Gerd Altmann z Pixabay] Dane biometryczne na celowniku cyberprzestępców. Jak się chronić?](https://s3.egospodarka.pl/grafika2/dane-biometryczne/Dane-biometryczne-na-celowniku-cyberprzestepcow-Jak-sie-chronic-260904-150x100crop.jpg)

![Dług infrastrukturalny AI - nowe wyzwanie dla cyfrowej transformacji [© pixabay - wygenerowane przez AI] Dług infrastrukturalny AI - nowe wyzwanie dla cyfrowej transformacji](https://s3.egospodarka.pl/grafika2/nowe-technologie/Dlug-infrastrukturalny-AI-nowe-wyzwanie-dla-cyfrowej-transformacji-269392-150x100crop.jpg)

![Freelancing w Polsce dojrzewa. Mniej zleceń, więcej stabilności, a jakie zarobki? [© pexels] Freelancing w Polsce dojrzewa. Mniej zleceń, więcej stabilności, a jakie zarobki?](https://s3.egospodarka.pl/grafika2/etat/Freelancing-w-Polsce-dojrzewa-Mniej-zlecen-wiecej-stabilnosci-a-jakie-zarobki-270560-150x100crop.jpg)

![Szkodliwe oprogramowanie dla gier [© stoupa - Fotolia.com] Szkodliwe oprogramowanie dla gier](https://s3.egospodarka.pl/grafika/szkodliwe-programy/Szkodliwe-oprogramowanie-dla-gier-MBuPgy.jpg)

![ZBP a rozwój gospodarczy Polski [© Scanrail - Fotolia.com] ZBP a rozwój gospodarczy Polski](https://s3.egospodarka.pl/grafika/ZBP/ZBP-a-rozwoj-gospodarczy-Polski-apURW9.jpg)

![5 głównych trendów w rekrutacji pracowników. Kogo szukają pracodawcy? [© Andrey Popov - Fotolia.com] 5 głównych trendów w rekrutacji pracowników. Kogo szukają pracodawcy?](https://s3.egospodarka.pl/grafika2/rekrutacja-pracownikow/5-glownych-trendow-w-rekrutacji-pracownikow-Kogo-szukaja-pracodawcy-170430-150x100crop.jpg)

![Kaspersky Private Security Network dla ochrony firmy [© Natalia Merzlyakova - Fotolia.com] Kaspersky Private Security Network dla ochrony firmy](https://s3.egospodarka.pl/grafika2/Kaspersky-Private-Security-Network/Kaspersky-Private-Security-Network-dla-ochrony-firmy-176908-150x100crop.jpg)

![Sophos Email Security ochroni Twoją pocztę [© leowolfert - Fotolia.com] Sophos Email Security ochroni Twoją pocztę](https://s3.egospodarka.pl/grafika2/Sophos-Email-Security/Sophos-Email-Security-ochroni-Twoja-poczte-180648-150x100crop.jpg)

![O zaufanie klientów nie jest łatwo [© thodonal - Fotolia.com] O zaufanie klientów nie jest łatwo](https://s3.egospodarka.pl/grafika2/dane-osobowe/O-zaufanie-klientow-nie-jest-latwo-210495-150x100crop.jpg)

![Aon: dlaczego kuleje zarządzanie ryzykiem cybernetycznym? [© pixabay.com] Aon: dlaczego kuleje zarządzanie ryzykiem cybernetycznym?](https://s3.egospodarka.pl/grafika2/zarzadzanie-ryzykiem-w-przedsiebiorstwie/Aon-dlaczego-kuleje-zarzadzanie-ryzykiem-cybernetycznym-237906-150x100crop.jpg)

![Bezpieczne hasło to podstawa. 1/4 Polaków nie stosuje żadnego [© pixabay.com] Bezpieczne hasło to podstawa. 1/4 Polaków nie stosuje żadnego](https://s3.egospodarka.pl/grafika2/haslo/Bezpieczne-haslo-to-podstawa-1-4-Polakow-nie-stosuje-zadnego-244969-150x100crop.jpg)

![Microsoft Windows 7 RC [© Nmedia - Fotolia.com] Microsoft Windows 7 RC](https://s3.egospodarka.pl/grafika/Windows/Microsoft-Windows-7-RC-Qq30bx.jpg)

![Urządzenia mobilne: bezpieczeństwo niedoceniane [© Scanrail - Fotolia.com] Urządzenia mobilne: bezpieczeństwo niedoceniane](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-danych/Urzadzenia-mobilne-bezpieczenstwo-niedoceniane-122644-150x100crop.jpg)

![Red Hat Enterprise Linux 7 w wersji beta [© karelnoppe - Fotolia.com] Red Hat Enterprise Linux 7 w wersji beta](https://s3.egospodarka.pl/grafika2/Red-Hat-Enterprise-Linux-7/Red-Hat-Enterprise-Linux-7-w-wersji-beta-130772-150x100crop.jpg)

![Za wcześnie na aplikacje mobilne w firmach? [© apops - Fotolia.com] Za wcześnie na aplikacje mobilne w firmach?](https://s3.egospodarka.pl/grafika2/aplikacje-mobilne/Za-wczesnie-na-aplikacje-mobilne-w-firmach-144381-150x100crop.jpg)

![Outsourcing kadr i płac. Liczy się nie cena, a bezpieczeństwo [© Andrey Popov - Fotolia.com] Outsourcing kadr i płac. Liczy się nie cena, a bezpieczeństwo](https://s3.egospodarka.pl/grafika2/kadry-i-place/Outsourcing-kadr-i-plac-Liczy-sie-nie-cena-a-bezpieczenstwo-185577-150x100crop.jpg)

![Co odpowiada za cyberataki? Oto 2 najważniejsze powody [© mkitina4 - Fotolia.com] Co odpowiada za cyberataki? Oto 2 najważniejsze powody](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Co-odpowiada-za-cyberataki-Oto-2-najwazniejsze-powody-193413-150x100crop.jpg)

![Rzeczpospolita digitalna [© Egor - Fotolia.com] Rzeczpospolita digitalna](https://s3.egospodarka.pl/grafika2/bankowosc-internetowa/Rzeczpospolita-digitalna-200299-150x100crop.jpg)

![Sektor R&D. W wyścigu o innowacyjność potrzebni są ludzie [© chrupka - Fotolia.com] Sektor R&D. W wyścigu o innowacyjność potrzebni są ludzie](https://s3.egospodarka.pl/grafika2/B-R/Sektor-R-D-W-wyscigu-o-innowacyjnosc-potrzebni-sa-ludzie-202294-150x100crop.jpg)

![Co 4. firma doświadczyła kradzieży danych z chmury publicznej [© johndwilliams - Fotolia.com] Co 4. firma doświadczyła kradzieży danych z chmury publicznej](https://s3.egospodarka.pl/grafika2/cloud-computing/Co-4-firma-doswiadczyla-kradziezy-danych-z-chmury-publicznej-205174-150x100crop.jpg)

![Przemysł 4.0, czyli o opieszałości producentów [© NicoElNino - Fotolia.com] Przemysł 4.0, czyli o opieszałości producentów](https://s3.egospodarka.pl/grafika2/przemysl/Przemysl-4-0-czyli-o-opieszalosci-producentow-211667-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w czerwcu 2025 [© Andrey Popov - Fotolia.com] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w czerwcu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-w-czerwcu-2025-267094-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025 [© freepik] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-we-wrzesniu-2025-268649-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-50x33crop.jpg) Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

![Co po 182 dniach chorobowego? Jak uzyskać świadczenie rehabilitacyjne z ZUS i ile można otrzymać [© wygenerowane przez AI] Co po 182 dniach chorobowego? Jak uzyskać świadczenie rehabilitacyjne z ZUS i ile można otrzymać](https://s3.egospodarka.pl/grafika2/swiadczenie-rehabilitacyjne/Co-po-182-dniach-chorobowego-Jak-uzyskac-swiadczenie-rehabilitacyjne-z-ZUS-i-ile-mozna-otrzymac-271281-150x100crop.jpg)

![Czy umiejętności miękkie to kompetencje przyszłości? Zobacz, czego szukają pracodawcy [© pexels] Czy umiejętności miękkie to kompetencje przyszłości? Zobacz, czego szukają pracodawcy](https://s3.egospodarka.pl/grafika2/poszukiwane-kompetencje/Czy-umiejetnosci-miekkie-to-kompetencje-przyszlosci-Zobacz-czego-szukaja-pracodawcy-271350-150x100crop.jpg)

![Wzrost kosztów budowy mieszkań 2026: nawet +1000 zł za mkw. [© pexels] Wzrost kosztów budowy mieszkań 2026: nawet +1000 zł za mkw.](https://s3.egospodarka.pl/grafika2/budowa-mieszkan/Wzrost-kosztow-budowy-mieszkan-2026-nawet-1000-zl-za-mkw-271349-150x100crop.jpg)

![Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online [© wygenerowane przez AI] Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online](https://s3.egospodarka.pl/grafika2/staz-pracy/Staz-pracy-na-nowych-zasadach-ZUS-udostepnil-narzedzie-do-weryfikacji-zaswiadczen-online-271346-150x100crop.jpg)

![Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu? [© pexels] Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu?](https://s3.egospodarka.pl/grafika2/zatrudnianie-cudzoziemcow/Zatrudnianie-cudzoziemcow-co-wnosza-na-rynek-pracy-pracownicy-z-Indii-Filipin-czy-Nepalu-271324-150x100crop.jpg)