-

![Cyberbezpieczeństwo 2016. Podsumowanie Deloitte [© Glebstock - Fotolia.com] Cyberbezpieczeństwo 2016. Podsumowanie Deloitte]()

Cyberbezpieczeństwo 2016. Podsumowanie Deloitte

... centrum zainteresowania cyberoszustów na świecie w 2016 roku. Nie obyło się także bez spektakularnych wycieków danych, ... spreparowany dokument RTF wykorzystujący błąd CVE-2015-1641 (typu „memory corruption”), który umożliwia przejęcie kontroli nad stacją użytkownika. Celem przestępców nie zawsze były ataki na kanały bankowości elektronicznej. W ...

-

![Paszport szczepionkowy kupisz w dark webie [© pixabay.com] Paszport szczepionkowy kupisz w dark webie]()

Paszport szczepionkowy kupisz w dark webie

... USD, co stwarza im możliwość osiągnięcia dwojakiego zysku. W innych, bardziej oficjalnie wyglądających e-mailach, przestępcy podszywają się pod dobrze znane amerykańskie Centrum Kontroli Chorób (CDC). Poniżej znajduje się przykładowa wiadomość tego typu, która została przechwycona niedawno. Link w tym e-mailu nie prowadził do żadnego ...

-

![Formbook w Polsce, Trickbot na świecie. TOP 3 malware'u Formbook w Polsce, Trickbot na świecie. TOP 3 malware'u]()

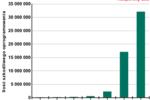

Formbook w Polsce, Trickbot na świecie. TOP 3 malware'u

... uwierzytelniające z różnych przeglądarek internetowych, zbiera zrzuty ekranu, monitoruje i rejestruje naciśnięcia klawiszy, a także może pobierać i uruchamiać pliki zgodnie z zamówieniami z centrum kontroli. ↑ XMRig (3%) - XMRig to oprogramowanie do kopania kryptowaluty Monero, które po raz pierwszy pojawiło się w maju 2017 r. Wykorzystuje w tym ...

-

![Ochrona antywirusowa: Kaspersky PURE Ochrona antywirusowa: Kaspersky PURE]()

Ochrona antywirusowa: Kaspersky PURE

... dobrego rozwiązania, a przedstawieniem funkcji programu w prosty sposób, który umożliwia niezaawansowanym użytkownikom ochronę komputerów ich rodzin. Przykładem jest „Centrum kontroli” służące do zarządzania innymi komputerami w sieci domowej. Kaspersky PURE, oprócz wszystkich funkcji znajdujących się w produkcie Kaspersky Internet Security ...

-

![Kaspersky Lab: szkodliwe programy III 2011 Kaspersky Lab: szkodliwe programy III 2011]()

Kaspersky Lab: szkodliwe programy III 2011

... . 17 marca Microsoft ogłosił, że wszystkie centra kontroli botnetów zostały zamknięte. Na wszystkich zamkniętych serwerach zainstalowane było przekierowanie do strony microsoftinternetsafety.net. Według danych Kaspersky Lab, ostatnie kopie Rustocka zostały pobrane na komputery użytkowników z centrum kontroli botnetu 16 marca, a ostatnie polecenie ...

-

![Świat: wydarzenia tygodnia 11/2012 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 11/2012]()

Świat: wydarzenia tygodnia 11/2012

... kontroli państwa na rynkach finansowych. Będzie m.in. zmniejszona ingerencja w stopy procentowe, na które teraz większy wpływ będzie mieć sam rynek. Do końca obecnej dekady Chiny chcą być światowym centrum ... miały miejsce także w Chinach. Było to potrzebne, bo podczas kontroli wykryto 14 poważnych problemów. Większość z nich została już rozwiązana, a ...

-

![Kaspersky Lab: szkodliwe programy III 2012 Kaspersky Lab: szkodliwe programy III 2012]()

Kaspersky Lab: szkodliwe programy III 2012

... C, standardowo określane jako “OO C”. Architektura oparta na zdarzeniach została rozwinięta w ramach szkieletu lub rozszerzenia OO C. Kod odpowiedzialny za komunikację z centrum kontroli (C&C) mógł zostać zapożyczony z innego projektu dot. szkodliwego oprogramowania, a następnie dostosowany do potrzeb Duqu. Uważamy, że kod został napisany przez ...

-

![Trojan bankowy Shylock zatrzymany Trojan bankowy Shylock zatrzymany]()

Trojan bankowy Shylock zatrzymany

... programu Shylock. W ramach operacji odłączono serwery stanowiące system kontroli trojana oraz zamknięto domeny wykorzystywane przez cyberprzestępców do komunikacji z zainfekowanymi ... Troels Oerting, szef centrum EC3 działającego w ramach Europolu, wyraził swoje zadowolenie z wyniku operacji i wyjaśnił: Centrum EC3 dostarczyło unikatową platformę ...

-

![Rusza budowa Panattoni Park Grudziądz Rusza budowa Panattoni Park Grudziądz]()

Rusza budowa Panattoni Park Grudziądz

... blisko 70 000 m kw. i będzie położony zaledwie 10 km od centrum miasta. Inwestycje w regionie Grudziądza nabierają rozpędu. Powstaje nowy Inkubator Przedsiębiorczości, a ... laboratorium niż typowy zakład produkcyjny. Obiekt wyposażono m.in. w systemy kontroli temperatury i wilgotności realizowane przez centrale wentylacyjne, rozbudowaną sieć ...

-

![Ewolucja spamu 2008 Ewolucja spamu 2008]()

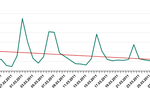

Ewolucja spamu 2008

... pocztowym zaczęła wzrastać, po czym już w listopadzie nastąpił gwałtowny spadek. Spadek ten spowodowany był zamknięciem McColo, serwisu hostingowego wykorzystywanego jako centrum kontroli kilku największych botnetów (Rustock, Srizbi, Dedler, Storm, Mega-D oraz Pushdo). Pod koniec listopada ilość spamu zaczęła powracać do poprzedniego poziomu ...

-

![Maleje liczba rodzin zastępczych [© Scanrail - Fotolia.com] Maleje liczba rodzin zastępczych]()

Maleje liczba rodzin zastępczych

... rodzin zastępczych - podała Fundacja Świętego Mikołaja. Najwyższa Izba Kontroli opublikowała raport z kontroli systemu opieki społecznej dotyczącej dzieci w 40 wybranych powiatach. ... i szkolić kandydatów tylko w 27% powiatów sądy zasięgały opinię w Powiatowym Centrum Pomocy Rodzinie lub Miejskim Ośrodku Pomocy Społecznej (z badanej dokumentacji ...

-

![Kaspersky Lab: szkodliwe programy I 2011 Kaspersky Lab: szkodliwe programy I 2011]()

Kaspersky Lab: szkodliwe programy I 2011

... również funkcjonalność bota i przyłącza zainfekowane komputery do botnetu, zanim połączy się z centrum kontroli i wykona polecenia, które w przeważającej mierze są nakierowane na wysyłanie spamu farmaceutycznego. Bot komunikuje się z centrami kontroli za pośrednictwem serwerów proxy sieci Fast-Flux. Jeżeli zainfekowany komputer posiada zewnętrzny ...

-

![Media tradycyjne i cyfrowe: prognozy 2015 [© SSilver - Fotolia.com] Media tradycyjne i cyfrowe: prognozy 2015]()

Media tradycyjne i cyfrowe: prognozy 2015

... kontroli w reklamie ... centrum tych osobnych światów znajdują się marketerzy odpowiedzialni za marki, którzy dążą do budowania wyróżnialności swoich marek w długim okresie, starając się odnajdywać stabilny kurs mimo wpływania na wciąż nowe, niepoznane jeszcze wody. WYBRANE TRENDY 1. Synchronizacja z drugim ekranem jako źródło większej kontroli ...

Tematy: media, media cyfrowe, telewizja, Internet, multiscreen, reklama online, Bid Data, reklama telewizyjna -

![Cyberzagrożenia 2018 - prognozy Kaspersky Lab [© chainat - Fotolia.com] Cyberzagrożenia 2018 - prognozy Kaspersky Lab]()

Cyberzagrożenia 2018 - prognozy Kaspersky Lab

... na codzienne życie online wszystkich ludzi. Zdaniem ekspertów w centrum zainteresowania cyberprzestepców znajdą się aplikacje samochodowe, urządzenia medyczne czy gadżety ... się, że twórcy botnetów silnie zaznaczą swoją obecność w 2018 r. Przejęcie kontroli nad urządzeniami połączonymi z internetem w celu powodowania zakłóceń na dużą skalę. ...

-

![Mobile first, czyli o plusach i minusach posiadania smartfona Mobile first, czyli o plusach i minusach posiadania smartfona]()

Mobile first, czyli o plusach i minusach posiadania smartfona

... ograniczać wyłącznie do wykonywania połączeń. Współczesny smartfon to już niemal centrum dowodzenia - komputer, aparat fotograficzny, narzędzie surfowania po sieci. To ... komentuje Edyta Szafran, terapeuta uzależnień. Iluzja kontroli i nomofobia i fomo. Ciągły dostęp do informacji może dać nam złudną iluzję kontroli nad nimi. Kiedy nie rozumiemy, ...

-

![Komunikacja z klientem a model SaaS [© Nmedia - Fotolia.com] Komunikacja z klientem a model SaaS]()

Komunikacja z klientem a model SaaS

... model można zastosować także do usług komunikacyjnych, w tym automatyzacji centrum kontaktowego. Ten model usługi jest często określany jako Communications-as-a-Service (CaaS ... dostarczaniu usługi wahanie w jakości rozmów, co może zrazić klientów utrata kontroli nad wartościowymi danymi ryzyko wycieku danych i podsłuchu rozmów Dlatego zdaniem Marcina ...

-

![Przebudowa Victoria Business Center w Poznaniu Przebudowa Victoria Business Center w Poznaniu]()

Przebudowa Victoria Business Center w Poznaniu

... m². Budynek będzie posiadał wszystkie udogodnienia biurowców klasy A: klimatyzację, system kontroli dostępu, windy, zintegrowany system komunikacji i przesyłania danych. Oprócz nowoczesnych ... Mercury Engineering Polska. Wynajem powierzchni nowoczesnego biurowca w ścisłym centrum Poznania prowadzą agencje nieruchomości Ober-Haus, Savills i Eudeco. ...

-

![Galeria Królewska w Sandomierzu Galeria Królewska w Sandomierzu]()

Galeria Królewska w Sandomierzu

... największym, ale i najnowocześniejszym centrum handlowym w Sandomierzu. Łączna powierzchnia najmu ma sięgać 5670 m kw. Projekt przygotowany przez biuro MWM Architekci zakłada, że sklepy i lokale usługowe będą mieścić się na dwóch poziomach. Na dachu inwestycji powstanie 155 miejsc postojowych, stacja kontroli pojazdów oraz myjnia ...

-

![Bezpieczne zakupy internetowe? [© Scanrail - Fotolia.com] Bezpieczne zakupy internetowe?]()

Bezpieczne zakupy internetowe?

... są bezpieczne - twierdzi Zespół ds. Bezpieczeństwa Poznańskiego Centrum Superkomputerowo - Sieciowego. Specjaliści z Poznania zbadali kilkadziesiąt portali sklepów internetowych, ... dokonać nieautoryzowanych zakupów w imieniu innego użytkownika (na przykład poprzez przejęcie kontroli nad jego sesją i zmianę miejsca dostawy zakupionego oraz opłaconego ...

-

![Ewolucja złośliwego oprogramowania 2009 Ewolucja złośliwego oprogramowania 2009]()

Ewolucja złośliwego oprogramowania 2009

... bootkit był najbardziej zaawansowanym szkodliwym programem. Co więcej, Sinowal aktywnie zwalczał wysiłki firm antywirusowych, które dążyły do wyeliminowania centrum kontroli botnetu. W większości przypadków bootkit rozprzestrzenia się za pośrednictwem zainfekowanych stron internetowych, portali oferujących materiały pornograficzne oraz strony ...

-

![Zagrożenia internetowe I-VI 2012 Zagrożenia internetowe I-VI 2012]()

Zagrożenia internetowe I-VI 2012

... klientów pocztowych. Cyberprzestępcza infrastruktura Cyberprzestępstwa są możliwe do popełnienia tylko wtedy, gdy istnieje nowoczesna infrastruktura cyberprzestępcza – serwery centrum kontroli (C&C), platformy do rozprzestrzeniania szkodliwego oprogramowania, serwery proxy i botnety. Wszystkie te elementy fizyczne, tak samo jak wektory ...

-

![Plus: Pakiet Ochrona Internetu oraz Plus Chmura Plus: Pakiet Ochrona Internetu oraz Plus Chmura]()

Plus: Pakiet Ochrona Internetu oraz Plus Chmura

... . Ochrona Internetu zadba również o najmłodszych – rodzice mogą użyć funkcji kontroli rodzicielskiej, pozwalającej ustalać czas połączenia z siecią i blokować dostęp do niechcianych treści. Pakiet ... z dostępem do Internetu. To trochę jak pozostawienie dziecka samego w centrum dużego miasta. Warto zadbać o to, aby było bezpieczne i nie zabłądziło i ...

-

![Bonarka for Business: budynek E już otwarty Bonarka for Business: budynek E już otwarty]()

Bonarka for Business: budynek E już otwarty

... podwieszane sufity, dwie klatki schodowe, system ochrony przeciwpożarowej oraz kontroli dostępu. Biurowiec posiada certyfikat BREEAM na poziomie „bardzo dobry”. Kompleks B4B mieści się przy ulicy Puszkarskiej, blisko autostrady A4, w sąsiedztwie centrum handlowego Bonarka City Center. Inwestycja jest wspólnym przedsięwzięciem TriGranit Development ...

-

![Delegacja zagraniczna nawet 6x droższa od krajowej Delegacja zagraniczna nawet 6x droższa od krajowej]()

Delegacja zagraniczna nawet 6x droższa od krajowej

... Centrum Rozliczania Kierowców "Transport na drogach Europy". Opracowanie dowodzi m.in., że polscy kierowcy ... do tych regulacji pomimo faktu, iż sprzeczne są z aktualnymi przepisami prawa unijnego, podlega weryfikacji podczas kontroli francuskiej Państwowej Inspekcji Pracy. Wynika to z praktyki francuskich służb kontrolnych, które już niejednokrotnie ...

-

![8 faktów o kleszczach 8 faktów o kleszczach]()

8 faktów o kleszczach

... za pomocą pęsety z zakrzywionymi końcami. Najważniejsze jest uchwycenie kleszcza za główkę możliwie jak najbliżej skóry oraz nieuciskanie jego tułowia. Amerykańskie Centrum Kontroli i Zapobiegania Chorób poleca, aby kleszcza usuwać, ciągnąc go prostopadle do skóry, bez ruchów rotacyjnych (sprzyjają oderwaniu lub zmiażdżeniu tułowia), w kierunku ...

-

![Tydzień 35/2003 (25-31.08.2003 [© RVNW - Fotolia.com] Tydzień 35/2003 (25-31.08.2003]()

Tydzień 35/2003 (25-31.08.2003

... Węglowa ogłosiła listę czterech kopalń do zamknięcia. Są to: Bytom II- Centrum w Bytomiu, Polska-Wirek w Rudzie Śląskiej oraz Bolesław Śmiały w Łaziskach Górnych. W ... zdobycia monopolistycznej pozycji na rynku polskim. Przegrana kilkuletnia batalia o przejęcie kontroli nad Rafinerią Gdańską i powstanie konkurencyjnej Grupy Lotos zmusiła zarząd tej ...

Tematy: -

![Crowley dostępny w Łodzi [© pizuttipics - Fotolia.com] Crowley dostępny w Łodzi]()

Crowley dostępny w Łodzi

... dostęp w technologii LMDS w promieniu nawet do 30 kilometrów od centrum miasta, ulicy Piotrkowskiej, przy której zainstalowano stację bazową. Klienci Crowley będą również ... posiadających tu swoje filie, m.in. dla Telewizji Polskiej SA, Radia Zet i Najwyższej Izby Kontroli. Od maja 2005 Crowley oferuje swym klientom łącza internetowe o wysokiej ...

-

![Trwonienie publicznych pieniędzy [© Scanrail - Fotolia.com] Trwonienie publicznych pieniędzy]()

Trwonienie publicznych pieniędzy

... latami. Z raportu Najwyższej Izby Kontroli wynika, że wydatki te nie są kontrolowane, a niektóre z przedsięwzięć nadal są finansowane, mimo ... . Pieniądze wydawane były na inwestycje, których nie zrealizowano do końca (np. Centrum Traumatologiczne w Gdańsku). Kolejny przykład bezsensownie, według NIK, wydanych pieniędzy to przejście graniczne ...

-

![Cyberprzestępcy a luki w oprogramowaniu Cyberprzestępcy a luki w oprogramowaniu]()

Cyberprzestępcy a luki w oprogramowaniu

... pakiet exploitów. W dalszej kolejności następują próby bezpośredniego pobrania i zainstalowania bota. Ostatnim krokiem jest przyłączenie zainfekowanego komputera do centrum kontroli botnetu (sieci zainfekowanych komputerów) i włączenie go do botnetu. Do rozprzestrzeniania exploitów powszechnie wykorzystuje się również socjotechnikę. Użytkownik ...

-

![Ataki na Google Plus Ataki na Google Plus]()

Ataki na Google Plus

... tej funkcji. Jeden „krąg”, by rządzić wszystkimi – Osoby zamierzające korzystać z Google Plus, muszą opanować sztukę zarządzania kręgami, które stanowią główne centrum kontroli prywatności na Google Plus. Przy pomocy rozbudowanego (i atrakcyjnego) interfejsu można tworzyć grupy przyjaciół, rodziny i współpracowników, jak również określić, co każda ...

-

![Program Rozwoju Obszarów Wiejskich PROW 312 [© Minerva Studio - Fotolia.com] Program Rozwoju Obszarów Wiejskich PROW 312]()

Program Rozwoju Obszarów Wiejskich PROW 312

... Specjalista ds. Finansowania Przedsiębiorstw Sektora MŚP z DC Consultant Centrum Analiz i Ekspertyz Ekonomicznych. Działanie 312 obejmuje wiele rodzajów działalności gospodarczej, ... zobowiązuje się do: osiągnięcia celu operacji i jego zachowania umożliwienia przeprowadzenia kontroli informowania Agencji o okolicznościach mogących mieć wpływ na ...

-

![Ewolucja spamu IV-VI 2012 Ewolucja spamu IV-VI 2012]()

Ewolucja spamu IV-VI 2012

... aplikacji zainstalowanych na komputerze użytkownika będzie podatna na ataki), na komputer ofiary zostanie pobrany plik wykonywalny. Plik ten kontaktuje się z centrum kontroli i pobiera inne szkodliwe programy na komputer. Szkodliwe oprogramowanie Wiki W kwietniu wykryliśmy spam, który imitował oficjalne powiadomienie z Facebooka. Tym razem jednak ...

-

![Ochrona danych osobowych w sieci: nie daj się śledzić! [© vege - Fotolia.com] Ochrona danych osobowych w sieci: nie daj się śledzić!]()

Ochrona danych osobowych w sieci: nie daj się śledzić!

... kontroli nad prywatnością w sieci jest zjawiskiem powszechnym. Internet nie jest niczym więcej, niż ... GPS i WIFI pracują w każdym miejscu w którym pojawia sie użytkownik bez różnicy czy jest to kawiarnia czy centrum handlowe. Pozwala to dostosować reklamy do lokalizacji urządzenia – smartfon z aktywną lokalizacją i połączeniem z siecią wysyła raz na ...

-

![Europa: wydarzenia tygodnia 12/2015 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 12/2015]()

Europa: wydarzenia tygodnia 12/2015

... wschodnich rejonów Ukrainy) a następnie wybory w Donbasie i odzyskanie przez Ukrainę do końca roku kontroli nad tą częścią granicy z Rosją, którą obecnie kontrolują separatyści. Komentarz do ... 170 mln zł. Program pod nazwą BRIdge Alfa będzie koordynowany przez Narodowe Centrum Badań i Rozwoju. Ma on w nowy sposób pomagać polskim innowacjom tak, by ...

-

![Świat: wydarzenia tygodnia 5/2019 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 5/2019]()

Świat: wydarzenia tygodnia 5/2019

... ” CELEM CYBERSZPIEGOSTWA EKONOMICZNEGO. Najnowszy raport Narodowego Centrum Kontrwywiadu i Bezpieczeństwa USA pt. "Zagraniczne szpiegostwo ekonomiczne ... najważniejszych z nich należy próba wzmocnienia gospodarki toczonej przez epidemię korupcji, wzmocnienie kontroli państwa i rekompensowanie wypływu własnych talentów za granicę. Wysiłki Moskwy ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Cyberbezpieczeństwo 2016. Podsumowanie Deloitte [© Glebstock - Fotolia.com] Cyberbezpieczeństwo 2016. Podsumowanie Deloitte](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-2016-Podsumowanie-Deloitte-186328-150x100crop.jpg)

![Paszport szczepionkowy kupisz w dark webie [© pixabay.com] Paszport szczepionkowy kupisz w dark webie](https://s3.egospodarka.pl/grafika2/szczepionki-na-COVID-19/Paszport-szczepionkowy-kupisz-w-dark-webie-240692-150x100crop.jpg)

![Świat: wydarzenia tygodnia 11/2012 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 11/2012](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-11-2012-12AyHS.jpg)

![Maleje liczba rodzin zastępczych [© Scanrail - Fotolia.com] Maleje liczba rodzin zastępczych](https://s3.egospodarka.pl/grafika/dzieci/Maleje-liczba-rodzin-zastepczych-apURW9.jpg)

![Media tradycyjne i cyfrowe: prognozy 2015 [© SSilver - Fotolia.com] Media tradycyjne i cyfrowe: prognozy 2015](https://s3.egospodarka.pl/grafika2/media/Media-tradycyjne-i-cyfrowe-prognozy-2015-150715-150x100crop.jpg)

![Cyberzagrożenia 2018 - prognozy Kaspersky Lab [© chainat - Fotolia.com] Cyberzagrożenia 2018 - prognozy Kaspersky Lab](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Cyberzagrozenia-2018-prognozy-Kaspersky-Lab-199538-150x100crop.jpg)

![Komunikacja z klientem a model SaaS [© Nmedia - Fotolia.com] Komunikacja z klientem a model SaaS](https://s3.egospodarka.pl/grafika/komunikacja-z-klientem/Komunikacja-z-klientem-a-model-SaaS-Qq30bx.jpg)

![Bezpieczne zakupy internetowe? [© Scanrail - Fotolia.com] Bezpieczne zakupy internetowe?](https://s3.egospodarka.pl/grafika/zakupy-przez-internet/Bezpieczne-zakupy-internetowe-apURW9.jpg)

![Tydzień 35/2003 (25-31.08.2003 [© RVNW - Fotolia.com] Tydzień 35/2003 (25-31.08.2003](https://s3.egospodarka.pl/grafika//Tydzien-35-2003-25-31-08-2003-vgmzEK.jpg)

![Crowley dostępny w Łodzi [© pizuttipics - Fotolia.com] Crowley dostępny w Łodzi](https://s3.egospodarka.pl/grafika/Crowley/Crowley-dostepny-w-Lodzi-QhDXHQ.jpg)

![Trwonienie publicznych pieniędzy [© Scanrail - Fotolia.com] Trwonienie publicznych pieniędzy](https://s3.egospodarka.pl/grafika/inwestycje-panstwowe/Trwonienie-publicznych-pieniedzy-apURW9.jpg)

![Program Rozwoju Obszarów Wiejskich PROW 312 [© Minerva Studio - Fotolia.com] Program Rozwoju Obszarów Wiejskich PROW 312](https://s3.egospodarka.pl/grafika/Program-Rozwoju-Obszarow-Wiejskich/Program-Rozwoju-Obszarow-Wiejskich-PROW-312-iG7AEZ.jpg)

![Ochrona danych osobowych w sieci: nie daj się śledzić! [© vege - Fotolia.com] Ochrona danych osobowych w sieci: nie daj się śledzić!](https://s3.egospodarka.pl/grafika2/chrona-danych-osobowych/Ochrona-danych-osobowych-w-sieci-nie-daj-sie-sledzic-131491-150x100crop.jpg)

![Europa: wydarzenia tygodnia 12/2015 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 12/2015](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-12-2015-sNRO59.jpg)

![Świat: wydarzenia tygodnia 5/2019 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 5/2019](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-5-2019-12AyHS.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels]](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-50x33crop.jpg) Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

![Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków? [© pexels] Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków?](https://s3.egospodarka.pl/grafika2/podroze-Polakow/Przechytrzyc-ruch-drogowy-czyli-kiedy-wyjechac-na-Wielkanoc-zeby-uniknac-korkow-271302-150x100crop.jpg)

![Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą? [© wygenerowane przez AI] Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą?](https://s3.egospodarka.pl/grafika2/podatek-u-zrodla/Podatek-u-zrodla-kiedy-certyfikat-rezydencji-i-oswiadczenie-nie-wystarcza-271314-150x100crop.jpg)

![Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast? [© wygenerowane przez AI] Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast?](https://s3.egospodarka.pl/grafika2/wynajem-krotkoterminowy/Najem-krotkoterminowy-czeka-zmiana-przepisow-Kara-50-000-zl-zgoda-sasiadow-i-zakazy-w-centrach-miast-271300-150x100crop.jpg)

![KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos? [© wygenerowane przez AI] KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos?](https://s3.egospodarka.pl/grafika2/KSeF/KSeF-od-1-kwietnia-2026-czy-najmniejsze-firmy-czeka-chaos-271299-150x100crop.jpg)

![Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych [© pexels] Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych](https://s3.egospodarka.pl/grafika2/samowola-budowlana/Wiecej-kontroli-mniej-kar-Nowe-podejscie-do-samowoli-budowlanych-271296-150x100crop.jpg)

![Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój [© pexels] Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój](https://s3.egospodarka.pl/grafika2/ulga-B-R/Kto-naprawde-korzysta-z-ulgi-B-R-Nowe-dane-budza-niepokoj-271272-150x100crop.jpg)

![Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach? [© pexels] Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach?](https://s3.egospodarka.pl/grafika2/rynek-powierzchni-biurowych/Koszty-eksploatacyjne-biura-na-wynajem-stabilizacja-czy-nowe-podwyzki-w-biurowcach-271270-150x100crop.jpg)