-

![Last minute a bezpieczeństwo w sieci [© stoupa - Fotolia.com] Last minute a bezpieczeństwo w sieci]()

Last minute a bezpieczeństwo w sieci

... biorą urlopów ani nie mają wakacji" - mówi J.R. Smith, Dyrektor Generalny AVG Technologies. Co zrobić, by last minute nie oznaczało lost money? Specjaliści z AVG Technologies ... , że strona, na której jesteś, ma certyfikat SSL o rozszerzonej walidacji. Zobaczysz go na takich rodzajach stron, jak sklepy internetowe lub witryny przetwarzające dane ...

-

![Decyzje zakupowe są nieracjonalne [© Minerva Studio - Fotolia.com] Decyzje zakupowe są nieracjonalne]()

Decyzje zakupowe są nieracjonalne

... mobilną informującą klienta o poziomie jego wydatków, bez stresowania go konkretnymi liczbami. 2. Wykorzystaj siłę domniemanej opcji wyboru Prezentacja jedynej opcji zakupu skutecznie podnosi szansę na jej rzeczywisty wybór. Stawianie klienta przed koniecznością wyborów, co gorsza złożonych, powoduje, że finalna przyjemność odczuwana po trudnym ...

-

![Projektor BenQ MP780ST Projektor BenQ MP780ST]()

Projektor BenQ MP780ST

... jest łatwość jej zastosowania – natychmiast po włączeniu projektora i podłączeniu go do komputera interaktywne funkcje dostępne są bez konieczności przeprowadzania żadnych kalibracji, ... prezentacje są trudne do przecenienia. Przyciągają uwagę uczniów czy słuchaczy, ale co ważniejsze, pozwalają łatwiej zrozumieć prezentowane zagadnienia – np. budowę ...

-

![Kaspersky Lab: szkodliwe programy VII 2010 Kaspersky Lab: szkodliwe programy VII 2010]()

Kaspersky Lab: szkodliwe programy VII 2010

... ograniczania działania oprogramowania oraz pobierać lub instalować inne szkodliwe oprogramowanie. Co ciekawe, za prawie jedną czwartą wykrytych infekcji odpowiedzialna była Brazylia, natomiast około ... informacją, że program jest zarchiwizowany i aby uzyskać hasło w celu rozpakowania go, należy wysłać od jednej do trzech wiadomości SMS. Każda ...

-

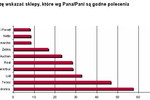

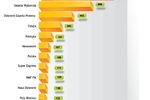

![Sieci handlowe a preferencje konsumenta Sieci handlowe a preferencje konsumenta]()

Sieci handlowe a preferencje konsumenta

... miejscu plasuje się Tesco. Poleca go prawie połowa badanych, jednak marka ta wskazywana była najczęściej wśród respondentów poniżej 40 roku życia. Mieszkańcy największych miast polecają również takie sklepy jak: Lidl (33%), Carrefour (29%) oraz Real (28%). „Co ciekawe osoby z wyższym wykształceniem i o wyższych ...

-

![Jak bezpiecznie płacić za zakupy w internecie? [© Minerva Studio - Fotolia.com] Jak bezpiecznie płacić za zakupy w internecie?]()

Jak bezpiecznie płacić za zakupy w internecie?

... bezpośrednio kierowany do strony banku, w którym ma rachunek bankowy. Jedyne, co trzeba zrobić, to zalogować się i zaakceptować przelew za pomocą kodów jednorazowych ... 12 miesięcy i można łączyć kilka kuponów w jeden o wyższym nominale lub dzielić, można go też przewalutować. PayPerCall – płatność przez telefon (dla telefonów stacjonarnych – zapłata ...

-

![Pszczelarze zbiorą więcej miodu [© Scanrail - Fotolia.com] Pszczelarze zbiorą więcej miodu]()

Pszczelarze zbiorą więcej miodu

... W niektórych regionach, zwłaszcza w południowo-wschodniej części kraju miodu nie ma, ale za to jest go więcej niż w ubiegłym roku np. na Opolszczyźnie czy na Dolnym Śląsku. Nieźle ... . Zdaniem prezesa PZP, w sumie już zebrano ok. 16 tys. ton tego produktu, czyli tyle, co w ubiegłym roku. Choć cena miodu rośnie, nie ma kłopotów z jego sprzedażą. Miód z ...

-

![Polska: wydarzenia tygodnia 33/2010 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 33/2010]()

Polska: wydarzenia tygodnia 33/2010

... pierwszych 6 miesiącach bieżącego roku deficyt w handlu zagranicznym był na poziomie 4775,8 mln EUR, co odpowiada 6481,9 mln USD. W lipcu inflacja osiągnęła najniższej poziom 2%. Wg prognoz teraz ... : parasol noś także przy pogodzie. Wydaje mi się, że nie tylko zabieramy go z sobą, ale też nie zastanawiamy się nad jego zabraniem nawet wówczas, gdy ...

-

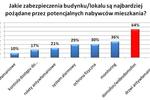

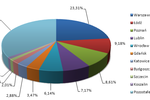

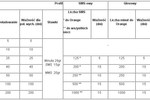

![Zakup mieszkania a bezpieczeństwo okolicy Zakup mieszkania a bezpieczeństwo okolicy]()

Zakup mieszkania a bezpieczeństwo okolicy

... r. ankiecie bezpieczeństwo okazało się na tyle mało istotne, że jedynie niecałe 8 proc. ankietowanych Internautów uznało go za kluczowy czynnik przy wyborze mieszkania. Zwiększona podaż mieszkań, a co za tym idzie szersze możliwości wyboru spośród dostępnych na rynku ofert spowodowało, że bezpieczeństwo mieszkania staje ...

-

![Szkodliwe programy w Polsce VII 2010 Szkodliwe programy w Polsce VII 2010]()

Szkodliwe programy w Polsce VII 2010

... , co oznaczało minimum 9% udział w infekcjach całego kraju. Tym razem mazowieckie zostało oznaczone kolorem bordowym. Zmniejszył się udział województw śląskiego i dolnośląskiego. Okres wakacji często jest wykorzystywany przez cyberprzestępców. Ludzie na wakacjach zmniejszają swoją czujność, dzieci więcej czasu wolnego czasu częściej spędzają go ...

-

![Świat: wydarzenia tygodnia 36/2010 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 36/2010]()

Świat: wydarzenia tygodnia 36/2010

... na pewno będzie zmuszony te kary zapłacić, lub znacznie obniżyć ceny, co w konsekwencji osłabi ekonomicznie koncern (dotychczasowe koszty znacznie przekroczyły planowane wydatki). ... na pokład od 500 do ponad 800 pasażerów. W ostatnim czasie wprowadzono go do regularnej eksploatacji na linii dalekowschodniej i południowoafrykańskiej. To na pewno ...

-

![Nowa taryfa Orange One Nowa taryfa Orange One]()

Nowa taryfa Orange One

... 30 dni Zegar Stop - dodatkowe 30 minut na połączenia w Orange za wydanie na rozmowy, co najmniej 1 zł na dobę. Użytkownik może dostać dodatkowe minuty wielokrotnie, jednak nie ... z nich pozwala klientowi na wybór dopasowanej do jego potrzeb taryfy: Orange One, Nowe Orange Go, Orange POP czy Orange Free na kartę z dużymi pakietami na internet mobilny. W ...

-

![Partnerzy handlowi doceniają rozwiązania UC [© Scanrail - Fotolia.com] Partnerzy handlowi doceniają rozwiązania UC]()

Partnerzy handlowi doceniają rozwiązania UC

... do instytucji finansowych, ponieważ usprawniają procesy, co z kolei pomaga generować wyższe zyski. W związku z tym partnerzy handlowi uważają, że to właśnie sektor usług finansowych będzie wiódł prym pod względem zainteresowania wdrożeniami aplikacji UC – 24 % ankietowanych wskazało go jako swój pierwszy wybór. Dostawcy sprzętu ...

-

![Jednoosobowe firmy mocno zadłużone Jednoosobowe firmy mocno zadłużone]()

Jednoosobowe firmy mocno zadłużone

... i dopilnowanie kolejnych nieubłaganych terminów wymaga dużych umiejętności zarządzania firmą, a także – co tu dużo mówić – stałego i terminowego dopływu gotówki. O ile w zarządzaniu ... sposobów na uchronienie się przed współpracą z nierzetelnym partnerem jest sprawdzenie go w biurze informacji gospodarczej, np. Rejestrze Dłużników ERIF BIG SA. Opinia ...

-

![Najczęściej cytowane media VIII 2010 Najczęściej cytowane media VIII 2010]()

Najczęściej cytowane media VIII 2010

... PiS. Oświadczenie było potem komentowane w mediach przez samego Zbigniewa Ziobro. Po roku Radio ZET znika z TOP15 najbardziej opiniotwórczych mediów. Co więcej – zabrakło go też na liście najczęściej cytowanych stacji radiowych. W historii badania Radio ZET sięgało po brąz, wielokrotnie znajdowało się na czwartym ...

-

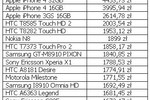

![Najdroższe i najtańsze telefony IX 2010 Najdroższe i najtańsze telefony IX 2010]()

Najdroższe i najtańsze telefony IX 2010

... E75 z średnią ceną 1452,67 zł. Taką samą sytuację ze swoimi przedstawicielami w zestawieniu, co w Nokii, ma Sony Ericsson. Najdroższym produktem tego producenta jest Sony Ericsson ... 88,04 zł. Brąz przypadł urządzeniu polskiego producenta – myPhone 1170 easy. Aby go kupić należy średnio zapłacić 93,4 zł. Na trzynastym miejscu znajdziemy jeszcze jeden ...

-

![Nowe telefony z Windows Phone 7 Nowe telefony z Windows Phone 7]()

Nowe telefony z Windows Phone 7

... społecznościowych staje się prostsze. Windows Phone 7 integruje się również z internetowymi galeriami i komputerem PC, przez co telefon staje się miejscem do przeglądania całej kolekcji zdjęć i wideo. Muzyka i wideo. Windows ... bezpłatna usługa Find My Phone dostępna w Windows Live pozwala zdalnie uruchomić dzwonek telefonu, zablokować go, wymazać ...

-

![Jaki jest polski milioner? [© Scanrail - Fotolia.com] Jaki jest polski milioner?]()

Jaki jest polski milioner?

... stosunek do polityków, ale pozytywnie ocenia przemiany ostatnich 20 lat. To, co się rzuca w oczy i czym odróżniamy się od milionerów z innych krajów, jest niska aktywność ... i wzorców do naśladowania. W przypadku sportu różnice są też wyraźne, Polacy wolą go raczej oglądać niż uprawiać. Zupełnie inaczej jest np. w przypadku Austrii, gdzie zdecydowana ...

-

![Terminal lotniczy we Wrocławiu na finiszu Terminal lotniczy we Wrocławiu na finiszu]()

Terminal lotniczy we Wrocławiu na finiszu

... mógł odprawić rocznie 3,5 mln podróżnych – 2 razy więcej niż obecnie użytkowany. Będzie go można rozbudować, tak by był w stanie obsłużyć nawet 7 mln ludzi. Ma ... Wrocław. Wrocławskie lotnisko będzie mogło obsłużyć 36 operacji lotniczych na godzinę - co półtorej minuty możliwy będzie start lub lądowanie samolotu. Możliwości operacyjne wzrosną ...

-

![Telefony Samsung Wave 723 i Wave 533 Telefony Samsung Wave 723 i Wave 533]()

Telefony Samsung Wave 723 i Wave 533

... Wave 723 zadbano o wysoki stopień komfortu i łatwości użytkowania – gwarantują go 3,2-calowy wyświetlacz TFT z obsługą Multi-touch oraz intuicyjny interfejs użytkownika. Najnowszy ... oraz wygodne korzystanie z wszystkich opcji na poziomie telefonu komórkowego. Co więcej, społecznościowe kompetencje rozszerzono o usługi lokalizacyjne. Wszystkimi ...

-

![Europa: wydarzenia tygodnia 43/2010 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 43/2010]()

Europa: wydarzenia tygodnia 43/2010

... danych Instytutu ZEW. Opublikowany raport ZEW pokazał, że indeks mierzący oczekiwania tych grup co do wzrostu gospodarczego Niemiec, spadł do minus 7,2 pkt z minus 4,3 pkt ... chciałaby też, aby kraje, których dług wynosi powyżej poziomu 60% PKB, zmniejszały go o min. 5%/rok. Te propozycje ostatnio zostały zakwestionowane przez Francję i prawdopodobnie ...

-

![Zaniedbany sektor MSP [© Scanrail - Fotolia.com] Zaniedbany sektor MSP]()

Zaniedbany sektor MSP

... zostać zmuszone do udzielania wyższych pożyczek na rozwój innowacyjnych przedsięwzięć i małych firm, co zwraca uwagę na fakt, że dostęp do kredytów jest dla przedsiębiorców ... gospodarki krajowej, segment małych i średnich przedsiębiorstw walczy o to, by go wysłuchano. W następstwie globalnego pogorszenia koniunktury ten kluczowy sektor gospodarki ...

-

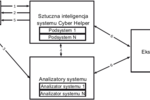

![Sztuczna inteligencja a bezpieczeństwo IT Sztuczna inteligencja a bezpieczeństwo IT]()

Sztuczna inteligencja a bezpieczeństwo IT

... świadomość, intuicja, umiejętność rozróżniania między rzeczami ważnymi i tymi mniej istotnymi - i co najważniejsze – chęć zdobywania nowej wiedzy. Wszystkie te cechy pozwalają ... , jest on przesyłany do laboratorium antywirusowego z mocnym zaleceniem umieszczenia go w antywirusowej bazie danych; następnie tworzony jest skrypt leczenia dla użytkownika ( ...

-

![Zagrożenia internetowe w 2011 r. - prognozy [© stoupa - Fotolia.com] Zagrożenia internetowe w 2011 r. - prognozy]()

Zagrożenia internetowe w 2011 r. - prognozy

... Trend Micro: "Przez lata firmie Microsoft udało się ujednolicić komputery stacjonarne, co zapewniło cyberprzestępcom jedną platformę stanowiącą łatwy cel ataku. Obecnie pojawia ... szkodliwego oprogramowania, promowaniu go w zręcznie sformułowanych wiadomościach e-mail zachęcających użytkownika do kliknięcia łącza, które skieruje go do programu ...

-

![Verbatim: nowe dyski twarde USB Verbatim: nowe dyski twarde USB]()

Verbatim: nowe dyski twarde USB

... mm superszybki przenośny dysk twardy USB 3.0 Store ‘n’ Go firmy Verbatim jest poręczny, dzięki czemu przechowywanie i przenoszenie cyfrowych bibliotek i codziennych plików roboczych jest łatwe. Nowa technologia USB 3.0 umożliwia przesyłanie danych z prędkością do 4,8 Gbit na sekundę, co pozwala na szybkie przenoszenie nawet dużych plików ...

-

![Robak Zeroll rozsyła spam Robak Zeroll rozsyła spam]()

Robak Zeroll rozsyła spam

... , że opuszcza stronę. Jeżeli użytkownik kliknie przycisk „Continue”, odsyłacz zaprowadzi go na zainfekowaną stronę. Cyberprzestępcy wykorzystali ten mechanizm, aby szkodliwy odsyłacz wyglądał ... obiektu. Można powiedzieć, że Facebook jest wykorzystywany w ten sam sposób co usługa typu bit.ly: pozwala modyfikować odsyłacze, tak aby były kierowane ...

-

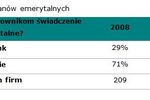

![Popularność planów emerytalnych 2010 Popularność planów emerytalnych 2010]()

Popularność planów emerytalnych 2010

... PPE (pracownicze plany emerytalne) - około 2/3 frm deklarujących posiadanie planu prowadzi go właśnie w tej formie. Kto zarządza planami? Jako podmiot zarządzający planem ... , że w ramach jednej organizacji występować może kilka „firm”, np. jej różne oddziały, a co za tym idzie - kilka planów emerytalnych. Jak powiedział Krzysztof Nowak, szef Mercer w ...

-

![Sophos: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] Sophos: zagrożenia internetowe 2010]()

Sophos: zagrożenia internetowe 2010

... . Ankieta koncentruje się na doświadczeniach użytkowników w sieciach społecznościowych, szczególnie w miejscu pracy. Do połowy 2010, Facebook zarejestrował pół miliarda aktywnych użytkowników, co czyni go nie tylko największym portalem społecznościowym, ale także jednym z najbardziej popularnych miejsc w sieci. Nic więc dziwnego, że ta ogromna baza ...

-

![Polska: wydarzenia tygodnia 3/2011 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 3/2011]()

Polska: wydarzenia tygodnia 3/2011

... co oznacza, że sytuacja polskiej gospodarki nie jest zła. Polski rząd tnie dziś wydatki, do czego zmusza go nie tylko sytuacja budżetu, ale też Bruksela, która ostatnio wezwała go ... nadziei na wprowadzenie skutecznych reform (poza OFE, co nie ma charakteru reformatorskiego), więc w tym zakresie należy go traktować jako rok stracony. Warto przypatrzeć ...

-

![Polskie górnictwo czekają zmiany [© christian42 - Fotolia.com] Polskie górnictwo czekają zmiany]()

Polskie górnictwo czekają zmiany

... o ogromnym apetycie na surowce wśród krajów rozwijających się, nie zawsze można go zaspokoić, ze względu na konieczność uzyskiwania pozwoleń na uruchomienie nowych ... , tylko w 2009 r. zawarły one rekordową liczbę 33 transakcji o łącznej wartości 9,2 mld dolarów. Co więcej, prawie trzy czwarte (73%) podmiotów mających siedzibę w tym kraju oczekuje, ...

-

![Bezpieczeństwo obrotu gospodarczego IV kw. 2010 Bezpieczeństwo obrotu gospodarczego IV kw. 2010]()

Bezpieczeństwo obrotu gospodarczego IV kw. 2010

... %) niż negatywnie (25%) oceniają ubiegły rok, a największa ich część uważa go za porównywalny (44%) z 2009 rokiem. Jeszcze bardziej optymistycznie brzmią przewidywania na ... płatniczych na poziom bezpieczeństwa gospodarczego. Na zlecenie firmy BIG InfoMonitor, co kwartał, instytut Pentor przeprowadza badanie wśród osób odpowiedzialnych za finanse w ...

-

![Problemy niepokojące Polaków Problemy niepokojące Polaków]()

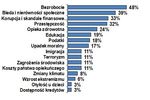

Problemy niepokojące Polaków

... niepokojących problemów, bieda i nierówności społeczne to najbardziej niepokojący problem na świecie - wymieniono go wśród najpoważniejszych w 23 na 24 badane kraje (z wyjątkiem USA). ... i USA, terroryzm w Indiach i Turcji, imigracja zaś niepokoi tylko w Wielkiej Brytanii. Co niepokoi Polaków? Jak pokazują wyniki badania Ipsos Global Advisor, Polaków ...

-

![Lustrzanka cyfrowa Canon EOS 1100D Lustrzanka cyfrowa Canon EOS 1100D]()

Lustrzanka cyfrowa Canon EOS 1100D

... rozdzielczości 12,2 megapiksela umożliwia rejestrowanie obrazu formatu A3 lub kadrowanie go w celu uzyskania ekscytujących kompozycji bez kompromisów, jeśli chodzi o jakość ... optyczna stabilizacja obrazu firmy Canon pozwala wydłużyć czas ekspozycji o cztery podziałki, co gwarantuje ostrość obrazu nawet przy maksymalnym zbliżeniu lub fotografowaniu w ...

-

![Dzień Bezpiecznego Internetu 2011 [© stoupa - Fotolia.com] Dzień Bezpiecznego Internetu 2011]()

Dzień Bezpiecznego Internetu 2011

... temu W grę World of Warcraft (WoW) gra obecnie 13 milionów graczy co czyni ją największą na świecie społecznością MMORPG MMORPGs wygenerowała 1,5 miliarda USD ... Jeśli potrzebujesz aktualizacji jakiekolwiek oprogramowania, z którego korzystasz, nigdy nie instaluj go z poziomu portalu społecznościowego (może zawierać np. Trojana), tylko przejdź na ...

-

![Ocena finansów firmy: teoria trzech soczewek Ocena finansów firmy: teoria trzech soczewek]()

Ocena finansów firmy: teoria trzech soczewek

... kolejności wyliczania, jest zysk EBIT. Charakterystycznymi cechami zysku EBIT, odróżniającymi go od zysku operacyjnego i zysku netto, jest wyłączenie z kalkulacji kosztów ... jest konieczność szybkiego upłynniania składników majątku trwałego w sytuacji zagrożenia utraty płynności, co nie zawsze jest łatwe i skuteczne. Strategia konserwatywna, zwana ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Last minute a bezpieczeństwo w sieci [© stoupa - Fotolia.com] Last minute a bezpieczeństwo w sieci](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Last-minute-a-bezpieczenstwo-w-sieci-MBuPgy.jpg)

![Decyzje zakupowe są nieracjonalne [© Minerva Studio - Fotolia.com] Decyzje zakupowe są nieracjonalne](https://s3.egospodarka.pl/grafika/strategie-zakupowe/Decyzje-zakupowe-sa-nieracjonalne-iG7AEZ.jpg)

![Jak bezpiecznie płacić za zakupy w internecie? [© Minerva Studio - Fotolia.com] Jak bezpiecznie płacić za zakupy w internecie?](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/Jak-bezpiecznie-placic-za-zakupy-w-internecie-iG7AEZ.jpg)

![Pszczelarze zbiorą więcej miodu [© Scanrail - Fotolia.com] Pszczelarze zbiorą więcej miodu](https://s3.egospodarka.pl/grafika/miod/Pszczelarze-zbiora-wiecej-miodu-apURW9.jpg)

![Polska: wydarzenia tygodnia 33/2010 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 33/2010](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-33-2010-vgmzEK.jpg)

![Świat: wydarzenia tygodnia 36/2010 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 36/2010](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-36-2010-12AyHS.jpg)

![Partnerzy handlowi doceniają rozwiązania UC [© Scanrail - Fotolia.com] Partnerzy handlowi doceniają rozwiązania UC](https://s3.egospodarka.pl/grafika/komunikacja-w-firmie/Partnerzy-handlowi-doceniaja-rozwiazania-UC-apURW9.jpg)

![Jaki jest polski milioner? [© Scanrail - Fotolia.com] Jaki jest polski milioner?](https://s3.egospodarka.pl/grafika/badania-spoleczne/Jaki-jest-polski-milioner-apURW9.jpg)

![Europa: wydarzenia tygodnia 43/2010 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 43/2010](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-43-2010-sNRO59.jpg)

![Zaniedbany sektor MSP [© Scanrail - Fotolia.com] Zaniedbany sektor MSP](https://s3.egospodarka.pl/grafika/kondycja-MSP/Zaniedbany-sektor-MSP-apURW9.jpg)

![Zagrożenia internetowe w 2011 r. - prognozy [© stoupa - Fotolia.com] Zagrożenia internetowe w 2011 r. - prognozy](https://s3.egospodarka.pl/grafika/Trend-Micro/Zagrozenia-internetowe-w-2011-r-prognozy-MBuPgy.jpg)

![Sophos: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] Sophos: zagrożenia internetowe 2010](https://s3.egospodarka.pl/grafika/Sophos/Sophos-zagrozenia-internetowe-2010-MBuPgy.jpg)

![Polska: wydarzenia tygodnia 3/2011 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 3/2011](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-3-2011-vgmzEK.jpg)

![Polskie górnictwo czekają zmiany [© christian42 - Fotolia.com] Polskie górnictwo czekają zmiany](https://s3.egospodarka.pl/grafika/gornictwo/Polskie-gornictwo-czekaja-zmiany-zaGbha.jpg)

![Dzień Bezpiecznego Internetu 2011 [© stoupa - Fotolia.com] Dzień Bezpiecznego Internetu 2011](https://s3.egospodarka.pl/grafika/Dzien-Bezpiecznego-Internetu/Dzien-Bezpiecznego-Internetu-2011-MBuPgy.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Składka zdrowotna 2026 i podatek liniowy - ile wynosi, jaki limit odliczenia [© wygenerowane przez AI] Składka zdrowotna 2026 i podatek liniowy - ile wynosi, jaki limit odliczenia](https://s3.egospodarka.pl/grafika2/skladka-na-ubezpieczenie-zdrowotne/Skladka-zdrowotna-2026-i-podatek-liniowy-ile-wynosi-jaki-limit-odliczenia-270127-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels]](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-50x33crop.jpg) Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

![Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków? [© pexels] Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków?](https://s3.egospodarka.pl/grafika2/podroze-Polakow/Przechytrzyc-ruch-drogowy-czyli-kiedy-wyjechac-na-Wielkanoc-zeby-uniknac-korkow-271302-150x100crop.jpg)

![Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą? [© wygenerowane przez AI] Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą?](https://s3.egospodarka.pl/grafika2/podatek-u-zrodla/Podatek-u-zrodla-kiedy-certyfikat-rezydencji-i-oswiadczenie-nie-wystarcza-271314-150x100crop.jpg)

![Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast? [© wygenerowane przez AI] Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast?](https://s3.egospodarka.pl/grafika2/wynajem-krotkoterminowy/Najem-krotkoterminowy-czeka-zmiana-przepisow-Kara-50-000-zl-zgoda-sasiadow-i-zakazy-w-centrach-miast-271300-150x100crop.jpg)

![KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos? [© wygenerowane przez AI] KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos?](https://s3.egospodarka.pl/grafika2/KSeF/KSeF-od-1-kwietnia-2026-czy-najmniejsze-firmy-czeka-chaos-271299-150x100crop.jpg)

![Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych [© pexels] Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych](https://s3.egospodarka.pl/grafika2/samowola-budowlana/Wiecej-kontroli-mniej-kar-Nowe-podejscie-do-samowoli-budowlanych-271296-150x100crop.jpg)

![Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój [© pexels] Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój](https://s3.egospodarka.pl/grafika2/ulga-B-R/Kto-naprawde-korzysta-z-ulgi-B-R-Nowe-dane-budza-niepokoj-271272-150x100crop.jpg)

![Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach? [© pexels] Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach?](https://s3.egospodarka.pl/grafika2/rynek-powierzchni-biurowych/Koszty-eksploatacyjne-biura-na-wynajem-stabilizacja-czy-nowe-podwyzki-w-biurowcach-271270-150x100crop.jpg)