-

![Kryptowaluty. Jakie metody stosują cyberprzestępcy? Kryptowaluty. Jakie metody stosują cyberprzestępcy?]()

Kryptowaluty. Jakie metody stosują cyberprzestępcy?

... zasadach cyberbezpieczeństwa i naraża się na kradzież zarówno kryptowalut, jak i swoich danych – dodaje. Cyberprzestępcy bogacą się na nieuczciwym kopaniu kryptowalut Proces ... celów – dodaje. Cyberprzestępców interesują zarówno gorące, jak i zimne portfele ofiar Kryptowaluty są przechowywane w tak zwanych portfelach. W rzeczywistości użytkownik może ...

-

![Allianz Trade: ekonomia wojny w Ukrainie i jej następstwa [© pixabay.com] Allianz Trade: ekonomia wojny w Ukrainie i jej następstwa]()

Allianz Trade: ekonomia wojny w Ukrainie i jej następstwa

... warunkach gospodarczych i finansowych w czasie wojen i po nich? W zależności od dostępności i dokładności danych, w jakim stopniu doświadczenia te rzucają światło na obecną wojnę w Ukrainie? Ze ... pewne cenne korzyści z członkostwa w UE i NATO. Natomiast z pewnością, oprócz ofiar w ludziach, koszty wojny dla Ukrainy są już teraz niebotycznie wysokie. ...

-

![AI i deepfake wykorzystywane do szantaży seksualnych [© pixabay.com] AI i deepfake wykorzystywane do szantaży seksualnych]()

AI i deepfake wykorzystywane do szantaży seksualnych

... cyberbezpieczeństwa z ESET. Amerykańskie służby ogłosiły, że otrzymują coraz więcej zgłoszeń od ofiar szantaży online, których zdjęcia lub filmy zostały przekształcone za pomocą ... takich wiadomości przytaczają dane osobowe, np. uzyskane w wyniku wcześniejszych wycieków danych, aby uwiarygodnić swoje historie. Sprawcy ataków typu sextortion ...

-

![Przestępczość internetowa [© Minerva Studio - Fotolia.com] Przestępczość internetowa]()

Przestępczość internetowa

... , ataki mające miejsce w przeszłości powodowały zniszczenie danych, obecnie mają one za zadanie dyskretne wykradanie danych w celu uzyskania korzyści finansowych bez ... w ten sposób wysyła korespondencję elektroniczną do wielkiej ilości osób - potencjalnych ofiar, kierując je za pomocą odpowiednio spreparowanej treści maila na witrynę WWW, udającą ...

-

![Zagrożenia internetowe I-VI 2008 [© Scanrail - Fotolia.com] Zagrożenia internetowe I-VI 2008]()

Zagrożenia internetowe I-VI 2008

... poczty elektronicznej, banki i popularne serwisy handlu elektronicznego. Niedawno powstała nowa forma phishingu polegająca na ostrzeganiu potencjalnych ofiar przed wiadomościami mającymi na celu wyłudzenie danych osobowych. Jest to sprytny sposób na wzbudzenie zaufania i zachęcenie użytkowników do kliknięcia łącza prowadzącego do niebezpiecznej ...

-

![Zagrożenia internetowe I kw. 2012 Zagrożenia internetowe I kw. 2012]()

Zagrożenia internetowe I kw. 2012

... komputera nie pozostały praktycznie żadne ślady infekcji czy gromadzenia danych. W przypadku tego incydentu, w jednym niebezpiecznym szkodliwym programie połączono dwie znane ... tworem, który wyróżnia się spośród innych szkodliwych programów. Z powodu niewielkiej liczby ofiar na całym świecie (mniej niż 50) Duqu pozostaje najbardziej tajemniczym ...

-

![Phishing: cyberprzestępcy atakują portale społecznościowe [© Maksim Kabakou - Fotolia] Phishing: cyberprzestępcy atakują portale społecznościowe]()

Phishing: cyberprzestępcy atakują portale społecznościowe

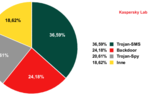

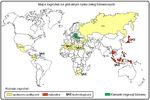

... tej listy, zarabiając pieniądze na sprzedaży skradzionych danych. Dane statystyczne Według danych z 2013 r. pochodzących z sieci Kaspersky Security ... sposób użytkownicy trafiają na fałszywe strony internetowe? Cyberprzestępcy wymyślili wiele sposobów wabienia swoich ofiar na strony phishingowe. Zwykle wysyłają odsyłacze do stron phishingowych przy ...

-

![Trend Micro: zagrożenia internetowe III kw. 2015 [© anyaberkut - Fotolia.com] Trend Micro: zagrożenia internetowe III kw. 2015]()

Trend Micro: zagrożenia internetowe III kw. 2015

... w firmie Trend Micro. Miniony kwartał zaowocował w wycieki danych, na przykład z portalu Ashley Madison, które doprowadziły do całej serii ataków wtórnych. W rezultacie skradzione dane wrażliwe zostały umieszczone w domenie publicznej, co odbiło się negatywnie na reputacji ofiar i wykraczało poza zwyczajne szkody związane z zakłóceniem operacji ...

-

![Ransomware bije nowe rekordy [© santiago silver - Fotolia.com] Ransomware bije nowe rekordy]()

Ransomware bije nowe rekordy

... dla firm przestoje oraz utrata czy wycieki danych, dlatego stale przesuwają granicę i testują możliwości finansowe ofiar - twierdzi Łukasz Formas, Kierownik zespołu inżynierów w Sophos. ... operatorów oprogramowania szyfrującego i sprawia, że każdy atak może skutkować wyciekiem danych. Co więcej, zapłata okupu nie daje już gwarancji bezpieczeństwa - ...

-

![Motoryzacja przyszłości. Kradzież samochodu w rękach hakera [© pixabay.com] Motoryzacja przyszłości. Kradzież samochodu w rękach hakera]()

Motoryzacja przyszłości. Kradzież samochodu w rękach hakera

... . To zagrożenie zdecydowanie nie odeszło do lamusa. Kierunek 2: nadużycia danych kierowców? Nowoczesne pojazdy zbierają coraz więcej danych o użytkownikach: gdzie i kiedy jeżdżą, gdzie się zatrzymują, ... wyciekły, aby w razie potrzeby wydobyć jeszcze więcej informacji. Informacja o statusie majątkowym ofiar także może mieć dla nich dużą wartość i ...

-

![Europejski Miesiąc Cyberbezpieczeństwa. Silne hasło to podstawa Europejski Miesiąc Cyberbezpieczeństwa. Silne hasło to podstawa]()

Europejski Miesiąc Cyberbezpieczeństwa. Silne hasło to podstawa

... . Inną metodą wyłudzania danych jest wykorzystanie oprogramowania zaliczanego do kategorii information stealers, czyli złodzieje informacji. Aplikacje te są zaprojektowane do potajemnego gromadzenia danych osobowych, w tym nazw użytkowników i haseł, z zainfekowanych urządzeń. Złodzieje często wkradają się do systemów ofiar za pomocą fałszywych ...

-

![Oszustwa internetowe: jak ich uniknąć? Oszustwa internetowe: jak ich uniknąć?]()

Oszustwa internetowe: jak ich uniknąć?

... danych wymaganych do dokonania płatności, oszuści sprawiają, że wpłacane datki lądują w ich kieszeni. W wiadomości tej odbiorca jest proszony o przekazanie pieniędzy na sieroty z północnej Rosji za pośrednictwem systemu płatności elektronicznych (podane są konta w dwóch różnych systemach). Oszuści próbują poruszyć serca potencjalnych ofiar ...

-

![Zagrożenia internetowe III kw. 2010 Zagrożenia internetowe III kw. 2010]()

Zagrożenia internetowe III kw. 2010

... kosztować nawet do tysiąca rubli. Ze względu na ogromną liczbę ofiar Kaspersky Lab oraz kilka innych firm antywirusowych uruchomili specjalną usługę w ... swoich systemów. Zagrożenia internetowe Wszystkie statystyki zaprezentowane w tej sekcji opierają się na danych dostarczonych przez moduł ochrony WWW wchodzący w skład rozwiązań firmy Kaspersky Lab ...

-

![Szkodliwe programy mobilne 2011 Szkodliwe programy mobilne 2011]()

Szkodliwe programy mobilne 2011

... zrezygnować z posiadania tej “pomocy w gromadzeniu danych diagnostycznych” na swoim telefonie? Obecnie problem ochrony danych osobistych jest bardziej palący niż ... innych poufnych danych przesyłanych za pośrednictwem wiadomości tekstowych). Jednak ataki te prawdopodobnie staną się bardziej ukierunkowane, a liczba ich ofiar zacznie wzrastać ...

-

![Spam 2013 [© faithie - Fotolia.com] Spam 2013]()

Spam 2013

... pokoleniem potencjalnych ofiar, którym technologie IT nie są obce. To motywuje ich do przyjęcia nowych taktyk, takich jak wysyłanie szkodliwych załączników pod przykrywką aktualizacji antywirusowych. Wśród szkodliwych załączników pojawia się coraz więcej szkodliwego oprogramowania, którego celem jest kradzież poufnych danych, zwłaszcza haseł ...

-

![Cryptojacking rządzi, a ransomware ciągle szyfruje [© twinsterphoto - Fotolia.com] Cryptojacking rządzi, a ransomware ciągle szyfruje]()

Cryptojacking rządzi, a ransomware ciągle szyfruje

... . To święcące ostatnio triumfy zagrożenie wykorzystuje moc obliczeniową komputerów swych ofiar do kopania kryptowaluty. Za popularnością cryptojackingu stoi intensywny rozwój rynków ... Tym samym redukujemy koszty przestoju w pracy niemal do zera i uniezależniamy bezpieczeństwo danych od czynników zewnętrznych. By zaś uniknąć samych ataków należy ...

-

![Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze? [© pixabay.com] Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze?]()

Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze?

... jednocześnie wzbudza wiele obaw w kontekście cyberbezpieczeństwa. Obawy te dotyczą kradzieży danych uwierzytelniających, ataków typu man-in-the-middle (cyberatak, w którym atakujący umieszcza się ... za ich odszyfrowanie czy niewykasowanie, co ma na celu maksymalizację szkód ofiar i zysków atakujących. Kwitnie również czarny rynek, na którym sprzedawane ...

-

![Phishing uderza w smartfony. Reaguje polski rząd Phishing uderza w smartfony. Reaguje polski rząd]()

Phishing uderza w smartfony. Reaguje polski rząd

... poufnych danych użytkowników, środków na kontach bankowych, haseł do płatności elektronicznych, danych ubezpieczeniowych. Te ... ofiar phishingu, smshingu, vishingu (phishingu przez telefon, w którym haker dzwoni lub wysyła wiadomość głosową) i pharming (kiedy haker przekierowuje użytkownika na fałszywą stronę w celu kradzieży jego poufnych danych ...

-

![Jak zachować bezpieczeństwo na LinkedIn? [© pixabay.com] Jak zachować bezpieczeństwo na LinkedIn?]()

Jak zachować bezpieczeństwo na LinkedIn?

... doskonale wiedzą w jaki sposób formułowane są takie powiadomienia i stosują je w swoich wiadomościach phishingowych wysyłanych do potencjalnych ofiar. Celem fałszywych powiadomień jest m.in. kradzież danych lub zainstalowanie złośliwego oprogramowania przez nieświadomego użytkownika – mówi Kamil Sadkowski z ESET. – Gdy klikniemy link zawarty ...

-

![Chat GPT: czym zagraża nam generatywna sztuczna inteligencja? [© pixabay.com] Chat GPT: czym zagraża nam generatywna sztuczna inteligencja?]()

Chat GPT: czym zagraża nam generatywna sztuczna inteligencja?

... tworzyć jeszcze bardziej wiarygodne wiadomości, a co za tym idzie „łowić” dużo więcej ofiar niż do tej pory. Niewykluczone, że spamerzy przestaną uderzać na ... człowiek. Natomiast sprawdzają się wsparcie, zwłaszcza w procesach analizowania danych i tworzenia danych wyjściowych w oparciu o informacje, które wprowadzamy. Chociaż sztuczna inteligencja ...

Tematy: ChatGPT, AI, sztuczna inteligencja, chatbot, chatboty, cyberataki, fałszywe wiadomości, spam, BEC, bezpieczeństwo IT, poczta e-mail, oszustwa -

![Cyberprzestępczość - jakie trendy w IV kwartale 2023? [© Andrey Burmakin - Fotolia.com] Cyberprzestępczość - jakie trendy w IV kwartale 2023?]()

Cyberprzestępczość - jakie trendy w IV kwartale 2023?

... sposób przez telefon, internet lub bezpośrednio – wynika z danych NCA. Jednym z powodów takiego stanu rzeczy jest ciągły przepływ danych zgromadzonych w tzw. darknecie (ukrytej ... coraz częściej budują profile ofiar, będące zestawieniem wielu informacji – twierdzi Europol. Łańcuch działań cyberprzestępczych, od kradzieży danych po oszustwo, angażuje ...

-

![Cyberbezpieczeństwo dzieci: Polska w ogonie Europy, co robić? [© 7721622 z Pixabay] Cyberbezpieczeństwo dzieci: Polska w ogonie Europy, co robić?]()

Cyberbezpieczeństwo dzieci: Polska w ogonie Europy, co robić?

... danych lub haseł do kont i profili. Coraz częściej phishing obejmuje ataki SMS-owe na telefony komórkowe lub fałszywe wiadomości w mediach społecznościowych i platformach gier, aby zmylić czujność ofiar ... nich należy wymienić naruszenia prywatności, niewłaściwe wykorzystanie danych osobowych uczniów, podszywanie się pod nich, bezprawne wykorzystanie ...

-

![Bezpieczna bankowość elektroniczna - porady [© stoupa - Fotolia.com] Bezpieczna bankowość elektroniczna - porady]()

Bezpieczna bankowość elektroniczna - porady

... czy aukcje internetowe. Phisher wysyła zazwyczaj spam do wielkiej liczby potencjalnych ofiar, kierując je na stronę w sieci, która udaje rzeczywisty bank internetowy, a w rzeczywistości ... komercyjnych, a różnego rodzaju firmy za jego pośrednictwem namawiają nas na kupno danych artykułów lub wabią wygraną wycieczką. Czasem jednak spam jest narzędziem ...

-

![Wzrost ataków na serwisy społecznościowe [© Scanrail - Fotolia.com] Wzrost ataków na serwisy społecznościowe]()

Wzrost ataków na serwisy społecznościowe

... bogatego repertuaru narzędzi służących do wyłudzeń, oszustw i infekcji komputerów potencjalnych ofiar”. G DATA podał przykładowy schemat ataku: do skrzynek e-mail internautów ... dokładnie sprofilowane maile phishingowe do konkretnych pracowników firm, używając udostępnionych danych jako przynęty. Specjalnie przygotowane pod daną firmę złośliwe ...

-

![Kaspersky Lab: zagrożenia internetowe I kw. 2010 Kaspersky Lab: zagrożenia internetowe I kw. 2010]()

Kaspersky Lab: zagrożenia internetowe I kw. 2010

... niemal każde nagłośnione wydarzenie, aby zwabić jak najwięcej potencjalnych ofiar na zainfekowane strony internetowe, nie pozostawiając żadnych wątpliwości co ... pieniądze użytkowników zainfekowanych komputerów przy użyciu przechwyconych z ich maszyn danych osobowych. Jedna czwarta najczęściej atakowanych państw jest zlokalizowana w Azji, gdzie ...

-

![Bezpieczne świąteczne zakupy online [© stoupa - Fotolia.com] Bezpieczne świąteczne zakupy online]()

Bezpieczne świąteczne zakupy online

... ”, czyli pierwszym piątku po amerykańskim Święcie Dziękczynienia. Cyber poniedziałek wyznacza nieoficjalny początek przedświątecznych zakupów online. Według danych firmy badawczej Javelin Strategy & Research liczba ofiar kradzieży tożsamości w Stanach Zjednoczonych wzrosła w ubiegłym roku o 12% osiągając poziom 11,1 mln osób (dorosłych). Jest to ...

-

![Globalny rynek usług biznesowych 2011 Globalny rynek usług biznesowych 2011]()

Globalny rynek usług biznesowych 2011

... .). Ryzyko naturalne Według raportu, tsunami w Japonii również zachwiało zaufaniem inwestorów. Tysiące ofiar, dziesiątki tysięcy zaginionych, 170 miliardów dolarów strat materialnych, 2 ... (za: Everest 2011 market predictions. Viewpoint: November 2010). Według danych firmy McKinsey światowy rynek outsourcingu w roku 2009 osiągnął poziom 1.8 biliona USD ...

-

![Kaspersky Lab: szkodliwe programy II 2012 Kaspersky Lab: szkodliwe programy II 2012]()

Kaspersky Lab: szkodliwe programy II 2012

... Duqu, przy czym przeważająca większość ofiar znajdowała się w Iranie. Analiza zaatakowanych organizacji oraz rodzaju danych, którymi są zainteresowani autorzy Duqu, ... Gdy Google ogłosił wprowadzenie tej nowej usługi, eksperci ds. bezpieczeństwa danych wyrazili obawy odnośnie bezpieczeństwa w razie gdyby telefon został zgubiony lub skradziony lub ...

-

![Trend Micro Titanium Internet Security 2013 Trend Micro Titanium Internet Security 2013]()

Trend Micro Titanium Internet Security 2013

... się informacjami korzystając z serwisów tego typu stanowią dużą grupę potencjalnych ofiar, które przyciągają cyberprzestępców. Clickjacking, fałszywe aplikacje i ... komputera. Dla tych, którzy korzystają z większej liczby urządzeń i pracują z większą ilością danych, Trend Micro oferuje Titanium Premium Security, z dwiema dodatkowymi licencjami, co w ...

-

![Najgroźniejsze trojany bankowe Najgroźniejsze trojany bankowe]()

Najgroźniejsze trojany bankowe

... nowych funkcji, czyniąc go coraz bardziej skutecznym narzędziem do kradzieży danych finansowych i wszelkich innych wrażliwych informacji. Wszystko układało się po myśli ... szkodnik ten był prawdziwą zmorą banków i innych instytucji finansowych, a lista jego ofiar jest bardzo długa i obejmuje największe banki na świecie, korporacje oraz ...

-

![Niefrasobliwi użytkownicy social media Niefrasobliwi użytkownicy social media]()

Niefrasobliwi użytkownicy social media

... Wi-Fi. Niepokojące jest także to, że jedynie 7% użytkowników obawia się utraty danych dostępowych do portali społecznościowych. Nieostrożne zachowanie użytkowników może prowadzić do ... tabletów opartych na Androidzie odsetek ten wynosił aż 13%. Ponadto, liczba ofiar różni się nie tylko w zależności od wykorzystywanego urządzenia, ale również ...

-

![Nielojalny pracownik poszukiwany. Zatrudnią go cyberprzestępcy Nielojalny pracownik poszukiwany. Zatrudnią go cyberprzestępcy]()

Nielojalny pracownik poszukiwany. Zatrudnią go cyberprzestępcy

... szantaż. Metoda szantażu zyskała na popularności po incydentach naruszenia bezpieczeństwa danych online, takich jak wyciek danych klientów serwisu Ashley Madison. Dzięki takim wyciekom atakujący uzyskują materiał, który mogą wykorzystać w celu zastraszenia ofiar lub postawienia ich w kłopotliwej sytuacji. Najbardziej poszukiwani pracownicy Według ...

-

![WannaCry ma godnego następcę [© junce11 - Fotolia.com] WannaCry ma godnego następcę]()

WannaCry ma godnego następcę

... było przeprowadzenie kampanii spamowej wymierzonej w tysiące czy dziesiątki tysięcy ofiar i żądanie od każdej z nich setek czy tysięcy dolarów. SamSamerzy zadziałali z ... wersji systemu Windows, iOS, macOS, Android i Linux podlegają eliminacji danych. Aby zabezpieczyć się przed zniszczeniem danych, możesz wpłacić 0,1 BTC (~ 650 $) do portfela bitcoin ...

-

![Phishing przemysłowy w natarciu [© calypso77 - Fotolia] Phishing przemysłowy w natarciu]()

Phishing przemysłowy w natarciu

... niczego nieświadome ofiary do ujawnienia swoich poufnych danych, aby móc je następnie wykorzystać do zarabiania pieniędzy. Według danych działu ICS CERT firmy Kaspersky Lab ... – odbiorcy wiadomości. Na uwagę zasługuje fakt, że atakujący zwracali się do swoich ofiar po imieniu. To sugeruje, że ataki zostały dokładnie przygotowane, a przestępcy zadali ...

-

![Trendy w cyberbezpieczeństwie na 2019 rok [© thodonal - Fotolia.com] Trendy w cyberbezpieczeństwie na 2019 rok]()

Trendy w cyberbezpieczeństwie na 2019 rok

... kopanie kryptowalut, żerowanie na lukach w zabezpieczeniach oraz infekowanie ofiar najróżniejszymi wersjami złośliwego oprogramowania. Najważniejsze cyberataki w 2018 roku ... oraz zapobiegające wyciekowi informacji, bowiem są one kluczowe dla ochrony danych, które, w dzisiejszych czasach, stały się nową formą waluty. Zagrożenia dla Internetu Rzeczy ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Allianz Trade: ekonomia wojny w Ukrainie i jej następstwa [© pixabay.com] Allianz Trade: ekonomia wojny w Ukrainie i jej następstwa](https://s3.egospodarka.pl/grafika2/wojna/Allianz-Trade-ekonomia-wojny-w-Ukrainie-i-jej-nastepstwa-249617-150x100crop.jpg)

![AI i deepfake wykorzystywane do szantaży seksualnych [© pixabay.com] AI i deepfake wykorzystywane do szantaży seksualnych](https://s3.egospodarka.pl/grafika2/AI/AI-i-deepfake-wykorzystywane-do-szantazy-seksualnych-253510-150x100crop.jpg)

![Przestępczość internetowa [© Minerva Studio - Fotolia.com] Przestępczość internetowa](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Przestepczosc-internetowa-iG7AEZ.jpg)

![Zagrożenia internetowe I-VI 2008 [© Scanrail - Fotolia.com] Zagrożenia internetowe I-VI 2008](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Zagrozenia-internetowe-I-VI-2008-apURW9.jpg)

![Phishing: cyberprzestępcy atakują portale społecznościowe [© Maksim Kabakou - Fotolia] Phishing: cyberprzestępcy atakują portale społecznościowe](https://s3.egospodarka.pl/grafika2/phishing/Phishing-cyberprzestepcy-atakuja-portale-spolecznosciowe-140706-150x100crop.jpg)

![Trend Micro: zagrożenia internetowe III kw. 2015 [© anyaberkut - Fotolia.com] Trend Micro: zagrożenia internetowe III kw. 2015](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-III-kw-2015-166792-150x100crop.jpg)

![Ransomware bije nowe rekordy [© santiago silver - Fotolia.com] Ransomware bije nowe rekordy](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-bije-nowe-rekordy-237246-150x100crop.jpg)

![Motoryzacja przyszłości. Kradzież samochodu w rękach hakera [© pixabay.com] Motoryzacja przyszłości. Kradzież samochodu w rękach hakera](https://s3.egospodarka.pl/grafika2/branza-motoryzacyjna/Motoryzacja-przyszlosci-Kradziez-samochodu-w-rekach-hakera-253074-150x100crop.jpg)

![Spam 2013 [© faithie - Fotolia.com] Spam 2013](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Spam-2013-131901-150x100crop.jpg)

![Cryptojacking rządzi, a ransomware ciągle szyfruje [© twinsterphoto - Fotolia.com] Cryptojacking rządzi, a ransomware ciągle szyfruje](https://s3.egospodarka.pl/grafika2/kryptowaluty/Cryptojacking-rzadzi-a-ransomware-ciagle-szyfruje-210225-150x100crop.jpg)

![Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze? [© pixabay.com] Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-pod-znakiem-pandemii-ransomware-i-co-jeszcze-235490-150x100crop.jpg)

![Jak zachować bezpieczeństwo na LinkedIn? [© pixabay.com] Jak zachować bezpieczeństwo na LinkedIn?](https://s3.egospodarka.pl/grafika2/LinkedIn/Jak-zachowac-bezpieczenstwo-na-LinkedIn-245567-150x100crop.png)

![Chat GPT: czym zagraża nam generatywna sztuczna inteligencja? [© pixabay.com] Chat GPT: czym zagraża nam generatywna sztuczna inteligencja?](https://s3.egospodarka.pl/grafika2/ChatGPT/Chat-GPT-czym-zagraza-nam-generatywna-sztuczna-inteligencja-253149-150x100crop.jpg)

![Cyberprzestępczość - jakie trendy w IV kwartale 2023? [© Andrey Burmakin - Fotolia.com] Cyberprzestępczość - jakie trendy w IV kwartale 2023?](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Cyberprzestepczosc-jakie-trendy-w-IV-kwartale-2023-254798-150x100crop.jpg)

![Cyberbezpieczeństwo dzieci: Polska w ogonie Europy, co robić? [© 7721622 z Pixabay] Cyberbezpieczeństwo dzieci: Polska w ogonie Europy, co robić?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-dzieci-Polska-w-ogonie-Europy-co-robic-258898-150x100crop.jpg)

![Bezpieczna bankowość elektroniczna - porady [© stoupa - Fotolia.com] Bezpieczna bankowość elektroniczna - porady](https://s3.egospodarka.pl/grafika/bankowosc-elektroniczna/Bezpieczna-bankowosc-elektroniczna-porady-MBuPgy.jpg)

![Wzrost ataków na serwisy społecznościowe [© Scanrail - Fotolia.com] Wzrost ataków na serwisy społecznościowe](https://s3.egospodarka.pl/grafika/serwisy-spolecznosciowe/Wzrost-atakow-na-serwisy-spolecznosciowe-apURW9.jpg)

![Bezpieczne świąteczne zakupy online [© stoupa - Fotolia.com] Bezpieczne świąteczne zakupy online](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/Bezpieczne-swiateczne-zakupy-online-MBuPgy.jpg)

![WannaCry ma godnego następcę [© junce11 - Fotolia.com] WannaCry ma godnego następcę](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/WannaCry-ma-godnego-nastepce-208105-150x100crop.jpg)

![Phishing przemysłowy w natarciu [© calypso77 - Fotolia] Phishing przemysłowy w natarciu](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Phishing-przemyslowy-w-natarciu-208569-150x100crop.jpg)

![Trendy w cyberbezpieczeństwie na 2019 rok [© thodonal - Fotolia.com] Trendy w cyberbezpieczeństwie na 2019 rok](https://s3.egospodarka.pl/grafika2/rok-2019/Trendy-w-cyberbezpieczenstwie-na-2019-rok-213359-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w sierpniu 2025 [© Freepik] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w sierpniu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-w-sierpniu-2025-268073-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Podatek od wynajmu mieszkania 2023 - jakie stawki i formy opodatkowania? [© Africa Studio - Fotolia.com] Podatek od wynajmu mieszkania 2023 - jakie stawki i formy opodatkowania?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Podatek-od-wynajmu-mieszkania-2023-jakie-stawki-i-formy-opodatkowania-249032-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels]](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-50x33crop.jpg) Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

![Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych [© pexels] Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych](https://s3.egospodarka.pl/grafika2/samowola-budowlana/Wiecej-kontroli-mniej-kar-Nowe-podejscie-do-samowoli-budowlanych-271296-150x100crop.jpg)

![Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój [© pexels] Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój](https://s3.egospodarka.pl/grafika2/ulga-B-R/Kto-naprawde-korzysta-z-ulgi-B-R-Nowe-dane-budza-niepokoj-271272-150x100crop.jpg)

![Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach? [© pexels] Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach?](https://s3.egospodarka.pl/grafika2/rynek-powierzchni-biurowych/Koszty-eksploatacyjne-biura-na-wynajem-stabilizacja-czy-nowe-podwyzki-w-biurowcach-271270-150x100crop.jpg)

![Wynagrodzenia kierowców i tachografy, czyli transport drogowy pod presją kosztów [© pexels] Wynagrodzenia kierowców i tachografy, czyli transport drogowy pod presją kosztów](https://s3.egospodarka.pl/grafika2/transport/Wynagrodzenia-kierowcow-i-tachografy-czyli-transport-drogowy-pod-presja-kosztow-271269-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-150x100crop.jpg)

![Ceny mieszkań w Polsce hamują. Czy to koniec "złotych inwestycji" w nieruchomości? [© wygenerowane przez AI] Ceny mieszkań w Polsce hamują. Czy to koniec "złotych inwestycji" w nieruchomości?](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci/Ceny-mieszkan-w-Polsce-hamuja-Czy-to-koniec-zlotych-inwestycji-w-nieruchomosci-271263-150x100crop.jpg)