-

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005]()

Wirusy i ataki sieciowe IV-VI 2005

... do danych, które mogą zostać następnie wykorzystane lub sprzedane klientowi, który zlecił atak. Czym kierują się przestępcy, którzy przeprowadzają ataki na specyficzne cele? Po pierwsze, ataki dokonywane są w celu kradzieży poufnych informacji bankowych i osobistych - numerów kart kredytowych i ubezpieczenia oraz wszelkich innych danych osobowych ...

-

![Czy w Polsce można kupić niejawne dane? [© violetkaipa - Fotolia.com] Czy w Polsce można kupić niejawne dane?]()

Czy w Polsce można kupić niejawne dane?

... trafiają na łamy gazet z niepokojącą regularnością. 17 lutego 2005 portal Bankier.pl poinformował o wycieku danych z Banku Millenium. Dysk komputerowy zawierający około 1000 dokumentów (faktur, umów, reklamacji, danych osobowych klientów) znaleziono... na śmietniku. Zdaniem dziennikarzy portalu - "Prawdopodobnie komputer miał trafić do kasacji, ale ...

-

![Bankowość online a zabezpieczenia Bankowość online a zabezpieczenia]()

Bankowość online a zabezpieczenia

... skuteczny. Jak sama nazwa wskazuje, mechanizm chroni przed wyłudzeniem danych po przekierowaniu klienta na spreparowaną stronę. Użytkownik wybiera (najczęściej w ... danych osobowych 25 milionów Brytyjczyków przez HM Revenue & Customs (Brytyjski Urząd Podatkowy i Celny), stwierdził, że media robią niepotrzebny szum w sprawie zaginięcia tych danych ...

-

![Zadbaj o anonimowość w sieci Zadbaj o anonimowość w sieci]()

Zadbaj o anonimowość w sieci

... , bez których nie można mówić o swobodnym poruszaniu się po Internecie. Z drugiej jednak strony, nie musimy pomagać wielkim korporacjom w zdobywaniu naszych danych osobowych. Nie ma potrzeby uzupełniania wszystkich pól informacyjnych podczas rejestracji w nowym portalu. Publikowanie zdjęć, które nas kompromitują lub są przepełnione erotyką ...

-

![Portale społecznościowe - zagrożenia Portale społecznościowe - zagrożenia]()

Portale społecznościowe - zagrożenia

... phishing Nawet osoby, które nie korzystają z portali społecznościowych, mogą paść ofiarą kradzieży tożsamości. Dlaczego? Tworząc profile użytkownika przy użyciu danych osobowych swoich ofiar, cyberprzestępcy podstępnie zdobywają dostęp do list ich znajomych. Paradoksalnie, korzystanie z portali społecznościowych może być korzystne z punktu widzenia ...

-

![Big Data w firmie [© joreks - Fotolia.com] Big Data w firmie]()

Big Data w firmie

... działań analitycznych (osobiście uważam, że jedną z najbardziej skutecznych form przetworzenia danych jest analiza RFM). Mając tak posegmentowanych odbiorców, dużo łatwiej będzie ... krokami, gdyż całość dostępnych danych może przyprawić cię o zawrót głowy. Pamiętaj również o tym, że bazujesz bardzo często na danych osobowych, które należy odpowiedni ...

-

![Rejestracja REGON XII 2013 [© Jakub Jirsák - Fotolia.com] Rejestracja REGON XII 2013]()

Rejestracja REGON XII 2013

... ) występują co miesiąc i bywają znacznie większe niż w danych za grudzień, to po raz pierwszy w dostępnych danych, jedno ujęcie wykazuje przyrost, a drugie – ubytek ... tej liczby, to znaleźliśmy się poniżej linii trendu wykreślonej na podstawie danych z ostatnich 2 lat. Trudne pytanie o liczbę małych firm W opracowaniu GUS zatytułowanym „Działalność ...

-

![Bezpieczeństwo informatyczne mikrofirm w 5 krokach [© alphaspirit - Fotolia.com] Bezpieczeństwo informatyczne mikrofirm w 5 krokach]()

Bezpieczeństwo informatyczne mikrofirm w 5 krokach

... często nie wiedzą, że oprócz podstawowych zasady ochrony danych osobowych, obowiązuje ich szereg ustaw i rozporządzeń określających zasady przechowywania danych. Mogą to być na przykład dyrektywy bezpieczeństwa dotyczące chociażby sposobu zabezpieczenia czy okresu przechowywania danych. Regulacje mogą wymuszać na właścicielu spełnienie wymogów ...

-

![Cyberprzestępcy kupują nasze dane bankowe. Za śmieszne sumy [© Focus Pocus LTD - Fotolia.com] Cyberprzestępcy kupują nasze dane bankowe. Za śmieszne sumy]()

Cyberprzestępcy kupują nasze dane bankowe. Za śmieszne sumy

... kredytowych i debetowych w różnych regionach w oparciu o kombinację dostępnych elementów danych: – Przestępca posiadający cyfrowy odpowiednik fizycznej karty może dokonywać zakupów ... Country Manager w Intel Security Poland. – Jeśli dodatkowo ma dostęp do kompletu danych osobowych – straty finansowe znacznie wzrastają. Konta na serwisach płatniczych ...

-

![Polacy chronią dane osobowe, ale... [© maxsim - Fotolia.com] Polacy chronią dane osobowe, ale...]()

Polacy chronią dane osobowe, ale...

... , że nasze dane są bezpieczne w kanałach social media wierzy tylko 23% Polaków. Czytaj także: - Ochrona danych osobowych - 10 najczęstszych błędów - NIK alarmuje: administracja publiczna nie chroni naszych danych W niektórych obszarach, w porównaniu z innymi przebadanymi nacjami, jesteśmy jednak ostrożni. Na przykład tylko 17% z nas udostępni ...

-

![6 sposobów na bezpieczne zakupy świąteczne 6 sposobów na bezpieczne zakupy świąteczne]()

6 sposobów na bezpieczne zakupy świąteczne

... danych karty kredytowej, kont użytkowników bądź innych danych osobowych. Na drugim miejscu plasuje się niedostarczenie zamówienia pomimo dokonania zapłaty. Znaczny niepokój budzi również niekontrolowane przekazanie danych osobom trzecim, które nie mają żadnego związku ze zrobionymi zakupami. Użytkownicy kwestionują także bezpieczeństwo danych ...

-

![Rynek pracy, czyli wszechobecna automatyzacja [© phonlamaiphoto - Fotolia.com] Rynek pracy, czyli wszechobecna automatyzacja]()

Rynek pracy, czyli wszechobecna automatyzacja

... zabezpieczą organizację przed cybernetycznym atakiem lub wyciekiem danych. Jest to kwestia kluczowa w obliczu nadchodzących zmian w zakresie ochrony danych osobowych (RODO). Również ze względu na obserwowany w Polsce trend rozbudowy struktur i rozwoju skali biznesu, analiza danych finansowych zyskuje na szczególnym znaczeniu. Pełne zrozumienie ...

-

![Czy RODO nadąży za sztuczną inteligencją? [© trahko - Fotolia.com ] Czy RODO nadąży za sztuczną inteligencją?]()

Czy RODO nadąży za sztuczną inteligencją?

... dla firm jest dostosowanie planów technologicznych do wymogów unijnego Rozporządzenia o Ochronie Danych Osobowych (RODO). Nowe regulacje stworzyły rzeczywistość, w której AI będzie rozwijana w kontekście niespotykanej do tej pory ochrony danych. Jest to oczywiście pozytywne, jednak pojawiają się wątpliwości czy tempo rozwoju technologii ...

-

![Sztuczna inteligencja nie odbiera pracy handlowcom [© phonlamaiphoto - Fotolia] Sztuczna inteligencja nie odbiera pracy handlowcom]()

Sztuczna inteligencja nie odbiera pracy handlowcom

... danych, potrzebne są narzędzia do ich integracji, szybkiego przetwarzania i udostępniania w najdogodniejszej formie, w tym m.in. sztuczna inteligencja (Artificial Intelligence - AI). Sprawy wcale nie ułatwia obowiązujące od maja RODO (europejskie rozporządzenie o ochronie danych osobowych), które wprowadziło szereg praw do ochrony danych ...

-

![Które prognozy trendów IT 2018 okazały się trafne? [© Buffaloboy - Fotolia.com] Które prognozy trendów IT 2018 okazały się trafne?]()

Które prognozy trendów IT 2018 okazały się trafne?

... zgodę na przechowywanie danych. Według badań miesięcznika Computerworld, i zgodnie z naszymi prognozami, RODO było bodźcem do usprawnienia bezpieczeństwa infrastruktury informatycznej dla aż 87 proc. polskich przedsiębiorców, między innymi poprzez migrację do chmury. Statystyki te z pewnością będą rosnąć, kiedy Urząd Ochrony Danych Osobowych nałoży ...

-

![Czego powinny się obawiać instytucje finansowe? [© Andrey Burmakin - Fotolia.com] Czego powinny się obawiać instytucje finansowe?]()

Czego powinny się obawiać instytucje finansowe?

... danych zdarzają się także na polskim podwórku. Przykładowo, Dolnośląski Związek Piłki Nożnej musi zapłacić ponad 55 tys. zł grzywny za ujawnienie w sieci danych osobowych ...

-

![Sztuczna inteligencja i inni. Nowe technologie 2020 - prognozy [© fotogestoeber - Fotolia.com] Sztuczna inteligencja i inni. Nowe technologie 2020 - prognozy]()

Sztuczna inteligencja i inni. Nowe technologie 2020 - prognozy

... objęte szczególną ochroną. Sztuczna inteligencja i Internet Rzeczy będą wkrótce powszednimi narzędziami w ich arsenale. Warto dodać, że systemy przechowują coraz więcej danych osobowych, stają się więc dla hakerów nowymi celami. Jak wynika z badań firmy Forrester, zwłaszcza szybkie wdrażanie Internetu Rzeczy powiększa front podatności ...

-

![3 mity dotyczące cyberbezpieczeństwa w MŚP [© Melpomene - Fotolia.com] 3 mity dotyczące cyberbezpieczeństwa w MŚP]()

3 mity dotyczące cyberbezpieczeństwa w MŚP

... to twierdzenie jest dalekie od prawdy, przytaczając trzy główne argumenty: poufność danych, edukacja oraz poparcie zarządu. 90% osób podejmujących decyzje w kwestiach IT w małych i średnich przedsiębiorstwach przyznaje, że znają programy ochrony danych osobowych, które są realizowane w ich organizacjach. Co ciekawe, w przypadku dużych firm, ten ...

-

![Cyberbezpieczeństwo: rok 2021 też pod znakiem pandemii [© lolloj - Fotolia.com] Cyberbezpieczeństwo: rok 2021 też pod znakiem pandemii]()

Cyberbezpieczeństwo: rok 2021 też pod znakiem pandemii

... znacznie więcej danych niż zdajemy sobie z tego sprawę - głównie dzięki aplikacjom wymagającym szerokiego dostępu do kontaktów, wiadomości i nie tylko. W tym roku zostało to spotęgowane przez źle zaprojektowane aplikacje do śledzenia kontaktów COVID-19, które mają problemy z prywatnością i wyciekaniem danych osobowych. Jednocześnie zwróćmy ...

-

![Jak chronić swoje dane, korzystając z TikToka? Jak chronić swoje dane, korzystając z TikToka?]()

Jak chronić swoje dane, korzystając z TikToka?

... ochronę młodych użytkowników przed szkodliwymi treściami. TikTok bywa coraz częściej posądzany m.in. o nadmierne gromadzenie danych użytkowników, negatywny wpływ na dzieci i ich zdrowie psychiczne oraz wycieki danych osobowych. Choć podobne oskarżenia są stawiane także innym mediom społecznościowym, żadna inna platforma nie przyciąga tyle uwagi ...

-

![Zachowania konsumentów: liczy się zdrowie psychiczne i doświadczenia [© pixabay.com] Zachowania konsumentów: liczy się zdrowie psychiczne i doświadczenia]()

Zachowania konsumentów: liczy się zdrowie psychiczne i doświadczenia

... obawiają się o kradzież danych i bezpieczeństwo cyfrowych zakupów Badanie EY wskazuje, że - z jednej strony - aż 80 proc. konsumentów obawia się sprzedaży ich danych osobowych stronie trzeciej, prawie tyle samo (79 proc.) wyraża niepokój o bezpieczeństwo związane z nieuprawnionym wykorzystaniem przekazywanych na swój temat danych oraz boi się ...

-

![Bezpieczeństwo w sieci: młodzi potrafią chronić prywatność w internecie? Bezpieczeństwo w sieci: młodzi potrafią chronić prywatność w internecie?]()

Bezpieczeństwo w sieci: młodzi potrafią chronić prywatność w internecie?

... nich (czyli 6 procent wszystkich badanych) wskazała, że powstrzymuje się od wprowadzania danych osobowych lub poufnych do aplikacji Gen AI. Warto zauważyć, ... przykład zmieniając dostawców usług i technologii ze względu na politykę dotyczącą ochrony danych i praktyki udostępniania informacji. Młodsi konsumenci są najbardziej skłonni do podejmowania ...

-

![Cyberbezpieczeństwo 2024: czego (złego) mamy się spodziewać? [© pixabay.com] Cyberbezpieczeństwo 2024: czego (złego) mamy się spodziewać?]()

Cyberbezpieczeństwo 2024: czego (złego) mamy się spodziewać?

... w tworzeniu nowych modeli może skutkować ujawnieniem znacznie większej liczby danych wrażliwych wykorzystywanych do trenowania algorytmów. Możemy się spodziewać kilku spektakularnych awarii narzędzi opartych na AI - takich jak masowe wycieki danych osobowych, nowatorskie techniki uzyskiwania nieautoryzowanego dostępu czy ataki typu denial of ...

-

![Poważne ataki na cyberbezpieczeństwo. Jak się chronić? [© Andrey Burmakin - Fotolia.com.jpg] Poważne ataki na cyberbezpieczeństwo. Jak się chronić?]()

Poważne ataki na cyberbezpieczeństwo. Jak się chronić?

... . Uniwersytet zamiast od razu przestrzec przed wyciekiem danych i zalecać zastrzeżenie numerów PESEL, uspokajał, że właściwie nic się nie dziejekomentowała jedna ze studentek, cytowana przez lokalne media. Zgodnie z prawem podmiot, który nie zapewnił właściwej ochrony danych osobowych będących w jego posiadaniu, może otrzymać karę finansową ...

-

![Walentynkowe zakupy online. Jak nie dać się oszukać? Walentynkowe zakupy online. Jak nie dać się oszukać?]()

Walentynkowe zakupy online. Jak nie dać się oszukać?

... – próby wyłudzenia danych logowania, haseł lub danych karty płatniczej. Najczęściej przybiera formę fałszywych e-maili, SMS-ów lub stron internetowych. Ransomware – typ malware, który blokuje dostęp do danych na urządzeniu i żąda okupu za ich odblokowanie. Scam – oszustwo internetowe mające na celu wyłudzenie pieniędzy lub danych osobowych. Często ...

-

![Cyberataki na placówki medyczne zwiększają śmiertelność wśród pacjentów [© Freepik] Cyberataki na placówki medyczne zwiększają śmiertelność wśród pacjentów]()

Cyberataki na placówki medyczne zwiększają śmiertelność wśród pacjentów

... statystyki dotyczące ataków ransomware, czyli prób zaszyfrowania danych w celu uzyskania okupu. Według najnowszych danych Agencji Unii Europejskiej ds. Cyberbezpieczeństwa (ENISA) ... istotny cel z kilku powodów. Sektor ten przetwarza ogromną ilość danych, w tym przede wszystkim danych osobowych. Dynamika pracy personelu bywa zawrotna. Szacuje się, ...

-

![Ogólnokrajowe biuro numerów [© pizuttipics - Fotolia.com] Ogólnokrajowe biuro numerów]()

Ogólnokrajowe biuro numerów

... użytkowników. Przy świadczeniu tej usługi muszą być przestrzegane przepisy Prawa telekomunikacyjnego odnoszące się do zachowania tajemnicy telekomunikacyjnej w zakresie ochrony danych osobowych. Dane osobowe udostępniane za pomocą ogólnokrajowego biura numerów powinny być ograniczone do: numeru abonenta lub znaku identyfikującego abonenta, nazwiska ...

Tematy: biuro numerów -

![Elektroniczna Platforma Wspomagania Handlu [© Minerva Studio - Fotolia.com] Elektroniczna Platforma Wspomagania Handlu]()

Elektroniczna Platforma Wspomagania Handlu

... prawnych. Rozwój gospodarki elektronicznej będzie powodował konieczność dokonywania przeglądu i inicjowania zmian regulacji, w szczególności z zakresu prywatności i ochrony danych osobowych, przepisów podatkowych, celnych, prawa obrotu papierami wartościowymi i prawa spółek, w kierunku pełnego wykorzystywania technik teleinformatycznych. Wdrażanie ...

-

![Czas na integrację [© Minerva Studio - Fotolia.com] Czas na integrację]()

Czas na integrację

... nie tak łatwo jest sprostać. Komunikacja za pomocą e-maili i SMS-ów napotyka bowiem przeszkody, jak ustawa o komunikacji drogą elektroniczną i o ochronie danych osobowych czy skomplikowane wymagania operatorów GSM dotyczące organizacji kampanii SMS-owych. Potrafią one niekiedy skutecznie zniechęcić reklamodawców do organizowania tego typu projektów ...

-

![Nowe cyber-zagrożenia wg McAfee [© Scanrail - Fotolia.com] Nowe cyber-zagrożenia wg McAfee]()

Nowe cyber-zagrożenia wg McAfee

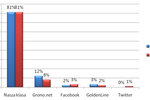

... i ich zwiększające się zróżnicowanie techniczne. Ograniczanie wyciekania danych Wyciekanie danych jest kolejnym pojawiającym się problemem z dziedziny bezpieczeństwa i ... jak hasła lub inne krytyczne informacje Społeczności internetowe – są kopalnią wiedzy o danych osobowych użytkowników (Linked In, MySpace, GoldenLine), ale czy można winić kogoś ...

-

![Zagrożenia internetowe w 2010 r. - prognozy [© stoupa - Fotolia.com] Zagrożenia internetowe w 2010 r. - prognozy]()

Zagrożenia internetowe w 2010 r. - prognozy

... domen regionalnych najwyższego poziomu (pisanych alfabetem rosyjskim, chińskim i arabskim) umożliwi zastosowanie nowej formy znanych od dawna ataków, polegających na wyłudzaniu danych osobowych za pomocą podobnie wyglądających domen. Przestępcy będą teraz mogli zastąpić litery alfabetu łacińskiego znakami cyrylicy o zbliżonym wyglądzie. Trend Micro ...

-

![Panasonic Toughbook CF-C1 Panasonic Toughbook CF-C1]()

Panasonic Toughbook CF-C1

... w system szybkiej transmisji kluczowych danych w standardzie 3G, co może być szczególnie istotne w środowisku medycznym. Wiele organizacji – mając wzgląd na przestrzeganie bezpieczeństwa i ochronę danych osobowych – zarówno medycznych jak i biznesowych – nie chce przechowywać poufnych danych na urządzeniach przenośnych. Dlatego zasadniczą ...

-

![PKPP Lewiatan: Czarna Lista Barier 2011 [© Scanrail - Fotolia.com] PKPP Lewiatan: Czarna Lista Barier 2011]()

PKPP Lewiatan: Czarna Lista Barier 2011

... . 9. BANKI I INSTYTUCJE FINANSOWE W porównaniu z rokiem 2009 „Lista barier branży finansowej” poszerzyła się o nowe bariery, przede wszystkim w zakresie ochrony danych osobowych i kwestii podatkowych. Zmiany wymaga wciąż ustawa „o praniu pieniędzy” w zakresie likwidacji obowiązku prowadzenia przez instytucje rejestru wszystkich transakcji, których ...

-

![Cyberstalking - prześladowcy w Internecie Cyberstalking - prześladowcy w Internecie]()

Cyberstalking - prześladowcy w Internecie

... ważne kwestie jak nękanie, zwłaszcza w dobie cyberprzestrzeni, gdzie miliony osób komunikuje się za sobą korzystając ze swoich prawdziwych nazwisk i innych danych osobowych. Niemniej jednak, nawet najbardziej surowe przepisy nie są w stanie w pełni ochronić przed cybelstalkerami (w tym konkretnym przypadku). Jedną z funkcji prawa karnego ...

-

![Cyberprzestępczość - kolejne aresztowania Cyberprzestępczość - kolejne aresztowania]()

Cyberprzestępczość - kolejne aresztowania

... na kwotę 4 300 dolarów. Mimo to z firmy Logica skradziono mnóstwo danych osobowych, łącznie z numerami ubezpieczenia i informacjami dotyczącymi samochodów. Jak dotąd nie wiadomo ... dzielnicą Nowosybirska, 22-letni student został zatrzymany pod zarzutem zakupienia danych dotyczących sześciu kart kredytowych, tworzenia ich kopii oraz wykorzystywania ich ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005](https://s3.egospodarka.pl/grafika/Wirusy/Wirusy-i-ataki-sieciowe-IV-VI-2005-apURW9.jpg)

![Czy w Polsce można kupić niejawne dane? [© violetkaipa - Fotolia.com] Czy w Polsce można kupić niejawne dane?](https://s3.egospodarka.pl/grafika/kradziez-danych/Czy-w-Polsce-mozna-kupic-niejawne-dane-SdaIr2.jpg)

![Big Data w firmie [© joreks - Fotolia.com] Big Data w firmie](https://s3.egospodarka.pl/grafika2/Big-Data/Big-Data-w-firmie-121958-150x100crop.jpg)

![Rejestracja REGON XII 2013 [© Jakub Jirsák - Fotolia.com] Rejestracja REGON XII 2013](https://s3.egospodarka.pl/grafika2/REGON/Rejestracja-REGON-XII-2013-131844-150x100crop.jpg)

![Bezpieczeństwo informatyczne mikrofirm w 5 krokach [© alphaspirit - Fotolia.com] Bezpieczeństwo informatyczne mikrofirm w 5 krokach](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-informatyczne/Bezpieczenstwo-informatyczne-mikrofirm-w-5-krokach-134834-150x100crop.jpg)

![Cyberprzestępcy kupują nasze dane bankowe. Za śmieszne sumy [© Focus Pocus LTD - Fotolia.com] Cyberprzestępcy kupują nasze dane bankowe. Za śmieszne sumy](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Cyberprzestepcy-kupuja-nasze-dane-bankowe-Za-smieszne-sumy-165218-150x100crop.jpg)

![Polacy chronią dane osobowe, ale... [© maxsim - Fotolia.com] Polacy chronią dane osobowe, ale...](https://s3.egospodarka.pl/grafika2/ochrona-danych/Polacy-chronia-dane-osobowe-ale-176637-150x100crop.jpg)

![Rynek pracy, czyli wszechobecna automatyzacja [© phonlamaiphoto - Fotolia.com] Rynek pracy, czyli wszechobecna automatyzacja](https://s3.egospodarka.pl/grafika2/rynek-pracy/Rynek-pracy-czyli-wszechobecna-automatyzacja-202460-150x100crop.jpg)

![Czy RODO nadąży za sztuczną inteligencją? [© trahko - Fotolia.com ] Czy RODO nadąży za sztuczną inteligencją?](https://s3.egospodarka.pl/grafika2/RODO/Czy-RODO-nadazy-za-sztuczna-inteligencja-207435-150x100crop.jpg)

![Sztuczna inteligencja nie odbiera pracy handlowcom [© phonlamaiphoto - Fotolia] Sztuczna inteligencja nie odbiera pracy handlowcom](https://s3.egospodarka.pl/grafika2/sprzedaz/Sztuczna-inteligencja-nie-odbiera-pracy-handlowcom-208509-150x100crop.jpg)

![Które prognozy trendów IT 2018 okazały się trafne? [© Buffaloboy - Fotolia.com] Które prognozy trendów IT 2018 okazały się trafne?](https://s3.egospodarka.pl/grafika2/trendy-IT/Ktore-prognozy-trendow-IT-2018-okazaly-sie-trafne-216107-150x100crop.jpg)

![Czego powinny się obawiać instytucje finansowe? [© Andrey Burmakin - Fotolia.com] Czego powinny się obawiać instytucje finansowe?](https://s3.egospodarka.pl/grafika2/cyberataki/Czego-powinny-sie-obawiac-instytucje-finansowe-220551-150x100crop.jpg)

![Sztuczna inteligencja i inni. Nowe technologie 2020 - prognozy [© fotogestoeber - Fotolia.com] Sztuczna inteligencja i inni. Nowe technologie 2020 - prognozy](https://s3.egospodarka.pl/grafika2/chmura/Sztuczna-inteligencja-i-inni-Nowe-technologie-2020-prognozy-227159-150x100crop.jpg)

![3 mity dotyczące cyberbezpieczeństwa w MŚP [© Melpomene - Fotolia.com] 3 mity dotyczące cyberbezpieczeństwa w MŚP](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/3-mity-dotyczace-cyberbezpieczenstwa-w-MSP-229496-150x100crop.jpg)

![Cyberbezpieczeństwo: rok 2021 też pod znakiem pandemii [© lolloj - Fotolia.com] Cyberbezpieczeństwo: rok 2021 też pod znakiem pandemii](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-rok-2021-tez-pod-znakiem-pandemii-234039-150x100crop.jpg)

![Zachowania konsumentów: liczy się zdrowie psychiczne i doświadczenia [© pixabay.com] Zachowania konsumentów: liczy się zdrowie psychiczne i doświadczenia](https://s3.egospodarka.pl/grafika2/zachowania-konsumentow/Zachowania-konsumentow-liczy-sie-zdrowie-psychiczne-i-doswiadczenia-254473-150x100crop.jpg)

![Cyberbezpieczeństwo 2024: czego (złego) mamy się spodziewać? [© pixabay.com] Cyberbezpieczeństwo 2024: czego (złego) mamy się spodziewać?](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Cyberbezpieczenstwo-2024-czego-zlego-mamy-sie-spodziewac-257275-150x100crop.jpg)

![Poważne ataki na cyberbezpieczeństwo. Jak się chronić? [© Andrey Burmakin - Fotolia.com.jpg] Poważne ataki na cyberbezpieczeństwo. Jak się chronić?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Powazne-ataki-na-cyberbezpieczenstwo-Jak-sie-chronic-257747-150x100crop.jpg)

![Cyberataki na placówki medyczne zwiększają śmiertelność wśród pacjentów [© Freepik] Cyberataki na placówki medyczne zwiększają śmiertelność wśród pacjentów](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberataki-na-placowki-medyczne-zwiekszaja-smiertelnosc-wsrod-pacjentow-264940-150x100crop.jpg)

![Ogólnokrajowe biuro numerów [© pizuttipics - Fotolia.com] Ogólnokrajowe biuro numerów](https://s3.egospodarka.pl/grafika/biuro-numerow/Ogolnokrajowe-biuro-numerow-QhDXHQ.jpg)

![Elektroniczna Platforma Wspomagania Handlu [© Minerva Studio - Fotolia.com] Elektroniczna Platforma Wspomagania Handlu](https://s3.egospodarka.pl/grafika/spoleczenstwo-informacyjne/Elektroniczna-Platforma-Wspomagania-Handlu-iG7AEZ.jpg)

![Czas na integrację [© Minerva Studio - Fotolia.com] Czas na integrację](https://s3.egospodarka.pl/grafika/integracja-systemow-informatycznych/Czas-na-integracje-iG7AEZ.jpg)

![Nowe cyber-zagrożenia wg McAfee [© Scanrail - Fotolia.com] Nowe cyber-zagrożenia wg McAfee](https://s3.egospodarka.pl/grafika/bezpieczenstwo-danych/Nowe-cyber-zagrozenia-wg-McAfee-apURW9.jpg)

![Zagrożenia internetowe w 2010 r. - prognozy [© stoupa - Fotolia.com] Zagrożenia internetowe w 2010 r. - prognozy](https://s3.egospodarka.pl/grafika/Trend-Micro/Zagrozenia-internetowe-w-2010-r-prognozy-MBuPgy.jpg)

![PKPP Lewiatan: Czarna Lista Barier 2011 [© Scanrail - Fotolia.com] PKPP Lewiatan: Czarna Lista Barier 2011](https://s3.egospodarka.pl/grafika/Czarna-Lista-Barier/PKPP-Lewiatan-Czarna-Lista-Barier-2011-apURW9.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w czerwcu 2025 [© Andrey Popov - Fotolia.com] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w czerwcu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-w-czerwcu-2025-267094-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w listopadzie 2025 [© wygenerowane przez AI] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w listopadzie 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-w-listopadzie-2025-269450-150x100crop.png)

![Renta wdowia - wnioski już od 1 stycznia 2025 [© Freepik] Renta wdowia - wnioski już od 1 stycznia 2025](https://s3.egospodarka.pl/grafika2/renta-wdowia/Renta-wdowia-wnioski-juz-od-1-stycznia-2025-263356-150x100crop.jpg)

![5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025] 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]](https://s3.egospodarka.pl/grafika2//5-Najlepszych-Programow-do-Ksiegowosci-w-Chmurze-Ranking-i-Porownanie-2025-270016-50x33crop.png) 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

![Mały ZUS Plus 2026: Jak wykorzystać 'czystą kartę' i obniżyć składki na 36 miesięcy? [© wygenerowane przez AI] Mały ZUS Plus 2026: Jak wykorzystać 'czystą kartę' i obniżyć składki na 36 miesięcy?](https://s3.egospodarka.pl/grafika2/maly-ZUS-plus/Maly-ZUS-Plus-2026-Jak-wykorzystac-czysta-karte-i-obnizyc-skladki-na-36-miesiecy-270333-150x100crop.jpg)

![Praca na mrozie: Kiedy pracownik może odmówić pracy przy niskich temperaturach? [© wygenerowane przez AI] Praca na mrozie: Kiedy pracownik może odmówić pracy przy niskich temperaturach?](https://s3.egospodarka.pl/grafika2/mroz/Praca-na-mrozie-Kiedy-pracownik-moze-odmowic-pracy-przy-niskich-temperaturach-270325-150x100crop.jpg)

![Wynagrodzenia w HR 2025 - gdzie rosły najszybciej, a gdzie najwolniej [© pixabay] Wynagrodzenia w HR 2025 - gdzie rosły najszybciej, a gdzie najwolniej](https://s3.egospodarka.pl/grafika2/praca-w-HR/Wynagrodzenia-w-HR-2025-gdzie-rosly-najszybciej-a-gdzie-najwolniej-270312-150x100crop.png)

![KSeF a odliczenie VAT w 2026: czy faktura spoza KSeF pozwala na odliczenie podatku? [© wygenerowane przez AI] KSeF a odliczenie VAT w 2026: czy faktura spoza KSeF pozwala na odliczenie podatku?](https://s3.egospodarka.pl/grafika2/prawo-do-odliczenia-VAT/KSeF-a-odliczenie-VAT-w-2026-czy-faktura-spoza-KSeF-pozwala-na-odliczenie-podatku-270317-150x100crop.jpg)

![Sprzedaż nowych mieszkań wyższa niż prognozy. Dokąd zmierza rynek? [© pexels] Sprzedaż nowych mieszkań wyższa niż prognozy. Dokąd zmierza rynek?](https://s3.egospodarka.pl/grafika2/nowe-mieszkania-od-deweloperow/Sprzedaz-nowych-mieszkan-wyzsza-niz-prognozy-Dokad-zmierza-rynek-270285-150x100crop.jpg)