-

![Handel w Metarverse. Czy to ma przyszłość? Handel w Metarverse. Czy to ma przyszłość?]()

Handel w Metarverse. Czy to ma przyszłość?

... możliwość wyboru, czy chcą udostępniać swoje dane osobowe i w jakim celu są one wykorzystywane. Marki muszą przestrzegać odpowiednich przepisów dotyczących ochrony danych osobowych i regulacji dotyczących handlu elektronicznego, aby zapewnić, że chronią prywatność i dane swoich klientów. W zakresie prawa i regulacji, jest jeszcze zapewne wiele do ...

-

![Cyfrowa tożsamość to już standard nawet w Afryce? Cyfrowa tożsamość to już standard nawet w Afryce?]()

Cyfrowa tożsamość to już standard nawet w Afryce?

... ilości danych osobowych. W mieście Ballarat, w stanie Wiktoria, w ostatnich tygodniach lokalny rząd zapowiedział testy cyfrowego prawa jazdy, które można przechowywać na smartfonie. W 2024 spodziewane jest udostępnienie takiej opcji w całym stanie. By uzyskać do niego dostęp, konieczne jest podanie odpowiedniego numeru PIN lub potwierdzenie danych ...

-

![Rynek reklamy większy o ponad 7 proc. [© patpitchaya - Fotolia.com] Rynek reklamy większy o ponad 7 proc.]()

Rynek reklamy większy o ponad 7 proc.

... wzrost o 15,3%. W ostatnim czasie w Europie Meta walczy o kondycję swojego biznesu z Europejską Radą Ochrony Danych. Decyzją tej instytucji, która stoi na straży danych osobowych obywateli UE, Meta ma zaprzestać używania danych behawioralnych o użytkownikach do wyświetlania im spersonalizowanych reklam. W odpowiedzi na to, Meta wprowadziła model ...

-

![1/3 Polaków doświadczyła redukcji etatów z powodu AI. Czy sztuczna inteligencja już odbiera nam pracę? 1/3 Polaków doświadczyła redukcji etatów z powodu AI. Czy sztuczna inteligencja już odbiera nam pracę?]()

1/3 Polaków doświadczyła redukcji etatów z powodu AI. Czy sztuczna inteligencja już odbiera nam pracę?

... np. dane osobowe. Innym wrażliwym obszarem mogą być również prawa autorskie. Praca AI na danych osobowych może narażać na ryzyko prywatności, włączając w to niewłaściwe wykorzystanie informacji i potencjalne wycieki danych. Aby minimalizować te zagrożenia, konieczne jest stosowanie ścisłych protokołów bezpieczeństwa, regularne audyty systemów AI ...

-

![Sztuczna inteligencja ciągle przeraża pracowników? [© pixabay.com] Sztuczna inteligencja ciągle przeraża pracowników?]()

Sztuczna inteligencja ciągle przeraża pracowników?

... np. dane osobowe. Innym wrażliwym obszarem mogą być również prawa autorskie. Praca AI na danych osobowych może narażać na ryzyko prywatności, włączając w to niewłaściwe wykorzystanie informacji i potencjalne wycieki danych. Aby minimalizować te zagrożenia, konieczne jest stosowanie ścisłych protokołów bezpieczeństwa, regularne audyty systemów AI ...

-

![Wstrzymana paczka? Uważaj, to może być phishing Wstrzymana paczka? Uważaj, to może być phishing]()

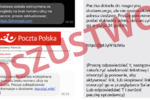

Wstrzymana paczka? Uważaj, to może być phishing

... inną firmę kurierską, przesyłają wiadomość o konieczności uzupełnienia adresu dostawy lub innych danych dotyczących przesyłki. Po kliknięciu w link z takiej wiadomości adresat kierowany ... nadawcę wiadomości. Nie podawać swoich danych osobowych, takich jak numer dowodu osobistego, numer PESEL lub hasła. Nie podawać danych finansowych, np. numerów kart ...

-

![Cyberataki to norma w polskim biznesie. Jak atakują cyberprzestępcy? [© Cliff Hang z Pixabay] Cyberataki to norma w polskim biznesie. Jak atakują cyberprzestępcy?]()

Cyberataki to norma w polskim biznesie. Jak atakują cyberprzestępcy?

... ”. Prawdopodobnie każdy z nas dostaje kilka razy w tygodniu maile, które są próbą wyłudzenia danych. Co więcej, dostajemy też tego rodzaju SMS-y i telefony. Kłopot polega ... dostępu do części lub całości ważnych i często wrażliwych zasobów firmy, także danych osobowych. Kolejnym krokiem jest żądanie okupu – zwykle bardzo wysokiego. Niestety w tej ...

-

![Powiadomienia kalendarza Google obchodzą zabezpieczenia poczty e-mail Powiadomienia kalendarza Google obchodzą zabezpieczenia poczty e-mail]()

Powiadomienia kalendarza Google obchodzą zabezpieczenia poczty e-mail

... . W wyniku tego dochodziło do kradzieży danych osobowych i firmowych. Skradzione informacje są wykorzystywane do oszustw finansowych, m.in. nieautoryzowanych transakcji czy wyłudzania danych kart kredytowych. Przestępcy mogą również omijać zabezpieczenia innych kont, używając przechwyconych danych. O sytuacji poinformowano firmę Google’a, która ...

-

![Oszustwo "na inwestycję" wykorzystujące wizerunek ministry Agnieszki Dziemianowicz-Bąk Oszustwo "na inwestycję" wykorzystujące wizerunek ministry Agnieszki Dziemianowicz-Bąk]()

Oszustwo "na inwestycję" wykorzystujące wizerunek ministry Agnieszki Dziemianowicz-Bąk

... elektronicznej. Pierwszym krokiem cyberprzestępców jest nakłonienie nas do podania swoich danych. W przypadku kampanii którą reaktywowali przestępcy, ale również i wielu podobnych, służą ... wysoki zysk, to traktujmy to jako oszustwo. Nigdy nie podawajmy swoich danych osobowych w przypadkowych miejscach w internecie. Tym, co może nas ochronić, jest ...

-

![Kupujesz prezent na Walentynki? Uważaj na phishing Kupujesz prezent na Walentynki? Uważaj na phishing]()

Kupujesz prezent na Walentynki? Uważaj na phishing

... Jednym z najgroźniejszych trendów jest phishing, czyli metoda wyłudzania danych poprzez fałszywe wiadomości e-mail. W tym roku cyberprzestępcy wykorzystali m.in. chwytliwe ... w podany link prowadził do fałszywych stron, mających na celu kradzież danych osobowych i informacji o płatnościach. Aby uwiarygodnić swoje kampanie, oszuści podszywali się pod ...

-

![Pierwsza potwierdzona śmierć pacjenta w wyniku cyberataku [© Freepik] Pierwsza potwierdzona śmierć pacjenta w wyniku cyberataku]()

Pierwsza potwierdzona śmierć pacjenta w wyniku cyberataku

... nie potwierdzono wycieku danych, istnieje ryzyko, że nieuprawnione osoby mogły uzyskać dostęp do wrażliwych informacji, takich jak imiona i nazwiska pacjentów, daty urodzenia, numery PESEL, telefony oraz adresy e-mail. Atak dotyczył plików zawierających wyniki badań. Pracownia poinformowała o incydencie Urząd Ochrony Danych Osobowych oraz policję ...

-

![Prawie 20% pracowników w Polsce udostępnia AI dane wrażliwe firmy, a 58% nie wie, czym jest deepfake [© wygenerowane przez AI] Prawie 20% pracowników w Polsce udostępnia AI dane wrażliwe firmy, a 58% nie wie, czym jest deepfake]()

Prawie 20% pracowników w Polsce udostępnia AI dane wrażliwe firmy, a 58% nie wie, czym jest deepfake

... pracownicy pozostają bezradni wobec deepfake’ów czy ryzyk związanych z udostępnianiem danych narzędziom AI. Edukacja, która nie nadąża Nawet najlepsze zabezpieczenia zawodzą ... tradycyjnych obszarach, takich jak procedury wewnętrzne (59%) czy ochrona danych osobowych (56%). Niewielka część firm decyduje się na edukację w obszarze zagrożeń związanych ...

-

![Internetowe Wydarzenia Roku 2002 [© stoupa - Fotolia.com] Internetowe Wydarzenia Roku 2002]()

Internetowe Wydarzenia Roku 2002

... udostępniającej zbiory danych cyfrowych w dziedzinie sztuki, dziedzictwa kultury, archiwów i bibliotek. Organizacja: Komitet Badań Naukowych. 5. Uchwalenie ustawy o świadczeniu usług drogą elektroniczną, określającej obowiązki usługodawcy, zasady wyłączania odpowiedzialności usługodawcy i zasady ochrony danych osobowych. 6. Wspólne wdrożenie ...

-

![Skąd bierze się spam? [© stoupa - Fotolia.com] Skąd bierze się spam?]()

Skąd bierze się spam?

... wiadomość. Badanie pokazało, że tylko 25% adresów którymi dysponowali nadawcy spamu pochodziło z wymiany pomiędzy firmami. Wśród nadawców naruszających zasady ochrony danych osobowych najczęściej pojawiają się firmy prowadzące kasyna internetowe i strony z materiałami erotycznymi. Szacuje się, że około 40% maili w Internecie to spam.

Tematy: spam -

![Co będzie z bezpłatną pocztą? [© stoupa - Fotolia.com] Co będzie z bezpłatną pocztą?]()

Co będzie z bezpłatną pocztą?

... może efektywne funkcjonowanie przedsiębiorstw świadczących tego typu usługi. Dyrektywa 2002/58/WE Parlamentu Europejskiego i Rady Unii Europejskiej w sprawie przetwarzania danych osobowych oraz ochrony prywatności w sektorze komunikacji elektronicznej dopuszcza stosowanie "cookies" właściwie bez żadnych ograniczeń, pod warunkiem poinformowania ...

-

![Spam narzędziem przestępców [© Scanrail - Fotolia.com] Spam narzędziem przestępców]()

Spam narzędziem przestępców

... siedliskiem różnego rodzaju finansowego 'scamu', takiego jak internetowe piramidy czy fałszywe loterie, prowadzące często do kradzieży numerów kart kredytowych czy danych osobowych. Służy również jako narzędzie dla 'czarnego rynku' produktów, takich jak podróbki środków farmaceutycznych czy nielegalne oprogramowanie. "Spam nie tylko powoduje ...

-

![Polski handel elektroniczny [© Scanrail - Fotolia.com] Polski handel elektroniczny]()

Polski handel elektroniczny

... nie stwarza możliwości korygowania błędów w zamówieniu, nie zabezpiecza we właściwy sposób danych osobowych konsumentów (na blisko 40 proc. witryn nie podano informacji o ich ... konsumentów. W połowie zbadanych przez Urząd przypadków nie podano pełnych danych o możliwości pisemnego odstąpienia konsumenta od każdej umowy zawartej na odległość (w ...

-

![Twoje bezpieczeństwo w sieci [© stoupa - Fotolia.com] Twoje bezpieczeństwo w sieci]()

Twoje bezpieczeństwo w sieci

... jest autentyczna, zadzwoń do banku i sprawdź. Phishing to metoda oszustwa internetowego, w której atakujący próbuje nakłonić użytkownika do ujawnienia poufnych danych osobowych. W tym celu najczęściej używa fałszywych wiadomości e-mail (spamu) pozornie pochodzących od nadawców legalnych oraz serwisów internetowych podszywających się pod serwisy ...

-

![Import aut używanych XII 2004 [© Scanrail - Fotolia.com] Import aut używanych XII 2004]()

Import aut używanych XII 2004

... ) i Krakowie (12.329 aut). Ilość samochodów sprowadzonych do Polski po zweryfikowaniu danych wynosi: maj - 32.013, czerwiec - 110.282, lipiec - 130.413, sierpień - 131. ... . Do wzrostu mogła się również przyczynić informacja o pracach nad ustawą o podatku od samochodów osobowych, który ma zastąpić obecnie obowiązujący podatek akcyzowy. Nowy podatek w ...

-

![Bankowość internetowa [© Minerva Studio - Fotolia.com] Bankowość internetowa]()

Bankowość internetowa

... na fałszywe strony bankowe lub reagując na prośby o podanie mailem danych osobowych sami dają oszustom klucz do swoich pieniędzy - zastosowanie się do ... bezpieczny protokół SSL pozwala na zagwarantowanie wystarczającej poufności przesyłania danych między bankiem a klientem. Dodatkowo, certyfikaty wydawane przez odpowiednie instytucje, gwarantują iż ...

-

![E-handel w Polsce 2005 [© Minerva Studio - Fotolia.com] E-handel w Polsce 2005]()

E-handel w Polsce 2005

... niejasne oznaczenia cenowe czy ceny nieuwzględniające podatku. Bardzo niepokojącym zjawiskiem jest brak ochrony danych osobowych przy składaniu zamówień drogą internetową. Innym uchybieniem jest brak pełnej informacji o danych adresowych przedsiębiorcy. Powtarzającą się praktyką jest umieszczanie regulaminów w miejscach trudno dostępnych, bądź też ...

-

![Najpopularniejsze wirusy VIII 2005 Najpopularniejsze wirusy VIII 2005]()

Najpopularniejsze wirusy VIII 2005

... programów szpiegujących na świecie w sierpniu: Najbardziej popularnym programem szpiegującym w sierpniu był Cydoor, który na początku skłania użytkownika do podania danych osobowych, jak imię, nazwisko, miasto, kraj zamieszkania, itp. Następnie informacje te są przekazywane do innych programów szpiegujących i wykorzystywane do wyświetlania ...

-

![Bezpieczeństwo komputera [© stoupa - Fotolia.com] Bezpieczeństwo komputera]()

Bezpieczeństwo komputera

... jesteśmy narażeni chroniąc nasz komputer w nieodpowiedni sposób. Jeśli jest to komputer firmowy to możemy się liczyć z utratą danych klientów, informacji o finansach naszej firmy czy danych osobowych pracowników. Każda z tych ewentualności może pociągnąć za sobą nie tylko poważne zagrożenie dla interesów firmy, ale przede ...

-

![Bezpieczeństwo dzieci w Internecie [© stoupa - Fotolia.com] Bezpieczeństwo dzieci w Internecie]()

Bezpieczeństwo dzieci w Internecie

... ogół lepiej jest nie umieszczać w sieci swojego pseudonimu z komunikatora. Dobrą zasadą postępowania jest też używanie nazw, które nie zawierają żadnych danych osobowych, takich jak „piastow24”, „monika3miasto” czy „kasia_lo12”. Wiele komunikatorów pozwala również na tworzenie profili. Aby lepiej chronić prywatność, należy zrezygnować ...

-

![Archiwizacja dokumentów z WorkingDocLite [© Nmedia - Fotolia.com] Archiwizacja dokumentów z WorkingDocLite]()

Archiwizacja dokumentów z WorkingDocLite

... dodawania kont, określa ich indywidualną typologię oraz posiada czytelny system uprawnień. Oferowana przez ATA-INT. Ltd aplikacja, spełnia wymagania „Ustawy o Ochronie Danych Osobowych” oraz „Ustawy o Archiwach Państwowych”. Po zakończeniu wdrożenia programu, przez 12 miesięcy użytkownik objęty jest bezpłatną opieką gwarancyjną, dostępem do tzw ...

-

![Tydzień 37/2007 (10-16.09.2007) [© RVNW - Fotolia.com] Tydzień 37/2007 (10-16.09.2007)]()

Tydzień 37/2007 (10-16.09.2007)

... w Rosji. W ciągu 8 miesięcy 2007 roku wyprodukowano w Polsce 488,7 tys. sztuk samochodów osobowych i dostawczych (to wzrost o 6,2% r/r. z czego prawie 97% przeznaczono na eksport. ... 16,2% r/r), a import 107.574 mln euro (wzrost o 20,4% r/r). 3. Według ostatnich danych KE z połowy bieżącego roku Polska wydała tylko 27% z przyznanej jej na lata 2004 ...

-

![Ochrona dzieci w sieci - wskazówki [© stoupa - Fotolia.com] Ochrona dzieci w sieci - wskazówki]()

Ochrona dzieci w sieci - wskazówki

... dla dziecka. Przeglądnij treść oraz reguły prywatności i zabezpieczeń stron, które często odwiedza twoje dziecko. Porozmawiaj z dzieckiem o niebezpieczeństwach związanych z udostępnianiem danych osobowych w Internecie. Nie odpowiadaj na próby kontaktów przez Internet ze strony osób, których twoje dziecko nigdy nie znało. Uruchamiaj ręczne ...

-

![Cyberprzestępcy tworzą czarny rynek [© stoupa - Fotolia.com] Cyberprzestępcy tworzą czarny rynek]()

Cyberprzestępcy tworzą czarny rynek

... , specjalista w Mediarecovery. Promocja na numery kart kredytowych To nie jedyne podobieństwo do zasad funkcjonowania gospodarki rynkowej. Złodzieje numerów kart kredytowych i danych osobowych stosują sprzedaż pakietową - uzależniają cenę jednostkową od ilości kupowanych informacji. Oferta cenowa 1000 numerów kart kredytowych będzie inna niż przy ...

-

![Komunikator ICQ a ataki internetowe Komunikator ICQ a ataki internetowe]()

Komunikator ICQ a ataki internetowe

... , umożliwiając szukanie innych użytkowników o podobnych zainteresowaniach, dostęp do profili osobowych, wybór trybów itd. Wiele klientów IM oferuje również dodatkowe funkcje. Najpopularniejszym ... na komputerze należy zainstalować produkt antywirusowy z aktualną bazą danych oraz zaporą sieciową, która blokuje nieautoryzowane połączenia sieciowe. ...

-

![Bezpieczne zakupy w Internecie w święta [© stoupa - Fotolia.com] Bezpieczne zakupy w Internecie w święta]()

Bezpieczne zakupy w Internecie w święta

... symbol kłódki. Nie odpowiadaj na e-maile proszące o potwierdzenie lub ponowne potwierdzenie danych. Jest to zapewne fałszywka, która ma na celu wyłudzenie tych informacji. Żaden dbający o bezpieczeństwo sklep nie będzie wymagał podawania danych osobowych w e-mailu. Krok 3: Bezpieczne zakupy Właściwe logowanie, wybór produktów to nie ...

-

![W dzień św. Walentego uważaj na phishing [© stoupa - Fotolia.com] W dzień św. Walentego uważaj na phishing]()

W dzień św. Walentego uważaj na phishing

... ? Szybkie kliknięcie odsyłacza prowadzącego do strony internetowej sprzedawcy, wprowadzenie adresu i danych dotyczących konta bankowego – jednak czerwone róże nigdy nie ... formularza znajdującego się w wiadomości e-mail, w którym jesteś proszony o podanie danych osobowych. Takie informacje wpisuj jedynie na bezpiecznych stronach. Sprawdź, czy adres ...

-

![Trend Micro: czym są sieci botnet? [© stoupa - Fotolia.com] Trend Micro: czym są sieci botnet?]()

Trend Micro: czym są sieci botnet?

... wszystko przemycić w masie podobnych, legalnych wiadomości e-mail wysyłanych z okazji Dnia Zakochanych. Eksperci przestrzegają, że jeżeli nie chcesz stracić swoich danych osobowych lub oszczędności, uważaj. Zagrożenie dotyczy zarówno użytkowników indywidualnych, jak i firm. Trend Micro radzi więc przedsięwziąć odpowiednie środki ostrożności przez ...

-

![Uzależnienie od Internetu coraz powszechniejsze [© stoupa - Fotolia.com] Uzależnienie od Internetu coraz powszechniejsze]()

Uzależnienie od Internetu coraz powszechniejsze

... , tak niska kara nie jest w stanie rozwiązać problemu rosnącej fali cyberprzestępczości. Minusem jest również brak odpowiednich regulacji w ustawie o ochronie danych osobowych, dotyczących w szczególności użytkowników Internetu, jak również postanowień związanych z funkcjonowaniem e –podpisu. Kuriozum całej sytuacji polega na tym, że już w tym ...

-

![Uwaga na fałszywe domeny internetowe [© stoupa - Fotolia.com] Uwaga na fałszywe domeny internetowe]()

Uwaga na fałszywe domeny internetowe

... aplikacji i skryptów mających szkodliwe, przestępcze lub złośliwe działanie w stosunku do użytkownika komputera. Fałszywe strony są również cennym źródłem pozyskiwania danych osobowych, pozwalającym na budowanie bazy użytkowników Internetu. Cyberprzestępcy polują na domeny Łatwość oraz szybkość rejestracji domen uczyniła z nich kolejne narzędzie ...

-

![E-commerce: klient bardziej wymagający E-commerce: klient bardziej wymagający]()

E-commerce: klient bardziej wymagający

... Rozumiemy przez to nie tylko dobrze zapakowaną paczkę, ale bezpieczeństwo naszych danych. „Wykorzystujemy szyfrowanie metodą SSL, dzięki której osoby niepowołane nie mogą manipulować ... również na umieszczony na stronie regulamin, ilość wymaganych w formularzach zakupu danych osobowych oraz możliwość reklamacji. Już chyba nikt nie zapomina o tym, że ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Rynek reklamy większy o ponad 7 proc. [© patpitchaya - Fotolia.com] Rynek reklamy większy o ponad 7 proc.](https://s3.egospodarka.pl/grafika2/reklama/Rynek-reklamy-wiekszy-o-ponad-7-proc-256324-150x100crop.jpg)

![Sztuczna inteligencja ciągle przeraża pracowników? [© pixabay.com] Sztuczna inteligencja ciągle przeraża pracowników?](https://s3.egospodarka.pl/grafika2/sztuczna-inteligencja/Sztuczna-inteligencja-ciagle-przeraza-pracownikow-257236-150x100crop.jpg)

![Cyberataki to norma w polskim biznesie. Jak atakują cyberprzestępcy? [© Cliff Hang z Pixabay] Cyberataki to norma w polskim biznesie. Jak atakują cyberprzestępcy?](https://s3.egospodarka.pl/grafika2/cyberataki/Cyberataki-to-norma-w-polskim-biznesie-Jak-atakuja-cyberprzestepcy-262677-150x100crop.jpg)

![Pierwsza potwierdzona śmierć pacjenta w wyniku cyberataku [© Freepik] Pierwsza potwierdzona śmierć pacjenta w wyniku cyberataku](https://s3.egospodarka.pl/grafika2/cyberataki/Pierwsza-potwierdzona-smierc-pacjenta-w-wyniku-cyberataku-267455-150x100crop.jpg)

![Prawie 20% pracowników w Polsce udostępnia AI dane wrażliwe firmy, a 58% nie wie, czym jest deepfake [© wygenerowane przez AI] Prawie 20% pracowników w Polsce udostępnia AI dane wrażliwe firmy, a 58% nie wie, czym jest deepfake](https://s3.egospodarka.pl/grafika2/deepfake/Prawie-20-pracownikow-w-Polsce-udostepnia-AI-dane-wrazliwe-firmy-a-58-nie-wie-czym-jest-deepfake-269023-150x100crop.jpg)

![Internetowe Wydarzenia Roku 2002 [© stoupa - Fotolia.com] Internetowe Wydarzenia Roku 2002](https://s3.egospodarka.pl/grafika/internetowe-wydarzenia-roku/Internetowe-Wydarzenia-Roku-2002-MBuPgy.jpg)

![Skąd bierze się spam? [© stoupa - Fotolia.com] Skąd bierze się spam?](https://s3.egospodarka.pl/grafika/spam/Skad-bierze-sie-spam-MBuPgy.jpg)

![Co będzie z bezpłatną pocztą? [© stoupa - Fotolia.com] Co będzie z bezpłatną pocztą?](https://s3.egospodarka.pl/grafika/portale/Co-bedzie-z-bezplatna-poczta-MBuPgy.jpg)

![Spam narzędziem przestępców [© Scanrail - Fotolia.com] Spam narzędziem przestępców](https://s3.egospodarka.pl/grafika/spam/Spam-narzedziem-przestepcow-apURW9.jpg)

![Polski handel elektroniczny [© Scanrail - Fotolia.com] Polski handel elektroniczny](https://s3.egospodarka.pl/grafika/sklepy-internetowe/Polski-handel-elektroniczny-apURW9.jpg)

![Twoje bezpieczeństwo w sieci [© stoupa - Fotolia.com] Twoje bezpieczeństwo w sieci](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/Twoje-bezpieczenstwo-w-sieci-MBuPgy.jpg)

![Import aut używanych XII 2004 [© Scanrail - Fotolia.com] Import aut używanych XII 2004](https://s3.egospodarka.pl/grafika/import-aut-uzywanych/Import-aut-uzywanych-XII-2004-apURW9.jpg)

![Bankowość internetowa [© Minerva Studio - Fotolia.com] Bankowość internetowa](https://s3.egospodarka.pl/grafika/bankowosc-internetowa/Bankowosc-internetowa-iG7AEZ.jpg)

![E-handel w Polsce 2005 [© Minerva Studio - Fotolia.com] E-handel w Polsce 2005](https://s3.egospodarka.pl/grafika/e-commerce/E-handel-w-Polsce-2005-iG7AEZ.jpg)

![Bezpieczeństwo komputera [© stoupa - Fotolia.com] Bezpieczeństwo komputera](https://s3.egospodarka.pl/grafika/zabezpieczenia-komputerowe/Bezpieczenstwo-komputera-MBuPgy.jpg)

![Bezpieczeństwo dzieci w Internecie [© stoupa - Fotolia.com] Bezpieczeństwo dzieci w Internecie](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-internecie/Bezpieczenstwo-dzieci-w-Internecie-MBuPgy.jpg)

![Archiwizacja dokumentów z WorkingDocLite [© Nmedia - Fotolia.com] Archiwizacja dokumentów z WorkingDocLite](https://s3.egospodarka.pl/grafika/WorkingDocLite/Archiwizacja-dokumentow-z-WorkingDocLite-Qq30bx.jpg)

![Tydzień 37/2007 (10-16.09.2007) [© RVNW - Fotolia.com] Tydzień 37/2007 (10-16.09.2007)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-37-2007-10-16-09-2007-vgmzEK.jpg)

![Ochrona dzieci w sieci - wskazówki [© stoupa - Fotolia.com] Ochrona dzieci w sieci - wskazówki](https://s3.egospodarka.pl/grafika/dzieci/Ochrona-dzieci-w-sieci-wskazowki-MBuPgy.jpg)

![Cyberprzestępcy tworzą czarny rynek [© stoupa - Fotolia.com] Cyberprzestępcy tworzą czarny rynek](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Cyberprzestepcy-tworza-czarny-rynek-MBuPgy.jpg)

![Bezpieczne zakupy w Internecie w święta [© stoupa - Fotolia.com] Bezpieczne zakupy w Internecie w święta](https://s3.egospodarka.pl/grafika/zakupy-przez-internet/Bezpieczne-zakupy-w-Internecie-w-swieta-MBuPgy.jpg)

![W dzień św. Walentego uważaj na phishing [© stoupa - Fotolia.com] W dzień św. Walentego uważaj na phishing](https://s3.egospodarka.pl/grafika/Dzien-Zakochanych/W-dzien-sw-Walentego-uwazaj-na-phishing-MBuPgy.jpg)

![Trend Micro: czym są sieci botnet? [© stoupa - Fotolia.com] Trend Micro: czym są sieci botnet?](https://s3.egospodarka.pl/grafika/botnet/Trend-Micro-czym-sa-sieci-botnet-MBuPgy.jpg)

![Uzależnienie od Internetu coraz powszechniejsze [© stoupa - Fotolia.com] Uzależnienie od Internetu coraz powszechniejsze](https://s3.egospodarka.pl/grafika/siecioholizm/Uzaleznienie-od-Internetu-coraz-powszechniejsze-MBuPgy.jpg)

![Uwaga na fałszywe domeny internetowe [© stoupa - Fotolia.com] Uwaga na fałszywe domeny internetowe](https://s3.egospodarka.pl/grafika/GData/Uwaga-na-falszywe-domeny-internetowe-MBuPgy.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Ranking kredytów i pożyczek konsolidacyjnych [© Africa Studio - Fotolia.com] Ranking kredytów i pożyczek konsolidacyjnych](https://s3.egospodarka.pl/grafika2/kredyt-konsolidacyjny/Ranking-kredytow-i-pozyczek-konsolidacyjnych-203373-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

![5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025] 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]](https://s3.egospodarka.pl/grafika2//5-Najlepszych-Programow-do-Ksiegowosci-w-Chmurze-Ranking-i-Porownanie-2025-270016-50x33crop.png) 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

![Mały ZUS Plus 2026: Jak wykorzystać 'czystą kartę' i obniżyć składki na 36 miesięcy? [© wygenerowane przez AI] Mały ZUS Plus 2026: Jak wykorzystać 'czystą kartę' i obniżyć składki na 36 miesięcy?](https://s3.egospodarka.pl/grafika2/maly-ZUS-plus/Maly-ZUS-Plus-2026-Jak-wykorzystac-czysta-karte-i-obnizyc-skladki-na-36-miesiecy-270333-150x100crop.jpg)

![Praca na mrozie: Kiedy pracownik może odmówić pracy przy niskich temperaturach? [© wygenerowane przez AI] Praca na mrozie: Kiedy pracownik może odmówić pracy przy niskich temperaturach?](https://s3.egospodarka.pl/grafika2/mroz/Praca-na-mrozie-Kiedy-pracownik-moze-odmowic-pracy-przy-niskich-temperaturach-270325-150x100crop.jpg)

![Wynagrodzenia w HR 2025 - gdzie rosły najszybciej, a gdzie najwolniej [© pixabay] Wynagrodzenia w HR 2025 - gdzie rosły najszybciej, a gdzie najwolniej](https://s3.egospodarka.pl/grafika2/praca-w-HR/Wynagrodzenia-w-HR-2025-gdzie-rosly-najszybciej-a-gdzie-najwolniej-270312-150x100crop.png)

![KSeF a odliczenie VAT w 2026: czy faktura spoza KSeF pozwala na odliczenie podatku? [© wygenerowane przez AI] KSeF a odliczenie VAT w 2026: czy faktura spoza KSeF pozwala na odliczenie podatku?](https://s3.egospodarka.pl/grafika2/prawo-do-odliczenia-VAT/KSeF-a-odliczenie-VAT-w-2026-czy-faktura-spoza-KSeF-pozwala-na-odliczenie-podatku-270317-150x100crop.jpg)

![Sprzedaż nowych mieszkań wyższa niż prognozy. Dokąd zmierza rynek? [© pexels] Sprzedaż nowych mieszkań wyższa niż prognozy. Dokąd zmierza rynek?](https://s3.egospodarka.pl/grafika2/nowe-mieszkania-od-deweloperow/Sprzedaz-nowych-mieszkan-wyzsza-niz-prognozy-Dokad-zmierza-rynek-270285-150x100crop.jpg)