-

![Smartfon Huawei nova 10 SE wchodzi do Polski Smartfon Huawei nova 10 SE wchodzi do Polski]()

Smartfon Huawei nova 10 SE wchodzi do Polski

... należy odnotować Inteligentne Foldery, które pozwalają na szybki dostęp do wszystkich ulubionych aplikacji – wystarczy jeden dotyk odpowiedniej ikony. Nowy interfejs to płynność i szybkość działania, a także lepsze doświadczenie uruchamiania aplikacji dostępnych w ramach usług mobilnych Huawei. Dla osób korzystających z urządzeń opartych o usługi ...

-

![Najsilniejsze marki w e-commerce 2022. Allegro numerem jeden Najsilniejsze marki w e-commerce 2022. Allegro numerem jeden]()

Najsilniejsze marki w e-commerce 2022. Allegro numerem jeden

... piszących o branży e-commerce znalazły się m.in.: „Parkiet”, „Rzeczpospolita”, „Puls Biznesu”, „Gazeta Wyborcza” oraz „Forbes” (edycja polska). W przypadku portali internetowych są to: Planetagracza.pl, Cyberfeed.pl, Comparic.pl, Stooq.pl, Fxmag.pl. Do najbardziej angażujących się w tematykę e-commerce mediów społecznościowych należą: Twitter ...

-

![Serwery Naczelnego Sądu Administracyjnego zaatakowane przez hakerów KillNet Serwery Naczelnego Sądu Administracyjnego zaatakowane przez hakerów KillNet]()

Serwery Naczelnego Sądu Administracyjnego zaatakowane przez hakerów KillNet

... Pełnomocnika rządu ds. Cyberbezpieczeństwa (CSIRT) informowali, że w ostatnim czasie zwiększyła się częstotliwość ataków typu DDoS wymierzonych w instytucje i podmioty krajowe. Może to powodować utrudnienia w dostępie do usług realizowanych za pomocą strony internetowej. Ataki te nie wpływają na poufność danych przetwarzanych przez zaatakowane ...

-

![Ransomware "Rorschach" nowym zagrożeniem w sieci Ransomware "Rorschach" nowym zagrożeniem w sieci]()

Ransomware "Rorschach" nowym zagrożeniem w sieci

... jak LockBit. Analitycy Check Point Software przeprowadzili pięć oddzielnych testów szybkości szyfrowania w kontrolowanych środowiskach i porównali je z LockBit. Wniosek – to najszybciej szyfrujące, łatwe w obsłudze, autonomiczne oprogramowanie dostępne na rynku. Ransomware Rorschach ma również unikalny schemat szyfrowania - szyfruje tylko części ...

-

![Plus rozszerza program Plus Odkup Plus rozszerza program Plus Odkup]()

Plus rozszerza program Plus Odkup

... czy Xiaomi i zakup nowego urządzenia podczas jednej wizyty w salonie. Ocena stanu technicznego telefonu jest wykonywana automatycznie poprzez dedykowaną aplikację i zajmuje to tylko kilku minut. Na podstawie otrzymanych wyników klient otrzymuje wycenę urządzenia. Uzyskane pieniądze przelewane są na konto abonenckie w Plusie i mogą ...

Tematy: Plus, Plus Odkup, oferta Plusa, Program Plus Odkup, smartfony, Apple, iPhone, Samsung, LG, OPPO, Motorola, Nokia, Realme, Sony, Xiaomi -

![Veeam Backup for Microsoft 365 z nowymi funkcjami [© pixabay.com] Veeam Backup for Microsoft 365 z nowymi funkcjami]()

Veeam Backup for Microsoft 365 z nowymi funkcjami

... integruje Veeam Backup for Microsoft 365 z nowo uruchomionym Microsoft 365 Backup za pośrednictwem interfejsów API do tworzenia kopii zapasowych. Zapewni to klientom i partnerom nowe możliwości tworzenia kopii zapasowych, odzyskiwania danych, ochrony przed oprogramowaniem ransomware i utrzymywania ciągłości biznesowej. Veeam planuje wykorzystać tę ...

-

![Tablet HUAWEI MatePad 11.5" Tablet HUAWEI MatePad 11.5"]()

Tablet HUAWEI MatePad 11.5"

... Sugerowana cena detaliczna HUAWEI MatePad 11.5" w wersji z 8 GB pamięci RAM i 128 GB pamięci wewnętrznej w zestawie z bezprzewodową klawiaturą HUAWEI Smart Keyboard to 1699 zł. Urządzenie będzie można nabyć u wybranych Partnerów Biznesowych, w sklepach sieci: Media Expert, Euro RTV AGD, x-kom, Komputronik oraz Media ...

-

![Polski rynek hotelowy wykorzystuje swoje przewagi [© pixabay.com] Polski rynek hotelowy wykorzystuje swoje przewagi]()

Polski rynek hotelowy wykorzystuje swoje przewagi

... konferencji i innych spotkań biznesowych, a także spotkań świątecznych w grudniu, które pozytywnie wpływają na sytuację na rynku. Optymistycznie w hotelach Wszystko wskazuje na to, że przyszłość polskiego rynku hotelowego rysuje się pozytywnie. Zarówno operatorzy obiektów, jak i inwestorzy, wskazują Polskę jako topowe miejsce do działalności ...

-

![Nielegalne oprogramowanie w warsztacie może przysporzyć wielu problemów [© pixabay.com] Nielegalne oprogramowanie w warsztacie może przysporzyć wielu problemów]()

Nielegalne oprogramowanie w warsztacie może przysporzyć wielu problemów

... wartości rzeczy, sprawca podlega karze pozbawienia wolności od 3 miesięcy do lat 5. Czy zatem korzystanie z nielegalnego oprogramowania się opłaca? Wygląda na to, że nie. Lista konsekwencji, które mogą nas spotkać jest dosyć długa. Oprócz wysokich grzywien, a nawet kary pozbawienia wolności, warsztat może ...

-

![Po postanowieniach noworocznych zostały już tylko niechciane reklamy [© Vidmir Raic z Pixabay] Po postanowieniach noworocznych zostały już tylko niechciane reklamy]()

Po postanowieniach noworocznych zostały już tylko niechciane reklamy

... którym udaje się wytrwać przy założonym planie nie jest już jednak tak liczna – okazuje się, że na przestrzeni trzech pierwszych miesięcy roku blisko połowa ... (24% wskazań), zaś na trzecim te związane z siłownią/fitnessem (17%). Wiąże się to najprawdopodobniej z wrażliwą materią tych postanowień oraz tym, że wytrwanie w nich stanowi spore ...

-

![Światłowód Play dla Firm z promocją rok bez opłat Światłowód Play dla Firm z promocją rok bez opłat]()

Światłowód Play dla Firm z promocją rok bez opłat

... Play dla Firm o dowolnej prędkości oraz abonament komórkowy dla Firm klient biznesowy może otrzymać aż rok internetu bez opłat. Oznacza to nieograniczony dostęp do sieci pozwalający na zwiększenie wydajności pracy i produktywności. Przedsiębiorcy, którzy nie korzystali dotąd z usług operatora wybierając Play L dla ...

-

![Telefon komórkowy Bemi TOK bez dostępu do internetu Telefon komórkowy Bemi TOK bez dostępu do internetu]()

Telefon komórkowy Bemi TOK bez dostępu do internetu

... . Dzięki funkcji kontroli rodzicielskiej istnieje możliwość ustawienia czasu, kiedy nie będzie można wykonywać ani odbierać połączeń oraz grać w gry – pozwoli to na wyznaczenie czasu skupienia na naukę lub uniemożliwienie dziecku zabawy telefonem przed snem. Urządzenie ma także aparat, za pomocą którego ...

-

![Opaska HUAWEI Band 9 już w Polsce Opaska HUAWEI Band 9 już w Polsce]()

Opaska HUAWEI Band 9 już w Polsce

... tego, czy działają na systemie opartym na Android czy iOS. Ceny, dostępność i promocje Rekomendowana cena detaliczna inteligentnych opasek z serii Band 9 to 249 zł. W Polsce produkt można kupować od 25 kwietnia 2024 r. Opaski będą dostępne zarówno w oficjalnym sklepie producenta huawei.pl, jak ...

-

![TikTok ofiarą cyberataku? Oficjalne konto CNN zostało przejęte! [© beccarra - Fotolia.com] TikTok ofiarą cyberataku? Oficjalne konto CNN zostało przejęte!]()

TikTok ofiarą cyberataku? Oficjalne konto CNN zostało przejęte!

... silnego, unikalnego hasła ze znakami specjalnymi lub jeszcze lepiej, menedżera haseł. Jeśli zauważysz jakąś dziwną aktywność na swoim koncie, zgłoś to natychmiast na support.tiktok.com.

-

![Hakerzy nie pojechali na wakacje: łapią na Booking [© frank peters - adobe.stock.com] Hakerzy nie pojechali na wakacje: łapią na Booking]()

Hakerzy nie pojechali na wakacje: łapią na Booking

... lub co najmniej podejrzanych! Część z nich podszywa się pod witryny znanych marek turystycznych, próbując oszukać użytkowników w celu wprowadzenia danych logowania. To z kolei może prowadzić do kradzieży danych osobowych. Specjaliści Check Pointa podkreślają, że należy uważać również na wiadomości e-mail. Cyberprzestępcy uruchomili ...

-

![Potrzeba 4 mln specjalistów ds. cyberbezpieczeństwa [© alphaspirit - Fotolia.com] Potrzeba 4 mln specjalistów ds. cyberbezpieczeństwa]()

Potrzeba 4 mln specjalistów ds. cyberbezpieczeństwa

... w zakresie cyberbezpieczeństwa i kolejny raz potwierdza, że niedobór wykwalifikowanych specjalistów ds. cyberbezpieczeństwa to już nie lada problem. Jaka jest jego skala i w jaki sposób można go ... że posiadanie certyfikatów wpływa na poprawę stanu bezpieczeństwa – respondenci przywiązują tak dużą wagę do certyfikatów, że 89% stwierdziło, iż ...

-

![Monitor gamingowy Philips Evnia 32M2N6800M Monitor gamingowy Philips Evnia 32M2N6800M]()

Monitor gamingowy Philips Evnia 32M2N6800M

... Dimming. Matryca zapewnia aż 1152 strefy podświetlenia, które mogą dostosowywać jasność do wyświetlanych na ekranie treści niezależnie od siebie. Pozwala to na regulację podświetlenia w konkretnych obszarach ekranu i minimalizuje tzw. efekt IPS glow – srebrnej poświaty w ciemnych scenach. Panel wyświetla 1,07 mld kolorów ...

-

![Magazyny na fali wznoszącej [© aleksandarlittlewolf na Freepik] Magazyny na fali wznoszącej]()

Magazyny na fali wznoszącej

... . dolnośląskim (568 tys. mkw.) woj. mazowieckim (410 tys. mkw.) i woj. łódzkim (322 tys. mkw.). Około 45% z obecnie realizowanej nowej podaży to projekty spekulacyjne. Umiarkowana aktywność deweloperska wraz z wyższym popytem w I poł. 2024 r. doprowadziły do stabilizacji stopy pustostanów na poziomie 8,3% (+1,6 p.p. r/r). Najwyższy poziom ...

-

![Smartfon Samsung Galaxy A16 Smartfon Samsung Galaxy A16]()

Smartfon Samsung Galaxy A16

... jest dostępny w dwóch wersjach: 5G i LTE. To modele z wysokiej jakości wyświetlaczami, potrójnymi aparatami i wbudowanymi zabezpieczeniami opartymi na rozwiązaniach Samsung ... każde selfie wyjdzie perfekcyjnie. Co więcej, główny aparat 50 MP został stworzony tak, aby rejestrować każdą chwilę w możliwie najwyższej rozdzielczości, oferując przy tym ...

-

![Polski e-commerce 2004 vs 2024 [© Freepik] Polski e-commerce 2004 vs 2024]()

Polski e-commerce 2004 vs 2024

... w 2004 roku zaledwie 10% przetrwało próbę czasu. Wśród nich znalazł się lider ówczesnego i aktualnego rankingu z kategorii zakupowej – Allegro. Pozostali gracze to m.in. globalni giganci, jak Amazon czy eBay. Na zakończenie prezentujemy aktualne zestawienie z kategorii „Zakupy online”.

-

![Cyberbezpieczeństwo 2025: uwaga na "cyfrowe bliźniaki" oparte na deepfake’ach Cyberbezpieczeństwo 2025: uwaga na "cyfrowe bliźniaki" oparte na deepfake’ach]()

Cyberbezpieczeństwo 2025: uwaga na "cyfrowe bliźniaki" oparte na deepfake’ach

... skierowanych do monitorowania bezpieczeństwa i reagowania na zagrożenia. Ogromną rolę w tym wyścigu będzie również miała automatyzacja procesów bezpieczeństwa – zwiększona dynamika ataków to także potrzeba poprawy szybkości wykrywania wszelkich anomalii i zagrożeń – podkreśla Joanna Dąbrowska, CEE Cybersecurity Platform Leader w Trend Micro.

-

![Skarb państwa ważnym graczem na rynku biurowym Skarb państwa ważnym graczem na rynku biurowym]()

Skarb państwa ważnym graczem na rynku biurowym

... roku wzrost zainteresowania nieruchomościami biurowymi typu „prime”. W Warszawie sfinalizowana została m.in. sprzedaż budynku Warsaw Unit za 280 mln euro. Była to największa transakcja biurowa, nie tylko w Polsce, ale i w Europie. W Poznaniu właściciela zmienił natomiast budynek biurowy Nowy Rynek E.

-

![Ransomware w XII 2024. 86 ofiar FunkSec [© Florian Roth - Fotolia.com] Ransomware w XII 2024. 86 ofiar FunkSec]()

Ransomware w XII 2024. 86 ofiar FunkSec

... , wiceprezes ds. badań w Check Point Software Z raportu wynika, że cyberprzestępcy coraz częściej koncentrują się na urządzeniach mobilnych. Najgroźniejsze zagrożenia to: Anubis: Trojan bankowy z funkcjami ransomware atakujący urządzenia z Androidem. Necro: Program instalujący inne malware i obciążający użytkowników opłatami za subskrypcje premium ...

-

![70 proc. Polaków wydaje na subskrypcje do 100 zł miesięcznie [© yousafbhutta z Pixabay] 70 proc. Polaków wydaje na subskrypcje do 100 zł miesięcznie]()

70 proc. Polaków wydaje na subskrypcje do 100 zł miesięcznie

... streamingowe takie jak Netflix, Spotify czy Max, z których korzysta aż 86 proc. respondentów posiadających aktywne subskrypcje. Druga najchętniej wykupowana subskrypcja to usługi dostawy produktów (59 proc.) jak Allegro Smart. Znacznie niższy odsetek wskazuje na aplikacje do zamawiania jedzenia (18 proc.), takie ...

-

![Wiele dzieci bez szans na wyjazd na ferie zimowe [© Freepik] Wiele dzieci bez szans na wyjazd na ferie zimowe]()

Wiele dzieci bez szans na wyjazd na ferie zimowe

... pozwolić sobie na wyjazd, takich jak podlaskie (25 proc.) czy opolskie (17 proc.). Brak wystarczających środków finansowych na ferie zimowe to tylko jedno z wyzwań, z jakimi borykają się polskie rodziny. Problemy związane z zadłużeniem alimentacyjnym nie tylko utrudniają dostęp do wypoczynku, ale także ...

Tematy: ferie zimowe, ferie, wyjazd na ferie, dzieci, uczniowie, alimenty, alimenty na dziecko, budżet domowy -

![Inwestorzy wracają na rynek gruntów inwestycyjnych Inwestorzy wracają na rynek gruntów inwestycyjnych]()

Inwestorzy wracają na rynek gruntów inwestycyjnych

... basenu Morza Śródziemnego decydują się na wyścig cenowy, niwelując jednocześnie ryzyko wejścia poprzez skoncentrowanie na mniejszych i bezpiecznych inwestycjach. Potwierdzają to cztery umowy rozporządzające zawarte przez Walter Herz w ciągu ostatniego miesiąca tylko w samej Warszawie. Zmiany legislacyjne usprawniające proces inwestycyjny Tendencje ...

-

![Nowa opłata klimatyczna w Grecji - 20 euro podatku turystycznego dziennie od 1 lipca 2025 [© wygenerowane przez AI] Nowa opłata klimatyczna w Grecji - 20 euro podatku turystycznego dziennie od 1 lipca 2025]()

Nowa opłata klimatyczna w Grecji - 20 euro podatku turystycznego dziennie od 1 lipca 2025

... – od 12. roku życia). Będzie naliczana za każdą rozpoczętą dobę pobytu i pobierana najczęściej w miejscu zakwaterowania – przy meldunku lub wymeldowaniu. Dotyczy to zarówno noclegów w hotelach, apartamentach, pensjonatach, jak i innych form zakwaterowania turystycznego. Opłata nie będzie wliczona w cenę pobytu, dlatego turyści powinni ją ...

-

![Tanie połączenia w Erze [© pizuttipics - Fotolia.com] Tanie połączenia w Erze]()

Tanie połączenia w Erze

... Tak Tak przez miesiąc jest równy kosztowi najtańszego kuponu doładowującego, czyli wynosi 20 zł brutto, w tym cała kwota pozostaje do wykorzystania na rozmowy, SMS-y i inne usługi. Dodatkowe usługi w taryfie Moja okolica to ...

-

![Twoja doba ma 43 godziny [© Scanrail - Fotolia.com] Twoja doba ma 43 godziny]()

Twoja doba ma 43 godziny

... i piszesz do znajomego Rozmawiacie przez internet. Nadmiar? Przyzwyczaj się. Tak będzie wyglądał twój normalny dzień w 2007 roku - prognozuje eMarketer. W minionym roku 100 milionów amerykańskich internautów oglądało telewizję jednocześnie będąc on-line - to ponad dwie trzecie wszystkich użytkowników internetu w Stanach Zjednoczonych. Blisko 90 ...

-

![Zagrożenia płynące z Internetu 2008 [© Scanrail - Fotolia.com] Zagrożenia płynące z Internetu 2008]()

Zagrożenia płynące z Internetu 2008

... wydajności niż skutecznej ochrony. W 2008 r. zasoby wirtualne będą dla cyberprzestępców tak samo cenne, jak realne zyski finansowe. 4. Serwisy społecznościowe na celowniku. ... Poprawiła się „jakość” spamu — wiadomości nie zawierają już tak wielu oczywistych błędów typograficznych. Mają za to mnóstwo załączników, takich jak obrazy, pliki PDF, dokumenty, ...

-

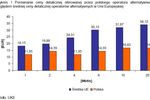

![Ceny dostępu do Internetu: Polska a UE Ceny dostępu do Internetu: Polska a UE]()

Ceny dostępu do Internetu: Polska a UE

... tak niskim transferze bitowym. W przypadku przepływności 512 kbit/s są to ...

-

![Świat: wydarzenia tygodnia 44/2010 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 44/2010]()

Świat: wydarzenia tygodnia 44/2010

... w światowych instytucjach finansowych zostały zdefiniowane kilka dekad temu, odpowiadając ówczesnemu układowi sił tak w sensie gospodarczym, jak i politycznym. Jednak od tamtych czasów wiele się zmieniło ... , że kraje, które dotąd interweniowały na rynkach walutowych nie przestaną to robić (a mam tu na myśli Chiny, USA i Japonię). Rozwiązania przyjęte ...

-

![Kaspersky Lab: szkodliwe programy XI 2010 Kaspersky Lab: szkodliwe programy XI 2010]()

Kaspersky Lab: szkodliwe programy XI 2010

... programów z rodziny Trojan-Downloader.Java.OpenConnection. Programy te zachowują się prawie tak samo jak exploity podczas ataków drive-by, jednak zamiast wykorzystywania luk ... wykorzystuje exploity napisane w Javie. Java cieszy się tak dużą popularnością wśród cyberprzestępców, ponieważ jest to wieloplatformowy język programowania, co oznacza, że ...

-

![Audyt zewnętrzny projektów unijnych [© Minerva Studio - Fotolia.com] Audyt zewnętrzny projektów unijnych]()

Audyt zewnętrzny projektów unijnych

... audytorskiego, o czym należy pamiętać wdrażając zarekomendowane działania naprawcze. Innym zaś zagadnieniem, które należałoby tutaj wskazać jest fakt, iż tak naprawdę w dużej mierze to instytucja pośrednicząca i wdrażająca określa często zasady i reguły wdrażania projektu i współpracy z beneficjentem. Prowadząc zaś badanie audytorzy powinni skupić ...

-

![Rynek surowców coraz mniej przewidywalny [© christian42 - Fotolia.com] Rynek surowców coraz mniej przewidywalny]()

Rynek surowców coraz mniej przewidywalny

... , pozwalająca na szybkie reakcje w zależności od rozwoju sytuacji na świecie - to wnioski płynące z najnowszego globalnego raportu Deloitte "Powstanie nowego ryzyka geopolitycznego ... USA - dziś stanowi już ponad połowę łącznej produkcji, a jego wydobycie stale rośnie. Tak gwałtowny wzrost produkcji gazu łupkowego stawia pod znakiem zapytania ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Veeam Backup for Microsoft 365 z nowymi funkcjami [© pixabay.com] Veeam Backup for Microsoft 365 z nowymi funkcjami](https://s3.egospodarka.pl/grafika2/Veeam-Backup-for-Microsoft-365/Veeam-Backup-for-Microsoft-365-z-nowymi-funkcjami-253779-150x100crop.jpg)

![Polski rynek hotelowy wykorzystuje swoje przewagi [© pixabay.com] Polski rynek hotelowy wykorzystuje swoje przewagi](https://s3.egospodarka.pl/grafika2/rynek-hotelowy/Polski-rynek-hotelowy-wykorzystuje-swoje-przewagi-254756-150x100crop.jpg)

![Nielegalne oprogramowanie w warsztacie może przysporzyć wielu problemów [© pixabay.com] Nielegalne oprogramowanie w warsztacie może przysporzyć wielu problemów](https://s3.egospodarka.pl/grafika2/pirackie-oprogramowanie/Nielegalne-oprogramowanie-w-warsztacie-moze-przysporzyc-wielu-problemow-256332-150x100crop.jpg)

![Po postanowieniach noworocznych zostały już tylko niechciane reklamy [© Vidmir Raic z Pixabay] Po postanowieniach noworocznych zostały już tylko niechciane reklamy](https://s3.egospodarka.pl/grafika2/postanowienia-noworoczne/Po-postanowieniach-noworocznych-zostaly-juz-tylko-niechciane-reklamy-258234-150x100crop.jpg)

![TikTok ofiarą cyberataku? Oficjalne konto CNN zostało przejęte! [© beccarra - Fotolia.com] TikTok ofiarą cyberataku? Oficjalne konto CNN zostało przejęte!](https://s3.egospodarka.pl/grafika2/TikTok/TikTok-ofiara-cyberataku-Oficjalne-konto-CNN-zostalo-przejete-260060-150x100crop.jpg)

![Hakerzy nie pojechali na wakacje: łapią na Booking [© frank peters - adobe.stock.com] Hakerzy nie pojechali na wakacje: łapią na Booking](https://s3.egospodarka.pl/grafika2/phishing/Hakerzy-nie-pojechali-na-wakacje-lapia-na-Booking-260069-150x100crop.jpg)

![Potrzeba 4 mln specjalistów ds. cyberbezpieczeństwa [© alphaspirit - Fotolia.com] Potrzeba 4 mln specjalistów ds. cyberbezpieczeństwa](https://s3.egospodarka.pl/grafika2/specjalista-ds-cyberbezpieczenstwa/Potrzeba-4-mln-specjalistow-ds-cyberbezpieczenstwa-260798-150x100crop.jpg)

![Magazyny na fali wznoszącej [© aleksandarlittlewolf na Freepik] Magazyny na fali wznoszącej](https://s3.egospodarka.pl/grafika2/rynek-magazynowy/Magazyny-na-fali-wznoszacej-261508-150x100crop.jpg)

![Polski e-commerce 2004 vs 2024 [© Freepik] Polski e-commerce 2004 vs 2024](https://s3.egospodarka.pl/grafika2/e-commerce/Polski-e-commerce-2004-vs-2024-263529-150x100crop.jpg)

![Ransomware w XII 2024. 86 ofiar FunkSec [© Florian Roth - Fotolia.com] Ransomware w XII 2024. 86 ofiar FunkSec](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-w-XII-2024-86-ofiar-FunkSec-264556-150x100crop.jpg)

![70 proc. Polaków wydaje na subskrypcje do 100 zł miesięcznie [© yousafbhutta z Pixabay] 70 proc. Polaków wydaje na subskrypcje do 100 zł miesięcznie](https://s3.egospodarka.pl/grafika2/subskrypcje/70-proc-Polakow-wydaje-na-subskrypcje-do-100-zl-miesiecznie-264602-150x100crop.jpg)

![Wiele dzieci bez szans na wyjazd na ferie zimowe [© Freepik] Wiele dzieci bez szans na wyjazd na ferie zimowe](https://s3.egospodarka.pl/grafika2/ferie-zimowe/Wiele-dzieci-bez-szans-na-wyjazd-na-ferie-zimowe-264837-150x100crop.jpg)

![Nowa opłata klimatyczna w Grecji - 20 euro podatku turystycznego dziennie od 1 lipca 2025 [© wygenerowane przez AI] Nowa opłata klimatyczna w Grecji - 20 euro podatku turystycznego dziennie od 1 lipca 2025](https://s3.egospodarka.pl/grafika2/oplata-klimatyczna/Nowa-oplata-klimatyczna-w-Grecji-20-euro-podatku-turystycznego-dziennie-od-1-lipca-2025-267643-150x100crop.png)

![Tanie połączenia w Erze [© pizuttipics - Fotolia.com] Tanie połączenia w Erze](https://s3.egospodarka.pl/grafika/era/Tanie-polaczenia-w-Erze-QhDXHQ.jpg)

![Twoja doba ma 43 godziny [© Scanrail - Fotolia.com] Twoja doba ma 43 godziny](https://s3.egospodarka.pl/grafika/media/Twoja-doba-ma-43-godziny-apURW9.jpg)

![Zagrożenia płynące z Internetu 2008 [© Scanrail - Fotolia.com] Zagrożenia płynące z Internetu 2008](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Zagrozenia-plynace-z-Internetu-2008-apURW9.jpg)

![Świat: wydarzenia tygodnia 44/2010 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 44/2010](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-44-2010-12AyHS.jpg)

![Audyt zewnętrzny projektów unijnych [© Minerva Studio - Fotolia.com] Audyt zewnętrzny projektów unijnych](https://s3.egospodarka.pl/grafika/audyt/Audyt-zewnetrzny-projektow-unijnych-iG7AEZ.jpg)

![Rynek surowców coraz mniej przewidywalny [© christian42 - Fotolia.com] Rynek surowców coraz mniej przewidywalny](https://s3.egospodarka.pl/grafika/rynek-surowcow/Rynek-surowcow-coraz-mniej-przewidywalny-zaGbha.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku? [© katemangostar na Freepik] Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku?](https://s3.egospodarka.pl/grafika2/skladka-zdrowotna/Skladka-zdrowotna-co-sie-zmieni-po-1-stycznia-2025-roku-262018-150x100crop.jpg)

![Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL? [© wygenerowane przez AI] Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/chinskie-auta/Chinskie-auta-Od-niskiej-jakosci-do-globalnego-lidera-Co-pokazuje-raport-EFL-270009-50x33crop.jpg) Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL?

Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL?

![FEnIKS: ruszył nabór na efektywność energetyczną dla średnich i dużych firm. Kluczowe zasady, progi i finansowanie [© wygenerowane przez AI] FEnIKS: ruszył nabór na efektywność energetyczną dla średnich i dużych firm. Kluczowe zasady, progi i finansowanie](https://s3.egospodarka.pl/grafika2/FEnIKS/FEnIKS-ruszyl-nabor-na-efektywnosc-energetyczna-dla-srednich-i-duzych-firm-Kluczowe-zasady-progi-i-finansowanie-270128-150x100crop.jpg)

![Urlopy 2026: nowe przepisy i nawet 40 dni wolnych od pracy [© pexels] Urlopy 2026: nowe przepisy i nawet 40 dni wolnych od pracy](https://s3.egospodarka.pl/grafika2/dni-wolne-od-pracy/Urlopy-2026-nowe-przepisy-i-nawet-40-dni-wolnych-od-pracy-270126-150x100crop.jpg)

![Składka zdrowotna 2026 i podatek liniowy - ile wynosi, jaki limit odliczenia [© wygenerowane przez AI] Składka zdrowotna 2026 i podatek liniowy - ile wynosi, jaki limit odliczenia](https://s3.egospodarka.pl/grafika2/skladka-na-ubezpieczenie-zdrowotne/Skladka-zdrowotna-2026-i-podatek-liniowy-ile-wynosi-jaki-limit-odliczenia-270127-150x100crop.jpg)

![Opłaty i podatki lokalne w 2026 r. wzrosną o 4,5% Ile więcej za nieruchomości, posiadanie psa i opłatę uzdrowiskową? [© wygenerowane przez AI] Opłaty i podatki lokalne w 2026 r. wzrosną o 4,5% Ile więcej za nieruchomości, posiadanie psa i opłatę uzdrowiskową?](https://s3.egospodarka.pl/grafika2/opodatkowanie-budowli/Oplaty-i-podatki-lokalne-w-2026-r-wzrosna-o-4-5-Ile-wiecej-za-nieruchomosci-posiadanie-psa-i-oplate-uzdrowiskowa-270114-150x100crop.jpg)

![Restrukturyzacja czy upadłość? Kluczowe decyzje przed 2026 rokiem [© pexels] Restrukturyzacja czy upadłość? Kluczowe decyzje przed 2026 rokiem](https://s3.egospodarka.pl/grafika2/restrukturyzacja/Restrukturyzacja-czy-upadlosc-Kluczowe-decyzje-przed-2026-rokiem-270125-150x100crop.jpg)

![Świadectwa EUR.1 dla używanych samochodów - nowe podejście organów celnych [© wygenerowane przez AI] Świadectwa EUR.1 dla używanych samochodów - nowe podejście organów celnych](https://s3.egospodarka.pl/grafika2/samochody-uzywane/Swiadectwa-EUR-1-dla-uzywanych-samochodow-nowe-podejscie-organow-celnych-270119-150x100crop.jpg)