-

![Spam w XII 2010 r. Spam w XII 2010 r.]()

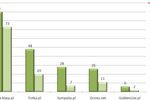

Spam w XII 2010 r.

... jednak rezultaty ujrzeliśmy rok później, w listopadzie 2009 roku, gdy zamknięto liczne centra kontroli botnetu. Spowodowało to jedynie tymczasowy spadek aktywności sieci – na ... na luty 2011 roku. W czasie, gdy Nikolaenko przebywał w więzieniu, ilość spamu rozprzestrzenianego za pośrednictwem Mega-D nie przekraczała według niektórych ekspertów 5% ...

-

![Jakość paliw w Polsce 2010 [© Scanrail - Fotolia.com] Jakość paliw w Polsce 2010]()

Jakość paliw w Polsce 2010

... wybuchu oparów oleju podczas nalewania paliwa z dystrybutora do baku. Duża ilość siarki natomiast przyczynia się do korozji silnika i zużycia jego niektórych elementów. W ... paliwami ciekłymi oraz przepisów ustawy prawo energetyczne – w tym dotyczące 37 stacji z kontroli prowadzonej w roku 2009. Prezes URE ma kompetencje do zakazania sprzedaży paliwa ...

-

![Punkty gastronomiczne pod lupą Inspekcji Handlowej Punkty gastronomiczne pod lupą Inspekcji Handlowej]()

Punkty gastronomiczne pod lupą Inspekcji Handlowej

... kontroli właściciele uzupełnili brakujące dane. Porada: poznaj ceny przez złożeniem zamówienia, a nie dopiero przy płaceniu rachunku. Cennik musimy znaleźć w miejscu ogólnodostępnym. Co musi zawierać? Przede wszystkim datę jego wystawienia, nazwę potrawy, jej ilość ... usunięcie stwierdzonych nieprawidłowości. Ustalenia z kontroli dały podstawę do m.in. ...

-

![Decyzje inwestycyjne: przykłady błędów [© Minerva Studio - Fotolia.com] Decyzje inwestycyjne: przykłady błędów]()

Decyzje inwestycyjne: przykłady błędów

... o małym stopniu istotności) tym bardziej wzrasta szansa na pojawienie się złudzenia kontroli. Popularnym zjawiskiem jakie możemy zaobserwować u inwestorów jest także efekt myślenia wstecznego, ... wraz z informacją czy przynoszą zyski, czy straty. Za pierwszym razem przypisywano większą ilość zysków niż strat spółkom bardziej znanym, za drugim razem ...

-

![Ewolucja spamu IV-VI 2011 Ewolucja spamu IV-VI 2011]()

Ewolucja spamu IV-VI 2011

... Spamerzy zawsze chcą być na bieżąco. Świadczy o tym coraz większa ilość spamu imitującego wymienione wyżej rodzaje powiadomień. Kiedyś fałszywe powiadomienia ... albo rosyjscy użytkownicy chronią swoje komputery skuteczniej, uniemożliwiając botmasterom przejęcie nad nimi kontroli, albo botnety są wykorzystywane do innych celów, np. do przeprowadzania ...

-

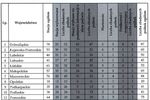

![Jakość paliw w Polsce 2011 Jakość paliw w Polsce 2011]()

Jakość paliw w Polsce 2011

... od wytwórcy poprzez magazyny, hurtownie, transport aż po stacje paliwowe. Wyniki kontroli pokazują, że od kilku lat następuje zdecydowany spadek zawartości siarki w próbkach ... wybuchu oparów oleju podczas nalewania paliwa z dystrybutora do baku. Duża ilość siarki natomiast przyczynia się do korozji silnika i zużycia jego niektórych elementów. W ...

-

![UOKiK: gorsza jakość mleka i mięsa [© Scanrail - Fotolia.com] UOKiK: gorsza jakość mleka i mięsa]()

UOKiK: gorsza jakość mleka i mięsa

... oraz oznakowanie: mleka, mięsa, ryb i ich przetworów oraz miodu. Wyniki kontroli niemal 9 tys. partii produktów prezentuje najnowszy raport. Skontrolowano hurtownie, sklepy ... (rok wcześniej – 19,3 proc.). Zastrzeżenia wzbudził przede wszystkim brak lub znikoma ilość pyłków np. lipy w miodach deklarowanych jako lipowe. Przyjmuje się, że polskie ...

-

![Ewolucja złośliwego oprogramowania 2008 Ewolucja złośliwego oprogramowania 2008]()

Ewolucja złośliwego oprogramowania 2008

... . Chociaż w ciągu kilku tygodni ilość spamu zaczęła ... kontroli a maszynami w botnecie. Nawet po uzyskaniu dostępu do centrum kontroli lub przechwyceniu przesyłanych danych analitycy nie są w stanie przejąć kontroli nad botnetem, ponieważ wykorzystuje on klucze szyfrowania znane tylko właścicielowi botneta. Wykorzystaniem uniwersalnych centrów kontroli ...

-

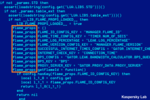

![Szkodliwy program Flame - analiza Szkodliwy program Flame - analiza]()

Szkodliwy program Flame - analiza

... kontroli jest nadal aktywny? Czy istnieje kilka nadrzędnych serwerów kontroli? Co się dzieje gdy zainfekowana maszyna nawiązuje połączenie z serwerem kontroli? Istnieje kilka serwerów kontroli, rozproszonych po świecie. Doliczyliśmy się około tuzina różnych domen kontroli ... operatorzy Flame'a sztucznie utrzymują ilość zainfekowanych systemów na pewnym ...

-

![Ewolucja spamu IV-VI 2012 Ewolucja spamu IV-VI 2012]()

Ewolucja spamu IV-VI 2012

... zostanie pobrany plik wykonywalny. Plik ten kontaktuje się z centrum kontroli i pobiera inne szkodliwe programy na komputer. Szkodliwe oprogramowanie Wiki W kwietniu wykryliśmy ... uplasowały się na drugim miejscu wraz z Indiami, dystrybuując tę samą ilość spamu (11,7%). W poprzednim kwartale pisaliśmy o relokacji botnetów i możliwych zmianach w ...

-

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013]()

Kaspersky Lab: szkodliwe programy II kw. 2013

... z serwerem kontroli. Co ciekawe, sam serwer kontroli był podatny na tę samą lukę w aplikacji Plesk. Analitycy wykorzystali ją do monitorowania botnetu i zidentyfikowali około 900 prób połączeń przez zainfekowane serwery sieciowe. Stworzono narzędzie do leczenia serwerów zombie i zdemontowania nowego botnetu. Nadal rośnie ilość mobilnego ...

-

![Ewolucja złośliwego oprogramowania I kw. 2014 [© Andrea Danti - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2014]()

Ewolucja złośliwego oprogramowania I kw. 2014

... , model, wersja systemu operacyjnego) do serwera kontroli wyślij listę aplikacji zainstalowanych na urządzeniu mobilnym do serwera kontroli wyślij wiadomości tekstowe na wskazany w poleceniu ... dla Androida przy pomocy pliku AndroidManifest.xml, który zawiera dużą ilość danych w każdym polu nazwy (AndroidManfiest.xml to specjalny plik znajdujący się ...

-

![Tydzień 12/2007 (19-25.03.2007) [© RVNW - Fotolia.com] Tydzień 12/2007 (19-25.03.2007)]()

Tydzień 12/2007 (19-25.03.2007)

... 1 mld USD. Po przejęciu kontroli nad Możejkami płocki PKN Orlen jest największym w regionie Europy Środkowej koncernem (łączna ilość przerabianej ropy naftowej wynosi 31,7 ... taka sytuacja wymaga umiejętności działania na rzecz zmniejszenia poziomu emocji i utrzymania kontroli nad swoim zachowaniem i dalszym przebiegiem rozmów. Wtedy trzeba też umieć ...

-

![Poczta Polska: jakość usług w 2007 Poczta Polska: jakość usług w 2007]()

Poczta Polska: jakość usług w 2007

... W przypadku reklamacji dotyczących ubytku, uszkodzenia lub zepsucia zawartości w przesyłkach ilość reklamacji nieuzasadnionych kształtuje się na poziomie zbliżonym do ilości ... konsumentów, które wpływają do Prezesa UKE, jak też w badanej próbie. Ustalenia kontroli UKE oraz pogarszające się w stosunku do ubiegłego roku wskaźniki uzyskane w badaniu ...

-

![Botnet HLUX zamknięty Botnet HLUX zamknięty]()

Botnet HLUX zamknięty

... przejęciu kontroli nad większością zainfekowanych komputerów, eksperci z Kaspersky Lab teraz prowadzić analizę danych w celu namierzenia liczby infekcji i ich geograficznych lokalizacji. Do chwili obecnej wykryto 109 000 unikatowych adresów IP, z wykorzystaniem których działały zainfekowane komputery wchodzące w skład nowego Hluxa. Ogromna ilość ...

-

![Mrożone ryby i owoce morza: 40% partii zakwestionowanych przez IH [© Yvonne Bogdanski - Fotolia.com] Mrożone ryby i owoce morza: 40% partii zakwestionowanych przez IH]()

Mrożone ryby i owoce morza: 40% partii zakwestionowanych przez IH

... pod lupę przestrzeganie zasad obrotu nimi. Co wykazała kontrola? W ramach kontroli inspektorzy odwiedzili 164 placówki handlowe zlokalizowane na terenie całego kraju, w tym ... Dla ochrony produktu przed wpływem środowiska zewnętrznego wystarczy 5 proc. glazury, jej ilość zgodnie z dobrą praktyką produkcyjną nie powinna przekraczać 10 proc. Dlatego ...

-

![Mobile first, czyli o plusach i minusach posiadania smartfona Mobile first, czyli o plusach i minusach posiadania smartfona]()

Mobile first, czyli o plusach i minusach posiadania smartfona

... do Internetu. Przez łatwy dostęp do danych mamy możliwość poznawać dużą ilość osób w bardzo krótkim czasie. Można to zjawisko rozpatrywać w wielu pozytywnych aspektach. ... komentuje Edyta Szafran, terapeuta uzależnień. Iluzja kontroli i nomofobia i fomo. Ciągły dostęp do informacji może dać nam złudną iluzję kontroli nad nimi. Kiedy nie rozumiemy ...

-

![Bezpieczeństwo w Internecie I poł. 2010 [© stoupa - Fotolia.com] Bezpieczeństwo w Internecie I poł. 2010]()

Bezpieczeństwo w Internecie I poł. 2010

... zabezpieczającego zaczną działać z większym rozmachem, posuwając się nawet do przejmowania kontroli nad komputerami ofiary, uniemożliwiając korzystanie z niego i żądając opłat za ... . Prognoza nr 9: W miarę dostosowywania metod działań spamerów ilość spamu będzie się zmieniać Od roku 2007 ilość rozsyłanego spamu wzrastała średnio o 15%. Chociaż ten ...

-

![Zagrożenia internetowe I kw. 2011 Zagrożenia internetowe I kw. 2011]()

Zagrożenia internetowe I kw. 2011

... która doprowadziła do zdjęcia centrów kontroli tego botnetu. W następstwie tego zdarzenia całkowita ilość spamu krążącego w Sieci spadła o 15 punktów procentowych. Rustock był botnetem zarządzanym za pomocą centrów kontroli ze specjalnymi adresami zaszytymi w jego boty spamowe. Po zdjęciu serwerów kontroli botnetu ich właściciele stracili kontrolę ...

-

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012]()

Kaspersky Lab: szkodliwe programy II kw. 2012

... maszyny. Dane konfiguracyjne z serwerów kontroli są szyfrowane przy pomocy dość prostej metody, która pozwoliła nam stwierdzić, że centrum kontroli jest zlokalizowane w Chinach. ... które zostały wykryte heurystycxznie: Exploit.Script.Blocker oraz Exploit.Script.Generic. Ilość oprogramowania adware nadal spada i w drugim kwartale 2012 r. do rankingu ...

-

![Dane cyfrowe: do 2020 r. znaczący wzrost [© Scanrail - Fotolia.com] Dane cyfrowe: do 2020 r. znaczący wzrost]()

Dane cyfrowe: do 2020 r. znaczący wzrost

... . W wyniku tej sytuacji dyrektorzy ds. informatyki szukają nowych poziomów efektywności i kontroli, kładąc coraz większy nacisk na rozwiązania typu cloud computing. Jedna trzecia informacji cyfrowych pozostanie w użyciu lub zostanie przetworzona w środowisku chmury. Ilość informacji cyfrowych tworzonych każdego roku wzrośnie 44 razy w okresie od ...

-

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013]()

KasperskyLab: ataki hakerskie na firmy 2013

... Współczesny smartfon lub tablet to w rzeczywistości pełnoprawny komputer przechowujący ogromną ilość danych, przez co stanowi potencjalny cel cyberprzestępców. ... obejmowały zaszyfrowany adres URL serwera kontroli. Trojan czytał Twittera na zainfekowanym komputerze i wykorzystywał adres do łączenia się z centrum kontroli. Co jest przedmiotem kradzieży ...

-

![Ochrona danych a serwisy społecznościowe Ochrona danych a serwisy społecznościowe]()

Ochrona danych a serwisy społecznościowe

... to niebagatelną liczbę kilku milionów użytkowników. Tyle danych osobowych to z kolei pokaźna ilość informacji, które mogłyby być potencjalnie wykorzystane, dlatego należy je ... serwisu, a właściwie jego braku), to generalnie serwis wypadł pozytywnie. Po kontroli serwisu Nasza-klasa.pl przez GIODO i orzeknięciu, że dane są chronione i przechowywane ...

-

![Szkodliwe programy Stuxnet/Duqu a platforma "Tilded" Szkodliwe programy Stuxnet/Duqu a platforma "Tilded"]()

Szkodliwe programy Stuxnet/Duqu a platforma "Tilded"

... najprawdopodobniej wykorzystywane w atakach ukierunkowanych przed pojawieniem się Stuxneta (co najmniej w 2008 roku), w czasie, gdy był aktywny i po zamknięciu jego centrum kontroli. Prawdopodobnie były to równoległe projekty, a Stuxnet został stworzony później na podstawie zdobytego doświadczenia i kodu, który został napisany już wcześniej. Wydaje ...

-

![Zagrożenia internetowe I kw. 2012 Zagrożenia internetowe I kw. 2012]()

Zagrożenia internetowe I kw. 2012

... (z reguły pod przykrywką pakietu rozszerzeń dla przeglądarki), wyświetlają reklamy. Ilość oprogramowania adware jest znacznie mniejsza niż w poprzednim kwartale, gdy ... IT przynoszą efekty. W pierwszym kwartale w Stanach Zjednoczonych zostały zdjęte serwery kontroli kilku botnetów ZeuSa oraz przejęto kontrolę nad botnetem Hlux.b. Aresztowano kilka ...

-

![Nowoczesna komunikacja: trendy 2013 [© alphaspirit - Fotolia.com] Nowoczesna komunikacja: trendy 2013]()

Nowoczesna komunikacja: trendy 2013

... dla użytkowników biznesowych. Nie ilość a jakość Na pewno jakość działań w sieciach społecznościowych stanie się ważniejsza i będzie większym atutem niż ilość. To będzie dotyczyło ... dla przedsiębiorstw, ze względu na zorganizowany charakter, możliwość kontroli oraz intuicyjną, powszechnie znaną i przyjazną formę użycia. W 2013 roku nastąpi gwałtowny ...

-

![G Data PatchManagement [© Andrea Danti - Fotolia.com] G Data PatchManagement]()

G Data PatchManagement

... może być używane wewnątrz firmowej sieci komputerowej jak i poza nią – bez względu na ilość użytkowników w sieci. Działa w tle i zapewnia ochronę przed znanymi, a nawet jeszcze nieznanymi zagrożeniami (dzięki inteligentnej heurystyce i kontroli behawioralnej) – bez zmniejszania wydajności sprzętu PC. Wszystkie procesy jak instalacja, skanowanie ...

-

![Scam na Facebooku w Polsce Scam na Facebooku w Polsce]()

Scam na Facebooku w Polsce

... , krótki link plus mało wiarygodna oferta kontroli osób, które odwiedzają nasz profil. Już tak niewielka ilość informacji powinna zmusić do myślenia oraz wzmożonej ... okna reklamowe o zerowym rozmiarze ramek. Cyberprzestępcy sztucznie nabijają tym sposobem ilość odsłon i kliknięć w reklamy sprzedawane w modelu PPC (pay per click). Według różnych ...

-

![Produkty ekologiczne pod lupą IH Produkty ekologiczne pod lupą IH]()

Produkty ekologiczne pod lupą IH

... tłuszczu w ekologicznym serze, mniejszą ilość owoców w musli, czy dzikiej róży w ekologicznej herbatce. Działania IH Inspekcja Handlowa nałożyła 16 mandatów karnych za m.in. sprzedawanie produktów przeterminowanych, wydała 8 decyzji za sprzedaż produktów niewłaściwej jakości. O wynikach kontroli powiadomiono także Inspekcję Jakości Handlowej ...

-

![Polskie firmy rodzinne 2015 [© sepy - Fotolia.com] Polskie firmy rodzinne 2015]()

Polskie firmy rodzinne 2015

... uważa, że obecne pokolenie właścicieli będzie miało trudności w oddaniu pełnej kontroli nad firmą. „Kiedy mówimy o profesjonalizacji jest jeszcze jeden poziom ... celów badania ‘firma rodzinna’ jest zdefiniowana jako przedsiębiorstwo, w którym: (1) decydująca ilość głosów (udziałów) znajduje się w rękach osoby, która to przedsiębiorstwo utworzyła bądź ...

-

![Ewolucja złośliwego oprogramowania I kw. 2015 [© Olivier Le Moal - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2015]()

Ewolucja złośliwego oprogramowania I kw. 2015

... w atakach oraz zablokowane przez komponenty antywirusowe (strony internetowe zawierające przekierowania do exploitów, strony zawierające exploity oraz inne szkodliwe oprogramowanie, centra kontroli botnetów itd.). Każdy unikatowy host może być źródłem jednego ataku online lub ich większej liczby. W celu określenia źródła geograficznego ataków ...

-

![Szlak bursztynowy pod Howerlą poza prawem [© oksf - Fotolia.com] Szlak bursztynowy pod Howerlą poza prawem]()

Szlak bursztynowy pod Howerlą poza prawem

... tamte rejony jest coraz bardziej opłacalny. W sierpniu zeszłego roku lubaczowska policja w trakcie kontroli drogowej znalazła przy 51-letnim mężczyźnie 20 kg nieoszlifowanego bursztynu. ... oznaczać będzie drastyczny wzrost cen na rynku. Znacznie zmniejszy się ilość żywicy kopalnej w obrocie, a jej wydobycie stanie się o wiele bardziej kosztowne. ...

-

![6 powodów, dla których warto wdrożyć Business Intelligence [© Coloures-Pic - Fotolia.com] 6 powodów, dla których warto wdrożyć Business Intelligence]()

6 powodów, dla których warto wdrożyć Business Intelligence

... danych. W ten sposób, mają możliwość trzymania ręki na pulsie, kontroli kondycji firmy oraz identyfikacji przyczyny porażek i sukcesów, a także śledzenia mniejszych i ... zewnętrznych źródeł, spoza przedsiębiorstwa. Już wkrótce, ilość danych zewnętrznych znacznie przewyższy ilość danych wewnętrznych. Przedsiębiorstwa, które nie będą potrafiły ...

-

![Tydzień 46/2004 (08-14.11.2004) [© RVNW - Fotolia.com] Tydzień 46/2004 (08-14.11.2004)]()

Tydzień 46/2004 (08-14.11.2004)

... Dziś nie ma wątpliwości w kołach politycznych kraju, że państwo nie może stracić kontroli nad pewną grupą strategicznych przedsiębiorstw i do tej grupy zalicza się dziś ... . Być może zostanie zawarte porozumienie i Eureco zrezygnuje z przejęcia kontroli nad PZU, kupi mniejszą ilość akcji, lecz jaką cenę zapłacimy za to ustępstwo? W mojej ocenie ...

-

![PKPP Lewiatan: Czarna Lista Barier 2010 [© Scanrail - Fotolia.com] PKPP Lewiatan: Czarna Lista Barier 2010]()

PKPP Lewiatan: Czarna Lista Barier 2010

... ustaw przygotowanych przez RCL); inicjatywę Ministra Rolnictwa zmierzającą do kontroli marż w handlu żywnością. 5. BARIERY Z ZAKRESU OCHRONY ŚRODOWISKA Środowisko oczywiście należy ... latach 2010-2020. Utrzymywanie anachronicznej formy Usługi Powszechnej, która zamraża znaczną ilość, tak teraz potrzebnych na inwestycje, funduszy. Obowiązek listownego ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Jakość paliw w Polsce 2010 [© Scanrail - Fotolia.com] Jakość paliw w Polsce 2010](https://s3.egospodarka.pl/grafika/kontrola-jakosci/Jakosc-paliw-w-Polsce-2010-apURW9.jpg)

![Decyzje inwestycyjne: przykłady błędów [© Minerva Studio - Fotolia.com] Decyzje inwestycyjne: przykłady błędów](https://s3.egospodarka.pl/grafika/decyzje-inwestycyjne/Decyzje-inwestycyjne-przyklady-bledow-iG7AEZ.jpg)

![UOKiK: gorsza jakość mleka i mięsa [© Scanrail - Fotolia.com] UOKiK: gorsza jakość mleka i mięsa](https://s3.egospodarka.pl/grafika/produkty-zywnosciowe/UOKiK-gorsza-jakosc-mleka-i-miesa-apURW9.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2014 [© Andrea Danti - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2014](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2014-137555-150x100crop.jpg)

![Tydzień 12/2007 (19-25.03.2007) [© RVNW - Fotolia.com] Tydzień 12/2007 (19-25.03.2007)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-12-2007-19-25-03-2007-vgmzEK.jpg)

![Mrożone ryby i owoce morza: 40% partii zakwestionowanych przez IH [© Yvonne Bogdanski - Fotolia.com] Mrożone ryby i owoce morza: 40% partii zakwestionowanych przez IH](https://s3.egospodarka.pl/grafika2/Inspekcja-Handlowa/Mrozone-ryby-i-owoce-morza-40-partii-zakwestionowanych-przez-IH-159561-150x100crop.jpg)

![Bezpieczeństwo w Internecie I poł. 2010 [© stoupa - Fotolia.com] Bezpieczeństwo w Internecie I poł. 2010](https://s3.egospodarka.pl/grafika/Symantec/Bezpieczenstwo-w-Internecie-I-pol-2010-MBuPgy.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![Dane cyfrowe: do 2020 r. znaczący wzrost [© Scanrail - Fotolia.com] Dane cyfrowe: do 2020 r. znaczący wzrost](https://s3.egospodarka.pl/grafika/informacje-cyfrowe/Dane-cyfrowe-do-2020-r-znaczacy-wzrost-apURW9.jpg)

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Nowoczesna komunikacja: trendy 2013 [© alphaspirit - Fotolia.com] Nowoczesna komunikacja: trendy 2013](https://s3.egospodarka.pl/grafika2/komunikacja/Nowoczesna-komunikacja-trendy-2013-111013-150x100crop.jpg)

![G Data PatchManagement [© Andrea Danti - Fotolia.com] G Data PatchManagement](https://s3.egospodarka.pl/grafika2/PatchManagement/G-Data-PatchManagement-126902-150x100crop.jpg)

![Polskie firmy rodzinne 2015 [© sepy - Fotolia.com] Polskie firmy rodzinne 2015](https://s3.egospodarka.pl/grafika2/firmy-rodzinne/Polskie-firmy-rodzinne-2015-152293-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2015 [© Olivier Le Moal - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2015](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2015-157446-150x100crop.jpg)

![Szlak bursztynowy pod Howerlą poza prawem [© oksf - Fotolia.com] Szlak bursztynowy pod Howerlą poza prawem](https://s3.egospodarka.pl/grafika2/szlak-bursztynowy/Szlak-bursztynowy-pod-Howerla-poza-prawem-163504-150x100crop.jpg)

![6 powodów, dla których warto wdrożyć Business Intelligence [© Coloures-Pic - Fotolia.com] 6 powodów, dla których warto wdrożyć Business Intelligence](https://s3.egospodarka.pl/grafika2/Business-Intelligence/6-powodow-dla-ktorych-warto-wdrozyc-Business-Intelligence-208942-150x100crop.jpg)

![Tydzień 46/2004 (08-14.11.2004) [© RVNW - Fotolia.com] Tydzień 46/2004 (08-14.11.2004)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-46-2004-08-14-11-2004-vgmzEK.jpg)

![PKPP Lewiatan: Czarna Lista Barier 2010 [© Scanrail - Fotolia.com] PKPP Lewiatan: Czarna Lista Barier 2010](https://s3.egospodarka.pl/grafika/Czarna-Lista-Barier/PKPP-Lewiatan-Czarna-Lista-Barier-2010-apURW9.jpg)

![Ranking kont osobistych z najlepszymi korzyściami dla klientów [© Andrey Popov - Fotolia.com] Ranking kont osobistych z najlepszymi korzyściami dla klientów](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-kont-osobistych-z-najlepszymi-korzysciami-dla-klientow-266814-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Czy można zamienić się miejscami w samolocie? Sprawdź, co warto wiedzieć [© wygenerowane przez AI] Czy można zamienić się miejscami w samolocie? Sprawdź, co warto wiedzieć](https://s3.egospodarka.pl/grafika2/podroz-samolotem/Czy-mozna-zamienic-sie-miejscami-w-samolocie-Sprawdz-co-warto-wiedziec-271043-150x100crop.jpg)

![Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki [© wygenerowane przez AI] Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki](https://s3.egospodarka.pl/grafika2/podatki-w-firmie/Kalendarz-ksiegowy-na-marzec-2026-Najwazniejsze-daty-i-obowiazki-271045-150x100crop.jpg)

![Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania [© wygenerowane przez AI] Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania](https://s3.egospodarka.pl/grafika2/KSeF/Znikajace-i-odrzucone-faktury-w-KSeF-balagan-po-pierwszym-miesiacu-dzialania-271044-150x100crop.jpg)

![Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach [© pexels] Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach](https://s3.egospodarka.pl/grafika2/luka-placowa/Luka-placowa-w-Polsce-Nowy-raport-pokazuje-skale-nierownosci-w-wynagrodzeniach-271029-150x100crop.jpg)

![Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać? [© wygenerowane przez AI] Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać?](https://s3.egospodarka.pl/grafika2/certyfikat-KSeF/Certyfikat-trybu-offline-vs-uwierzytelniajacy-w-KSeF-Czym-sie-roznia-i-ktory-wybrac-271026-150x100crop.jpg)