-

![Fortinet: FortiMail-5001A i FortiMail-2000B Fortinet: FortiMail-5001A i FortiMail-2000B]()

Fortinet: FortiMail-5001A i FortiMail-2000B

... zaawansowanemu trasowaniu i archiwizowaniu treści wiadomości poczty elektronicznej. Ogromna ilość spamu oraz inne niebezpieczeństwa związane z korzystaniem z poczty elektronicznej ... system typu blade oparty na FortiGate®-5000, oferujący dobry wskaźnik kontroli elektronicznych wiadomości (kompleksowa kontrola pod kątem spamu i obecności wirusów w ...

-

![Jak wykorzystano dotacje na e-biznes? [© Scanrail - Fotolia.com] Jak wykorzystano dotacje na e-biznes?]()

Jak wykorzystano dotacje na e-biznes?

... . Eksperci z portalu zauważają, iż smutnym faktem jest również niewielka ilość projektów z małych miejscowości czy wsi. Duże miasta, głównie wojewódzkie, są w ... z PARP jest zobowiązany do właściwej realizacji projektu. To zobowiązanie podlega kontroli przez służby Polskiej Agencji Rozwoju Przedsiębiorczości czy działające na nasze zlecenie ...

-

![Polska: wydarzenia tygodnia 8/2010 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 8/2010]()

Polska: wydarzenia tygodnia 8/2010

... przez PKN Orlen strat w litewskim kombinacie Możejki. Sposobem może być przejęcie kontroli nad terminalem paliwowym w Kłajpedzie i przyciągnięcie do niego rosyjskiego inwestora (by ... absolwentów dyplomem uczelni wyższej. Jednak nie można lekceważyć faktu, że „ilość nie zawsze przechodzi w jakość” i nierzadko kończy się bylejakością. To prawda, ...

-

![Kampanie reklamowe: czego oczekują klienci? [© Scanrail - Fotolia.com] Kampanie reklamowe: czego oczekują klienci?]()

Kampanie reklamowe: czego oczekują klienci?

... i czasem efektownie, ale to nie zawsze się udaje, stąd tak duża ilość plastikowej reklamy, która pozbawiona jest długofalowego i spójnego myślenia o komunikowaniu marki. ... salonów tych samych marek w różnych miastach. Tu znowu daje się we znaki oddanie kontroli nad miejscem sprzedaży franczyzobiorcom. Głównym powodem zdaje się być brak przemyślanej, ...

-

![Finansowanie typu private equity Finansowanie typu private equity]()

Finansowanie typu private equity

... . W przypadku ścieżki aukcyjnej, która zazwyczaj wiąże się z całkowitym oddaniem kontroli nad podmiotem pozyskującym finansowanie przez dotychczasowych właścicieli, proces ten po ... których znacząco spada ryzyko finansowania podmiotu. Sytuacja taka wpływa nie tylko na ilość dostępnego dla podmiotu kapitału, ale także na koszty pozyskanego kapitału. ...

-

![Aparat Panasonic Lumix DMC-FZ100 Aparat Panasonic Lumix DMC-FZ100]()

Aparat Panasonic Lumix DMC-FZ100

... Tryb Motion Deblur uzyskano poprzez ulepszenie wykrywania ruchu (inteligentnej kontroli ISO) oraz sterowania jasnością (inteligentnej ekspozycji) w celu osiągnięcia jak najwyższej szybkości ... współpracując z matrycą MOS, procesor Venus Engine FHD przetwarza dużą ilość danych z wysoką szybkością, umożliwiając seryjne robienie zdjęć o wysokiej ...

-

![Kampanie reklamowe dla seniorów [© Minerva Studio - Fotolia.com] Kampanie reklamowe dla seniorów]()

Kampanie reklamowe dla seniorów

... dużej ilości przypadków dalej jest pomocą finansową dla swoich dzieci. Model ścisłej kontroli wydatków (w tym miesięczne wydatki na lekarstwa) jest jego drogą życiową, a ... się, że część Silver Group pozostaje odporna na reklamy. Pewną ilość decyzji zakupowych, zwłaszcza tych poważnych, jej członkowie podejmują po konsultacjach z rodziną/dziećmi. ...

-

![Płyta główna GIGABYTE GA-X58-USB3 Płyta główna GIGABYTE GA-X58-USB3]()

Płyta główna GIGABYTE GA-X58-USB3

... też osób rozpoczynających przygodę z overclockingiem. Płyta posiada precyzyjny sprzętowy układ kontroli napięcia oraz BIOS, który został wyposażony w szereg opcji OC. Stabilnej pracy tej platformy sprzyja zastosowanie technologii GIGABYTE Ultra Durable 3. Podwójna ilość miedzi wewnątrz PCB obniża temperaturę na płycie głównej, a komponenty takie ...

-

![Internauci a stare i nowe media [© Scanrail - Fotolia.com] Internauci a stare i nowe media]()

Internauci a stare i nowe media

... Internetu w dalszym ciągu nie uchodzi za przestępstwo w społeczeństwie, wciąż nie ma społecznej kontroli w postaci potępienia takiego działania – jest to norma wśród internautów, a o zachowaniu takim można ... przez określony czas (najczęściej miesiąc) mogą łatwo ściągać na twardy dysk dowolną ilość plików. Mogą także płacić pod warunkiem, że opłaty są ...

-

![Komunikacja z mediami w zarządzaniu kryzysowym Komunikacja z mediami w zarządzaniu kryzysowym]()

Komunikacja z mediami w zarządzaniu kryzysowym

... , zdjęć z miejsca zdarzenia, które przybliżą wyjaśnienie zdarzenia również z możliwością ich przekazania, przegrania, odpowiednia ilość napojów gorących i zimnych (tylko bezalkoholowe), dostęp do toalet, odpowiednie środki kontroli i sprawdzania osób, ze względu na bezpieczeństwo szczególnie wtedy, kiedy organizujemy konferencję w budynku firmy ...

-

![Gospodarstwa domowe a rynek telekomunikacyjny 2010 Gospodarstwa domowe a rynek telekomunikacyjny 2010]()

Gospodarstwa domowe a rynek telekomunikacyjny 2010

... PLN. Z badania wynika, że niemal co trzeci badany (32,2 %) deklaruje brak możliwości kontroli naliczanych rachunków u operatora telefonii stacjonarnej. Ponad jedna trzecia ankietowanych (36,8 %) ... Jedna piąta (22,6 %) rozmawia tygodniowo częściej niż 30 razy. Średnia ilość rozmów dla wszystkich badanych to 28 rozmów w tygodniu. Wszystkich ...

-

![Zagrożenia internetowe III kw. 2010 Zagrożenia internetowe III kw. 2010]()

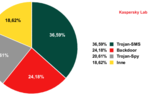

Zagrożenia internetowe III kw. 2010

... organów zajmujących się „regulowaniem” Internetu, które wywarłyby zauważalny wpływ na ilość szkodliwego oprogramowania umieszczonego na serwerach w tych krajach. Stoi to w sprzeczności ... uwierzytelniających i dokumentów. Szkodnik ten został stworzony w celu zdobycia kontroli nad krytycznymi systemami przemysłowymi. Takiego szkodnika mogli stworzyć ...

-

![Urządzenia wielofunkcyjne Canon PIXMA MX Urządzenia wielofunkcyjne Canon PIXMA MX]()

Urządzenia wielofunkcyjne Canon PIXMA MX

... użytkownikom monitorować wybór właściwego polecenia, podczas gdy funkcja Quick Operation zmniejsza ilość czynności niezbędnych do uzyskania dostępu do opcji z których ... narzędziu Easy-WebPrint EX Łatwość obsługi dzięki zastosowaniu intuicyjnego panelu kontroli PIXMA MX360 – kluczowe funkcje Drukowania, kopiowania, skanowanie i wysyłanie faksów ...

-

![Compliance przyszłością biznesu [© Minerva Studio - Fotolia.com] Compliance przyszłością biznesu]()

Compliance przyszłością biznesu

... procesów całej instytucji lub zdarzeń zewnętrznych. Audyt natomiast dokonuje okresowych kontroli funkcjonowania całej instytucji, nie ma jednak kompetencji do zarządzania ryzykiem w ... sferze. Obecnie zalety compliance docenia na Zachodzie coraz większa ilość podmiotów, także o charakterze produkcyjno-usługowych, a rozmiary działów compliance rosną ...

-

![Szkodliwe programy mobilne 2010 Szkodliwe programy mobilne 2010]()

Szkodliwe programy mobilne 2010

... .b. Szkodnik ten kradł dane użytkownika i umożliwiał cyberprzestępcom przejęcie zdalnej kontroli nad zainfekowanymi smartfonami. Ten konkretny wariant atakował również użytkowników ... atakach na smartfony? Nic nam na ten temat nie wiadomo. Zwiększy się ilość komercyjnego oprogramowania szpiegującego (spyware). Przy pomocy tego rodzaju oprogramowania ...

-

![Cele i zarządzanie przez cele Cele i zarządzanie przez cele]()

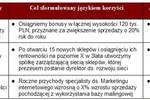

Cele i zarządzanie przez cele

... i brak elastyczności może niebezpiecznie przedłużyć realizację celu. Biorąc pod uwagę ilość zmian, jaka następuje w świecie, cenna wydaje się rada, żeby proces ... i zwiększenie motywacji oraz zaangażowania pracowników. ZPC zamiast na sprawowaniu ścisłej kontroli pracowników, skupia się na motywowaniu z wykorzystaniem sprawdzonego narzędzia, jakim ...

-

![Techniki prezentacji - pytania i odpowiedzi Techniki prezentacji - pytania i odpowiedzi]()

Techniki prezentacji - pytania i odpowiedzi

... Aby ci się to udało, musisz pamiętać o następujących sprawach Odpowiedz na jak największą ilość pytań. O ile to możliwe, nie pozwól jednej osobie zadać więcej niż jednego ... . Nigdy nie wdawaj się w ostrą dyskusję, jeśli czujesz, że ryzykujesz utratę kontroli nad prezentacją. Jeśli jesteś przekonany, że pozostałych słuchaczy masz po swojej stronie (a ...

-

![Blokady sukcesu menedżerskiego Blokady sukcesu menedżerskiego]()

Blokady sukcesu menedżerskiego

... emocji, uwagi i frustracji związanej z nieosiąganiem osobistych celów. W efekcie zbyt dużo uwagi poświęcasz kontroli emocji i unikaniu dyskomfortu i brakuje ci siły na realizację zadań ... też klucz do pozbycia się tej blokady: na problemy przeznaczasz określoną ilość czasu i tylko tyle. Potem myślisz tylko i wyłącznie o zwycięstwie. Podane ...

-

![Serwisy społecznościowe a wizerunek firmy [© Minerva Studio - Fotolia.com] Serwisy społecznościowe a wizerunek firmy]()

Serwisy społecznościowe a wizerunek firmy

... znajomych. Mimo to, duża ilość pracodawców boi się lub ignoruje budowanie wizerunku w serwisach społecznościowych. Natomiast firmy muszą zdawać sobie sprawę z faktu, iż Internauci zawsze będą wypowiadali się o nich online. Nie prowadząc działań employer brandingowych pozbawiają się kontroli nad tym, co dzieje się ...

-

![McAfee: zagrożenia internetowe 2012 [© stoupa - Fotolia.com] McAfee: zagrożenia internetowe 2012]()

McAfee: zagrożenia internetowe 2012

... pod koniec marca amerykańska prasa szeroko opisywała przypadek wynajęcia hakera do kontroli bezpieczeństwa sieci komputerowych w spółce wodociągowej z południowej Kalifornii. Okazało ... , Grecja, Rosja, Ukraina czy USA. 3. Więcej spamu - w ciągu ostatnich dwóch lat ilość spamu systematycznie spadała. Jednak powstałą lukę mogą wypełnić firmy reklamowe ...

-

![Urządzenia przenośne narażają sieci korporacyjne [© Scanrail - Fotolia.com] Urządzenia przenośne narażają sieci korporacyjne]()

Urządzenia przenośne narażają sieci korporacyjne

... mówi Juliette Sultan, dyrektor ds. marketingu globalnego w Check Point Software Technologies. „Ogromna ilość urządzeń przenośnych łączących się do korporacyjnej sieci często może przyczynić ... , jednoczesnym uproszczeniu zarządzana i stosowania na bieżąco właściwej, bezpiecznej kontroli dostępu do danych. Check Point oferuje klientom właśnie taki ...

-

![Agencje PR w Polsce Agencje PR w Polsce]()

Agencje PR w Polsce

... Dorota Zmarzlak, prezes Twenty Four Seven PR. - Na pewno w celu dalszego dojrzewania rynku powinien się on nieco "przerzedzić". W tej chwili ilość małych, freelancerskich agencji PR jest nie do ogarnięcia. - Czwarty co do wielkości holding reklamowy na świecie wykupił 100 procent udziałów ...

-

![Norton 360 w wersji 6.0 Norton 360 w wersji 6.0]()

Norton 360 w wersji 6.0

... z sieci, w których płaci się za ilość pobranych i przesłanych danych, nie narazić użytkownika na wysokie rachunki. Ulepszone funkcje do tworzenia kopii zapasowych ― możliwości szybszego i łatwiejszego tworzenia kopii zapasowych oraz monitorowania tego procesu. Zaawansowane funkcje kontroli rodzicielskiej, umożliwiające mądrzejszą ochronę dzieci ...

-

![Szkodliwe programy mobilne 2011 Szkodliwe programy mobilne 2011]()

Szkodliwe programy mobilne 2011

... platformach mobilnych, jak również wykorzystywanie ich do przeprowadzania ataków. Wzrośnie ilość oprogramowania spyware. Na początku 2012 r., możemy stwierdzić, że nasze prognozy były ... w celu kradzieży pieniędzy lub danych; zagrożenia, których celem jest przejęcie kontroli nad zainfekowanym urządzeniem. Cel: kradzież danych lub pieniędzy Już w ...

-

![Polskie rady nadzorcze 2012 Polskie rady nadzorcze 2012]()

Polskie rady nadzorcze 2012

... radom nadzorczym brakuje narzędzi i rozwiązań wykorzystywanych do planowania, kontroli wewnętrznej czy analiz poszczególnych obszarów działalności spółek w związku ... „Dobrych Praktyk Spółek Notowanych na GPW” członek rady nadzorczej powinien być w stanie poświęcić niezbędną ilość czasu na wykonywanie swoich obowiązków. Wyniki badania Deloitte wskazują ...

-

![Bezpieczeństwo IT bolączką firm Bezpieczeństwo IT bolączką firm]()

Bezpieczeństwo IT bolączką firm

... dziennie, w tym roku liczba ta zwiększyła się do 125 000. Ilość mobilnego szkodliwego oprogramowania, w szczególności atakującego mobilny system operacyjny Android, zwiększa się ... w infrastrukturze firmowej, a co za tym idzie wymagają specjalnej kontroli i ochrony. Ukierunkowane ataki na infrastrukturę firmową przeprowadzane w celu kradzieży ...

-

![Spam w III 2013 r. Spam w III 2013 r.]()

Spam w III 2013 r.

... spamu W marcu Chiny (25,8%) pozostały czołowym źródłem spamu na świecie. Ilość spamu wysyłanego ze Stanów Zjednoczonych zwiększyła się bardzo nieznacznie (17,3%), w ... adresowej ofiary. Rodzina robaków o nazwie Bagle potrafi również kontaktować się z centrum kontroli i pobierać inne szkodliwe programy na komputer użytkownika. W marcowym rankingu Top ...

-

![Prywatyzacja przedsiębiorstw nie jest pomysłem na rozwój przemysłu [© Maroš Markovič - Fotolia.com] Prywatyzacja przedsiębiorstw nie jest pomysłem na rozwój przemysłu]()

Prywatyzacja przedsiębiorstw nie jest pomysłem na rozwój przemysłu

... oraz prywatyzacji, której tempo spadało wraz z upływem lat, była masowa utrata kontroli państwa nad przedsiębiorstwami. Jak czytamy dokumencie GUS „w dniu 31 grudnia 2011 r. ... wpływa słabość polskiej struktury gospodarczej. „To zapóźnienie, słabość przemysłu, niska ilość wysokich technologii jest rezultatem źle przeprowadzonej transformacji naszej ...

-

![Spam w VII 2013 r. [© Nmedia - Fotolia.com] Spam w VII 2013 r.]()

Spam w VII 2013 r.

... pierwszej trójce znalazła się również Ameryka Północna (19,4%) i Europa Wschodnia (14%): ilość spamu pochodzącego z tych państw zwiększyła się odpowiednio o 0,7 i 1,1 punktu ... zawarte w książce adresów ofiary. Potrafi również kontaktować się z centrum kontroli i pobierać na komputer użytkownika inne szkodliwe programy. Na 8 miejscu znalazł ...

-

![Bankowość internetowa może być bezpieczna? [© Lasse Kristensen - Fotolia.com] Bankowość internetowa może być bezpieczna?]()

Bankowość internetowa może być bezpieczna?

... infrastrukturę bankową, serwery systemu płatności itd.), ponieważ znajduje się tam ogromna ilość danych, które mogą zostać wykorzystane do celów przestępczych lub sprzedane. ... program zostanie uruchomiony, główny moduł wykonywalny, który umożliwia komunikację z serwerem kontroli (C&C), działa jednocześnie ze szkodliwymi plikami JAR i pozwala osobom ...

-

![Etnografia organizacji: co to takiego? [© Sergey Nivens - Fotolia.com] Etnografia organizacji: co to takiego?]()

Etnografia organizacji: co to takiego?

... i poczucie kontroli. Wiemy ile, wiemy kiedy, tylko nie wiemy, jak, dlaczego i po co. Jeżeli szukamy też odpowiedzi na te ostatnie pytania – niestety, ankiety, sondaże czy mystery shopper nam nie pomogą. Próba badania jest dobierana tak, żeby badacze mogli zdobyć wystarczającą ilość informacji ...

-

![10 milionów szkodliwych aplikacji mobilnych [© NOBU - Fotolia.com] 10 milionów szkodliwych aplikacji mobilnych]()

10 milionów szkodliwych aplikacji mobilnych

... się z tym nie zgodzić, zwłaszcza w odniesieniu do wspomnianej wcześniej statystyki prezentującej ilość szkodliwych programów pisanych dla konkretnych systemów mobilnych. Nie można ... danych i haseł, ale także o eskalację uprawnień, które pozwalają atakującemu na przejęcie kontroli nad telefonem. Po drugie, bardzo ważna jest regularna zmiana haseł i ...

-

![Finanse publiczne przed wyzwaniami [© mapichai - Fotolia.com] Finanse publiczne przed wyzwaniami]()

Finanse publiczne przed wyzwaniami

... podatkowego, optymalizację wydatków publicznych oraz podniesienie jakości mechanizmów kontroli w zakresie planowania i wydatkowania. Jak podkreślają eksperci Deloitte ... w administracji państwowej znacząco przewyższają wynagrodzenia w sektorze prywatnym, a ilość zatrudnionych w administracji systematycznie wzrasta. Kolejnym problemem, z jakim wciąż ...

-

![Android pod ostrzałem złośliwych SMS-ów Android pod ostrzałem złośliwych SMS-ów]()

Android pod ostrzałem złośliwych SMS-ów

... .1.origin może zainfekować bardzo dużą ilość urządzeń w krótkim czasie, a tym samym poszerzyć znacznie sam botnet. Po zainstalowaniu bot tworzy na ekranie głównym skrót i działa jako usługa systemowa com.driver.system. Android.Wormle.1.origin łączy się z serwerem dowodzenia i kontroli (C&C) i czeka na dalsze ...

-

![Masz mobilne konto bankowe? Lepiej uważaj Masz mobilne konto bankowe? Lepiej uważaj]()

Masz mobilne konto bankowe? Lepiej uważaj

... C&C (np. instrukcja z serwera może określić tekst wiadomości do wyświetlenia na ekranie, ilość pól do wprowadzania danych, itp.). Adres głównego serwera zarządzającego programu Android ... , co pozwoli im na uzyskanie dostępu do konta bankowości on-line i przejęcia kontroli nad funduszami ofiary ataku. Aby uniknąć infekcji programem Android.BankBot. ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Jak wykorzystano dotacje na e-biznes? [© Scanrail - Fotolia.com] Jak wykorzystano dotacje na e-biznes?](https://s3.egospodarka.pl/grafika/dotacje-na-e-biznes/Jak-wykorzystano-dotacje-na-e-biznes-apURW9.jpg)

![Polska: wydarzenia tygodnia 8/2010 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 8/2010](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-8-2010-vgmzEK.jpg)

![Kampanie reklamowe: czego oczekują klienci? [© Scanrail - Fotolia.com] Kampanie reklamowe: czego oczekują klienci?](https://s3.egospodarka.pl/grafika/zachowania-konsumentow/Kampanie-reklamowe-czego-oczekuja-klienci-apURW9.jpg)

![Kampanie reklamowe dla seniorów [© Minerva Studio - Fotolia.com] Kampanie reklamowe dla seniorów](https://s3.egospodarka.pl/grafika/kampanie-reklamowe/Kampanie-reklamowe-dla-seniorow-iG7AEZ.jpg)

![Internauci a stare i nowe media [© Scanrail - Fotolia.com] Internauci a stare i nowe media](https://s3.egospodarka.pl/grafika/badania-internautow/Internauci-a-stare-i-nowe-media-apURW9.jpg)

![Compliance przyszłością biznesu [© Minerva Studio - Fotolia.com] Compliance przyszłością biznesu](https://s3.egospodarka.pl/grafika/compliance/Compliance-przyszloscia-biznesu-iG7AEZ.jpg)

![Serwisy społecznościowe a wizerunek firmy [© Minerva Studio - Fotolia.com] Serwisy społecznościowe a wizerunek firmy](https://s3.egospodarka.pl/grafika/social-media/Serwisy-spolecznosciowe-a-wizerunek-firmy-iG7AEZ.jpg)

![McAfee: zagrożenia internetowe 2012 [© stoupa - Fotolia.com] McAfee: zagrożenia internetowe 2012](https://s3.egospodarka.pl/grafika/McAfee/McAfee-zagrozenia-internetowe-2012-MBuPgy.jpg)

![Urządzenia przenośne narażają sieci korporacyjne [© Scanrail - Fotolia.com] Urządzenia przenośne narażają sieci korporacyjne](https://s3.egospodarka.pl/grafika/urzadzenia-przenosne/Urzadzenia-przenosne-narazaja-sieci-korporacyjne-apURW9.jpg)

![Prywatyzacja przedsiębiorstw nie jest pomysłem na rozwój przemysłu [© Maroš Markovič - Fotolia.com] Prywatyzacja przedsiębiorstw nie jest pomysłem na rozwój przemysłu](https://s3.egospodarka.pl/grafika2/przemysl/Prywatyzacja-przedsiebiorstw-nie-jest-pomyslem-na-rozwoj-przemyslu-120252-150x100crop.jpg)

![Spam w VII 2013 r. [© Nmedia - Fotolia.com] Spam w VII 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-VII-2013-r-123359-150x100crop.jpg)

![Bankowość internetowa może być bezpieczna? [© Lasse Kristensen - Fotolia.com] Bankowość internetowa może być bezpieczna?](https://s3.egospodarka.pl/grafika2/bankowosc-elektroniczna/Bankowosc-internetowa-moze-byc-bezpieczna-124518-150x100crop.jpg)

![Etnografia organizacji: co to takiego? [© Sergey Nivens - Fotolia.com] Etnografia organizacji: co to takiego?](https://s3.egospodarka.pl/grafika2/etnograf/Etnografia-organizacji-co-to-takiego-125842-150x100crop.jpg)

![10 milionów szkodliwych aplikacji mobilnych [© NOBU - Fotolia.com] 10 milionów szkodliwych aplikacji mobilnych](https://s3.egospodarka.pl/grafika2/aplikacje-mobilne/10-milionow-szkodliwych-aplikacji-mobilnych-132738-150x100crop.jpg)

![Finanse publiczne przed wyzwaniami [© mapichai - Fotolia.com] Finanse publiczne przed wyzwaniami](https://s3.egospodarka.pl/grafika2/finanse-publiczne-resort-finansow/Finanse-publiczne-przed-wyzwaniami-140431-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Ryczałt ewidencjonowany i składka zdrowotna 2026. Znamy nowe stawki [© wygenerowane przez AI] Ryczałt ewidencjonowany i składka zdrowotna 2026. Znamy nowe stawki](https://s3.egospodarka.pl/grafika2/skladka-na-ubezpieczenie-zdrowotne/Ryczalt-ewidencjonowany-i-skladka-zdrowotna-2026-Znamy-nowe-stawki-270498-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Czy można zamienić się miejscami w samolocie? Sprawdź, co warto wiedzieć [© wygenerowane przez AI] Czy można zamienić się miejscami w samolocie? Sprawdź, co warto wiedzieć](https://s3.egospodarka.pl/grafika2/podroz-samolotem/Czy-mozna-zamienic-sie-miejscami-w-samolocie-Sprawdz-co-warto-wiedziec-271043-150x100crop.jpg)

![Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki [© wygenerowane przez AI] Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki](https://s3.egospodarka.pl/grafika2/podatki-w-firmie/Kalendarz-ksiegowy-na-marzec-2026-Najwazniejsze-daty-i-obowiazki-271045-150x100crop.jpg)

![Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania [© wygenerowane przez AI] Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania](https://s3.egospodarka.pl/grafika2/KSeF/Znikajace-i-odrzucone-faktury-w-KSeF-balagan-po-pierwszym-miesiacu-dzialania-271044-150x100crop.jpg)

![Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach [© pexels] Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach](https://s3.egospodarka.pl/grafika2/luka-placowa/Luka-placowa-w-Polsce-Nowy-raport-pokazuje-skale-nierownosci-w-wynagrodzeniach-271029-150x100crop.jpg)

![Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać? [© wygenerowane przez AI] Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać?](https://s3.egospodarka.pl/grafika2/certyfikat-KSeF/Certyfikat-trybu-offline-vs-uwierzytelniajacy-w-KSeF-Czym-sie-roznia-i-ktory-wybrac-271026-150x100crop.jpg)