-

![Przełącznik ZyXEL ES-1528 Przełącznik ZyXEL ES-1528]()

Przełącznik ZyXEL ES-1528

... wyposażono w interfejs graficzny, który upraszcza konfigurację urządzenia. Po uruchomieniu funkcji „Auto DoS Attack Prevention”, ES-1528 wykrywa typowe ataki sieciowe i zapobiega im. Urządzenie pozwala także na ochronę przed eskalacją ruchu rozgłoszeniowego, wspiera obsługę wirtualnych sieci LAN (VLAN) w standardzie 802.1Q oraz pozwala ...

-

![Europejczycy preferują telefonię VoIP [© Scanrail - Fotolia.com] Europejczycy preferują telefonię VoIP]()

Europejczycy preferują telefonię VoIP

... trzeciej generacji, czyli np. możliwość odtwarzania wideo w telefonach komórkowych. Jednak na dłuższą metę całkowita rezygnacja z inwestowania w VoIP może nie wyjść im na dobre. Nie można bowiem całkowicie ignorować nowych technologii.

-

![Bluetooth marketing, czyli reklama w komórce [© pizuttipics - Fotolia.com] Bluetooth marketing, czyli reklama w komórce]()

Bluetooth marketing, czyli reklama w komórce

... telewizję - mówi Nick Jones z firmy badawczej Gartner. Jednak wykorzystanie tej technologii zdecydowanie nie podoba się operatorom komórkowym, gdyż nie przynosi im żadnych zysków. Firmy takie jak Orange wolą technologię Code 2D. Polega ona na tym, że telefony komórkowe wyposaża się w aparaty ...

-

![Defraudacja i korupcja w firmach: narzędzia i metody Defraudacja i korupcja w firmach: narzędzia i metody]()

Defraudacja i korupcja w firmach: narzędzia i metody

... kilka luksusowych aut. Oddając w zastaw sfałszowane paszporty i czarując nieodpartym wdziękiem osobistym, młodzi ludzie wywarli na sprzedawcy takie wrażenie, że wręczył im dwa komplety kluczyków i zgodził się, by odbyli jazdę próbną. Samochodów nigdy nie odnaleziono. Gdy później spytano go jak mógł zrobić ...

-

![Telefonia internetowa VoIP: usługi ważniejsze niż cena [© Minerva Studio - Fotolia.com] Telefonia internetowa VoIP: usługi ważniejsze niż cena]()

Telefonia internetowa VoIP: usługi ważniejsze niż cena

... schematów telefonicznej obsługi klientów, administrację usługami użytkowników przez WWW. "Wirtualna centrala" pozwala na szybkie dodawanie i usuwanie użytkowników oraz przypisywania im dowolnych usług dodatkowych, w przeciwieństwie do tradycyjnych central, można ją dowolnie skalować, umożliwiając w ten sposób szybką i elastyczną rozbudowę systemu ...

-

![Menedżerowie: praca zdalna zmienia nawyki [© Scanrail - Fotolia.com] Menedżerowie: praca zdalna zmienia nawyki]()

Menedżerowie: praca zdalna zmienia nawyki

... ) komunikują się chętniej i częściej niż użytkownicy tradycyjnych telefonów komórkowych. Okazuje się, że dyrektorzy i właściciele firm częściej korzystają z udogodnień jakie daje im nowa technologia. Praca zdalna powoduje, że z jednej strony wzrasta szybkość i efektywność działań, z drugiej jednak przestaje istnieć pojęcie typowego biura jako ...

-

![Panda: złośliwe oprogramowanie 2008 [© Scanrail - Fotolia.com] Panda: złośliwe oprogramowanie 2008]()

Panda: złośliwe oprogramowanie 2008

... skuteczne, umożliwiając zainfekowanie dużej liczby komputerów. Cyberprzestępcy będą więc w dalszym ciągu wyszukiwać nowe luki w systemach operacyjnych i aplikacjach, które pozwolą im instalować złośliwe oprogramowanie bez wiedzy użytkownika komputera. Według laboratorium PandaLabs, w 2008 roku na znaczeniu nie straci inżynieria społeczna, która ...

-

![Telemedycyna w opinii Polaków Telemedycyna w opinii Polaków]()

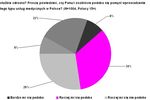

Telemedycyna w opinii Polaków

... (10%). Ogólna akceptacja dla wprowadzenia telemedycyny w Polsce kształtuje się na poziomie 42%, taki bowiem odsetek Polaków deklarował w 2007 r, że podoba im się pomysł upowszechnienia usług medycznych świadczonych za pośrednictwem telefonu lub Internetu. W porównaniu do 2006 r. mamy jednak tutaj do czynienia z lekką ...

-

![Deloitte: rynek mediów 2008 [© Scanrail - Fotolia.com] Deloitte: rynek mediów 2008]()

Deloitte: rynek mediów 2008

... zatem uzasadnić swoje istnienie, pokazać użytkownikom internetu potencjalne korzyści - na przykład w formie nieodpłatnej treści. Należy również starannie monitorować zmiany w regulacjach. Im większy sukces odniesie reklama w trybie on-line, tym ostrzejsze będą stawiane jej wymagania regulacyjne. Sektor musi się również przygotować na zaostrzenie ...

-

![Strategia komunikacyjna: istotne wzbudzanie emocji [© Minerva Studio - Fotolia.com] Strategia komunikacyjna: istotne wzbudzanie emocji]()

Strategia komunikacyjna: istotne wzbudzanie emocji

... dochodach ma wielki sentyment do swojskiego, nieco leniwego świata natury, w nim czuje się bezpiecznie i spokojnie. Żubr to marka, która daje im takie właśnie poczucie i dodaje do tego lekki posmak około piwnej zgrywy. A jak wiadomo, piwo to kategoria rozrywkowa. Marka trafia więc ...

-

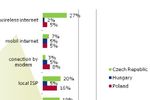

![Europa Środkowa: łącza ADSL przodują Europa Środkowa: łącza ADSL przodują]()

Europa Środkowa: łącza ADSL przodują

... (3%). Z kolei Węgrzy przodują w dziedzinie utrwalania obrazów – 10% społeczeństwa posiada kamery internetowe/IP. Jest to wskaźnik zdecydowanie wyższy niż w pozostałych krajach regionu. Im więcej komputerów, tym więcej gier Posiadanie komputerów oraz konsoli do gier przekłada się bezpośrednio na popularność rozrywki elektronicznej. Według badań ...

-

![Europa: uzależnienie od Internetu rośnie [© Scanrail - Fotolia.com] Europa: uzależnienie od Internetu rośnie]()

Europa: uzależnienie od Internetu rośnie

... elementów, jakie rozważają przed nabyciem notebooka. "Generacja Y używa swoich notebooków w inny sposób niż dzisiejszy przeciętny klient, oczekując, że ktoś dostarczy im nadzwyczajnych atrakcji wizualnych, do których przyzwyczajeni są w życiu codziennym. Ma to odniesienie zwłaszcza do gier na high-end PC oraz do ...

-

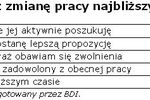

![Inżynierowie: ponad połowa szuka pracy Inżynierowie: ponad połowa szuka pracy]()

Inżynierowie: ponad połowa szuka pracy

... , którzy zdecydują się na zmianę pracy, o ile dostaną lepszą propozycję. W tej grupie są zapewne inżynierowie z doświadczeniem zawodowym i znajomością języków obcych. Im raczej utrata pracy nie grozi. Patrząc na deficyt inżynierów w ostatnich latach, można przypuszczać, że zwolnienia dotkną ich w niewielkim stopniu. Dlatego ...

-

![Dlaczego wybieramy studia techniczne? Dlaczego wybieramy studia techniczne?]()

Dlaczego wybieramy studia techniczne?

... student uczelni technicznej przed ukończeniem 16 roku życia planował podjęcie edukacji w tym kierunku. Analiza odpowiedzi z uwzględnieniem roku studiów pokazała, że im młodsze osoby, tym wcześniej zdecydowały, jaki zawód chcą w przyszłości wykonywać. Gimnazjum wskazało po około 22% studentów I i II roku studiów, na ...

-

![Jak działają metody socjotechniczne hakerów? Jak działają metody socjotechniczne hakerów?]()

Jak działają metody socjotechniczne hakerów?

... możemy być narażeni atak bezpośredni (przez przypadkowe zawarcie nowej znajomości) bądź pośredni (w przypadku otrzymania jednego z masowo wysłanych e-maili). Czy się im oprzemy i nie damy się oszukać zależy wyłącznie od nas. Siła perswazji wyszkolonej osoby może okazać się znacznie groźniejsza niż luka ...

-

![Dolnośląski Park Technologiczny T-Park [© raven - Fotolia.com] Dolnośląski Park Technologiczny T-Park]()

Dolnośląski Park Technologiczny T-Park

... , medycyny uzdrowiskowej czy odnawialnych źródeł energii. Dolnośląska Agencja Rozwoju Regionalnego ma zamiar wspierać przedsiębiorstwa z T-Parku m.in. poprzez ułatwianie im dostępu do środków unijnych, przygotowywanie projektów ich rozwoju oraz pomoc w nawiązaniu współpracy międzynarodowej. Dolnośląski Park Technologiczny T-Park swoją działalność ...

-

![Klastry i parki technologiczne - źródła innowacji Klastry i parki technologiczne - źródła innowacji]()

Klastry i parki technologiczne - źródła innowacji

... Za pierwszy polski park technologiczny należy uznać Poznański Park Naukowo-Technologiczny powołany w maju 1995 r., w ramach działalności statutowej i gospodarczej Fundacji Uniwersytetu im. A. Mickiewicza. Po dziesięciu latach od utworzenia w Poznaniu pierwszego w kraju parku technologicznego identyfikujemy łącznie 27 inicjatyw parkowych, które ze ...

-

![Nadawanie cyfrowe wg Polaków Nadawanie cyfrowe wg Polaków]()

Nadawanie cyfrowe wg Polaków

... o cyfryzacji, ale także chęć korzystania z jej możliwości, mają słabsze grupy społeczne: mieszkańcy wsi, robotnicy niewykwalifikowani, grupy odbiorców najmniej zarabiających. Im szczególnie trzeba pomóc: wyjaśnić reguły gry cyfrowego świata i zachęcić do uczestniczenia w nim, chociażby brutalnie przekonując, że w najbliższym przewidywalnym czasie ...

-

![Życzenia świąteczne od cyberprzestępców [© stoupa - Fotolia.com] Życzenia świąteczne od cyberprzestępców]()

Życzenia świąteczne od cyberprzestępców

... pokazują, że prawie trzy czwarte internautów ochoczo i bezrefleksyjnie otwiera elektroniczne kartki, jeżeli tylko w polu adresowym nadawcy widnieje imię i nazwisko osoby im znanej. Cyberprzestępcy wykorzystują ten fakt konstruując wiadomości tak, by wyglądały na przysłane przez znajomych ofiary. „Wśród ataków, na które będziemy ...

-

![Coaching a oszczędzanie Coaching a oszczędzanie]()

Coaching a oszczędzanie

... średniego i wyższego szczebla można spotkać osoby, które wprowadzały do tej pory nowych pracowników do organizacji. Generalnie należy kierować się zasadą: im wyższy jest poziom trudności treningu, tym większe umiejętności powinien posiadać trener. Do obsługi maszyn i urządzeń zapewne wystarczy trener w osobie brygadzisty/mistrza ...

-

![Bezpieczeństwo w Internecie: trendy 2010 [© stoupa - Fotolia.com] Bezpieczeństwo w Internecie: trendy 2010]()

Bezpieczeństwo w Internecie: trendy 2010

... , dopóki będzie go tworzył człowiek i bez względu na to, jak szczegółowe i dokładne testy będą poprzedzały wprowadzenie oprogramowania na rynek. Jednocześnie im bardziej złożone jest oprogramowanie, tym bardziej prawdopodobne, że znajdą się luki w jego zabezpieczeniach. Dlatego nowy system operacyjny, nie stanowi w tym ...

-

![Innowacyjność źródłem przewagi konkurencyjnej [© Minerva Studio - Fotolia.com] Innowacyjność źródłem przewagi konkurencyjnej]()

Innowacyjność źródłem przewagi konkurencyjnej

... nie same opracowane. W naturalnej kolei rzeczy kraje takie jak USA, Finlandia, Szwecja, Szwajcaria, Japonia eksportują swoją myśl technologiczną, co daje im środki finansowe na kolejne badania. Jest to dużo korzystniejsze podejście niż praktykowany przez Polskę transfer technologii z zagranicy. Środki finansowe na ...

-

![Radio internetowe zdobywa popularność Radio internetowe zdobywa popularność]()

Radio internetowe zdobywa popularność

... (29% wskazań). Słuchacze stacji radiowych online dowiadują się o istnieniu konkretnych stacji i kanałów zwykle wyszukując je w Internecie (59%). Rzadziej informację podrzucają im znajomi lub uczestnicy for dyskusyjnych (30%). Co czwarty słuchacz radia online przyznaje, że dowiedział się o słuchanej stacji za sprawą wyemitowanej ...

-

![Parki technologiczne w Polsce Parki technologiczne w Polsce]()

Parki technologiczne w Polsce

... działalność gospodarczą otworzyć ją przy zagwarantowaniu preferencyjnych warunków ich działania. Ponadto umożliwienie przedsiębiorstwom czerpania korzyści z licznych szkoleń i doradztwa, pozwala im na bezbolesne przejście przez pierwszą, najtrudniejszą fazę, znacznie obniżając ryzyko upadłości w pierwszych latach po utworzeniu. Na tworzeniu Parków ...

-

![Polska służba zdrowia wprowadza systemy informatyczne [© Scanrail - Fotolia.com] Polska służba zdrowia wprowadza systemy informatyczne]()

Polska służba zdrowia wprowadza systemy informatyczne

... i modułowych produktów informatycznych dla służby zdrowia, które umożliwiają etapową informatyzację placówki. Dostawcy rozwiązań informatycznych powinni ściśle współpracować z placówkami medycznymi i przedstawiać im korzyści oraz pozytywne skutki wynikające z wyposażenia służby zdrowia w takie systemy.

-

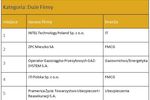

![Najlepsi pracodawcy 2010 Najlepsi pracodawcy 2010]()

Najlepsi pracodawcy 2010

... średniej dla Polski - 44%) "Bardzo stabilna i wysoka ocena większości aspektów środowiska pracy wśród Najlepszych Pracodawców jest tym bardziej godna docenienia, im mniejsza jest przewidywalność środowiska biznesowego. Najlepsze firmy, niezależnie od sytuacji rynkowej, mogą liczyć na zaangażowanie swojego zespołu, które w skuteczny sposób ...

-

![Handel w Europie czekają zmiany [© Scanrail - Fotolia.com] Handel w Europie czekają zmiany]()

Handel w Europie czekają zmiany

... - zauważa Beatrice Mouton, dyrektor działu nieruchomości handlowych w Jones Lang LaSalle. Jej zdaniem najbliższa dekada oznacza wielkie zmiany w handlu internetowym, a przewodzić im będą firmy nowe na rynku, niezwiązane wcześniej z handlem. - Firmy te zrewolucjonizują rynek poprzez nowe techniki sprzedażowe, sposoby dostarczania towarów, system ...

-

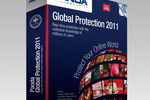

![Programy Panda Security w wersji 2011 Programy Panda Security w wersji 2011]()

Programy Panda Security w wersji 2011

... 2011 użytkownicy mogą przeglądać strony internetowe, dokonywać zakupów online, czatować, udostępniać zdjęcia i filmy, mając całkowitą pewność, że Kolektywna Inteligencja zapewni im natychmiastową ochronę przed najnowszymi zagrożeniami. Ponadto, zużycie zasobów komputera jest minimalne, a dodatkowo rozwiązania 2011 mogą pochwalić się o 50 proc ...

-

![Kaspersky Lab: szkodliwe programy VII 2010 Kaspersky Lab: szkodliwe programy VII 2010]()

Kaspersky Lab: szkodliwe programy VII 2010

... - zarówno Sality, Virut jak i Kido utrzymały swoje pozycje. Za to druga połowa zawiera kilka niespodzianek, w tym sześć nowości. Przyjrzyjmy się im po kolei. Worm.Win32.Autoit.xl, który uplasował się na dwunastym miejscu, posiada różne funkcje: potrafi wyłączyć Zaporę Sieciową Windows ...

-

![Trend Micro SecureCloud [© Nmedia - Fotolia.com] Trend Micro SecureCloud]()

Trend Micro SecureCloud

... danych wrażliwych i danych umożliwiających identyfikację. Ponadto właściciele danych mają wyłączne prawo do decydowania, gdzie i kiedy wdrażać klucze szyfrujące, co zapewnia im pełną kontrolę nad informacjami oraz bezpieczeństwo operacji w każdym środowisku typu cloud. Rozszerzenie produktów z rodziny Trend Micro na publiczne i prywatne środowiska ...

-

![Centrum Badań Przedklinicznych przy UM w Warszawie Centrum Badań Przedklinicznych przy UM w Warszawie]()

Centrum Badań Przedklinicznych przy UM w Warszawie

... w praktykę, a naukowcom w nich pracującym przez kolejne dziesięciolecia niech przyświeca myśl wybitnego polskiego prozaika Stefana Żeromskiego: Nauka jest jak niezmierne morze. Im więcej jej pijesz tym bardziej jesteś spragniony”.

-

![Nowe smartfony HTC z Windows Phone 7 Nowe smartfony HTC z Windows Phone 7]()

Nowe smartfony HTC z Windows Phone 7

... wirtualny dźwięk dookólny w muzyce i filmach. Dzięki integracji z Microsoft Zune użytkownicy mogą synchronizować zawartość HTC 7 Mozart z danymi z komputerów PC, co pozwala im mieć zawsze pod ręką personalne biblioteki filmów i muzyki. HTC 7 Trophy HTC 7 Trophy to telefon, który potrafi ujarzmić moc Xbox LIVE ...

-

![Polscy nauczyciele a komputeryzacja Polscy nauczyciele a komputeryzacja]()

Polscy nauczyciele a komputeryzacja

... z wykonywanym zawodem, a ponad połowa na skomplikowane zasady przyznawania awansu i konieczność podnoszenia kwalifikacji za własne pieniądze. W codziennym życiu zawodowym najbardziej przeszkadza im jednak brak szacunku dla tego zawodu ze strony uczniów (twierdzi tak 72%), ale co może zaskakiwać, również ze strony rodziców ...

-

![Karta graficzna GIGABYTE GTX 480 SOC Karta graficzna GIGABYTE GTX 480 SOC]()

Karta graficzna GIGABYTE GTX 480 SOC

... SOC, to niewątpliwy ukłon GIGABYTE w stronę użytkowników zajmujących się podkręcaniem profesjonalnie. Rozwiązanie takie to potężny oręż w rękach prawdziwych zawodowców – umożliwia im nie tylko dokładne pomiary oraz monitorowanie napięć kluczowych komponentów karty graficznej ale także i ich zmianę. Wszystkie produkty GIGABYTE objęte są ...

-

![Sztuczna inteligencja a bezpieczeństwo IT Sztuczna inteligencja a bezpieczeństwo IT]()

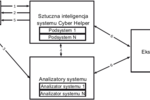

Sztuczna inteligencja a bezpieczeństwo IT

... i pełnego zrozumienia – taki proces nie może być szybki. Człowiek posiada naturalne ograniczenia psychiczne i fizjologiczne. Specjalista może zmęczyć się i popełnić błąd; im bardziej złożone zadanie, tym większe prawdopodobieństwo popełnienia błędu. Na przykład przeciążony pracą ekspert od szkodliwego oprogramowania może pominąć szkodliwy program ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Europejczycy preferują telefonię VoIP [© Scanrail - Fotolia.com] Europejczycy preferują telefonię VoIP](https://s3.egospodarka.pl/grafika/voip/Europejczycy-preferuja-telefonie-VoIP-apURW9.jpg)

![Bluetooth marketing, czyli reklama w komórce [© pizuttipics - Fotolia.com] Bluetooth marketing, czyli reklama w komórce](https://s3.egospodarka.pl/grafika/Bluetooth-marketing/Bluetooth-marketing-czyli-reklama-w-komorce-QhDXHQ.jpg)

![Telefonia internetowa VoIP: usługi ważniejsze niż cena [© Minerva Studio - Fotolia.com] Telefonia internetowa VoIP: usługi ważniejsze niż cena](https://s3.egospodarka.pl/grafika/voip/Telefonia-internetowa-VoIP-uslugi-wazniejsze-niz-cena-iG7AEZ.jpg)

![Menedżerowie: praca zdalna zmienia nawyki [© Scanrail - Fotolia.com] Menedżerowie: praca zdalna zmienia nawyki](https://s3.egospodarka.pl/grafika/badanie-kadry-zarzadzajacej/Menedzerowie-praca-zdalna-zmienia-nawyki-apURW9.jpg)

![Panda: złośliwe oprogramowanie 2008 [© Scanrail - Fotolia.com] Panda: złośliwe oprogramowanie 2008](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Panda-zlosliwe-oprogramowanie-2008-apURW9.jpg)

![Deloitte: rynek mediów 2008 [© Scanrail - Fotolia.com] Deloitte: rynek mediów 2008](https://s3.egospodarka.pl/grafika/rynek-mediow-i-reklamy/Deloitte-rynek-mediow-2008-apURW9.jpg)

![Strategia komunikacyjna: istotne wzbudzanie emocji [© Minerva Studio - Fotolia.com] Strategia komunikacyjna: istotne wzbudzanie emocji](https://s3.egospodarka.pl/grafika/marka/Strategia-komunikacyjna-istotne-wzbudzanie-emocji-iG7AEZ.jpg)

![Europa: uzależnienie od Internetu rośnie [© Scanrail - Fotolia.com] Europa: uzależnienie od Internetu rośnie](https://s3.egospodarka.pl/grafika/uzaleznienie-od-internetu/Europa-uzaleznienie-od-Internetu-rosnie-apURW9.jpg)

![Dolnośląski Park Technologiczny T-Park [© raven - Fotolia.com] Dolnośląski Park Technologiczny T-Park](https://s3.egospodarka.pl/grafika/park-technologiczny/Dolnoslaski-Park-Technologiczny-T-Park-bzyad3.jpg)

![Życzenia świąteczne od cyberprzestępców [© stoupa - Fotolia.com] Życzenia świąteczne od cyberprzestępców](https://s3.egospodarka.pl/grafika/oszustwa-internetowe/Zyczenia-swiateczne-od-cyberprzestepcow-MBuPgy.jpg)

![Bezpieczeństwo w Internecie: trendy 2010 [© stoupa - Fotolia.com] Bezpieczeństwo w Internecie: trendy 2010](https://s3.egospodarka.pl/grafika/Symantec/Bezpieczenstwo-w-Internecie-trendy-2010-MBuPgy.jpg)

![Innowacyjność źródłem przewagi konkurencyjnej [© Minerva Studio - Fotolia.com] Innowacyjność źródłem przewagi konkurencyjnej](https://s3.egospodarka.pl/grafika/Innowacyjna-Gospodarka/Innowacyjnosc-zrodlem-przewagi-konkurencyjnej-iG7AEZ.jpg)

![Polska służba zdrowia wprowadza systemy informatyczne [© Scanrail - Fotolia.com] Polska służba zdrowia wprowadza systemy informatyczne](https://s3.egospodarka.pl/grafika/systemy-informatyczne/Polska-sluzba-zdrowia-wprowadza-systemy-informatyczne-apURW9.jpg)

![Handel w Europie czekają zmiany [© Scanrail - Fotolia.com] Handel w Europie czekają zmiany](https://s3.egospodarka.pl/grafika/rynek-nieruchomosci-handlowych/Handel-w-Europie-czekaja-zmiany-apURW9.jpg)

![Trend Micro SecureCloud [© Nmedia - Fotolia.com] Trend Micro SecureCloud](https://s3.egospodarka.pl/grafika/Trend-Micro-SecureCloud/Trend-Micro-SecureCloud-Qq30bx.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w czerwcu 2025 [© Andrey Popov - Fotolia.com] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w czerwcu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-w-czerwcu-2025-267094-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone [© virtua73 - Fotolia.com] Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone](https://s3.egospodarka.pl/grafika2/kodeks-pracy/Dodatkowy-urlop-opiekunczy-i-nowe-umowy-na-okres-probny-Zmiany-w-Kodeksie-pracy-uchwalone-250696-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels]](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-50x33crop.jpg) Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

![Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady [© wygenerowane przez AI] Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady](https://s3.egospodarka.pl/grafika2/Bitcoin/Posiadasz-kryptowaluty-Musisz-rozliczyc-sie-w-PIT-38-nawet-jesli-zadnej-nie-sprzedales-Sprawdz-jakie-sa-zasady-271315-150x100crop.jpg)

![Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków? [© pexels] Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków?](https://s3.egospodarka.pl/grafika2/podroze-Polakow/Przechytrzyc-ruch-drogowy-czyli-kiedy-wyjechac-na-Wielkanoc-zeby-uniknac-korkow-271302-150x100crop.jpg)

![Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą? [© wygenerowane przez AI] Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą?](https://s3.egospodarka.pl/grafika2/podatek-u-zrodla/Podatek-u-zrodla-kiedy-certyfikat-rezydencji-i-oswiadczenie-nie-wystarcza-271314-150x100crop.jpg)

![Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast? [© wygenerowane przez AI] Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast?](https://s3.egospodarka.pl/grafika2/wynajem-krotkoterminowy/Najem-krotkoterminowy-czeka-zmiana-przepisow-Kara-50-000-zl-zgoda-sasiadow-i-zakazy-w-centrach-miast-271300-150x100crop.jpg)

![KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos? [© wygenerowane przez AI] KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos?](https://s3.egospodarka.pl/grafika2/KSeF/KSeF-od-1-kwietnia-2026-czy-najmniejsze-firmy-czeka-chaos-271299-150x100crop.jpg)

![Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych [© pexels] Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych](https://s3.egospodarka.pl/grafika2/samowola-budowlana/Wiecej-kontroli-mniej-kar-Nowe-podejscie-do-samowoli-budowlanych-271296-150x100crop.jpg)

![Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój [© pexels] Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój](https://s3.egospodarka.pl/grafika2/ulga-B-R/Kto-naprawde-korzysta-z-ulgi-B-R-Nowe-dane-budza-niepokoj-271272-150x100crop.jpg)