-

![Fundusze unijne remedium na kryzys finansowy [© Minerva Studio - Fotolia.com] Fundusze unijne remedium na kryzys finansowy]()

Fundusze unijne remedium na kryzys finansowy

... wchłoniemy ponad 85mld euro z czego 67 mld będą stanowiły środki wspólnotowe. Jest to niezwykłe wyzwanie, któremu muszą sprostać nie tylko beneficjenci, ale również ... co powinno przyczynić się do szybszego wydatkowania środków unijnych. Trzeba również podkreślić, iż możliwość pełnego skorzystania z tych zmian umożliwi dopiero ich szybka implementacja ...

-

![Korupcja na Ukrainie, czyli ukraść wszystko z kolegami [© Andrey Popov - Fotolia.com] Korupcja na Ukrainie, czyli ukraść wszystko z kolegami]()

Korupcja na Ukrainie, czyli ukraść wszystko z kolegami

... porozumienie zakłada ich wiele. - Szacuje się, że wdrożenie tej umowy na Ukrainie to implementacja 60 proc. unijnego dorobku prawnego – estymuje ekspert PISM. – To, co jest kluczowe, to przyjęcie unijnych zasad gospodarczych. Docelowo miałoby to oznaczać, że przedsiębiorca chcący ulokować swój biznes za naszą wschodnią granicą będzie miał ...

-

![Utrata danych często z winy pracownika [© Scanrail - Fotolia.com] Utrata danych często z winy pracownika]()

Utrata danych często z winy pracownika

... co do tego, iż ich pracownicy stale otrzymują odpowiednie informacje dotyczące polityki bezpiecznego magazynowania firmowych danych. Pozwala to bowiem uzmysłowić im, jak wielkie straty mogą wyrządzić swej organizacji w momencie, gdy nie podporządkowują się odpowiednim procedurom. - Przeprowadzone przez naszą firmę badanie ujawnia, że implementacja ...

-

![Kwantowe dane w Cambridge [© Nmedia - Fotolia.com] Kwantowe dane w Cambridge]()

Kwantowe dane w Cambridge

... co ważne może ona być połączona z komputerami włączonymi do Internetu. W opinii twórców sieci Qnet, implementacja kolejnych węzłów sieci w bankach i instytucjach finansowych umożliwi wymianę danych przez Internet w sposób dużo bardziej bezpieczny, niż umożliwiają to ... kwietniu 2004r. przez dwie austriackie instytucje bankowe, ale Qnet jest pierwszą ...

Tematy: -

![4 trendy w bezpieczeństwie IT dla firm 2021 4 trendy w bezpieczeństwie IT dla firm 2021]()

4 trendy w bezpieczeństwie IT dla firm 2021

... zarządzanie uprzywilejowanym dostępem, stosowanie uwierzytelniania wieloskładnikowego, implementacja bardziej rygorystycznego monitoringu oraz aktualizacja dotychczasowych ... jest to konieczność. Po drugie, większego znaczenia nabiera głęboka integracja pomiędzy różnymi komponentami ochrony korporacyjnej, najlepiej od jednego dostawcy. Co ciekawe, ...

-

![Nieruchomości handlowe czekają w 2021 roku dalsze zmiany? [© pixabay.com] Nieruchomości handlowe czekają w 2021 roku dalsze zmiany?]()

Nieruchomości handlowe czekają w 2021 roku dalsze zmiany?

... W formacie centrów handlowych największe otwarcia 2020 r. to Galeria Wiślanka w Żorach (20 tys. m kw.) i Dekada w ... planowanych inwestycji, co spowoduje znaczne opóźnienia ich realizacji. Z ... w wartości sprzedaży detalicznej jest efektem nie tylko ograniczeń w działalności ... technologii i ich implementacja w działalności sieci handlowych, która może ...

-

![Podatki gorsze niż sztuczna inteligencja. CFO i główni księgowi o wyzwaniach [© Steve Buissinne z Pixabay] Podatki gorsze niż sztuczna inteligencja. CFO i główni księgowi o wyzwaniach]()

Podatki gorsze niż sztuczna inteligencja. CFO i główni księgowi o wyzwaniach

... (30%). Co szczególnie ciekawe, to właśnie w obszarze AI występuje największy rozdźwięk pomiędzy CFO a głównymi księgowymi. Gdyby decydowała ta pierwsza grupa, to implementacja technologii opartej ... chętniej zerkają w stronę zewnętrznego wsparcia, które im to zapewni. Przykładem jest coraz popularniejszy w USA i krajach Europy Zachodniej ...

-

![Antywirusy G Data Business 13 Antywirusy G Data Business 13]()

Antywirusy G Data Business 13

... to nowy sposób zapewniana bezpieczeństwa bazujący na ochronie proaktywnej połączonej z ekstremalnie aktualnymi bazami sygnatur oraz technologiami takimi jak BankGuard czy WebCloud. Tworzy tym samym zaporę, której zadaniem jest ... nadawać odpowiednie uprawnienia klientom. Co nowego w G Data Business 13: Implementacja autorskiej technologii CloseGap™ ...

-

![AI gap coraz bliżej? Firmy inwestują w technologię, nie w rekrutację [© pexels] AI gap coraz bliżej? Firmy inwestują w technologię, nie w rekrutację]()

AI gap coraz bliżej? Firmy inwestują w technologię, nie w rekrutację

... sztuczna inteligencja w działach HR? Rozwój i implementacja sztucznej inteligencji dotyczą większości ... wynika z badania EY, co trzecia organizacja (35%, bez zmian w ... To znaczący wzrost w porównaniu z 2024 rokiem, kiedy sztuczną inteligencję wykorzystywało w tym obszarze 18% organizacji. Jest to jeden z sektorów, w którym ta technologia wdrażana jest ...

-

![CCS w Polsce. Jaki mamy potencjał do składowania CO2? [© Freepik] CCS w Polsce. Jaki mamy potencjał do składowania CO2?]()

CCS w Polsce. Jaki mamy potencjał do składowania CO2?

... zalety ma implementacja CCS? Wychwytywanie i ... co stanowi ok. 19-29 proc. polskiej emisji gazów cieplarnianych w 2021 r. Pozwoliłoby to ... co stawia nie tylko Polskę, ale całą Unię Europejską w gorszej pozycji konkurencyjnej – wskazuje dr Kamil Lipiński, kierownik zespołu klimatu i energii w PIE. TECHNOLOGIA CCS POMOŻE OGRANICZYĆ EMISJE, ALE JEST ...

-

![McAfee: metody działania cyberprzestępców [© Scanrail - Fotolia.com] McAfee: metody działania cyberprzestępców]()

McAfee: metody działania cyberprzestępców

... McAfee Polska. "Implementacja łat dla oprogramowania lub wzmocnień systemów informatycznych to czasami kwestia ... jest przekonujący i umiejętnie posługuje się kombinacją czynników osobowych i sytuacyjnych, większość osób może być podatna na mylącą informację. Założenie to ... się nieformalną korespondencją, co sprawia, że zazwyczaj nie przywiązują ...

-

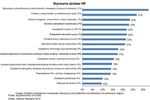

![Branża HR: wyzwania i bariery Branża HR: wyzwania i bariery]()

Branża HR: wyzwania i bariery

... potencjale. Co ... implementacja do oferowanych usług staje się jednym z kluczowych elementów usługi outsourcingu kadrowo-płacowego". – podsumowuje Tomasz Czerkies, doradca prawny w ADP Polska. „To prawda. Na międzynarodowych spotkaniach z kolegami z ADP z innych krajów, każdy z nas próbował przekonać pozostałych, że system prawny w danym kraju jest ...

-

![Dezinformacja największym z globalnych ryzyk [© pixabay.com] Dezinformacja największym z globalnych ryzyk]()

Dezinformacja największym z globalnych ryzyk

... nie są natomiast zgodni co do pilności tych zagrożeń – ... świecie. Nie oznacza to, że tradycyjne zagrożenia, jakie ... jest również odczuwalny, zwłaszcza w sektorach wymagających wysokiego poziomu wykształcenia i talentów, takich jak branża IT i sektor usług wspólnych. Kluczowe wyzwanie w najbliższej przyszłości będzie stanowić również implementacja ...

-

![Parki handlowe i centra convenience: będzie kolejny rekord [© Trei Real Estate Poland] Parki handlowe i centra convenience: będzie kolejny rekord]()

Parki handlowe i centra convenience: będzie kolejny rekord

... co stanowi 59% całkowitej nowoczesnej powierzchni handlowej. W przypadku parków handlowych rozwiązania ESG systematycznie zyskują na popularności. Poza aspektem prośrodowiskowym, implementacja ...

-

![5 najważniejszych wydarzeń z branży video online w 2014 roku [© Syda Productions - Fotolia.com] 5 najważniejszych wydarzeń z branży video online w 2014 roku]()

5 najważniejszych wydarzeń z branży video online w 2014 roku

... implementacja przez YouTube Choć streaming adaptacyjny jest wykorzystywany już od dłuższego czasu, w wielu komercyjnych rozwiązaniach, to jednak do niedawna mieliśmy do czynienia z sytuacją gdzie każdy z dużych producentów (Microsoft, Adobe, Apple) miał swoje własne rozwiązanie, które było rozwijane niezależnie od innych. MPEG-DASH jest ...

-

![Dbałość o środowisko, społeczeństwo i ład korporacyjny zwiększa wartość firmy [© XtravaganT - Fotolia.com] Dbałość o środowisko, społeczeństwo i ład korporacyjny zwiększa wartość firmy]()

Dbałość o środowisko, społeczeństwo i ład korporacyjny zwiększa wartość firmy

... implementacja kryteriów ESG w strategii firmy prowadzi do zwiększenia wartości firmy lub większych zwrotów z inwestycji. Ponad jedna trzecia badanych (34 proc.) nie sądzi, że jest to czynnik wyróżniający. Jedynie 4 proc. przedstawicieli PE jest zdania, że obniża to ...

-

![Dyrektywa EPBD a polski rynek energetyczny [© christian42 - Fotolia.com] Dyrektywa EPBD a polski rynek energetyczny]()

Dyrektywa EPBD a polski rynek energetyczny

... zwiększone wykorzystanie energii ze źródeł odnawialnych to priorytety Unii Europejskiej w obliczu ... są do przedkładania Komisji takich raportów co trzy lata. Z kolei właściciele lub ... dawać dobry przykład społeczeństwu. Celem art. 13 jest ponadto zmobilizowanie państw członkowskich do uwzględnienia ... klimatyzacji. Implementacja zapisów dyrektywy wchodzi ...

-

![Gaz łupkowy alternatywą dla energetyki gazowej? [© christian42 - Fotolia.com] Gaz łupkowy alternatywą dla energetyki gazowej?]()

Gaz łupkowy alternatywą dla energetyki gazowej?

... Implementacja dyrektywy nastąpi poprzez nowelizację ustawy Prawo górnicze i geologiczne. Podkreślić jednakże należy, że zmiany przepisów Pgg nie zaspokoją potrzeby skutecznej regulacji rynku gazu łupkowego. Niezbędna jest ...

-

![7 innowacji, które pozytywnie wpływają na rozwój firmy [© Rawpixel.com - Fotolia.com] 7 innowacji, które pozytywnie wpływają na rozwój firmy]()

7 innowacji, które pozytywnie wpływają na rozwój firmy

... jest uzależniona od umiejętności przystosowywania się do zmieniających się trendów. Ale w przyszłości tempo zmian będzie dynamicznie wzrastać. Wraz z dalszym rozwojem technologii ciągle będą pojawiać się nowe rozwiązania, a ich implementacja ...

-

![Dobra luksusowe: spadki sprzedaży i zwrot ku e-commerce [© pixabay.com] Dobra luksusowe: spadki sprzedaży i zwrot ku e-commerce]()

Dobra luksusowe: spadki sprzedaży i zwrot ku e-commerce

... dyrektor, lider Advertising, Marketing & Commerce, Deloitte. Najwięcej spółek w ogólnym zestawieniu to firmy produkujące różnorodny asortyment dóbr luksusowych (35 proc.), ... jest dopracowanie rozwiązań już wdrożonych i implementacja nowych rozwiązań cyfrowych. Branża dóbr luksusowych zazwyczaj przyjmuje konserwatywne podejście w stosunku do tego, co ...

-

![Wydarzenia gospodarcze 2012: plusy czy minusy? [© Scanrail - Fotolia.com] Wydarzenia gospodarcze 2012: plusy czy minusy?]()

Wydarzenia gospodarcze 2012: plusy czy minusy?

... implementacja zapowiedzianych w expose reform (jeszcze w pierwszym kwartale), to w połowie roku moglibyśmy doczekać się podwyższenia ratingu. Taki ruch bardzo pomógłby finansom publicznym, oddalając jeszcze bardziej groźbę kryzysu zadłużenia w Polsce. Umocniłby się złoty, co ...

-

![Jakie cyberzagrożenia w transporcie? [© Depositphotos] Jakie cyberzagrożenia w transporcie?]()

Jakie cyberzagrożenia w transporcie?

... Implementacja Dyrektywy NIS2 przynosi ze sobą nowe wymagania dotyczące bezpieczeństwa sieci i usług oraz obowiązki raportowania incydentów cybernetycznych, co stanowi istotne wyzwanie, ale także szansę na zwiększenie poziomu bezpieczeństwa cybernetycznego w sektorze transportu i logistyki. – podpowiada Maciej Maroszyk. Nie bez znaczenia jest ...

-

![7 kroków do spełnienia wymogów NIS2 [© Schluesseldienst z Pixabay] 7 kroków do spełnienia wymogów NIS2]()

7 kroków do spełnienia wymogów NIS2

... implementacja dotyczyć będzie ok. 38 tys. firm i instytucji. Oceniam, że nawet 1/4 firm w Polsce nawet nie wie, że dyrektywa NIS2 będzie ich dotyczyć. To ...

-

![Przepisy RODO rodzą setki cyfrowych wyzwań [© maxsim - Fotolia.com] Przepisy RODO rodzą setki cyfrowych wyzwań]()

Przepisy RODO rodzą setki cyfrowych wyzwań

... jest więc ogromna. Co więcej, w świetle nowych przepisów to właśnie na firmach będzie ciążyć obowiązek wykazania, że nie naruszyły postanowień RODO. - Tym, co łączy cały rynek, jest ... zarezerwować od 3 do 6 miesięcy. Równie długi czas może zajmować implementacja rozwiązań, które wyegzekwują wnioski z audytu – zwłaszcza technologicznych. Biorąc ...

-

![9 trendów e-commerce na 2022 9 trendów e-commerce na 2022]()

9 trendów e-commerce na 2022

... w ciągu ostatnich 24 miesięcy. Jest to drugi co do wielkości zanotowany poziom ... jest implementacja mechanizmów sztucznej inteligencji. Umożliwiają one ciągły rozwój umiejętności algorytmów wspierających kontakt z klientem. To ważny aspekt strategii, bo przekłada się na stałe podnoszenie jakości obsługi. 6. Composable commerce Composable commerce to ...

-

![Komunikatory internetowe a bezpieczeństwo danych Komunikatory internetowe a bezpieczeństwo danych]()

Komunikatory internetowe a bezpieczeństwo danych

... jest blokowanie ruchu. Metody polegające na kontroli (monitorowanie) muszą dopiero zdobyć szersze uznanie, prawdopodobnie dlatego, że ich implementacja ...

-

![Kaspersky Lab: szkodliwe programy IV 2012 Kaspersky Lab: szkodliwe programy IV 2012]()

Kaspersky Lab: szkodliwe programy IV 2012

... nowa metoda dystrybucji, ale również wykorzystywane exploity. Interesujące jest to, że wszystkie z nich atakowały Javę, w przypadku której implementacja i dystrybucja łat bezpieczeństwa dla systemu Mac OS X jest dokonywana przez Apple zamiast bezpośrednio przez Oracle, co spowodowało opóźnienia w dystrybucji łat bezpieczeństwa dla użytkowników ...

-

![7 mitów na temat systemu WMS [© Monkey Business - Fotolia.com] 7 mitów na temat systemu WMS]()

7 mitów na temat systemu WMS

... Implementacja systemu w pośpiechu zawsze wiąże się z ryzykiem wystąpienia poważnych problemów w przyszłości. Rozwiązania wdrażane na szybko, to zwykle rozwiązania nieprzemyślane. Sprawdza się tutaj doskonale stara prawda, że „co nagle, to ...

-

![NIS2, DORA i EZD: Jak przygotować się na nowe standardy cyberbezpieczeństwa? [© Freepik] NIS2, DORA i EZD: Jak przygotować się na nowe standardy cyberbezpieczeństwa?]()

NIS2, DORA i EZD: Jak przygotować się na nowe standardy cyberbezpieczeństwa?

... to może oznaczać, że cześć przedsiębiorstw będzie niewystarczająco zabezpieczona. Przestępcy mają tego świadomość i z pewnością będą starać się wykorzystać tę słabość – mówi Piotr Zielaskiewicz, menadżer w DAGMA Bezpieczeństwo IT. Podnoszenie poziomu bezpieczeństwa jak dobra polisa ubezpieczeniowa Implementacja ...

-

![Transparentność rynku nieruchomości. Mamy 20. miejsce [© conorcrowe - Fotolia.com] Transparentność rynku nieruchomości. Mamy 20. miejsce]()

Transparentność rynku nieruchomości. Mamy 20. miejsce

... większa implementacja rozwiązań z obszaru PropTech. Jest to bowiem jeden z kluczowych czynników, dzięki którym Polska będzie mogła rywalizować z krajami Europy Zachodniej”, podsumowuje Tomasz Trzósło. Informacje o badaniu Globalny Indeks Transparentności Rynku Nieruchomości, wydawany co dwa lata i opublikowany po raz dziesiąty, oparty jest na ...

-

![Ewolucja złośliwego oprogramowania 2009 Ewolucja złośliwego oprogramowania 2009]()

Ewolucja złośliwego oprogramowania 2009

... technologii antywirusowych "w chmurze"); rozwój nowych technik automatycznego wykrywania; implementacja nowych metod heurystycznych, wirtualizacji i analizy zachowania. Innymi słowy ... znajdują się zagrożenia (mimo że w rzeczywistości nie jest to prawdą) oraz nakłonić go do "aktywowania" go (za co musi zapłacić). Im bardziej takie fałszywe rozwiązania ...

-

![Jak stworzyć dobrą nazwę? [© Minerva Studio - Fotolia.com] Jak stworzyć dobrą nazwę?]()

Jak stworzyć dobrą nazwę?

... jest wybór odpowiedniej strategii nazewniczej, proces kreacji, testowanie nazw pod kątem bezpieczeństwa, zapewnienie odpowiedniej ochrony prawnej i implementacja nazwy, dopełnienie jej sloganem, hasłem reklamowym i znakiem graficznym. Wówczas możemy mówić o świadomości tworzenia marki. Jeżeli założenia co do nazwy nie zostaną doprecyzowane to ...

-

![Kaspersky Lab: szkodliwe programy III 2012 Kaspersky Lab: szkodliwe programy III 2012]()

Kaspersky Lab: szkodliwe programy III 2012

... co widać w tekście na zrzucie ekranu powyżej. Nie istnieje jednak żaden znany moduł freerdp dla Pythona. Istnieje darmowa implementacja ...

-

![Ewolucja złośliwego oprogramowania 2010 Ewolucja złośliwego oprogramowania 2010]()

Ewolucja złośliwego oprogramowania 2010

... ). Jednak nie ma co liczyć na to, że problem zniknie. ... jest nieustannie aktualizowany – z uwzględnieniem nowych metod maskowania obecności w systemie – jego autorzy wykorzystują również różne luki w zabezpieczeniach - zarówno luki zero-day jak i te, dla których opublikowano łaty. Najistotniejszym usprawnieniem w TDSS w 2010 roku była implementacja ...

-

![Ewolucja złośliwego oprogramowania I kw. 2014 [© Andrea Danti - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2014]()

Ewolucja złośliwego oprogramowania I kw. 2014

... jest to jednak dobry trop, ponieważ językiem tym posługują się osoby w wielu różnych częściach świata. Mogła to być również zmyłka, która miała na celu odwrócenie uwagi od twórcy szkodnika. Wysoki stopień profesjonalizmu grupy stojącej za tym atakiem nie jest typowy dla takich grup cyberprzestępczych – co ... jak niewłaściwa implementacja technologii ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Fundusze unijne remedium na kryzys finansowy [© Minerva Studio - Fotolia.com] Fundusze unijne remedium na kryzys finansowy](https://s3.egospodarka.pl/grafika/UE/Fundusze-unijne-remedium-na-kryzys-finansowy-iG7AEZ.jpg)

![Korupcja na Ukrainie, czyli ukraść wszystko z kolegami [© Andrey Popov - Fotolia.com] Korupcja na Ukrainie, czyli ukraść wszystko z kolegami](https://s3.egospodarka.pl/grafika2/korupcja/Korupcja-na-Ukrainie-czyli-ukrasc-wszystko-z-kolegami-176909-150x100crop.jpg)

![Utrata danych często z winy pracownika [© Scanrail - Fotolia.com] Utrata danych często z winy pracownika](https://s3.egospodarka.pl/grafika/ochrona-danych-firmowych/Utrata-danych-czesto-z-winy-pracownika-apURW9.jpg)

![Kwantowe dane w Cambridge [© Nmedia - Fotolia.com] Kwantowe dane w Cambridge](https://s3.egospodarka.pl/grafika//Kwantowe-dane-w-Cambridge-Qq30bx.jpg)

![Nieruchomości handlowe czekają w 2021 roku dalsze zmiany? [© pixabay.com] Nieruchomości handlowe czekają w 2021 roku dalsze zmiany?](https://s3.egospodarka.pl/grafika2/nieruchomosci-handlowe/Nieruchomosci-handlowe-czekaja-w-2021-roku-dalsze-zmiany-235720-150x100crop.jpg)

![Podatki gorsze niż sztuczna inteligencja. CFO i główni księgowi o wyzwaniach [© Steve Buissinne z Pixabay] Podatki gorsze niż sztuczna inteligencja. CFO i główni księgowi o wyzwaniach](https://s3.egospodarka.pl/grafika2/zarzadzanie-firma/Podatki-gorsze-niz-sztuczna-inteligencja-CFO-i-glowni-ksiegowi-o-wyzwaniach-257467-150x100crop.jpg)

![AI gap coraz bliżej? Firmy inwestują w technologię, nie w rekrutację [© pexels] AI gap coraz bliżej? Firmy inwestują w technologię, nie w rekrutację](https://s3.egospodarka.pl/grafika2/HR/AI-gap-coraz-blizej-Firmy-inwestuja-w-technologie-nie-w-rekrutacje-270720-150x100crop.jpg)

![CCS w Polsce. Jaki mamy potencjał do składowania CO2? [© Freepik] CCS w Polsce. Jaki mamy potencjał do składowania CO2?](https://s3.egospodarka.pl/grafika2/CCS/CCS-w-Polsce-Jaki-mamy-potencjal-do-skladowania-CO2-261099-150x100crop.jpg)

![McAfee: metody działania cyberprzestępców [© Scanrail - Fotolia.com] McAfee: metody działania cyberprzestępców](https://s3.egospodarka.pl/grafika/przestepstwa-internetowe/McAfee-metody-dzialania-cyberprzestepcow-apURW9.jpg)

![Dezinformacja największym z globalnych ryzyk [© pixabay.com] Dezinformacja największym z globalnych ryzyk](https://s3.egospodarka.pl/grafika2/globalne-zagrozenia-srodowiska/Dezinformacja-najwiekszym-z-globalnych-ryzyk-257314-150x100crop.jpg)

![Parki handlowe i centra convenience: będzie kolejny rekord [© Trei Real Estate Poland] Parki handlowe i centra convenience: będzie kolejny rekord](https://s3.egospodarka.pl/grafika2/parki-handlowe/Parki-handlowe-i-centra-convenience-bedzie-kolejny-rekord-262597-150x100crop.jpg)

![5 najważniejszych wydarzeń z branży video online w 2014 roku [© Syda Productions - Fotolia.com] 5 najważniejszych wydarzeń z branży video online w 2014 roku](https://s3.egospodarka.pl/grafika2/video-online/5-najwazniejszych-wydarzen-z-branzy-video-online-w-2014-roku-149085-150x100crop.jpg)

![Dbałość o środowisko, społeczeństwo i ład korporacyjny zwiększa wartość firmy [© XtravaganT - Fotolia.com] Dbałość o środowisko, społeczeństwo i ład korporacyjny zwiększa wartość firmy](https://s3.egospodarka.pl/grafika2/odpowiedzialny-biznes/Dbalosc-o-srodowisko-spoleczenstwo-i-lad-korporacyjny-zwieksza-wartosc-firmy-231545-150x100crop.jpg)

![Dyrektywa EPBD a polski rynek energetyczny [© christian42 - Fotolia.com] Dyrektywa EPBD a polski rynek energetyczny](https://s3.egospodarka.pl/grafika/Dyrektywa-EPBD/Dyrektywa-EPBD-a-polski-rynek-energetyczny-zaGbha.jpg)

![Gaz łupkowy alternatywą dla energetyki gazowej? [© christian42 - Fotolia.com] Gaz łupkowy alternatywą dla energetyki gazowej?](https://s3.egospodarka.pl/grafika/energetyka/Gaz-lupkowy-alternatywa-dla-energetyki-gazowej-zaGbha.jpg)

![7 innowacji, które pozytywnie wpływają na rozwój firmy [© Rawpixel.com - Fotolia.com] 7 innowacji, które pozytywnie wpływają na rozwój firmy](https://s3.egospodarka.pl/grafika2/innowacje/7-innowacji-ktore-pozytywnie-wplywaja-na-rozwoj-firmy-189204-150x100crop.jpg)

![Dobra luksusowe: spadki sprzedaży i zwrot ku e-commerce [© pixabay.com] Dobra luksusowe: spadki sprzedaży i zwrot ku e-commerce](https://s3.egospodarka.pl/grafika2/marki-luksusowe/Dobra-luksusowe-spadki-sprzedazy-i-zwrot-ku-e-commerce-244441-150x100crop.jpg)

![Wydarzenia gospodarcze 2012: plusy czy minusy? [© Scanrail - Fotolia.com] Wydarzenia gospodarcze 2012: plusy czy minusy?](https://s3.egospodarka.pl/grafika/prognozy-gospodarcze/Wydarzenia-gospodarcze-2012-plusy-czy-minusy-apURW9.jpg)

![Jakie cyberzagrożenia w transporcie? [© Depositphotos] Jakie cyberzagrożenia w transporcie?](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Jakie-cyberzagrozenia-w-transporcie-258432-150x100crop.jpg)

![7 kroków do spełnienia wymogów NIS2 [© Schluesseldienst z Pixabay] 7 kroków do spełnienia wymogów NIS2](https://s3.egospodarka.pl/grafika2/Dyrektywa-NIS2/7-krokow-do-spelnienia-wymogow-NIS2-259749-150x100crop.jpg)

![Przepisy RODO rodzą setki cyfrowych wyzwań [© maxsim - Fotolia.com] Przepisy RODO rodzą setki cyfrowych wyzwań](https://s3.egospodarka.pl/grafika2/zgoda-na-przetwarzanie-danych-osobowych/Przepisy-RODO-rodza-setki-cyfrowych-wyzwan-203146-150x100crop.jpg)

![7 mitów na temat systemu WMS [© Monkey Business - Fotolia.com] 7 mitów na temat systemu WMS](https://s3.egospodarka.pl/grafika2/WMS/7-mitow-na-temat-systemu-WMS-154501-150x100crop.jpg)

![NIS2, DORA i EZD: Jak przygotować się na nowe standardy cyberbezpieczeństwa? [© Freepik] NIS2, DORA i EZD: Jak przygotować się na nowe standardy cyberbezpieczeństwa?](https://s3.egospodarka.pl/grafika2/NIS2/NIS2-DORA-i-EZD-Jak-przygotowac-sie-na-nowe-standardy-cyberbezpieczenstwa-264767-150x100crop.jpg)

![Transparentność rynku nieruchomości. Mamy 20. miejsce [© conorcrowe - Fotolia.com] Transparentność rynku nieruchomości. Mamy 20. miejsce](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci/Transparentnosc-rynku-nieruchomosci-Mamy-20-miejsce-208934-150x100crop.jpg)

![Jak stworzyć dobrą nazwę? [© Minerva Studio - Fotolia.com] Jak stworzyć dobrą nazwę?](https://s3.egospodarka.pl/grafika/nazwa/Jak-stworzyc-dobra-nazwe-iG7AEZ.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2014 [© Andrea Danti - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2014](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2014-137555-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Podatek od wynajmu mieszkania 2023 - jakie stawki i formy opodatkowania? [© Africa Studio - Fotolia.com] Podatek od wynajmu mieszkania 2023 - jakie stawki i formy opodatkowania?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Podatek-od-wynajmu-mieszkania-2023-jakie-stawki-i-formy-opodatkowania-249032-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Praca w parze pod lupą. Czy warto zatrudniać małżeństwa i partnerów? Zalety i pułapki [© wygenerowane przez AI] Praca w parze pod lupą. Czy warto zatrudniać małżeństwa i partnerów? Zalety i pułapki](https://s3.egospodarka.pl/grafika2/zatrudnianie-pracownikow/Praca-w-parze-pod-lupa-Czy-warto-zatrudniac-malzenstwa-i-partnerow-Zalety-i-pulapki-270789-150x100crop.jpg)

![700 mln zł na innowacje: PARP uruchamia nową edycję "Ścieżki SMART" z uproszczonymi zasadami [© wygenerowane przez AI] 700 mln zł na innowacje: PARP uruchamia nową edycję "Ścieżki SMART" z uproszczonymi zasadami](https://s3.egospodarka.pl/grafika2/badania-i-rozwoj/700-mln-zl-na-innowacje-PARP-uruchamia-nowa-edycje-Sciezki-SMART-z-uproszczonymi-zasadami-270788-150x100crop.jpg)

![Faktury poza KSeF a koszty i VAT. Co się zmieniło po 1 lutego 2026 i czy można je rozliczać? [© wygenerowane przez AI] Faktury poza KSeF a koszty i VAT. Co się zmieniło po 1 lutego 2026 i czy można je rozliczać?](https://s3.egospodarka.pl/grafika2/prawo-do-odliczenia-VAT/Faktury-poza-KSeF-a-koszty-i-VAT-Co-sie-zmienilo-po-1-lutego-2026-i-czy-mozna-je-rozliczac-270769-150x100crop.jpg)

![Ile kosztuje remont mieszkania w 2026? Blisko 70 tys. zł to wariant ekonomiczny [© pexels] Ile kosztuje remont mieszkania w 2026? Blisko 70 tys. zł to wariant ekonomiczny](https://s3.egospodarka.pl/grafika2/remont-mieszkania/Ile-kosztuje-remont-mieszkania-w-2026-Blisko-70-tys-zl-to-wariant-ekonomiczny-270777-150x100crop.jpg)

![KSeF dla zwolnionych z VAT: Przewodnik po nowych zasadach fakturowania [© wygenerowane przez AI] KSeF dla zwolnionych z VAT: Przewodnik po nowych zasadach fakturowania](https://s3.egospodarka.pl/grafika2/zwolnienie-z-VAT/KSeF-dla-zwolnionych-z-VAT-Przewodnik-po-nowych-zasadach-fakturowania-270768-150x100crop.jpg)

![Zaangażowanie umiera w ciszy. Te drobne sygnały powinny cię zaalarmować [© wygenerowane przez AI] Zaangażowanie umiera w ciszy. Te drobne sygnały powinny cię zaalarmować](https://s3.egospodarka.pl/grafika2/zaangazowanie-w-prace/Zaangazowanie-umiera-w-ciszy-Te-drobne-sygnaly-powinny-cie-zaalarmowac-270756-150x100crop.jpg)