-

![MKS VIR w nowej wersji MKS VIR w nowej wersji]()

MKS VIR w nowej wersji

... na pliki spakowane w zły sposób, dzięki czemu znacząco zminimalizowano ryzyko wystąpienia błędu podczas skanowania archiwum.” – dodaje Mateusz Sell. Najnowszy Build dostępny jest dla wszystkich użytkowników programu mks_vir 9.0 oraz dla osób korzystających z wersji demo, którą można pobrać ze strony producenta mks.com.pl. Jest ...

-

![ESET: zagrożenia internetowe IV 2010 ESET: zagrożenia internetowe IV 2010]()

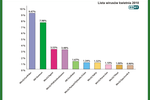

ESET: zagrożenia internetowe IV 2010

... wymienia również zagrożenie Win32/Spy.Ursnif.A, działające w podobny do Win32/Agent sposób. Lista zagrożeń powstaje dzięki ThreatSense.Net, innowacyjnej technologii zbierania próbek wirusów od ponad 140 milionów użytkowników na całym świecie. Każdego dnia dzięki ThreatSense.Net analizowane jest ponad 100 tysięcy próbek różnego rodzaju zagrożeń.

-

![Notebooki Acer Aspire Ethos Notebooki Acer Aspire Ethos]()

Notebooki Acer Aspire Ethos

... subwooferem, wyznaczając w ten sposób nowy standard jakości dźwięku w laptopach. Model o przekątnej 18,4” jest laptopem wyposażonym we wbudowany układ pięciu głośników z technologią dźwięku przestrzennego True 5.1, co czyni go dobrym narzędziem dla entuzjastów gier i filmów w jakości Full HD. Zamontowany na spodzie urządzenia subwoofer osadzony ...

-

![Wynajem pokoju w mieszkaniu tańszy niż w domu Wynajem pokoju w mieszkaniu tańszy niż w domu]()

Wynajem pokoju w mieszkaniu tańszy niż w domu

... na Mokotowie czy Żoliborzu. W domu przestronniej Korzyścią z wynajmowania domu jest dostęp do większego metrażu. Pokoje są zwykle o kilka a nawet kilkanaście metrów większe niż w mieszkaniu. A to powoduje, że można dzielić je z kolegami, obniżając w ten sposób koszt najmu. W ten sposób postępuje wielu studentów, dla których cena jest ...

-

![Smartfon HTC EVO 3D Smartfon HTC EVO 3D]()

Smartfon HTC EVO 3D

... Watch, umożliwiającego oglądanie hollywoodzkich przebojów filmowych i własnych filmów 3D. „Smartfony zrewolucjonizowały sposób międzyludzkiej komunikacji i rozrywki podczas podróży. Teraz możliwe jest zabranie ze sobą ulubionych filmów, muzyki, zdjęć i gier w dowolne miejsce na świecie” - powiedział Florian Seiche, President HTC EMEA. „HTC EVO 3D ...

-

![Adobe Muse [© Nmedia - Fotolia.com] Adobe Muse]()

Adobe Muse

... Muse jest oparte na najnowszych standardach stron internetowych, takich jak HTML5 i CSS3. Łączy precyzję projektowania i wolność tworzenia z nowatorskimi strukturami dodawania elementów nawigacyjnych, widżetów i HTML, co umożliwia umieszczanie na stronach WWW zaawansowanych funkcji interaktywnych. „Możliwość tworzenia stron internetowych w sposób ...

-

![Business Garden Poznań Business Garden Poznań]()

Business Garden Poznań

... na budowę ekologicznego parku biznesowego Business Garden Poznań. Inwestycja w Poznaniu jest częścią większego projektu budowy ekologicznych parków biznesowych według najnowocześniejszych ... przyświeca filozofia zrównoważonego rozwoju i ekologii. Projekt realizowany będzie w sposób, który umożliwi uzyskanie certyfikacji LEED - Leadership in Energy and ...

-

![Smartfon HTC Rhyme Smartfon HTC Rhyme]()

Smartfon HTC Rhyme

... sposób powiadamiania o przychodzących rozmowach i wiadomościach tekstowych w czasie, gdy HTC Rhyme znajduje się na dnie torby. Charm jest ...

-

![Płyty główne ASUS F1A55 Płyty główne ASUS F1A55]()

Płyty główne ASUS F1A55

... na płycie głównej albo narzędziem AI Suite II, uzyskując totalną optymalizację energetyczną w całym systemie dzięki automatycznej detekcji bieżącego obciążenia komputera i inteligentnemu sterowaniu poborem mocy. W ten sposób ...

-

![Polska wersja Bitdefender 2012 Polska wersja Bitdefender 2012]()

Polska wersja Bitdefender 2012

... Skanowania pozwalającą utrzymać pełną wydajność systemu. "Nowy interfejs jest bardzo łatwy w obsłudze, a dodanie opcjonalnego Autopilota spełni ... przeprowadzać okresowe skanowanie całego systemu. W ten sposób Bitdefender nie zakłóca aktywności komputerowej użytkownika i nie wpływa na szybkość systemu. Safebox – Kopia Online & Synchronizacja ...

-

![Płyta główna ASUS SABERTOOTH Z77 Płyta główna ASUS SABERTOOTH Z77]()

Płyta główna ASUS SABERTOOTH Z77

... Kolejnym korzystnym rozwiązaniem zwiększającym żywotność płyty głównej jest Dust Defender, który chroni komponenty przed kurzem i wpływem ... , aby usunąć wszelkie pozostałości ciepła. W ten sposób zwiększa żywotność komputera, zmniejszając temperaturę nawet o 7°C w ... ASUS, dzięki czemu znacznie wyróżnia się na tle konkurencji. Nowy system zasilania DIGI+ ...

-

![Samsung Galaxy S III Samsung Galaxy S III]()

Samsung Galaxy S III

... sposób uchwycić wszystkie najciekawsze chwile. Dodatkowo wyposażony jest w przednią kamerę 1.9MPix. Smartfon działa w oparciu o platformę Android 4.0.4 Ice Cream Sandwich. Naturalna interakcja GALAXY S III udoskonala sposób ... się głosem, aby móc słuchać twoich poleceń i reagować na nie. S Voice służy nie tylko do wyszukiwania informacji i podstawowej ...

-

![Zagrożenia w sieci: dane finansowe najbardziej narażone Zagrożenia w sieci: dane finansowe najbardziej narażone]()

Zagrożenia w sieci: dane finansowe najbardziej narażone

... trzecia wszystkich użytkowników (31%) przechowuje swoje informacje osobiste na komputerze domowym lub laptopie. W jaki sposób użytkownicy chronią swoje poufne dane? Według wyników ... mogą zapewnić przyzwoity poziom ochrony. W tym przypadku najlepszym rozwiązaniem jest stosowanie jednego pakietu bezpieczeństwa z pełnym zestawem funkcji, takiego jak ...

-

![Zenbook ASUS UX32VD Zenbook ASUS UX32VD]()

Zenbook ASUS UX32VD

... notebook, który ze względu na wyposażenie jest wszechstronnym urządzeniem. Tym co wyróżnia go spośród innych ultrabooków jest wydzielona karta graficzna NVIDIA® GeForce® GT ... Olufsen ICEpower®. To jedyny w swoim rodzaju 13-calowy ultrabook, który w taki sposób łączy mobilność i multimedialną rozrywkę. Najnowszy Zenbook potrafi wznowić pracę w ...

-

![Phablet NavRoad Nexo Free Phablet NavRoad Nexo Free]()

Phablet NavRoad Nexo Free

... , chroniąc nas przed mandatami, zatorami na drodze czy patrolami. Technologia GPS/3G pozwala na nieustanny monitoring sytuacji na drodze, umożliwiając skuteczne omijanie ... jest w 8 calowy ekran IPS, 4 rdzeniowy procesor oraz szereg dodatkowych podzespołów – tablet posiada baterię o zwiększonej pojemności, aż 5000 mAh. Dzięki temu w znaczący sposób ...

-

![Phablet MODECOM FreeTAB 7004 HD+ X2 3G+ Dual Phablet MODECOM FreeTAB 7004 HD+ X2 3G+ Dual]()

Phablet MODECOM FreeTAB 7004 HD+ X2 3G+ Dual

... z ultraszybkim modem 3G na czele. Tym razem producent prezentuje wysokiej klasy, wielofunkcyjne urządzenie typu „all-in-one”. Jest nim najnowszy phablet MODECOM ... taki sposób, aby maksymalnie ułatwić użytkownikowi komunikację. Na szczególną uwagę zasługuje m.in. wbudowany w konstrukcję tabletu slot obsługujący dwie niezależne karty SIM. Pozwala to na ...

-

![Phishing: wzrost liczby nowych sygnatur Phishing: wzrost liczby nowych sygnatur]()

Phishing: wzrost liczby nowych sygnatur

... na komputerze użytkownika, nieustannie uaktualnianą bazę danych w chmurze oraz analizę heurystyczną pozwalającą wykrywać nieznane zagrożenia. Jeżeli dany zasób nie znajduje się w żadnej bazie danych, moduł heurystyczny sprawdza, czy adres oraz zawartość HTML strony kryją coś podejrzanego. Istnieje niemal 300 parametrów, które w sposób ...

-

![Prezenty świąteczne online bez niespodzianek: 6 porad [© apops - Fotolia.com] Prezenty świąteczne online bez niespodzianek: 6 porad]()

Prezenty świąteczne online bez niespodzianek: 6 porad

... sposób znane luki, które mogłyby posłużyć złośliwym programom do przeniknięcia na dysk komputera. Wybieraj tylko zaufane sklepy – sklepy internetowe, podobnie jak te stacjonarne, powinny posiadać swoją siedzibę, adres i telefon kontaktowy, które potwierdzają wiarygodność. Dlatego zanim zdecydujesz się na zakupy w danym sklepie sprawdź, czy na ...

-

![Smartwatch, czyli zegarek idealny dla cyberprzestępcy [© nenetus - Fotolia.com] Smartwatch, czyli zegarek idealny dla cyberprzestępcy]()

Smartwatch, czyli zegarek idealny dla cyberprzestępcy

... sposób prywatne dane użytkowników są transferowane z akcesoriów do smartfonów lub chmury. Niestety, kwestie bezpieczeństwa w tych gadżetach zostały potraktowane marginalnie. Uwierzytelnianie czy szyfrowanie są realizowane na ... najpopularniejszych produktów G DATA dla użytkowników ultraprzenośnych urządzeń jest pakiet INTERNET SECURITY for AN-DROID ...

-

![Routery Linuks i Internet Rzeczy w niebezpieczeństwie! [© vchalup - Fotolia.com] Routery Linuks i Internet Rzeczy w niebezpieczeństwie!]()

Routery Linuks i Internet Rzeczy w niebezpieczeństwie!

... próbę zalogowania się na wybrane urządzenie, a gdy to się nie udaje pobiera na nie złośliwy program. Wiele zainfekowanych w ten sposób komputerów tworzy botnet, ... zalogować, a następnie zainfekować. Zasadniczą funkcjonalnością powstałego botnetu jest jednak przeprowadzanie ataków DDoS na serwery w sieci. Nowe zagrożenie – Linux/Remaiten – łączy w ...

-

![Smartfon TP-LINK Neffos C5 Max Smartfon TP-LINK Neffos C5 Max]()

Smartfon TP-LINK Neffos C5 Max

... sposób można kontrolować zużycie danych i stan baterii, wyczyścić pamięć podręczną oraz zarządzać innymi aplikacjami. Cena i dostępność Smartfon TP-LINK Neffos C5 Max debiutuje na rynku w cenie ok. 800 zł. Można kupić go w sklepach Allegro, Komputronik, NeoNet, MediaExpert oraz X-kom. Telefon objęty jest ...

-

![Monitor EIZO FlexScan EV2780 Monitor EIZO FlexScan EV2780]()

Monitor EIZO FlexScan EV2780

... na stanowiska tradingowe oraz do centrów kontroli. Monitor ma 27” matrycę IPS z podświetleniem LED o naturalnej rozdzielczości 2560 x 1440 i kątach widzenia 178°/178°. Typowa jasność to 350 cd/m2 a współczynnik kontrastu 1000:1. Wbudowany czujnik Auto EcoView w sposób ...

-

![Polscy przedsiębiorcy: Indeks Optymizmu II 2017 [© alphaspirit - Fotolia.com] Polscy przedsiębiorcy: Indeks Optymizmu II 2017]()

Polscy przedsiębiorcy: Indeks Optymizmu II 2017

... ochrony zdrowia. Jest to przede wszystkim wynik wprowadzanych zmian legislacyjnych, zmieniających kształt dotychczasowego systemu. Bieżącą koniunkturę biznesową nie najlepiej oceniają zaś firmy przemysłowe oraz budowlane – choć jednocześnie rośnie ich optymizm co do przyszłości. W zauważalny sposób poprawiają się również oczekiwania na najbliższe ...

-

![Z Dalil App wyciekły dane osobowe 5 mln osób [© Syda Productions - Fotolia.com] Z Dalil App wyciekły dane osobowe 5 mln osób]()

Z Dalil App wyciekły dane osobowe 5 mln osób

... na Twitterze Lukas Stefanko, analityk zagrożeń w ESET, służąca identyfikacji połączeń aplikacja Dalil App ujawniła dane osobowe przeszło 5 mln swoich użytkowników. Do sieci wyciekły m.in. ich numery telefonów, lokalizacja i adresy e-mail. Zawiedli twórcy programu, którzy w niewłaściwy sposób ...

-

![Smartfon OPPO Reno 5G Smartfon OPPO Reno 5G]()

Smartfon OPPO Reno 5G

... sposób, w jaki komunikujemy się z otaczającym nas światem. Ta transformacja nowej generacji przyniesie korzyści wszystkim podmiotom na ...

-

![Nastolatkowie, czyli całe życie w Internecie [© carballo - Fotolia.com] Nastolatkowie, czyli całe życie w Internecie]()

Nastolatkowie, czyli całe życie w Internecie

... z ESET, producenta rozwiązań popularnych w Polsce antywirusów, podstawą jest wyznaczenie jasnych zasad dotyczących korzystania z Internetu. W ich egzekwowaniu pomocna może być specjalna aplikacja zainstalowana na smartfonie pociechy, która pozwala m.in. określić jak długo i w jaki sposób dziecko korzysta z Internetu. Rodzic z jej pomocą może ...

-

![Konica Minolta wprowadza bizhub i-Series Konica Minolta wprowadza bizhub i-Series]()

Konica Minolta wprowadza bizhub i-Series

... wielofunkcyjnych dostępne jest rozwiązanie antywirusowe Bitdefender. Automatycznie skanuje ono w czasie rzeczywistym wszystkie przesyłane i odbierane informacje, chroniąc przed ich wyciekami oraz cyberatakami. Urządzenia umożliwiają również pracę w zgodzie ze standardami RODO czy HCD-PP. i-Series gromadzi dane w inteligentny sposób i na ich ...

-

![Trend Micro: zagrożenia internetowe I poł. 2019 [© lolloj - Fotolia.com] Trend Micro: zagrożenia internetowe I poł. 2019]()

Trend Micro: zagrożenia internetowe I poł. 2019

... na dzień stają się coraz bardziej wyrafinowane, a liczba ataków stale rośnie, co jest efektem m.in. podłączania do sieci coraz większej ilości urządzeń ... Cyberprzestępcy w sposób niezauważony wykorzystują ludzi, procesy i technologie. Przygotowują dobrze przemyślane i ukierunkowane ataki. Z drugiej strony przedsiębiorstwa zwiększają obszar narażony na ...

-

![Ceny iPhone'a i Samsunga coraz wyższe [© pkproject - Fotolia.com] Ceny iPhone'a i Samsunga coraz wyższe]()

Ceny iPhone'a i Samsunga coraz wyższe

... . W ten sposób stał się najdroższym iPhonem w ... jest on droższy o ponad tysiąc złotych. Podobnie sytuacja wygląda z Samsungiem Galaxy, jego cena w ciągu 5 lat wzrosła z 2999 zł do 3949 zł, czyli o 950 złotych. Technologiczny wyścig wymógł na producentach rozwijanie nowych funkcji – wyświetlacze OLED, technologię szybkiego ładowania, odporność na ...

-

![Instagram wydał narzędzie do walki z phishingiem [© weerapat1003 - Fotolia.com] Instagram wydał narzędzie do walki z phishingiem]()

Instagram wydał narzędzie do walki z phishingiem

... e-mail, która twierdzi, że pochodzi z Instagrama, jest autentyczna ”, ujawnił Instagram w aktualizacji na Twitterze. Użytkownicy mogą szybko uzyskać dostęp do ustawień w aplikacji Instagram i sprawdzić, czy sieć społecznościowa wysłała im e-maile ze względów bezpieczeństwa lub w inny sposób. Jeśli otrzymany e-mail nie pojawia się w Ustawieniach ...

-

![Globalny wzrost gospodarczy: już nie 2,4% tylko 0,8% [© picsfive - Fotolia.com] Globalny wzrost gospodarczy: już nie 2,4% tylko 0,8%]()

Globalny wzrost gospodarczy: już nie 2,4% tylko 0,8%

... sposób zrewidować prognozy co do tegorocznego wzrostu globalnego PKB. Eksperci Allianz Research i Działu Analiz Ekonomicznych Euler Hermes sądzą, że w drugim kwartale sięgnie on dna koniunktury, a spadek w ujęciu rocznym szacowany jest na ... , prawdopodobne wyzwanie zbiorowe przed nami i być może także to, w jaki sposób oszczędzamy na różne, także ...

-

![Praca zdalna i zaufanie. Co mają wspólnego? [© justyna.majewska@clearcom.pl] Praca zdalna i zaufanie. Co mają wspólnego?]()

Praca zdalna i zaufanie. Co mają wspólnego?

... ? Wybuch pandemii w istotny sposób zmienił realia na rynku pracy. 80 proc. ... jest zmianą, która zostanie z nimi także po pandemii. Odpowiedziało tak 38 proc. polskich pracowników. Jedna trzecia naszych ankietowanych w Europie oczekuje, że także w czasach postpandemicznych będą mieli większą elastyczność w decydowaniu o tym, kiedy i w jaki sposób ...

-

![Jak zmieniło się złośliwe oprogramowanie finansowe? Jak zmieniło się złośliwe oprogramowanie finansowe?]()

Jak zmieniło się złośliwe oprogramowanie finansowe?

... sposób nie wspomnieć o jego ewolucji, do której doszło w czasach ... jakie nastąpiło w tabeli przedstawiającej najczęściej atakowane państwa. Rosja, długotrwały lider, spadła na siódme miejsce. Jednocześnie Japonia i Tajwan, które ... fali ataków z wykorzystaniem trojana bankowego Wroba.g. Pozytywna wiadomość jest taka, że większości z tych ataków można ...

-

![Jak Polacy przyjęli zmiany w Kodeksie pracy? [© fotomek - Fotolia.com] Jak Polacy przyjęli zmiany w Kodeksie pracy?]()

Jak Polacy przyjęli zmiany w Kodeksie pracy?

... rodziców i kobiet w ciąży, wydają się słuszne. W ten sposób wspieramy zdrowy rozwój dzieci i zwiększamy motywację ... Najmniejszym poparciem Polaków cieszy się skrócenie czasu na skorzystanie z urlopu ojcowskiego z 24 do 12 ... LiveCareer, komentuje: Nowe przepisy rzadko są doskonałe i tak jest też w tym przypadku. Specjaliści zwracają uwagę, że część ...

-

![Magenta Security on Net od Deutsche Telekom zadebiutuje w 2025 roku Magenta Security on Net od Deutsche Telekom zadebiutuje w 2025 roku]()

Magenta Security on Net od Deutsche Telekom zadebiutuje w 2025 roku

... podejście zero trust, czyli mocno ograniczony dostęp do zasobów. Celem zespołu ekspertów ds. sieci i bezpieczeństwa w DT jest zapewnienie, by klienci korzystali z nowoczesnych standardów w sposób płynny i oparty na sieci mobilnej. Chodzi też o zapewnienie kluczowych funkcji SASE poprzez komunikację mobilną w sieci Deutsche Telekom oraz poprzez ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Adobe Muse [© Nmedia - Fotolia.com] Adobe Muse](https://s3.egospodarka.pl/grafika/tworzenie-stron-internetowych/Adobe-Muse-Qq30bx.jpg)

![Prezenty świąteczne online bez niespodzianek: 6 porad [© apops - Fotolia.com] Prezenty świąteczne online bez niespodzianek: 6 porad](https://s3.egospodarka.pl/grafika2/zakupy-online/Prezenty-swiateczne-online-bez-niespodzianek-6-porad-147934-150x100crop.jpg)

![Smartwatch, czyli zegarek idealny dla cyberprzestępcy [© nenetus - Fotolia.com] Smartwatch, czyli zegarek idealny dla cyberprzestępcy](https://s3.egospodarka.pl/grafika2/inteligentne-zegarki/Smartwatch-czyli-zegarek-idealny-dla-cyberprzestepcy-169054-150x100crop.jpg)

![Routery Linuks i Internet Rzeczy w niebezpieczeństwie! [© vchalup - Fotolia.com] Routery Linuks i Internet Rzeczy w niebezpieczeństwie!](https://s3.egospodarka.pl/grafika2/Internet-Rzeczy/Routery-Linuks-i-Internet-Rzeczy-w-niebezpieczenstwie-173583-150x100crop.jpg)

![Polscy przedsiębiorcy: Indeks Optymizmu II 2017 [© alphaspirit - Fotolia.com] Polscy przedsiębiorcy: Indeks Optymizmu II 2017](https://s3.egospodarka.pl/grafika2/polscy-przedsiebiorcy/Polscy-przedsiebiorcy-Indeks-Optymizmu-II-2017-189349-150x100crop.jpg)

![Z Dalil App wyciekły dane osobowe 5 mln osób [© Syda Productions - Fotolia.com] Z Dalil App wyciekły dane osobowe 5 mln osób](https://s3.egospodarka.pl/grafika2/ataki-hakerow/Z-Dalil-App-wyciekly-dane-osobowe-5-mln-osob-216253-150x100crop.jpg)

![Nastolatkowie, czyli całe życie w Internecie [© carballo - Fotolia.com] Nastolatkowie, czyli całe życie w Internecie](https://s3.egospodarka.pl/grafika2/internet/Nastolatkowie-czyli-cale-zycie-w-Internecie-218174-150x100crop.jpg)

![Trend Micro: zagrożenia internetowe I poł. 2019 [© lolloj - Fotolia.com] Trend Micro: zagrożenia internetowe I poł. 2019](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-I-pol-2019-222179-150x100crop.jpg)

![Ceny iPhone'a i Samsunga coraz wyższe [© pkproject - Fotolia.com] Ceny iPhone'a i Samsunga coraz wyższe](https://s3.egospodarka.pl/grafika2/urzadzenia-mobilne/Ceny-iPhone-a-i-Samsunga-coraz-wyzsze-222499-150x100crop.jpg)

![Instagram wydał narzędzie do walki z phishingiem [© weerapat1003 - Fotolia.com] Instagram wydał narzędzie do walki z phishingiem](https://s3.egospodarka.pl/grafika2/phishing/Instagram-wydal-narzedzie-do-walki-z-phishingiem-223583-150x100crop.jpg)

![Globalny wzrost gospodarczy: już nie 2,4% tylko 0,8% [© picsfive - Fotolia.com] Globalny wzrost gospodarczy: już nie 2,4% tylko 0,8%](https://s3.egospodarka.pl/grafika2/PKB/Globalny-wzrost-gospodarczy-juz-nie-2-4-tylko-0-8-228246-150x100crop.jpg)

![Praca zdalna i zaufanie. Co mają wspólnego? [© justyna.majewska@clearcom.pl] Praca zdalna i zaufanie. Co mają wspólnego?](https://s3.egospodarka.pl/grafika2/rynek-pracy/Praca-zdalna-i-zaufanie-Co-maja-wspolnego-235696-150x100crop.jpg)

![Jak Polacy przyjęli zmiany w Kodeksie pracy? [© fotomek - Fotolia.com] Jak Polacy przyjęli zmiany w Kodeksie pracy?](https://s3.egospodarka.pl/grafika2/kodeks-pracy/Jak-Polacy-przyjeli-zmiany-w-Kodeksie-pracy-253480-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Ranking najlepszych kont osobistych [© wygenerowane przez AI] Ranking najlepszych kont osobistych](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-najlepszych-kont-osobistych-267141-150x100crop.png)

![Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw. [© matthias21 - Fotolia.com] Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw.](https://s3.egospodarka.pl/grafika2/wydatki-na-paliwo/Jaki-jest-koszt-przejechania-100-km-samochodem-Sprawdz-porownanie-benzyny-oleju-napedowego-LPG-i-innych-paliw-262279-150x100crop.jpg)

![Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com] Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com]](https://s3.egospodarka.pl/grafika2/pozyczka-gotowkowa/Pozyczki-na-bardzo-wysoki-procent-111764-50x33crop.jpg) Pożyczki na bardzo wysoki procent

Pożyczki na bardzo wysoki procent

![Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę [© pexels] Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę](https://s3.egospodarka.pl/grafika2/nowe-mieszkania/Mieszkanie-pod-klucz-czy-stan-deweloperski-Polacy-wybieraja-wygode-271211-150x100crop.jpg)

![Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie? [© wygenerowane przez AI] Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie?](https://s3.egospodarka.pl/grafika2/rozwod/Szybki-rozwod-Nie-z-kredytem-hipotecznym-Jak-rozstac-sie-ze-wspolnymi-zobowiazaniami-po-rozwodzie-271199-150x100crop.jpg)

![Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami [© wygenerowane przez AI] Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Gdzie-w-Polsce-place-rosna-najszybciej-Oto-branze-z-najwiekszymi-podwyzkami-271198-150x100crop.jpg)

![Czy nowe przepisy wymuszą dobudowę wind w starych blokach? [© pexels] Czy nowe przepisy wymuszą dobudowę wind w starych blokach?](https://s3.egospodarka.pl/grafika2/seniorzy/Czy-nowe-przepisy-wymusza-dobudowe-wind-w-starych-blokach-271196-150x100crop.jpg)

![Żywotność baterii w elektrykach: nowe dane zaskoczą kierowców [© pexels] Żywotność baterii w elektrykach: nowe dane zaskoczą kierowców](https://s3.egospodarka.pl/grafika2/zakup-samochodu-elektrycznego/Zywotnosc-baterii-w-elektrykach-nowe-dane-zaskocza-kierowcow-271193-150x100crop.jpg)

![Świadczenie wspierające: ZUS ostrzega przed płatnymi pośrednikami. Jak skorzystać z pomocy za darmo? [© wygenerowane przez AI] Świadczenie wspierające: ZUS ostrzega przed płatnymi pośrednikami. Jak skorzystać z pomocy za darmo?](https://s3.egospodarka.pl/grafika2/swiadczenie-wspierajace/Swiadczenie-wspierajace-ZUS-ostrzega-przed-platnymi-posrednikami-Jak-skorzystac-z-pomocy-za-darmo-271190-150x100crop.jpg)