-

![Tydzień 18/2007 (30.04-06.05.2007) [© RVNW - Fotolia.com] Tydzień 18/2007 (30.04-06.05.2007)]()

Tydzień 18/2007 (30.04-06.05.2007)

... Sposób definiowania szarej strefy powoduje, że różne są jej szacunki i mówi się, że w Polsce stanowi ona od 13 do 30% PKB. Problem nie polega tylko na definicji szarej strefy, bo trudność sprawia także jej zmierzenie. Jest ...

-

![Tydzień 19/2007 (07-13.05.2007) [© RVNW - Fotolia.com] Tydzień 19/2007 (07-13.05.2007)]()

Tydzień 19/2007 (07-13.05.2007)

... gospodarczego. Pozwala to na spojrzenie na tegoroczne prognozy gospodarcze w sposób bardziej kompetentny. Początek roku jest bardzo dobry. Po pierwszym kwartale jest niskie zaawansowanie deficytu budżetowego, stosunkowo wysoki wzrost gospodarczy, w normie jest inflacja, maleje poziom bezrobocia, ale też dobre są na ten rok prognozy bezpośrednich ...

-

![Pozyskiwanie funduszy i dotacji unijnych - rady dla przedsiębiorstw [© Minerva Studio - Fotolia.com] Pozyskiwanie funduszy i dotacji unijnych - rady dla przedsiębiorstw]()

Pozyskiwanie funduszy i dotacji unijnych - rady dla przedsiębiorstw

... przedstawić, w jaki sposób projekt wpłynie na rozwój i konkurencyjność firmy, czy projekt jest wykonalny pod względem technicznym i finansowym, czy jest ekonomicznie opłacalny i uzasadniony społecznie (np. oddziaływanie na zatrudnienie – utworzenie miejsc pracy). Analiza wariantowa, będąca elementem studium, ma na celu przedstawienie dostępnych ...

-

![Siła nabywcza Polaków - gdzie sprzedawać? Siła nabywcza Polaków - gdzie sprzedawać?]()

Siła nabywcza Polaków - gdzie sprzedawać?

... w Polsce przypadająca na jednego mieszkańca jest dziewięciokrotnością siły nabywczej przypadającej na jednego mieszkańca Mołdawii! O ile lepiej niż kiedyś? Równie interesująca jest analiza siły ... ich lokalizacje) w bezpośredni sposób przekłada się na decyzje dotyczące działań sprzedażowych lub marketingowych. Posiadając wiedzę na temat tego, gdzie ...

-

![Budownictwo w I kw. 2008 roku Budownictwo w I kw. 2008 roku]()

Budownictwo w I kw. 2008 roku

... tego czynnika. Innym wskaźnikiem znacząco wpływającym na klimat koniunktury jest również portfel zamówień na roboty budowlano-montażowe na rynku krajowym. Wyniósł on w marcu 2008 r. 13,1%, i w ... od połowy ubiegłego roku zmieniają się w sposób nieznaczny. Wszystko wskazuje więc na to, że olbrzymi popyt na lokale mieszkaniowe został wyhamowany. ...

-

![E-społeczeństwo: zagrożenia E-społeczeństwo: zagrożenia]()

E-społeczeństwo: zagrożenia

... ), pozyskiwana w ten sam sposób (choć technologie się zmieniły), inaczej stosowana. Tradycyjny paradygmat myślenia naukowego oraz myślenia w ogóle opierał się w czasach nowożytnych na teoriach Kartezjusza, Newtona i Bacona. Jest to widzenie przestarzałe. Współczesny paradygmat nazywany jest holistycznym, systemowym, ekologicznym. Rozumienie ...

-

![Bankructwa firm w Polsce I-IX 2008 Bankructwa firm w Polsce I-IX 2008]()

Bankructwa firm w Polsce I-IX 2008

... bazy, na poziomie kilku firm kończących w ten sposób działalność w skali województwa. „Nominalnie największy wzrost miał miejsce w województwie zachodniopomorskim – wzrost o 7 upadłości. Nadal najwięcej, bo 40% upadających przedsiębiorstw pochodzi z dwóch województw – mazowieckiego i śląskiego, gdyż na tym terenie zarejestrowanych jest także ...

-

![Sytuacja gospodarcza Polski wg Lewiatana [© Scanrail - Fotolia.com] Sytuacja gospodarcza Polski wg Lewiatana]()

Sytuacja gospodarcza Polski wg Lewiatana

... w 2006 r. (14,9%), ale nieco niższa niż w 2007 r. (17,6%). Jednak, jak zauważają eksperci, wpływ inwestycji na wzrost realny PKB zmniejsza się, rośnie natomiast w sposób wyraźny wpływ konsumpcji indywidualnej. Ważne jest zatem stworzenie warunków wspierających decyzje inwestycyjne. Inwestycje zagraniczne PKPP Lewiatan podaje, że od wejścia ...

-

![Firmy węgierskie w fatalnej kondycji Firmy węgierskie w fatalnej kondycji]()

Firmy węgierskie w fatalnej kondycji

... i popytu na eksport Jak dodaje Tomasz Starus: „Polskie firmy w dużo większym stopniu rozwijały się w sposób organiczny, opierając się także na kapitałach własnych – zadłużenie wewnętrzne i zagraniczne jest w naszym kraju mniej więcej równe. Dzięki 40 milionom obywateli, jesteśmy także w trochę mniejszym stopniu uzależnieni od koniunktury na rynkach ...

-

![Przenoszenie numeru telefonu - opłaty Przenoszenie numeru telefonu - opłaty]()

Przenoszenie numeru telefonu - opłaty

... warunkującymi właściwe funkcjonowanie przenoszenia numerów wg UKE jest: sposób realizacji uprawnienia abonenta, określony rozporządzeniem Ministra Transportu i Budownictwa z dnia ... jak również przed Europejskim Trybunałem Sprawiedliwości, którego wykładnia dokonana na poziomie europejskim zadecyduje także o typie rozstrzygnięcia w Polsce, nie ...

-

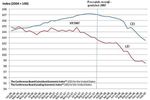

![Mierniki gospodarcze LEI, Ifo, Nędzy i ZEW Mierniki gospodarcze LEI, Ifo, Nędzy i ZEW]()

Mierniki gospodarcze LEI, Ifo, Nędzy i ZEW

... . To rzutuje na sytuację w całej Europie, w tym Unii Europejskiej, gdyż Niemcy są największą potęgą gospodarczą na naszym kontynencie i czwartą na świecie. Indeks Nędzy (USA) Indeks Nędzy (Misery Index) został opracowany w 1960 r. przez ekonomistę Artura Okuna, doradcę prezydenta Johnsona. Sposób jego liczenia jest niezwykle prosty - sumowane ...

-

![Tydzień 22/2009 (25-31.05.2009) [© RVNW - Fotolia.com] Tydzień 22/2009 (25-31.05.2009)]()

Tydzień 22/2009 (25-31.05.2009)

... Pieniężnej nie zmieniła wysokości stóp procentowych. Główna stopa referencyjna cały czas jest na poziomie 3,75%, jednak obniżona została z 3,5 do 3% stopa rezerw obowiązkowych, ... Polsce. W ten sposób nie narazimy się na konflikt z KE, bo unijne przepisy stwierdzają, że rośliny dopuszczone wcześniej na unijny rynek, mogą być uprawiane na terenie UE. ...

-

![Tydzień 26/2009 (22-28.06.2009) [© RVNW - Fotolia.com] Tydzień 26/2009 (22-28.06.2009)]()

Tydzień 26/2009 (22-28.06.2009)

... , dyskutuje się go z pracodawcami i związkami zawodowymi. Jest oczywistym, że skutki kryzysu nie zamortyzuje budżet, a więc opóźnienie pakietu pomocowego dla naszej gospodarki jest w pewnym stopniu także sposobem na przerzucenie kosztów kryzysu na przedsiębiorców i pracowników. Broni w ten sposób budżetu i stara się, by zadłużenie nie przekroczyło ...

-

![Rynek pracy specjalistów w 2009 r. Rynek pracy specjalistów w 2009 r.]()

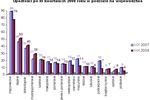

Rynek pracy specjalistów w 2009 r.

... zmniejszył się. To pokazuje, że oprogramowanie jest ważną siłą napędową sektora IT. Ciekawym przykładem jest wprowadzony niedawno na rynek najnowszy system operacyjny Microsoft – Windows 7. ... zapotrzebowania na usługi bankowe. W przyszłym roku, z tego co się mówi na rynku, banki raczej nie myślą o rozwijaniu swojej działalności w sposób, który ...

-

![Wycena/analiza porównawcza [© Minerva Studio - Fotolia.com] Wycena/analiza porównawcza]()

Wycena/analiza porównawcza

... porównywalności poszczególnych podmiotów jest analiza wskaźnikowa, która w dużym stopniu pozwala w szybki i prosty sposób dokonać porównania poszczególnych podmiotów ... rozbieżności pomiędzy ich wartościami są duże, wskazuje to na błędne dobranie podmiotów porównywalnych albo na konieczność dostosowania bazy wyceny. Pamiętać należy, że w ...

-

![Firmy internetowe i ich relacje z klientami Firmy internetowe i ich relacje z klientami]()

Firmy internetowe i ich relacje z klientami

... produktu na aukcji. Firmą, która zdominowała polski rynek wyszukiwarek stron internetowych, jest Google obsługujące ponad 93% zapytań. Nie uzależnia ona zajmowanej w wynikach wyszukiwania pozycji od dokonania płatności, ale zarabia na linkach sponsorowanych, wyświetlanych obok wyników wyszukiwania. Więcej przydatnych informacji o tym w jaki sposób ...

-

![Social media w różnych branżach [© Scanrail - Fotolia.com] Social media w różnych branżach]()

Social media w różnych branżach

... na marketing na pozyskiwanie nowych klientów poprzez to medium. Lekarze oraz personel medyczny zaczynają akceptować internetowe media społeczne jako sposób ... sektorach przemysłu. Ta sieć społecznościowa jest miejscem dyskusji na temat zmian, jakie powinny nastąpić w polskim przemyśle. Jest to największe forum dyskusyjne na temat polskiego przemysłu w ...

-

![Rynek obligacji Catalyst: warunki uczestnictwa [© Minerva Studio - Fotolia.com] Rynek obligacji Catalyst: warunki uczestnictwa]()

Rynek obligacji Catalyst: warunki uczestnictwa

... jest ominięcie przez Emitentów wymaganej wcześniej autoryzacji. Jednak jej uzyskanie niesie ze sobą kilka korzyści. Jest ona równoznaczna z faktem spełnienia przez Emitenta warunków regulaminu dotyczących przestrzegania obowiązków informacyjnych. Informacje zawarte w publikowanych przez Emitenta raportach bieżących i okresowych w klarowny sposób ...

-

![Sezon turystyczny 2010: podsumowanie Sezon turystyczny 2010: podsumowanie]()

Sezon turystyczny 2010: podsumowanie

... i z przedziału 2-3 tys. zł. Na ile? Krócej, ale częściej. To teza, która od kilku sezonów dość wyraźnie oddaje sposób postrzegania potrzeb urlopowych polskich ... wakacji klientów portali Wakacje.pl i EasyGo.pl. Program OPINIE, na podstawie którego dokonywane jest porównanie pozwala na przyznanie maksymalnie 5 pkt.. Przede wszystkim brawa za jakość. ...

-

![Jak zdetronizować lidera rynku? [© Minerva Studio - Fotolia.com] Jak zdetronizować lidera rynku?]()

Jak zdetronizować lidera rynku?

... jest firmą na tyle dużą, by lekceważyć klientów, a Avis na tyle małą, by nie móc sobie na to pozwolić. Uderzenie bezpośrednio w lidera nie jest jedyną możliwością znaczącej poprawy swojej pozycji. Poza liderem rynku oponentem challengera może być mało refleksyjny sposób ...

-

![Projekty innowacyjne a reklama w Internecie [© Minerva Studio - Fotolia.com] Projekty innowacyjne a reklama w Internecie]()

Projekty innowacyjne a reklama w Internecie

... jest po prostu bardziej efektywny niż tradycyjny PR. Nie jest też nachalny, nie narzuca się z promocją, jak ma to miejsce w przypadku reklamy. Pokazuje jedynie jakie są możliwości, edukuje, robiąc to w sposób ciągły. Digital PR jest więc bardziej opłacalny finansowo. I to nie tylko ze względu na ...

-

![Wtórny rynek mieszkaniowy III kw. 2010 Wtórny rynek mieszkaniowy III kw. 2010]()

Wtórny rynek mieszkaniowy III kw. 2010

... na największych rynkach mieszkaniowych Polski zmiany średnich poziomów cen oferowanych mieszkań w ujęciu kwartał do kwartału nie przekraczały poziomu 1%. Wyjątkiem były rynki Łodzi i Katowic, gdzie ceny spadły w bardziej dostrzegalny sposób ...

-

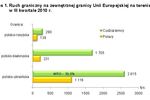

![Handel a ruch graniczny z Ukrainą, Rosją i Białorusią III kw. 2010 Handel a ruch graniczny z Ukrainą, Rosją i Białorusią III kw. 2010]()

Handel a ruch graniczny z Ukrainą, Rosją i Białorusią III kw. 2010

... badaniu Badaniem objęte są przejścia graniczne z ruchem osobowym zlokalizowane na zewnętrznej granicy Unii Europejskiej na terenie Polski. Ankietyzacja prowadzona jest w wylosowane dni tygodnia w taki sposób, by w kwartale każdy dzień tygodnia wystąpił jeden raz. Badanie prowadzone jest na próbie około 1%. W III kwartale 2010 r. zebrano łącznie ok ...

-

![Emisja obligacji korporacyjnych Emisja obligacji korporacyjnych]()

Emisja obligacji korporacyjnych

... sposób pozyskiwania finansowania charakterystyczny dla podmiotów o ustabilizowanej kondycji finansowej i dobrych wynikach finansowych. Instrumenty tego typu są często wykorzystywane do finansowania planów inwestycyjnych lub rzadziej jako źródło kapitału obrotowego. Finansowanie to jest ... jakim jest emisja obligacji, brak jest bezpośredniego wpływu na ...

-

![Kształtowanie cen: modele i funkcje ceny Kształtowanie cen: modele i funkcje ceny]()

Kształtowanie cen: modele i funkcje ceny

... sposób otrzymują cenę, która według nich jest uzasadniona. Ta branża mogłaby sporo zyskać, gdyby ustalała ceny bardziej zorientowane na ...

-

![Ewolucja spamu 2010 Ewolucja spamu 2010]()

Ewolucja spamu 2010

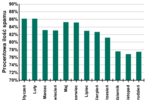

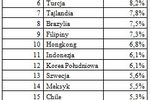

... ten czy inny sposób podwoiła się (+3,8 punktów procentowych). W roku 2010 lista najpopularniejszych kategorii spamu została rozszerzona o dodatkową kategorię – „filmy DVD”. Tworzą ją w większości rosyjskojęzyczne wiadomości e-mail zawierające reklamy filmów i kreskówek na DVD jak również programów edukacyjnych. Tego rodzaju spam nie jest całkowitą ...

-

![Partie polityczne a wykluczenie cyfrowe [© Scanrail - Fotolia.com] Partie polityczne a wykluczenie cyfrowe]()

Partie polityczne a wykluczenie cyfrowe

... , dużo jest błędów HTML. Strona główna również pełna jest nieprawidłowości. Większość elementów graficznych nie posiada właściwych opisów, nie zastosowano etykiet. Nie ma tytułu strony. Hierarchia nagłówków jest zachwiana – nie użyto ich we właściwy sposób a ich zagnieżdżenie jest chaotyczne. Kontrast na stronie jest niewystarczający. Linki ...

-

![Ranking gospodarek świata 2011 Ranking gospodarek świata 2011]()

Ranking gospodarek świata 2011

... Na razie odbywa się to jeszcze w sposób kontrolowany, ale ciężko przewidzieć, czy w perspektywie 2-3 lat ta polityka nie wymknie się z rąk ja wdrażających. Polska z inflacją na poziomie 3,1% znalazła się na ...

-

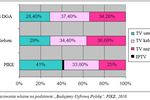

![Telewizja płatna w Polsce Telewizja płatna w Polsce]()

Telewizja płatna w Polsce

... zaś w roku 2008 uruchomiła własny serwis wideo na życzenie: CYFRA+ VOD. Cyfrowy Polsat SA jest obecnie największą satelitarną platformą cyfrową w Polsce, czwartą co do wielkości w Europie. Spółka powstała w 1999 roku, w 2003 roku uzyskała koncesje na bezprzewodowe rozprowadzanie w sposób rozsiewczy satelitarnych programów radiowych i telewizyjnych ...

-

![Rezerwacje wakacji przez Internet LATO 2011 Rezerwacje wakacji przez Internet LATO 2011]()

Rezerwacje wakacji przez Internet LATO 2011

... wręcz podpowiadającą w sposób bardzo szczegółowy (opisowy, punktowy, filmowy, zdjęciowy) co warto wybrać, a czego unikać. Zawartość OPINII na portalach ... W dodatku sumaryczny - 20 proc. - wynik sprzedażowy z tegorocznego SEZONU jest o 1 pkt. proc. lepszy od ubiegłorocznego. Na drugim miejscu SEZONOWEGO TOP5 w kategorii najczęściej wybieranych biur ...

-

![Internauci a konsumpcja mediów i reklamy Internauci a konsumpcja mediów i reklamy]()

Internauci a konsumpcja mediów i reklamy

... bardzo przydatny w komunikacji opartej na obydwu mediach. Do istotnych korzyści należy fakt, że uwaga użytkownika jest rzadko skupiona tylko na jednym mediów. Dotyczy to zwykle ... realizowanego w domach respondentów, z towarzyszeniem wspomnianych mediów, obserwując „na własne oczy”, w jaki sposób ich użytkownicy konsumują je w naturalnych warunkach, ...

-

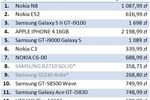

![Polacy a nowości technologiczne 2011 Polacy a nowości technologiczne 2011]()

Polacy a nowości technologiczne 2011

... na czele. E-CZYTNIKI Omawiając popularne nowinki technologiczne, nie sposób nie wspomnieć o czytnikach e-booków, których popularność w grudnia 2011 wzrosła o 134% w porównaniu z początkiem roku! Na ...

-

![Ochrona prawa własności i prawa do ochrony marki [© Minerva Studio - Fotolia.com] Ochrona prawa własności i prawa do ochrony marki]()

Ochrona prawa własności i prawa do ochrony marki

... na rzecz Skarbu Państwa. Podstawą takich działań jest obowiązującą od niedawna nowelizacja Kodeksu Wykroczeń. Według nowych zapisów, handel poza miejscem wyznaczonym przez odpowiednią jednostkę administracyjną, grozi karą grzywny. Konsekwencją może być także przepadek towaru, nawet, jeżeli ten jest kupiony w legalny sposób. Podstawową intencją jest ...

-

![Spam w I 2012 r. Spam w I 2012 r.]()

Spam w I 2012 r.

... znanego banku lub systemu płatności elektronicznych, na której użytkownik jest proszony o podanie loginu i hasła. Na 2, 4, 6 i 10 miejscu znalazły się robaki: ... się ataki phishingowe na konta użytkowników zarejestrowanych na różnych portalach informacyjnych. Konta te mogą być w pewien sposób powiązane z kontami na portalach społecznościowych ...

-

![Pogoda a ryzykowne decyzje finansowe Pogoda a ryzykowne decyzje finansowe]()

Pogoda a ryzykowne decyzje finansowe

... sobie wyrazy zaczynające się na daną literę i wyrazy z daną literą jako trzecią. Myśląc w ten sposób, łatwiej jest przypomnieć sobie wyraz „race” niż „Dorothy”, „rumble” niż „Sarah” i „rubber” niż „person”. Prowadzi to do szybkiego uogólnienia na WSZYSTKIE wyrazy i udzielenia odpowiedzi błędnej. Poleganie na informacjach łatwo dostępnych ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Tydzień 18/2007 (30.04-06.05.2007) [© RVNW - Fotolia.com] Tydzień 18/2007 (30.04-06.05.2007)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-18-2007-30-04-06-05-2007-vgmzEK.jpg)

![Tydzień 19/2007 (07-13.05.2007) [© RVNW - Fotolia.com] Tydzień 19/2007 (07-13.05.2007)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-19-2007-07-13-05-2007-vgmzEK.jpg)

![Pozyskiwanie funduszy i dotacji unijnych - rady dla przedsiębiorstw [© Minerva Studio - Fotolia.com] Pozyskiwanie funduszy i dotacji unijnych - rady dla przedsiębiorstw](https://s3.egospodarka.pl/grafika/wnioski-o-dotacje-unijne/Pozyskiwanie-funduszy-i-dotacji-unijnych-rady-dla-przedsiebiorstw-iG7AEZ.jpg)

![Sytuacja gospodarcza Polski wg Lewiatana [© Scanrail - Fotolia.com] Sytuacja gospodarcza Polski wg Lewiatana](https://s3.egospodarka.pl/grafika/gospodarka-polska/Sytuacja-gospodarcza-Polski-wg-Lewiatana-apURW9.jpg)

![Tydzień 22/2009 (25-31.05.2009) [© RVNW - Fotolia.com] Tydzień 22/2009 (25-31.05.2009)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-22-2009-25-31-05-2009-vgmzEK.jpg)

![Tydzień 26/2009 (22-28.06.2009) [© RVNW - Fotolia.com] Tydzień 26/2009 (22-28.06.2009)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-26-2009-22-28-06-2009-vgmzEK.jpg)

![Wycena/analiza porównawcza [© Minerva Studio - Fotolia.com] Wycena/analiza porównawcza](https://s3.egospodarka.pl/grafika/wycena-rynkowa/Wycena-analiza-porownawcza-iG7AEZ.jpg)

![Social media w różnych branżach [© Scanrail - Fotolia.com] Social media w różnych branżach](https://s3.egospodarka.pl/grafika/social-media/Social-media-w-roznych-branzach-apURW9.jpg)

![Rynek obligacji Catalyst: warunki uczestnictwa [© Minerva Studio - Fotolia.com] Rynek obligacji Catalyst: warunki uczestnictwa](https://s3.egospodarka.pl/grafika/rynek-obligacji/Rynek-obligacji-Catalyst-warunki-uczestnictwa-iG7AEZ.jpg)

![Jak zdetronizować lidera rynku? [© Minerva Studio - Fotolia.com] Jak zdetronizować lidera rynku?](https://s3.egospodarka.pl/grafika/liderzy-rynku/Jak-zdetronizowac-lidera-rynku-iG7AEZ.jpg)

![Projekty innowacyjne a reklama w Internecie [© Minerva Studio - Fotolia.com] Projekty innowacyjne a reklama w Internecie](https://s3.egospodarka.pl/grafika/projekty-innowacyjne/Projekty-innowacyjne-a-reklama-w-Internecie-iG7AEZ.jpg)

![Partie polityczne a wykluczenie cyfrowe [© Scanrail - Fotolia.com] Partie polityczne a wykluczenie cyfrowe](https://s3.egospodarka.pl/grafika/partie-polityczne/Partie-polityczne-a-wykluczenie-cyfrowe-apURW9.jpg)

![Ochrona prawa własności i prawa do ochrony marki [© Minerva Studio - Fotolia.com] Ochrona prawa własności i prawa do ochrony marki](https://s3.egospodarka.pl/grafika/znak-towarowy/Ochrona-prawa-wlasnosci-i-prawa-do-ochrony-marki-iG7AEZ.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Renta wdowia - wnioski już od 1 stycznia 2025 [© Freepik] Renta wdowia - wnioski już od 1 stycznia 2025](https://s3.egospodarka.pl/grafika2/renta-wdowia/Renta-wdowia-wnioski-juz-od-1-stycznia-2025-263356-150x100crop.jpg)

![Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com] Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com]](https://s3.egospodarka.pl/grafika2/pozyczka-gotowkowa/Pozyczki-na-bardzo-wysoki-procent-111764-50x33crop.jpg) Pożyczki na bardzo wysoki procent

Pożyczki na bardzo wysoki procent

![Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie? [© wygenerowane przez AI] Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie?](https://s3.egospodarka.pl/grafika2/rozwod/Szybki-rozwod-Nie-z-kredytem-hipotecznym-Jak-rozstac-sie-ze-wspolnymi-zobowiazaniami-po-rozwodzie-271199-150x100crop.jpg)

![Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami [© wygenerowane przez AI] Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Gdzie-w-Polsce-place-rosna-najszybciej-Oto-branze-z-najwiekszymi-podwyzkami-271198-150x100crop.jpg)

![Czy nowe przepisy wymuszą dobudowę wind w starych blokach? [© pexels] Czy nowe przepisy wymuszą dobudowę wind w starych blokach?](https://s3.egospodarka.pl/grafika2/seniorzy/Czy-nowe-przepisy-wymusza-dobudowe-wind-w-starych-blokach-271196-150x100crop.jpg)

![Żywotność baterii w elektrykach: nowe dane zaskoczą kierowców [© pexels] Żywotność baterii w elektrykach: nowe dane zaskoczą kierowców](https://s3.egospodarka.pl/grafika2/zakup-samochodu-elektrycznego/Zywotnosc-baterii-w-elektrykach-nowe-dane-zaskocza-kierowcow-271193-150x100crop.jpg)

![Świadczenie wspierające: ZUS ostrzega przed płatnymi pośrednikami. Jak skorzystać z pomocy za darmo? [© wygenerowane przez AI] Świadczenie wspierające: ZUS ostrzega przed płatnymi pośrednikami. Jak skorzystać z pomocy za darmo?](https://s3.egospodarka.pl/grafika2/swiadczenie-wspierajace/Swiadczenie-wspierajace-ZUS-ostrzega-przed-platnymi-posrednikami-Jak-skorzystac-z-pomocy-za-darmo-271190-150x100crop.jpg)

![Płatny uzupełniający urlop macierzyński nie tylko dla rodziców wcześniaków. Kto może skorzystać i jakie są zasady? [© wygenerowane przez AI] Płatny uzupełniający urlop macierzyński nie tylko dla rodziców wcześniaków. Kto może skorzystać i jakie są zasady?](https://s3.egospodarka.pl/grafika2/urlop-macierzynski/Platny-uzupelniajacy-urlop-macierzynski-nie-tylko-dla-rodzicow-wczesniakow-Kto-moze-skorzystac-i-jakie-sa-zasady-271189-150x100crop.jpg)