-

![Opłaty energetyczne rosną i będą wzrastać Opłaty energetyczne rosną i będą wzrastać]()

Opłaty energetyczne rosną i będą wzrastać

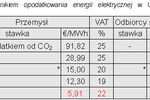

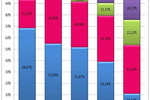

... Club: Polska powinna wprowadzić rozwiązania stosowane w krajach UE-15 w sposób umożliwiający polskim firmom funkcjonowanie w porównywalnych warunkach ekonomicznych: ... elektrycznej około 41 pochodzi z produkcji opartej na węglu brunatnym. Ponieważ koszt produkcji energii elektrycznej z węgla brunatnego jest o około 50 zł/MWh niższy niż pozyskiwany z ...

-

![Sektor MSP a bezpieczeństwo informatyczne [© stoupa - Fotolia.com] Sektor MSP a bezpieczeństwo informatyczne]()

Sektor MSP a bezpieczeństwo informatyczne

... na tym polu to także efekt źle wdrożonej polityki bezpieczeństwa. „Pracodawcom powinno zależeć na uwrażliwianiu swoich pracowników na sytuacje, w których ktoś prosi o podanie hasła lub przesyła w poczcie podejrzane załączniki. Na pewno bezpieczniej jest, kiedy wszyscy w firmie postępują według przyjętych procedur. W wielu sytuacjach lepiej jest ...

-

![G Data: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] G Data: zagrożenia internetowe 2010]()

G Data: zagrożenia internetowe 2010

... w ten sposób swoje fundusze. „Bezpieczeństwo naszych pieniędzy zależy w dużej mierze od kultury banku – niektóre instytucje finansowe stosują naprawdę bardzo dobre systemy zabezpieczeń, błyskawicznie reagując na pojawiające się nieprawidłowości. Stąd ryzyko włamania do samego serwisu banku jest znikome. Znacznie większym zagrożeniem jest to, że ...

-

![Świat: wydarzenia tygodnia 23/2010 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 23/2010]()

Świat: wydarzenia tygodnia 23/2010

... się o 6 proc. m/m liczba umów zawartych na sprzedaż domów ... jest dywersyfikacja rezerw walutowych kosztem dolara równocześnie zaprzeczając, że analizują także swoje inwestycje w europejskie obligacje rządowe. Warto tu przypomnieć, że chińskie rezerwy walutowe ( Państwowy Urząd Rezerw Walutowych – SAFE) mają dziś wartość 2,4 bln USD i to, w jaki sposób ...

-

![Polska: wydarzenia tygodnia 31/2010 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 31/2010]()

Polska: wydarzenia tygodnia 31/2010

... na wkład własny, by móc korzystać z funduszy unijnych. Obecnie przekazana pierwsza informacja o podwyżce VAT o 1 pkt. proc. Rządowy komentarz do tej decyzji wzbudza wątpliwości. Mówi się, że metoda ratowania budżetu jest stosunkowo najmniej dotkliwa dla obywateli, a uzupełnia dochody państwa w taki sposób ...

-

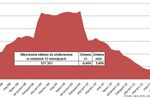

![Ewolucja spamu IV-VI 2010 Ewolucja spamu IV-VI 2010]()

Ewolucja spamu IV-VI 2010

... trojanów downloaderów jest przekierowywanie użytkowników na stronę internetową cyberprzestępcy zawierającą zarówno tekst reklamowy, jak i szkodliwy kod, który zostanie pobrany na komputer użytkownika. Wszystkie trojany z rodziny Redirector zachowują się w taki sam sposób. Jeden z nich, Trojan.JS.Redirector.dz, znalazł się na szóstym miejscu pod ...

-

![Rynek energetyczny w Europie 2009 [© christian42 - Fotolia.com] Rynek energetyczny w Europie 2009]()

Rynek energetyczny w Europie 2009

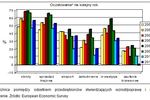

... na zapotrzebowanie umożliwione przez takie urządzenia, jak systemy inteligentnego opomiarowania. Dostępność sieci elektroenergetycznych to kluczowy czynnik bezpieczeństwa dostaw energii elektrycznej. Nowe trendy związane z bardziej przyjaznym dla środowiska koszykiem energetycznym i aktywniejsze zachowania klientów zmieniają projekt oraz sposób ...

-

![Lista dłużników XI 2010 Lista dłużników XI 2010]()

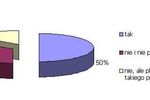

Lista dłużników XI 2010

... procentowy osób zalegających na kwoty przekraczające 10 000 zł. W ciągu ostatniego kwartału przybyło 180 tysięcy takich osób, co w znaczący sposób przekłada się na udziału ... że zostają poddani weryfikacji przy próbie dokonywania zakupów na raty, a jedynie 11% nie wie, czy w ogóle jest sprawdzana w rejestrach dłużników. Pentor zapytał również Polaków, ...

-

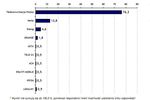

![Polscy przedsiębiorcy: nastroje 2011 Polscy przedsiębiorcy: nastroje 2011]()

Polscy przedsiębiorcy: nastroje 2011

... na użytek firmowy pojazdów, jak również pojawiającymi się sygnałami związanymi z możliwym wzrostem składek rentowych. Zdaniem KIG pozytywna postawę przedsiębiorców wzmocnić może jedynie czytelny sygnał od Rządu, który określać będzie w sposób ... w sferze klimatu biznesowego. Optymizm na kolejny rok jest najniższy z odnotowanych prognoz w latach ...

-

![Nowe tablety ASUS Nowe tablety ASUS]()

Nowe tablety ASUS

... w elastyczny sposób. Dotykowy ekran pojemnościowy cechuje się wysoką czułością i szybką reakcją na dotyk, a pojemnościowy rysik zapewnia precyzyjną pracę. Oprócz klawiatury wyświetlanej na ekranie, do urządzenia można dodatkowo podłączyć zewnętrzną klawiaturę Bluetooth, co pozwala na tradycyjną pracę przy biurku. Tablet Eee Slate oferowany jest ...

-

![Portale dla rodziców zyskują popularność Portale dla rodziców zyskują popularność]()

Portale dla rodziców zyskują popularność

... Na ich stronach dostępne są wyszukiwarki ułatwiające rodzicom organizację wolnego czasu dzieci. Na serwisach tych znaleźć można także recenzje książek, spektakli teatralnych i filmów dla dzieci pomagających zadecydować w jaki sposób ... grupach wiekowych odsetek osób korzystających z serwisów parentingowych jest niższy niż odsetek wśród wszystkich ...

-

![Architektura marek i strategie portfolio ofertowego [© Minerva Studio - Fotolia.com] Architektura marek i strategie portfolio ofertowego]()

Architektura marek i strategie portfolio ofertowego

... architektury portfolio jest inwestycją o wysokim zwrocie zarówno w efektywności operacyjnej firmy, jak i jest narzędziem podnoszenia wartości firmy jako całości. Efektem wprowadzenia tej strategii jest zbudowanie trwałej przewagi konkurencyjnej na rynku. Co rozumiemy pod pojęciem strategii architektury portfolio? Architektura marki to sposób, w jak ...

-

![Media społecznościowe a wizerunek pracownika i firmy Media społecznościowe a wizerunek pracownika i firmy]()

Media społecznościowe a wizerunek pracownika i firmy

... na różnorodnych portalach i w różnorodny sposób (np. prowadzenie bloga, prezentacja port folio, czy twistowanie) – komentuje Justyna Lipowska, Recruitment Process Manager, HRK S.A. Jak czytamy w raporcie, obecność w portalach społecznościowych nie przekłada się automatycznie na atrakcyjność kandydata na ...

-

![Przerwa majowa lepsza niż wolne w Trzech Króli [© Scanrail - Fotolia.com] Przerwa majowa lepsza niż wolne w Trzech Króli]()

Przerwa majowa lepsza niż wolne w Trzech Króli

... majowy weekend. Część osób po prostu nie lubi w tych dniach tłoku w kurortach i na drogach, ale problemem może być też niechęć pracodawcy obawiającego się przestoju w ... pokazuje, że tak nie jest. Zazwyczaj kończy się to wyrzutami sumienia: powinienem siedzieć i pracować, zamiast bawić się ze znajomymi przy grillu. W ten sposób fundujemy sobie dni ...

-

![Zatrudnienie a forma opodatkowania Zatrudnienie a forma opodatkowania]()

Zatrudnienie a forma opodatkowania

... na zatrudnienie. Spółka kapitałowa zatrudnia najwięcej Najbardziej skomplikowaną formą opodatkowania jest podatek dochodowy osób prawnych. Podatnik rozliczający się w ten sposób zobowiązany jest do prowadzenia ksiąg zgodnie z ustawą o rachunkowości. Działanie w formie spółki kapitałowej, która w zakresie praw i obowiązków wspólników jest ...

-

![Top Employers Europa 2011 - najlepsze praktyki HR [© Scanrail - Fotolia.com] Top Employers Europa 2011 - najlepsze praktyki HR]()

Top Employers Europa 2011 - najlepsze praktyki HR

... jest fakt, że rekrutacja znalazła się dopiero na piątym miejscu. Nie oznacza to bynajmniej, że nie jest planowane zatrudnianie. Wśród wniosków, jakie przynosi raport, czytamy, że zwiększanie zatrudnienia należy zacząć od utrzymania osób już pracujących – stąd nacisk na zaangażowanie i rozwój pracowników. W ten sposób ...

-

![Dzieci w Internecie: bezpieczne surfowanie Dzieci w Internecie: bezpieczne surfowanie]()

Dzieci w Internecie: bezpieczne surfowanie

... , jakie odwiedza użytkownik, jest strona domowa wyszukiwarki, na przykład Google, Bing czy Yahoo. Jeżeli użytkownikiem jest dziecko, niebezpieczeństwo polega na tym, że wyniki wyszukiwania będą zawierały pozycje zupełnie niezwiązane z tym, co chce znaleźć, i nie wiadomo, w jaki sposób przeglądana strona wpłynie na jego psychikę lub światopogląd ...

-

![Najlepsi pracodawcy wg menedżerów 2011 Najlepsi pracodawcy wg menedżerów 2011]()

Najlepsi pracodawcy wg menedżerów 2011

... jest dbanie o wizerunek firmy zarówno wewnątrz, jak i na zewnątrz organizacji. Przy tworzeniu wizerunku firmy największe pole do popisu mają dział HR i dział marketingu. Współpracując ściśle z zarządem te dwa piony powinny ustalić, jakie wartości są dla firmy najważniejsze i w jaki sposób ...

-

![Praca w szarej strefie w Polsce 2010 Praca w szarej strefie w Polsce 2010]()

Praca w szarej strefie w Polsce 2010

... jest to praca główna czy dodatkowa, jednakże proporcje między nimi układają się logicznie i w sposób oczekiwany, np. trudno oczekiwać, aby usługi lekarskie bądź pielęgniarskie były wykonywane „na czarno” jako praca główna, co z kolei jest ...

-

![Trend Micro Deep Security 8 [© Nmedia - Fotolia.com] Trend Micro Deep Security 8]()

Trend Micro Deep Security 8

... Security jest platformą zabezpieczeń serwerów, która zapewnia bezpieczeństwo aplikacji i serwerów w środowisku przetwarzania w chmurze, to SecureCloud poszerza tę platformę o szyfrowanie i ochronę danych używanych przez serwery i aplikacje. SecureCloud to rozwiązanie do zarządzania ochroną danych i kluczami szyfrującymi w sposób oparty na regułach ...

-

![Budowa mieszkań w X 2011 r. Budowa mieszkań w X 2011 r.]()

Budowa mieszkań w X 2011 r.

... sposób martwić potencjalnych nabywców mieszkań, bo pomimo tej wyraźnej zapaści, w sprzedaży oferowanych jest – wg REAS – rekordowo wysoka, sięgająca ok. 48 tys., liczba lokali, z czego niecałe 30 proc. stanowią mieszkania gotowe. Jest więc z czego wybierać, a i pozycja przetargowa strony popytowej jest ...

-

![Najlepsi polscy deweloperzy [© Scanrail - Fotolia.com] Najlepsi polscy deweloperzy]()

Najlepsi polscy deweloperzy

... w sposób uprzejmy i z utrzymaniem kontaktu wzrokowego. Tym, nad czym biura ewentualnie mogłyby popracować, jest zainteresowanie osobami oczekującymi na obsługę – w 1/4 biur tego zabrakło, co oznacza, że w tych placówkach nikt nawet nie poprosił klientów o poczekanie na swoją kolej. Nie wszyscy pracownicy mieli też w zwyczaju wstać na początku ...

-

![Projekt szpitala w Żywcu przyjęty Projekt szpitala w Żywcu przyjęty]()

Projekt szpitala w Żywcu przyjęty

... Aby pokazać bankom, że projekt jest rzetelnie opracowany pod względem technicznym, musimy uzyskać pozwolenia na budowę, przeprowadzić przetargi na usługi budowlane oraz ... . Umowa podpisana między stroną publiczną i prywatną określa rygorystyczny sposób kontroli, w tym wprowadza także obowiązek przeprowadzania audytów zewnętrznych. Dodatkowo także ...

-

![Firmy a rynek telekomunikacyjny 2011 Firmy a rynek telekomunikacyjny 2011]()

Firmy a rynek telekomunikacyjny 2011

... 4,61 na pięciostopniowej skali). 37,2 % pracowników badanych firm deklaruje, że Internet jest im niezbędny do pracy. Drugim powodem korzystania z Internetu jest szukanie niezbędnych informacji związanych z pracą (30,8 %). Wyniki badania wykazały, że 62,3 % firm w ogóle nie korzysta z usług transmisji danych, rozumianej jako sposób elektronicznego ...

-

![Zakupy w sieci opłacane przelewami online Zakupy w sieci opłacane przelewami online]()

Zakupy w sieci opłacane przelewami online

... z Alior Bank) właśnie ze względu na szybkość transakcji – dodaje. Co kupujemy w sieci? Co druga osoba kupująca w Internecie nabywa w ten sposób telewizory, sprzęt audio-video oraz AGD, a ... sprzedawcy lub dostarczenia uszkodzonego produktu. Inną ważną kwestią, na którą zwracają uwagę, jest ochrona danych osobowych. W tej sytuacji kluczowe znaczenie ma ...

-

![Dyrektor IT niedoceniany [© RTimages - Fotolia.com] Dyrektor IT niedoceniany]()

Dyrektor IT niedoceniany

... znajomości technologii na biznes. 48% przebadanych członków zarządu jest ... na podstawie rozmów z 300 przedstawicielami IT wyższego szczebla, zasięg badania objął Europę, Amerykę Północną i Południową, Azję, Australię i Południową Afrykę. Przeprowadzono również rozmowy z 40 innymi przedstawicielami kadry kierowniczej, tematem tych rozmów był sposób ...

-

![Najlepsi pracodawcy CEE 2012 [© FotolEdhar - Fotolia.com] Najlepsi pracodawcy CEE 2012]()

Najlepsi pracodawcy CEE 2012

... sposób, w jaki nagradzają i doceniają swoich pracowników – poprzez adekwatne do wysiłków wynagrodzenie i świadczenia, ale także poprzez oferowanie możliwości kariery. Charakteryzuje ich także doskonała reputacja na ... że coraz więcej organizacji podejmuje działania, których celem jest utrzymanie zaangażowania pracowników. Powiedzenie, że ...

-

![Jak odzyskać skradziony komputer? [© lbtn - Fotolia.com] Jak odzyskać skradziony komputer?]()

Jak odzyskać skradziony komputer?

... ? Jeżeli użytkownik korzysta z klienta poczty np. Outlook’a rozwiązaniem jest wysłanie wiadomości na własny adres mailowy. Program wyświetli ją złodziejowi jako powiadomienie o ... również jest przestępstwo – mówi Aleksander Franik z Kancelarii Adwokackiej w Katowicach. A jeśli użytkownik opublikuje w sieci podobiznę złodzieja w sposób nie sugerujący ...

-

![Sektor MSP umiarkowanie optymistyczny [© alphaspirit - Fotolia.com] Sektor MSP umiarkowanie optymistyczny]()

Sektor MSP umiarkowanie optymistyczny

... sposób odpowiedziało 39 proc. mniejszych, 43 proc. średnich i 45 proc. największych firm. Przeszkody na drodze do inwestowania 42 proc. respondentów we wszystkich badanych krajach jako istotną barierę w zakresie inwestowania podało niepewną sytuację gospodarczą. Również dla 45 proc. polskich przedsiębiorców jest ...

-

![Złośliwe programy atakują urządzenia mobilne [© Amir Kaljikovic - Fotolia.com] Złośliwe programy atakują urządzenia mobilne]()

Złośliwe programy atakują urządzenia mobilne

... jest pod wieloma względami podobny do ataku DarkLeech na serwery Apache z 2012 r., jednak jest ... na docelowy serwer. Żadne tego typu żądanie GET nie zostało zarejestrowane. CDorked działał w sposób inteligentny „CDorked dysponował wbudowanym systemem limitującym” – powiedział Richard Henderson. „Nie próbował przekierowywać każdego odwiedzającego na ...

-

![Trendwatching w praktyce [© Reimer - Pixelvario - Fotolia.com] Trendwatching w praktyce]()

Trendwatching w praktyce

... Steve Jobs, który zapowiadał „wypowiedzenie wojny termonuklearnej” Google) jest wybierany przez użytkowników, którzy jak tłumaczą, mogą sobie wiele rzeczy indywidualnie konfigurować. W ten sposób zrealizował się pełen cykl sinusoidy trendowej na wymiarze skomplikowanie-prostota-skomplikowanie. Nierówność wywołująca zakup Niezmiennie taki sam ...

-

![Amber Gold: nie ma winnych [© Corgarashu - Fotolia.com] Amber Gold: nie ma winnych]()

Amber Gold: nie ma winnych

... sposób, w jaki wymagała tego sytuacja, oraz gdyby konsekwencją otrzymania tych informacji były adekwatne czynności kontrolne, nielegalna działalność Amber Gold sp. z o.o. mogłaby zostać uniemożliwiona już na wczesnym etapie działalności, kiedy jej skala nie była jeszcze znacząca – podkreślono w raporcie. Skupmy się na ...

-

![G Data PatchManagement [© Andrea Danti - Fotolia.com] G Data PatchManagement]()

G Data PatchManagement

... coraz bardziej złożone. Spowodowane jest to zwiększającą się ilością wersji systemu Windows oraz innego programów zainstalowanych na stacjach klienckich. Istotnie, sieć ... antyspamu G Data EndpontProtection dostarcza moduł PolicyManager, który w prosty sposób pozwala administratorowi na kontrole dostępu do Internetu, potrafi blokować zewnętrzne ...

-

![Banki w Anglii: coraz większe zamieszanie [© chrisdorney - Fotolia.com] Banki w Anglii: coraz większe zamieszanie]()

Banki w Anglii: coraz większe zamieszanie

... walor. Z kolei Royal Bank of Scotland przygotowywany jest do reprywatyzacji. Z uwagi na jego wielkość oraz strukturę zdecydowano o wydzieleniu z niego nowego-starego brandu Williams & Glyn’s (W&G), który będzie można – jak prognozuje rząd – stosunkowo łatwo i szybko zbyć. W ten sposób zostanie zrealizowany cel, o którym mówił Osborne, czyli ...

-

![Start-up: analiza konkurencji [© Jakub Jirsák - Fotolia.com] Start-up: analiza konkurencji]()

Start-up: analiza konkurencji

... na sposób logowania się do systemu konkurencji oraz na model biznesowy, jeśli uważamy go za odpowiedni. Czy na tym powinna się zakończyć analiza konkurencji? Nie. Z listy konkurencyjnych projektów wybierz te, które twoim zdaniem są dla ciebie największym zagrożeniem. Na te start-upy zwróć szczególną uwagę. Jest ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Sektor MSP a bezpieczeństwo informatyczne [© stoupa - Fotolia.com] Sektor MSP a bezpieczeństwo informatyczne](https://s3.egospodarka.pl/grafika/sektor-MSP/Sektor-MSP-a-bezpieczenstwo-informatyczne-MBuPgy.jpg)

![G Data: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] G Data: zagrożenia internetowe 2010](https://s3.egospodarka.pl/grafika/cyberprzestepcy/G-Data-zagrozenia-internetowe-2010-MBuPgy.jpg)

![Świat: wydarzenia tygodnia 23/2010 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 23/2010](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-23-2010-12AyHS.jpg)

![Polska: wydarzenia tygodnia 31/2010 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 31/2010](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-31-2010-vgmzEK.jpg)

![Rynek energetyczny w Europie 2009 [© christian42 - Fotolia.com] Rynek energetyczny w Europie 2009](https://s3.egospodarka.pl/grafika/rynek-energii/Rynek-energetyczny-w-Europie-2009-zaGbha.jpg)

![Architektura marek i strategie portfolio ofertowego [© Minerva Studio - Fotolia.com] Architektura marek i strategie portfolio ofertowego](https://s3.egospodarka.pl/grafika/budowanie-marki/Architektura-marek-i-strategie-portfolio-ofertowego-iG7AEZ.jpg)

![Przerwa majowa lepsza niż wolne w Trzech Króli [© Scanrail - Fotolia.com] Przerwa majowa lepsza niż wolne w Trzech Króli](https://s3.egospodarka.pl/grafika/majowy-weekend/Przerwa-majowa-lepsza-niz-wolne-w-Trzech-Kroli-apURW9.jpg)

![Top Employers Europa 2011 - najlepsze praktyki HR [© Scanrail - Fotolia.com] Top Employers Europa 2011 - najlepsze praktyki HR](https://s3.egospodarka.pl/grafika/rynek-pracy/Top-Employers-Europa-2011-najlepsze-praktyki-HR-apURW9.jpg)

![Trend Micro Deep Security 8 [© Nmedia - Fotolia.com] Trend Micro Deep Security 8](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-Deep-Security-8-Qq30bx.jpg)

![Najlepsi polscy deweloperzy [© Scanrail - Fotolia.com] Najlepsi polscy deweloperzy](https://s3.egospodarka.pl/grafika/deweloperzy/Najlepsi-polscy-deweloperzy-apURW9.jpg)

![Dyrektor IT niedoceniany [© RTimages - Fotolia.com] Dyrektor IT niedoceniany](https://s3.egospodarka.pl/grafika2/badania-firm/Dyrektor-IT-niedoceniany-108443-150x100crop.jpg)

![Najlepsi pracodawcy CEE 2012 [© FotolEdhar - Fotolia.com] Najlepsi pracodawcy CEE 2012](https://s3.egospodarka.pl/grafika2/najlepszy-pracodawca/Najlepsi-pracodawcy-CEE-2012-109720-150x100crop.jpg)

![Jak odzyskać skradziony komputer? [© lbtn - Fotolia.com] Jak odzyskać skradziony komputer?](https://s3.egospodarka.pl/grafika2/utrata-danych/Jak-odzyskac-skradziony-komputer-114588-150x100crop.jpg)

![Sektor MSP umiarkowanie optymistyczny [© alphaspirit - Fotolia.com] Sektor MSP umiarkowanie optymistyczny](https://s3.egospodarka.pl/grafika2/kondycja-MSP/Sektor-MSP-umiarkowanie-optymistyczny-118908-150x100crop.jpg)

![Złośliwe programy atakują urządzenia mobilne [© Amir Kaljikovic - Fotolia.com] Złośliwe programy atakują urządzenia mobilne](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Zlosliwe-programy-atakuja-urzadzenia-mobilne-122665-150x100crop.jpg)

![Trendwatching w praktyce [© Reimer - Pixelvario - Fotolia.com] Trendwatching w praktyce](https://s3.egospodarka.pl/grafika2/trendwatching/Trendwatching-w-praktyce-125451-150x100crop.jpg)

![Amber Gold: nie ma winnych [© Corgarashu - Fotolia.com] Amber Gold: nie ma winnych](https://s3.egospodarka.pl/grafika2/Amber-Gold/Amber-Gold-nie-ma-winnych-126362-150x100crop.jpg)

![G Data PatchManagement [© Andrea Danti - Fotolia.com] G Data PatchManagement](https://s3.egospodarka.pl/grafika2/PatchManagement/G-Data-PatchManagement-126902-150x100crop.jpg)

![Banki w Anglii: coraz większe zamieszanie [© chrisdorney - Fotolia.com] Banki w Anglii: coraz większe zamieszanie](https://s3.egospodarka.pl/grafika2/banki/Banki-w-Anglii-coraz-wieksze-zamieszanie-127646-150x100crop.jpg)

![Start-up: analiza konkurencji [© Jakub Jirsák - Fotolia.com] Start-up: analiza konkurencji](https://s3.egospodarka.pl/grafika2/start-up/Start-up-analiza-konkurencji-128269-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w sierpniu 2025 [© Freepik] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w sierpniu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-w-sierpniu-2025-268073-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![13 najczęstszych błędów przy wysyłaniu mailingu [© taramara78 - Fotolia.com] 13 najczęstszych błędów przy wysyłaniu mailingu](https://s3.egospodarka.pl/grafika2/mailing/13-najczestszych-bledow-przy-wysylaniu-mailingu-228007-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

![Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com] Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com]](https://s3.egospodarka.pl/grafika2/pozyczka-gotowkowa/Pozyczki-na-bardzo-wysoki-procent-111764-50x33crop.jpg) Pożyczki na bardzo wysoki procent

Pożyczki na bardzo wysoki procent

![Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie? [© wygenerowane przez AI] Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie?](https://s3.egospodarka.pl/grafika2/rozwod/Szybki-rozwod-Nie-z-kredytem-hipotecznym-Jak-rozstac-sie-ze-wspolnymi-zobowiazaniami-po-rozwodzie-271199-150x100crop.jpg)

![Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami [© wygenerowane przez AI] Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Gdzie-w-Polsce-place-rosna-najszybciej-Oto-branze-z-najwiekszymi-podwyzkami-271198-150x100crop.jpg)

![Czy nowe przepisy wymuszą dobudowę wind w starych blokach? [© pexels] Czy nowe przepisy wymuszą dobudowę wind w starych blokach?](https://s3.egospodarka.pl/grafika2/seniorzy/Czy-nowe-przepisy-wymusza-dobudowe-wind-w-starych-blokach-271196-150x100crop.jpg)

![Żywotność baterii w elektrykach: nowe dane zaskoczą kierowców [© pexels] Żywotność baterii w elektrykach: nowe dane zaskoczą kierowców](https://s3.egospodarka.pl/grafika2/zakup-samochodu-elektrycznego/Zywotnosc-baterii-w-elektrykach-nowe-dane-zaskocza-kierowcow-271193-150x100crop.jpg)

![Świadczenie wspierające: ZUS ostrzega przed płatnymi pośrednikami. Jak skorzystać z pomocy za darmo? [© wygenerowane przez AI] Świadczenie wspierające: ZUS ostrzega przed płatnymi pośrednikami. Jak skorzystać z pomocy za darmo?](https://s3.egospodarka.pl/grafika2/swiadczenie-wspierajace/Swiadczenie-wspierajace-ZUS-ostrzega-przed-platnymi-posrednikami-Jak-skorzystac-z-pomocy-za-darmo-271190-150x100crop.jpg)

![Płatny uzupełniający urlop macierzyński nie tylko dla rodziców wcześniaków. Kto może skorzystać i jakie są zasady? [© wygenerowane przez AI] Płatny uzupełniający urlop macierzyński nie tylko dla rodziców wcześniaków. Kto może skorzystać i jakie są zasady?](https://s3.egospodarka.pl/grafika2/urlop-macierzynski/Platny-uzupelniajacy-urlop-macierzynski-nie-tylko-dla-rodzicow-wczesniakow-Kto-moze-skorzystac-i-jakie-sa-zasady-271189-150x100crop.jpg)