-

![Ferie zimowe 2017: Egipt znowu na topie? [© cheger - Fotolia.com] Ferie zimowe 2017: Egipt znowu na topie?]()

Ferie zimowe 2017: Egipt znowu na topie?

... z tych nielicznych elementów, które będą w nadchodzącym roku negatywnie oddziaływały na turystykę. Kwestią otwartą jest jedynie to, czy niekorzystne polityczno społeczne wydarzenia utrzymają tak ... część postanowiła skorzystać z sytuacji i dołożyła w ten sposób swój wkład do wysokiego popytu na relatywnie kosztowne, ale atrakcyjne wycieczki egzotyczne ...

-

![Moda na candidate experience nie mija [© BillionPhotos.com - Fotolia.com] Moda na candidate experience nie mija]()

Moda na candidate experience nie mija

... sposób podejść do badania kandydatów i zobaczyć, jakie mają wrażenia. To jeden ze sposobów na sprawdzenie marki pracodawcy – mówi Marta Pawlak-Dobrzańska, Strateg i Analityk HR w Great Digital. Metodologia badania 4. edycja badania „Candidate Experience” składa się z dwóch części. Opinie kandydatów na temat rekrutacji zostały zebrane na ...

-

![Rynek pracownika jest, ale nie wszędzie [© Markus Mainka - Fotolia.com] Rynek pracownika jest, ale nie wszędzie]()

Rynek pracownika jest, ale nie wszędzie

... w ofertach pracy i opisach stanowisk. Nierzadko młodzi ludzie dodatkowo zmniejszają swoje szanse na zatrudnienie, stawiając pracodawcom wygórowane oczekiwania. Mimo że traktowanie Millenialsów jako jednorodnej grupy jest dużym uogólnieniem, to jednak sposób pracy i postrzeganie życia zawodowego przez ludzi młodych, znacząco różni się od spojrzenia ...

-

![10 wiodących trendów na rynku biurowym w Polsce 10 wiodących trendów na rynku biurowym w Polsce]()

10 wiodących trendów na rynku biurowym w Polsce

... na poprawę infrastruktury miejskiej. Deweloperzy nie skupiają się dziś tylko na samych budynkach, ale także zagospodarowują całą przestrzeń wokół nich, w taki sposób ... popytu na biura w aglomeracjach regionalnych. Firmy sektorowe z roku na rok zwiększają swoje zapotrzebowanie na powierzchnię biurową. Największym ośrodkiem BPO w kraju jest Kraków ...

-

![Gdzie warto wybrać się na jarmark bożonarodzeniowy? Gdzie warto wybrać się na jarmark bożonarodzeniowy?]()

Gdzie warto wybrać się na jarmark bożonarodzeniowy?

... ozdoby świąteczne. W wielu miejscach rozpoczęły się już jarmarki bożonarodzeniowe, które w sposób szczególny wprowadzają nas w świąteczną atmosferę. Serwis eSky pokusił się o ... . Jeden z nich jest szczególnie interesujący, odbywa się bowiem na głównej stacji kolejowej w Zurychu. Możemy być pewni, że wchodząc na dworzec uderzy nas kuszący zapach ...

-

![Czy to już polowanie na działki inwestycyjne? Czy to już polowanie na działki inwestycyjne?]()

Czy to już polowanie na działki inwestycyjne?

... zabezpieczając w ten sposób długofalowe plany inwestycyjne. Dużą aktywność wykazują również inwestorzy z rynku biurowego. Specjaliści obserwują także spore zapotrzebowanie na grunty pod hotele ... hotele od kilku lat notują bardzo dobre wyniki. Najwięcej inwestycji realizowanych jest na rynku trójmiejskim, który w ciągu najbliższych kilku lat może się ...

-

![Wakacje 2018: na razie płacimy tyle, ile rok temu [© travnikovstudio - Fotolia.com] Wakacje 2018: na razie płacimy tyle, ile rok temu]()

Wakacje 2018: na razie płacimy tyle, ile rok temu

... ” sezonu 2015/2016 w łączny wzrost w okresie dwuletnim. Przebieg tego wykresu wskazuje na niewielki spadek dynamiki sprzedaży, ale dość prawdopodobna jest jej rychła poprawa, zwłaszcza jeśli słabnący wpływ rozchwianych nastrojów politycznych nie zostanie w istotny sposób zakłócony. Korzystny klimat w turystyce ma szerszy zasięg Świetna koniunktura ...

-

![Przyszłość jest kobietą? [© Tierney - Fotolia.com] Przyszłość jest kobietą?]()

Przyszłość jest kobietą?

... na konieczność zmiany tradycyjnego porządku i obecnego status quo, nie przekłada się to na popularność nurtu, który powinien się w sposób oczywisty wpisywać w te oczekiwania, czyli feminizmu. Bycie feministką bowiem, deklaruje w Polsce zaledwie 22,3% kobiet, a aż 43% się z tym jest ...

-

![5 sposobów na skuteczny plan ciągłości działania [© andranik123 - Fotolia.com] 5 sposobów na skuteczny plan ciągłości działania]()

5 sposobów na skuteczny plan ciągłości działania

... na zredukowanie jego skutków. Warto o tym pamiętać tym bardziej, że deficyt dostępności dotyka już znakomitą większość przedsiębiorstw (82%) i może je kosztować nawet 21,8 mln USD rocznie. O tym, że nieplanowane przestoje w skuteczny sposób potrafią opóźniać proces cyfrowej transformacji przekonanych jest ...

-

![Nowe sposoby na nieruchomości komercyjne [© Walter Herz] Nowe sposoby na nieruchomości komercyjne]()

Nowe sposoby na nieruchomości komercyjne

... właśnie w odrestaurowanych kamienicach. Zdarza się obecnie, że na potrzeby niektórych projektów adoptowanych jest kilka sąsiadujących ze sobą budynków, co daje możliwość wprowadzenia rozwiązań wymagających większej przestrzeni. W ten sposób dziewięć gdańskich kamienic usytuowanych na Długim Targu naprzeciw fontanny Neptuna i Dworu Artusa mieścić ...

-

![Jakie sposoby na brak pracowników? [© pathdoc - Fotolia.com] Jakie sposoby na brak pracowników?]()

Jakie sposoby na brak pracowników?

... Aż 36% firm obniża wymagania od kandydatów dotyczące ich wykształcenia lub doświadczenia zawodowego. Często wykorzystywanym rozwiązaniem jest też stosowanie nietypowych sposobów rekrutacji, na co decyduje się 33% firm na świecie. − W ostatnich kwartałach, a nawet w ostatnich latach, obserwujemy coraz większy niedobór talentów zarówno w Polsce, jak ...

-

![Czy to już prawdziwy boom na coworking? [© peshkova - Fotolia.com] Czy to już prawdziwy boom na coworking?]()

Czy to już prawdziwy boom na coworking?

... in Poland”. Nie jest przesadą stwierdzenie, że elastyczny wynajem zrewolucjonizował wręcz rynki biurowe całego świata i zmienił tradycyjny sposób postrzegania biura ... na polskim rynku są otwarci na zjawisko coworkingu – częściowo ze względu na dłuższe okresy najmu (10-15 lat), a częściowo z uwagi na trendy na rynkach najmu, na których coworking jest ...

-

![Kobiety na rynku pracy. Mamy najnowsze dane [© pressmaster - Fotolia.com] Kobiety na rynku pracy. Mamy najnowsze dane]()

Kobiety na rynku pracy. Mamy najnowsze dane

... sygnałem jest to, że pracownicy bez względu na płeć mają taką samą szansę na kształcenie i zdobywanie nowych umiejętności. W tym roku również kobiety – tak samo często jak mężczyźni – mówią o otrzymywanym wsparciu w postaci doradztwa w planowaniu kariery i programów mentoringowych. Natomiast płeć przełożonego nieznacznie determinuje sposób wsparcia ...

-

![Freelancerzy w Polsce i na świecie. Jaki jest wolny strzelec? [© pixabay.com] Freelancerzy w Polsce i na świecie. Jaki jest wolny strzelec?]()

Freelancerzy w Polsce i na świecie. Jaki jest wolny strzelec?

... pracować jako freelancerzy. Będzie to miało znaczący wpływ na sposób prowadzenia biznesu oraz zarządzania projektami na całym świecie. Ile zarabiają freelancerzy za granicą? Stawki ... globalnie, jak i w lokalnie, tj. w Polsce. – dodaje Głośny z Useme.com. Kim jest polski freelancer? Jak wynika z badań Useme.com freelancerzy w Polsce praktycznie ...

-

![10 trendów chmurowych na 2022 rok [© turgaygundogdu - Fotolia.com] 10 trendów chmurowych na 2022 rok]()

10 trendów chmurowych na 2022 rok

... na swojej konferencji WWDC - a okulary z obsługą AR, które mają trafić na rynek w 2022 roku - Apple spowoduje wzrost popytu na 5G i infrastrukturę telekomunikacyjną/chmurową o niskich opóźnieniach, zmieniając tym samym sposób, w jaki patrzymy na ...

-

![Światowy Dzień Zwierząt: czy w czasach inflacji oszczędzamy na pupilach? [© pixabay.com] Światowy Dzień Zwierząt: czy w czasach inflacji oszczędzamy na pupilach?]()

Światowy Dzień Zwierząt: czy w czasach inflacji oszczędzamy na pupilach?

... sposób wpływa na stan naszych domowych budżetów, blisko 60% ankietowanych deklaruje, że nadal wspiera akcje charytatywne prowadzone na rzecz zwierząt. Respondenci najczęściej włączają się w zbiórki karmy (43%) i akcesoriów oraz biorą udział w zbiórkach pieniężnych (38%). Okazji do przekazania wsparcia na rzecz potrzebujących zwierząt jest mnóstwo ...

-

![10 szokujących prognoz Saxo Banku na 2023 rok 10 szokujących prognoz Saxo Banku na 2023 rok]()

10 szokujących prognoz Saxo Banku na 2023 rok

... na całym świecie, prawdopodobnie jednak nie nastąpi ani jedno, ani drugie. W gospodarce wojennej twarda ręka rządu będzie nieubłaganie rosnąć, dopóki presja cenowa będzie zagrażać stabilności. Wśród decydentów panuje przekonanie, że rosnące ceny w jakiś sposób sugerują zawodność rynku i że konieczna jest ...

-

![Jak kształtują się rekordy na polskim rynku sztuki? [© pixabay.com] Jak kształtują się rekordy na polskim rynku sztuki?]()

Jak kształtują się rekordy na polskim rynku sztuki?

... na wyniki finansowe. Na rynku sztuki – tak jak na każdym innym rynku – mamy do czynienia z produktem i jego reklamą. Warto zwrócić uwagę na drukowane katalogi aukcyjne, na ich formułę, jak również na sposób komunikowania danej aukcji w Internecie i mediach społecznościowych. Na ...

-

![OPPO Find N2 Flip debiutuje na rynku międzynarodowym OPPO Find N2 Flip debiutuje na rynku międzynarodowym]()

OPPO Find N2 Flip debiutuje na rynku międzynarodowym

... konstrukcja smartfona działa jak statyw. Dzięki trybowi FlexForm możliwe jest bowiem korzystanie z aparatu bez użycia rąk. Wystarczy otworzyć częściowo telefon, ustawić na dowolnej, płaskiej powierzchni, a następnie uruchomić spust migawki gestem otwartej dłoni. W ten sposób bez trudu powstaną doskonałej jakości zdjęcia, w tym selfie (32 ...

-

![Czy gospodarka Chin daje nadzieje na lepsze jutro światowego handlu? [© pixabay.com] Czy gospodarka Chin daje nadzieje na lepsze jutro światowego handlu?]()

Czy gospodarka Chin daje nadzieje na lepsze jutro światowego handlu?

... wybuchem pandemii ponowne otwarcie gospodarki Chin ma całkiem pomyślny przebieg, ale na popadanie w huraoptymizm jest zdecydowanie za wcześnie. Zjawiskiem bez wątpienia pozytywnym jest zwiększenie mobilności w miastach. Istnieją jednak inne wskaźniki sugerujące w wyraźny sposób, że nie wszystko jeszcze wróciło do normy. W centrum uwagi – Powiew ...

-

![5 razy "D", czyli jakie czynniki strukturalne wpływają na inflację? [© pixabay.com] 5 razy "D", czyli jakie czynniki strukturalne wpływają na inflację?]()

5 razy "D", czyli jakie czynniki strukturalne wpływają na inflację?

... jest jednym z przykładów. Im wyższa cena węgla, tym szybciej systemy energetyczne odchodzą od paliw kopalnych - i tym mniejszy wpływ konsumpcji energii na inflację. To samo dotyczy demografii: osoby starsze zazwyczaj konsumują mniej i w inny sposób, co może mieć efekt dezinflacyjny ze względu na ...

-

![Stawiasz na rozwój zawodowy? Postaw na twarde, ale i miękkie kompetencje [© pixabay.com] Stawiasz na rozwój zawodowy? Postaw na twarde, ale i miękkie kompetencje]()

Stawiasz na rozwój zawodowy? Postaw na twarde, ale i miękkie kompetencje

... na stałe wpisały się w realia rynku pracy. Mimo iż wśród respondentów dominuje model w pełni stacjonarny, który deklaruje 58% badanych Polaków, to wyniki potwierdzają także ważną rolę pracy hybrydowej, łączącej wizyty w siedzibie firmy z wykonywaniem obowiązków z domu. W ten sposób ... . W efekcie coraz ważniejszy na rynku jest skill blending – czyli ...

-

![Najcenniejsze marki świata 2023. Apple wciąż na szczycie [© pixabay.com] Najcenniejsze marki świata 2023. Apple wciąż na szczycie]()

Najcenniejsze marki świata 2023. Apple wciąż na szczycie

... wyceną na poziomie 880 mld USD, okazała się odporna na niełatwe warunki rynkowe, a uzasadnieniem jej poziomu cenowego (premium) jest pozytywne postrzeganie marki. W ten sposób ... , Chick-Fil-A i Starbucks. Podstawą odporności na trudności w tej branży jest większa ekspozycja i lepsze doświadczenia konsumenckie. Na przykład Burger King skrócił czas ...

-

![Zarządzanie różnorodnością na rynku pracy: są efekty, ale kiepskie? [© pixabay.com] Zarządzanie różnorodnością na rynku pracy: są efekty, ale kiepskie?]()

Zarządzanie różnorodnością na rynku pracy: są efekty, ale kiepskie?

... Powodzenie całej misji w dużej mierze zależy od świadomości wyzwań, jakie na rynku pracy napotykają kobiety, ale również inne grupy ... sposób organizacja w praktyce wspiera różnorodność. W przeciwnym razie, za kilka lat pracownicy mogą powiedzieć politykom DE&I „sprawdzam” i w niektórych przypadkach solidnie się zawieść. Mówienie o problemach jest ...

-

![Sztuczna inteligencja na rynku pracy: obawy czy nadzieje? [© pixabay.com] Sztuczna inteligencja na rynku pracy: obawy czy nadzieje?]()

Sztuczna inteligencja na rynku pracy: obawy czy nadzieje?

... . Niemal co trzeci specjalista nie jest w stanie określić, jaki wpływ na jego karierę będzie miało AI, a ... na swoją monotonię może przyczyniać się do popełniania błędów przez pracowników. Urozmaicenie obowiązków służbowych może również pozytywnie wpływać na samopoczucie i satysfakcję zatrudnionych. W jaki sposób sztuczna inteligencja wpłynie na ...

-

![Ferie zimowe 2024, czyli stawiamy na komfort termiczny [© pixabay.com] Ferie zimowe 2024, czyli stawiamy na komfort termiczny]()

Ferie zimowe 2024, czyli stawiamy na komfort termiczny

... Top10, także w podziale na poszczególne grupy klientów, jest Egipt. To właśnie tam wybiorą się przede wszystkim pary, rodziny z dziećmi i osoby podróżujące w pojedynkę. Najchętniej wypoczywać będą w regionie Hurghady i Marsa Alam – oba kierunki leżą na afrykańskim wybrzeżu Morza Czerwonego, ale w widoczny sposób rośnie też zainteresowanie Półwyspem ...

-

![Jakie antidotum na brak pracowników, kwalifikacji i wypalenie zawodowe? [© Andrey Popov - Fotolia.com] Jakie antidotum na brak pracowników, kwalifikacji i wypalenie zawodowe?]()

Jakie antidotum na brak pracowników, kwalifikacji i wypalenie zawodowe?

... jest przekonana, że sztuczna inteligencja może usprawnić zarządzanie pracownikami, a 69 proc. widzi w tych rozwiązaniach sposób na rozpoznawanie możliwości wewnętrznej mobilności pracowników, czyli wskazywania, którzy pracownicy mają predyspozycje do rozwoju priorytetowych z punktu widzenia firmy kompetencji. Wykorzystanie takich technologii jest ...

-

![Jak relacje wpływają na wellbeing pracownika? [© Freepik] Jak relacje wpływają na wellbeing pracownika?]()

Jak relacje wpływają na wellbeing pracownika?

... zawsze chroni nas przed samotnością. Badania Instytutu Gallupa dowodzą, że 1 na 5 pracowników jest samotny w pracy. Wbrew powszechnym przekonaniom, problem nie dotyczy ... Poland. Firmową tradycją są np. śniadania z zespołami, podczas których - w mniej formalny sposób, przy wspólnej kawie i słodkościach, pracownicy poznają różne zespoły i ich rolę w ...

-

![Czterdziestolatek vs oszczędzanie na emeryturę [© FikMik - Fotolia.com] Czterdziestolatek vs oszczędzanie na emeryturę]()

Czterdziestolatek vs oszczędzanie na emeryturę

... jest trochę wyższy i dotyczy co trzeciego badanego. Brak zaufania do decyzji inwestycyjnych instytucji finansowych zarządzających środkami w PPK, jako czynnik zniechęcający do inwestowania w ten sposób, dotyczył natomiast 20% badanych. W porównaniu z argumentami nieinwestowania w IKE/IKZE, niewystarczający poziom wiedzy jest ... finansową przyszłość na ...

-

![Kaspersky: ataki internetowe na firmy Kaspersky: ataki internetowe na firmy]()

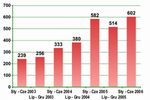

Kaspersky: ataki internetowe na firmy

... , cel ataków stanowi konto, które w jakiś sposób związane jest z finansami. Poniższy diagram pokazuje wzrost liczby organizacji finansowych, których klienci stanowili cel ataków złośliwego oprogramowania w latach 2003 -2006 (rys. 1). Jak wynika z diagramu, liczba ofiar wzrasta z roku na rok. Ponadto, liczb ataków będzie rosła proporcjonalnie ...

-

![Jak pozyskać środki na innowacje? [© Minerva Studio - Fotolia.com] Jak pozyskać środki na innowacje?]()

Jak pozyskać środki na innowacje?

... wiedzy i kadr. To tylko niektóre z wyznaczników innowacyjności. Przy czym ich zapewnienie jest zdeterminowane przez czynnik najważniejszy – KAPITAŁ. To on pozwala sfinansować cały warsztat, wymagany do rozwoju innowacji. W jaki sposób zdobyć środki na wyzwanie współczesnych czasów jakim stała się INNOWACYJNOŚĆ? Otóż rynek NewConnect, fundusze ...

-

![Najpopularniejsze tablety na Ceneo.pl Najpopularniejsze tablety na Ceneo.pl]()

Najpopularniejsze tablety na Ceneo.pl

... na dotyk aby służył wyłącznie jako tablet. Takie rozwiązania prezentują już firmy Asus oraz Dell. Ta ostatnia chwali się tabletem z dotykowym ekranem, który połączony jest standardową klawiaturą stalową ramką. Można w ten sposób albo położyć go na ...

-

![Wydatki na reklamę: Polska i świat 2013 [© olly - Fotolia.com] Wydatki na reklamę: Polska i świat 2013]()

Wydatki na reklamę: Polska i świat 2013

... na 6 pozycję, Francja – na 9, a Kanada wypadnie z pierwszej dziesiątki. Brazylia prześcignie Wielką Brytanię i stanie się piątym co do wielkości rynkiem reklamowym na świecie, natomiast w Rosja, która obecnie zajmuje 11 miejsce w światowej czołówce, w 2015 awansuje na miejsce 7. Globalne wydatki reklamowe według podziału na media Internet jest ...

-

![Wydatki na reklamę w Polsce i na świecie 2013 [© Sergey Nivens - Fotolia.com] Wydatki na reklamę w Polsce i na świecie 2013]()

Wydatki na reklamę w Polsce i na świecie 2013

... o sposób monitorowania i sprzedawania reklam telewizyjnych w Meksyku), ZenithOptimedia ... na 11 miejsce, a trzy inne kraje wskoczą o miejsce wyżej w rankingu: Kanada na 8, Korea Południowa na 9, a Rosja na 10 miejsce. Globalne wydatki reklamowe według podziału na media Internet jest wciąż najszybciej rosnącym medium. W 2012 roku globalne wydatki na ...

-

![Jak migracje wpływają na rozwój? [© Friedberg - Fotolia.com] Jak migracje wpływają na rozwój?]()

Jak migracje wpływają na rozwój?

... rozwijającymi się. - Powinniśmy zacząć patrzeć na migracje i rozwój w sposób całościowy - powiedział Dyrektor Generalny IOM William Lacy Swing - Wbrew powszechnemu przekonaniu, migracja nie jest zjawiskiem przebiegającym na linii południe – północ. W rzeczywistości, mniej niż połowa wszystkich migrantów na całym świecie przenosi się z krajów ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Ferie zimowe 2017: Egipt znowu na topie? [© cheger - Fotolia.com] Ferie zimowe 2017: Egipt znowu na topie?](https://s3.egospodarka.pl/grafika2/ferie-zimowe-2017/Ferie-zimowe-2017-Egipt-znowu-na-topie-186518-150x100crop.jpg)

![Moda na candidate experience nie mija [© BillionPhotos.com - Fotolia.com] Moda na candidate experience nie mija](https://s3.egospodarka.pl/grafika2/rekrutacja/Moda-na-candidate-experience-nie-mija-191081-150x100crop.jpg)

![Rynek pracownika jest, ale nie wszędzie [© Markus Mainka - Fotolia.com] Rynek pracownika jest, ale nie wszędzie](https://s3.egospodarka.pl/grafika2/rynek-pracownika/Rynek-pracownika-jest-ale-nie-wszedzie-193732-150x100crop.jpg)

![Wakacje 2018: na razie płacimy tyle, ile rok temu [© travnikovstudio - Fotolia.com] Wakacje 2018: na razie płacimy tyle, ile rok temu](https://s3.egospodarka.pl/grafika2/turystyka-zagraniczna/Wakacje-2018-na-razie-placimy-tyle-ile-rok-temu-202728-150x100crop.jpg)

![Przyszłość jest kobietą? [© Tierney - Fotolia.com] Przyszłość jest kobietą?](https://s3.egospodarka.pl/grafika2/kobiety/Przyszlosc-jest-kobieta-203276-150x100crop.jpg)

![5 sposobów na skuteczny plan ciągłości działania [© andranik123 - Fotolia.com] 5 sposobów na skuteczny plan ciągłości działania](https://s3.egospodarka.pl/grafika2/ciaglosc-biznesowa/5-sposobow-na-skuteczny-plan-ciaglosci-dzialania-205353-150x100crop.jpg)

![Nowe sposoby na nieruchomości komercyjne [© Walter Herz] Nowe sposoby na nieruchomości komercyjne](https://s3.egospodarka.pl/grafika2/rynek-inwestycyjny/Nowe-sposoby-na-nieruchomosci-komercyjne-206610-150x100crop.jpg)

![Jakie sposoby na brak pracowników? [© pathdoc - Fotolia.com] Jakie sposoby na brak pracowników?](https://s3.egospodarka.pl/grafika2/brak-pracownikow/Jakie-sposoby-na-brak-pracownikow-209402-150x100crop.jpg)

![Czy to już prawdziwy boom na coworking? [© peshkova - Fotolia.com] Czy to już prawdziwy boom na coworking?](https://s3.egospodarka.pl/grafika2/coworking/Czy-to-juz-prawdziwy-boom-na-coworking-215623-150x100crop.jpg)

![Kobiety na rynku pracy. Mamy najnowsze dane [© pressmaster - Fotolia.com] Kobiety na rynku pracy. Mamy najnowsze dane](https://s3.egospodarka.pl/grafika2/kobiety/Kobiety-na-rynku-pracy-Mamy-najnowsze-dane-219255-150x100crop.jpg)

![Freelancerzy w Polsce i na świecie. Jaki jest wolny strzelec? [© pixabay.com] Freelancerzy w Polsce i na świecie. Jaki jest wolny strzelec?](https://s3.egospodarka.pl/grafika2/wysokosc-wynagrodzenia/Freelancerzy-w-Polsce-i-na-swiecie-Jaki-jest-wolny-strzelec-240954-150x100crop.jpg)

![10 trendów chmurowych na 2022 rok [© turgaygundogdu - Fotolia.com] 10 trendów chmurowych na 2022 rok](https://s3.egospodarka.pl/grafika2/cloud-computing/10-trendow-chmurowych-na-2022-rok-243314-150x100crop.jpg)

![Światowy Dzień Zwierząt: czy w czasach inflacji oszczędzamy na pupilach? [© pixabay.com] Światowy Dzień Zwierząt: czy w czasach inflacji oszczędzamy na pupilach?](https://s3.egospodarka.pl/grafika2/karma-dla-psa/Swiatowy-Dzien-Zwierzat-czy-w-czasach-inflacji-oszczedzamy-na-pupilach-248191-150x100crop.jpg)

![Jak kształtują się rekordy na polskim rynku sztuki? [© pixabay.com] Jak kształtują się rekordy na polskim rynku sztuki?](https://s3.egospodarka.pl/grafika2/rynek-sztuki/Jak-ksztaltuja-sie-rekordy-na-polskim-rynku-sztuki-249807-150x100crop.jpg)

![Czy gospodarka Chin daje nadzieje na lepsze jutro światowego handlu? [© pixabay.com] Czy gospodarka Chin daje nadzieje na lepsze jutro światowego handlu?](https://s3.egospodarka.pl/grafika2/handel-swiatowy/Czy-gospodarka-Chin-daje-nadzieje-na-lepsze-jutro-swiatowego-handlu-250989-150x100crop.jpg)

![5 razy "D", czyli jakie czynniki strukturalne wpływają na inflację? [© pixabay.com] 5 razy "D", czyli jakie czynniki strukturalne wpływają na inflację?](https://s3.egospodarka.pl/grafika2/inflacja/5-razy-D-czyli-jakie-czynniki-strukturalne-wplywaja-na-inflacje-251034-150x100crop.jpg)

![Stawiasz na rozwój zawodowy? Postaw na twarde, ale i miękkie kompetencje [© pixabay.com] Stawiasz na rozwój zawodowy? Postaw na twarde, ale i miękkie kompetencje](https://s3.egospodarka.pl/grafika2/podnoszenie-kwalifikacji/Stawiasz-na-rozwoj-zawodowy-Postaw-na-twarde-ale-i-miekkie-kompetencje-251800-150x100crop.jpg)

![Najcenniejsze marki świata 2023. Apple wciąż na szczycie [© pixabay.com] Najcenniejsze marki świata 2023. Apple wciąż na szczycie](https://s3.egospodarka.pl/grafika2/ranking-najcenniejszych-marek/Najcenniejsze-marki-swiata-2023-Apple-wciaz-na-szczycie-253079-150x100crop.jpg)

![Zarządzanie różnorodnością na rynku pracy: są efekty, ale kiepskie? [© pixabay.com] Zarządzanie różnorodnością na rynku pracy: są efekty, ale kiepskie?](https://s3.egospodarka.pl/grafika2/kobiety-na-rynku-pracy/Zarzadzanie-roznorodnoscia-na-rynku-pracy-sa-efekty-ale-kiepskie-253180-150x100crop.jpg)

![Sztuczna inteligencja na rynku pracy: obawy czy nadzieje? [© pixabay.com] Sztuczna inteligencja na rynku pracy: obawy czy nadzieje?](https://s3.egospodarka.pl/grafika2/sztuczna-inteligencja/Sztuczna-inteligencja-na-rynku-pracy-obawy-czy-nadzieje-253415-150x100crop.jpg)

![Ferie zimowe 2024, czyli stawiamy na komfort termiczny [© pixabay.com] Ferie zimowe 2024, czyli stawiamy na komfort termiczny](https://s3.egospodarka.pl/grafika2/ferie-zimowe/Ferie-zimowe-2024-czyli-stawiamy-na-komfort-termiczny-257274-150x100crop.jpg)

![Jakie antidotum na brak pracowników, kwalifikacji i wypalenie zawodowe? [© Andrey Popov - Fotolia.com] Jakie antidotum na brak pracowników, kwalifikacji i wypalenie zawodowe?](https://s3.egospodarka.pl/grafika2/niedobor-talentow/Jakie-antidotum-na-brak-pracownikow-kwalifikacji-i-wypalenie-zawodowe-260117-150x100crop.jpg)

![Jak relacje wpływają na wellbeing pracownika? [© Freepik] Jak relacje wpływają na wellbeing pracownika?](https://s3.egospodarka.pl/grafika2/wellbeing/Jak-relacje-wplywaja-na-wellbeing-pracownika-263602-150x100crop.jpg)

![Czterdziestolatek vs oszczędzanie na emeryturę [© FikMik - Fotolia.com] Czterdziestolatek vs oszczędzanie na emeryturę](https://s3.egospodarka.pl/grafika2/oszczedzanie-na-emeryture/Czterdziestolatek-vs-oszczedzanie-na-emeryture-265029-150x100crop.jpg)

![Jak pozyskać środki na innowacje? [© Minerva Studio - Fotolia.com] Jak pozyskać środki na innowacje?](https://s3.egospodarka.pl/grafika/dotacje-unijne/Jak-pozyskac-srodki-na-innowacje-iG7AEZ.jpg)

![Wydatki na reklamę: Polska i świat 2013 [© olly - Fotolia.com] Wydatki na reklamę: Polska i świat 2013](https://s3.egospodarka.pl/grafika2/reklama/Wydatki-na-reklame-Polska-i-swiat-2013-117079-150x100crop.jpg)

![Wydatki na reklamę w Polsce i na świecie 2013 [© Sergey Nivens - Fotolia.com] Wydatki na reklamę w Polsce i na świecie 2013](https://s3.egospodarka.pl/grafika2/reklama/Wydatki-na-reklame-w-Polsce-i-na-swiecie-2013-119511-150x100crop.jpg)

![Jak migracje wpływają na rozwój? [© Friedberg - Fotolia.com] Jak migracje wpływają na rozwój?](https://s3.egospodarka.pl/grafika2/migracje/Jak-migracje-wplywaja-na-rozwoj-124729-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w sierpniu 2025 [© Freepik] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w sierpniu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-w-sierpniu-2025-268073-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![13 najczęstszych błędów przy wysyłaniu mailingu [© taramara78 - Fotolia.com] 13 najczęstszych błędów przy wysyłaniu mailingu](https://s3.egospodarka.pl/grafika2/mailing/13-najczestszych-bledow-przy-wysylaniu-mailingu-228007-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

![Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com] Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com]](https://s3.egospodarka.pl/grafika2/pozyczka-gotowkowa/Pozyczki-na-bardzo-wysoki-procent-111764-50x33crop.jpg) Pożyczki na bardzo wysoki procent

Pożyczki na bardzo wysoki procent

![Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie? [© wygenerowane przez AI] Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie?](https://s3.egospodarka.pl/grafika2/rozwod/Szybki-rozwod-Nie-z-kredytem-hipotecznym-Jak-rozstac-sie-ze-wspolnymi-zobowiazaniami-po-rozwodzie-271199-150x100crop.jpg)

![Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami [© wygenerowane przez AI] Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Gdzie-w-Polsce-place-rosna-najszybciej-Oto-branze-z-najwiekszymi-podwyzkami-271198-150x100crop.jpg)

![Czy nowe przepisy wymuszą dobudowę wind w starych blokach? [© pexels] Czy nowe przepisy wymuszą dobudowę wind w starych blokach?](https://s3.egospodarka.pl/grafika2/seniorzy/Czy-nowe-przepisy-wymusza-dobudowe-wind-w-starych-blokach-271196-150x100crop.jpg)

![Żywotność baterii w elektrykach: nowe dane zaskoczą kierowców [© pexels] Żywotność baterii w elektrykach: nowe dane zaskoczą kierowców](https://s3.egospodarka.pl/grafika2/zakup-samochodu-elektrycznego/Zywotnosc-baterii-w-elektrykach-nowe-dane-zaskocza-kierowcow-271193-150x100crop.jpg)

![Świadczenie wspierające: ZUS ostrzega przed płatnymi pośrednikami. Jak skorzystać z pomocy za darmo? [© wygenerowane przez AI] Świadczenie wspierające: ZUS ostrzega przed płatnymi pośrednikami. Jak skorzystać z pomocy za darmo?](https://s3.egospodarka.pl/grafika2/swiadczenie-wspierajace/Swiadczenie-wspierajace-ZUS-ostrzega-przed-platnymi-posrednikami-Jak-skorzystac-z-pomocy-za-darmo-271190-150x100crop.jpg)

![Płatny uzupełniający urlop macierzyński nie tylko dla rodziców wcześniaków. Kto może skorzystać i jakie są zasady? [© wygenerowane przez AI] Płatny uzupełniający urlop macierzyński nie tylko dla rodziców wcześniaków. Kto może skorzystać i jakie są zasady?](https://s3.egospodarka.pl/grafika2/urlop-macierzynski/Platny-uzupelniajacy-urlop-macierzynski-nie-tylko-dla-rodzicow-wczesniakow-Kto-moze-skorzystac-i-jakie-sa-zasady-271189-150x100crop.jpg)