-

![SIM SWAP. Na czym polega i jak się ochronić? [© Freepik] SIM SWAP. Na czym polega i jak się ochronić?]()

SIM SWAP. Na czym polega i jak się ochronić?

... to również chętnie wykorzystywana droga do odzyskiwania haseł. Z punktu widzenia finansów najbardziej kosztowne mogą być oczywiście wszelkie przejęcia kont bankowych czy zlecanie przelewów z kont osobistych czy firmowych. Z drugiej strony, włamanie przez cyberprzestępców na pocztę (firmową lub osobistą) lub do interfejsu stron internetowych może ...

-

![Badania internetu Gemius/PBI XI 2025 [© pexels] Badania internetu Gemius/PBI XI 2025]()

Badania internetu Gemius/PBI XI 2025

... Komputery osobiste i laptopy W rankingu witryn i programów odwiedzanych za pośrednictwem komputerów osobistych i laptopów niezmiennie prowadzi Grupa Google z wynikiem 71,67%. Drugą pozycję ... i laptopy W rankingu TOP 20 domen najczęściej odwiedzanych na komputerach osobistych i tabletach pierwszą pozycję ponownie zajmuje google.com (66,50%). Na ...

-

![UOKiK: biura pośrednictwa nieruchomości łamią prawo [© Scanrail - Fotolia.com] UOKiK: biura pośrednictwa nieruchomości łamią prawo]()

UOKiK: biura pośrednictwa nieruchomości łamią prawo

... lub znajdujące się już w Rejestrze Klauzul Niedozwolonych prowadzonym przez Prezesa UOKiK. Przedsiębiorcy zastrzegali sobie wynagrodzenie za transakcje sfinalizowane w wyniku osobistych starań zleceniodawcy lub wprowadzali rażąco wygórowane kary umowne za rezygnację z kontraktu lub dokonanie transakcji z klientem niewskazanym przez pośrednika ...

-

![Smartfon Nokia E72 Smartfon Nokia E72]()

Smartfon Nokia E72

... biznesowych i przesyłania wiadomości osobistych. Nokia E72 kontynuuje koncepcję urządzenia mobilnego Nokia z klawiaturą QWERTY - modelu Nokia E71. Nowe ... , Google Talk i Ovi. W Nokia E72 można korzystać z wielu służbowych i prywatnych kont e-mail, a dzięki osobnym profilom – do pracy i rozrywki – użytkownicy mogą w wygodny sposób decydować, jak, ...

-

![Dzieci w Internecie: bezpieczne surfowanie Dzieci w Internecie: bezpieczne surfowanie]()

Dzieci w Internecie: bezpieczne surfowanie

... przyjaciół i znajomych. Cyberprzestępcy zadają sobie dużo trudu, aby uzyskać dostęp do kont innych osób. Do kradzieży nazw użytkowników i haseł wykorzystują fałszywe strony ... dane te trafią do rąk cyberprzestępców, którzy dzięki temu uzyskają dostęp do osobistych danych użytkowników, a następnie wykorzystają skradzione konto do własnych celów, takich ...

-

![Urządzenia mobilne służą do przechowywania danych Urządzenia mobilne służą do przechowywania danych]()

Urządzenia mobilne służą do przechowywania danych

... Jednak 50% posiadaczy smartfonów wykorzystuje swoje urządzenia mobilne do przechowywania osobistych zdjęć i filmów, a 21% respondentów trzyma w pamięci tego sprzętu poufne ... a urządzeniem mobilnym. Niezwykle istotne zadania – łącznie z uzyskiwaniem dostępu do kont bankowych lub dokonywaniem płatności online – często wykonywane są na urządzeniu, które ...

-

![Instytucje finansowe a wydatki na reklamę I kw. 2014 r. [© bzyxx - Fotolia.com] Instytucje finansowe a wydatki na reklamę I kw. 2014 r.]()

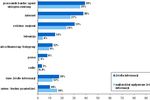

Instytucje finansowe a wydatki na reklamę I kw. 2014 r.

... udzielające pożyczek. Pożyczki gotówkowe promowano łącznie za 58 mln zł. Liderem wydatków w tym segmencie jest Vivus, przed SKOK-iem i Providentem. Reklamy kont osobistych i kredytów gotówkowych pochłonęły niemal 39 mln zł. Czołową piątkę zamykają ubezpieczyciele, wśród których najaktywniejszy był sektor ubezpieczeń samochodowych: przodowały AXA ...

-

![Polska: wydarzenia tygodnia 04/2016 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 04/2016]()

Polska: wydarzenia tygodnia 04/2016

... ma także zniesienie opłat za dostęp do internetu dla starszych typów kont, zakładanych kilka czy kilkanaście lat temu. – Zachęcamy klientów, żeby ... nie będą miały znaczenia dla osób, które aktywnie korzystają z najpopularniejszych usług, czyli kont osobistych i kart debetowych oraz kredytów hipotecznych i pożyczek gotówkowych. – Zależy nam na tym ...

-

![Europa: wydarzenia tygodnia 46/2017 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 46/2017]()

Europa: wydarzenia tygodnia 46/2017

... skutkami kradzieży gotówki z bankomatu, bezprawnego użycia karty, zniszczenia lub utraty zakupów, które zostały opłacone za jej pomocą, oraz kradzieży rzeczy osobistych (Pakiet Teczka). Pakiet obejmuje także ubezpieczenie OC w życiu prywatnym. Wszystkie informacje dotyczące oferty dla obywateli Ukrainy znajdują się w dedykowanej zakładce ...

-

![6 sposobów na silne hasło dostępu 6 sposobów na silne hasło dostępu]()

6 sposobów na silne hasło dostępu

... , mówi się niemal bez ustanku. Podobnie zresztą, jak o stosowaniu różnych haseł do wielu kont. Niestety okazuje się, że dyskusji na ten temat jakby ciągle było ... dostępu oraz ich regularna aktualizacja to podstawa działań służących zabezpieczaniu zarówno osobistych, jak i firmowych danych. Jest to również zasadniczy wręcz element cyberhigieny, którego ...

-

![Muzyczny sklep Apple w Europie [© stoupa - Fotolia.com] Muzyczny sklep Apple w Europie]()

Muzyczny sklep Apple w Europie

... jest możliwe jeszcze w tym roku. W chwili obecnej usługa jest dostępna tylko dla użytkowników komputerów Apple, którzy stanowią około 3% posiadaczy komputerów osobistych na świecie.

Tematy: itunes -

![AMD w odwrocie [© Scanrail - Fotolia.com] AMD w odwrocie]()

AMD w odwrocie

... na świecie układów x86, co stanowi najlepszy wynik w historii rynku. Statystyki obejmują sprzedaż procesorów Pentium 4, Xeon, Athlon i Opteron, wykorzystywanych w komputerach osobistych, notebookach i serwerach. W zestawieniu nie uwzględniono procesorów stosowanych w komputerach Apple oraz układów Intela montowanych w konsoli Xbox.

-

![AMD powoli, ale konsekwentnie... [© Scanrail - Fotolia.com] AMD powoli, ale konsekwentnie...]()

AMD powoli, ale konsekwentnie...

... układów PowerPC wykorzystywanych przez Apple; według innej firmy analitycznej, IDC, wartość ich sprzedaży to około 2,5% światowego rynku procesorów dla komputerów osobistych).

-

![Banki tracą klientów [© Scanrail - Fotolia.com] Banki tracą klientów]()

Banki tracą klientów

... . Więcej osób korzysta z kredytu odnawialnego w rachunku (wzrost z 11 do 17 proc.) i kart kredytowych (z 2 do 4 proc.) Nie przybywa natomiast osób korzystających z kont osobistych.

-

![Tydzień 29/2006 (17-23.07.2006) [© RVNW - Fotolia.com] Tydzień 29/2006 (17-23.07.2006)]()

Tydzień 29/2006 (17-23.07.2006)

... NBP, który kończy sześcioletnią kadencję. Eureko (posiada 32% akcji PZU SA) poinformowało o zamiarze złożenia pozwu przeciw Skarbowi Państwa o naruszenie dóbr osobistych. Podstawą pozwu jest komunikat ministerstwa SP dotyczący podziału zysku spółki ubezpieczeniowej za 2005 rok. W imieniu SP wiceminister P. Szałamacha powiedział, że ...

-

![Tydzień 9/2007 (26.02-04.03.2007) [© Alexandr Mitiuc Fotolia.com] Tydzień 9/2007 (26.02-04.03.2007)]()

Tydzień 9/2007 (26.02-04.03.2007)

... w wysokości 497 mln euro za naruszanie unijnych przepisów o konkurencji. Zarzucono mu, że system operacyjny Windows (obecny w 90% komputerów osobistych), utrudnia korzystanie z oprogramowania autorstwa innych producentów. Microsoft miał zapłacić grzywnę i udostępnić dokumentację techniczną, by konkurenci mogli stosować oprogramowania kompatybilnego ...

-

![Jak spędzamy czas wolny? [© Scanrail - Fotolia.com] Jak spędzamy czas wolny?]()

Jak spędzamy czas wolny?

... , Krakowie, Lublinie i Płocku, zapraszając do nich respondentów w wieku 20-55 lat, posiadających stałe źródło dochodów. W badaniu ilościowym zrealizowano łącznie 1019 wywiadów osobistych wspomaganych komputerowo (CAPI) wśród osób w wieku 15-60 lat, z wyłączeniem osób bezrobotnych oraz niepracujących rencistów.

-

![Ochrona prywatności w Internecie wg Google [© stoupa - Fotolia.com] Ochrona prywatności w Internecie wg Google]()

Ochrona prywatności w Internecie wg Google

... . Internetowy gigant na konferencji UNESCO zwracał uwagę, że rozwój Internetu doprowadza do tego, że po całym świecie wędrują ogromne ilości osobistych danych. Często trafiają one do krajów, w których nie chronią ich żadne prawa. 3/4 krajów nie posiada w ogóle praw chroniących prywatność ...

-

![Zarządzanie czasem - dlaczego szkolenia nie działają? [© Minerva Studio - Fotolia.com] Zarządzanie czasem - dlaczego szkolenia nie działają?]()

Zarządzanie czasem - dlaczego szkolenia nie działają?

... mają się do tych firmowych. Czy są zbieżne, czy są rozbieżne a może w konflikcie? Co wówczas zrobić, by wysiłek wkładany w realizację osobistych służył realizacji celów firmowych? Misja stanowiska i wypływające z niej cele pozwalają skutecznie zarządzać sobą w czasie, ale czy Ty czytelniku znasz misję ...

-

![Generacja Y a oferty polskich banków Generacja Y a oferty polskich banków]()

Generacja Y a oferty polskich banków

... oraz karty programów studenckich. W ofertach znajdują się także promocje w postaci dopłat do kursów językowych, dostępu do platform edukujących w zakresie finansów osobistych oraz konkursy dla przedsiębiorczych studentów. „Większość polskich banków ma w swojej ofercie konta dla studentów, jednak niewiele z nich dostosowało poziom cen ...

-

![Administracja publiczna a skuteczny PR [© Minerva Studio - Fotolia.com] Administracja publiczna a skuteczny PR]()

Administracja publiczna a skuteczny PR

... do jego zadań należy m.in. kompletowanie dossier spraw, które rozpatruje mer lub sekretarz, wpisywanie aktów urodzeń, ślubów, zgonów, wypisywanie dokumentów osobistych, przygotowywanie list wyborczych, rejestracja samochodów, przyjmowanie podań itd. W większych gminach (ok. 8000 mieszkańców) praca punktu skupia się głównie wokół załatwiania ...

-

![Wzrost ataków na serwisy społecznościowe [© Scanrail - Fotolia.com] Wzrost ataków na serwisy społecznościowe]()

Wzrost ataków na serwisy społecznościowe

... środki bezpieczeństwa: Nigdy nie należy odpowiadać na wiadomości w których użytkownik proszony jest o podanie swoich danych dostępowych lub jakichkolwiek innych informacji osobistych, zwłaszcza jeżeli wiadomości te zawierają groźbę usunięcia konta. Zawsze należy używać silnych haseł – kombinacji wielkich i małych liter oraz cyfr, unikać ...

-

![Usługi bankowe wybieramy przez Internet Usługi bankowe wybieramy przez Internet]()

Usługi bankowe wybieramy przez Internet

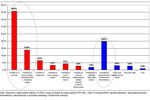

Firma Google zapytała internautów o sposób, w jaki szukają informacji o ubezpieczeniach, kontach osobistych, czy kartach kredytowych. Ankietę przeprowadziła dla Google firma Gemius. Celem badania było określenie, jaką rolę odgrywa Internet w zbieraniu informacji i wyborze ...

-

![Firmowe finanse i księgowość pożerają czas Firmowe finanse i księgowość pożerają czas]()

Firmowe finanse i księgowość pożerają czas

... , Krakowie, Katowicach. Większość dyrektorów finansowych to są wspaniali ludzie, wykształceni i ukształtowani do osiągania ambitnych wyników biznesowych i do odważnych marzeń w sferze osobistych celów. Wydaje mi się, że każde rozwiązanie, które zdejmuje z CFO (i księgowych też) jakieś rutynowe, administracyjne zadanie, i uwalnia ich umysły do ...

-

![Płatności masowe w Polsce w 2009 r. Płatności masowe w Polsce w 2009 r.]()

Płatności masowe w Polsce w 2009 r.

... w 2009 r. stanowiły już większość sposobów płatności za tę usługę, czyli 58%, z dużym udziałem płatności internetowych. Wśród osób mających dostęp do kont osobistych, udział płatności bezgotówkowych stanowił prawie 63%, a korzystanie z bankowości internetowej wynosiło prawie 54%. Jednak pomimo faktu posiadania dostępu do rachunku ...

-

![Publiczne komputery a wyciek danych Publiczne komputery a wyciek danych]()

Publiczne komputery a wyciek danych

... niewielu z nas zdaje sobie sprawę, jakie jest prawdopodobieństwo wycieku naszych osobistych informacji. Mimo że chronimy nasze komputery i smartfony oraz staramy się być na ... . Od tego czasu szkodliwy program z pewnością zgromadził hasła do kont bankowych wielu osób. W ustawieniach przeglądarki hotelowego komputera zaznaczono opcję „zachowaj hasła”. ...

-

![Panda Virtual GateDefender Performa Panda Virtual GateDefender Performa]()

Panda Virtual GateDefender Performa

... nawet protokoły P2P/IM/VoIP/Spotify. Wykrywanie zombie: Obejmuje moduł wysoce wyspecjalizowany w wykrywaniu i neutralizowaniu botów w sieciach korporacyjnych, zarówno na komputerach osobistych, jak i na serwerach pocztowych. Automatyczna ochrona: Oferuje ciągłe i przejrzyste aktualizacje sygnatur i technologii w czasie rzeczywistym, gwarantując, że ...

-

![Polskie firmy a pomoc prawna Polskie firmy a pomoc prawna]()

Polskie firmy a pomoc prawna

... odzyskiwania należności, to jedna z największych barier w prowadzeniu własnego biznesu w Polsce. Niemal identyczny wynik uzyskała też inna kategoria – pomoc w sprawach osobistych. Wynika to stąd, że przedsiębiorcy poddani badaniu to w większości osoby prowadzące jednoosobową działalność gospodarczą, w przypadku których prowadzenie firmy przenika ...

-

![Dzieci w sieci a cyberprzemoc [© Scanrail - Fotolia.com] Dzieci w sieci a cyberprzemoc]()

Dzieci w sieci a cyberprzemoc

... online mają swoje odbicie w świecie realnym, np. mogą prowadzić do zastraszania, utraty pieniędzy w wyniku oszustw bądź podawania obcym ludziom osobistych informacji”. „Cyberprzemoc” wobec nauczycieli Jednym z najbardziej szokujących przykładów wykorzystania sieci społecznościowych w złych celach jest „cyberprzemoc” wobec nauczycieli. Zjawisko to ...

-

![Świat: wydarzenia tygodnia 19/2012 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 19/2012]()

Świat: wydarzenia tygodnia 19/2012

... zwiększyć tegoroczną sprzedaż o około 13 proc. r/r, aby w tym roku sprzedać milion pojazdów. Lenovo to drugi na świecie producent komputerów osobistych (13,4 proc. rynku, a wyprzedza go tylko HP - 18 proc. rynku). Teraz Chińczycy zamierzają zainwestować 800 mln USD w rozwój, produkcję i sprzedaż ...

-

![Trend Micro Mobile Security 8.0 [© drubig-photo - Fotolia.com] Trend Micro Mobile Security 8.0]()

Trend Micro Mobile Security 8.0

... rozwiązania TMMS: Device Security Mobile ułatwia firmom wdrażanie reguł ochrony danych, które zapewniają bezpieczeństwo informacji wrażliwych na urządzeniach osobistych. TMMS 8.0 chroni urządzenia mobilne przed najnowszymi zagrożeniami i szkodliwym oprogramowaniem, a zaawansowane funkcje, takie jak narzędzia do selektywnego usuwania i szyfrowania ...

-

![Sektor TMT - prognozy 2013 [© Fotowerk - Fotolia.com] Sektor TMT - prognozy 2013]()

Sektor TMT - prognozy 2013

... hybrydowej i OTT oraz stopniowego wprowadzania bardziej skomplikowanych zabezpieczeń naszych kont na różnych portalach, które będą skuteczniej chronić nas przed ... Dlatego w 2013 r. na świecie nadal w użytku będzie aż 1,6 mld komputerów osobistych” – wyjaśnia Jakub Wróbel, Starszy Menedżer w Dziale Konsultingu Deloitte. Coraz częstsza obecność w ...

-

![Zagrożenia internetowe dla graczy Zagrożenia internetowe dla graczy]()

Zagrożenia internetowe dla graczy

... graczy szkodliwym oprogramowaniem. Ataki te miały na celu uzyskanie dostępu do danych osobistych, takich jak hasła do gier online i systemów płatności. W ciągu całego ... płatności online - dane te mogą posłużyć do wyciągnięcia pieniędzy bezpośrednio z kont bankowych atakowanych graczy. Według statystyk Kaspersky Lab każdego dnia cyberprzestępcy ...

-

![G Data MobileSecurity 2 - aktualizacja G Data MobileSecurity 2 - aktualizacja]()

G Data MobileSecurity 2 - aktualizacja

... luka pozwala w bardzo łatwy sposób obejść mechanizmy zabezpieczające, dzięki czemu ewentualni przestępcy mogą dostać się do naszych prywatnych danych i najbardziej osobistych plików. Dziś na smartfonach przechowujemy wszystko od kalendarza spotkań przez prywatne zdjęcia po kontakty biznesowe. Wszyscy użytkownicy oprogramowania link http ...

-

![Europejczycy boją się o bezpieczeństwo w Internecie [© aetb - Fotolia.com] Europejczycy boją się o bezpieczeństwo w Internecie]()

Europejczycy boją się o bezpieczeństwo w Internecie

... %). W badaniu, w którym uczestniczyło ponad 27 tys. osób ze wszystkich państw członkowskich, wykazano ponadto, że: 87% respondentów unika ujawniania w internecie informacji osobistych (nieco mniej niż 89% w 2012 r.); większość badanych nadal nie czuje się dobrze poinformowanymi o zagrożeniach cyberprzestępczości (52% w tym roku w porównaniu z 59 ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![SIM SWAP. Na czym polega i jak się ochronić? [© Freepik] SIM SWAP. Na czym polega i jak się ochronić?](https://s3.egospodarka.pl/grafika2/SIM-swap/SIM-SWAP-Na-czym-polega-i-jak-sie-ochronic-261596-150x100crop.jpg)

![Badania internetu Gemius/PBI XI 2025 [© pexels] Badania internetu Gemius/PBI XI 2025](https://s3.egospodarka.pl/grafika2/badania-internetu/Badania-internetu-Gemius-PBI-XI-2025-269959-150x100crop.jpg)

![UOKiK: biura pośrednictwa nieruchomości łamią prawo [© Scanrail - Fotolia.com] UOKiK: biura pośrednictwa nieruchomości łamią prawo](https://s3.egospodarka.pl/grafika/posrednicy-nieruchomosci/UOKiK-biura-posrednictwa-nieruchomosci-lamia-prawo-apURW9.jpg)

![Instytucje finansowe a wydatki na reklamę I kw. 2014 r. [© bzyxx - Fotolia.com] Instytucje finansowe a wydatki na reklamę I kw. 2014 r.](https://s3.egospodarka.pl/grafika2/reklama/Instytucje-finansowe-a-wydatki-na-reklame-I-kw-2014-r-137865-150x100crop.jpg)

![Polska: wydarzenia tygodnia 04/2016 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 04/2016](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-04-2016-vgmzEK.jpg)

![Europa: wydarzenia tygodnia 46/2017 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 46/2017](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-46-2017-sNRO59.jpg)

![Muzyczny sklep Apple w Europie [© stoupa - Fotolia.com] Muzyczny sklep Apple w Europie](https://s3.egospodarka.pl/grafika/itunes/Muzyczny-sklep-Apple-w-Europie-MBuPgy.jpg)

![AMD w odwrocie [© Scanrail - Fotolia.com] AMD w odwrocie](https://s3.egospodarka.pl/grafika/rynek-procesorow/AMD-w-odwrocie-apURW9.jpg)

![AMD powoli, ale konsekwentnie... [© Scanrail - Fotolia.com] AMD powoli, ale konsekwentnie...](https://s3.egospodarka.pl/grafika/AMD/AMD-powoli-ale-konsekwentnie-apURW9.jpg)

![Banki tracą klientów [© Scanrail - Fotolia.com] Banki tracą klientów](https://s3.egospodarka.pl/grafika/banki/Banki-traca-klientow-apURW9.jpg)

![Tydzień 29/2006 (17-23.07.2006) [© RVNW - Fotolia.com] Tydzień 29/2006 (17-23.07.2006)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-29-2006-17-23-07-2006-vgmzEK.jpg)

![Tydzień 9/2007 (26.02-04.03.2007) [© Alexandr Mitiuc Fotolia.com] Tydzień 9/2007 (26.02-04.03.2007)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-9-2007-26-02-04-03-2007-12AyHS.jpg)

![Jak spędzamy czas wolny? [© Scanrail - Fotolia.com] Jak spędzamy czas wolny?](https://s3.egospodarka.pl/grafika/zachowania-konsumentow/Jak-spedzamy-czas-wolny-apURW9.jpg)

![Ochrona prywatności w Internecie wg Google [© stoupa - Fotolia.com] Ochrona prywatności w Internecie wg Google](https://s3.egospodarka.pl/grafika/Google/Ochrona-prywatnosci-w-Internecie-wg-Google-MBuPgy.jpg)

![Zarządzanie czasem - dlaczego szkolenia nie działają? [© Minerva Studio - Fotolia.com] Zarządzanie czasem - dlaczego szkolenia nie działają?](https://s3.egospodarka.pl/grafika/organizacja-pracy/Zarzadzanie-czasem-dlaczego-szkolenia-nie-dzialaja-iG7AEZ.jpg)

![Administracja publiczna a skuteczny PR [© Minerva Studio - Fotolia.com] Administracja publiczna a skuteczny PR](https://s3.egospodarka.pl/grafika/administracja-publiczna/Administracja-publiczna-a-skuteczny-PR-iG7AEZ.jpg)

![Wzrost ataków na serwisy społecznościowe [© Scanrail - Fotolia.com] Wzrost ataków na serwisy społecznościowe](https://s3.egospodarka.pl/grafika/serwisy-spolecznosciowe/Wzrost-atakow-na-serwisy-spolecznosciowe-apURW9.jpg)

![Dzieci w sieci a cyberprzemoc [© Scanrail - Fotolia.com] Dzieci w sieci a cyberprzemoc](https://s3.egospodarka.pl/grafika/dziecko-w-sieci/Dzieci-w-sieci-a-cyberprzemoc-apURW9.jpg)

![Świat: wydarzenia tygodnia 19/2012 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 19/2012](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-19-2012-12AyHS.jpg)

![Trend Micro Mobile Security 8.0 [© drubig-photo - Fotolia.com] Trend Micro Mobile Security 8.0](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-Mobile-Security-8-0-99769-150x100crop.jpg)

![Sektor TMT - prognozy 2013 [© Fotowerk - Fotolia.com] Sektor TMT - prognozy 2013](https://s3.egospodarka.pl/grafika2/dostep-do-Internetu/Sektor-TMT-prognozy-2013-111656-150x100crop.jpg)

![Europejczycy boją się o bezpieczeństwo w Internecie [© aetb - Fotolia.com] Europejczycy boją się o bezpieczeństwo w Internecie](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Europejczycy-boja-sie-o-bezpieczenstwo-w-Internecie-127930-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Kontrola bezpieczeństwa na lotnisku - co musi wiedzieć pasażer [© wygenerowane przez AI] Kontrola bezpieczeństwa na lotnisku - co musi wiedzieć pasażer](https://s3.egospodarka.pl/grafika2/lotniska/Kontrola-bezpieczenstwa-na-lotnisku-co-musi-wiedziec-pasazer-270810-150x100crop.jpg)

![Rośnie budowlany klub miliarderów: jaki przychód daje miejsce w TOP 30 firm budowlanych? [© pexels] Rośnie budowlany klub miliarderów: jaki przychód daje miejsce w TOP 30 firm budowlanych?](https://s3.egospodarka.pl/grafika2/firmy-budowlane/Rosnie-budowlany-klub-miliarderow-jaki-przychod-daje-miejsce-w-TOP-30-firm-budowlanych-270808-150x100crop.jpg)

![Ryanair rekrutuje 120 pracowników w Krakowie i Katowicach. Jak aplikować i ile można zarobić? [© wygenerowane przez AI] Ryanair rekrutuje 120 pracowników w Krakowie i Katowicach. Jak aplikować i ile można zarobić?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-rekrutuje-120-pracownikow-w-Krakowie-i-Katowicach-Jak-aplikowac-i-ile-mozna-zarobic-270803-150x100crop.jpg)

![Przewodnik PIT freelancera. Jak rozliczyć PIT, który formularz wybrać i jakie ulgi wykorzystać? [© wygenerowane przez AI] Przewodnik PIT freelancera. Jak rozliczyć PIT, który formularz wybrać i jakie ulgi wykorzystać?](https://s3.egospodarka.pl/grafika2/freelancer/Przewodnik-PIT-freelancera-Jak-rozliczyc-PIT-ktory-formularz-wybrac-i-jakie-ulgi-wykorzystac-270802-150x100crop.jpg)

![Ruszyły rozliczenia PIT za 2025 r. Kto musi złożyć deklarację i jakie kary grożą za spóźnienie? [© wygenerowane przez AI] Ruszyły rozliczenia PIT za 2025 r. Kto musi złożyć deklarację i jakie kary grożą za spóźnienie?](https://s3.egospodarka.pl/grafika2/PIT/Ruszyly-rozliczenia-PIT-za-2025-r-Kto-musi-zlozyc-deklaracje-i-jakie-kary-groza-za-spoznienie-270801-150x100crop.jpg)