-

![Utrata danych: 10 błędów pracowników [© Scanrail - Fotolia.com] Utrata danych: 10 błędów pracowników]()

Utrata danych: 10 błędów pracowników

... osobistych, takich jak pobieranie plików muzycznych, zakupy, operacje bankowe, prowadzenie blogów, rozmowy na czatach i inne. Połowa pracowników korzysta z prywatnych kont ... komputerów. W krajach takich jak Chiny (28%) pracownicy zapisują dane logowania do osobistych kont finansowych na urządzeniach firmowych, narażając się tym samym na straty ...

-

![ZeuS-in-the-Mobile coraz groźniejszy ZeuS-in-the-Mobile coraz groźniejszy]()

ZeuS-in-the-Mobile coraz groźniejszy

... danych osobistych użytkownika związanych z bankowością online, a także wykorzystują trojana ZitMo do infekowania telefonów swoich ofiar, w końcu pokonali także ostatnią barierę systemów zabezpieczających transakcje internetowe - kody mTAN. Wprowadzając hasła i loginy użytkowników, mogą oni uzyskać dostęp do ich kont bankowych i przeprowadzać ...

-

![Symantec: cyberprzestępczość 2012 Symantec: cyberprzestępczość 2012]()

Symantec: cyberprzestępczość 2012

... internautów podejmuje podstawowe kroki w celu zabezpieczenia siebie i swoich informacji osobistych, np. usuwa podejrzane wiadomości e-mail i unika podawania swoich danych ... bankowe (22%) i hasła do innych kont online (17%) — dlatego konta e-mail mogą być potencjalną furtką dla przestępców szukających zarówno informacji osobistych jak i firmowych. ...

-

![Kradzież tożsamości - jak się bronić? [© pixabay.com] Kradzież tożsamości - jak się bronić?]()

Kradzież tożsamości - jak się bronić?

... w kilka minut połączą udostępnione dane z tymi „w tle”, które mogą pozyskać. Dobrym pomysłem dla zachowania bezpieczeństwa może być usunięcie danych osobistych z kont w mediach społecznościowych i networkingowych (data i miejsce urodzenia, nazwisko panieńskie, nazwisko panieńskie matki, numer telefonu, imię zwierzaka domowego, hobby itp.). Warto ...

-

![Spam w II kw. 2013 r. [© buchachon - Fotolia.com] Spam w II kw. 2013 r.]()

Spam w II kw. 2013 r.

... za pośrednictwem poczty e-mail ma na celu kradzież informacji osobistych, łącznie z danymi finansowymi. Lista państw najczęściej atakowanych przez szkodliwe wiadomości ... z zaszytymi trojanami, które kradną nazwy użytkowników i hasła, w tym do kont bankowości online. Szkodliwe załączniki można znaleźć nie tylko w e-mailach podszywających się ...

-

![G DATA: pharming zastępuje phishing G DATA: pharming zastępuje phishing]()

G DATA: pharming zastępuje phishing

... z obszaru bankowości internetowej. „Wielu użytkowników wciąż nie docenia wartości informacji osobistych. Tymczasem nie ma aplikacji, która nie mogłaby zostać użyta niewłaściwie ... megabajtów nieposortowanych informacji osobistych pojawiają się na czarnym rynku już w cenie 60 euro. Mogą one zawierać dane dostępowe do kont pocztowych, serwisu Paypal ...

-

![Prezenty świąteczne a bezpieczne zakupy online Prezenty świąteczne a bezpieczne zakupy online]()

Prezenty świąteczne a bezpieczne zakupy online

... targu w Sieci, co plasuje ich na pierwszym miejscu w Europie. W Niemczech tymczasem, wystawianie osobistych rzeczy na aukcjach stało się prawie sportem narodowym. Ostatecznie, więcej niż połowa ... jakiś procent, lecz nie cieszą się zbyt długo. Dane dotyczące ich kont są jawne, więc policja wkrótce ich znajduje. Nowi pracownicy oszustów rekrutowani ...

-

![Europejczycy wobec bezpieczeństwa smartfonów Europejczycy wobec bezpieczeństwa smartfonów]()

Europejczycy wobec bezpieczeństwa smartfonów

... ważna, ponieważ służą one do wykonywania różnych operacji bankowych dotyczących kont i aktywów finansowych. Jedno z pytań ankiety dotyczyło poczucia bezpieczeństwa podczas korzystania ... Sytuacja wygląda nieco lepiej w przypadku informacji osobistych: respondenci oceniają ryzyko utraty informacji osobistych znajdujących się na smartfonie i komputerze ...

-

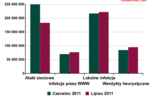

![Kaspersky Lab: szkodliwe programy VII 2011 Kaspersky Lab: szkodliwe programy VII 2011]()

Kaspersky Lab: szkodliwe programy VII 2011

... użytkowników modułami mobilnymi, aby zwiększyć szansę uzyskania dostępu do kont bankowych swoich ofiar. Dlatego użytkownicy powinni być bardzo ostrożni, gdy instalują programy ... , co się da. Wycieki danych osobistych w rosyjskim Internecie W lipcu miał miejsce największy wyciek danych osobistych w historii rosyjskojęzycznego Internetu. 18 lipca ...

-

![Cyberprzestępca wg Polaków Cyberprzestępca wg Polaków]()

Cyberprzestępca wg Polaków

... takich informacji osobistych, na których będą mogli w łatwy sposób zarobić. Wyszukują oni imiona członków rodziny, partnerów czy zwierząt, w celu włamywania się do kont. Nagminnie ... Maciej Iwanicki, ekspert ds. JAK BRONIĆ SIĘ PRZED ATAKAMI? Bądź ostrożny z podawaniem osobistych informacji w sieci, takich jak imię, nazwisko czy adres – dla oszusta ...

-

![Doxing to realne zagrożenie dla użytkowników sieci. Jak się chronić? Doxing to realne zagrożenie dla użytkowników sieci. Jak się chronić?]()

Doxing to realne zagrożenie dla użytkowników sieci. Jak się chronić?

... z ofiarą w celu wyłudzenia dodatkowych informacji lub uzyskania dostępu do jej zabezpieczonych kont. Cenne dla atakujących są także numery PESEL, których znajomość jest wymagana ... w takich rejestrach, jak Centralny Rejestr Wyborców, Rejestr Podatników lub Rejestr Dowodów Osobistych. Jak się chronić? Nie ma jednej strategii, która umożliwiałaby ...

-

![Szkodliwe programy mobilne 2011 Szkodliwe programy mobilne 2011]()

Szkodliwe programy mobilne 2011

... niego stronach. Innymi słowy, program CarrierIQ gromadzi sporo informacji osobistych o użytkowniku smartfona. Naukowcy, jak również media, zaczęli przyglądać się uważnie ... przez cyberprzestępców do potwierdzania operacji finansowych przy użyciu zhakowanych kont bankowych. Działaniem na wielu różnych platformach: wykryto wersje ZitMo dla systemów ...

-

![Spam V 2014 [© adimas - Fotolia.com] Spam V 2014]()

Spam V 2014

... . Jednak wysyłki nie pochodziły z oficjalnego źródła, a z nieznanych kont, które regularnie zmieniają swoje adresy e-mail. Odsyłacze zawarte w tych wiadomościach prowadziły do nowo utworzonych stron internetowych, które nakłaniały użytkowników do podania swoich danych osobistych. Aby wzbudzić zainteresowanie odbiorcy, tego rodzaju wiadomości ...

-

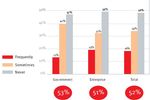

![Łatwe hasło czy dobre hasło? Oto jest dylemat Łatwe hasło czy dobre hasło? Oto jest dylemat]()

Łatwe hasło czy dobre hasło? Oto jest dylemat

... ten sposób dostęp do swoich kont online: dwóch na trzech respondentów (38%) nie jest w stanie szybko przywrócić haseł do swoich osobistych kont online po ich utracie, np ... kluczowego hasła, co będzie równoznaczne z uzyskaniem nieautoryzowanego dostępu do wszystkich kont. Warto wspomnieć, że w ciągu ostatnich 12 miesięcy 17% użytkowników biorących ...

-

![Spam III 2014 Spam III 2014]()

Spam III 2014

... . W marcu zarejestrowaliśmy kolejną oszukańczą wysyłkę masową, której celem była kradzież informacji osobistych użytkowników bankowości internetowej. E-mail wysłany w imieniu pracownika banku informował odbiorców, że wkrótce wygaśnie ich dostęp do kont online. Aby nadal korzystać z usług bankowości internetowej, użytkownicy mieli kliknąć odsyłacz ...

-

![Przestępczość internetowa [© Minerva Studio - Fotolia.com] Przestępczość internetowa]()

Przestępczość internetowa

... wykradanie informacji firmowych, osobistych, finansowych lub poufnych, które następnie mogą zostać użyte w dalszej działalności przestępczej. Cenne hasła i numery Jednym z popularniejszych przestępstw popełnianych za pośrednictwem Internetu są wyłudzenia numerów kart kredytowych czy numerów kont i loginów do kont w bankach oferujących możliwość ...

-

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009]()

Wirusy, trojany, phishing I-III 2009

... ostatnich kilku latach była działalność przestępcza. Kradzież — czy to informacji osobistych, czy zasobów komputerowych — jest oczywiście najbardziej skuteczna, kiedy odbywa się ... dostęp do wspólnych miejsc sieciowych i złamać hasła użytkowników kont, na przykład pracowników firm. Celem Confickera jest szybkie rozprzestrzenianie wśród niezarażonych ...

-

![Ewolucja złośliwego oprogramowania I kw. 2015 [© Olivier Le Moal - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2015]()

Ewolucja złośliwego oprogramowania I kw. 2015

... posty zawierające szkodliwe odsyłacze, stworzone przy użyciu zhakowanych lub fałszywych kont należących do przywódców politycznych. Animal Farm APT W marcu ... szkodliwe oprogramowanie w plikach. Statystyki te odzwierciedlają poziom infekcji komputerów osobistych w różnych państwach. Przez długi czas wszystkie pozycje w tym rankingu zajmowały państwa ...

-

![Pracownik biurowy a bezpieczeństwo danych firmy Pracownik biurowy a bezpieczeństwo danych firmy]()

Pracownik biurowy a bezpieczeństwo danych firmy

... osobistych, do przypadków rzeczywiście niezbędnych oraz zapewnienie ochrony poufnych informacji niezależnie od miejsca ich gromadzenia: podczas użytkowania na urządzeniach osobistych, ... po wewnętrznej zmianie stanowiska nadal mieć dostęp do nieużywanych już kont lub zasobów 72% respondentów stwierdziło, że w ich firmie/organizacji zatrudniani ...

-

![Bezpieczne surfowanie Bezpieczne surfowanie]()

Bezpieczne surfowanie

... i młodych ludzi nie zmieniły się. Młodzi ludzie nadal koncentrują się na swoich osobistych problemach - jedyna różnica polega na tym, że już nie powierzają ich swoim ... przy użyciu kart kredytowych lub polecenia zapłaty. Ponieważ ujawnianie danych dotyczących kont lub numerów kart kredytowych zawsze stanowi pewne ryzyko, użytkownicy powinni upewnić ...

-

![Cyberprzestępczość bazuje na ludzkich słabościach [© stoupa - Fotolia.com] Cyberprzestępczość bazuje na ludzkich słabościach]()

Cyberprzestępczość bazuje na ludzkich słabościach

... względów osobistych, a przez to łatwe do zapamiętania. Inną powszechnie stosowaną metodą jest "recykling" haseł - na przykład wykorzystanie "mojeimię1", "mojeimię2", "mojeimię3" itd. dla kolejnych kont. Każda z tych metod zwiększa prawdopodobieństwo, że cyberprzestępca odgadnie hasło lub, jeżeli uda mu się włamać na jedno z kont, łatwo ...

-

![PandaLabs: zagrożenia internetowe I kw. 2011 PandaLabs: zagrożenia internetowe I kw. 2011]()

PandaLabs: zagrożenia internetowe I kw. 2011

... kont e-mail i szantażu. Grozi mu do sześciu lat więzienia. Wykorzystując informacje udostępniane na Facebooku, przestępca zdobywał dostęp do kont e-mail swoich ofiar. Po przejęciu konta szukał danych osobistych ... , za pomocą których mogą dokonywać oszustw i kradzieży bezpośrednio z kont ofiar. W rankingu krajów o najwyższej liczbie zainfekowanych ...

-

![Kaspersky Lab: szkodliwe programy IV 2011 Kaspersky Lab: szkodliwe programy IV 2011]()

Kaspersky Lab: szkodliwe programy IV 2011

... której nazwy nie ujawniła. W sieci PSN zarejestrowanych jest około 75 milionów kont, dlatego incydent ten stanowi największy wyciek danych osobowych. Użytkownikom ... informacji osobistych. 2 maja firma Sony wydała oświadczenie, w którym poinformowała, że w wyniku ataku hakerskiego cyberprzestępcy uzyskali dostęp do danych osobistych (nazwisko, adres, ...

-

![Zagrożenia internetowe III kw. 2011 Zagrożenia internetowe III kw. 2011]()

Zagrożenia internetowe III kw. 2011

... nie skorzystać. Pierwsze szkodliwe programy, których celem była kradzież środków z kont na Bitcoinie lub generowanie pieniędzy w systemie, zostały wykryte w drugim ... z najpoważniejszych incydentów w trzecim kwartale 2011 r. była kradzież danych osobistych należących do 35 milionów użytkowników portalu społecznościowego CyWorld z Korei Południowej ...

-

![PKPP Lewiatan: Czarna Lista Barier 2012 [© Scanrail - Fotolia.com] PKPP Lewiatan: Czarna Lista Barier 2012]()

PKPP Lewiatan: Czarna Lista Barier 2012

... ustawę o podatku dochodowym od przedsiębiorców, o podatku od dochodów osobistych lub przynajmniej ujednolicenie zasad opodatkowania przedsiębiorców poprzez przeniesienie ... nowe bariery, które wynikają z rozwiązań wprowadzonych jeszcze w 2010 r., a dotyczących Indywidualnych Kont Zabezpieczenia Emerytalnego (IKZE). Szybkie procedowanie tych regulacji ...

-

![Bezpieczeństwo IT: trendy 2013 Bezpieczeństwo IT: trendy 2013]()

Bezpieczeństwo IT: trendy 2013

... lub innych osobistych informacji. Mimo iż udzielanie informacji o charakterze niefinansowym może się wydawać nieszkodliwe, to warto zwrócić uwagę na zjawisko handlu informacjami. Cybeprzestępcy, kupując szczątkowe dane, potrafią stworzyć z nich profil użytkownika, który mogą następnie wykorzystać, aby zdobyć dostęp do jego kont internetowych ...

-

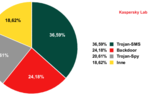

![System Android najczęściej atakowany w 2012 roku [© smex - Fotolia.com] System Android najczęściej atakowany w 2012 roku]()

System Android najczęściej atakowany w 2012 roku

... . Trojany SMS wysysają środki z kont mobilnych swoich ofiar poprzez wysyłanie bez wiedzy użytkownika wiadomości SMS na numery o podwyższonej opłacie. Drugą kategorią są backdoory, które zapewniają nieautoryzowany dostęp do smartfona, umożliwiając instalowanie innych szkodliwych programów lub kradzież danych osobistych. Celem szkodników z ostatniej ...

-

![Europejczycy a urządzenia mobilne [© Kurhan - Fotolia.com] Europejczycy a urządzenia mobilne]()

Europejczycy a urządzenia mobilne

... informacji osobistych, np. wiadomości e-mail (które mogą umożliwić dotarcie do innych poufnych danych, takich jak korespondencja zawodowa lub dokumenty), hasła do kont online ... na działania cyberprzestępców, szukających szybkiego zarobku lub okazji do kradzieży osobistych informacji. W przypadku utraty urządzenia dane mogą dostać się w niepowołane ...

-

![Spam w V 2013 r. [© Nmedia - Fotolia.com] Spam w V 2013 r.]()

Spam w V 2013 r.

... serwisu. Warto pamiętać, że oficjalne serwisy nigdy nie proszą klientów o podanie lub potwierdzenie informacji osobistych lub bankowych za pośrednictwem odsyłaczy zawartych w e-mailach. Nie straszą również zablokowaniem kont klientów. Nigdy nie należy klikać odsyłaczy zablokowanych przez program antywirusowy lub przeglądarkę. Zawsze trzeba zwracać ...

-

![System Android atakowany najczęściej [© jamdesign - Fotolia.com] System Android atakowany najczęściej]()

System Android atakowany najczęściej

... sobie głównie kradzież poufnych danych osobistych, wysyłanie wiadomości SMS Premium bez ... osobistych danych zapisanych na telefonie jak kontakty, zdjęcia czy informacje zawarte w kalendarzu. Przestępcy mogą zdalnie wykonywać wysoce płatne połączenia, rozsyłać wiadomości SMS na drogie numery Premium lub próbować wykraść dane dostępowe do kont ...

-

![Spam w VIII 2013 r. [© eugenesergeev - Fotolia.com] Spam w VIII 2013 r.]()

Spam w VIII 2013 r.

... zawierało plik wykonywalny FedEx Invoice copy.exe wraz z trojanem z rodziny ZeuS/Zbot. Szkodnik ten jest wykorzystywany do kradzieży informacji osobistych użytkowników oraz haseł do ich kont w systemach płatności i bankowości. Fałszywe powiadomienia wysyłane w imieniu UPS zawierały trojana Trojan-PSW.Win32.Tepfer.pnfu stworzonego w celu kradzieży ...

-

![Ewolucja złośliwego oprogramowania I kw. 2014 [© Andrea Danti - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2014]()

Ewolucja złośliwego oprogramowania I kw. 2014

... incydentu, ponieważ zidentyfikowaliśmy podobne ślady działania oprogramowania Computrace na komputerach osobistych należących do niektórych z naszych badaczy oraz na komputerów ... metod cyberprzestępców, którzy wykorzystują trojany mobilne w celu kradzieży pieniędzy z kont bankowych użytkowników. Treść szkodliwego spamu stanowi zwykle ofertę pobrania ...

-

![Bezpieczeństwo w sieci: 6 najczęstszych błędów [© flydragon - Fotolia.com] Bezpieczeństwo w sieci: 6 najczęstszych błędów]()

Bezpieczeństwo w sieci: 6 najczęstszych błędów

... Choć tego typu hasła łatwo zapamiętać, w ogóle nie chronią naszych kont. Wskazówka eksperta: Silne hasło powinno być długie, unikalne i składać się z kombinacji: wielkich ... środkiem komunikacji w internecie. Są także najczęstszym sposobem wyłudzania poufnych informacji osobistych poprzez podszywanie się pod osobę lub instytucję godną zaufania ( ...

-

![Niefrasobliwi użytkownicy social media Niefrasobliwi użytkownicy social media]()

Niefrasobliwi użytkownicy social media

... wysyłanie szkodliwych odsyłaczy i plików do znajomych ofiary, kradzież danych osobistych, które później zostaną sprzedane na czarnym rynku itd. ... od wykorzystywanego urządzenia, ale również miejsca zamieszkania: nieautoryzowany dostęp do kont na portalach społecznościowych został zgłoszony przez 16% użytkowników w Chinach oraz regionie Azja Pacyfik, ...

-

![Cyberprzestępcy wykorzystują firmy kurierskie Cyberprzestępcy wykorzystują firmy kurierskie]()

Cyberprzestępcy wykorzystują firmy kurierskie

... Kradzież poufnych danych (dane dotyczące kart bankowych, loginy i hasła z kont online), głównie za pomocą fałszywych stron internetowych podszywających się ... e-maila. Jeśli odbiorca jest proszony pod różnymi pretekstami o natychmiastowe potwierdzenie informacji osobistych, pobranie pliku lub odsyłacza – zwłaszcza pod groźbą sankcji za niezrobienie ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Utrata danych: 10 błędów pracowników [© Scanrail - Fotolia.com] Utrata danych: 10 błędów pracowników](https://s3.egospodarka.pl/grafika/bezpieczenstwo-informacji/Utrata-danych-10-bledow-pracownikow-apURW9.jpg)

![Kradzież tożsamości - jak się bronić? [© pixabay.com] Kradzież tożsamości - jak się bronić?](https://s3.egospodarka.pl/grafika2/kradziez-tozsamosci/Kradziez-tozsamosci-jak-sie-bronic-235491-150x100crop.jpg)

![Spam w II kw. 2013 r. [© buchachon - Fotolia.com] Spam w II kw. 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-II-kw-2013-r-121975-150x100crop.jpg)

![Spam V 2014 [© adimas - Fotolia.com] Spam V 2014](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Spam-V-2014-140971-150x100crop.jpg)

![Przestępczość internetowa [© Minerva Studio - Fotolia.com] Przestępczość internetowa](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Przestepczosc-internetowa-iG7AEZ.jpg)

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-I-III-2009-apURW9.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2015 [© Olivier Le Moal - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2015](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2015-157446-150x100crop.jpg)

![Cyberprzestępczość bazuje na ludzkich słabościach [© stoupa - Fotolia.com] Cyberprzestępczość bazuje na ludzkich słabościach](https://s3.egospodarka.pl/grafika/Kaspersky-Lab/Cyberprzestepczosc-bazuje-na-ludzkich-slabosciach-MBuPgy.jpg)

![PKPP Lewiatan: Czarna Lista Barier 2012 [© Scanrail - Fotolia.com] PKPP Lewiatan: Czarna Lista Barier 2012](https://s3.egospodarka.pl/grafika/Czarna-Lista-Barier/PKPP-Lewiatan-Czarna-Lista-Barier-2012-apURW9.jpg)

![System Android najczęściej atakowany w 2012 roku [© smex - Fotolia.com] System Android najczęściej atakowany w 2012 roku](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/System-Android-najczesciej-atakowany-w-2012-roku-111225-150x100crop.jpg)

![Europejczycy a urządzenia mobilne [© Kurhan - Fotolia.com] Europejczycy a urządzenia mobilne](https://s3.egospodarka.pl/grafika2/Symantec/Europejczycy-a-urzadzenia-mobilne-115770-150x100crop.jpg)

![Spam w V 2013 r. [© Nmedia - Fotolia.com] Spam w V 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-V-2013-r-119909-150x100crop.jpg)

![System Android atakowany najczęściej [© jamdesign - Fotolia.com] System Android atakowany najczęściej](https://s3.egospodarka.pl/grafika2/system-Android/System-Android-atakowany-najczesciej-120116-150x100crop.jpg)

![Spam w VIII 2013 r. [© eugenesergeev - Fotolia.com] Spam w VIII 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-VIII-2013-r-124877-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2014 [© Andrea Danti - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2014](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2014-137555-150x100crop.jpg)

![Bezpieczeństwo w sieci: 6 najczęstszych błędów [© flydragon - Fotolia.com] Bezpieczeństwo w sieci: 6 najczęstszych błędów](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/Bezpieczenstwo-w-sieci-6-najczestszych-bledow-139525-150x100crop.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Jaki podatek od nieruchomości zapłacą w 2026 r. mieszkańcy największych miast? [© wygenerowane przez AI] Jaki podatek od nieruchomości zapłacą w 2026 r. mieszkańcy największych miast?](https://s3.egospodarka.pl/grafika2/wymiar-podatku-od-nieruchomosci/Jaki-podatek-od-nieruchomosci-zaplaca-w-2026-r-mieszkancy-najwiekszych-miast-269875-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Kontrola bezpieczeństwa na lotnisku - co musi wiedzieć pasażer [© wygenerowane przez AI] Kontrola bezpieczeństwa na lotnisku - co musi wiedzieć pasażer](https://s3.egospodarka.pl/grafika2/lotniska/Kontrola-bezpieczenstwa-na-lotnisku-co-musi-wiedziec-pasazer-270810-150x100crop.jpg)

![Rośnie budowlany klub miliarderów: jaki przychód daje miejsce w TOP 30 firm budowlanych? [© pexels] Rośnie budowlany klub miliarderów: jaki przychód daje miejsce w TOP 30 firm budowlanych?](https://s3.egospodarka.pl/grafika2/firmy-budowlane/Rosnie-budowlany-klub-miliarderow-jaki-przychod-daje-miejsce-w-TOP-30-firm-budowlanych-270808-150x100crop.jpg)

![Ryanair rekrutuje 120 pracowników w Krakowie i Katowicach. Jak aplikować i ile można zarobić? [© wygenerowane przez AI] Ryanair rekrutuje 120 pracowników w Krakowie i Katowicach. Jak aplikować i ile można zarobić?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-rekrutuje-120-pracownikow-w-Krakowie-i-Katowicach-Jak-aplikowac-i-ile-mozna-zarobic-270803-150x100crop.jpg)

![Przewodnik PIT freelancera. Jak rozliczyć PIT, który formularz wybrać i jakie ulgi wykorzystać? [© wygenerowane przez AI] Przewodnik PIT freelancera. Jak rozliczyć PIT, który formularz wybrać i jakie ulgi wykorzystać?](https://s3.egospodarka.pl/grafika2/freelancer/Przewodnik-PIT-freelancera-Jak-rozliczyc-PIT-ktory-formularz-wybrac-i-jakie-ulgi-wykorzystac-270802-150x100crop.jpg)

![Ruszyły rozliczenia PIT za 2025 r. Kto musi złożyć deklarację i jakie kary grożą za spóźnienie? [© wygenerowane przez AI] Ruszyły rozliczenia PIT za 2025 r. Kto musi złożyć deklarację i jakie kary grożą za spóźnienie?](https://s3.egospodarka.pl/grafika2/PIT/Ruszyly-rozliczenia-PIT-za-2025-r-Kto-musi-zlozyc-deklaracje-i-jakie-kary-groza-za-spoznienie-270801-150x100crop.jpg)