-

![ESET: zagrożenia internetowe VII 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe VII 2013]()

ESET: zagrożenia internetowe VII 2013

Laboratorium antywirusowe firmy ESET ostrzega przed złośliwym koniem trojańskim JS/Chromex.FBook, który szturmem wdarł się do pierwszej dziesiątki najaktywniejszych zagrożeń komputerowych ubiegłego miesiąca. Trojan ukrywa się pod postacią niewinnego rozszerzenia dla przeglądarek Chrome i Firefox. Jego celem jest zainfekowanie jak największej ...

-

![ESET: zagrożenia internetowe VIII 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe VIII 2013]()

ESET: zagrożenia internetowe VIII 2013

Eksperci z laboratorium antywirusowego firmy ESET zidentyfikowali nowego konia trojańskiego o nazwie Hesperbot. Zagrożenie, podobnie jak osławiony Zeus, potrafi skutecznie wykradać pieniądze z kont bankowych nieostrożnych internautów, posiłkując się przy tym specjalną aplikacją mobilną. Zebrane informacje pozwalają przypuszczać, że najdotkliwsze ...

-

![Projektor Philips PicoPix 3410 Projektor Philips PicoPix 3410]()

Projektor Philips PicoPix 3410

... wyświetlania obrazu wykorzystywane są diody LED, których żywotność ocenia się na ponad 30 000 godzin. Względem poprzedniej generacji, powiększyła się lista plików obsługiwanych przez urządzenie: wideo: .avi, .mov, .mp4, .mkv; kodeki: MJPEG, H263, MPEG4, H264, audio: MP3, AC3, foto: JPEG, BMP ...

-

![Pieniądze na start i rozwój firmy. Dotacje [© Jozsef Szocs - Fotolia.com] Pieniądze na start i rozwój firmy. Dotacje]()

Pieniądze na start i rozwój firmy. Dotacje

... trzeba zwracać, jeśli wypełni się wszystkie warunki umowy. Najważniejsze jest to, by fi rma działała minimum 12 miesięcy. Drugi to lista dozwolonych wydatków opłaconych z dotacji. Pamiętaj, instytucje wdrażające mają prawo kontrolować, jak wydajesz unijne pieniądze. Fragment rozdz. Pieniądze na strart i rozwój ...

-

![Sprzedaż bezpośrednia: rośnie świadomość konsumentów [© DURIS Guillaume - Fotolia.com] Sprzedaż bezpośrednia: rośnie świadomość konsumentów]()

Sprzedaż bezpośrednia: rośnie świadomość konsumentów

... ) przez Instytut Homo Homini pokazują, że wzrasta świadomość konsumentów, czym jest sprzedaż bezpośrednia. We wskazaniach wspomaganych (respondentom została odczytana lista firm), podobnie jak w odpowiedziach z pytania nienakierowanego, najlepszy wynik uzyskała firma Avon. W porównaniu do odpowiedzi spontanicznych zmienia się natomiast struktura ...

-

![Smartfon Acer Liquid Z200 Smartfon Acer Liquid Z200]()

Smartfon Acer Liquid Z200

... : dla młodzieży, zautomatyzowane funkcje rozmów i SMS-ów. Tryb łatwy dla seniorów: wygodne wiadomości, radio, prognoza pogody, szkło powiększające, zegar i lista kontaktów zwiększają wygodę użytkowania osobom starszym. Tryb klasyczny: wszystkie główne funkcje zorganizowane w sposób przejrzysty dla początkujących użytkowników smartfonów. Tryb ...

-

![ESET: zagrożenia internetowe VII 2014 [© Сake78 - Fotolia.com] ESET: zagrożenia internetowe VII 2014]()

ESET: zagrożenia internetowe VII 2014

W lipcu za najwięcej infekcji na świecie, podobnie jak w poprzednich miesiącach, odpowiedzialny był robak Win32/Bundpil – wynika z zestawienia przygotowanego przez ESET. W rankingu pojawiły się trzy nowości, między innymi Win32/RiskWare.NetFilter. Eksperci z firmy ESET przestrzegają również przed wykrytym przez nich backdoorem dla systemu Android, ...

-

![ESET: zagrożenia internetowe VIII 2014 [© hakandogu - Fotolia.com] ESET: zagrożenia internetowe VIII 2014]()

ESET: zagrożenia internetowe VIII 2014

Firma ESET opublikowała listę najpopularniejszych zagrożeń w sierpniu bieżącego roku. W rankingu kolejny raz zwycięża robak Win32/Bundpil, rozprzestrzeniający się za pomocą nośników mobilnych. Przy okazji publikacji zestawienia eksperci ESET przypominają również o zasadach, którymi powinni kierować się użytkownicy dbający o prywatność w Internecie ...

-

![ESET: zagrożenia internetowe IX 2014 [© lolloj - Fotolia.com] ESET: zagrożenia internetowe IX 2014]()

ESET: zagrożenia internetowe IX 2014

Firma ESET opublikowała listę najpopularniejszych zagrożeń internetowych, zidentyfikowanych we wrześniu bieżącego roku. W rankingu zwycięża nowość - trojan HTML/Refresh, który przekierowuje do lokalizacji URL ze szkodliwym oprogramowaniem. Królujący w ostatnich miesiącach Win32/Bundpil spadł na pozycję drugą. Eksperci ESET ostrzegają także przed ...

-

![Europa: wydarzenia tygodnia 50/2014 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 50/2014]()

Europa: wydarzenia tygodnia 50/2014

... z Polski do krajów Europy Zachodniej. A polski rynek pracy dla takich osób ciągle jest nienasycony. Według badania GUS 45 proc. dużych firm ma problemy ze znalezieniem odpowiedniego pracownika z zakresu IT. Komisja Europejska w raporcie „E-skills for job in Europe” wskazuje na to, że ...

-

![Uwaga na nowy backdoor dla Linuxa [© Spectral-Design - Fotolia.com] Uwaga na nowy backdoor dla Linuxa]()

Uwaga na nowy backdoor dla Linuxa

... odszyfrowuje go i zaczyna wysyłać zapytania do serwerów zarządzających z posiadanej listy, do momentu, aż znajdzie serwer odpowiadający na zapytanie, albo aż lista się skończy. Zarówno backdoor jak i serwer wykorzystują bibliotekę zlib do kompresowania pakietów, które wymieniają między sobą. Najpierw Linux.BackDoor.Xnote ...

-

![Rynek pracy specjalistów I 2015 [© DOC RABE Media - Fotolia.com] Rynek pracy specjalistów I 2015]()

Rynek pracy specjalistów I 2015

... pracowników zajmujących się obsługą klienta. Rośnie świadomość rynkowa, że obsługa klienta może być motorem wzrostu spółki, stąd coraz większe inwestycje firm w tym obszarze – wyjaśnia Sebastian Popiel, członek zarządu firmy doradztwa personalnego People. Przydatne linki: Wyszukiwarka ofert pracy Specjaliści finansowi w cenie Nowy ...

-

![Demografia rynku pracy, czyli 4 pokolenia obok siebie [© contrastwerkstatt - Fotolia.com] Demografia rynku pracy, czyli 4 pokolenia obok siebie]()

Demografia rynku pracy, czyli 4 pokolenia obok siebie

... na rynek pracy muszą swoją drogę planować inaczej. Zakładając, że mogą pracować nawet 60 lat, muszą przygotować się na zmiany (firm, rynków pracy, funkcjonowanie w wielokulturowych zespołach, przekwalifikowanie, otwarcie na technologię czy własną przedsiębiorczość, pracę z domu, ustawiczną naukę oraz wieloetapowość zatrudnienia). Przy ...

-

![Najcenniejsze marki kosmetyczne świata 2016 [© luca fabbian - Fotolia.com] Najcenniejsze marki kosmetyczne świata 2016]()

Najcenniejsze marki kosmetyczne świata 2016

... tysięcy globalnych marek konsumenckich oraz marek z segmentu business-to-business. Następnie przeprowadzana jest rygorystyczna metodologicznie analiza wyników finansowych i biznesowych każdej z firm (na podstawie danych dostarczanych przez Bloomberg i Kantar Retail), aby wyodrębnić rolę marki w generowaniu sprzedaży i wartości dla akcjonariuszy ...

-

![Rynek OTC w Polsce: stabilnie do góry [© BillionPhotos.com - Fotolia.com] Rynek OTC w Polsce: stabilnie do góry]()

Rynek OTC w Polsce: stabilnie do góry

... stara się leczyć samodzielnie. Czy rynek pozaapteczny czekają ograniczenia? Sprzedaż leków poza aptekami w dużej mierze zależy od istniejącej legislacji. Ostatnia lista leków (substancji) dopuszczonych do obrotu poza aptekami została opublikowana w październiku 2010 r. i ograniczyła listę takich produktów w porównaniu do stanu wcześniejszego. Od ...

-

![Silne hasło jest jak szczoteczka do zębów [© designer491 - Fotolia.com] Silne hasło jest jak szczoteczka do zębów]()

Silne hasło jest jak szczoteczka do zębów

... haseł może być problemem. Wystarczy pomyśleć o tym, ile przeciętny użytkownik posiada haseł: do bankowość internetowej, poczty elektronicznej, iTunes, Skype, Allegro… lista jest naprawdę długa. Taka sytuacja doprowadziła wiele osób do używania jednego lub dwóch haseł do logowania w wielu serwisach. To kolejny ...

-

![Co czwarty nowy biznes otworzy się w Warszawie [© Prokreacja.com - Fotolia.com] Co czwarty nowy biznes otworzy się w Warszawie]()

Co czwarty nowy biznes otworzy się w Warszawie

... ” wynika, że o ulokowaniu się w tym mieście myśli 28 proc. przedsiębiorców, którzy planują rozwój geograficzny swoich firm. Ogólna ocena, jaką uzyskała stolica to 7 pkt. w 10-stopniowej skali, ale wyjątkowo dobrze (7,8 pkt.) wypadła ... równolegle na rynku czeskim, słowackim i węgierskim. Raport został uzupełniony danymi Antal, CBRE oraz GUS, Lista ...

-

![Jakie benefity dla pracowników z Ukrainy? [© Photographee.eu - Fotolia.com] Jakie benefity dla pracowników z Ukrainy?]()

Jakie benefity dla pracowników z Ukrainy?

... polskich firm - wynika z dziesiątej już edycji opracowywanego przez Work Service S.A. "Barometru Rynku Pracy". Na ... w pełni wyposażone mieszkania do wynajęcia wraz z dokumentacją dot. najmu w ojczystym języku wynajmującego. Lista udogodnień oferowanych Ukraińcom pracującym w Polsce jest różnorodna. Firmy i instytucje coraz częściej rozumieją, ...

-

![Adobe łata krytyczne luki w wielu swoich produktach Adobe łata krytyczne luki w wielu swoich produktach]()

Adobe łata krytyczne luki w wielu swoich produktach

... ryzyko nieautoryzowanych aktualizacji oraz przemycenia złośliwego kodu w łatach aktualizacyjnych”- komentuje Mariusz Politowicz, inżynier techniczny Bitdefender z firmy Marken. Pełna, zagregowana lista poprawek dostępna jest na stronie Adobe. Są tam również linki do dokumentów zawierających kompletne informacje o każdym błędzie i naprawiającej go ...

-

![Nie pensja, ale rozwój zawodowy? Co liczy się w pracy? [© Jakub Jirsák - Fotolia.com] Nie pensja, ale rozwój zawodowy? Co liczy się w pracy?]()

Nie pensja, ale rozwój zawodowy? Co liczy się w pracy?

... miejsce zajmuje przyjazna atmosfera, a wśród osób z wykształceniem podstawowym – stabilność zatrudnienia. Dla Pokolenia Z (18-24 lata) i milenialsów (25-34 lata) lista najważniejszych aspektów świadczących o atrakcyjności miejsca pracy wygląda podobnie – na czele są wynagrodzenie, rozwój zawodowy, przyjazna atmosfera i stabilność zatrudnienia ...

-

![Orange Telefon pomaga chronić smartfony Orange Telefon pomaga chronić smartfony]()

Orange Telefon pomaga chronić smartfony

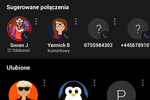

... służbom w razie wypadku. Orange Telefon zastępuje domyślnie zainstalowaną aplikację telefoniczną w urządzeniach z systemem Android. Ma wszystkie standardowe funkcjonalności, takie jak lista kontaktów, ulubione kontakty, rejestr połączeń itp. Została wyposażona w proste menu i dobrze radzi sobie z obsługą urządzeń dual SIM. Wszystkie funkcje ...

-

![Oferty pracy w maju 2020: ile i dla kogo? [© Andrey Popov - Fotolia.com] Oferty pracy w maju 2020: ile i dla kogo?]()

Oferty pracy w maju 2020: ile i dla kogo?

... – dla porównania w całym 2019 roku było to 5%, a w kwietniu bieżącego roku 3%. Tak wysokie wyniki w maju mogą wskazywać np. na rosnącą świadomość firm co do roli odgrywanej przez wewnętrzne działy marketingu w przeciwdziałaniu biznesowym konsekwencjom pandemii. Ponadto rosnący popyt na marketerów pojawia się w obszarze ...

-

![Cyberataki APT w II kw. 2020 r., czyli wiele nowości Cyberataki APT w II kw. 2020 r., czyli wiele nowości]()

Cyberataki APT w II kw. 2020 r., czyli wiele nowości

... sporo nowości w zakresie przeprowadzanych cyberataków APT. Obserwacje badaczy dowiodły, że cyberprzestępcy sięgnęli po nowe taktyki, techniki i procedury. Poniżej lista ugrupowań, które wprowadziły najbardziej znaczące zmiany. Lazarus, który od lat stanowi jedno z najważniejszych profesjonalnych ugrupowań cyberprzestępczych, jeszcze bardziej ...

-

![Polacy a problemy współczesnego świata. Koronawirus na 1. miejscu [© psdesign1 - Fotolia.com] Polacy a problemy współczesnego świata. Koronawirus na 1. miejscu]()

Polacy a problemy współczesnego świata. Koronawirus na 1. miejscu

... nas autorytetem? Czy widzimy lokalny wymiar globalnych problemów? Jakie problemy współczesnego świata interesują Polaków? Oto, jak według Polaków prezentuje się lista aktualnych wyzwań: koronawirus (47%), zanieczyszczenie powietrza (29%), globalne zmiany klimatu (28%), zdrowe żywienie (24%), nowe szczepionki (24%). Dalej w zestawieniu pojawiło ...

-

![11 pytań dot. szczepień przeciw COVID-19 11 pytań dot. szczepień przeciw COVID-19]()

11 pytań dot. szczepień przeciw COVID-19

... pytania. Włączenie do swoich działań walki z pandemią takich elementów, jak webinaria czy live chaty z ekspertami, to doskonałe rozwiązanie głównie dla firm. Na przykładzie spotkań online, które prowadzą eksperci SQD Alliance, pracownicy firmy mogą zadać pytania, skonsultować swoje obawy, a w efekcie pracodawca wykona ...

-

![Banki: zmiany klimatu większym ryzykiem niż kwestie cyberbezpieczeństwa? [© pixabay.com] Banki: zmiany klimatu większym ryzykiem niż kwestie cyberbezpieczeństwa?]()

Banki: zmiany klimatu większym ryzykiem niż kwestie cyberbezpieczeństwa?

... jednak spojrzeć na zestawienie czynników ryzyka na kolejnych 5 lat, to ta lista wygląda już nieco inaczej. Na procesy zachodzące w bankowości niewątpliwy wpływ wywarła ... na nią kolejne lockdowny miały znaczący wpływ na stabilność operacyjną i kondycję finansową firm, co sprawiło, że w centrum uwagi bankowców znalazła się wiarygodność kredytowa ich ...

-

![Phishing znowu żeruje na znanych markach [© weerapat1003 - Fotolia.com] Phishing znowu żeruje na znanych markach]()

Phishing znowu żeruje na znanych markach

... bankowość jako sektor odpowiadają za 7,13 proc. phishingu, mających na celu pozyskanie danych z kart płatniczych lub danych uwierzytelniających do serwisów. Lista Bitdefendera 15 marek, pod które najczęściej podszywają się oszuści posługujący się phishingiem (maj-październik 2022). Amazon - 43,79 proc. DHL - 23 ...

-

![Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022 [© pixabay.com] Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022]()

Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022

... jak najbardziej utrudnić zdalną instalację złośliwego oprogramowania. Awarie w rytmie pop Poza głośnymi atakami cybernetycznymi na Ukrainę oraz włamaniami do popularnych firm, takich jak Revolut czy Uber, rok 2022 przyniósł również kilka nietypowych, a niekiedy dość zaskakujących informacji, które przewinęły się przez branżę ...

-

![Sharenting, czyli jak narażasz swoje dziecko na kradzież tożsamości [© pixabay.com] Sharenting, czyli jak narażasz swoje dziecko na kradzież tożsamości]()

Sharenting, czyli jak narażasz swoje dziecko na kradzież tożsamości

... , że celem publikowania wizerunków dzieci na kontach parentingowych jest często realizowanie kontraktów reklamowych – to działanie z pogranicza życia prywatnego i biznesu. Oto lista zagrożeń wynikających z sharentingu: Twój wizerunek nie należy już do Ciebie Za każdym razem, gdy publikujesz zdjęcie na platformie społecznościowej, to ...

-

![Wypełnianie ankiet za zniżkę. Na czym polega oszustwo? Jak się chronić? [© pixabay.com] Wypełnianie ankiet za zniżkę. Na czym polega oszustwo? Jak się chronić?]()

Wypełnianie ankiet za zniżkę. Na czym polega oszustwo? Jak się chronić?

... korzyści to powszechna praktyka firm, które chcą uzyskać jak najwięcej informacji o swoich klientach. Niestety takie ankiety przygotowują także ... obronić przed cyberprzestępcami. Wbrew pozorom odróżnienie oszukańczej ankiety od prawdziwej jest możliwe. Oto lista elementów, na które trzeba zwracać uwagę: Uważajmy na wszelkie oferty, które wydają ...

-

![W Walentynki nie złap wirusa [© lyana_best z Pixabay] W Walentynki nie złap wirusa]()

W Walentynki nie złap wirusa

... uważnością i zwracać uwagę na wszystkie sygnały, które mogą wskazywać, że nasz rozmówca lub rozmówczyni ma wobec nas nieczyste zamiary. Oto lista najważniejszych czerwonych flag, których nie można ignorować: Unikanie spotkania na żywo: Zachowaj czujność, jeśli Twój „partner” lub „partnerka”, pomimo wielokrotnych ...

-

![Trojan bankowy Mamont podszywa się pod Google Chrome Trojan bankowy Mamont podszywa się pod Google Chrome]()

Trojan bankowy Mamont podszywa się pod Google Chrome

... są istotne dla wielu dostawców usług finansowych, takich jak PayPal, WebMoney i tym podobnych. Kod programu odczytujący skrzynkę odbiorczą wiadomości SMS Lista nadawców, na których należy zwrócić uwagę; w szczególności Rosbank, Sberbank (obie instytucje finansowe w Rosji), a także Yandex (rosyjska wyszukiwarka, media społecznościowe i platforma ...

-

![Zwolnienie z pracy za pomocą maila? Jak rozpoznać oszustwo? [© Freepik] Zwolnienie z pracy za pomocą maila? Jak rozpoznać oszustwo?]()

Zwolnienie z pracy za pomocą maila? Jak rozpoznać oszustwo?

... do rzekomych szczegółów dotyczących odprawy lub daty zakończenia zatrudnienia. Innym scenariuszem jest wiadomość dotycząca zwolnień w firmie – w załączniku ma znajdować się lista nazwisk zwolnionych współpracowników. Bez względu na treść, cel cyberprzestępców jest ten sam: skłonić odbiorcę do kliknięcia w zainfekowany link lub do ...

-

![Ciche straty, głośny problem. Kradzież w sklepie wymknęła się spod kontroli? Ciche straty, głośny problem. Kradzież w sklepie wymknęła się spod kontroli?]()

Ciche straty, głośny problem. Kradzież w sklepie wymknęła się spod kontroli?

... zwrócić szczególną uwagę na ochronę dóbr o wyższej wartości jednostkowej. Ponadto, według danych z badania, blisko co piąta firma (19%) zauważa, że lista najczęściej kradzionych produktów, które generują największe straty, różni się w zależności od regionu geograficznego. Częściej jest to zauważalne w przypadku dużych sklepów ...

-

![Reklama wielkoformatowa IV-VI 2012 r. Reklama wielkoformatowa IV-VI 2012 r.]()

Reklama wielkoformatowa IV-VI 2012 r.

... firm. Rok później takich firm było 213 (wzrost o 2,9%). Średni kwartalny budżet reklamowy w I półroczu 2012 roku wyniósł 223 895 zł, co daje wzrost o 7,3% w porównaniu z tym samym okresem rok wcześniej. Średni wzrost budżetu reklamowego był więc główną siłą napędową wzrostu rynku. Lista ... miastach Polski. Lista miast, w których prowadzony jest ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![ESET: zagrożenia internetowe VII 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe VII 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-VII-2013-122194-150x100crop.jpg)

![ESET: zagrożenia internetowe VIII 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe VIII 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-VIII-2013-123984-150x100crop.jpg)

![Pieniądze na start i rozwój firmy. Dotacje [© Jozsef Szocs - Fotolia.com] Pieniądze na start i rozwój firmy. Dotacje](https://s3.egospodarka.pl/grafika2/zakladanie-firmy/Pieniadze-na-start-i-rozwoj-firmy-Dotacje-130608-150x100crop.jpg)

![Sprzedaż bezpośrednia: rośnie świadomość konsumentów [© DURIS Guillaume - Fotolia.com] Sprzedaż bezpośrednia: rośnie świadomość konsumentów](https://s3.egospodarka.pl/grafika2/sprzedaz-bezposrednia/Sprzedaz-bezposrednia-rosnie-swiadomosc-konsumentow-137312-150x100crop.jpg)

![ESET: zagrożenia internetowe VII 2014 [© Сake78 - Fotolia.com] ESET: zagrożenia internetowe VII 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-VII-2014-141853-150x100crop.jpg)

![ESET: zagrożenia internetowe VIII 2014 [© hakandogu - Fotolia.com] ESET: zagrożenia internetowe VIII 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-VIII-2014-143291-150x100crop.jpg)

![ESET: zagrożenia internetowe IX 2014 [© lolloj - Fotolia.com] ESET: zagrożenia internetowe IX 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-IX-2014-145154-150x100crop.jpg)

![Europa: wydarzenia tygodnia 50/2014 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 50/2014](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-50-2014-sNRO59.jpg)

![Uwaga na nowy backdoor dla Linuxa [© Spectral-Design - Fotolia.com] Uwaga na nowy backdoor dla Linuxa](https://s3.egospodarka.pl/grafika2/backdoor/Uwaga-na-nowy-backdoor-dla-Linuxa-151222-150x100crop.jpg)

![Rynek pracy specjalistów I 2015 [© DOC RABE Media - Fotolia.com] Rynek pracy specjalistów I 2015](https://s3.egospodarka.pl/grafika2/rynek-pracy/Rynek-pracy-specjalistow-I-2015-151398-150x100crop.jpg)

![Demografia rynku pracy, czyli 4 pokolenia obok siebie [© contrastwerkstatt - Fotolia.com] Demografia rynku pracy, czyli 4 pokolenia obok siebie](https://s3.egospodarka.pl/grafika2/rynek-pracy/Demografia-rynku-pracy-czyli-4-pokolenia-obok-siebie-176793-150x100crop.jpg)

![Najcenniejsze marki kosmetyczne świata 2016 [© luca fabbian - Fotolia.com] Najcenniejsze marki kosmetyczne świata 2016](https://s3.egospodarka.pl/grafika2/najlepsza-marka/Najcenniejsze-marki-kosmetyczne-swiata-2016-177625-150x100crop.jpg)

![Rynek OTC w Polsce: stabilnie do góry [© BillionPhotos.com - Fotolia.com] Rynek OTC w Polsce: stabilnie do góry](https://s3.egospodarka.pl/grafika2/leki/Rynek-OTC-w-Polsce-stabilnie-do-gory-178638-150x100crop.jpg)

![Silne hasło jest jak szczoteczka do zębów [© designer491 - Fotolia.com] Silne hasło jest jak szczoteczka do zębów](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/Silne-haslo-jest-jak-szczoteczka-do-zebow-193238-150x100crop.jpg)

![Co czwarty nowy biznes otworzy się w Warszawie [© Prokreacja.com - Fotolia.com] Co czwarty nowy biznes otworzy się w Warszawie](https://s3.egospodarka.pl/grafika2/Warszawa/Co-czwarty-nowy-biznes-otworzy-sie-w-Warszawie-204406-150x100crop.jpg)

![Jakie benefity dla pracowników z Ukrainy? [© Photographee.eu - Fotolia.com] Jakie benefity dla pracowników z Ukrainy?](https://s3.egospodarka.pl/grafika2/rynek-pracy/Jakie-benefity-dla-pracownikow-z-Ukrainy-209500-150x100crop.jpg)

![Nie pensja, ale rozwój zawodowy? Co liczy się w pracy? [© Jakub Jirsák - Fotolia.com] Nie pensja, ale rozwój zawodowy? Co liczy się w pracy?](https://s3.egospodarka.pl/grafika2/sytuacja-na-rynku-pracy/Nie-pensja-ale-rozwoj-zawodowy-Co-liczy-sie-w-pracy-218462-150x100crop.jpg)

![Oferty pracy w maju 2020: ile i dla kogo? [© Andrey Popov - Fotolia.com] Oferty pracy w maju 2020: ile i dla kogo?](https://s3.egospodarka.pl/grafika2/oferty-pracy/Oferty-pracy-w-maju-2020-ile-i-dla-kogo-230082-150x100crop.jpg)

![Polacy a problemy współczesnego świata. Koronawirus na 1. miejscu [© psdesign1 - Fotolia.com] Polacy a problemy współczesnego świata. Koronawirus na 1. miejscu](https://s3.egospodarka.pl/grafika2/problemy-wspolczesnego-swiata/Polacy-a-problemy-wspolczesnego-swiata-Koronawirus-na-1-miejscu-233605-150x100crop.jpg)

![Banki: zmiany klimatu większym ryzykiem niż kwestie cyberbezpieczeństwa? [© pixabay.com] Banki: zmiany klimatu większym ryzykiem niż kwestie cyberbezpieczeństwa?](https://s3.egospodarka.pl/grafika2/banki/Banki-zmiany-klimatu-wiekszym-ryzykiem-niz-kwestie-cyberbezpieczenstwa-238986-150x100crop.jpg)

![Phishing znowu żeruje na znanych markach [© weerapat1003 - Fotolia.com] Phishing znowu żeruje na znanych markach](https://s3.egospodarka.pl/grafika2/ataki-hakerow/Phishing-znowu-zeruje-na-znanych-markach-249152-150x100crop.jpg)

![Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022 [© pixabay.com] Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Awarie-w-rytmie-pop-czyli-cyberbezpieczenstwo-2022-249855-150x100crop.jpg)

![Sharenting, czyli jak narażasz swoje dziecko na kradzież tożsamości [© pixabay.com] Sharenting, czyli jak narażasz swoje dziecko na kradzież tożsamości](https://s3.egospodarka.pl/grafika2/sharenting/Sharenting-czyli-jak-narazasz-swoje-dziecko-na-kradziez-tozsamosci-250423-150x100crop.jpg)

![Wypełnianie ankiet za zniżkę. Na czym polega oszustwo? Jak się chronić? [© pixabay.com] Wypełnianie ankiet za zniżkę. Na czym polega oszustwo? Jak się chronić?](https://s3.egospodarka.pl/grafika2/wypelnianie-ankiet/Wypelnianie-ankiet-za-znizke-Na-czym-polega-oszustwo-Jak-sie-chronic-251730-150x100crop.jpg)

![W Walentynki nie złap wirusa [© lyana_best z Pixabay] W Walentynki nie złap wirusa](https://s3.egospodarka.pl/grafika2/Walentynki/W-Walentynki-nie-zlap-wirusa-258026-150x100crop.jpg)

![Zwolnienie z pracy za pomocą maila? Jak rozpoznać oszustwo? [© Freepik] Zwolnienie z pracy za pomocą maila? Jak rozpoznać oszustwo?](https://s3.egospodarka.pl/grafika2/zwolnienie-z-pracy/Zwolnienie-z-pracy-za-pomoca-maila-Jak-rozpoznac-oszustwo-265154-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Jaki podatek od nieruchomości zapłacą w 2026 r. mieszkańcy największych miast? [© wygenerowane przez AI] Jaki podatek od nieruchomości zapłacą w 2026 r. mieszkańcy największych miast?](https://s3.egospodarka.pl/grafika2/wymiar-podatku-od-nieruchomosci/Jaki-podatek-od-nieruchomosci-zaplaca-w-2026-r-mieszkancy-najwiekszych-miast-269875-150x100crop.jpg)

![5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025] 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]](https://s3.egospodarka.pl/grafika2//5-Najlepszych-Programow-do-Ksiegowosci-w-Chmurze-Ranking-i-Porownanie-2025-270016-50x33crop.png) 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

![Mały ZUS Plus 2026: Jak wykorzystać 'czystą kartę' i obniżyć składki na 36 miesięcy? [© wygenerowane przez AI] Mały ZUS Plus 2026: Jak wykorzystać 'czystą kartę' i obniżyć składki na 36 miesięcy?](https://s3.egospodarka.pl/grafika2/maly-ZUS-plus/Maly-ZUS-Plus-2026-Jak-wykorzystac-czysta-karte-i-obnizyc-skladki-na-36-miesiecy-270333-150x100crop.jpg)

![Praca na mrozie: Kiedy pracownik może odmówić pracy przy niskich temperaturach? [© wygenerowane przez AI] Praca na mrozie: Kiedy pracownik może odmówić pracy przy niskich temperaturach?](https://s3.egospodarka.pl/grafika2/mroz/Praca-na-mrozie-Kiedy-pracownik-moze-odmowic-pracy-przy-niskich-temperaturach-270325-150x100crop.jpg)

![Wynagrodzenia w HR 2025 - gdzie rosły najszybciej, a gdzie najwolniej [© pixabay] Wynagrodzenia w HR 2025 - gdzie rosły najszybciej, a gdzie najwolniej](https://s3.egospodarka.pl/grafika2/praca-w-HR/Wynagrodzenia-w-HR-2025-gdzie-rosly-najszybciej-a-gdzie-najwolniej-270312-150x100crop.png)

![KSeF a odliczenie VAT w 2026: czy faktura spoza KSeF pozwala na odliczenie podatku? [© wygenerowane przez AI] KSeF a odliczenie VAT w 2026: czy faktura spoza KSeF pozwala na odliczenie podatku?](https://s3.egospodarka.pl/grafika2/prawo-do-odliczenia-VAT/KSeF-a-odliczenie-VAT-w-2026-czy-faktura-spoza-KSeF-pozwala-na-odliczenie-podatku-270317-150x100crop.jpg)

![Sprzedaż nowych mieszkań wyższa niż prognozy. Dokąd zmierza rynek? [© pexels] Sprzedaż nowych mieszkań wyższa niż prognozy. Dokąd zmierza rynek?](https://s3.egospodarka.pl/grafika2/nowe-mieszkania-od-deweloperow/Sprzedaz-nowych-mieszkan-wyzsza-niz-prognozy-Dokad-zmierza-rynek-270285-150x100crop.jpg)