-

![Zabawki dziecięce bardziej bezpieczne Zabawki dziecięce bardziej bezpieczne]()

Zabawki dziecięce bardziej bezpieczne

Mniej nieprawidłowości w ofercie dla najmłodszych, to wynik ostatniej kontroli Inspekcji Handlowej. Nadal jednak kupując zabawkę warto zwrócić uwagę na jej wykonanie i przeznaczenie - przypomina Urząd Ochrony Konkurencji i Konsumentów. Systematyczne badania, przeprowadzane na zlecenie UOKiK, mają za zadanie wyeliminować z rynku niebezpieczne ...

-

![Telefon muzyczny Motorola W230 Telefon muzyczny Motorola W230]()

Telefon muzyczny Motorola W230

Firma Motorola wprowadziła do swojej oferty telefon W230, który został wyposażony w odtwarzacz MP3, radio FM stereo z funkcją RDS oraz gniazdo zewnętrznej karty pamięci microSD. Model W230 został wyposażony w technologię CrystalTalk, która redukuje poziom szumów z otoczenia za pomocą algorytmów filtrowania, a głos mówiącego pozostaje wyraźny. W ...

-

![Telefon Motorola MOTO U9 Telefon Motorola MOTO U9]()

Telefon Motorola MOTO U9

Firma Motorola wprowadziła do swojej oferty telefon komórkowy MOTO U9. Nowy telefon muzyczny został wyposażony między innymi w aparat cyfrowy 2 Mpix oraz technologię Bluetooth Stereo. MOTO U9 to telefon muzyczny wyposażony w technologię pozwalającą na słuchanie muzyki bezprzewodowo oraz w rozwiązanie CrystalTalk umożliwiające prowadzenie rozmowy ...

-

![Przełącznik KVM TRENDnet TK-423K Przełącznik KVM TRENDnet TK-423K]()

Przełącznik KVM TRENDnet TK-423K

TRENDnet, producent przewodowych i bezprzewodowych rozwiązań sieciowych, wprowadził do oferty kolejny przełącznik KVM, 4-portowy z Audio USB PS/2 i zestawem kabli (model TK-423K). Produkt stosowany jest do kontroli komputerów/serwerów (muszą posiadać porty VGA i PS/2) za pomocą jednego zestawu urządzeń: klawiatury, myszy pod USB lub PS/2, monitora ...

-

![Zabawki dla dzieci: spada bezpieczeństwo Zabawki dla dzieci: spada bezpieczeństwo]()

Zabawki dla dzieci: spada bezpieczeństwo

Wzrosła liczba niebezpiecznych zabawek na rynku - wynika z nowego badania Inspekcji Handlowej przeprowadzonego na zlecenie UOKiK w I kwartale 2008 roku. Zakwestionowano prawie 34 proc. produktów - to o 1,3 proc. więcej niż w trakcie poprzedniej kontroli. Inspekcja Handlowa przeprowadziła w I kwartale 2008 r. kolejną kontrolę wprowadzonych do ...

-

![Drukarka Konica Minolta bizhub C20P Drukarka Konica Minolta bizhub C20P]()

Drukarka Konica Minolta bizhub C20P

Firma Konica Minolta wprowadziła do swojej oferty kolorową drukarkę bizhub C20P przeznaczoną dla małych firm. Nowy model został wyposażony w kontroler Emperon oraz procesor 500MHz. Drukarka bizhub C20P jest gotowa do pracy po 36 sekundach rozgrzewania i drukuje z prędkością 24 stron na minutę w czerni i w kolorze. Dzięki wbudowanemu dupleksowi, ...

-

![Urządzenie EDA Motorola MC75 Urządzenie EDA Motorola MC75]()

Urządzenie EDA Motorola MC75

Dział Korporacyjnych Rozwiązań Mobilnych firmy Motorola przedstawił nowe urządzenie typu EDA (Enterprise Digital Assistant) - MC75. Nowy model umożliwia obsługę połączeń głosowych, transmisję danych, nawigację GPS i zapis dokumentów z użyciem wbudowanego aparatu. MC75 oferuje dostęp do danych i transmisji głosowych dzięki obsłudze sieci 3G, ...

-

![Telefon Sony Ericsson F305 z Motion Gaming Telefon Sony Ericsson F305 z Motion Gaming]()

Telefon Sony Ericsson F305 z Motion Gaming

Firma Sony Ericsson przedstawiła telefon F305. Nowy model został wyposażony w funkcję Motion Gaming, dzięki której można kontrolować grę poprzez poruszanie urządzeniem - telefon wykorzystuje technologię wykrywania ruchu. F305 to telefon typu slider, który został wyposażony w głośniki stereo oraz wyświetlacz o szerokości 2,0”. Czas pracy nowego ...

-

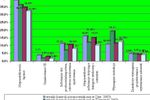

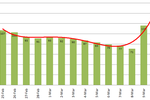

![Jakość paliwa w Polsce I-VI 2008 Jakość paliwa w Polsce I-VI 2008]()

Jakość paliwa w Polsce I-VI 2008

Poprawiła się jakość benzyny, przy jednoczesnym spadku jakości oleju napędowego - wynika z kontroli przeprowadzonej przez Inspekcję Handlową. Sprawdzeniu podlegał także gaz skroplony LPG. Podległa Prezesowi UOKiK Inspekcja Handlowa przeprowadza kontrole jakości paliw od 2004 roku. Od stycznia 2007 roku system analiz został znacznie rozszerzony. ...

-

![Pliki instalacyjne P2P: uwaga na adware Lop Pliki instalacyjne P2P: uwaga na adware Lop]()

Pliki instalacyjne P2P: uwaga na adware Lop

Fałszywe pliki instalacyjne aplikacji P2P: BitRoll-5.0.0.0 i Torrent101-4.5.0.0 mogą być wykorzystywane do instalowania na komputerach szkodliwego programu adware Lop - ostrzega Panda Security. Adware Lop sprawia, że na ekranie zainfekowanego komputera w formie okienek lub banerów wyświetlane są reklamy. Program zmienia także stronę startową ...

-

![E-społeczeństwo: zagrożenia E-społeczeństwo: zagrożenia]()

E-społeczeństwo: zagrożenia

Ostateczną bronią zagłady gospodarki opartej na przemyśle była bomba atomowa. W gospodarce opartej na wiedzy rolę tę pełni informacja. Nie chodzi jednak o tak prozaiczne rzeczy jak wirusy czy włamania. Bomby są trzy i mogą zniszczyć każdego obywatela - nie pod względem fizycznym, ale cywilizacyjnym, społecznym oraz intelektualnym. Wskazówki do ...

-

![Usługa powszechna z GSM4F 2008 Usługa powszechna z GSM4F 2008]()

Usługa powszechna z GSM4F 2008

Urząd Komunikacji Elektronicznej opublikował wyniki kontroli jakości świadczenia przez Telekomunikację Polską S.A. usługi powszechnej z wykorzystaniem systemu radiodostępu GSM dla stacjonarnych. Zgodnie z wcześniejszymi zapowiedziami Prezes Urzędu Komunikacji Elektronicznej na podstawie art. 199 ust. 1 ustawy z dnia 16 lipca 2004 r. Prawo ...

-

![Komputer mobilny Motorola VC6096 Komputer mobilny Motorola VC6096]()

Komputer mobilny Motorola VC6096

Dział Korporacyjnych Rozwiązań Mobilnych firmy Motorola wprowadził do swojej oferty nowy komputer mobilny VC6096. Urządzenie zostało wyposażone w moduł GPS oraz system operacyjny Windows Mobile 6.1 Professional i zostało przeznaczone do montażu w pojazdach. Komputer mobilny VC6096 umożliwia gromadzenie danych, takich jak kilometraż, lokalizacja, ...

-

![Monitor Eizo FlexScan EV2411W Monitor Eizo FlexScan EV2411W]()

Monitor Eizo FlexScan EV2411W

Firma Eizo wprowadziła do swojej oferty pierwszy model z nowej serii FlexScan EcoView - EV2411W. Nowy model został wyposażony m.in. w oprogramowanie Eizo EcoView Net, które umożliwia administratorom kontrolę nad monitorami w sieci. FlexScan EV2411W stosuje podświetlenie matrycy w oparciu o diody LED. W porównaniu do technologii CCFL (cold cathode ...

-

![Cyberprzestępczość coraz zyskowniejsza Cyberprzestępczość coraz zyskowniejsza]()

Cyberprzestępczość coraz zyskowniejsza

Nastawieni na zyski cyberprzestępcy zastąpili nastoletnich hakerów w roli twórców szkodliwego oprogramowania, które jest wykorzystywane przez prężnie działający podziemny rynek. Magazyn Consumer Reports szacuje, że konsumenci w USA stracili ponad 7 mld USD w latach 2006-2007 z powodu działań wykorzystujących wirusy, programy szpiegujące i ataki ...

-

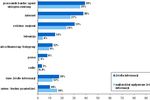

![Usługi bankowe wybieramy przez Internet Usługi bankowe wybieramy przez Internet]()

Usługi bankowe wybieramy przez Internet

Firma Google zapytała internautów o sposób, w jaki szukają informacji o ubezpieczeniach, kontach osobistych, czy kartach kredytowych. Ankietę przeprowadziła dla Google firma Gemius. Celem badania było określenie, jaką rolę odgrywa Internet w zbieraniu informacji i wyborze usług finansowych i ubezpieczeniowych. Z badania wynika, że spośród osób, ...

-

![Interesariusze projektu ważni dla inwestycji Interesariusze projektu ważni dla inwestycji]()

Interesariusze projektu ważni dla inwestycji

Jednym z największych wyzwań świata biznesu jest docenienie roli interesariuszy (stakeholders) i ich wpływu na funkcjonowanie przedsięwzięć gospodarczych. Przemyślany plan działania i odpowiednie fundusze już nie wystarczą do sprawnej realizacji projektów i inwestycji. Rozmaite grupy protestu nieraz dowiodły, że należy się z nimi liczyć: ...

-

![Wizerunek firmy w Internecie istotny Wizerunek firmy w Internecie istotny]()

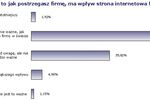

Wizerunek firmy w Internecie istotny

Centrum Nowej Technologii przeprowadziło badanie dotyczące wizerunku firm w Internecie. Wyniki pokazały jak ważną rolę w biznesie odgrywa e-wizerunek. W badaniu postawione zostały następujące pytania: „Wyobraź sobie, że jakaś firma jest aktywna na forum internetowym i zamieszcza dużo wpisów. Czy skorzystałbyś/skorzystałabyś z oferty takiej firmy, ...

-

![Klastry i parki technologiczne - źródła innowacji Klastry i parki technologiczne - źródła innowacji]()

Klastry i parki technologiczne - źródła innowacji

Klastry i parki technologiczne to nowe sposoby myślenia o rynku i konkurencyjności. Ich celem jest stymulowanie współpracy pomiędzy poszczególnymi podmiotami życia gospodarczego, przyspieszenie procesów innowacyjnych, poprawa pozycji konkurencyjnej przedsiębiorstw oraz przyspieszenie komercjalizacji badań i odkryć naukowych. W obu przypadkach ...

-

![Monitor iiyama ProLite E2008HDS Monitor iiyama ProLite E2008HDS]()

Monitor iiyama ProLite E2008HDS

Firma iiyama wprowadziła do swojej oferty 20-calowy, panoramiczny monitor wyświetlający obraz z rozdzielczością natywną 1600 x 900 - model ProLite E2008HDS. Monitor E2008HDS charakteryzuje się czasem reakcji matrycy na poziomie 2 milisekund oraz maksymalną powierzchnią roboczą wynoszącą 249.1x442.8 mm, która umożliwia pracę z kilkoma aplikacjami ...

-

![Symantec Norton 2010 w wersji beta Symantec Norton 2010 w wersji beta]()

Symantec Norton 2010 w wersji beta

Firma Symantec przedstawiła wersje beta programów Norton Internet Security 2010 i Norton AntiVirus 2010. Rozwiązania będą działały na podstawie nowego modelu ochrony firmy Symantec o pseudonimie "Quorum", opartego na sygnaturach szkodliwego oprogramowania oraz analizie reputacji wraz z inteligentnym systemem kontrolnym, który w zależności od ...

-

![Analiza ryzyka kadrowego Analiza ryzyka kadrowego]()

Analiza ryzyka kadrowego

Do zadań controllingu personalnego można zaliczyć analizę ryzyka kadrowego rozumianego zarówno jako ryzyko dla obszaru zarządzania personelem, jak i - wynikające z tego obszaru - ryzyko dla całego przedsiębiorstwa. Ryzyko może być zidentyfikowane przez controlling personalny, który po analizie może także zaproponować odpowiednie działania mające ...

-

![Ochrona danych: oprogramowanie Sophos Ochrona danych: oprogramowanie Sophos]()

Ochrona danych: oprogramowanie Sophos

Oprogramowanie Sophos chroni komputery dzięki antywirusowi, klientowi firewall, kontroli dostępu do sieci, szyfrowaniu, a teraz także technologii Data Loss Prevention, zapobiegającej przypadkowej utracie danych. Sophos, firma specjalizująca się w technologiach ochrony informacji, wprowadziła technologię Data Loss Prevention (DLP), aby uprościć ...

-

![Motorola AURA Diamond Edition Motorola AURA Diamond Edition]()

Motorola AURA Diamond Edition

Motorola zaprezentowała telefon - AURA Diamond Edition. Komórka stanowi połączenie 18-karatowego złota, 34 diamentów i soczewki chroniącej wyświetlacz wykonanej z szafirowego szkła. Telefon został pokryty 18-karatowym złotem i ozdobiony 30 olśniewającymi, okrągłymi diamentami, osadzonymi w błyszczących łukach znajdujących się wokół okrągłego ...

-

![Od czego zależy sukces firmy? Od czego zależy sukces firmy?]()

Od czego zależy sukces firmy?

Co najlepsze przedsiębiorstwa robią inaczej? Po czterech latach badań zbliżyliśmy się wyraźnie do odpowiedzi na to pytanie. Rozpoznaliśmy istotne czynniki sukcesu i opisaliśmy role, jakie odgrywają. Podjęliśmy próbę ukazania wyzwań, jakim organizacje powinny poświęcić swoją uwagę, oraz czynników, które uważamy za "dźwignie" sukcesu. Najważniejsze ...

-

![Komputer mobilny Motorola MC3100 Komputer mobilny Motorola MC3100]()

Komputer mobilny Motorola MC3100

Motorola zapowiedziała wprowadzenie na rynek nowej serii komputerów mobilnych klasy średniej - MC3100. Urządzenia oferują dobrą moc obliczeniową, opcje rejestrowania danych oraz ergonomiczną konstrukcję. Seria komputerów mobilnych Motorola 3100, została zaprojektowana pod kątem obsługi firmowych aplikacji klawiaturowych i dotykowych, takich jak ...

-

![Konica Minolta bizhub C452 Konica Minolta bizhub C452]()

Konica Minolta bizhub C452

Konica Minolta rozszerza ofertę systemów biurowych o urządzenie bizhub C452. W nowym systemie biurowym producent wykorzystał takie technologie jak: kontroler Emperon, dzięki któremu model bizhub C452 można bez problemu zintegrować z dowolną istniejącą infrastrukturą sieciową. Kontroler zawiera również zakładkę MyTab sterownika drukarki, która ...

-

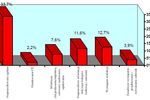

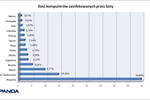

![Boty: najwięcej infekcji w Hiszpanii Boty: najwięcej infekcji w Hiszpanii]()

Boty: najwięcej infekcji w Hiszpanii

Cyberprzestępcy mogą zdalnie kontrolować komputery zainfekowane przez boty, wykorzystując je do przesyłania spamu, rozprzestrzeniania wirusów, itp. Dane zebrane w październiku przez Laboratorium PandaLabs plasują Hiszpanię i Stany Zjednoczone w czołówce najbardziej zainfekowanych krajów. Polska znalazła się na siódmym miejscu z wynikiem poniżej ...

-

![Utrata danych w 2009r. - TOP10 Utrata danych w 2009r. - TOP10]()

Utrata danych w 2009r. - TOP10

Nisko latające laptopy, dane utracone podczas pojedynku oraz dyski wykasowane przez glony w oceanie to tylko trzy z dziesięciu najoryginalniejszych przypadków utraty danych w mijającym roku. Specjaliści firmy Kroll Ontrack po raz kolejny przygotowali listę, która wskazuje, w jak zaskakujących okolicznościach użytkownicy komputerów i innego sprzętu ...

-

![Handel emisjami CO2 w 2009r. Handel emisjami CO2 w 2009r.]()

Handel emisjami CO2 w 2009r.

Minął właśnie kolejny rok realizacji Krajowego Planu Rozdziału Uprawnień do emisji CO2 na lata 2008-2012. Czas więc na pierwsze podsumowanie. Polska, choć nie należy do największych "trucicieli atmosfery" (mniej niż 2 % globalnej emisji CO2), jest jednym z uczestników Europejskiego Systemu Handlu Emisjami (ETS) - specjalnego systemu stworzonego ...

-

![Telefon dotykowy Motorola QUENCH Telefon dotykowy Motorola QUENCH]()

Telefon dotykowy Motorola QUENCH

Motorola rozszerza portfolio telefonów z systemem Android przedstawiając model QUENCH z nakładką MOTOBLUR. Elegancki projekt ekranu dotykowego QUENCH-a połączony z opcjami nawigacyjnymi, panelem dotykowym z funkcją "pinch and zoom" oraz obsługa Adobe Flash Lite, pozwalają na wygodne przeglądanie stron internetowych. Motorola Inc. zaprezentowała ...

-

![Kaspersky Lab: robak Koobface atakuje Kaspersky Lab: robak Koobface atakuje]()

Kaspersky Lab: robak Koobface atakuje

Kaspersky Lab ostrzega przed wzrostem zagrożenia ze strony robaka Koobface, niezwykle płodnego szkodnika infekującego portale społecznościowe. Koobface atakuje takie portale jak Facebook i Twitter, wykorzystując legalne strony internetowe jako pośrednika dla swojego głównego serwera kontroli. Według analityków z Kaspersky Lab, w ciągu ostatnich ...

-

![Odzyskiwanie danych: nowe trendy wg Kroll Ontrack Odzyskiwanie danych: nowe trendy wg Kroll Ontrack]()

Odzyskiwanie danych: nowe trendy wg Kroll Ontrack

Przywracanie danych ze środowisk wirtualnych, chmur IT oraz komputerów małych firm prowadzących przydomowe biura to kierunki, w jakich według specjalistów odzyskiwania danych podążać będzie branża w najbliższych latach. Inżynierowie Kroll Ontrack stworzyli listę najważniejszych trendów, które wpływają na powstanie nowych rozwiązań na światowym ...

-

![Telefon dotykowy Motorola MILESTONE Telefon dotykowy Motorola MILESTONE]()

Telefon dotykowy Motorola MILESTONE

Motorola wprowadza na polski rynek model MILESTONE, jeden z pierwszych w Europie telefonów wyposażonych w system Android 2.1. Do tej pory MILESTONE został wprowadzony do Francji, Włoch, Niemiec, Wielkiej Brytanii, Hiszpanii, Argentyny, Brazylii i Kanady. Motorola MILESTONE™ działa pod kontrolą systemu operacyjnego Android 2.1 i jest sliderem o ...

-

![Czym jest coaching menedżerski? Czym jest coaching menedżerski?]()

Czym jest coaching menedżerski?

W ostatnich dwóch latach nastąpił bardzo szybki rozwój szkoleń, które poświęcone są wprowadzaniu menedżerów w arkana sztuki coachingowej. Coaching menedżerski jest jednak nowym fenomenem. Najwcześniejsze publikacje, związane z coachingiem prowadzonym przez menedżerów, pochodzą z lat trzydziestych XX wieku i opisują rolę menedżerów sprzedaży jako ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023 [© Nejron Photo - Fotolia.com] Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023](https://s3.egospodarka.pl/grafika2/koszty-podatkowe/Delegacje-krajowe-i-zagraniczne-nowe-stawki-diety-przy-podrozach-sluzbowych-od-29-11-2022-i-01-01-2023-249192-150x100crop.jpg)

![Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com] Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com]](https://s3.egospodarka.pl/grafika2/pozyczka-gotowkowa/Pozyczki-na-bardzo-wysoki-procent-111764-50x33crop.jpg) Pożyczki na bardzo wysoki procent

Pożyczki na bardzo wysoki procent

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-150x100crop.jpg)

![Konflikt o pracę zdalną: firmy chcą powrotu do biur, pracownicy wolą elastyczność [© wygenerowane przez AI] Konflikt o pracę zdalną: firmy chcą powrotu do biur, pracownicy wolą elastyczność](https://s3.egospodarka.pl/grafika2/zarzadzanie-zasobami-ludzkimi/Konflikt-o-prace-zdalna-firmy-chca-powrotu-do-biur-pracownicy-wola-elastycznosc-271215-150x100crop.jpg)

![Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę [© pexels] Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę](https://s3.egospodarka.pl/grafika2/nowe-mieszkania/Mieszkanie-pod-klucz-czy-stan-deweloperski-Polacy-wybieraja-wygode-271211-150x100crop.jpg)

![Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie? [© wygenerowane przez AI] Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie?](https://s3.egospodarka.pl/grafika2/rozwod/Szybki-rozwod-Nie-z-kredytem-hipotecznym-Jak-rozstac-sie-ze-wspolnymi-zobowiazaniami-po-rozwodzie-271199-150x100crop.jpg)

![Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami [© wygenerowane przez AI] Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Gdzie-w-Polsce-place-rosna-najszybciej-Oto-branze-z-najwiekszymi-podwyzkami-271198-150x100crop.jpg)