-

![Fałszywe programy antywirusowe atakują Fałszywe programy antywirusowe atakują]()

Fałszywe programy antywirusowe atakują

... na rozbieżność w nazwach. Inną interesującą cechą tej aplikacji było to, że użytkownicy musieli za nią zapłacić. To oznacza, że jej twórcy od razu zaczęli zarabiać pieniądze bez konieczności wymyślania dodatkowych „przekrętów”, takich jak żądanie okupu w zamian za usunięcie „szkodliwego oprogramowania”, które zostało rzekomo wykryte na ...

-

![Prekariat. Młodzi bez perspektyw [© Focus Pocus LTD - Fotolia.com] Prekariat. Młodzi bez perspektyw]()

Prekariat. Młodzi bez perspektyw

... zostało przez Guya Standinga - profesora Uniwersytetu w Bath i pochodzi od łacińskiego precarium, jak w średniowieczu określano ziemię wydzielaną na prośbę biednym chłopom, która podlegała zwrotowi na każde żądanie, oraz proletarius, jak Rzymianie nazywali obywateli najniższej klasy. Prekariat, jak widzą go zaś dzisiejsi socjologowie, to grupa ...

-

![Zasady cyberbezpieczeństwa dezorganizują pracę i są bezsensowne [© Freepik] Zasady cyberbezpieczeństwa dezorganizują pracę i są bezsensowne]()

Zasady cyberbezpieczeństwa dezorganizują pracę i są bezsensowne

... więcej, skierowane są przede wszystkim w firmy i instytucje. Zaszyfrowanie danych i żądanie okupu to dla cyberprzestępców doskonała szansa wzbogacenia się. O zagrożeniach się ... potwierdzić swoich kompetencji. To niestety potencjalne czułe punkty organizacji, podatne na przykład na ataki phishingowe, które mogą sprawić, że firma lub organizacja straci ...

-

![Tydzień 37/2003 (08-07.14.2003) [© Alexandr Mitiuc Fotolia.com] Tydzień 37/2003 (08-07.14.2003)]()

Tydzień 37/2003 (08-07.14.2003)

... ciągu jest powyżej 6%. Biały Dom zaproponował Turcji kredyty o wartości 8,5mld USD na "wsparcie reform gospodarczych w Turcji i złagodzenie szoku wywołanego wojną z ... żądanie tym, że rocznie tracą duże sumy z powodu niesprzedanej produkcji bawełny, a nie mogą jej sprzedać, bo na rynku króluje tania (z powodu subsydiów) bawełna z USA, zaniżając ceny na ...

Tematy: -

![Tydzień 52/2006 (25-31.12.2006) [© RVNW - Fotolia.com] Tydzień 52/2006 (25-31.12.2006)]()

Tydzień 52/2006 (25-31.12.2006)

... inflacja jest szacowana na 8,5-9%. Rezerwy Banku Rosji w ... żądanie, by jeśli Yukos International nie zastosuje się do tego werdyktu, syndyk miał prawo żądać odszkodowanie tak od tej firmy, jak i od podmiotów z nią powiązanych (w tym od PKN Orlen). Teraz rosyjskie Federalne Służby Podatkowe wszczęły postępowanie przeciw PwC - jednej z największych na ...

-

![Świat: wydarzenia tygodnia 32/2010 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 32/2010]()

Świat: wydarzenia tygodnia 32/2010

... r użycie gazu ziemnego na ... na niewystarczającą ochrony prywatności obywateli UE. Umowa została wymuszona na UE przez wprowadzone w USA ustawodawstwo antyterrorystyczne. W oparciu o umowę USA będą mogli żądać transferu danych. Co prawda najpierw amerykańskie wnioski będą musiały być zatwierdzone przez unijną agencję Europol, aby sprawdzić, czy żądanie ...

-

![Cisco: bezpieczeństwo w Internecie 2016 [© NicoElNino - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2016]()

Cisco: bezpieczeństwo w Internecie 2016

... przynoszących wymierne zyski. Bezpośrednie ataki przeprowadzone przez cyberprzestępców, tylko w przypadku ransomware (szyfrowanie danych i żądanie okupu za możliwość ich odzyskania), przynosiły średnio zysk na poziomie 34 mln USD na jeden atak. Jednocześnie cyberprzestępcy działają nie widząc większych utrudnień dla swojej działalności ze strony ...

-

![Ochrona przed ransomware w 10 krokach Ochrona przed ransomware w 10 krokach]()

Ochrona przed ransomware w 10 krokach

... żądanie okupu w celu odblokowania lub odszyfrowania systemu, plików lub danych. Jak dochodzi do ataku? Ransomware może być przemycany na wiele różnych sposobów, ale najczęstszym wektorem ataku są pliki dołączone do poczty elektronicznej. Innym popularnym sposobem na ... bezpieczeństwa. Cyberprzestępczość jest nastawioną na zysk działalnością generującą ...

-

![Czy RODO nadąży za sztuczną inteligencją? [© trahko - Fotolia.com ] Czy RODO nadąży za sztuczną inteligencją?]()

Czy RODO nadąży za sztuczną inteligencją?

... żądanie użytkownika za sprzeczne ze zdrowym rozsądkiem i zdecyduje zachować dane, bądź będzie chciał je wykorzystywać w celu dalszego rozwoju możliwości systemu. Nowe regulacje stawiają sprawę jasno opowiadając się po stronie użytkownika. Architekci systemów AI muszą mieć to na ...

-

![Strony internetowe - technologia flash [© Minerva Studio - Fotolia.com] Strony internetowe - technologia flash]()

Strony internetowe - technologia flash

... osobom blokującym w swoich przeglądarkach elementy Flash. Wybór strony opartej wyłącznie na technologii Flash można z czystym sumieniem polecić tylko firmom lub ... coraz częstszego sięgania po nią? Przede wszystkim powszechne i bezpośrednio wyrażane żądanie internautów: „Zabawcie nas!”. Do treści najchętniej poszukiwanych w Sieci przez internautów ...

-

![Europa: wydarzenia tygodnia 33/2017 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 33/2017]()

Europa: wydarzenia tygodnia 33/2017

... APPLE karą 13 mld euro. Rząd w Dublinie odrzucił zarzuty Komisji Europejskiej, oraz żądanie KE dotyczące ściągnięcia od firmy Apple zaległych podatków. Twierdzi, że ... 20-24 lata). Wg Eurostat-u w 2016 r. najwięcej młodych pracuje i uczy się w Holandii, na Malcie i w Danii. Największe z tym problemy mają Włosi, Rumuni, Grecy, Bułgarzy, Cypryjczycy, ...

-

![WannaCry ma godnego następcę [© junce11 - Fotolia.com] WannaCry ma godnego następcę]()

WannaCry ma godnego następcę

... przeprowadzenie kampanii spamowej wymierzonej w tysiące czy dziesiątki tysięcy ofiar i żądanie od każdej z nich setek czy tysięcy dolarów. SamSamerzy zadziałali z ... w stanie wykryć [programu]" jest jedną z niewielu prawd w tym oszustwie, z prostego powodu: na szczęście w tym przypadku nie ma żadnego złośliwego programu do wykrycia. Dla jasności ...

-

![Ransomware: Trash Panda i powrót NoCry Ransomware: Trash Panda i powrót NoCry]()

Ransomware: Trash Panda i powrót NoCry

... im fałszywego przekonania, iż pobierają plik z bezpiecznego, legalnego źródła. Po uruchomieniu NoCry, oprogramowanie szyfruje pliki na zainfekowanym urządzeniu, dodaje do nich rozszerzenie „.rcry”, a następnie wyświetla żądanie okupu. Wyróżniającym aspektem działania autorów NoCry jest waluta, w jakiej opłacony miałby zostać okup, czyli USDT-TRC20 ...

-

![Cyberataki to norma w polskim biznesie. Jak atakują cyberprzestępcy? [© Cliff Hang z Pixabay] Cyberataki to norma w polskim biznesie. Jak atakują cyberprzestępcy?]()

Cyberataki to norma w polskim biznesie. Jak atakują cyberprzestępcy?

... także danych osobowych. Kolejnym krokiem jest żądanie okupu – zwykle bardzo wysokiego. Niestety w tej sytuacji firmie bardzo trudno liczyć na pozytywny obrót spraw, bo albo ... biznesu” wiele firm padło również ofiarami ataku DDoS (Distributed Denial of Service) polegającego na przeciążeniu serwera lub sieci ogromną liczbą żądań z wielu urządzeń, często ...

-

![Tydzień 18/2005 (02-08.05.2005) [© RVNW - Fotolia.com] Tydzień 18/2005 (02-08.05.2005)]()

Tydzień 18/2005 (02-08.05.2005)

... w dyskusji nad przyszłością budżetu na lata 2007-2013 godząc się na redukcję w budżecie proponuje likwidacje rabatów i mechanizmów korygujacych, które dotąd zmniejszały wysokość wpłaty do brukselskiej kasy. Z najwiekszego rabatu korzysta dziś Wielka Brytania, która otrzymała go na zdecydowane żądanie M. Thatcher w trakcie szczytu w Fontainebleau ...

-

![Roaming - czyli jak tanio dzwonić za granicą? Roaming - czyli jak tanio dzwonić za granicą?]()

Roaming - czyli jak tanio dzwonić za granicą?

... dokonanie wyboru eurotaryfy lub jakiejkolwiek taryfy roamingowej. Klienci mają dwa miesiące na poinformowanie operatora o dokonanym wyborze. Klienci, którzy w ciągu dwóch miesięcy ... operatora bezpłatny numer, gdzie klient będzie mógł uzyskać informacje o opłatach). Żądanie udostępniania takich informacji klient powinien złożyć pod bezpłatnym numerem ...

-

![Rozwój społeczno-gospodarczy a wolny handel Rozwój społeczno-gospodarczy a wolny handel]()

Rozwój społeczno-gospodarczy a wolny handel

... Jakie są rzeczywiste koszty społeczne — koszty wyrażające się w cięciach wydatków na edukację, w zwiększonej bezdomności — całego tego pakietu rozwiązań polityczno-prawnych, pakietu którego ... tysiące — powoli łączące się w alternatywny model gospodarczy. W Cochobambie w Boliwii oznacza to żądanie by nie uznawać wody za towar lecz za prawo człowieka, ...

-

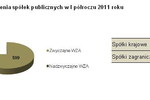

![Walne zgromadzenia I-VI 2011 Walne zgromadzenia I-VI 2011]()

Walne zgromadzenia I-VI 2011

... akcjonariuszy mających prawo do udziału w WZ. Zgodnie z zapisami Kodeksu spółek handlowych lista uprawnionych ze zdematerializowanych akcji na okaziciela, którzy zarejestrują się do udziału w WZ (złożą żądanie o wydanie zaświadczenia o prawie uczestnictwa w WZ u swojego brokera), jest udostępniana spółce przez KDPW na tydzień przed datą WZ.

-

![Tydzień 21/2004 (17-23.05.2004) [© Alexandr Mitiuc Fotolia.com] Tydzień 21/2004 (17-23.05.2004)]()

Tydzień 21/2004 (17-23.05.2004)

... na rachunku obrotów bieżących. W całym roku obrachunkowym 2003/2004 nadwyżka ta osiągnęła rekordowy poziom 151mld USD. Roczna wartość eksportu wzrosła o 6,5%, a wartość importu o 4,1%. Pojawiły się informacje, że USA mogą zażądać rekompensaty za straty w handlu, powstałe w wyniku rozszerzenia UE o 10 państw. Żądanie ... wpływu na rozwój sytuacji na tym ...

-

![Tydzień 2/2006 (09-15.01.2006) [© RVNW - Fotolia.com] Tydzień 2/2006 (09-15.01.2006)]()

Tydzień 2/2006 (09-15.01.2006)

... Ma kłopoty z Gazpromem, który żąda zgody na dwukrotny wzrost cen do 160 USD/1000 m sześciennych gazu. Mołdawia odrzuca to żądanie, ale jest skłonna do kompromisu i proponuje ... poziom deficytu przekraczał 3%, a w tym roku wg francuskiego rządu będzie niższy , „na styk” z wymaganiami traktatowymi (optymiści mówią nawet o poziomie 2,9%PKB). Dalsza ...

-

![Polski konsument 2009 Polski konsument 2009]()

Polski konsument 2009

... na nasze żądanie powinien wydawać nie tylko sprzedawca w sklepie, ale również handlujący na ...

-

![Złośliwe programy atakują urządzenia mobilne [© Amir Kaljikovic - Fotolia.com] Złośliwe programy atakują urządzenia mobilne]()

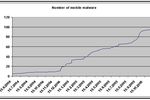

Złośliwe programy atakują urządzenia mobilne

... dodatkowe złośliwe moduły na zainfekowany serwer, tak jak w przypadku ataków DarkLeech. CDorked nie zapisywał żadnych informacji na dysku twardym serwera WWW – wszystko zapisywano w pamięci, a dostęp uzyskiwano za pośrednictwem zakamuflowanych żądań GET, przesyłanych przez atakujących na docelowy serwer. Żadne tego typu żądanie GET nie zostało ...

-

![Deepfake - nowy poziom cyberzagrożeń [© Amir Kaljikovic - Fotolia.com] Deepfake - nowy poziom cyberzagrożeń]()

Deepfake - nowy poziom cyberzagrożeń

... które nigdy nie zostaną poproszeni poprzez komunikat na przykład w mediach społecznościowych czy SMS. Konieczne jest poinformowanie wszystkich zainteresowanych o pełnym zakresie tych niepożądanych działań. Wdrożenie kanałów uwierzytelniania wieloskładnikowego, aby zweryfikować każde żądanie. Jeśli komunikacja rozpoczyna się od wiadomości tekstowej ...

-

![5 cyberoszustw wymierzonych w seniorów [© Steve Buissinne z Pixabay] 5 cyberoszustw wymierzonych w seniorów]()

5 cyberoszustw wymierzonych w seniorów

... na głębokie wyznania. Gdy oszust uzna, że zbudował z ofiarą na tej bazie wystarczająco silną relację, zacznie prosić o pieniądze lub nawet przysługę. Pierwsze prośby mogą dotyczyć czegoś małego, np. zakupu lekarstwa. Jeśli to się powiedzie, pojawia się żądanie ...

-

![35 lat ransomware 35 lat ransomware]()

35 lat ransomware

... określone sektory przemysłowe, ze względu na ich rentowność i posiadanie wrażliwych informacji – ... Na przestrzeni lat pojawiło się też wiele imitacji ransomware. Widzieliśmy fałszywe ataki ransomware, które po prostu przedstawiają żądanie okupu, nie zadając sobie trudu zaszyfrowania danych, mając nadzieję, że ofiary zapłacą bez względu na ...

-

![Czy Bluetooth jest bezpieczny? Czy Bluetooth jest bezpieczny?]()

Czy Bluetooth jest bezpieczny?

... wie o tym, że połączenie jest w dalszym ciągu aktywne. Następnie agresor wysyła żądanie ponownego wygenerowania klucza Link Key. W rezultacie urządzenie agresora otrzymuje prawo ... _Reply'. W pewnych okolicznościach może to spowodować usunięcie klucza Link Key na urządzeniu ofiary i w efekcie - przejście w tryb parowania. BlueChop Celem tego ataku ...

-

![Tydzień 44/2006 (30.10-05.11.2006) [© RVNW - Fotolia.com] Tydzień 44/2006 (30.10-05.11.2006)]()

Tydzień 44/2006 (30.10-05.11.2006)

... międzynarodowym arbitrażu Eureko ponowiło żądanie dokończenia prywatyzacji PZU zaczętej przed siedmiu laty. Chce sprzedania mu dodatkowego pakietu akcji, na warunkach sprzed ... zabrać część ich przywilejów emerytalnych. Od 2008 roku mieliby przechodzić na emerytury pomostowe, na tych samych zasadach jak pracownicy zatrudnieni w szczególnych warunkach, ...

-

![Windows Vista i wirusy [© Nmedia - Fotolia.com] Windows Vista i wirusy]()

Windows Vista i wirusy

... aplikacji będzie mniej krytyczna niż luka w aplikacji działającej z dużymi przywilejami. Inną rzeczą przemawiającą na korzyść User Account Control jest to, że istnieje niewielka ... większości użytkowników przed uruchamianiem załączników, czy można oczekiwać, że żądanie wprowadzenia hasła administratora tak naprawdę coś zmieni? Według specjalistów z ...

-

![Coraz większe zagrożenie wirusami Coraz większe zagrożenie wirusami]()

Coraz większe zagrożenie wirusami

... tego, że pieniądze były przekazywane do Rosji za pośrednictwem banków na Karaibach i na Łotwie, brytyjska policja zdołała wyśledzić sprawców i doprowadzić do ich ... agresywnie rozprzestrzenia się większość odmian wirusa Cabir, które stale wyświetlają żądanie połączenia Bluetooth, nawet jeśli uzyskują odpowiedź przeczącą. Znudzony ciągłymi ...

-

![Ciemne strony internetu [© Minerva Studio - Fotolia.com] Ciemne strony internetu]()

Ciemne strony internetu

... lub na jego żądanie zasądzić odpowiednią sumę pieniężną na wskazany przez niego cel społeczny, niezależnie od innych środków potrzebnych do usunięcia skutków naruszenia. Jeżeli wskutek naruszenia dobra osobistego została wyrządzona szkoda majątkowa, poszkodowana firma może żądać jej naprawienia na ...

-

![Ewolucja złośliwego oprogramowania I-III 2007 Ewolucja złośliwego oprogramowania I-III 2007]()

Ewolucja złośliwego oprogramowania I-III 2007

... dla większości nowych szkodliwych programów. Nastąpi również wzrost liczby ukierunkowanych ataków na średnie i duże przedsiębiorstwa. Oprócz tradycyjnej kradzieży informacji, celem takich ataków będzie wyłudzanie pieniędzy od atakowanych organizacji, w tym żądanie zapłaty za odszyfrowanie danych. Jednym z głównych wektorów infekcji będą pliki MS ...

-

![Ewolucja złośliwego oprogramowania VII-IX 2007 Ewolucja złośliwego oprogramowania VII-IX 2007]()

Ewolucja złośliwego oprogramowania VII-IX 2007

... się z jedną ze stron monitorowanych przez trojana w celu przechwytywania danych, żądanie jest przekierowywane na stronę phishingową lub do oryginalnej strony dodawane jest nowe pole wprowadzania danych. Zawartość strony jest modyfikowana na komputerze użytkownika, zanim strona zostanie wyświetlona przez przeglądarkę. Kradzież certyfikatów. Cechą ...

-

![Komunikator ICQ a ataki internetowe Komunikator ICQ a ataki internetowe]()

Komunikator ICQ a ataki internetowe

... sprzedany za sporą sumę pieniędzy. Ostatnim etapem jest wysyłanie wiadomości z przekonującymi prośbami o pożyczenie niewielkiej kwoty pieniędzy. Po otrzymaniu odpowiedzi na takie żądanie wkracza haker, który wykorzystuje swoją wiedzę psychologiczną i socjotechniczną. Następnie "porwane" numery mogą zostać sprzedane hurtowo spamerom. Opisany wyżej ...

-

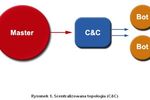

![Sieci botnet: dochodowy interes Sieci botnet: dochodowy interes]()

Sieci botnet: dochodowy interes

... kontroli, bot łączy się z centrum kontroli lub z innymi maszynami w sieci, wysyła żądanie, a następnie wykonuje zwrócone polecenie. Właściciel zainfekowanej maszyny zwykle nawet nie ... Bot wykorzystywany do tworzenia sieci zombie może pobierać inny szkodliwy program, na przykład trojana kradnącego hasła, i infekować nim wszystkie komputery w botnecie, ...

Tematy: boty, bot, botnet, IRCbot, program dla hakerów, sieci zombie, ataki DDoS, komputery zombie, backdoor -

![Phishing i scam: techniki hakerów Phishing i scam: techniki hakerów]()

Phishing i scam: techniki hakerów

... tę sztuczkę w celu uzyskania dostępu do kont e-mail. Kontrola nad pocztą elektroniczną użytkowników pozwala cyberprzestępcom na uzyskanie dostępu do danych osobowych ofiary na innych serwisach internetowych poprzez żądanie nowych haseł dla tych serwisów. Kolejną popularną metodą przechwytywania haseł do poczty elektronicznej jest wysyłanie ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Prekariat. Młodzi bez perspektyw [© Focus Pocus LTD - Fotolia.com] Prekariat. Młodzi bez perspektyw](https://s3.egospodarka.pl/grafika2/prekariusz/Prekariat-Mlodzi-bez-perspektyw-152808-150x100crop.jpg)

![Zasady cyberbezpieczeństwa dezorganizują pracę i są bezsensowne [© Freepik] Zasady cyberbezpieczeństwa dezorganizują pracę i są bezsensowne](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Zasady-cyberbezpieczenstwa-dezorganizuja-prace-i-sa-bezsensowne-265973-150x100crop.jpg)

![Tydzień 37/2003 (08-07.14.2003) [© Alexandr Mitiuc Fotolia.com] Tydzień 37/2003 (08-07.14.2003)](https://s3.egospodarka.pl/grafika//Tydzien-37-2003-08-07-14-2003-12AyHS.jpg)

![Tydzień 52/2006 (25-31.12.2006) [© RVNW - Fotolia.com] Tydzień 52/2006 (25-31.12.2006)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-52-2006-25-31-12-2006-sNRO59.jpg)

![Świat: wydarzenia tygodnia 32/2010 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 32/2010](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-32-2010-12AyHS.jpg)

![Cisco: bezpieczeństwo w Internecie 2016 [© NicoElNino - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2016](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cisco-bezpieczenstwo-w-Internecie-2016-170732-150x100crop.jpg)

![Czy RODO nadąży za sztuczną inteligencją? [© trahko - Fotolia.com ] Czy RODO nadąży za sztuczną inteligencją?](https://s3.egospodarka.pl/grafika2/RODO/Czy-RODO-nadazy-za-sztuczna-inteligencja-207435-150x100crop.jpg)

![Strony internetowe - technologia flash [© Minerva Studio - Fotolia.com] Strony internetowe - technologia flash](https://s3.egospodarka.pl/grafika/flash/Strony-internetowe-technologia-flash-iG7AEZ.jpg)

![Europa: wydarzenia tygodnia 33/2017 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 33/2017](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-33-2017-sNRO59.jpg)

![WannaCry ma godnego następcę [© junce11 - Fotolia.com] WannaCry ma godnego następcę](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/WannaCry-ma-godnego-nastepce-208105-150x100crop.jpg)

![Cyberataki to norma w polskim biznesie. Jak atakują cyberprzestępcy? [© Cliff Hang z Pixabay] Cyberataki to norma w polskim biznesie. Jak atakują cyberprzestępcy?](https://s3.egospodarka.pl/grafika2/cyberataki/Cyberataki-to-norma-w-polskim-biznesie-Jak-atakuja-cyberprzestepcy-262677-150x100crop.jpg)

![Tydzień 18/2005 (02-08.05.2005) [© RVNW - Fotolia.com] Tydzień 18/2005 (02-08.05.2005)](https://s3.egospodarka.pl/grafika/wydarzenia/Tydzien-18-2005-02-08-05-2005-sNRO59.jpg)

![Tydzień 21/2004 (17-23.05.2004) [© Alexandr Mitiuc Fotolia.com] Tydzień 21/2004 (17-23.05.2004)](https://s3.egospodarka.pl/grafika/komentarz-gospodarczy/Tydzien-21-2004-17-23-05-2004-12AyHS.jpg)

![Tydzień 2/2006 (09-15.01.2006) [© RVNW - Fotolia.com] Tydzień 2/2006 (09-15.01.2006)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-2-2006-09-15-01-2006-sNRO59.jpg)

![Złośliwe programy atakują urządzenia mobilne [© Amir Kaljikovic - Fotolia.com] Złośliwe programy atakują urządzenia mobilne](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Zlosliwe-programy-atakuja-urzadzenia-mobilne-122665-150x100crop.jpg)

![Deepfake - nowy poziom cyberzagrożeń [© Amir Kaljikovic - Fotolia.com] Deepfake - nowy poziom cyberzagrożeń](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Deepfake-nowy-poziom-cyberzagrozen-239936-150x100crop.jpg)

![5 cyberoszustw wymierzonych w seniorów [© Steve Buissinne z Pixabay] 5 cyberoszustw wymierzonych w seniorów](https://s3.egospodarka.pl/grafika2/senior/5-cyberoszustw-wymierzonych-w-seniorow-257476-150x100crop.jpg)

![Tydzień 44/2006 (30.10-05.11.2006) [© RVNW - Fotolia.com] Tydzień 44/2006 (30.10-05.11.2006)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-44-2006-30-10-05-11-2006-vgmzEK.jpg)

![Windows Vista i wirusy [© Nmedia - Fotolia.com] Windows Vista i wirusy](https://s3.egospodarka.pl/grafika/Windows-Vista/Windows-Vista-i-wirusy-Qq30bx.jpg)

![Ciemne strony internetu [© Minerva Studio - Fotolia.com] Ciemne strony internetu](https://s3.egospodarka.pl/grafika/marka/Ciemne-strony-internetu-iG7AEZ.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Renta wdowia - wnioski już od 1 stycznia 2025 [© Freepik] Renta wdowia - wnioski już od 1 stycznia 2025](https://s3.egospodarka.pl/grafika2/renta-wdowia/Renta-wdowia-wnioski-juz-od-1-stycznia-2025-263356-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Ile kosztuje remont mieszkania w 2026? Blisko 70 tys. zł to wariant ekonomiczny [© pexels] Ile kosztuje remont mieszkania w 2026? Blisko 70 tys. zł to wariant ekonomiczny](https://s3.egospodarka.pl/grafika2/remont-mieszkania/Ile-kosztuje-remont-mieszkania-w-2026-Blisko-70-tys-zl-to-wariant-ekonomiczny-270777-150x100crop.jpg)

![KSeF dla zwolnionych z VAT: Przewodnik po nowych zasadach fakturowania [© wygenerowane przez AI] KSeF dla zwolnionych z VAT: Przewodnik po nowych zasadach fakturowania](https://s3.egospodarka.pl/grafika2/zwolnienie-z-VAT/KSeF-dla-zwolnionych-z-VAT-Przewodnik-po-nowych-zasadach-fakturowania-270768-150x100crop.jpg)

![Zaangażowanie umiera w ciszy. Te drobne sygnały powinny cię zaalarmować [© wygenerowane przez AI] Zaangażowanie umiera w ciszy. Te drobne sygnały powinny cię zaalarmować](https://s3.egospodarka.pl/grafika2/zaangazowanie-w-prace/Zaangazowanie-umiera-w-ciszy-Te-drobne-sygnaly-powinny-cie-zaalarmowac-270756-150x100crop.jpg)

![Małe firmy zyskają prawo do kontroli L4. Każdy pracodawca będzie mógł sam sprawdzić pracownika na zwolnieniu [© wygenerowane przez AI] Małe firmy zyskają prawo do kontroli L4. Każdy pracodawca będzie mógł sam sprawdzić pracownika na zwolnieniu](https://s3.egospodarka.pl/grafika2/kontrola-zwolnien-lekarskich/Male-firmy-zyskaja-prawo-do-kontroli-L4-Kazdy-pracodawca-bedzie-mogl-sam-sprawdzic-pracownika-na-zwolnieniu-270753-150x100crop.jpg)

![Umowa handlowa UE-Indie. Czy polski rynek pracy zostanie zalany pracownikami z Indii? [© wygenerowane przez AI] Umowa handlowa UE-Indie. Czy polski rynek pracy zostanie zalany pracownikami z Indii?](https://s3.egospodarka.pl/grafika2/polski-eksport/Umowa-handlowa-UE-Indie-Czy-polski-rynek-pracy-zostanie-zalany-pracownikami-z-Indii-270752-150x100crop.jpg)