-

![Zagrożenia internetowe I-VI 2008 [© Scanrail - Fotolia.com] Zagrożenia internetowe I-VI 2008]()

Zagrożenia internetowe I-VI 2008

... łącza do odpowiednich, legalnych stron docelowych. Jednakże zawierała również numer telefonu, na który należało zadzwonić, aby ponownie uaktywnić rzekomo „zablokowane” konto użytkownika. Po nawiązaniu połączenia z podanym numerem użytkownicy byli proszeni o podanie numeru karty kredytowej i kodu PIN, co bez ich wiedzy zapewniało oszustom dostęp do ...

-

![Jak promować firmę na social media? [© Minerva Studio - Fotolia.com] Jak promować firmę na social media?]()

Jak promować firmę na social media?

... działanie pracowników w social media będzie uregulowane w polityce social media firmy. Od „firmy trudnej do osiągnięcia” do „dostępnej wszędzie” Aby stworzyć więź z klientami, nie wystarczy podać na stronie adres e-mail i numer telefonu do obsługi klienta. Dzisiaj ludzie chcą wchodzić w interakcje przez różne środki komunikacji, m.in. Twitter ...

-

![Spam w VIII 2010 Spam w VIII 2010]()

Spam w VIII 2010

... bardziej różnorodna niż w lipcu. Zawiera 10 szkodliwych programów, które należą do 9 różnych rodzin. Na prowadzeniu utrzymała się rodzina Trojan-Downloader.Win32.Agent ... jest fakt, że wśród kontaktów oferowanych przez spamerów był moskiewski numer telefonu oraz e-mail z domeną yandex.ru. Wnioski W sierpniu liczba e-maili zawierających szkodliwe ...

-

![Komunikacja z mediami w zarządzaniu kryzysowym Komunikacja z mediami w zarządzaniu kryzysowym]()

Komunikacja z mediami w zarządzaniu kryzysowym

... funkcjonowania w branży, nazwiska członków zarządu oraz ważniejszych współpracowników, obowiązujące zasady bezpieczeństwa i procedury wewnętrzne obowiązujące w instytucji, numer telefonu biura prasowego instytucji do kontaktu z mediami. Określone powyżej pakiety informacji muszą być dostępne w siedzibie głównej instytucji oraz na miejscu zdarzenia ...

-

![Spam w I 2012 r. Spam w I 2012 r.]()

Spam w I 2012 r.

... procentowych. Podsumowując, sześć pierwszych miejsc w rankingu najpopularniejszych źródeł spamu należało do państw z Azji i Ameryki Łacińskiej. Spośród państw zachodnioeuropejskich najwyższe pozycje ... osobowe (na przykład nazwisko, adres e-mail, adres pocztowy, numer telefonu itd.). Podczas dokonywania zakupu w oszukańczym sklepie internetowym ...

-

![Pokolenie Y a zwyczaje internetowe [© Fotowerk - Fotolia.com] Pokolenie Y a zwyczaje internetowe]()

Pokolenie Y a zwyczaje internetowe

... wobec podawania znacznie większej ilości informacji - tylko niektórzy podają numer telefonu, adres domowy lub inne dane osobowe. Napędzanie światowych danych Prawie 90 procent respondentów - średnia zarówno na całym świecie jak i w Polsce - wrzuca zdjęcia do internetu celem ich udostępnienia lub przechowania na stronach internetowych ...

-

![E-mail marketing: jak zbierać adresy? [© Javierafael - Fotolia.com] E-mail marketing: jak zbierać adresy?]()

E-mail marketing: jak zbierać adresy?

... klientów trafiających do sklepu, np. z wyszukiwarki. Sektor: firmy chcące zwiększyć zasięg komunikatów e‑mailowych Potrzebujesz 100 tys. nowych odbiorców twojego mailingu sprzedażowego. Na wczoraj. Znasz tę sytuację? Wielu marketerów wybiera wówczas na swoich telefonach numer telefonu do zaufanego brokera danych i zleca wysyłkę do zewnętrznej ...

-

![Strona mobilna czy responsywna? [© bagiuiani - Fotolia.com] Strona mobilna czy responsywna?]()

Strona mobilna czy responsywna?

... , które przyczyniają się do zwiększenia sprzedaży. Ciekawym przykładem jest np. dodanie opcji rezerwacji, z poziomu smartfona, wizyty u dentysty lub miejsca noclegowego w hotelu czy pensjonacie. Warto również zwrócić uwagę na przyciski szybkiego kontaktu z firmą. Pozwalają one za pomocą jednego kliknięcia wybrać numer telefonu, bez konieczności ...

-

![Dama cyfrowa. Wywiad z minister Anną Streżyńską [© Sergey Nivens - Fotolia.com] Dama cyfrowa. Wywiad z minister Anną Streżyńską]()

Dama cyfrowa. Wywiad z minister Anną Streżyńską

... prowokacje się zaczynają. Jakieś niezidentyfikowane osoby wydzwaniają podając się za mnie (a zatem robią to kobiety) do różnych poważnych instytucji. Podają też nieprawdziwy numer telefonu. Odwrotnie, do mnie wydzwaniają osoby podające się za przedstawicieli różnych instytucji, czasem naprawdę zaskakujących. Poproszeni o przedstawienie sprawy ...

-

![Dwuetapowa weryfikacja, czyli jeszcze bezpieczniejsze konto internetowe Dwuetapowa weryfikacja, czyli jeszcze bezpieczniejsze konto internetowe]()

Dwuetapowa weryfikacja, czyli jeszcze bezpieczniejsze konto internetowe

... nie uzyska dostępu do naszego konta. Prowadzi to do konieczności stosowania dodatkowego zabezpieczenia, na przykład dwuetapowej weryfikacji. W pierwszym kroku wpisuje się login i hasło do konta, w drugim wprowadza się jednorazowy kod, który generowany jest dla tej konkretnej operacji i przesłany na numer telefonu komórkowego podanego uprzednio ...

-

![Omnichannel w e-commerce. Jak wygląda wielokanałowość po polsku? [© BillionPhotos.com - Fotolia.com] Omnichannel w e-commerce. Jak wygląda wielokanałowość po polsku?]()

Omnichannel w e-commerce. Jak wygląda wielokanałowość po polsku?

... Jedynie 3% uwzględnionych w analizie sprzedawców ogranicza kontakt z klientem do jednego kanału, podczas gdy niemal połowa (46%) oddaje do dyspozycji konsumentów cztery różne rodzaje obsługi klienta. Standardem w sklepach internetowych jest kontakt za pośrednictwem infolinii – numer telefonu, pod którym klienci mogą sprawdzić status zamówienia lub ...

-

![Oszustwo na Ray Ban Oszustwo na Ray Ban]()

Oszustwo na Ray Ban

... do tego celu krótkich skryptów. Nadawca mógł bardzo szybko napisać kody na komputerze Mac do wysyłania wiadomości będącej przynętą. Przed wysłaniem informacji na numer telefonu ...

-

![Empatyczne ataki ransomware Empatyczne ataki ransomware]()

Empatyczne ataki ransomware

... bo ich brak jest dla mnie dużym problemem. Czy jest jakiś numer telefonu, pod który mogę zadzwonić, aby porozmawiać z Waszym przedstawicielem i wyjaśnić całą sprawę ... najbliższej okolicy. Kartę kupisz zwykle na stacji paliw lub w supermarkecie. Idziesz do kasy, płacisz, a w zamian otrzymujesz rachunek z kodem PIN. Wysyłasz zdjęcie sprzedawcy z ...

-

![Doxing i dark web. 2 powody dla których warto chronić dane osobowe Doxing i dark web. 2 powody dla których warto chronić dane osobowe]()

Doxing i dark web. 2 powody dla których warto chronić dane osobowe

... skan paszportu: 22 – 55 zł, dane dostępowe do usług subskrypcyjnych: 2 – 30 zł, tożsamość (imię i nazwisko, adres e-mail, numer telefonu, data urodzenia itd.): 2 – 40 zł, zdjęcie osoby ... tymi, które mają szczególnie prywatny charakter, np. nasze zdrowie. To prowadzi do wzrostu zagrożeń dla użytkowników, o czym świadczy rosnąca liczba wycieków ...

-

![Telefonia internetowa VoIP: usługi ważniejsze niż cena [© Minerva Studio - Fotolia.com] Telefonia internetowa VoIP: usługi ważniejsze niż cena]()

Telefonia internetowa VoIP: usługi ważniejsze niż cena

... ze strefy wrocławskiej (0-71) może mieć numer telefonu ze strefy warszawskiej (0-22) czy gdańskiej (0-58). Jeden telefon, kilka numerów Urządzenia telefonii internetowej umożliwiają bezproblemowe korzystanie z więcej niż jednego "tradycyjnego" numeru telefonicznego. Do jednego telefonu internetowego może być przypisane nawet kilka numerów ...

-

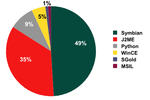

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012]()

Szkodliwe programy mobilne 2012

... i zainstalowanie programu, który był rzekomo niezbędny do uzyskania dostępu do systemu. Użytkownicy mogli wybrać sposób otrzymania odsyłacza do programu za pośrednictwem wiadomości tekstowej: podając wcześniej swój numer telefonu lub skanując kod QR. Odsyłacz w tym przykładzie prowadził do aplikacji AberSafe, pod którą w rzeczywistości krył ...

-

![Szkodliwe programy mobilne 2013 [© Köpenicker - Fotolia.com] Szkodliwe programy mobilne 2013]()

Szkodliwe programy mobilne 2013

... zaprojektowany interfejs oraz chciwość jego twórców. Po uruchomieniu trojan kradnie pieniądze właściciela urządzenia mobilnego – od 9 dolarów do całej kwoty na koncie użytkownika. Istnieje również ryzyko, że numer telefonu użytkownika zostanie zdyskredytowany, ponieważ trojan potrafi pobrać numery z listy kontaktów i wysłać na nie wiadomości SMS ...

-

![Scam telefoniczny - jak go powstrzymać? Scam telefoniczny - jak go powstrzymać?]()

Scam telefoniczny - jak go powstrzymać?

... rozmówcy wskazujący numer lokalny niekoniecznie musi oznaczać, że naprawdę mamy do czynienia z rozmową miejscową. Zdarzają się przypadki, że oszuści podszywają się pod dobrze znany numer telefonu, np. lokalnego pogotowia ratunkowego, i podają się za funkcjonariuszy policji. Celem takiego działania jest skłonienie ofiar do oddania cennych ...

-

![Uwaga na telefonicznych oszustów! [© Andres Rodriguez - Fotolia.com] Uwaga na telefonicznych oszustów!]()

Uwaga na telefonicznych oszustów!

... numer telefonu ofiary dzwoni - najczęściej w godzinach wieczornych lub nocnych, by zwiększyć prawdopodobieństwo oddzwonienia - zagraniczny numer ...

-

![Szkodliwe programy mobilne: ewolucja Szkodliwe programy mobilne: ewolucja]()

Szkodliwe programy mobilne: ewolucja

... krótkich numerów, ale mogą korzystać ze wspólnych. Po zapisaniu się do takich programów partnerskich cyberprzestępcy otrzymują zamiast całego prefiksu kombinację "prefiks +ID ... SIM. Aby wysłać pieniądze, należy wysłać na krótki numer 151 wiadomość o następującej treści "TP {numer telefonu odbiorcy#} {kwota w rupiach}". Oszuści wykorzystali tę okazję: ...

-

![Eskalacja zagrożeń na urządzenia mobilne Eskalacja zagrożeń na urządzenia mobilne]()

Eskalacja zagrożeń na urządzenia mobilne

... będzie mógł zalogować się do konta, zachęcali do pobrania aplikacji na swój telefon. Aby dopasować program do konkretnego platformy z jaką współpracował smartfon, użytkownik musiał podać markę i model urządzenia, a także wpisać swój numer telefonu. W krótkim czasie na wskazany numer był wysłany SMS z linkiem prowadzącym do strony, z której można ...

-

![Era czyta e-maile [© pizuttipics - Fotolia.com] Era czyta e-maile]()

Era czyta e-maile

... telefonu komórkowego na numer 608908 użytkownik konta zostaje automatycznie rozpoznany i połączony ze swoją skrzynką Eranet. W przypadku połączeń, w trakcie których numer telefonu użytkownika nie zostanie rozpoznany, system poprosi o podanie numeru telefonu ... . Nagrana wiadomość może być później odsłuchana przez telefon lub po zalogowaniu się do konta ...

Tematy: era, e-mail przez telefon -

![Samsung Z400 - telefon 3G Samsung Z400 - telefon 3G]()

Samsung Z400 - telefon 3G

... odtwarzacz plików MP3, kamerę wideo i dodatkową kamerę VGA do połączeń wideo. Jedną z dodatkowych, innowacyjnych funkcji jest funkcja antykradzieżowa Mobile Tracker (przy zmianie karty SIM telefon automatycznie wysyła powiadomienie na wcześniej ustawiony numer telefonu). Z400 spełnia oczekiwania dotyczące osobistego centrum komunikacji komórkowej ...

-

![Trojan Android.Pincer.2.origin wykrada SMS-y [© NOBU - Fotolia.com] Trojan Android.Pincer.2.origin wykrada SMS-y]()

Trojan Android.Pincer.2.origin wykrada SMS-y

... trojana Android.Pincer.2.origin jest przechwycenie przychodzących wiadomości SMS i przesłanie ich do cyberprzestępców. Wirus Android.Pincer.2.origin łączy się ze zdalnym serwerem i może przesłać do niego takie dane, jak: numer i model telefonu; numer seryjny i IMEI urządzenia; nazwę operatora, język używany domyślnie w systemie; wersję systemu ...

-

![Co drugi Europejczyk nie zna numeru 112 [© Sebastian Tomus - Fotolia.com] Co drugi Europejczyk nie zna numeru 112]()

Co drugi Europejczyk nie zna numeru 112

... numer 112 można dzwonić bezpłatnie z telefonu stacjonarnego lub komórkowego na terenie całej Unii Europejskiej. Pod tym numerem można uzyskać połączenie z właściwymi służbami ratunkowymi (miejscową policją, strażą pożarną, pogotowiem ratunkowym) w szeregu europejskich języków. Jest on dostępny 24 godziny na dobę, siedem dni w tygodniu. Do ...

-

![UKE a rynek telekomunikacyjny 2006-2011 UKE a rynek telekomunikacyjny 2006-2011]()

UKE a rynek telekomunikacyjny 2006-2011

... telefonu komórkowego spadła więc o ok. 18% (z 91,1 zł). Polityka Prezesa UKE zmusiła operatorów zasiedziałych do stosowania niższych marż na połączenia głosowe, zachęcając ich tym samym do poszukiwania innych źródeł przychodu (rozbudowa oferty dostępu mobilnego do Internetu). Miesięczny koszt korzystania z telefonu ...

-

![Spam z ofertą pożyczkową [© Andrea Danti - Fotolia.com] Spam z ofertą pożyczkową]()

Spam z ofertą pożyczkową

... sposób mogą wyłudzić istotne dane użytkownika – w tym informacje finansowe. Nawet bez dostępu do hasła do systemu bankowości online czy trzycyfrowego kodu CVV, paszport lub dane kontaktowe ... , w którym odbiorca jest proszony o podanie informacji osobowych, takich jak numer telefonu, adres e-mail, a nawet dane dotyczące paszportu. Należy pamiętać, że ...

-

![Telefon Samsung Z630 z HSDPA Telefon Samsung Z630 z HSDPA]()

Telefon Samsung Z630 z HSDPA

... ma także funkcję „Mobile Tracker”, która umożliwia odnalezienie telefonu w przypadku jego zgubienia/ukradzenia. Przy zmianie karty SIM telefon automatycznie wysyła wiadomość sms z informacją o numerze karty na wprowadzony wcześniej przez użytkownika numer. Tryb Offline umożliwia dostęp do zawartości telefonu bez łączenia się z siecią. Telefon Z630 ...

-

![GG telefon GG telefon]()

GG telefon

... . bramkę VoIP – niewielkie urządzenie, które po skonfigurowaniu i podłączeniu do Internetu i telefonu analogowego może służyć w domu lub pracy jako telefon działający w oparciu o usługę ... telefonii komórkowej. Dodatkowo użytkownik może przenieść do GG telefon dotychczasowy numer telefonii stacjonarnej od innego operatora. Zadzwoń do mnie na... GG ...

-

![myPhone 5300 FORTE myPhone 5300 FORTE]()

myPhone 5300 FORTE

... do zrobienia. Osobną, ale jakże liczną grupą potencjalnych użytkowników są miłośnicy sportów ekstremalnych, zwłaszcza tych w zimowym wydaniu. Model 5300 FORTE dedykowany jest każdemu narciarzowi, który na środku stoku choć raz musiał ściągać rękawicę i na mrozie wybierać numer telefonu ...

-

![Spam po polsku [© Joerg Habermeier - Fotolia.com] Spam po polsku]()

Spam po polsku

... użyty w spamie teoretycznie nie ma znaczenia – niezależnie od formy wciąż mamy do czynienia z niechcianą wiadomością. W praktyce jednak spam napisany w rodzimym języku znajduje większe ... oblany wiadrem zimnej wody, gdyż w zakładce „Kontakt” nie widnieje ani numer telefonu, ani adres mailowy. Jedyna droga kontaktu to tradycyjna poczta, a ta prowadzi ...

-

![Urządzenia mobilne na wakacjach Urządzenia mobilne na wakacjach]()

Urządzenia mobilne na wakacjach

... telefonu – i zawczasu zanotować wszystkie ważne dane ze swojego telefonu: numer infolinii operatora GSM, identyfikator klienta, swój numer telefonu, 15-cyfrowy numer IMEI (International Mobile Equipment Identifier), który jest niezbędnym numerem seryjnym urządzenia oraz numer ... przedpłaconej karty SIM z mobilnym dostępem do internetu. 5. Upewnij się, ...

-

![Heyah: nowy sposób doładowania [© pizuttipics - Fotolia.com] Heyah: nowy sposób doładowania]()

Heyah: nowy sposób doładowania

... numer telefonu Heyah, który ma zostać doładowany, oraz wpłacić wybraną kwotę od 20 do 500 zł, którą chcemy doładować konto. Sprzedawca automatycznie dokonuje zasilenia danego konta. Gdy zostanie ono uzupełnione kwotą do ...

-

![M.nokaut.pl - mobilna porównywarka cen M.nokaut.pl - mobilna porównywarka cen]()

M.nokaut.pl - mobilna porównywarka cen

... & PR Manager w Nokaut.pl. – W oknie wyszukiwarki należy wpisać nazwę produktu lub numer widoczny na kodzie kreskowym. Od osób, które skorzystają z naszej ... możliwość uzyskania przez użytkownika telefonu komórkowego informacji o produktach i usługach. – My postanowiliśmy nie czekać, aż tego typu komórki zawitają do Polski. Wprowadzamy w tej chwili ...

-

![Ewolucja złośliwego oprogramowania IV-VI 2007 Ewolucja złośliwego oprogramowania IV-VI 2007]()

Ewolucja złośliwego oprogramowania IV-VI 2007

... nie uznaje cyberataków za ataki zbrojne. To oznacza, że w stosunku do państw należących do NATO, które padły ofiarą tych ataków, nie stosuje się automatycznie ... okolicznościach szkodliwy użytkownik mógłby przekierować rozmowy z numeru właściciela telefonu na inny numer, wykonywać rozmowy telefoniczne bez wiedzy użytkownika, uniemożliwiać wykonywanie ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Zagrożenia internetowe I-VI 2008 [© Scanrail - Fotolia.com] Zagrożenia internetowe I-VI 2008](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Zagrozenia-internetowe-I-VI-2008-apURW9.jpg)

![Jak promować firmę na social media? [© Minerva Studio - Fotolia.com] Jak promować firmę na social media?](https://s3.egospodarka.pl/grafika/Facebook/Jak-promowac-firme-na-social-media-iG7AEZ.jpg)

![Pokolenie Y a zwyczaje internetowe [© Fotowerk - Fotolia.com] Pokolenie Y a zwyczaje internetowe](https://s3.egospodarka.pl/grafika2/Internet/Pokolenie-Y-a-zwyczaje-internetowe-110262-150x100crop.jpg)

![E-mail marketing: jak zbierać adresy? [© Javierafael - Fotolia.com] E-mail marketing: jak zbierać adresy?](https://s3.egospodarka.pl/grafika2/e-mail-marketing/E-mail-marketing-jak-zbierac-adresy-119492-150x100crop.jpg)

![Strona mobilna czy responsywna? [© bagiuiani - Fotolia.com] Strona mobilna czy responsywna?](https://s3.egospodarka.pl/grafika2/strona-mobilna/Strona-mobilna-czy-responsywna-135839-150x100crop.jpg)

![Dama cyfrowa. Wywiad z minister Anną Streżyńską [© Sergey Nivens - Fotolia.com] Dama cyfrowa. Wywiad z minister Anną Streżyńską](https://s3.egospodarka.pl/grafika2/Anna-Strezynska/Dama-cyfrowa-Wywiad-z-minister-Anna-Strezynska-170656-150x100crop.jpg)

![Omnichannel w e-commerce. Jak wygląda wielokanałowość po polsku? [© BillionPhotos.com - Fotolia.com] Omnichannel w e-commerce. Jak wygląda wielokanałowość po polsku?](https://s3.egospodarka.pl/grafika2/omnichannel/Omnichannel-w-e-commerce-Jak-wyglada-wielokanalowosc-po-polsku-174552-150x100crop.jpg)

![Telefonia internetowa VoIP: usługi ważniejsze niż cena [© Minerva Studio - Fotolia.com] Telefonia internetowa VoIP: usługi ważniejsze niż cena](https://s3.egospodarka.pl/grafika/voip/Telefonia-internetowa-VoIP-uslugi-wazniejsze-niz-cena-iG7AEZ.jpg)

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2012-114464-150x100crop.jpg)

![Szkodliwe programy mobilne 2013 [© Köpenicker - Fotolia.com] Szkodliwe programy mobilne 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2013-133928-150x100crop.jpg)

![Uwaga na telefonicznych oszustów! [© Andres Rodriguez - Fotolia.com] Uwaga na telefonicznych oszustów!](https://s3.egospodarka.pl/grafika2/UKE/Uwaga-na-telefonicznych-oszustow-134715-150x100crop.jpg)

![Era czyta e-maile [© pizuttipics - Fotolia.com] Era czyta e-maile](https://s3.egospodarka.pl/grafika/era/Era-czyta-e-maile-QhDXHQ.jpg)

![Trojan Android.Pincer.2.origin wykrada SMS-y [© NOBU - Fotolia.com] Trojan Android.Pincer.2.origin wykrada SMS-y](https://s3.egospodarka.pl/grafika2/Doctor-Web/Trojan-Android-Pincer-2-origin-wykrada-SMS-y-118327-150x100crop.jpg)

![Co drugi Europejczyk nie zna numeru 112 [© Sebastian Tomus - Fotolia.com] Co drugi Europejczyk nie zna numeru 112](https://s3.egospodarka.pl/grafika2/Policja/Co-drugi-Europejczyk-nie-zna-numeru-112-132138-150x100crop.jpg)

![Spam z ofertą pożyczkową [© Andrea Danti - Fotolia.com] Spam z ofertą pożyczkową](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Spam-z-oferta-pozyczkowa-133352-150x100crop.jpg)

![Spam po polsku [© Joerg Habermeier - Fotolia.com] Spam po polsku](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-po-polsku-117026-150x100crop.jpg)

![Heyah: nowy sposób doładowania [© pizuttipics - Fotolia.com] Heyah: nowy sposób doładowania](https://s3.egospodarka.pl/grafika/doladowanie-konta/Heyah-nowy-sposob-doladowania-QhDXHQ.jpg)

![Ranking kont osobistych z najlepszymi korzyściami dla klientów [© Andrey Popov - Fotolia.com] Ranking kont osobistych z najlepszymi korzyściami dla klientów](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-kont-osobistych-z-najlepszymi-korzysciami-dla-klientow-266814-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025 [© freepik] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-we-wrzesniu-2025-268649-150x100crop.jpg)

![Ranking najlepszych kont osobistych [© wygenerowane przez AI] Ranking najlepszych kont osobistych](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-najlepszych-kont-osobistych-267141-150x100crop.png)

![Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels] Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels]](https://s3.egospodarka.pl/grafika2/Rejestr-Cen-Nieruchomosci/Co-zmienia-darmowy-dostep-do-Rejestru-Cen-Nieruchomosci-270800-50x33crop.jpg) Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

![Co może windykator a co komornik? Różnice i uprawnienia [© pexels] Co może windykator a co komornik? Różnice i uprawnienia](https://s3.egospodarka.pl/grafika2/komornik/Co-moze-windykator-a-co-komornik-Roznice-i-uprawnienia-270905-150x100crop.jpg)

![Kiedy zakup nieruchomości w Hiszpanii może uczynić Cię rezydentem podatkowym i jakie podatki zapłacisz? [© wygenerowane przez AI] Kiedy zakup nieruchomości w Hiszpanii może uczynić Cię rezydentem podatkowym i jakie podatki zapłacisz?](https://s3.egospodarka.pl/grafika2/rezydencja-podatkowa/Kiedy-zakup-nieruchomosci-w-Hiszpanii-moze-uczynic-Cie-rezydentem-podatkowym-i-jakie-podatki-zaplacisz-270891-150x100crop.jpg)

![Podział udziałów w spółce. Dlaczego model 50/50 może być pułapką i jak jej uniknąć? [© wygenerowane przez AI] Podział udziałów w spółce. Dlaczego model 50/50 może być pułapką i jak jej uniknąć?](https://s3.egospodarka.pl/grafika2/wspolnicy-spolki/Podzial-udzialow-w-spolce-Dlaczego-model-50-50-moze-byc-pulapka-i-jak-jej-uniknac-270887-150x100crop.jpg)

![Faktura w walucie obcej w KSeF. Co się zmieniło i jak unikać błędów? Nowe zasady i obowiązki [© wygenerowane przez AI] Faktura w walucie obcej w KSeF. Co się zmieniło i jak unikać błędów? Nowe zasady i obowiązki](https://s3.egospodarka.pl/grafika2/faktury-w-walutach-obcych/Faktura-w-walucie-obcej-w-KSeF-Co-sie-zmienilo-i-jak-unikac-bledow-Nowe-zasady-i-obowiazki-270879-150x100crop.jpg)

![Bezpłatne szkolenia z AI od Google i SGH. Rusza nowa edycja "Umiejętności Jutra AI". Jak wziąć udział? [© wygenerowane przez AI] Bezpłatne szkolenia z AI od Google i SGH. Rusza nowa edycja "Umiejętności Jutra AI". Jak wziąć udział?](https://s3.egospodarka.pl/grafika2/AI/Bezplatne-szkolenia-z-AI-od-Google-i-SGH-Rusza-nowa-edycja-Umiejetnosci-Jutra-AI-Jak-wziac-udzial-270878-150x100crop.jpg)

![Wzrost PKB nie pomógł. Rekordowa liczba niewypłacalności firm w 2025 roku [© pexels] Wzrost PKB nie pomógł. Rekordowa liczba niewypłacalności firm w 2025 roku](https://s3.egospodarka.pl/grafika2/niewyplacalnosc-firmy/Wzrost-PKB-nie-pomogl-Rekordowa-liczba-niewyplacalnosci-firm-w-2025-roku-270876-150x100crop.jpg)