-

![Małe firmy traktowane są po macoszemu [© Minerva Studio - Fotolia.com] Małe firmy traktowane są po macoszemu]()

Małe firmy traktowane są po macoszemu

... przykładzie licznych barier, na jakie przedsiębiorcy napotykają w swej codziennej działalności. Wśród nich możemy wymienić takie jak niejasne przepisy prawne, skomplikowany system podatkowy, wysokie obciążenia kosztów pracy. Stawianie małym i średnim firmom wysokich wymagań związanych z zatrudnieniem nowych pracowników - takich jak dużym, stabilnym ...

-

![Aparaty Casio z funkcją YouTube Aparaty Casio z funkcją YouTube]()

Aparaty Casio z funkcją YouTube

... EX-S800 korzystają z modułu obróbki obrazu EXILIM Engine 2.0. Dodatkowo posiadają funkcję redukcji rozmycia, która wykorzystuje technologię analizy ruchu oraz system autofocus z automatycznym śledzeniem. Aparaty EXILIM posiadają również funkcję rozpoznawania twarzy, która automatycznie ustawia tryb zdjęć na portretowy. EX-S880 będzie ...

-

![Tydzień 29/2007 (16-22.07.2007) [© RVNW - Fotolia.com] Tydzień 29/2007 (16-22.07.2007)]()

Tydzień 29/2007 (16-22.07.2007)

... mamy do czynienia z procesami i zjawiskami rządzonymi przez prawa, które są na ogół logiczne. Nie można też powiedzieć, że w naszym kraju system gospodarczy jest już tak doskonały, że nie wymaga korekt, a nawet istotnych zmian. Myślę, że analiza sposobu funkcjonowania tego systemu i jego ...

-

![Eksport: należy wesprzeć małe firmy Eksport: należy wesprzeć małe firmy]()

Eksport: należy wesprzeć małe firmy

... się na tych rynkach. Wskazują na to sami przedsiębiorcy. Jeśli udałoby się tak w kraju, jak i w polskich placówkach za granicą stworzyć system zbierania, opracowywania i przekazywania informacji, które niezbędne są polskim firmom do podejmowania i kontynuowania sprzedaży na eksport, utrzymalibyśmy dodatnią kontrybucję eksportu netto ...

-

![Tydzień 30/2007 (23-29.07.2007) [© RVNW - Fotolia.com] Tydzień 30/2007 (23-29.07.2007)]()

Tydzień 30/2007 (23-29.07.2007)

... tam też firmy z tzw. ustawy o złotym wecie lub złotej akcji. Wśród nich są między innymi PERN Przyjaźń, PGNiG, PSE, Gaz - System, Nafta Polska, PZU, Bumar, Totalizator Sportowy, Giełda Papierów Wartościowych, PKP, Kompania Węglowa, LOT, TVP, Polskie Radio. Projekt nowej ustawy zakłada ...

-

![Norton AntiBot - program do walki z botami [© Nmedia - Fotolia.com] Norton AntiBot - program do walki z botami]()

Norton AntiBot - program do walki z botami

... świata łączy się w przestępcze sieci botów (dane pochodzą z "Raportu o zagrożeniach bezpieczeństwa pochodzących z Internetu" marzec 2007). W programie Norton AntiBot wykorzystano aktywny system heurystycznego wykrywania na podstawie analizy zachowań. Pozwala to na ciągłą analizę zachowań plików i aplikacji, co umożliwia wytropienie i pozbycie się ...

-

![Tydzień 32/2007 (06-12.08.2007) [© RVNW - Fotolia.com] Tydzień 32/2007 (06-12.08.2007)]()

Tydzień 32/2007 (06-12.08.2007)

... był spadek o 7%). Wydobycie gazu zmalało z kolei o 3,6%. Niemiecki rząd A. Merkel zatwierdził kolejny pakiet działań reformujących finanse publiczne. W ich wyniku będzie uproszczony system podatkowy, ale rząd liczy też na oszczędności (280 mln euro rocznie) i większe przychody (110 mln euro rocznie). Przewiduje się także ...

-

![Cyfrowa lustrzanka Canon EOS 40D Cyfrowa lustrzanka Canon EOS 40D]()

Cyfrowa lustrzanka Canon EOS 40D

... 1600 z prędkością 6,5 ujęcia na sekundę. Według Canona, urządzenie może wykonać 75 zdjęć w jednej serii. Produkt używa również nowego systemu autofokusa. System opiera się na 9 punktach AF, z których każdy mierzy ostrość w płaszczyźnie pionowej i poziomej. Do przeglądania wykonanych zdjęć służy 3-calowy ekran LCD ...

-

![F-Secure Internet Security 2008 F-Secure Internet Security 2008]()

F-Secure Internet Security 2008

... F-Secure Internet Security 2008 jest ekonomiczne wykorzystanie zasobów komputera. Program jest dostępny po polsku oraz w 24 innych wersjach językowych. Wspiera system Windows Vista oraz Windows XP/2000. Każdy pakiet F-Secure Internet Security 2008 zawiera trzymiesięczną wersję antywirusa dla telefonu komórkowego – F-Secure Mobile ...

-

![Zagrożenia w Internecie I-VI 2007 [© Scanrail - Fotolia.com] Zagrożenia w Internecie I-VI 2007]()

Zagrożenia w Internecie I-VI 2007

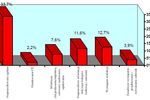

... typy szkodliwego oprogramowania. Przeglądarka Mozilla Firefox przestanie być uznawana za bezpieczniejszą od programu Internet Explorer. W gruzach legnie powszechne przekonanie, że system Mac OS X firmy Apple jest bezpieczniejszy od systemów Windows. W kwestii luk w zabezpieczeniach Internet Explorer i Firefox specjalnie się nie różnią, notując ...

-

![Internet i komputery w Polsce - raport 2007 Internet i komputery w Polsce - raport 2007]()

Internet i komputery w Polsce - raport 2007

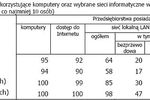

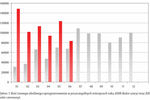

... punktów procentowych, a Extranet był używany w przedsiębiorstwach dużych pięć razy częściej niż w małych. W 2007 r. systemów ERP [ang. Enterprise Resource Planning - system informatyczny do planowania zasobów przedsiębiorstwa] używało co drugie duże przedsiębiorstwo w Polsce, co czwarte średnie i niespełna co dziesiąte małe. Oprogramowanie CRM [ ...

-

![Windows Vista kontra hakerzy [© Nmedia - Fotolia.com] Windows Vista kontra hakerzy]()

Windows Vista kontra hakerzy

... przeciw Windows Vista”, mówi Craig Schmurgar z McAfee Avert Lab. „Hakerzy zarabiają na życie tworząc niebezpieczne programy. Nie atakowali Visty, ponieważ system posiadał niewielki udział w rynku. Sytuacja ulegnie zmianie wraz z jego zwiększeniem.” Granicznym punktem zagrożenia jest osiągnięcie 10%-towego udziału w rynku Visty ...

-

![Komunikacja werbalna: nazwy, slogany i hasła reklamowe [© Minerva Studio - Fotolia.com] Komunikacja werbalna: nazwy, slogany i hasła reklamowe]()

Komunikacja werbalna: nazwy, slogany i hasła reklamowe

... materialnych, jak i dotyczących wizerunku danego podmiotu. Dlatego w razie wątpliwości warto zasięgnąć porady profesjonalnej firmy, która doradzi w jaki sposób najefektywniej ukształtować system komunikacji werbalnej.

-

![IE 6: wadliwe uaktualnienie [© Nmedia - Fotolia.com] IE 6: wadliwe uaktualnienie]()

IE 6: wadliwe uaktualnienie

... , występujących na systemach z zainstalowanym Cumulative Security Update przeglądarki Internet Explorer”, brzmi oświadczenie Microsoftu. Sprawa dotyczy szczególnie komputerów posiadających system Windows XP z dodatkiem Service Pack 2. Próbą rozwiązania zaistniałej sytuacji, jest opublikowanie przez producenta artykułu, w którym podawany jest szereg ...

-

![Panda: złośliwe oprogramowanie 2008 [© Scanrail - Fotolia.com] Panda: złośliwe oprogramowanie 2008]()

Panda: złośliwe oprogramowanie 2008

... sieci P2P czy protokołu HTTP. „W ten sposób cyberprzestępcy zyskują pewność, że ich szkodliwe działania przyniosą pożądany skutek, ponieważ tego rodzaju system pozwala na szyfrowanie komunikacji i tym samym utrudnia wykrycie zagrożenia” - wyjaśnia Piotr Walas. Cele hakerów w 2008 W 2008 roku nie zmieni się ...

-

![Dyskryminacja płci w zatrudnieniu wciąż wysoka [© Scanrail - Fotolia.com] Dyskryminacja płci w zatrudnieniu wciąż wysoka]()

Dyskryminacja płci w zatrudnieniu wciąż wysoka

... w dostępności poszczególnych świadczeń niepieniężnych zależą przede wszystkim od zajmowanej w firmie pozycji i przysługują prawie tak samo często kobietom, jak i mężczyznom. System „bonusów” obejmuje przede wszystkim osoby na stanowiskach kierowniczych. Do pozytywnych zjawisk można zaliczyć między innymi dość powszechne finansowanie abonamentu ...

-

![Smartphone HTC Pharos z GPS Smartphone HTC Pharos z GPS]()

Smartphone HTC Pharos z GPS

... Windows Mobile typu TomTom Navigator czy Automapa. Specyfikacja techniczna: Gabaryty: 108 x 58,3 x 15,7 mm Waga: 122 g Łączność: GSM/GPRS/EDGE: 850/900/1800/1900 MHz System operacyjny: Windows Mobile 6 Professional Ekran: płaski, dotykowy, 2,8 cala QVGA Aparat: 2 megapiksele z automatyczną ostrością i macro Pamięć wewnętrzna: 256 MB flash, 128 ...

-

![Monitor NEC AccuSync LCD224WM Monitor NEC AccuSync LCD224WM]()

Monitor NEC AccuSync LCD224WM

... został w NTAA (non-touch auto-adjustment, czyli automatyczną, bezdotykową regulację parametrów wyświetlania), technologię Rapid Response przyśpieszającą czas reakcji matrycy oraz system zarządzania kablami. Monitor jest kompatybilny z oprogramowaniem NaViSet oraz został wyposażony w analogowe wejście sygnału wideo. NEC AccuSync LCD224WM spełnia ...

-

![Zabawki dla dzieci: spada bezpieczeństwo Zabawki dla dzieci: spada bezpieczeństwo]()

Zabawki dla dzieci: spada bezpieczeństwo

... połknąć lub się udławić. Dodatkowe informacje – pamiętaj, że zabawki, przy użyciu których dziecko może się przemieszczać muszą mieć łatwy i skuteczny system hamowania, a elektryczne nie mogą być zasilane prądem o napięciu przekraczającym 24V. Instrukcje obsługi – nie ufaj wyłącznie swojej intuicji. Niewłaściwy montaż może ...

-

![Uwaga na ataki hakerów w wakacje [© stoupa - Fotolia.com] Uwaga na ataki hakerów w wakacje]()

Uwaga na ataki hakerów w wakacje

... hotspotach zabezpieczaj się pakietem antywirusowym wyposażonym w firewall Jeżeli masz taką możliwość, korzystaj z sieci UMTS zamiast WLAN – jest to dużo bezpieczniejszy system Jeżeli na wakacje zabierasz swojego laptopa, przed wyjazdem zrób kopie zapasową istotnych danych. Korzystaj także z szyfrowania.

-

![Jakość paliwa w Polsce I-VI 2008 Jakość paliwa w Polsce I-VI 2008]()

Jakość paliwa w Polsce I-VI 2008

... także gaz skroplony LPG. Podległa Prezesowi UOKiK Inspekcja Handlowa przeprowadza kontrole jakości paliw od 2004 roku. Od stycznia 2007 roku system analiz został znacznie rozszerzony. Oprócz kontrolowanych do tej pory benzyn bezołowiowych i oleju napędowego, obecnie kontroli podlega m.in. jakość gazu płynnego ...

-

![Pakiet zabezpieczeń Panda Security 2009 Pakiet zabezpieczeń Panda Security 2009]()

Pakiet zabezpieczeń Panda Security 2009

... Inteligencja działa na zasadzie aktualizowanej na bieżąco bazy danych online - gdy zostaje wykryty podejrzany plik, adres URL lub wiadomość e-mail, system sprawdza pliki sygnatur znajdujące się w programie, a następnie informacje przechowywane na serwerach Panda Security w celu ustalenia, czy plik jest zainfekowany. Częstotliwość ...

-

![Tydzień 48/2008 (24-30.11.2008) [© Alexandr Mitiuc Fotolia.com] Tydzień 48/2008 (24-30.11.2008)]()

Tydzień 48/2008 (24-30.11.2008)

... prezydentura będzie miała zupełnie inny kontekst niż w 2001 roku, kiedy Włochy poprzednio pełniły tę rolę. Wówczas problemem G8 był jednobiegunowy system międzynarodowy i jego konsekwencje. Mało kto z uczestników tamtego okresu wyobrażał sobie to, co mamy dziś, a w tym dzisiejsze problemy i układ sił w świecie ...

-

![Zabezpieczenia sieci: problem z aktualizacją [© stoupa - Fotolia.com] Zabezpieczenia sieci: problem z aktualizacją]()

Zabezpieczenia sieci: problem z aktualizacją

... problem plików z wzorcami. Może to być na przykład przetwarzanie rozproszone lub aplikacje, które przejmą część obciążenia procesami ochrony. Niemal każdy system przeciwdziałania szkodliwemu oprogramowaniu lub ochrony treści internetowych bez wątpienia będzie mieć jeden element ochrony — pliki z wzorcami! Pliki z wzorcami? Firma Trend ...

-

![Uwaga na świąteczne ataki internetowe [© stoupa - Fotolia.com] Uwaga na świąteczne ataki internetowe]()

Uwaga na świąteczne ataki internetowe

... są bardzo popularną metoda dystrybucji szkodliwego oprogramowania. Podobnie jak w przypadku wszystkich zagrożeń, należy regularnie aktualizować program antywirusowy oraz system operacyjny, przeglądarkę internetową i inne aplikacje, w celu uchronienia się przed lukami bezpieczeństwa. Zabezpieczaj komputer pakietem bezpieczeństwa wyposażonym w skaner ...

-

![Bezpieczeństwo w sieci - wskazówki [© stoupa - Fotolia.com] Bezpieczeństwo w sieci - wskazówki]()

Bezpieczeństwo w sieci - wskazówki

... . Należy używać przeglądarki z wtyczką blokującą skrypty. Należy sprawdzić, jakie zabezpieczenia są oferowane przez sieć operatora Internetu. Jeżeli wykorzystywany jest system operacyjny Microsoft Windows, należy włączyć funkcję automatycznych aktualizacji i instalować wszelkie aktualizacje zaraz po ich udostępnieniu przez firmę Microsoft. Należy ...

-

![Najciekawsze wirusy i robaki VII-XII 2008 [© Scanrail - Fotolia.com] Najciekawsze wirusy i robaki VII-XII 2008]()

Najciekawsze wirusy i robaki VII-XII 2008

... ? Nie. To jedynie historia zmyślona przez twórcę trojana, mająca zachęcić użytkowników do obejrzenia załączonego materiału wideo. Po pobraniu i otwarciu pliku, system był infekowany innym trojanem stworzonym w celu kradzieży danych bankowych. Sinowal.VTJ – wirus, który skarży się na… wirusy Zdaniem PandaLabs to ...

-

![Zagrożenia w sieci w 2009 r. wg TrendLabs [© Scanrail - Fotolia.com] Zagrożenia w sieci w 2009 r. wg TrendLabs]()

Zagrożenia w sieci w 2009 r. wg TrendLabs

... niż dotychczas. Zagrożenia w systemie DNS. Cybernetyczni przestępcy będą wykorzystywać do swoich celów znane luki w rejestrach systemu nazw domen (domain name system — DNS). Według specjalistów używane są już zatrute pamięci podręczne DNS, które pozwalają tworzyć ukryte kanały komunikacyjne, obchodzić zabezpieczenia i dostarczać szkodliwe ...

-

![Atak na portal Digg.com Atak na portal Digg.com]()

Atak na portal Digg.com

... stworzona w celu przeprowadzania fikcyjnych procesów skanowania komputera. Na pierwszy rzut oka działa zupełnie jak program antywirusowy, przekonując użytkownika, iż system został zainfekowany złośliwym kodem. Dodatkowo wyświetla komunikat o infekcji komputera, utrudniając pracę całego systemu. Aplikacja oferuje również opcję usunięcia wirusa ...

-

![PKPP Lewiatan: Czarna Lista Barier 2009 [© Scanrail - Fotolia.com] PKPP Lewiatan: Czarna Lista Barier 2009]()

PKPP Lewiatan: Czarna Lista Barier 2009

... funduszy europejskich na lata 2007-2013. Pomimo uruchomienia pierwszych naborów i konkursów 1,5 roku od formalnego rozpoczęcia obecnej perspektywy finansowej, zdaniem PKPP Lewiatan system wciąż jest daleki od doskonałości – dodatkowy czas nie przełożył się na lepsze prawo, procedury czy powszechne stosowanie najlepszych praktyk. W opinii ...

-

![Testy dynamiczne antywirusów a ryzyko [© stoupa - Fotolia.com] Testy dynamiczne antywirusów a ryzyko]()

Testy dynamiczne antywirusów a ryzyko

... produktów. Czasy zmieniają się Jakieś pięć lat temu firma Symantec zaimplementowała w swoich produktach Norton funkcję ochrony o nazwie "anti-worm". Był to system behawioralny wykorzystywany do proaktywnego "łapania" robaków pocztowych. Symantec przewidywał, że nie będzie musiał aktualizować tej technologii częściej niż sześć miesięcy ...

-

![Tydzień 15/2009 (06-12.04.2009) [© RVNW - Fotolia.com] Tydzień 15/2009 (06-12.04.2009)]()

Tydzień 15/2009 (06-12.04.2009)

... szybko przeniosła się na publicystów i na część społeczeństwa, bo miało być sprawiedliwie i według założeń, że wszystkich składkowiczów będzie obowiązywał jednakowy system, w którym każdy zbiera i odkłada na swoją starość. Czyli miała obowiązywać zasada, że każdy jest kowalem swojego losu. Cel był także ...

-

![Tydzień 24/2009 (08-14.06.2009) [© RVNW - Fotolia.com] Tydzień 24/2009 (08-14.06.2009)]()

Tydzień 24/2009 (08-14.06.2009)

... , która udokumentuje sprzedaż towarów i usług powstałych dzięki inwestycji, będzie mogła liczyć na umorzenie nawet 70% poniesionych wydatków. Według informacji rządowych system pomocy finansowej dla osób, które zaciągnęły kredyty mieszkaniowe (posiadają tylko jedno, obciążone kredytem mieszkanie), a teraz nie mogą ich spłacać, bo ...

-

![G DATA: szkodliwe oprogramowanie I-VI 2009 G DATA: szkodliwe oprogramowanie I-VI 2009]()

G DATA: szkodliwe oprogramowanie I-VI 2009

... w chwili obecnej przeglądarka i jej elementy. To w niej znajduje się większość wykorzystywanych nielegalnie luk w zabezpieczeniach. Ci, którzy nie dbają o to, by system ochrony ich komputera był stale aktualny, umożliwiają ataki złośliwego oprogramowania. G Data podaje, że eksperymenty prowadzone są także na innych platformach ...

-

![Tydzień 33/2009 (10-16.08.2009) [© Alexandr Mitiuc Fotolia.com] Tydzień 33/2009 (10-16.08.2009)]()

Tydzień 33/2009 (10-16.08.2009)

... obligacje (w trzech ratach) za kwotę 75 mld USD. Zadłużenie USA bardzo szybko rośnie, bo uruchomiono olbrzymie pakiety pomocowe, by uchronić system finansowy przed zapaścią, a następnie już nowa administracja uruchomiła program wsparcia dla gospodarki (o wartości 785 mld USD). Wydatki sumują się i wynika ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Małe firmy traktowane są po macoszemu [© Minerva Studio - Fotolia.com] Małe firmy traktowane są po macoszemu](https://s3.egospodarka.pl/grafika/bariery-przedsiebiorczosci/Male-firmy-traktowane-sa-po-macoszemu-iG7AEZ.jpg)

![Tydzień 29/2007 (16-22.07.2007) [© RVNW - Fotolia.com] Tydzień 29/2007 (16-22.07.2007)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-29-2007-16-22-07-2007-vgmzEK.jpg)

![Tydzień 30/2007 (23-29.07.2007) [© RVNW - Fotolia.com] Tydzień 30/2007 (23-29.07.2007)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-30-2007-23-29-07-2007-vgmzEK.jpg)

![Norton AntiBot - program do walki z botami [© Nmedia - Fotolia.com] Norton AntiBot - program do walki z botami](https://s3.egospodarka.pl/grafika/Norton/Norton-AntiBot-program-do-walki-z-botami-Qq30bx.jpg)

![Tydzień 32/2007 (06-12.08.2007) [© RVNW - Fotolia.com] Tydzień 32/2007 (06-12.08.2007)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-32-2007-06-12-08-2007-sNRO59.jpg)

![Zagrożenia w Internecie I-VI 2007 [© Scanrail - Fotolia.com] Zagrożenia w Internecie I-VI 2007](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/Zagrozenia-w-Internecie-I-VI-2007-apURW9.jpg)

![Windows Vista kontra hakerzy [© Nmedia - Fotolia.com] Windows Vista kontra hakerzy](https://s3.egospodarka.pl/grafika/Windows-Vista/Windows-Vista-kontra-hakerzy-Qq30bx.jpg)

![Komunikacja werbalna: nazwy, slogany i hasła reklamowe [© Minerva Studio - Fotolia.com] Komunikacja werbalna: nazwy, slogany i hasła reklamowe](https://s3.egospodarka.pl/grafika/reklama/Komunikacja-werbalna-nazwy-slogany-i-hasla-reklamowe-iG7AEZ.jpg)

![IE 6: wadliwe uaktualnienie [© Nmedia - Fotolia.com] IE 6: wadliwe uaktualnienie](https://s3.egospodarka.pl/grafika/internet-explorer/IE-6-wadliwe-uaktualnienie-Qq30bx.jpg)

![Panda: złośliwe oprogramowanie 2008 [© Scanrail - Fotolia.com] Panda: złośliwe oprogramowanie 2008](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Panda-zlosliwe-oprogramowanie-2008-apURW9.jpg)

![Dyskryminacja płci w zatrudnieniu wciąż wysoka [© Scanrail - Fotolia.com] Dyskryminacja płci w zatrudnieniu wciąż wysoka](https://s3.egospodarka.pl/grafika/dyskryminacja-w-miejscu-pracy/Dyskryminacja-plci-w-zatrudnieniu-wciaz-wysoka-apURW9.jpg)

![Uwaga na ataki hakerów w wakacje [© stoupa - Fotolia.com] Uwaga na ataki hakerów w wakacje](https://s3.egospodarka.pl/grafika/ataki-hakerow/Uwaga-na-ataki-hakerow-w-wakacje-MBuPgy.jpg)

![Tydzień 48/2008 (24-30.11.2008) [© Alexandr Mitiuc Fotolia.com] Tydzień 48/2008 (24-30.11.2008)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-48-2008-24-30-11-2008-12AyHS.jpg)

![Zabezpieczenia sieci: problem z aktualizacją [© stoupa - Fotolia.com] Zabezpieczenia sieci: problem z aktualizacją](https://s3.egospodarka.pl/grafika/aktualizacja-zabezpieczen/Zabezpieczenia-sieci-problem-z-aktualizacja-MBuPgy.jpg)

![Uwaga na świąteczne ataki internetowe [© stoupa - Fotolia.com] Uwaga na świąteczne ataki internetowe](https://s3.egospodarka.pl/grafika/oszustwa-internetowe/Uwaga-na-swiateczne-ataki-internetowe-MBuPgy.jpg)

![Bezpieczeństwo w sieci - wskazówki [© stoupa - Fotolia.com] Bezpieczeństwo w sieci - wskazówki](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/Bezpieczenstwo-w-sieci-wskazowki-MBuPgy.jpg)

![Najciekawsze wirusy i robaki VII-XII 2008 [© Scanrail - Fotolia.com] Najciekawsze wirusy i robaki VII-XII 2008](https://s3.egospodarka.pl/grafika/wirusy/Najciekawsze-wirusy-i-robaki-VII-XII-2008-apURW9.jpg)

![Zagrożenia w sieci w 2009 r. wg TrendLabs [© Scanrail - Fotolia.com] Zagrożenia w sieci w 2009 r. wg TrendLabs](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Zagrozenia-w-sieci-w-2009-r-wg-TrendLabs-apURW9.jpg)

![PKPP Lewiatan: Czarna Lista Barier 2009 [© Scanrail - Fotolia.com] PKPP Lewiatan: Czarna Lista Barier 2009](https://s3.egospodarka.pl/grafika/Czarna-Lista-Barier/PKPP-Lewiatan-Czarna-Lista-Barier-2009-apURW9.jpg)

![Testy dynamiczne antywirusów a ryzyko [© stoupa - Fotolia.com] Testy dynamiczne antywirusów a ryzyko](https://s3.egospodarka.pl/grafika/testy-dynamiczne/Testy-dynamiczne-antywirusow-a-ryzyko-MBuPgy.jpg)

![Tydzień 15/2009 (06-12.04.2009) [© RVNW - Fotolia.com] Tydzień 15/2009 (06-12.04.2009)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-15-2009-06-12-04-2009-vgmzEK.jpg)

![Tydzień 24/2009 (08-14.06.2009) [© RVNW - Fotolia.com] Tydzień 24/2009 (08-14.06.2009)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-24-2009-08-14-06-2009-vgmzEK.jpg)

![Tydzień 33/2009 (10-16.08.2009) [© Alexandr Mitiuc Fotolia.com] Tydzień 33/2009 (10-16.08.2009)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-33-2009-10-16-08-2009-12AyHS.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz? [© ksushsh - Fotolia.com] Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz?](https://s3.egospodarka.pl/grafika2/skladki-ZUS/Od-2025-r-zmiany-m-in-w-skladkach-ZUS-skladce-zdrowotnej-podatku-VAT-i-podatku-od-nieruchomosci-Co-warto-wiedziec-juz-teraz-262291-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Książka przychodów i rozchodów 2026: kompletne kompendium zmian w KPiR i księgowości 2026 [© wygenerowane przez AI] Książka przychodów i rozchodów 2026: kompletne kompendium zmian w KPiR i księgowości 2026](https://s3.egospodarka.pl/grafika2/prowadzenie-podatkowej-ksiegi-przychodow-i-rozchodow/Ksiazka-przychodow-i-rozchodow-2026-kompletne-kompendium-zmian-w-KPiR-i-ksiegowosci-2026-270665-150x100crop.jpg)

![IPO 2025 na świecie: 171 mld USD i rosnąca rola sztucznej inteligencji [© pexels] IPO 2025 na świecie: 171 mld USD i rosnąca rola sztucznej inteligencji](https://s3.egospodarka.pl/grafika2/debiuty-gieldowe/IPO-2025-na-swiecie-171-mld-USD-i-rosnaca-rola-sztucznej-inteligencji-270664-150x100crop.jpg)

![Compliance 2026: siedem trendów, które zmienią sposób zarządzania ryzykiem [© pexels] Compliance 2026: siedem trendów, które zmienią sposób zarządzania ryzykiem](https://s3.egospodarka.pl/grafika2/compliance/Compliance-2026-siedem-trendow-ktore-zmienia-sposob-zarzadzania-ryzykiem-270659-150x100crop.jpg)

![KSeF wystartował, ale papier nie zniknął: dezorientacja na stacjach paliw i nie tylko [© wygenerowane przez AI] KSeF wystartował, ale papier nie zniknął: dezorientacja na stacjach paliw i nie tylko](https://s3.egospodarka.pl/grafika2/system-podatkowy/KSeF-wystartowal-ale-papier-nie-zniknal-dezorientacja-na-stacjach-paliw-i-nie-tylko-270658-150x100crop.jpg)

![Koniec uproszczeń dla Ukraińców. Pracodawcy pod presją nowych przepisów [© wygenerowane przez AI] Koniec uproszczeń dla Ukraińców. Pracodawcy pod presją nowych przepisów](https://s3.egospodarka.pl/grafika2/zezwolenie-na-prace/Koniec-uproszczen-dla-Ukraincow-Pracodawcy-pod-presja-nowych-przepisow-270657-150x100crop.jpg)

![Kreatywność - kluczowa kompetencja współczesnego lidera [© wygenerowane przez AI] Kreatywność - kluczowa kompetencja współczesnego lidera](https://s3.egospodarka.pl/grafika2/cechy-dobrego-lidera/Kreatywnosc-kluczowa-kompetencja-wspolczesnego-lidera-270603-150x100crop.jpg)