-

![Szkodliwy program na rosyjskich portalach informacyjnych [© stoupa - Fotolia.com] Szkodliwy program na rosyjskich portalach informacyjnych]()

Szkodliwy program na rosyjskich portalach informacyjnych

... również użytkownicy spoza Rosji. Dochodzenie przeprowadzone przez Kaspersky Lab wykazało, że rosyjskie portale informacyjne wykorzystujące na swoich stronach system AdFox, zachęcający do przeczytania najpopularniejszych wiadomości, w sposób niezamierzony infekowały odwiedzających je użytkowników. Podczas pobierania skrótu wiadomości przeglądarka ...

-

![Trend Micro - zagrożenia internetowe 2012 [© smex - Fotolia.com] Trend Micro - zagrożenia internetowe 2012]()

Trend Micro - zagrożenia internetowe 2012

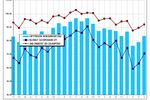

... 2012 Annual Roundup i Mobile Security wskazują, że cyberprzestępcy wyszli poza sferę komputerów PC, obierając jako cele nowych ataków system Android, media społecznościowe, a nawet system MacOS. Roczne podsumowanie zagrożeń 2012 – zaawansowane zagrożenia w świecie „Post-PC” Doroczny raport podsumowujący sytuację w obszarze bezpieczeństwa potwierdza ...

-

![Tablet NavRoad NEXO 10 3G Tablet NavRoad NEXO 10 3G]()

Tablet NavRoad NEXO 10 3G

... układu graficznego Mali-400 MP4 odpowiada za płynność działania w przypadku gier z nawet najbardziej zaawansowaną grafiką 3D. Otwarty system (uprawnienia root) Android 4.1.1 NavRoad NEXO 10 3G pracuje w oparciu o system operacyjny Android 4.1.1. Dzięki wyposażeniu tabletu w świeżą wersję systemu, użytkownik może cieszyć się błyskawicznym działaniem ...

-

![Systemy klasy ERP docenione [© DOC RABE Media - Fotolia.com] Systemy klasy ERP docenione]()

Systemy klasy ERP docenione

... bezpieczna. - Zgodnie z badaniami Epicor z 2013 r., 14 proc. przedsiębiorców planuje wdrożyć system ERP w chmurze. Jest tak, m.in. ponieważ mobilni pracownicy chcą ... Działu Usług, Xerox Polska. W podobnym tonie wypowiadają się ci, którzy już system wdrożyli. Podkreślają liczne korzyści z wprowadzenia systemu ERP. Poprawa dostępności informacji i jej ...

-

![Luka "Darwin Nuke" w systemach OS X i iOS Luka "Darwin Nuke" w systemach OS X i iOS]()

Luka "Darwin Nuke" w systemach OS X i iOS

... wysyłając niepoprawny pakiet sieciowy. Po przetworzeniu takiego pakietu system zawiesza się. Badacze z Kaspersky Lab odkryli, że system zawiesi się tylko wtedy, gdy pakiet IP ... Iwanow, starszy analityk szkodliwego oprogramowania, Kaspersky Lab. Produkty firmy Kaspersky Lab chronią system OS X przed luką „Darwin Nuke” za pomocą funkcji blokowania ...

-

![Dr.Web: zagrożenia internetowe w VIII 2015 r. [© satori - Fotolia.com] Dr.Web: zagrożenia internetowe w VIII 2015 r.]()

Dr.Web: zagrożenia internetowe w VIII 2015 r.

... do wykradania poufnych informacji zapisanych na zainfekowanym komputerze. Trojan.Oficla – rodzina trojanów dystrybuowanych w wiadomościach e-mail. Gdy jeden z tych trojanów zainfekuje system, ukrywa swoją dalszą działalność. Trojan.Oficla podłącza komputer do botnetu, który pozwala cyberprzestępcom na ładowanie innego złośliwego oprogramowania na ...

-

![10 zagrożeń, które hakerzy przygotowują na 2016 rok [© Creativa Images - Fotolia.com] 10 zagrożeń, które hakerzy przygotowują na 2016 rok]()

10 zagrożeń, które hakerzy przygotowują na 2016 rok

... Windows 10 i iOS 9. W ostatnich latach większość ataków na korporacyjne systemy komputerowe wykorzystywała luki w systemie Windows 7, gdyż system Windows 8 był stosunkowo rzadko instalowany. Ponieważ system Windows 10 można pobrać za darmo, liczba instalacji szybko rośnie i zapewne przyciągnie uwagę cyberprzestępców, którzy spróbują wykorzystać ...

-

![Pierwsze urodziny Windows 10 [© peshkov - Fotolia.com] Pierwsze urodziny Windows 10]()

Pierwsze urodziny Windows 10

... Gemius w 18 krajach Europy. Pod koniec lipca bieżącego roku najnowszy system Microsoftu świętował pierwszą rocznicę swojej oficjalnej premiery. Z tej okazji firma Gemius ... są zwyczajnie leniwi i ignorują nawet uporczywe wezwania do aktualizacji. Po drugie, system Windows stracił dawną pozycję. Powoli przestaje być absolutnie oczywistym wyborem nawet ...

-

![Jak Android umożliwia atak typu „Man-in-the-Disk”? [© stokkete - Fotolia.com] Jak Android umożliwia atak typu „Man-in-the-Disk”?]()

Jak Android umożliwia atak typu „Man-in-the-Disk”?

... który może być obserwowany lub modyfikowany przez (szkodliwą) aplikację zewnętrzną. System Android nie posiada wbudowanych zabezpieczeń dla danych przechowywanych w pamięci zewnętrznej, ... świadomość, możemy zastanowić się, czy Android może zrobić więcej, by chronić swój system operacyjny i urządzenia, które go używają? Można porównać to, co widzimy w ...

-

![Polska spada w Indeksie Wolności Człowieka [© GoodIdeas - Fotolia.com] Polska spada w Indeksie Wolności Człowieka]()

Polska spada w Indeksie Wolności Człowieka

... indeksu biorą pod uwagę poziom wydatków państwa w relacji do PKB, udział państwa w przedsiębiorstwach czy wysokość obciążeń podatkowych. System prawny i ochrona praw własności. Dobrze działający system prawny i skutecznie chroniona własność prywatna są ważnymi gwarantami wolności gospodarczej i innych wolności osobistych. Autorzy indeksu widzą tu ...

-

![Gdzie wyemigrować po najwyższą jakość życia? [© brightfreak z Pixabay] Gdzie wyemigrować po najwyższą jakość życia?]()

Gdzie wyemigrować po najwyższą jakość życia?

... kraj ze względu na szeroki wybór ofert pracy, a także system edukacji i publiczny system opieki zdrowotnej. Minusem mogą być jednak wysokie ceny, zwłaszcza jeśli ... języka angielskiego wśród mieszkańców. Najmniej punktów otrzymały nasz publiczny system opieki zdrowotnej (22) i system edukacji publicznej (36). Ogólny poziom życia oceniono na 49 ...

-

![Jak się zgubisz, zrób zdjęcie [© Nmedia - Fotolia.com] Jak się zgubisz, zrób zdjęcie]()

Jak się zgubisz, zrób zdjęcie

... budynku. Po obróbce otrzymanego zdjęcia, oprogramowanie przeszukuje obrazy zgromadzone w bazie danych i dopasowuje do nich obliczone dane. Przy tym procesie system wykorzystuje lokalizację stacji bazowej telefonii komórkowej, z której nadeszła wiadomość z zapytaniem o lokalizację. Do dokładnej lokalizacji nadawcy wiadomości wykorzystywana jest ...

-

![Testy Kaspersky Anti-Virus Mobile [© Nmedia - Fotolia.com] Testy Kaspersky Anti-Virus Mobile]()

Testy Kaspersky Anti-Virus Mobile

... działa jako osobisty filtr zapewniający użytkownikowi możliwość otrzymywania tylko tych wiadomości, których potrzebuje lub oczekuje. W trybie "Tylko czarne i białe listy" system filtruje wiadomości bez udziału użytkownika. Jeżeli numer nadawcy wiadomości nie znajduje się na żadnej liście jest ona odbierana bez powiadamiania ...

-

![Adobe dystrybutorem Google [© Nmedia - Fotolia.com] Adobe dystrybutorem Google]()

Adobe dystrybutorem Google

... potencjalnie zagrozi dominacji Google na rynku wyszukiwania internetowego, jeśli Google nie znajdzie partnerów, takich jak Adobe, którzy będą wykorzystywać jego system wyszukujący. "Popularność i bogactwo technologii Adobe da Google jeszcze szerszy dostęp do rosnącej bazy konsumentów" - powiedział prezes Adobe Shantanu Narayen. Adobe ...

-

![Microsoft wprowadzi nową usługę CRM [© Nmedia - Fotolia.com] Microsoft wprowadzi nową usługę CRM]()

Microsoft wprowadzi nową usługę CRM

... firm, które zatrudniają mniej niż 100 osób i obecnie nie mają w swoich sieciach serwera lub też zmieniają stary system." - mówi Steven VanRoekel. W jego skład wchodzi system operacyjny Windows Server, odchudzone oprogramowanie Exchange do wysyłania poczty elektronicznej i narzędzia do budowy intranetu. Nowa wersja systemu ...

-

![Home i Home Office 2007 firmy CA [© Nmedia - Fotolia.com] Home i Home Office 2007 firmy CA]()

Home i Home Office 2007 firmy CA

... ochronę poprzez monitorowanie najbardziej istotnych funkcji i ustawień, a także informującą użytkownika o możliwościach optymalizacji zabezpieczenia jego danych; funkcję Threat Outbreak Warning System dostarczającą wskazówki od CA Security Advisor, który przekazuje użytkownikowi szczegółowe informacje na temat aktualnych zagrożeń ze strony wirusów ...

-

![Java wreszcie otwarta [© Nmedia - Fotolia.com] Java wreszcie otwarta]()

Java wreszcie otwarta

... zdecydowała się udostępnić większość kodów programu do użytku publicznego, udzielając licencji GNU (General Public Licence). Ten sam typ licencji posiada system operacyjny Linux. Zezwolenie programistom na wgląd do kodu oprogramowania i dowolną jego modyfikację przyczyni się do unowocześnienia programu. Producent liczy na ...

-

![Nowa wersja Mozilla Thunderbird [© Nmedia - Fotolia.com] Nowa wersja Mozilla Thunderbird]()

Nowa wersja Mozilla Thunderbird

... 2 jest przeznaczony do komputerów z systemami operacyjnymi: Windows, Linux i MacOS. Program jest dostępny w różnych wersjach językowych. Z istotniejszych innowacji wymienić należy ulepszony system powiadamiania o nowych wiadomościach oraz usprawniony system rozszerzeń.

-

![Oprogramowanie Trend Micro Mobile Security 5.0 [© Nmedia - Fotolia.com] Oprogramowanie Trend Micro Mobile Security 5.0]()

Oprogramowanie Trend Micro Mobile Security 5.0

... 5.0. Oprogramowanie chroni przedsiębiorstwa przed utratą lub kradzieżą danych z urządzeń przenośnych. Nowe funkcje szyfrowania danych i uwierzytelniania oraz zapora sieciowa, system wykrywania włamań i mechanizm ochrony przed szkodliwym oprogramowaniem są zarządzane za pomocą jednej konsoli. Obecnie zdalni pracownicy często korzystają z aplikacji ...

-

![Kroll Ontrack: kasowanie danych przez SMS [© pizuttipics - Fotolia.com] Kroll Ontrack: kasowanie danych przez SMS]()

Kroll Ontrack: kasowanie danych przez SMS

... wszystkie informacje zapisane na urządzeniu zostają nadpisane przy użyciu specjalnego algorytmu i po tej operacji w smartfonie pozostaje jedynie zainstalowany w nim oryginalnie system operacyjny" – mówi Paweł Odor, główny specjalista Kroll Ontrack. Według statystyk Komendy Głównej Policji w Polsce każdego roku kilkanaście tysięcy osób pada ...

-

![Życzenia świąteczne od cyberprzestępców Życzenia świąteczne od cyberprzestępców]()

Życzenia świąteczne od cyberprzestępców

... , zostanie zablokowany. Co powinieneś zrobić, gdy e-mail nie zawiera szkodliwego załącznika, ale prowadzi do strony phishingowej? Dla takich sytuacji powstał system „sygnalizacji świetlnej”. Dzięki niemu pułapki phishingowe, oszukańcze strony internetowe, które do złudzenia przypominają prawdziwe – są wyraźnie oznaczone, podobnie jak strony ...

-

![Bezpieczeństwo sieci firmowych nie jest wystarczające Bezpieczeństwo sieci firmowych nie jest wystarczające]()

Bezpieczeństwo sieci firmowych nie jest wystarczające

... i kompleksowej ochrony antywirusowej firmy działające w Internecie narażają się na ogromne ryzyko. Różnego rodzaju wyniki badań pokazują również, że dobrze działający system chroniący firmową sieć i jej klientów powoduje wzrost wydajności pracy pracowników. Łatwo więc wywnioskować że inwestycje w tego typu rozwiązania po prostu ...

-

!["Drive-by download" - jak się bronić? [© stoupa - Fotolia.com] "Drive-by download" - jak się bronić?]()

"Drive-by download" - jak się bronić?

... ma reguły. Przede wszystkim należy się stosować do ogólnie przyjętych zasad bezpieczeństwa, tak często dziś wspominanych: aktualne wersje oprogramowania, aktualny system operacyjny, dobrze skonfigurowana zapora sieciowa oraz ochrona antywirusowa z modułem heurystycznym będą tutaj niekwestionowaną podstawą. Na pewno dobrym, acz nieco drastycznym ...

-

![Wskaźnik optymizmu V 2011 Wskaźnik optymizmu V 2011]()

Wskaźnik optymizmu V 2011

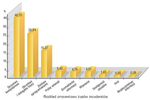

... sytuacja gospodarcza Polski/ kryzys gospodarczy 3,5% - deficyt budżetowy/zła sytuacja w finansach publicznych 2,3% - problemy ze służbą zdrowia/ z dostępnością usług medycznych 1,8% - niskie emerytury/zły system emerytalny Jak widać, najwięcej osób uważa bezrobocie za najważniejszy problem, przed którym stoi nasz kraj, ale co czwarta osoba wskazuje ...

-

![Tablet NovRoad MOVIO Tablet NovRoad MOVIO]()

Tablet NovRoad MOVIO

... również jako rejestrator trasy. Urządzenie wyposażone jest w 7-calowy, dotykowy ekran pojemnościowy o rozdzielczości 1024x600, gwarantujący wysoką jakość i dokładność obrazu. System Android umożliwia natomiast użytkownikom pełną swobodę wyboru aplikacji z szerokiego wachlarza dostępnego w sklepie Google Play. Procesor Allwinner A10 o częstotliwości ...

-

![Gospodarka wodno-ściekowa: trzy nowe inwestycje [© PhotoSG - Fotolia.com] Gospodarka wodno-ściekowa: trzy nowe inwestycje]()

Gospodarka wodno-ściekowa: trzy nowe inwestycje

... atrakcyjność trzech polskich aglomeracji i sprawią, że staną się one lepszymi miejscami do życia. Projekt realizowany w Czechowicach-Dziedzicach udostępni 11 500 mieszkańcom system odprowadzania ścieków i unowocześni istniejącą infrastrukturę sanitarną. Nowe wodociągi poprawią dostęp do wody. Unia Europejska, poprzez Fundusz Spójności, pokryje 30 ...

-

![Kaspersky Lab wykrywa "The Mask" [© lolloj - Fotolia.com] Kaspersky Lab wykrywa "The Mask"]()

Kaspersky Lab wykrywa "The Mask"

... informacje z zainfekowanego systemu. Jego wykrycie jest niezwykle trudne ze względu na zaawansowane funkcje ukrywania się. "Maska" to wysoce modułowy system; obsługuje wtyczki i pliki konfiguracyjne, które umożliwiają wykonanie wielu funkcji. Niezależnie od wbudowanej funkcjonalności operatorzy Careto mogli również udostępnić dodatkowe moduły ...

-

![Sophos Clean dla ochrony przed trojanami, ransomware i rootkitami [© Imillian - Fotolia.com] Sophos Clean dla ochrony przed trojanami, ransomware i rootkitami]()

Sophos Clean dla ochrony przed trojanami, ransomware i rootkitami

... , aby zmanipulować Windows i oprogramowanie antywirusowe – jeszcze przed uruchomieniem system operacyjnego. Sophos Clean może usunąć uporczywe zagrożenia z poziomu ... , jest w stanie usunąć każdą część malware, eliminując tym samym zagrożenie, i przywrócić system do stanu pierwotnego. Sophos Clean jest swoistym skanerem malware działającym na ...

-

![Trwa polowanie na kryptowaluty Trwa polowanie na kryptowaluty]()

Trwa polowanie na kryptowaluty

... użytkownikowi, musi znać ID portfela odbiorcy — unikatowy numer wielocyfrowy. Oto w jaki sposób CryptoShuffler wykorzystuje konieczność obsługi tych liczb przez system. Po uruchomieniu trojan zaczyna monitorować schowek urządzenia, który jest wykorzystywany przez użytkowników podczas dokonywania płatności. Obejmuje to kopiowanie numerów portfeli ...

-

![Polska: wydarzenia tygodnia 18/2019 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 18/2019]()

Polska: wydarzenia tygodnia 18/2019

... brytyjska firma, to cała jego produkcja odbywa się w Polsce, w Mielcu. Przedsiębiorstwo prowadzi tam fabrykę, w której produkcja odbywa się w oparciu o opatentowany system składania. Innowacyjność tego pojazdu, w porównaniu z innymi rowerami elektrycznymi, oprócz niestandardowego napędu polega na tym, że wykorzystano w nim technologie wpisujące się ...

-

![Nowe, lepsze wersje antywirusów Bitdefender [© tashatuvango - Fotolia.com] Nowe, lepsze wersje antywirusów Bitdefender]()

Nowe, lepsze wersje antywirusów Bitdefender

... ze stale rosnącą liczbą ataków, a także dokładne wykrywanie zagrożenia, zanim zdąży on uszkodzić system użytkownika. Obecnie Bitdefender posiada w swojej bazie miliard próbek malware’u. Ochrona prywatności W obecnych czasach, ... pozwala na ochronę danych i prywatności użytkownika, niezależnie od tego czy jest to system operacyjny Windows, ...

-

![Niska aktywność zawodowa Polek. Gdzie leżą przyczyny? [© pixabay.com] Niska aktywność zawodowa Polek. Gdzie leżą przyczyny?]()

Niska aktywność zawodowa Polek. Gdzie leżą przyczyny?

... winą za tak niską aktywność ekonomiczną kobiet należy również obarczyć niewydolny system opieki dla dzieci do lat 3, który istotnie odracza moment powrotu ... znacznie częściej podejmują opiekę nad dziećmi. Kolejnym powodem jest prorodzinny system społeczny. Transfery fiskalne przekazywane rodzinom, mające w podwalinach zwiększyć dzietność i redukcję ...

-

![Jak uniknąć Pegasusa? Jak uniknąć Pegasusa?]()

Jak uniknąć Pegasusa?

... wysłaną przez komunikator internetowy) z odnośnikiem, otwórz go na komputerze stacjonarnym, najlepiej wykorzystując w tym celu przeglądarkę TOR, lub – idealnie – bezpieczny, nietrwały system operacyjny, taki jak Tails. Nie zapominaj o korzystaniu z alternatywnej przeglądarki WWW do przeglądania stron. Niektóre exploity nie działają tak dobrze ...

-

![HP wprowadza udoskonalenia w serwerach HP e3000 [© violetkaipa - Fotolia.com] HP wprowadza udoskonalenia w serwerach HP e3000]()

HP wprowadza udoskonalenia w serwerach HP e3000

... 7100. Oba te rozwiązania komunikują się bezpośrednio z łączami Fibre Channel i są obsługiwane przez system operacyjny MPE/iX 7.5, co pozwala wyeliminować dodatkowe koszty. Oprócz tego system dyskowy HP Surestore Disk System 2300 oferuje szersze możliwości pracy z pamięcią masową SCSI JBOD. Macierz taśm HP Surestore Tape ...

Tematy: serwery e3000 -

![TETA_Personel w Multivac [© Nmedia - Fotolia.com] TETA_Personel w Multivac]()

TETA_Personel w Multivac

... Szwajcaria. Zakres podpisanej przez spółki umowy obejmował wdrożenie systemu TETA_Personel. Zaimplementowane zostały moduły: Kadry, Płace oraz Umów Cywilno - Prawnych. System TETA_Personel jest narzędziem do zarządzania zasobami ludzkimi. Pełna funkcjonalność aplikacji obejmuje siedem obszarów, z których dwa podstawowe umożliwią spółce Mulitivac ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Szkodliwy program na rosyjskich portalach informacyjnych [© stoupa - Fotolia.com] Szkodliwy program na rosyjskich portalach informacyjnych](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Szkodliwy-program-na-rosyjskich-portalach-informacyjnych-MBuPgy.jpg)

![Trend Micro - zagrożenia internetowe 2012 [© smex - Fotolia.com] Trend Micro - zagrożenia internetowe 2012](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-2012-113002-150x100crop.jpg)

![Systemy klasy ERP docenione [© DOC RABE Media - Fotolia.com] Systemy klasy ERP docenione](https://s3.egospodarka.pl/grafika2/ERP/Systemy-klasy-ERP-docenione-121571-150x100crop.jpg)

![Dr.Web: zagrożenia internetowe w VIII 2015 r. [© satori - Fotolia.com] Dr.Web: zagrożenia internetowe w VIII 2015 r.](https://s3.egospodarka.pl/grafika2/Dr-Web/Dr-Web-zagrozenia-internetowe-w-VIII-2015-r-163027-150x100crop.jpg)

![10 zagrożeń, które hakerzy przygotowują na 2016 rok [© Creativa Images - Fotolia.com] 10 zagrożeń, które hakerzy przygotowują na 2016 rok](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/10-zagrozen-ktore-hakerzy-przygotowuja-na-2016-rok-166348-150x100crop.jpg)

![Pierwsze urodziny Windows 10 [© peshkov - Fotolia.com] Pierwsze urodziny Windows 10](https://s3.egospodarka.pl/grafika2/systemy-operacyjne/Pierwsze-urodziny-Windows-10-181009-150x100crop.jpg)

![Jak Android umożliwia atak typu „Man-in-the-Disk”? [© stokkete - Fotolia.com] Jak Android umożliwia atak typu „Man-in-the-Disk”?](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Jak-Android-umozliwia-atak-typu-Man-in-the-Disk-209050-150x100crop.jpg)

![Polska spada w Indeksie Wolności Człowieka [© GoodIdeas - Fotolia.com] Polska spada w Indeksie Wolności Człowieka](https://s3.egospodarka.pl/grafika2/Human-Freedom-Index/Polska-spada-w-Indeksie-Wolnosci-Czlowieka-217653-150x100crop.jpg)

![Gdzie wyemigrować po najwyższą jakość życia? [© brightfreak z Pixabay] Gdzie wyemigrować po najwyższą jakość życia?](https://s3.egospodarka.pl/grafika2/jakosc-zycia/Gdzie-wyemigrowac-po-najwyzsza-jakosc-zycia-258336-150x100crop.jpg)

![Jak się zgubisz, zrób zdjęcie [© Nmedia - Fotolia.com] Jak się zgubisz, zrób zdjęcie](https://s3.egospodarka.pl/grafika/aparaty-cyfrowe/Jak-sie-zgubisz-zrob-zdjecie-Qq30bx.jpg)

![Testy Kaspersky Anti-Virus Mobile [© Nmedia - Fotolia.com] Testy Kaspersky Anti-Virus Mobile](https://s3.egospodarka.pl/grafika/Kaspersky/Testy-Kaspersky-Anti-Virus-Mobile-Qq30bx.jpg)

![Adobe dystrybutorem Google [© Nmedia - Fotolia.com] Adobe dystrybutorem Google](https://s3.egospodarka.pl/grafika/Adobe/Adobe-dystrybutorem-Google-Qq30bx.jpg)

![Microsoft wprowadzi nową usługę CRM [© Nmedia - Fotolia.com] Microsoft wprowadzi nową usługę CRM](https://s3.egospodarka.pl/grafika/CRM/Microsoft-wprowadzi-nowa-usluge-CRM-Qq30bx.jpg)

![Home i Home Office 2007 firmy CA [© Nmedia - Fotolia.com] Home i Home Office 2007 firmy CA](https://s3.egospodarka.pl/grafika/CA/Home-i-Home-Office-2007-firmy-CA-Qq30bx.jpg)

![Java wreszcie otwarta [© Nmedia - Fotolia.com] Java wreszcie otwarta](https://s3.egospodarka.pl/grafika/Java/Java-wreszcie-otwarta-Qq30bx.jpg)

![Nowa wersja Mozilla Thunderbird [© Nmedia - Fotolia.com] Nowa wersja Mozilla Thunderbird](https://s3.egospodarka.pl/grafika/Mozilla-Thunderbird/Nowa-wersja-Mozilla-Thunderbird-Qq30bx.jpg)

![Oprogramowanie Trend Micro Mobile Security 5.0 [© Nmedia - Fotolia.com] Oprogramowanie Trend Micro Mobile Security 5.0](https://s3.egospodarka.pl/grafika/Trend-Micro/Oprogramowanie-Trend-Micro-Mobile-Security-5-0-Qq30bx.jpg)

![Kroll Ontrack: kasowanie danych przez SMS [© pizuttipics - Fotolia.com] Kroll Ontrack: kasowanie danych przez SMS](https://s3.egospodarka.pl/grafika/telefony-komorkowe/Kroll-Ontrack-kasowanie-danych-przez-SMS-QhDXHQ.jpg)

!["Drive-by download" - jak się bronić? [© stoupa - Fotolia.com] "Drive-by download" - jak się bronić?](https://s3.egospodarka.pl/grafika/szkodliwe-programy/Drive-by-download-jak-sie-bronic-MBuPgy.jpg)

![Gospodarka wodno-ściekowa: trzy nowe inwestycje [© PhotoSG - Fotolia.com] Gospodarka wodno-ściekowa: trzy nowe inwestycje](https://s3.egospodarka.pl/grafika2/gospodarka-wodno-sciekowa/Gospodarka-wodno-sciekowa-trzy-nowe-inwestycje-129696-150x100crop.jpg)

![Kaspersky Lab wykrywa "The Mask" [© lolloj - Fotolia.com] Kaspersky Lab wykrywa "The Mask"](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Kaspersky-Lab-wykrywa-The-Mask-132130-150x100crop.jpg)

![Sophos Clean dla ochrony przed trojanami, ransomware i rootkitami [© Imillian - Fotolia.com] Sophos Clean dla ochrony przed trojanami, ransomware i rootkitami](https://s3.egospodarka.pl/grafika2/Sophos-Clean/Sophos-Clean-dla-ochrony-przed-trojanami-ransomware-i-rootkitami-176282-150x100crop.jpg)

![Polska: wydarzenia tygodnia 18/2019 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 18/2019](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-18-2019-vgmzEK.jpg)

![Nowe, lepsze wersje antywirusów Bitdefender [© tashatuvango - Fotolia.com] Nowe, lepsze wersje antywirusów Bitdefender](https://s3.egospodarka.pl/grafika2/Bitdefender/Nowe-lepsze-wersje-antywirusow-Bitdefender-231560-150x100crop.jpg)

![Niska aktywność zawodowa Polek. Gdzie leżą przyczyny? [© pixabay.com] Niska aktywność zawodowa Polek. Gdzie leżą przyczyny?](https://s3.egospodarka.pl/grafika2/kobiety/Niska-aktywnosc-zawodowa-Polek-Gdzie-leza-przyczyny-242918-150x100crop.jpg)

![HP wprowadza udoskonalenia w serwerach HP e3000 [© violetkaipa - Fotolia.com] HP wprowadza udoskonalenia w serwerach HP e3000](https://s3.egospodarka.pl/grafika/serwery-e3000/HP-wprowadza-udoskonalenia-w-serwerach-HP-e3000-SdaIr2.jpg)

![TETA_Personel w Multivac [© Nmedia - Fotolia.com] TETA_Personel w Multivac](https://s3.egospodarka.pl/grafika/teta/TETA-Personel-w-Multivac-Qq30bx.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju [© sasun Bughdaryan - Fotolia.com] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-jeszcze-w-maju-266937-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Składka zdrowotna 2026: wyższe obciążenia dla przedsiębiorców i nowe zasady wyliczania [© wygenerowane przez AI] Składka zdrowotna 2026: wyższe obciążenia dla przedsiębiorców i nowe zasady wyliczania](https://s3.egospodarka.pl/grafika2/dzialalnosc-gospodarcza/Skladka-zdrowotna-2026-wyzsze-obciazenia-dla-przedsiebiorcow-i-nowe-zasady-wyliczania-270001-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Książka przychodów i rozchodów 2026: kompletne kompendium zmian w KPiR i księgowości 2026 [© wygenerowane przez AI] Książka przychodów i rozchodów 2026: kompletne kompendium zmian w KPiR i księgowości 2026](https://s3.egospodarka.pl/grafika2/prowadzenie-podatkowej-ksiegi-przychodow-i-rozchodow/Ksiazka-przychodow-i-rozchodow-2026-kompletne-kompendium-zmian-w-KPiR-i-ksiegowosci-2026-270665-150x100crop.jpg)

![IPO 2025 na świecie: 171 mld USD i rosnąca rola sztucznej inteligencji [© pexels] IPO 2025 na świecie: 171 mld USD i rosnąca rola sztucznej inteligencji](https://s3.egospodarka.pl/grafika2/debiuty-gieldowe/IPO-2025-na-swiecie-171-mld-USD-i-rosnaca-rola-sztucznej-inteligencji-270664-150x100crop.jpg)

![Compliance 2026: siedem trendów, które zmienią sposób zarządzania ryzykiem [© pexels] Compliance 2026: siedem trendów, które zmienią sposób zarządzania ryzykiem](https://s3.egospodarka.pl/grafika2/compliance/Compliance-2026-siedem-trendow-ktore-zmienia-sposob-zarzadzania-ryzykiem-270659-150x100crop.jpg)

![KSeF wystartował, ale papier nie zniknął: dezorientacja na stacjach paliw i nie tylko [© wygenerowane przez AI] KSeF wystartował, ale papier nie zniknął: dezorientacja na stacjach paliw i nie tylko](https://s3.egospodarka.pl/grafika2/system-podatkowy/KSeF-wystartowal-ale-papier-nie-zniknal-dezorientacja-na-stacjach-paliw-i-nie-tylko-270658-150x100crop.jpg)

![Koniec uproszczeń dla Ukraińców. Pracodawcy pod presją nowych przepisów [© wygenerowane przez AI] Koniec uproszczeń dla Ukraińców. Pracodawcy pod presją nowych przepisów](https://s3.egospodarka.pl/grafika2/zezwolenie-na-prace/Koniec-uproszczen-dla-Ukraincow-Pracodawcy-pod-presja-nowych-przepisow-270657-150x100crop.jpg)

![Kreatywność - kluczowa kompetencja współczesnego lidera [© wygenerowane przez AI] Kreatywność - kluczowa kompetencja współczesnego lidera](https://s3.egospodarka.pl/grafika2/cechy-dobrego-lidera/Kreatywnosc-kluczowa-kompetencja-wspolczesnego-lidera-270603-150x100crop.jpg)