-

![Sklepy łamią zakaz sprzedaży papierosów niepełnoletnim [© Scanrail - Fotolia.com] Sklepy łamią zakaz sprzedaży papierosów niepełnoletnim]()

Sklepy łamią zakaz sprzedaży papierosów niepełnoletnim

... , wszystkie Komendy Powiatowe Policji oraz harcerze ZHP. Program STOP18! popiera również blisko 30 Parlamentarzystów, którzy przekonują samorządy ze swoich okręgów wyborczych do walki z palącym problemem. WYNIKI BADANIA TAJEMNICZY KLIENT ... mieszkańców. Zrealizowano 4700 obserwacji. W każdym punkcie sprzedaży przeprowadzono 2 obserwacje. Do pobrania ...

-

![Fałszywa aplikacja antywirusowa na OS Android [© Ben Chams - Fotolia.com] Fałszywa aplikacja antywirusowa na OS Android]()

Fałszywa aplikacja antywirusowa na OS Android

... pod kątem złośliwego oprogramowania. W przypadku skorzystania z takiej „oferty”, nieświadomy użytkownik zostaje przekierowywany na stronę internetową, zawierającą link do pobrania reklamowanego programu „antywirusowego” – jest to w rzeczywistości trojan AndroidFakealert4.orgin. Rodzina trojanów Android.Fakealert znana jest od października 2012 ...

-

![Aplikacje z Google Play: Dr.Web ostrzega przed kolejnymi trojanami [© leowolfert - Fotolia.com] Aplikacje z Google Play: Dr.Web ostrzega przed kolejnymi trojanami]()

Aplikacje z Google Play: Dr.Web ostrzega przed kolejnymi trojanami

... aplikacje. Doctor Web poinformował Google o tym incydencie, ale większość tych programów jest wciąż dostępna do pobrania. Gdy Android.Click.95 znajdzie się na urządzeniu, to rozpoczyna wykonywanie swojej złośliwej aktywności ... .Web dla Androida z powodzeniem wykrywają i usuwają trojana Android.Click.95 i tym samym ten złośliwy program nie stanowi ...

-

![Szkodliwe oprogramowanie w natarciu. Formbook wyprzedził Emoteta Szkodliwe oprogramowanie w natarciu. Formbook wyprzedził Emoteta]()

Szkodliwe oprogramowanie w natarciu. Formbook wyprzedził Emoteta

... znany mobilny program szpiegujący ... do pobierania Parallax RAT, ale od tego czasu został dostosowany do pobierania również innych trojanów zdalnego dostępu i infostealerów, takich jak Netwire, FormBook i Agent Tesla. Jest powszechnie rozpowszechniany za pośrednictwem szeroko zakrojonych kampanii phishingowych, które skłaniają ofiarę do pobrania ...

-

![Złośliwe oprogramowanie bez plików. Jak się chronić? [© pixabay.com] Złośliwe oprogramowanie bez plików. Jak się chronić?]()

Złośliwe oprogramowanie bez plików. Jak się chronić?

... kod do pobrania i wykonania, zawartość w kluczach wykorzystywana jest jako parametr PowerShell. W ten sposób cyberprzestępca ma stały sposób na wejście do systemu po ... sygnatury pliku wykonywalnego istnieją mechanizmy monitorowania zachowania. Możliwe jest wykrycie czy program przepełnienia bufor pamięci operacyjnej lub wstrzykuje kod, a także ...

-

![Używasz CapCut? Jesteś potencjalną ofiarą phishingu Używasz CapCut? Jesteś potencjalną ofiarą phishingu]()

Używasz CapCut? Jesteś potencjalną ofiarą phishingu

... do stworzenia treści. W następnym kroku witryna udaje, że przetwarza zadanie. Po chwili otrzymujemy gotowy do pobrania plik o nazwie Creation_Made_By_CapCut.mp4 – CapCut.com. Nie jest to materiał video, a plik z oprogramowaniem do ... ma przestrzeganie podstawowych zasad bezpieczeństwa. Należy do nich przede wszystkim pobieranie narzędzi wyłącznie ze ...

-

![Wirusy, robaki, phishing VI-XII 2006 Wirusy, robaki, phishing VI-XII 2006]()

Wirusy, robaki, phishing VI-XII 2006

... się inne składniki do pobrania. Typowy URL mógłby wyglądać np. tak: yuhadefunjinsa.com/chr/grw/lt.exe. Spamowe wiadomości zawierają odnośniki do fałszywych stron oferujących Viagrę. Co ciekawe, domeny wykorzystywane przez fałszywe sklepy z Viargą mają nie tylko nazwy podobne do adresów URL zawierających komponenty do pobrania, ale także te ...

-

![Piractwo a zagrożenia internetowe Piractwo a zagrożenia internetowe]()

Piractwo a zagrożenia internetowe

... , zakupów, nauki i rozrywki. Jednocześnie globalny zasięg Internetu, anonimowość użytkowników i szybkość działania mogą być wykorzystywane nie tylko w dobrych celach, ale również do szkodzenia innym - podsumowują eksperci z BSA. Do pobrania:

-

![Jakość obsługi klienta w 2008 r. Jakość obsługi klienta w 2008 r.]()

Jakość obsługi klienta w 2008 r.

... się w skali od +1 do +5. Pozostałe 34% to obserwacje negatywne, czyli te od -5 do -1. Łatwo więc stwierdzić iż obawy, jakie mogły pojawić się w trakcie trwania edycji 2008, iż Program Jakość Obsługi ... przez konsumentów, zarejestrowanych zgodnie z regulaminem Programu „Jakość Obsługi”, w okresie od 1 lipca do 31 grudnia 2008 roku. Do pobrania ...

-

![Prace legislacyjne sprawniejsze niż przed rokiem [© Scanrail - Fotolia.com] Prace legislacyjne sprawniejsze niż przed rokiem]()

Prace legislacyjne sprawniejsze niż przed rokiem

... Barometr legislacyjny powstał w ramach Obserwatorium Środkowoeuropejskiego na London School of Economics and Political Science, sfinansowanego przez program Ernst & Young Sprawne Państwo. Podstawowym celem barometru jest monitoring wykonania programów prac legislacyjnych Rady Ministrów w zakresie odnoszącym się do projektów ustaw. Do pobrania:

-

![Edytory zdjęć ukrywają złośliwe oprogramowanie w Google Play! [© Myst - Fotolia.com] Edytory zdjęć ukrywają złośliwe oprogramowanie w Google Play!]()

Edytory zdjęć ukrywają złośliwe oprogramowanie w Google Play!

... otrzymują instrukcje do pobrania złośliwych plików JAR (Java Archive). Dodatkowy kod Java odpowiada za generowanie nieuczciwych przychodów z reklam dla twórców aplikacji - telefon sam, bez świadomości i jakiejkolwiek ingerencji użytkownika, klika w reklamy Google. Nowa wersja aplikacji Guerilla wykazuje kilka technicznych różnic w stosunku do tych ...

-

![Boom na malvertising wśród hakerów Boom na malvertising wśród hakerów]()

Boom na malvertising wśród hakerów

... fałszywych reklam hakerzy wabią osoby poszukujące m.in. programów Microsoft Teams, Slack lub narzędzi takich jak ChatGPT na oszukańcze strony i nakłaniają do pobierania złośliwego oprogramowania. Reklama groźniejsza niż się wydaje Malvertising to połączenie angielskich słów malware (wszelkiego rodzaju szkodliwe aplikacje) oraz advertising ...

-

![Darmowy NOWS SBE Starter Pack [© Nmedia - Fotolia.com] Darmowy NOWS SBE Starter Pack]()

Darmowy NOWS SBE Starter Pack

... oraz zapewnić opiekę serwisową nad systemem. Partnerzy mają prawo do pobrania opłaty manipulacyjnej związanej z realizacją zamówienia. U partnerów handlowych Novella można również zamówić 20 bezpłatnych licencji na oprogramowanie Novell Teaming Starter Pack służące do organizacji pracy zespołów. Novell Teaming jest oparty na narzędziach ...

-

![Cyberprzestępcy wykorzystują Google Trends Cyberprzestępcy wykorzystują Google Trends]()

Cyberprzestępcy wykorzystują Google Trends

... wyników odwiedzają witrynę, na której są zachęcani do pobrania kodeka lub innej aplikacji, umożliwiających obejrzenie ... program antywirusowy Malwaredoctor, stworzony specjalnie w celu osiągnięcia wysokiej pozycji w wyszukiwarce. Panda Security zauważa, że oprócz wcześniej opisanych standardowych technik pozycjonowania, atakujący uciekają się także do ...

-

![Spam: uwaga na fałszywe antywirusy Spam: uwaga na fałszywe antywirusy]()

Spam: uwaga na fałszywe antywirusy

... naiwność, słabo zabezpieczone strony i wypróbowane triki polegające na straszeniu użytkowników problemami związanymi z bezpieczeństwem na ich komputerze. To wszystko może doprowadzić do pobrania szkodliwego oprogramowania i przekazania hakerom poufnych danych.

-

![AutoMapa 6.9 AutoMapa 6.9]()

AutoMapa 6.9

... do pobrania poprzez aplikację AutoMapa Center dostępną na stronie internetowej. Wraz z najnowszą wersją AutoMapy, użytkownicy uzyskują dostęp do ...

-

![Botnet Flashfake infekuje Mac OS X Botnet Flashfake infekuje Mac OS X]()

Botnet Flashfake infekuje Mac OS X

... program FlashFake z zarażonych Maków. W celu zainfekowania komputerów ofiar stojący za botnetem cyberprzestępcy instalowali trojana Flashfake, który przeniknął do ... W poprzednich wariantach szkodnika cyberprzestępcy wykorzystywali socjotechnikę w celu nakłonienia użytkowników do pobrania tego programu i zainstalowania go w swoich systemach. Jednak ...

-

![Kryptowaluty SafeMoon na celowniku hakerów Kryptowaluty SafeMoon na celowniku hakerów]()

Kryptowaluty SafeMoon na celowniku hakerów

... zachęca do pobrania rzekomej aktualizacji aplikacji SafeMoon w sklepie Google Play. Zamiast aplikacji do kryptowalut na urządzenia z systemem Android użytkownik pobiera złośliwy plik wraz z instalatorem. Po uruchomieniu aplikacja umieszcza w systemie użytkownika kilka plików, w tym złośliwe oprogramowanie o nazwie Remcos. Ten złośliwy program (typu ...

-

![OFE a ład korporacyjny w Polsce [© Scanrail - Fotolia.com] OFE a ład korporacyjny w Polsce]()

OFE a ład korporacyjny w Polsce

... & Young Sprawne Państwo jest inicjowanie i wspieranie działań na rzecz poprawy funkcjonowania instytucji publicznych w Polsce. Poprzez program, Ernst & Young aktywnie włącza się do publicznej debaty nad reformą państwa. Adresatami programu są w szczególności środowiska polityczne, naukowe, gospodarcze oraz organizacje pozarządowe. Do pobrania:

-

![Norton Internet Security i Norton Antivirus 2011 Norton Internet Security i Norton Antivirus 2011]()

Norton Internet Security i Norton Antivirus 2011

... oprogramowanie zapewnia ochronę. Ponadto użytkownicy mogą jednym kliknięciem zyskać dostęp do ważnych danych, pochodzących z internetowych usług firmy Symantec, w tym: Norton Online ... milionów dolarów. Norton Power Eraser jest dostępny za darmo do pobrania w sieci i jako odnośnik w produktach Norton 2011. Dodatkowe narzędzia obejmują usługę Norton ...

-

![Sophos Anti-Virus for Mac OS X Lion Sophos Anti-Virus for Mac OS X Lion]()

Sophos Anti-Virus for Mac OS X Lion

... cyberprzestępców," powiedział Chris Kraft, wiceprezes zarządzania produktem w Sophos. "Jesteśmy zobowiązani do zapewnienia pełnej ochrony wszystkim naszym użytkownikom. Poprzez wspieranie najnowszych ... Home Edition. Sophos Anti-Virus Home Edition for Mac jest dostępny do pobrania za darmo. Ponadto, Sophos uruchomił dedykowane forum wsparcia, aby ...

-

![Bezpieczeństwo IT 2011 Bezpieczeństwo IT 2011]()

Bezpieczeństwo IT 2011

... z białoruskiej firmy VirusBlokada odkrył interesujący szkodliwy program, który zdawał się wykorzystywać skradzione certyfikaty do podpisu swoich sterowników oraz exploita zero-day ... w Google, programy te wykorzystują socjotechnikę w celu skłonienia użytkowników do pobrania, zainstalowania, a następnie zapłacenia za “pełną” wersję. Większość z ...

-

![Bezpieczny Mac OS X Bezpieczny Mac OS X]()

Bezpieczny Mac OS X

... ze strony Adobe – niestety, wiele starszych wersji nadal jest dostępnych do pobrania i użytkownik może się pomylić. 10. Zainstaluj dobre rozwiązanie bezpieczeństwa. „Na Maki ... mogą skorzystać z narzędzia Little Snitch, które pozwala stwierdzić, czy jakiś program próbuje nawiązać wychodzące połączenie internetowe, i daje możliwość zezwolenia na takie ...

-

![Nowa wersja Firefoksa [© Nmedia - Fotolia.com] Nowa wersja Firefoksa]()

Nowa wersja Firefoksa

... Mozilla Foundation udostępniła do pobrania najnowszą wersję przegladarki internetowej Firefox, oznaczoną numerem 2.0. Poza nowym, bardziej eleganckim wyglądem, program został wyposażony w lepsze systemy zabezpieczeń. Producent położył także większy nacisk na ułatwienie przeszukiwania zasobów Internetu oraz ponowne dotarcie do odwiedzonych już ...

-

![Nadchodzi OpenOffice w wersji online [© Nmedia - Fotolia.com] Nadchodzi OpenOffice w wersji online]()

Nadchodzi OpenOffice w wersji online

... znana z dystrybucji systemu Linux. Wstępna wersja programu w wersji beta, jest otwarta do testowania dla pierwszych 15 tys. zarejestrowanych użytkowników. Oferta zawiera pełny ... zachęci ich, do pobrania plików instalacyjnych programu i używania go również bez pośrednictwa sieci. Jest to kolejny pakiet biurowy, który został przeniesiony do internetu. ...

-

![Aplikacja TomTom dla iPhone Aplikacja TomTom dla iPhone]()

Aplikacja TomTom dla iPhone

... obrazu w trybie 2D lub 3D) Aplikacja łatwa do pobrania z Apple iTunes App Store Funkcje interfejsu Multi-Touch, który pozwala na obsługę wszystkich funkcji iPhone bezpośrednio na ekranie, np. przeglądanie, przybliżanie i oddalanie widoku mapy TomTom Bezpośrednia nawigacja do kontaktów w książce adresowej Użyteczne Miejsca i możliwość kontaktu ...

-

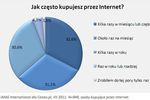

![Polacy a bezpieczne zakupy w Internecie Polacy a bezpieczne zakupy w Internecie]()

Polacy a bezpieczne zakupy w Internecie

... do sklepów współpracujących z Ceneo.pl. Odpowiedzi udzieliło 432 przedstawicieli sklepów internetowych. Badanie zostało przeprowadzone w dniach 26-29 lipca 2011 r. metodą CAWI. Tematyka badania dotyczy bezpieczeństwa zakupów on-line z perspektywy osób sprzedających przez Internet. Do pobrania ...

-

![Cyberprzestępcy opróżniają bankomaty Cyberprzestępcy opróżniają bankomaty]()

Cyberprzestępcy opróżniają bankomaty

... , można skontaktować się bezpośrednio z ekspertami z Kaspersky Lab pod adresem intelreports@kaspersky.com. Do przeprowadzenia pełnego skanowania systemu bankomatu i usunięcia backdoora można wykorzystać darmowe narzędzie Kaspersky Virus Removal Tool (do pobrania na stronie http://support.kaspersky.com/pl/viruses/avptool2011?level=2#downloads).

-

![Nowa wersja Auroxa [© Nmedia - Fotolia.com] Nowa wersja Auroxa]()

Nowa wersja Auroxa

... do pobrania za darmo przez FTP. Premiera wersji 9.1 w internecie: 15 września, godzina 12:00. Dystrybucja umieszczona jest na 7 CD: pakiety binarne na płytach 1-4, źródła 4-7, płyta nr 4 zawiera pakiety binarne, źródła oraz dodatki (m. in. narzędzia do podziału dysku, sterowniki do ... 9.1 (Fire) w Polsce będzie dołączony do magazynu Linux+ Extra! nr 30 ...

-

![Polski SP1 dla MS Office 2003 [© Nmedia - Fotolia.com] Polski SP1 dla MS Office 2003]()

Polski SP1 dla MS Office 2003

... Office 2003 czy dokonywania nowych instalacji dzięki zestawowi narzędzi Access Conversion Toolkit, który w chwili obecnej dostępny jest w sieci jako osobny program do pobrania.

-

![Polski rynek telekomunikacyjny [© Scanrail - Fotolia.com] Polski rynek telekomunikacyjny]()

Polski rynek telekomunikacyjny

... u siebie telewizję satelitarną (20%). W niewielu domach korzysta się z telewizji cyfrowej (11%), część respondentów jest jednak zainteresowana ofertą operatorów telewizji cyfrowej. Do pobrania: .

-

![Bezpłatne licencje w Novell Teaming [© Nmedia - Fotolia.com] Bezpłatne licencje w Novell Teaming]()

Bezpłatne licencje w Novell Teaming

... funkcje samozarządzania oraz możliwość tworzenia własnych aplikacji i mechanizmów przekazywania zadań, pozwalających dopasować narzędzia do potrzeb użytkowników. Novell Teaming Starter Pack jest dostępny do pobrania w postaci preinstalowanego pakietu, wraz z instrukcją szybkiego startu i przewodnikiem użytkownika w postaci materiałów wideo. Pakiet ...

-

![Bezpłatna aplikacja F-Secure na exploity [© Nmedia - Fotolia.com] Bezpłatna aplikacja F-Secure na exploity]()

Bezpłatna aplikacja F-Secure na exploity

... nie opisane zagrożenia bazując na analizie zachowania exploita (metoda behawioralna). Chroni użytkowników przeglądarek Internet Explorer i Firefox. Aplikacja Exploit Shields jest do pobrania ze strony internetowej F-Secure.

-

![Barack Obama: uwaga na fałszywe artykuły Barack Obama: uwaga na fałszywe artykuły]()

Barack Obama: uwaga na fałszywe artykuły

... Stanów Zjednoczonych". Taką fałszywą informację kryjącą złośliwe oprogramowanie, według firmy Panda Security, podaje już 40 stron internetowych. Użytkowników zachęca się do pobrania pliku, zawierającego artykuł na ten temat. Zamiast oczekiwanego tekstu, na komputer kopiowanych jest kilka szkodliwych plików, które zamieniają go w maszynę ...

-

![Trojan atakuje smartfony z Android [© stoupa - Fotolia.com] Trojan atakuje smartfony z Android]()

Trojan atakuje smartfony z Android

... stron, które pojawiają się w pierwszych wynikach wyszukiwania dla filmów pornograficznych. Właściciele tych stron oferujących treści dla dorosłych zachęcają użytkowników Androida do pobrania nowego trojana, podczas gdy użytkownikom innych platform zostają wyświetlone pożądane treści. Podobnie jak jego poprzednik, najnowszy trojan, który otrzymał ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Sklepy łamią zakaz sprzedaży papierosów niepełnoletnim [© Scanrail - Fotolia.com] Sklepy łamią zakaz sprzedaży papierosów niepełnoletnim](https://s3.egospodarka.pl/grafika/sprzedaz-papierosow/Sklepy-lamia-zakaz-sprzedazy-papierosow-niepelnoletnim-apURW9.jpg)

![Fałszywa aplikacja antywirusowa na OS Android [© Ben Chams - Fotolia.com] Fałszywa aplikacja antywirusowa na OS Android](https://s3.egospodarka.pl/grafika2/Android/Falszywa-aplikacja-antywirusowa-na-OS-Android-116489-150x100crop.jpg)

![Aplikacje z Google Play: Dr.Web ostrzega przed kolejnymi trojanami [© leowolfert - Fotolia.com] Aplikacje z Google Play: Dr.Web ostrzega przed kolejnymi trojanami](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Aplikacje-z-Google-Play-Dr-Web-ostrzega-przed-kolejnymi-trojanami-175421-150x100crop.jpg)

![Złośliwe oprogramowanie bez plików. Jak się chronić? [© pixabay.com] Złośliwe oprogramowanie bez plików. Jak się chronić?](https://s3.egospodarka.pl/grafika2/fileless-malware/Zlosliwe-oprogramowanie-bez-plikow-Jak-sie-chronic-248016-150x100crop.jpg)

![Prace legislacyjne sprawniejsze niż przed rokiem [© Scanrail - Fotolia.com] Prace legislacyjne sprawniejsze niż przed rokiem](https://s3.egospodarka.pl/grafika/ocena-pracy-rzadu/Prace-legislacyjne-sprawniejsze-niz-przed-rokiem-apURW9.jpg)

![Edytory zdjęć ukrywają złośliwe oprogramowanie w Google Play! [© Myst - Fotolia.com] Edytory zdjęć ukrywają złośliwe oprogramowanie w Google Play!](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Edytory-zdjec-ukrywaja-zlosliwe-oprogramowanie-w-Google-Play-205821-150x100crop.jpg)

![Darmowy NOWS SBE Starter Pack [© Nmedia - Fotolia.com] Darmowy NOWS SBE Starter Pack](https://s3.egospodarka.pl/grafika/novell/Darmowy-NOWS-SBE-Starter-Pack-Qq30bx.jpg)

![OFE a ład korporacyjny w Polsce [© Scanrail - Fotolia.com] OFE a ład korporacyjny w Polsce](https://s3.egospodarka.pl/grafika/fundusze-emerytalne/OFE-a-lad-korporacyjny-w-Polsce-apURW9.jpg)

![Nowa wersja Firefoksa [© Nmedia - Fotolia.com] Nowa wersja Firefoksa](https://s3.egospodarka.pl/grafika/Firefox/Nowa-wersja-Firefoksa-Qq30bx.jpg)

![Nadchodzi OpenOffice w wersji online [© Nmedia - Fotolia.com] Nadchodzi OpenOffice w wersji online](https://s3.egospodarka.pl/grafika/OpenOffice-online/Nadchodzi-OpenOffice-w-wersji-online-Qq30bx.jpg)

![Nowa wersja Auroxa [© Nmedia - Fotolia.com] Nowa wersja Auroxa](https://s3.egospodarka.pl/grafika/linux/Nowa-wersja-Auroxa-Qq30bx.jpg)

![Polski SP1 dla MS Office 2003 [© Nmedia - Fotolia.com] Polski SP1 dla MS Office 2003](https://s3.egospodarka.pl/grafika/Microsoft/Polski-SP1-dla-MS-Office-2003-Qq30bx.jpg)

![Polski rynek telekomunikacyjny [© Scanrail - Fotolia.com] Polski rynek telekomunikacyjny](https://s3.egospodarka.pl/grafika/rynek-telekomunikacyjny/Polski-rynek-telekomunikacyjny-apURW9.jpg)

![Bezpłatne licencje w Novell Teaming [© Nmedia - Fotolia.com] Bezpłatne licencje w Novell Teaming](https://s3.egospodarka.pl/grafika/Novell/Bezplatne-licencje-w-Novell-Teaming-Qq30bx.jpg)

![Bezpłatna aplikacja F-Secure na exploity [© Nmedia - Fotolia.com] Bezpłatna aplikacja F-Secure na exploity](https://s3.egospodarka.pl/grafika/F-Secure/Bezplatna-aplikacja-F-Secure-na-exploity-Qq30bx.jpg)

![Trojan atakuje smartfony z Android [© stoupa - Fotolia.com] Trojan atakuje smartfony z Android](https://s3.egospodarka.pl/grafika/trojany/Trojan-atakuje-smartfony-z-Android-MBuPgy.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w listopadzie 2025 [© wygenerowane przez AI] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w listopadzie 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-w-listopadzie-2025-269450-150x100crop.png)

![Ranking najlepszych kont osobistych [© wygenerowane przez AI] Ranking najlepszych kont osobistych](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-najlepszych-kont-osobistych-267141-150x100crop.png)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![PIT za 2025 rok. Na co zwracać uwagę w rozliczeniach Twój e-PIT? [© wygenerowane przez AI] PIT za 2025 rok. Na co zwracać uwagę w rozliczeniach Twój e-PIT?](https://s3.egospodarka.pl/grafika2/zeznanie-podatkowe/PIT-za-2025-rok-Na-co-zwracac-uwage-w-rozliczeniach-Twoj-e-PIT-270820-150x100crop.jpg)

![Kontrola bezpieczeństwa na lotnisku - co musi wiedzieć pasażer [© wygenerowane przez AI] Kontrola bezpieczeństwa na lotnisku - co musi wiedzieć pasażer](https://s3.egospodarka.pl/grafika2/lotniska/Kontrola-bezpieczenstwa-na-lotnisku-co-musi-wiedziec-pasazer-270810-150x100crop.jpg)

![Rośnie budowlany klub miliarderów: jaki przychód daje miejsce w TOP 30 firm budowlanych? [© pexels] Rośnie budowlany klub miliarderów: jaki przychód daje miejsce w TOP 30 firm budowlanych?](https://s3.egospodarka.pl/grafika2/firmy-budowlane/Rosnie-budowlany-klub-miliarderow-jaki-przychod-daje-miejsce-w-TOP-30-firm-budowlanych-270808-150x100crop.jpg)

![Ryanair rekrutuje 120 pracowników w Krakowie i Katowicach. Jak aplikować i ile można zarobić? [© wygenerowane przez AI] Ryanair rekrutuje 120 pracowników w Krakowie i Katowicach. Jak aplikować i ile można zarobić?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-rekrutuje-120-pracownikow-w-Krakowie-i-Katowicach-Jak-aplikowac-i-ile-mozna-zarobic-270803-150x100crop.jpg)

![Przewodnik PIT freelancera. Jak rozliczyć PIT, który formularz wybrać i jakie ulgi wykorzystać? [© wygenerowane przez AI] Przewodnik PIT freelancera. Jak rozliczyć PIT, który formularz wybrać i jakie ulgi wykorzystać?](https://s3.egospodarka.pl/grafika2/freelancer/Przewodnik-PIT-freelancera-Jak-rozliczyc-PIT-ktory-formularz-wybrac-i-jakie-ulgi-wykorzystac-270802-150x100crop.jpg)