-

![Uwaga na telefonicznych oszustów [© pizuttipics - Fotolia.com] Uwaga na telefonicznych oszustów]()

Uwaga na telefonicznych oszustów

... nieświadomych abonentów spore sumy pieniędzy. Stołeczna policja wystosowała na swojej stronie internetowej ostrzeżenie przed oszustami telefonicznymi. Okazuje się bowiem, że naciągacze stosują ... zapłacić nawet do 1.500 złotych. Na abonentów telefonicznych czyhają ze strony oszustów również inne pułapki. Naciągacze przywożą np. do domu paczkę, ale ...

-

![Walentynki on-line [© stoupa - Fotolia.com] Walentynki on-line]()

Walentynki on-line

... zrobić, wpisując pełne uczuć zdania do internetowej Księgi Życzeń. Wirtualna Polska zapewnia, że każdy adresat wyznania zostanie powiadomiony o tym, iż na stronach witryny czekają na niego romantyczne życzenia, a 14 lutego będzie je można odczytywać z głównej strony portalu. Do Walentynki, bądź Walentego mogą ...

-

![Wirusy i ataki sieciowe X-XII 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe X-XII 2005]()

Wirusy i ataki sieciowe X-XII 2005

... dowolnego pliku na komputerze ofiary podczas odwiedzania przez nią zainfekowanej strony WWW. W przypadku wirusów, które przenikają do systemu poprzez znane ... potrzebowali niewiele ponad tydzień czasu, aby umieścić złośliwy kod na stronie internetowej. Wykryliśmy wiele trojanów rozprzestrzeniających się w ten sposób. Jedynym zabezpieczeniem przed ...

-

![Organizacje pożytku publicznego online [© stoupa - Fotolia.com] Organizacje pożytku publicznego online]()

Organizacje pożytku publicznego online

... jaki sposób organizacja gospodaruje pozyskanymi środkami publicznymi uzyskanymi w drodze 1%. Uruchomienie internetowej bazy sprawozdań finansowych organizacji pożytku publicznego było konsekwencją ... www.pozytek.gov.pl jest bezpłatne i nie wymaga poniesienia ze strony organizacji żadnych dodatkowych kosztów. Baza sprawozdań pożytku publicznego na ...

-

![Skypecasts - serwis dla licznych grup [© stoupa - Fotolia.com] Skypecasts - serwis dla licznych grup]()

Skypecasts - serwis dla licznych grup

... sprawy kulturowe czy debaty polityczne. Firma Skype, świadcząca usługi telefonii internetowej, udostępnia serwis społecznościowy dla tłumów - serwis dla grup liczących ... korzystający ze Skype’a mogą natychmiast dołączyć do dyskusji, bez opuszczania strony blogowej. Skype jest także gotowy do wprowadzenia wersji 2.5 oprogramowania Skype’a, z ...

-

![System personalizacji Google [© stoupa - Fotolia.com] System personalizacji Google]()

System personalizacji Google

... pięciu sekund dźwięku. Następnie przedstawia powiązane informacje czy reklamy w przeglądarce internetowej. Badacze Google wierzą, że system mógłby także zostać wykorzystany do ... swoich reklam w taki sam sposób, jak w tej chwili o słowa kluczowe w wyszukiwarce Google. Strony towarzyskie Naukowcy Google wierzą, że system mógłby być wykorzystany do ...

-

![Wirtualna karta bezpieczeństwa NetIDMe [© stoupa - Fotolia.com] Wirtualna karta bezpieczeństwa NetIDMe]()

Wirtualna karta bezpieczeństwa NetIDMe

... jednocześnie przystąpi do programu. Dzieci wymieniają się przydzielonymi sobie pseudonimami (nicknames) NetID i logują się na stronie internetowej serwisu. Identyfikatory zostają potwierdzone tylko wtedy, jeśli obie strony wprowadzą swoje adresy e-mailowe i hasła do serwisu. Karta kosztuje 10 funtów rocznie. Hewitt powiedział, że ma ...

-

![Google wchodzi do MySpace [© stoupa - Fotolia.com] Google wchodzi do MySpace]()

Google wchodzi do MySpace

... w tym tygodniu liczba zarejestrowanych użytkowników MySpace osiągnie 100 milionów. MySpace i inne strony News Corp zgodnie z umową uzyskają do 2010 roku gwarantowane 900 ... internetowych polegająca na wykupywaniu miejsc na liście odsyłaczy wyświetlonej w wyszukiwarce internetowej) dla tych stron oraz będzie miało prawo pierwokupu do zarządzania reklamą ...

-

![Cyfrowa kapsuła czasu Yahoo [© stoupa - Fotolia.com] Cyfrowa kapsuła czasu Yahoo]()

Cyfrowa kapsuła czasu Yahoo

... . Na stronie internetowej poświęconej kapsule czasu znajduje się na bieżąco aktualizowana baza 100 ostatnich wejść, a także zegar odmierzający czas do zakończenia projektu. Twórczość internatów uporządkowana została według różnych kryteriów: tematyki, miejsca pochodzenia, wieku czy płci autora. Interesującą propozycją ze strony Yahoo jest ...

-

![Dostęp do Internetu w Polsce [© Scanrail - Fotolia.com] Dostęp do Internetu w Polsce]()

Dostęp do Internetu w Polsce

... Internetu. Ponadto, spośród osób w wieku 16-74 lat, 44 proc. populacji potrafi korzystać z wyszukiwarki internetowej, 23 proc. udziela się na forach dyskusyjnych i czatuje, 12 proc. dzwoni przez Internet, 8 proc. tworzy strony w sieci. GUS informuje również, że 8 milionów użytkowników Internetu w wieku 16-74 lata używało ...

-

![Wikipedia na CD [© stoupa - Fotolia.com] Wikipedia na CD]()

Wikipedia na CD

... tylko języku angielskim. Wikipedia na CD będzie zawierać tylko niewielką część wersji internetowej. Na płycie znajdzie się około 2 tysięcy artykułów, głównie z zakresu geografii, literatury ... się oznak wandalizmu, będących ceną jaką trzeba zapłacić za otwartą strukturę strony. Płyta będzie dostępna za 14$ plus koszty przesyłki. Wikipedia będzie ...

-

![Shark 2 - groźny program do tworzenia trojanów Shark 2 - groźny program do tworzenia trojanów]()

Shark 2 - groźny program do tworzenia trojanów

... przeglądarki internetowej, itp. Następnie Shark 2 pozwala na uruchamianie na zaatakowanym komputerze różnych programów narzędziowych, dzięki czemu cyberprzestępca może np. modyfikować rejestr systemu czy edytować plik hosts, zawierający wpisy kojarzące nazwy serwerów z adresami IP. To z kolei umożliwia przekierowanie użytkowników na strony założone ...

-

![Zagrożenia w Internecie I-VI 2007 [© Scanrail - Fotolia.com] Zagrożenia w Internecie I-VI 2007]()

Zagrożenia w Internecie I-VI 2007

... , antyspamowy oraz program przeciwko oprogramowaniu szpiegującemu. Należy korzystać z zapory internetowej i nauczyć się odpowiednio ją konfigurować, aby współdziałała bez zakłóceń z ... otwierać wiadomości e-mail od nieznanych osób. Warto upewnić się, że strony internetowe obsługujące konta bankowe i konta poczty elektronicznej są dobrze zabezpieczone. ...

-

![Serwer wydruku Edimax do drukarek GDI Serwer wydruku Edimax do drukarek GDI]()

Serwer wydruku Edimax do drukarek GDI

... drukarki stosują języki PCL albo PostScript do przygotowania strony do druku. PS-1216U obsługuje technologię, która umożliwia komunikację z drukarką ... został wyposażony także w dołączone oprogramowanie oraz zarządzanie z poziomu przeglądarki internetowej. Funkcja Fault-Tolerant pozwala na kontynuowanie procesu uaktualnienia oprogramowania również ...

-

![Symantec: spam X 2007 Symantec: spam X 2007]()

Symantec: spam X 2007

... wyszukiwarki Google (z ustawionym zapytaniem) w celu skierowania użytkowników na strony z treściami reklamowymi. W ten sposób cyberprzestępcy starają się omijać ... % spamu dotyczyło tematyki produktowej (wzrost o 1% w porównaniu z wrześniem), 18% – internetowej (spadek o 1%), zaś 14% – finansowej (wzrost o 1%). Wzrosła znacząco – aż o 13% w porównaniu ...

-

![Google Book Search PL Google Book Search PL]()

Google Book Search PL

... na postać cyfrową i umieszczenia online w formie podglądu dającego ograniczony dostęp do treści. Użytkownicy mogą przeszukiwać strony odpowiadające ich zapytaniu, a także przejść do witryny internetowej wydawcy lub sklepu internetowego oferującego daną pozycję. Za pośrednictwem projektu bibliotecznego, firma Google nawiązała współpracę z 27 ...

-

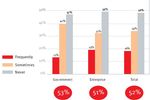

![Pracownik biurowy a bezpieczeństwo danych firmy Pracownik biurowy a bezpieczeństwo danych firmy]()

Pracownik biurowy a bezpieczeństwo danych firmy

... czynnościach Wyniki badań wskazują, że zagrożenia dla danych ze strony zaufanych pracowników należy monitorować równie uważnie, co zagrożenia stwarzane ... służbowej skrzynki pocztowej za pośrednictwem ogólnie dostępnego komputera (np. komputera w kafejce internetowej, na lotnisku, w hotelu itd.). Zdalny dostęp do poufnych informacji wymaga ...

-

![G DATA: szkodliwe oprogramowanie 2007 [© Scanrail - Fotolia.com] G DATA: szkodliwe oprogramowanie 2007]()

G DATA: szkodliwe oprogramowanie 2007

... . Główne trendy – sieci botów i kradzież danych Głównym zagrożeniem ze strony cyberprzestępców stały się sieci botów - zainfekowanych komputerów-zombie, wykorzystywane do ... rozproszonych ataków blokujących usługi (DDoS). Jednym z dominujących trendów w przestępczości internetowej stała się kradzież prywatnych danych. Masowe ataki najczęściej ...

-

![Hakerzy a regionalne ataki internetowe [© Scanrail - Fotolia.com] Hakerzy a regionalne ataki internetowe]()

Hakerzy a regionalne ataki internetowe

... prostu usuwali spam i podejrzane e-maile w języku angielskim. Twórcy szkodliwego oprogramowania coraz częściej jednak dobierają język do domeny internetowej, na którą wysyłane są niechciane wiadomości. Szkodliwe strony WWW zawierają oprogramowanie w języku kraju, w którym mieści się cel ataku. Na przykład mistrzostwa świata w piłce nożnej ...

-

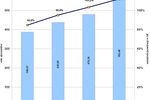

![Rynek telekomunikacyjny w UE 2007 Rynek telekomunikacyjny w UE 2007]()

Rynek telekomunikacyjny w UE 2007

... we Francji, 6,3% w Austrii i 5,6% w Słowenii, jednak niejednolite podejście ze strony krajowych organów regulacyjnych może prowadzić do niewykorzystania potencjału tej technologii. Rozbieżności dotyczą takich kwestii jak traktowanie telefonii internetowej na równi z klasycznymi usługami telefonicznymi, a także numeracja, przenośność numeru ...

-

![Dyskredytacja - atak na wiarygodność firmy Dyskredytacja - atak na wiarygodność firmy]()

Dyskredytacja - atak na wiarygodność firmy

... wiarygodność” i „walki przeciw niewiarygodności” (zamiast spierania się w konkretnych sprawach) to medal, który ma dwie strony. Już samym hasłem wiarygodności można zacisnąć pętlę na szyi przeciwnika. ... (Wydawnictwo Naukowe PWN, 2007). Wszelkie skróty i uzupełnienia za zgodą Wydawcy. Książkę znajdziesz w księgarni internetowej PWN www.ksiegarnia.pwn ...

-

![Bezpieczeństwo sieci firmowej - porady [© stoupa - Fotolia.com] Bezpieczeństwo sieci firmowej - porady]()

Bezpieczeństwo sieci firmowej - porady

... danych jeszcze przed ich dotarciem do bramy systemu, w bramie internetowej, czyli punkcie łączącym Internet z siecią przedsiębiorstwa lub operatora, oraz w ... oprogramowania mają czasem formę komentarzy na blogach oraz innych kodów wbudowanych w strony WWW. Nie dopuszczaj do sieci przedsiębiorstwa niepożądanych protokołów, takich jak protokoły ...

-

![Agnitum Outpost Pro 2009 Agnitum Outpost Pro 2009]()

Agnitum Outpost Pro 2009

... Protection. Dodatkowo nowe rozwiązanie Outpost umożliwia blokowanie ruchu wychodzącego i przychodzącego, generowanego przez strony o złej reputacji np. te, które przesyłają na komputer użytkownika złośliwe programy szpiegowskie. ... XP SP3, Server 2008 oraz Windows 2000. Bezpłatne wersje testowe nowych produktów dostępne są na stronie internetowej ...

-

![Sztuka manipulacji: potrenuj swoje zdolności Sztuka manipulacji: potrenuj swoje zdolności]()

Sztuka manipulacji: potrenuj swoje zdolności

... rozwiązać z marszu trzy poniższe sytuacje (nie ma ich w teście na powyższej stronie internetowej). Sytuacja 1 Robisz w sklepie zakupy. Wracając do domu orientujesz się, że ekspedientka ... okazał się ciekawy i przydatny, szef stoi przed decyzją co zrobić. Z jednej strony bowiem spóźnienie to spóźnienie. Ale bez spóźnienia efekt byłby o wiele gorszy. ...

-

![Najciekawsze wirusy i robaki I-VI 2008 [© stoupa - Fotolia.com] Najciekawsze wirusy i robaki I-VI 2008]()

Najciekawsze wirusy i robaki I-VI 2008

... programy, by przekonać potencjalne ofiary, że instalują bezpieczny program, a nie złośliwy kod. Dodatkowo użytkownicy są przekierowywani na fałszywe strony bankowości internetowej, gdzie malware przechwytuje ich poufne informacje, wykorzystywane potem do fałszerstw internetowych. Najbardziej zwodniczy: FakeDeath.A: obwieszcza śmierć Fidela Castro ...

-

![E-społeczeństwo: zagrożenia E-społeczeństwo: zagrożenia]()

E-społeczeństwo: zagrożenia

... specyficzne dla siebie produkty i usługi konsultingowe, które mamią mitycznym El Dorado. Z drugiej strony, jeśli nie będziesz wydawać pieniędzy, popadniesz w znerwicowanie ze względu na świadomość ... Lecha Zachera (Wydawnictwo C.H. Beck, 2007). Książkę znajdziesz w księgarni internetowej www.ksiegarnia.beck.pl, wpisując w pole wyszukiwarki zwrot „ ...

-

![Budowanie lojalności klientów - sposoby motywacji Budowanie lojalności klientów - sposoby motywacji]()

Budowanie lojalności klientów - sposoby motywacji

... relacji z firmą oczekują informacji zwrotnej o poziomie ich lojalności oraz adekwatnej reakcji docenienia ze strony firmy. Na przykład, jeżeli klient przy każdorazowym zakupie zbiera punkty w ... Siemieniako (Wydawnictwo Naukowe PWN, 2008). Wszelkie skróty i uzupełnienia za zgodą Wydawcy. Książkę znajdziesz w księgarni internetowej www.ksiegarnia.pwn. ...

-

![Kradzież danych: poważne ryzyko biznesowe [© Scanrail - Fotolia.com] Kradzież danych: poważne ryzyko biznesowe]()

Kradzież danych: poważne ryzyko biznesowe

... typu crimeware. Rezultaty badań, dotyczących współczesnej cyberprzestępczości oraz sposobów jej działania, są wynikiem ankiety internetowej, która miała na celu zbadanie czy organizacje są świadome zagrożeń ze strony cyberprzestępczości i ryzyka związanego z Web 2.0. Respondenci pytani byli o ryzyko biznesowe związane z atakami oprogramowania typu ...

-

![Kontakty międzyludzkie a sztuka słuchania Kontakty międzyludzkie a sztuka słuchania]()

Kontakty międzyludzkie a sztuka słuchania

... takie zdanie. W dodatku jest to upieranie się trwałe, pomimo protestu ze strony osoby mówiącej. Takie zachowanie jest próbą zdominowania nadawcy lub zaprzeczenia jego wypowiedzi. ... Adams i G.J. Galanes (Wydawnictwo Naukowe PWN, 2008). Wszelkie skróty i uzupełnienia za zgodą Wydawcy. Książkę znajdziesz w księgarni internetowej www.ksiegarnia.pwn.pl ...

-

![Telefonia stacjonarna a oferty dla biznesu Telefonia stacjonarna a oferty dla biznesu]()

Telefonia stacjonarna a oferty dla biznesu

... Największą ilość tego typu zachęt posiada operator zasiedziały oraz Netia. Popularność telefonii internetowej VoIP Coraz popularniejsze wśród użytkowników mających stały dostęp do Internetu, stają ... . Liberalizacja rynku spowodowała pojawienie się na nim konkurencji ze strony operatorów alternatywnych wobec TP. Przyczyniła się ona do spadku cen ...

-

![Cięta riposta w rozmowie: jak nie dać się stłamsić? [© Minerva Studio - Fotolia.com] Cięta riposta w rozmowie: jak nie dać się stłamsić?]()

Cięta riposta w rozmowie: jak nie dać się stłamsić?

... zasada jak z mistrzem sztuk walki. Ty masz przewagę władzy lub pozycji w firmie i przesada w ripoście z twojej strony będzie automatycznie łączona z twoim stanowiskiem. Poza tym nigdy nie możesz mieć pewności co do tego ... ” (Wydawnictwo Flashbook.pl, 2008). Wszelkie skróty i uzupełnienia za zgodą Wydawcy. Książkę znajdziesz w księgarni internetowej ...

-

![Cyberprzestępcy coraz częściej współpracują [© stoupa - Fotolia.com] Cyberprzestępcy coraz częściej współpracują]()

Cyberprzestępcy coraz częściej współpracują

... Phish rzekomo współpracuje z organizacją przestępczą Asprox nad aktualizacją posiadanej technologii internetowej. Asprox jest siecią botnet, która rozsyła spam używany w atakach ... sławą firmę Russian Business Network. Trudno było znaleźć szkodliwe strony WWW zawierające szkodliwe oprogramowanie, na przykład CoolWebSearch i inne programy szpiegujące ...

-

![Dział marketingu a zarządzanie wiedzą Dział marketingu a zarządzanie wiedzą]()

Dział marketingu a zarządzanie wiedzą

... pracownikami. Z badania wynika, że zainteresowanie w firmach zarządzaniem wiedzą ze strony pracowników czy kadry zarządzającej jest mniejsze niż średnie (160 ... . Z badania wynika, że systemy do publikacji dokumentów w sieci intra- bądź internetowej istnieją w 46% badanych firm. Podobnie jest z obiegiem dokumentów (45%). W przedsiębiorstwach, ...

-

![Marketing szeptany a spam-marketing [© stoupa - Fotolia.com] Marketing szeptany a spam-marketing]()

Marketing szeptany a spam-marketing

... , inne po paru dniach są zakopywane przez aktywne działania reszty użytkowników internetowej społeczności. Jak podaje Grupa Adweb najnowsze badania agencji Universal McCann, ... prawdziwego WOMM? Jak podają specjaliści przede wszystkim zwiększona liczba odwiedzin strony, przekładająca się na zainteresowanie produktem bądź marką. A wszystko to przy ...

-

![Interesariusze projektu ważni dla inwestycji Interesariusze projektu ważni dla inwestycji]()

Interesariusze projektu ważni dla inwestycji

... przydatnych informacji na temat realizacji projektów od strony organizacyjnej i finansowej znajdziesz w książce „Rachunkowość zarządcza i controlling projektów” M. Łady i A. Kozarkiewicz (Wydawnictwo C.H. Beck, 2007). Wszelkie skróty i uzupełnienia za zgodą Wydawcy. Książkę znajdziesz w księgarni internetowej www.ksiegarnia.beck.pl, wpisując w pole ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Uwaga na telefonicznych oszustów [© pizuttipics - Fotolia.com] Uwaga na telefonicznych oszustów](https://s3.egospodarka.pl/grafika/oszustwa-telefoniczne/Uwaga-na-telefonicznych-oszustow-QhDXHQ.jpg)

![Walentynki on-line [© stoupa - Fotolia.com] Walentynki on-line](https://s3.egospodarka.pl/grafika/Walentynki/Walentynki-on-line-MBuPgy.jpg)

![Wirusy i ataki sieciowe X-XII 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe X-XII 2005](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-i-ataki-sieciowe-X-XII-2005-apURW9.jpg)

![Organizacje pożytku publicznego online [© stoupa - Fotolia.com] Organizacje pożytku publicznego online](https://s3.egospodarka.pl/grafika/organizacje-pozytku-publicznego/Organizacje-pozytku-publicznego-online-MBuPgy.jpg)

![Skypecasts - serwis dla licznych grup [© stoupa - Fotolia.com] Skypecasts - serwis dla licznych grup](https://s3.egospodarka.pl/grafika/Skype/Skypecasts-serwis-dla-licznych-grup-MBuPgy.jpg)

![System personalizacji Google [© stoupa - Fotolia.com] System personalizacji Google](https://s3.egospodarka.pl/grafika/Google/System-personalizacji-Google-MBuPgy.jpg)

![Wirtualna karta bezpieczeństwa NetIDMe [© stoupa - Fotolia.com] Wirtualna karta bezpieczeństwa NetIDMe](https://s3.egospodarka.pl/grafika/dziecko-w-sieci/Wirtualna-karta-bezpieczenstwa-NetIDMe-MBuPgy.jpg)

![Google wchodzi do MySpace [© stoupa - Fotolia.com] Google wchodzi do MySpace](https://s3.egospodarka.pl/grafika/MySpace/Google-wchodzi-do-MySpace-MBuPgy.jpg)

![Cyfrowa kapsuła czasu Yahoo [© stoupa - Fotolia.com] Cyfrowa kapsuła czasu Yahoo](https://s3.egospodarka.pl/grafika/Yahoo/Cyfrowa-kapsula-czasu-Yahoo-MBuPgy.jpg)

![Dostęp do Internetu w Polsce [© Scanrail - Fotolia.com] Dostęp do Internetu w Polsce](https://s3.egospodarka.pl/grafika/Internet-w-Polsce/Dostep-do-Internetu-w-Polsce-apURW9.jpg)

![Wikipedia na CD [© stoupa - Fotolia.com] Wikipedia na CD](https://s3.egospodarka.pl/grafika/Wikipedia/Wikipedia-na-CD-MBuPgy.jpg)

![Zagrożenia w Internecie I-VI 2007 [© Scanrail - Fotolia.com] Zagrożenia w Internecie I-VI 2007](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/Zagrozenia-w-Internecie-I-VI-2007-apURW9.jpg)

![G DATA: szkodliwe oprogramowanie 2007 [© Scanrail - Fotolia.com] G DATA: szkodliwe oprogramowanie 2007](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/G-DATA-szkodliwe-oprogramowanie-2007-apURW9.jpg)

![Hakerzy a regionalne ataki internetowe [© Scanrail - Fotolia.com] Hakerzy a regionalne ataki internetowe](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Hakerzy-a-regionalne-ataki-internetowe-apURW9.jpg)

![Bezpieczeństwo sieci firmowej - porady [© stoupa - Fotolia.com] Bezpieczeństwo sieci firmowej - porady](https://s3.egospodarka.pl/grafika/bezpieczenstwo-sieci-firmowych/Bezpieczenstwo-sieci-firmowej-porady-MBuPgy.jpg)

![Najciekawsze wirusy i robaki I-VI 2008 [© stoupa - Fotolia.com] Najciekawsze wirusy i robaki I-VI 2008](https://s3.egospodarka.pl/grafika/wirusy/Najciekawsze-wirusy-i-robaki-I-VI-2008-MBuPgy.jpg)

![Kradzież danych: poważne ryzyko biznesowe [© Scanrail - Fotolia.com] Kradzież danych: poważne ryzyko biznesowe](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/Kradziez-danych-powazne-ryzyko-biznesowe-apURW9.jpg)

![Cięta riposta w rozmowie: jak nie dać się stłamsić? [© Minerva Studio - Fotolia.com] Cięta riposta w rozmowie: jak nie dać się stłamsić?](https://s3.egospodarka.pl/grafika/cieta-riposta/Cieta-riposta-w-rozmowie-jak-nie-dac-sie-stlamsic-iG7AEZ.jpg)

![Cyberprzestępcy coraz częściej współpracują [© stoupa - Fotolia.com] Cyberprzestępcy coraz częściej współpracują](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Cyberprzestepcy-coraz-czesciej-wspolpracuja-MBuPgy.jpg)

![Marketing szeptany a spam-marketing [© stoupa - Fotolia.com] Marketing szeptany a spam-marketing](https://s3.egospodarka.pl/grafika/marketing-szeptany/Marketing-szeptany-a-spam-marketing-MBuPgy.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz? [© ksushsh - Fotolia.com] Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz?](https://s3.egospodarka.pl/grafika2/skladki-ZUS/Od-2025-r-zmiany-m-in-w-skladkach-ZUS-skladce-zdrowotnej-podatku-VAT-i-podatku-od-nieruchomosci-Co-warto-wiedziec-juz-teraz-262291-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Budowa domu 2026: Co musisz wiedzieć o nowych planach ogólnych gmin i jak wpłyną na Twoją działkę? [© wygenerowane przez AI] Budowa domu 2026: Co musisz wiedzieć o nowych planach ogólnych gmin i jak wpłyną na Twoją działkę?](https://s3.egospodarka.pl/grafika2/budowa-domu/Budowa-domu-2026-Co-musisz-wiedziec-o-nowych-planach-ogolnych-gmin-i-jak-wplyna-na-Twoja-dzialke-270824-150x100crop.jpg)

![Lider i czas pracy, czyli jak stawiać granice, nie tracąc autorytetu? [© wygenerowane przez AI] Lider i czas pracy, czyli jak stawiać granice, nie tracąc autorytetu?](https://s3.egospodarka.pl/grafika2/lider/Lider-i-czas-pracy-czyli-jak-stawiac-granice-nie-tracac-autorytetu-270856-150x100crop.jpg)

![Interpretacja indywidualna PIP: nowe rozwiązanie chroniące przedsiębiorców. Co warto wiedzieć? [© wygenerowane przez AI] Interpretacja indywidualna PIP: nowe rozwiązanie chroniące przedsiębiorców. Co warto wiedzieć?](https://s3.egospodarka.pl/grafika2/interpretacja-indywidualna/Interpretacja-indywidualna-PIP-nowe-rozwiazanie-chroniace-przedsiebiorcow-Co-warto-wiedziec-270854-150x100crop.jpg)

![Program Aktywni Rodzice w Pracy: 1500 zł miesięcznie dla pracujących mam. Jak skorzystać? [© wygenerowane przez AI] Program Aktywni Rodzice w Pracy: 1500 zł miesięcznie dla pracujących mam. Jak skorzystać?](https://s3.egospodarka.pl/grafika2/ZUS/Program-Aktywni-Rodzice-w-Pracy-1500-zl-miesiecznie-dla-pracujacych-mam-Jak-skorzystac-270853-150x100crop.jpg)

![Najwyższe zarobki w Polsce: kto zarabia powyżej 20 tys. zł i jak dołączyć do elity? [© pexels] Najwyższe zarobki w Polsce: kto zarabia powyżej 20 tys. zł i jak dołączyć do elity?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Najwyzsze-zarobki-w-Polsce-kto-zarabia-powyzej-20-tys-zl-i-jak-dolaczyc-do-elity-270843-150x100crop.jpg)

![Ceny mieszkań rosną wolniej niż zarobki Polaków. Stać nas na większe mieszkania [© pexels] Ceny mieszkań rosną wolniej niż zarobki Polaków. Stać nas na większe mieszkania](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-rosna-wolniej-niz-zarobki-Polakow-Stac-nas-na-wieksze-mieszkania-270848-150x100crop.jpg)