-

![Start systemu kaucyjnego coraz bliżej. Jak uniknąć chaosu? Start systemu kaucyjnego coraz bliżej. Jak uniknąć chaosu?]()

Start systemu kaucyjnego coraz bliżej. Jak uniknąć chaosu?

... sklepu Ze zgniecionego opakowania sprzedawca lub automat nie będzie w stanie odczytać informacji z etykiety. Jeśli klient przyniesie je w takiej formie, nie otrzyma więc ... trzeba zachować paragonu za kupioną puszkę lub butelkę, by otrzymać kaucję z powrotem System kaucyjny działa bezparagonowo. Oznacza to, że nie potrzeba dowodu opłacenia kaucji, ...

-

![Raport: ryzyko związane z wykorzystaniem Internetu w III kwartale 2002 [© stoupa - Fotolia.com] Raport: ryzyko związane z wykorzystaniem Internetu w III kwartale 2002]()

Raport: ryzyko związane z wykorzystaniem Internetu w III kwartale 2002

... związanych z atakami na systemy informatyczne. Jest on opracowywany na podstawie największej w tej branży bazy informacji pochodzących z monitorowanych urządzeń zabezpieczających oraz informacji o wykrytych atakach i lukach w zabezpieczeniach. Podsumowanie ustaleń raportu: Obraz sytuacji w zakresie zagrożeń internetowych - agresywność robaków ...

Tematy: -

![Będą zmiany w systemie Passport [© Nmedia - Fotolia.com] Będą zmiany w systemie Passport]()

Będą zmiany w systemie Passport

... obowiązujących w Unii Europejskiej. Opracowany przez Microsoft system autoryzacji przechowuje dane osobowe użytkowników, takie jak adresy e-mail, adresy fizyczne, hasła, numery kart kredytowych itp. Dzięki temu użytkownicy oprogramowania Microsoftu nie muszą ciągle wpisywać tych samych informacji, korzystając np. z usług sklepów internetowych ...

Tematy: system .net passport, microsoft -

![IMPULS w Polskich Kolejach Linowych [© Nmedia - Fotolia.com] IMPULS w Polskich Kolejach Linowych]()

IMPULS w Polskich Kolejach Linowych

... BPSC wspomóc ma proces modernizacji biznesu i tworzenia nowej jakości w zakresie standardów organizacyjnych PKL. System ma doprowadzić do ujednolicenia i usprawnienia gromadzenia i przetwarzania informacji. Kontrakt obejmuje dostawę i przygotowanie infrastruktury informatycznej niezbędnej do wdrożenia i prawidłowego funkcjonowania aplikacji. Jest ...

-

![RSA w służbie zdrowia w USA [© Nmedia - Fotolia.com] RSA w służbie zdrowia w USA]()

RSA w służbie zdrowia w USA

... SecurID®. RSA ClearTrust® to oprogramowanie do zarządzania dostępem do zasobów WWW, natomiast RSA SecurID® to system dwuskładnikowego uwierzytelniania. Rozwiązania te ułatwią zarządzanie dostępem lekarzy, personelu i pacjentów do informacji opieki zdrowotnej w serwisie WWW i intranecie Blue Cross and Blue Shield of Kansas City. Oprogramowanie ...

-

![Praca zespołowa z Microsoftem [© stoupa - Fotolia.com] Praca zespołowa z Microsoftem]()

Praca zespołowa z Microsoftem

... firmy. W tym przypadku, użytkownicy technologii Windows SharePoint Services będą mogli wykorzystać ją w jeszcze jeden sposób - do tworzenia portali pracowników, informacji i organizacji. Serwer SharePoint Portal Server uzupełnia również technologię Windows SharePoint Services o narzędzia do organizacji serwisów SharePoint i zarządzania nimi. Zespół ...

-

![Weekend podwyższonego ryzyka? [© stoupa - Fotolia.com] Weekend podwyższonego ryzyka?]()

Weekend podwyższonego ryzyka?

... system Windows, 2 za Unix, Linux lub BSD, 3 za IBM AIX oraz 5 za HP-UX i Apple Computer OS X. Ze względu na duży zasięg imprezy, zwiększona aktywność hakerów będzie odczuwalna w całym Internecie. Jako potwierdzenie swoich informacji ... by "nabić" punkty do konkursu. Ujawnienie informacji o konkursie ściągnęło na ISS falę krytyki. Część ekspertów ...

Tematy: hakerzy -

![Urlopy przez Internet [© Nmedia - Fotolia.com] Urlopy przez Internet]()

Urlopy przez Internet

... i uciążliwy dla wielu osób. W okresie wakacyjnym wielu przełożonych nie pamięta, jak pracownicy zaplanowali swoje wakacje. Nasz system pozwoli im na szybki i bezproblemowy dostęp do tych informacji, dzięki czemu zawsze będą znali plany urlopowe swoich podwładnych. Ponadto, dzięki wypełnianiu i akceptacji wniosków drogą elektroniczną ...

-

![Czy powstanie alternatywa dla Windows? [© Minerva Studio - Fotolia.com] Czy powstanie alternatywa dla Windows?]()

Czy powstanie alternatywa dla Windows?

... informacji serwisu "The Wall Street Journal Online", który powołuje się na przedstawicieli japońskiego rządu nowy system ...

Tematy: -

![Longhorn w siedmiu wersjach? [© Nmedia - Fotolia.com] Longhorn w siedmiu wersjach?]()

Longhorn w siedmiu wersjach?

Nowy system operacyjny Microsoftu - Longhorn - pojawi się na rynku najprawdopodobniej w maju 2006. Według najnowszych informacji, sprzedawany będzie w aż siedmiu różnych wersjach. Według Paula Thurrotta z witryny „SuperSite for Windows”, Microsoft wprowadzając na rynek nowy system zdecyduje się na większe niż dotychczas zróżnicowanie. Pojawi się ...

-

![SKID nadaje szyfrem [© Nmedia - Fotolia.com] SKID nadaje szyfrem]()

SKID nadaje szyfrem

... poufność przesyłanych informacji i sumy kontrolne zapewniające integralność danych. Równie istotnym zabezpieczeniem wprowadzanym przez MacroSoft w najnowsze wersji pakietu SKID jest możliwość zabezpieczenia dostępu do stacji roboczych za pośrednictwem SmartCard (kart chipowych). W tym celu system został zintegrowany z najpopularniejszymi ...

-

![IE 7 z antywirusem? [© Nmedia - Fotolia.com] IE 7 z antywirusem?]()

IE 7 z antywirusem?

... o system anty-wirusowy wydają się być czymś więcej niż tylko plotką, Internet Explorer 7 może okazać się naprawdę rozbudowaną przeglądarką. System anty-wirusowy, w który ponoć IE 7 ma być wyposażony prawdopodobnie będzie przygotowany przez Sybary Software – firmę, którą Microsoft wykupił kilka miesięcy temu. Z oficjalnych informacji wnioskować ...

-

![Sage Symfonia dla uczelni [© Nmedia - Fotolia.com] Sage Symfonia dla uczelni]()

Sage Symfonia dla uczelni

... przygotowaliśmy dedykowany program informatyczny. Dzięki niemu młodzież ma łatwy dostęp do kluczowych informacji m.in.: terminów płatności, planów zajęć czy uzyskanych ocen, natomiast władze uczelni mają nowoczesny system informatyczny zapewniający niezbędne wsparcie w zarządzaniu wszystkimi procesami biznesowymi w szkole” – mówi Paweł Przedpełski ...

-

![Platforma Obywatelska online [© stoupa - Fotolia.com] Platforma Obywatelska online]()

Platforma Obywatelska online

... opinii i pozyskiwaniu danych wewnątrz organizacji. Moduł dodatkowo usprawni przepływ informacji i możliwość analizy danych zawartych w ankietach. Portal powstał na bazie autorskiego ... jej tryb i czas, prowadząc jednocześnie statystyki przydatne w realizowanych analizach. System dba o to, aby każde z zapytań trafiło do kompetentnej osoby, która ...

-

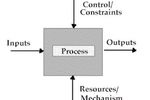

![Modelowanie biznesowe czyli pilnowanie hochsztaplerów Modelowanie biznesowe czyli pilnowanie hochsztaplerów]()

Modelowanie biznesowe czyli pilnowanie hochsztaplerów

... dzieje. Czemu to jest złe? Wyobraźmy sobie, że chcemy zaprojektować skuteczny system wynagrodzeń a zacna firma, która ma go wdrożyć ankietuje w tym celu pracowników ... kto, co i komu "daje". Dotyczy to zarówno produktów i pieniędzy ale także przekazywanych informacji. Inaczej mówiąc model biznesowy musi obrazować pełny przepływ korzyści. Korzyścią dla ...

-

![Tydzień 5/2006 (30.01-05.02.2006) [© RVNW - Fotolia.com] Tydzień 5/2006 (30.01-05.02.2006)]()

Tydzień 5/2006 (30.01-05.02.2006)

... najbliższe trzy lata. Wynika z niej, że członkowie RPP majacy dostęp do szczegółowych informacji o stanie całej gospodarki nie widzą w niej zagrożeń i nie przewidują, że grozi ... ) nie mogłyby przekroczyć ogłaszanych przez wojewodów średnich kosztów budowy w danym powiecie. Cały system tanich kredytów ma kosztować budżet w ciągu sześciu lat ok. 6,2 mld ...

-

![Wirusy, robaki, phishing VI-XII 2006 Wirusy, robaki, phishing VI-XII 2006]()

Wirusy, robaki, phishing VI-XII 2006

... rozmów, natomiast osoba kontrolująca oprogramowanie ma dostęp do wszystkich informacji. Dostawcy oprogramowania szpiegowskiego twierdzą, że ich aplikacje powinny być wykorzystywane wyłącznie ... nie tylko w maszynach z Intel Centrino. Podobną słabość w swoich sterownikach ma np. system operacyjny do komputerów Mac. We wszystkich przypadkach zaleca się ...

-

![Opieka zdrowotna w Polsce - funkcjonowanie do 2008 r. Opieka zdrowotna w Polsce - funkcjonowanie do 2008 r.]()

Opieka zdrowotna w Polsce - funkcjonowanie do 2008 r.

... Może być to dobry punkt wyjścia do rozmowy - czy poprawiać istniejący system, czy podejść do niego z czystą kartką na zasadzie rasowego reengineeringu. Doświadczenia ... zmian. Sondaże i badania opinii publicznej są w istocie cennym źródłem informacji o odczuciach i preferencjach obywateli (potencjalnych pacjentów) w kwestiach dotyczących opieki ...

-

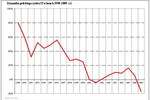

![Rynek IT w Polsce w 2009: rekordowe spadki Rynek IT w Polsce w 2009: rekordowe spadki]()

Rynek IT w Polsce w 2009: rekordowe spadki

... innych liczących się firm informatycznych. Firm nie notowanych publicznie, a jednak otwartych na udostępnianie tego rodzaju informacji w trybie kwartalnym, takich jak np. HeuThes, SoftNet, ZETO Łódź czy UPOS System. Telekomunikacja Kryzysowe zmiany nie oszczędziły także sprzedaży usług telekomunikacyjnych. W ocenach DiS w roku 2009 wartość ...

-

![AVG LinkScanner dla systemu Mac AVG LinkScanner dla systemu Mac]()

AVG LinkScanner dla systemu Mac

... użytkowników strony nie kryją w sobie żadnego zagrożenia. LinkScanner jest stale aktualizowany przy pomocy danych zgromadzonych przez zespół badaczy AVG oraz informacji nadsyłanych przez członków społeczności AVG. Oprogramowanie sprawdza każdą stronę internetową w czasie rzeczywistym, jeszcze zanim zostanie ona otwarta i w razie zagrożenia ostrzega ...

-

![Zagrożenia internetowe w 2011 r. - prognozy [© stoupa - Fotolia.com] Zagrożenia internetowe w 2011 r. - prognozy]()

Zagrożenia internetowe w 2011 r. - prognozy

... w tej dziedzinie poszczególne grupy przestępców zaczną łączyć się i współpracować. Niektórzy producenci zabezpieczeń popadną w kłopoty z powodu niemożności przechowywania wszystkich informacji o zagrożeniach za pomocą lokalnych sygnatur. Zaczną usuwać stare sygnatury, co spowoduje wzrost liczby infekcji przez starsze szkodliwe programy. Pojawi się ...

-

![Trojany LockScreen blokują Windowsa Trojany LockScreen blokują Windowsa]()

Trojany LockScreen blokują Windowsa

... rozsądkiem i zasadą ograniczonego zaufania. Co jednak, gdy system operacyjny zostanie zainfekowany LockScreenem? Przede wszystkim nie panikować i nie płacić cyberprzestępcom. Warto natomiast, korzystając z innego komputera, poszukać w sieci informacji na temat kodu i podanego w informacji numeru telefonu. W Internecie można bowiem odnaleźć klucze ...

-

![Banki modyfikują systemy informatyczne [© Scanrail - Fotolia.com] Banki modyfikują systemy informatyczne]()

Banki modyfikują systemy informatyczne

... ankiety dotyczącej korzystania jej członków z systemów informatycznych (Management Information System - MIS). Z tej sponsorowanej przez dział usług finansowych Oracle ( ... wprowadzić znaczne zmiany w swoich systemach informatycznych, aby poprawić jakość informacji na potrzeby zarządzania, zapewnić wyższy poziom zgodności z przepisami oraz usprawnić ...

-

![Fortinet: bezpieczeństwo sieciowe w 2013 roku [© Amir Kaljikovic - Fotolia.com] Fortinet: bezpieczeństwo sieciowe w 2013 roku]()

Fortinet: bezpieczeństwo sieciowe w 2013 roku

... ataki są wymierzone w jednostki, jest prawdopodobne, że atakujący będą szukać informacji, które mogliby wykorzystać do działań przestępczych, szantażując swoje ofiary groźbą ... z dwóch etapów. Pierwszym krokiem jest wpisanie loginu i stałego, niezmiennego hasła. Następnie system żąda podania drugiego elementu, czyli unikalnego kodu wykreowanego na ...

-

![Badania i rozwój w Polsce 2014 [© Alex011973 - Fotolia.com] Badania i rozwój w Polsce 2014]()

Badania i rozwój w Polsce 2014

... zarządzanie wiedzą. Z tego względu tak ważne jest porównanie polityki B+R stosowanej przez różne firmy oraz systemów zachęt stosowanych w regionie oraz wymiana informacji na temat najlepszych praktyk –.ocenia Magdalena Burnat Mikosz - Warunki do prowadzenia działalności B+R w Polsce poprawiają się, czego dowodem są sukcesywnie, aczkolwiek ...

-

![Szyfrowanie telefonu: ochrona idealna? Szyfrowanie telefonu: ochrona idealna?]()

Szyfrowanie telefonu: ochrona idealna?

... to zrobić, krok po kroku, instruuje Marcin Kujawa – specjalista ds. bezpieczeństwa informacji w ODO 24. Podstawową formą zabezpieczenia telefonu czy tabletu jest blokada ekranu. ... lub całkowicie niemożliwe. Jak informuje Google, producent systemu Android, w nowych telefonach system domyślnie szyfrujący ma już być standardem. Wygląda na to, że firma ...

-

![Android znowu zagrożony! Android znowu zagrożony!]()

Android znowu zagrożony!

... do pozyskania informacji na temat tego "problemu". Użytkownik, który podąży za wskazówkami cyberprzestępców, zostanie przekierowany do strony jednej z popularnych usług współdzielenia plików, gdzie otrzyma plik apk złośliwej aplikacji. Ta ostatnia automatycznie załaduje się na jego urządzenie mobilne. Aby jednak zainnfekować system operacyjny ...

-

![7 korzyści z zastosowania automatyzacji marketingu [© ra2 studio - Fotolia.com] 7 korzyści z zastosowania automatyzacji marketingu]()

7 korzyści z zastosowania automatyzacji marketingu

... przynieść wiele korzyści – od pomocy w zarządzaniu całymi kampaniami, poprzez zbieranie informacji dotyczących klientów, aż po funkcje Analytics i email marketing. Sprawdź, ... sprzedaży, czy targetowania właściwej grupy odbiorców, najwyższy czas zainwestować w system typu marketing automation. Program ten wzmocni proces email marketingowy za ...

-

![Kaspersky Internet Security – multi-device 2016 oraz Anti-Virus 2016 Kaspersky Internet Security – multi-device 2016 oraz Anti-Virus 2016]()

Kaspersky Internet Security – multi-device 2016 oraz Anti-Virus 2016

... usuwa wspomniane dane z ruchu internetowego, a użytkownik może być informowany o każdej próbie zbierania informacji przez strony WWW. Technologia Kaspersky Lab różni się od innych narzędzi i wtyczek ... podejrzane zachowania programu. Kaspersky Anti-Virus zawiera również system automatycznej ochrony przed exploitami, który uniemożliwia szkodliwemu ...

-

![Administracja publiczna: jakie trendy w obsłudze klienta? [© WavebreakMediaMicro - Fotolia.com] Administracja publiczna: jakie trendy w obsłudze klienta?]()

Administracja publiczna: jakie trendy w obsłudze klienta?

... celów. Narzędzia do analizowania mowy, tekstu, sieci i danych biznesowych dostarczą użytecznych informacji, pozwalających uzyskać odpowiedzi na liczne pytania typu „kto”, „co”, „jak” i „dlaczego”. ... się dla klientów zbyt łatwe”. W większości przypadków oznacza to, że „znalezienie informacji lub usług online jest dla nich zbyt trudne”. To właśnie tu ...

-

![Rzeczpospolita digitalna [© Egor - Fotolia.com] Rzeczpospolita digitalna]()

Rzeczpospolita digitalna

... , która posłuży do rejestracji klientów, umożliwi autoryzowaną wymianę informacji dzięki e-podpisowi, a także przeprowadzanie wzajemnych transakcji oraz zapewni zarządzanie – a jakże! ... rezerw cząstkowych po roku 2040, na którym opiera się współczesny system banków centralnych i komercyjnych. Polskie doświadczenie Wprowadzenie programu Rodzina 500+, ...

-

![Polska: wydarzenia tygodnia 12/2019 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 12/2019]()

Polska: wydarzenia tygodnia 12/2019

... przez Instytut Badań Strukturalnych (IBS). Mówi ona, że polski system podatkowy bardziej obciąża osoby o niskich dochodach niż osoby o wysokich dochodach. ... POMOŻE W TYM CYFRYZACJA. Stopniowa informatyzacja systemu opieki medycznej usprawni obieg informacji, dzięki czemu zmniejszą się obciążenia lekarzy i liczba wykonywanych niepotrzebnie badań. To ...

-

![Social commerce, marketplace’y i AI. Jak zmieni się e-commerce w 2026 r.? Social commerce, marketplace’y i AI. Jak zmieni się e-commerce w 2026 r.?]()

Social commerce, marketplace’y i AI. Jak zmieni się e-commerce w 2026 r.?

... Alsendo o sukcesie w e-commerce nie decyduje już sprawny marketing, lecz spójny system danych, logistyki i kanałów sprzedaży. Z tego tekstu dowiesz się m.in.: Dlaczego marketing ... przesyłki poza domem i oczekują realnego wyboru form doręczenia oraz jasnej informacji o czasie i pewności dostawy. Z danych rynkowych możemy obecnie wywnioskować, że ...

-

![Citrix: Bezpieczniejszy internetowy dostęp do aplikacji Solaris [© stoupa - Fotolia.com] Citrix: Bezpieczniejszy internetowy dostęp do aplikacji Solaris]()

Citrix: Bezpieczniejszy internetowy dostęp do aplikacji Solaris

... Dodatek obsługujący środowisko operacyjne Solaris umożliwia klientom Citrix MetaFrame instalację CSG na platformie Sun i dzięki temu zapewnia bezpieczeństwo przepływu informacji MetaFrame w strefie zdemilitaryzowanej (DMZ), która znajduje się między siecią Internet a wewnętrzną siecią korporacyjną. Bezpieczeństwo to jest zapewniane dzięki kodowaniu ...

-

![RSA ClearTrust 5.0 - rozwiązanie do zarządzania dostępem do WWW [© Nmedia - Fotolia.com] RSA ClearTrust 5.0 - rozwiązanie do zarządzania dostępem do WWW]()

RSA ClearTrust 5.0 - rozwiązanie do zarządzania dostępem do WWW

... RSA ClearTrust 5.0 zaprojektowano tak, żeby organizacje mogły łatwo zrealizować system zarządzania bezpiecznym, pojedynczym logowaniem przez WWW oraz tożsamościami użytkowników w ... 1.0. Bazując na XML, SAML tworzy infrastrukturę wymiany informacji o uwierzytelnianiu, atrybutach i autoryzacji, zapewniając bezpieczeństwo pojedynczego logowania. ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Raport: ryzyko związane z wykorzystaniem Internetu w III kwartale 2002 [© stoupa - Fotolia.com] Raport: ryzyko związane z wykorzystaniem Internetu w III kwartale 2002](https://s3.egospodarka.pl/grafika//Raport-ryzyko-zwiazane-z-wykorzystaniem-Internetu-w-III-kwartale-2002-MBuPgy.jpg)

![Będą zmiany w systemie Passport [© Nmedia - Fotolia.com] Będą zmiany w systemie Passport](https://s3.egospodarka.pl/grafika/system-net-passport/Beda-zmiany-w-systemie-Passport-Qq30bx.jpg)

![IMPULS w Polskich Kolejach Linowych [© Nmedia - Fotolia.com] IMPULS w Polskich Kolejach Linowych](https://s3.egospodarka.pl/grafika/impuls-bpsc/IMPULS-w-Polskich-Kolejach-Linowych-Qq30bx.jpg)

![RSA w służbie zdrowia w USA [© Nmedia - Fotolia.com] RSA w służbie zdrowia w USA](https://s3.egospodarka.pl/grafika/rsa/RSA-w-sluzbie-zdrowia-w-USA-Qq30bx.jpg)

![Praca zespołowa z Microsoftem [© stoupa - Fotolia.com] Praca zespołowa z Microsoftem](https://s3.egospodarka.pl/grafika/sharepoin-team-services/Praca-zespolowa-z-Microsoftem-MBuPgy.jpg)

![Weekend podwyższonego ryzyka? [© stoupa - Fotolia.com] Weekend podwyższonego ryzyka?](https://s3.egospodarka.pl/grafika/hakerzy/Weekend-podwyzszonego-ryzyka-MBuPgy.jpg)

![Urlopy przez Internet [© Nmedia - Fotolia.com] Urlopy przez Internet](https://s3.egospodarka.pl/grafika/teta/Urlopy-przez-Internet-Qq30bx.jpg)

![Czy powstanie alternatywa dla Windows? [© Minerva Studio - Fotolia.com] Czy powstanie alternatywa dla Windows?](https://s3.egospodarka.pl/grafika//Czy-powstanie-alternatywa-dla-Windows-iG7AEZ.jpg)

![Longhorn w siedmiu wersjach? [© Nmedia - Fotolia.com] Longhorn w siedmiu wersjach?](https://s3.egospodarka.pl/grafika/Longhorn/Longhorn-w-siedmiu-wersjach-Qq30bx.jpg)

![SKID nadaje szyfrem [© Nmedia - Fotolia.com] SKID nadaje szyfrem](https://s3.egospodarka.pl/grafika/MacroSoft/SKID-nadaje-szyfrem-Qq30bx.jpg)

![IE 7 z antywirusem? [© Nmedia - Fotolia.com] IE 7 z antywirusem?](https://s3.egospodarka.pl/grafika/Internet-Explorer/IE-7-z-antywirusem-Qq30bx.jpg)

![Sage Symfonia dla uczelni [© Nmedia - Fotolia.com] Sage Symfonia dla uczelni](https://s3.egospodarka.pl/grafika/Sage-Symfonia/Sage-Symfonia-dla-uczelni-Qq30bx.jpg)

![Platforma Obywatelska online [© stoupa - Fotolia.com] Platforma Obywatelska online](https://s3.egospodarka.pl/grafika/Platforma-Obywatelska/Platforma-Obywatelska-online-MBuPgy.jpg)

![Tydzień 5/2006 (30.01-05.02.2006) [© RVNW - Fotolia.com] Tydzień 5/2006 (30.01-05.02.2006)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-5-2006-30-01-05-02-2006-vgmzEK.jpg)

![Zagrożenia internetowe w 2011 r. - prognozy [© stoupa - Fotolia.com] Zagrożenia internetowe w 2011 r. - prognozy](https://s3.egospodarka.pl/grafika/Trend-Micro/Zagrozenia-internetowe-w-2011-r-prognozy-MBuPgy.jpg)

![Banki modyfikują systemy informatyczne [© Scanrail - Fotolia.com] Banki modyfikują systemy informatyczne](https://s3.egospodarka.pl/grafika/banki/Banki-modyfikuja-systemy-informatyczne-apURW9.jpg)

![Fortinet: bezpieczeństwo sieciowe w 2013 roku [© Amir Kaljikovic - Fotolia.com] Fortinet: bezpieczeństwo sieciowe w 2013 roku](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Fortinet-bezpieczenstwo-sieciowe-w-2013-roku-110382-150x100crop.jpg)

![Badania i rozwój w Polsce 2014 [© Alex011973 - Fotolia.com] Badania i rozwój w Polsce 2014](https://s3.egospodarka.pl/grafika2/badania-i-rozwoj/Badania-i-rozwoj-w-Polsce-2014-140561-150x100crop.jpg)

![7 korzyści z zastosowania automatyzacji marketingu [© ra2 studio - Fotolia.com] 7 korzyści z zastosowania automatyzacji marketingu](https://s3.egospodarka.pl/grafika2/automatyzacja-marketingu/7-korzysci-z-zastosowania-automatyzacji-marketingu-159005-150x100crop.jpg)

![Administracja publiczna: jakie trendy w obsłudze klienta? [© WavebreakMediaMicro - Fotolia.com] Administracja publiczna: jakie trendy w obsłudze klienta?](https://s3.egospodarka.pl/grafika2/administracja-publiczna/Administracja-publiczna-jakie-trendy-w-obsludze-klienta-170696-150x100crop.jpg)

![Rzeczpospolita digitalna [© Egor - Fotolia.com] Rzeczpospolita digitalna](https://s3.egospodarka.pl/grafika2/bankowosc-internetowa/Rzeczpospolita-digitalna-200299-150x100crop.jpg)

![Polska: wydarzenia tygodnia 12/2019 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 12/2019](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-12-2019-vgmzEK.jpg)

![Citrix: Bezpieczniejszy internetowy dostęp do aplikacji Solaris [© stoupa - Fotolia.com] Citrix: Bezpieczniejszy internetowy dostęp do aplikacji Solaris](https://s3.egospodarka.pl/grafika/citrix-secure-gateway-csg/Citrix-Bezpieczniejszy-internetowy-dostep-do-aplikacji-Solaris-MBuPgy.jpg)

![RSA ClearTrust 5.0 - rozwiązanie do zarządzania dostępem do WWW [© Nmedia - Fotolia.com] RSA ClearTrust 5.0 - rozwiązanie do zarządzania dostępem do WWW](https://s3.egospodarka.pl/grafika/system-zarzadzania-dostepem-przez-www/RSA-ClearTrust-5-0-rozwiazanie-do-zarzadzania-dostepem-do-WWW-Qq30bx.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w listopadzie 2025 [© wygenerowane przez AI] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w listopadzie 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-w-listopadzie-2025-269450-150x100crop.png)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

![Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels] Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels]](https://s3.egospodarka.pl/grafika2/Rejestr-Cen-Nieruchomosci/Co-zmienia-darmowy-dostep-do-Rejestru-Cen-Nieruchomosci-270800-50x33crop.jpg) Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

![Kiedy zakup nieruchomości w Hiszpanii może uczynić Cię rezydentem podatkowym i jakie podatki zapłacisz? [© wygenerowane przez AI] Kiedy zakup nieruchomości w Hiszpanii może uczynić Cię rezydentem podatkowym i jakie podatki zapłacisz?](https://s3.egospodarka.pl/grafika2/rezydencja-podatkowa/Kiedy-zakup-nieruchomosci-w-Hiszpanii-moze-uczynic-Cie-rezydentem-podatkowym-i-jakie-podatki-zaplacisz-270891-150x100crop.jpg)

![Podział udziałów w spółce. Dlaczego model 50/50 może być pułapką i jak jej uniknąć? [© wygenerowane przez AI] Podział udziałów w spółce. Dlaczego model 50/50 może być pułapką i jak jej uniknąć?](https://s3.egospodarka.pl/grafika2/wspolnicy-spolki/Podzial-udzialow-w-spolce-Dlaczego-model-50-50-moze-byc-pulapka-i-jak-jej-uniknac-270887-150x100crop.jpg)

![Faktura w walucie obcej w KSeF. Co się zmieniło i jak unikać błędów? Nowe zasady i obowiązki [© wygenerowane przez AI] Faktura w walucie obcej w KSeF. Co się zmieniło i jak unikać błędów? Nowe zasady i obowiązki](https://s3.egospodarka.pl/grafika2/faktury-w-walutach-obcych/Faktura-w-walucie-obcej-w-KSeF-Co-sie-zmienilo-i-jak-unikac-bledow-Nowe-zasady-i-obowiazki-270879-150x100crop.jpg)

![Bezpłatne szkolenia z AI od Google i SGH. Rusza nowa edycja "Umiejętności Jutra AI". Jak wziąć udział? [© wygenerowane przez AI] Bezpłatne szkolenia z AI od Google i SGH. Rusza nowa edycja "Umiejętności Jutra AI". Jak wziąć udział?](https://s3.egospodarka.pl/grafika2/AI/Bezplatne-szkolenia-z-AI-od-Google-i-SGH-Rusza-nowa-edycja-Umiejetnosci-Jutra-AI-Jak-wziac-udzial-270878-150x100crop.jpg)

![Wzrost PKB nie pomógł. Rekordowa liczba niewypłacalności firm w 2025 roku [© pexels] Wzrost PKB nie pomógł. Rekordowa liczba niewypłacalności firm w 2025 roku](https://s3.egospodarka.pl/grafika2/niewyplacalnosc-firmy/Wzrost-PKB-nie-pomogl-Rekordowa-liczba-niewyplacalnosci-firm-w-2025-roku-270876-150x100crop.jpg)