-

![Jak uniknąć Pegasusa? Jak uniknąć Pegasusa?]()

Jak uniknąć Pegasusa?

... , najlepiej wykorzystując w tym celu przeglądarkę TOR, lub – idealnie – bezpieczny, nietrwały system operacyjny, taki jak Tails. Nie zapominaj o korzystaniu z ... czasu, akceptują płatności za pomocą kryptowaluty i nie wymagają podawania informacji rejestracyjnych. Zainstaluj aplikację bezpieczeństwa, która sprawdza, czy na urządzeniu złamano ...

-

![Cyberbezpieczeństwo 2023. Co o mijającym roku mówią eksperci? [© pixabay.com] Cyberbezpieczeństwo 2023. Co o mijającym roku mówią eksperci?]()

Cyberbezpieczeństwo 2023. Co o mijającym roku mówią eksperci?

... przez określony czas. Wyszukują dedykowaną podatność pod sprecyzowany w zapytaniu system i starają się wykorzystać znane sobie luki w bezpieczeństwie, by dokonać skutecznego ... naszej branży. Implementacja backdoorów w pociągach tej spółki, a jak wynika z dostępnych informacji, jest to sensem sprawy z perspektywy technologicznej, kładzie cień na ...

-

![Discord zagrożeniem dla dzieci. Jak chronić najmłodszych? Discord zagrożeniem dla dzieci. Jak chronić najmłodszych?]()

Discord zagrożeniem dla dzieci. Jak chronić najmłodszych?

... dzieci, teoretycznie te powyżej 13 roku życia, ale i młodsze, jeśli ominą system weryfikacji. A tam czekają na nie pułapki zastawione przez cyberprzestępców. Jak zadbać o ... wiadomości, mamią nagrodami, aby nakłonić nic niepodejrzewające osoby do podania poufnych informacji lub przejąć dostęp do ich kont. Robert Dziemianko, Marketing Manager z G DATA ...

-

![Infrastruktura krytyczna coraz częściej celem cyberataków Infrastruktura krytyczna coraz częściej celem cyberataków]()

Infrastruktura krytyczna coraz częściej celem cyberataków

... . Aby ich uniknąć, należy pamiętać o tym, jak ważne są systemy wczesnego ostrzegania. Społeczeństwo powinno mieć dostęp do rzetelnych i szybko przekazywanych informacji na temat zagrożeń i procedur bezpieczeństwa. Istotną rolę odgrywa tutaj oczywiście aktywność obywatelska, której fundamentem powinna być edukacja. Regularne ćwiczenia, kampanie ...

-

![Google testuje AI, które dzwoni do firm. Zmiany w kampaniach Performance Max i raportach Google Ads [© wygenerowane przez AI] Google testuje AI, które dzwoni do firm. Zmiany w kampaniach Performance Max i raportach Google Ads]()

Google testuje AI, które dzwoni do firm. Zmiany w kampaniach Performance Max i raportach Google Ads

... w Stanach Zjednoczonych, pozwala użytkownikowi zlecić Google AI wykonanie połączenia do lokalnej firmy w celu uzyskania konkretnych informacji, na przykład o cenach lub dostępności usług. Wystarczy zapytać Asystenta Google, a system sam zadzwoni, porozmawia z pracownikiem i zwróci gotowe podsumowanie. Widzimy początek ery tzw. agentowej AI, czyli ...

-

![Złośliwe reklamy z Google Play drenowały baterie i dane milionów użytkowników [© wygenerowane przez AI] Złośliwe reklamy z Google Play drenowały baterie i dane milionów użytkowników]()

Złośliwe reklamy z Google Play drenowały baterie i dane milionów użytkowników

... czemu adware sam się „leczył” po ewentualnym zakończeniu procesu przez system. Ostatecznie reklamy były ładowane i odświeżane co kilka sekund, bez jakiejkolwiek ... to, że na prywatnym telefonie pracownika można zbudować długotrwały kanał wycieku informacji. To szczególnie istotne w świecie, w którym smartfony regularnie służą do obsługi poczty ...

-

![Bezpieczeństwo systemów informatycznych: rodzaje zagrożeń Bezpieczeństwo systemów informatycznych: rodzaje zagrożeń]()

Bezpieczeństwo systemów informatycznych: rodzaje zagrożeń

... podejmują decyzje na podstawie wiedzy zgromadzonej w swoich bazach danych. Każda podejmowana decyzja opiera się na przeświadczeniu o poprawności i prawdziwości zgromadzonych informacji. Zafałszowanie informacji jest szczególnie szkodliwe, ponieważ przez to decyzje podjęte na ich podstawie mogą się okazać błędne i w konsekwencji narazić firmę na ...

-

![Kłopotliwe zarządzanie danymi [© Scanrail - Fotolia.com] Kłopotliwe zarządzanie danymi]()

Kłopotliwe zarządzanie danymi

... (87%) uważa, że odpowiednia strategia przechowywania dokumentów pozwoliłaby im na usuwanie niepotrzebnych informacji. Jednak mniej niż połowa (46%) rzeczywiście wdrożyła formalny plan przechowywania informacji. Firmy przechowują zdecydowanie za wiele informacji. 75% archiwów danych składa się z przechowywanych bezterminowo lub przez czas wymagany ...

-

![Rola Internetu w zakupach usług telekomunikacyjnych Rola Internetu w zakupach usług telekomunikacyjnych]()

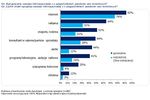

Rola Internetu w zakupach usług telekomunikacyjnych

... informacji o ofertach i usługach telefonii komórkowej Szukając informacji o ofertach i usługach telefonii komórkowej w Internecie, ankietowani zdecydowanie najczęściej sięgają do stron operatorów i dostawców usług (88%). Znaczącym źródłem informacji ... czwartej badanych nowy telefon powinien być wyposażony w system nawigacji GPS. Co piąty ankietowany ...

-

![Niedbali pracownicy zmniejszają bezpieczeństwo IT [© Fotowerk - Fotolia.com] Niedbali pracownicy zmniejszają bezpieczeństwo IT]()

Niedbali pracownicy zmniejszają bezpieczeństwo IT

... opracowanej czy wdrożonej architektury bezpieczeństwa, a 70% jest świadoma, że stosowany system zabezpieczeń nie odpowiada w pełni potrzebom organizacji. Potencjał i zagrożenie w jednym ... zweryfikować swoje podejście do bezpieczeństwa informacji. Kolejnym istotnym obszarem w zakresie bezpieczeństwa informacji są urządzenia mobilne, takie jak np. ...

-

![Sektor TMT a bezpieczeństwo informatyczne 2012 [© alphaspirit - Fotolia.com] Sektor TMT a bezpieczeństwo informatyczne 2012]()

Sektor TMT a bezpieczeństwo informatyczne 2012

... znaczenie bezpieczeństwa informacji oraz świadomie dokonywać wyborów” – dodaje. Niezależnie od zmieniającej się percepcji roli bezpieczeństwa informacji w organizacji zaufanie ... i zaniechania własnych pracowników oraz cyberprzestępczość, w tym w szczególności ataki na system komputerowy w celu uniemożliwienia jego działania (DoS oraz DDoS). ...

-

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013]()

KasperskyLab: ataki hakerskie na firmy 2013

... otwarcia załączonego pliku, została wykorzystana luka w oprogramowaniu – jeżeli istniała – i system został zainfekowany szkodliwym programem. Słabe ogniwo Odbiorcami szkodliwych e-maili ... ale również wiedzą dokładnie, gdzie szukać informacji, które ich interesują. Konsekwencje ujawniania informacji W 2013 roku zostały ujawnione informacje o atakach ...

-

![Jak kobiety kupują [© Minerva Studio - Fotolia.com] Jak kobiety kupują]()

Jak kobiety kupują

... takich jak ilustrowane magazyny, programy telewizyjne, audycje poradnicze, coraz więcej kobiet sięga do Internetu. Szukają tam informacji niedostępnych lub trudno osiągalnych w tradycyjnych mediach. Poszukują źródeł wiarygodnych informacji, które nie tylko rekomendują dobre produkty, lecz także ostrzegają przez złymi. Wykorzystaj to nastawienie do ...

Tematy: -

![Firmowe biuletyny elektroniczne Firmowe biuletyny elektroniczne]()

Firmowe biuletyny elektroniczne

... projektanta przesyłki powinna charakteryzować się wyczuciem i trafnym gustem. Wyróżnianie istotnych informacji intensywną kolorystyką pozwoli zaakcentować czytelnikowi, które treści są najważniejsze. Istotnym aspekt stanowi także hierarchizacja informacji. Najważniejsze wiadomości powinny być ulokowane na górze magazynu. Kolejność prezentowanych ...

-

![Błędy w informacjach prasowych [© Minerva Studio - Fotolia.com] Błędy w informacjach prasowych]()

Błędy w informacjach prasowych

... pomaga oszczędzić papier, ale jednocześnie otwiera pewną drogę do zapomnienia. Większość redaktorów nawet na czyta informacji pisanych na obydwu stronach. Redaktorzy lubią zmieniać kolejność akapitów. Umieszczenie części informacji z drugiej strony kartki powoduje, że ten fragment tekstu będzie przeoczony. 5. Czy napisałeś informację w pierwszej ...

-

![Phishing - kradzież danych w Internecie Phishing - kradzież danych w Internecie]()

Phishing - kradzież danych w Internecie

... przekształconym adresem ma sporą szansę uśpić czujność. Po otrzymaniu żądanych informacji: pinów, haseł aktywujących, loginów, numerów kont, bądź numerów kart kredytowych, cel ... i wklejać do pasku adresu przeglądarki internetowej. Należy regularnie uaktualniać system i oprogramowanie. Każdą prośbę typu „uaktualnij swoje konto”, „podaj hasło, login ...

-

![Eksport: należy wesprzeć małe firmy Eksport: należy wesprzeć małe firmy]()

Eksport: należy wesprzeć małe firmy

... na tych rynkach. Wskazują na to sami przedsiębiorcy. Jeśli udałoby się tak w kraju, jak i w polskich placówkach za granicą stworzyć system zbierania, opracowywania i przekazywania informacji, które niezbędne są polskim firmom do podejmowania i kontynuowania sprzedaży na eksport, utrzymalibyśmy dodatnią kontrybucję eksportu netto w PKB i moglibyśmy ...

-

![Co musisz wiedzieć o wyszukiwarkach Co musisz wiedzieć o wyszukiwarkach]()

Co musisz wiedzieć o wyszukiwarkach

... (interfejsu) i związanego z nim programu, który łączy zapytania z indeksem. System wykonawczy zarządza również bardzo ważnymi kwestiami trafności i ... robiło zakupy po wcześniejszych poszukiwaniach w Internecie, a prawie 115 milionów szukało informacji o produktach. Artykuł jest fragmentem książki Johna Battelle "Szukaj. Jak Google i konkurencja ...

-

![Bezpieczna bankowość elektroniczna - porady [© stoupa - Fotolia.com] Bezpieczna bankowość elektroniczna - porady]()

Bezpieczna bankowość elektroniczna - porady

... . Czasem jednak spam jest narzędziem ataku na użytkowników poprzez próby wydobycia poufnych informacji podszywając się pod bank lub inną instytucję. SPOOFING - jedna ze skuteczniejszych i często stosowanych metod nieautoryzowanego pozyskiwania informacji. Polega ona na "podszywaniu" się pod inny komputer w sieci. Atakujący wysyłając pakiety ...

-

![Komunikacja w firmie: zalety sieci intranet [© stoupa - Fotolia.com] Komunikacja w firmie: zalety sieci intranet]()

Komunikacja w firmie: zalety sieci intranet

... człowieka do zespołu. Intranet umożliwi również zakomunikowanie o nowych pracowniku innym i przekazanie im chociaż podstawowych informacji o nim – dodaje. Sprawnie zaplanowana komunikacja wewnętrzna nie musi wiele kosztować. – System stworzyć można naprawdę niewielkim kosztem i dostosować go do potrzeb i wymagań konkretnej firmy. Ilość dostępnych ...

-

![Idea CSR nieznana młodym internautom Idea CSR nieznana młodym internautom]()

Idea CSR nieznana młodym internautom

... pracowników firm prowadzących biznes w sposób odpowiedzialny społecznie. Ponad połowa osób, które zetknęły się z pojęciem CSR w ogóle nie szukały aktywnie takich informacji. Ci, którzy czynnie szukali, uzyskiwali je głównie za pośrednictwem wyszukiwarek internetowych (20%), książek i stron korporacyjnych (16% i 15%) oraz słowników/podręczników (12 ...

-

![Kontrola a doradztwo w rewizji finansowej Kontrola a doradztwo w rewizji finansowej]()

Kontrola a doradztwo w rewizji finansowej

... ankietowany wskazywał, iż kierownictwo badanej jednostki dysponuje wystarczającą liczbą informacji potrzebnych do sprawnego zarządzania. Zatem można wnioskować, iż dwóm trzecim zarządów brakuje niezbędnych informacji. Najczęściej wskazywane obszary braków informacji to: efektywność operacyjna (sprawność i efektywność głównych procesów biznesowych ...

-

![Jak napisać informację prasową? Jak napisać informację prasową?]()

Jak napisać informację prasową?

... System pokaże nam, jaką wielkość miałoby nasze zdjęcie (np. w gazecie), gdyby zostało przerobione na plik nadający się do druku. Jeśli taka fotografia zostałaby wydrukowana w formacie 7x7 cm byłaby niewyraźna. Wracając do plików tekstowych – lepiej nie zamieniać informacji ... o zasadzie odwróconej piramidy, czyli ułożeniu informacji w tekście od ...

-

![Instynkt, intuicja i emocje. Tak podejmuje decyzje CFO [© yurolaitsalbert - Fotolia.com] Instynkt, intuicja i emocje. Tak podejmuje decyzje CFO]()

Instynkt, intuicja i emocje. Tak podejmuje decyzje CFO

... polegać na instynkcie. Przeprowadzona ankieta dowodzi również, że niedobór dostatecznych informacji finansowych ma negatywny wpływ na rentowność przedsiębiorstwa. Jeśli ... , wymaga aktualizacji, a 27 proc. uważa, że nowy czy bardziej zaawansowany system wpłynąłby pozytywnie na ich działalność w obszarze finansów i księgowości w przeciągu 2 do 3 ...

-

![Bezpieczeństwo firmowych danych to fikcja? [© leowolfert - Fotolia.com] Bezpieczeństwo firmowych danych to fikcja?]()

Bezpieczeństwo firmowych danych to fikcja?

... kluczowym krokiem. Do tego niezbędne jest całościowe patrzenie na system zabezpieczeń i uszczelnianie słabszych punktów, takich jak podatność pracowników na ataki ... monitoring zagrożeń – podsumowuje Michał Kurek. O badaniu W 18. Światowym Badaniu Bezpieczeństwa Informacji wzięło udział 1755 reprezentantów firm z 67 krajów – w tym Polski. ...

-

![Monitoring mediów: cytowania XII 2015 [© magdal3na - Fotolia.com] Monitoring mediów: cytowania XII 2015]()

Monitoring mediów: cytowania XII 2015

... i komentowano fragmenty krytykujące obecny rząd, który według GW podważa demokratyczny system w Polsce. Drugie miejsce zajęła Rzeczpospolita (122), a na trzecim ... Każdy artykuł został przeczytany i sklasyfikowany jako cytowanie bądź informacja. Suma cytowań i informacji oddaje rzeczywistą liczbę artykułów, w których pojawił się choć raz tytuł ...

-

![Ransomware rośnie w siłę: raport McAfee Labs III 2016 [© kaptn - Fotolia.com] Ransomware rośnie w siłę: raport McAfee Labs III 2016]()

Ransomware rośnie w siłę: raport McAfee Labs III 2016

... (24%) oraz brak informacji o sposobie ich wykorzystania (24%) Biorąc pod uwagę determinację, jaką wykazują się cyberprzestępcy, udostępnianie informacji o zagrożeniach może się ... McAfee Labs łączą to zjawisko z przechodzeniem klientów na procesory Intel® 64-bit i system Microsoft Windows 64-bit. Funkcje, w które te technologie są wyposażone (Kernel ...

-

![Niepłacenie alimentów. Postawy wobec niesolidnych rodziców [© mizina - Fotolia.com] Niepłacenie alimentów. Postawy wobec niesolidnych rodziców]()

Niepłacenie alimentów. Postawy wobec niesolidnych rodziców

... Rejestru Długów Biura Informacji Gospodarczej SA. Co może zrobić rodzic nieotrzymujący alimentów na rzecz swojego dziecka - słów kilka o Biurach Informacji Gospodarczej i ... na osobę w rodzinie, który nie był zmieniany od 2008 r. Jak usprawnić system wypłat z Funduszu Alimentacyjnego? Poddaliśmy ocenie pomysły zamian w systemie wypłacania świadczeń z ...

-

![3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić? [© pixabay.com] 3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić?]()

3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić?

... the cybersecurity landscape” były prowadzone przez ostatnie trzy lata przez Centrum Analizy Wymiany Informacji sektora finansowego (FS-ISAC) wśród członków tej organizacji pełniących funkcję dyrektorów ds. bezpieczeństwa informacji (CISO) lub zajmujących stanowiska równoważne, we współpracy z zespołem ds. usług związanych z ryzykiem cybernetycznym ...

-

![Rosyjska dezinformacja obecna nawet w narzędziach AI [© Freepik] Rosyjska dezinformacja obecna nawet w narzędziach AI]()

Rosyjska dezinformacja obecna nawet w narzędziach AI

... wykazała, że aż 33% przekazywanych treści przez popularne systemy AI jest wynikiem propagandy rosyjskiej, co rodzi poważne konsekwencje dla bezpieczeństwa informacji i stabilności procesów demokratycznych - informują eksperci Check Point Software Technologies. Sieć Pravda została uruchomiona tuż po rozpoczęciu rosyjskiej inwazji na Ukrainę ...

-

![Internetowa infolinia [© stoupa - Fotolia.com] Internetowa infolinia]()

Internetowa infolinia

... serwisu jest dostarczanie szeroko pojętej informacji na temat firm i ich działalności z terenu całego kraju. W ramach internetowego centrum informacji dostępna jest baza danych ... w handlowych kontaktach z kooperantami. Projekt zrealizowany przez Gammanet oparty jest o system CMS web kameleon wspierający bieżące aktualizacje i prace redaktorskie ...

-

![Internetowy portal Forda [© stoupa - Fotolia.com] Internetowy portal Forda]()

Internetowy portal Forda

... W związku z tymi sygnałami Ford zdecydował się stworzyć scentralizowany system wsparcia. Portal DealerConnection zostanie stworzony w oparciu o oprogramowanie Corporate Portal firmy Plumtree. Jak powiedział Paul Landray, manager marketingu, sprzedaży i działu informacji europejskiego oddziału Forda - "Portal przyniesie zyski zarówno naszym dealerom ...

Tematy: ford -

![eGazeta w firmie [© Nmedia - Fotolia.com] eGazeta w firmie]()

eGazeta w firmie

... , ponosi poważne konsekwencje z tego powodu. Projektując eGazetę mieliśmy na celu zapewnienie równego dostępu do informacji wszystkim pracownikom w tym samym czasie. Aplikacja umożliwia zamieszczanie nie tylko informacji - aktualności z życia firmy i poszczególnych działów. Stwarza także możliwość lepszego poznania się pracowników nawzajem ...

-

![Bezpieczny notebook Bezpieczny notebook]()

Bezpieczny notebook

... rozwiązanie "Bezpieczny notebook". Rozwiązanie to umożliwia przechowywanie, przetwarzanie i dostęp do informacji z zapewnieniem wysokiego poziomu bezpieczeństwa. Platformę programową rozwiązania stanowi oprogramowanie ScryptoMedia Suite firmy Scrypto System wraz z Centrum Certyfikacji Energetyki EnergoCert oraz zestawami kryptograficznymi, tj ...

-

![Chroń dane z komputera [© Scanrail - Fotolia.com] Chroń dane z komputera]()

Chroń dane z komputera

... Oszuści internetowi coraz lepiej dostosowują się do wrażliwości swoich potencjalnych odbiorców. W ten sposób wzbudzają w nich zaufanie i przekonują do przekazania poufnych informacji. Według Secure Computing sposobem uniknięcia tego zagrożenia jest uświadomienie pracownikom metod, jakimi posługują się hakerzy np. przez szkolenia. Kolejną techniką ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Cyberbezpieczeństwo 2023. Co o mijającym roku mówią eksperci? [© pixabay.com] Cyberbezpieczeństwo 2023. Co o mijającym roku mówią eksperci?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-2023-Co-o-mijajacym-roku-mowia-eksperci-257034-150x100crop.jpg)

![Google testuje AI, które dzwoni do firm. Zmiany w kampaniach Performance Max i raportach Google Ads [© wygenerowane przez AI] Google testuje AI, które dzwoni do firm. Zmiany w kampaniach Performance Max i raportach Google Ads](https://s3.egospodarka.pl/grafika2/sztuczna-inteligencja/Google-testuje-AI-ktore-dzwoni-do-firm-Zmiany-w-kampaniach-Performance-Max-i-raportach-Google-Ads-267827-150x100crop.png)

![Złośliwe reklamy z Google Play drenowały baterie i dane milionów użytkowników [© wygenerowane przez AI] Złośliwe reklamy z Google Play drenowały baterie i dane milionów użytkowników](https://s3.egospodarka.pl/grafika2/adware/Zlosliwe-reklamy-z-Google-Play-drenowaly-baterie-i-dane-milionow-uzytkownikow-269828-150x100crop.jpg)

![Kłopotliwe zarządzanie danymi [© Scanrail - Fotolia.com] Kłopotliwe zarządzanie danymi](https://s3.egospodarka.pl/grafika/przechowywanie-danych/Klopotliwe-zarzadzanie-danymi-apURW9.jpg)

![Niedbali pracownicy zmniejszają bezpieczeństwo IT [© Fotowerk - Fotolia.com] Niedbali pracownicy zmniejszają bezpieczeństwo IT](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Niedbali-pracownicy-zmniejszaja-bezpieczenstwo-IT-109866-150x100crop.jpg)

![Sektor TMT a bezpieczeństwo informatyczne 2012 [© alphaspirit - Fotolia.com] Sektor TMT a bezpieczeństwo informatyczne 2012](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Sektor-TMT-a-bezpieczenstwo-informatyczne-2012-111437-150x100crop.jpg)

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Jak kobiety kupują [© Minerva Studio - Fotolia.com] Jak kobiety kupują](https://s3.egospodarka.pl/grafika//Jak-kobiety-kupuja-iG7AEZ.jpg)

![Błędy w informacjach prasowych [© Minerva Studio - Fotolia.com] Błędy w informacjach prasowych](https://s3.egospodarka.pl/grafika/informacje-prasowe/Bledy-w-informacjach-prasowych-iG7AEZ.jpg)

![Bezpieczna bankowość elektroniczna - porady [© stoupa - Fotolia.com] Bezpieczna bankowość elektroniczna - porady](https://s3.egospodarka.pl/grafika/bankowosc-elektroniczna/Bezpieczna-bankowosc-elektroniczna-porady-MBuPgy.jpg)

![Komunikacja w firmie: zalety sieci intranet [© stoupa - Fotolia.com] Komunikacja w firmie: zalety sieci intranet](https://s3.egospodarka.pl/grafika/komunikacja-w-firmie/Komunikacja-w-firmie-zalety-sieci-intranet-MBuPgy.jpg)

![Instynkt, intuicja i emocje. Tak podejmuje decyzje CFO [© yurolaitsalbert - Fotolia.com] Instynkt, intuicja i emocje. Tak podejmuje decyzje CFO](https://s3.egospodarka.pl/grafika2/CFO/Instynkt-intuicja-i-emocje-Tak-podejmuje-decyzje-CFO-159306-150x100crop.jpg)

![Bezpieczeństwo firmowych danych to fikcja? [© leowolfert - Fotolia.com] Bezpieczeństwo firmowych danych to fikcja?](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Bezpieczenstwo-firmowych-danych-to-fikcja-166329-150x100crop.jpg)

![Monitoring mediów: cytowania XII 2015 [© magdal3na - Fotolia.com] Monitoring mediów: cytowania XII 2015](https://s3.egospodarka.pl/grafika2/media/Monitoring-mediow-cytowania-XII-2015-169919-150x100crop.jpg)

![Ransomware rośnie w siłę: raport McAfee Labs III 2016 [© kaptn - Fotolia.com] Ransomware rośnie w siłę: raport McAfee Labs III 2016](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Ransomware-rosnie-w-sile-raport-McAfee-Labs-III-2016-173390-150x100crop.jpg)

![Niepłacenie alimentów. Postawy wobec niesolidnych rodziców [© mizina - Fotolia.com] Niepłacenie alimentów. Postawy wobec niesolidnych rodziców](https://s3.egospodarka.pl/grafika2/dluznicy-alimentacyjni/Nieplacenie-alimentow-Postawy-wobec-niesolidnych-rodzicow-193161-150x100crop.jpg)

![3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić? [© pixabay.com] 3 główne problemy cyberbezpieczeństwa banków. Jak im zaradzić?](https://s3.egospodarka.pl/grafika2/Cyber-Threat-Intelligence/3-glowne-problemy-cyberbezpieczenstwa-bankow-Jak-im-zaradzic-238305-150x100crop.jpg)

![Rosyjska dezinformacja obecna nawet w narzędziach AI [© Freepik] Rosyjska dezinformacja obecna nawet w narzędziach AI](https://s3.egospodarka.pl/grafika2/dezinformacja/Rosyjska-dezinformacja-obecna-nawet-w-narzedziach-AI-265462-150x100crop.jpg)

![Internetowa infolinia [© stoupa - Fotolia.com] Internetowa infolinia](https://s3.egospodarka.pl/grafika/www-9477-pl/Internetowa-infolinia-MBuPgy.jpg)

![Internetowy portal Forda [© stoupa - Fotolia.com] Internetowy portal Forda](https://s3.egospodarka.pl/grafika/ford/Internetowy-portal-Forda-MBuPgy.jpg)

![eGazeta w firmie [© Nmedia - Fotolia.com] eGazeta w firmie](https://s3.egospodarka.pl/grafika/teta/eGazeta-w-firmie-Qq30bx.jpg)

![Chroń dane z komputera [© Scanrail - Fotolia.com] Chroń dane z komputera](https://s3.egospodarka.pl/grafika/kradziez-danych/Chron-dane-z-komputera-apURW9.jpg)

![Ranking kont osobistych z najlepszymi korzyściami dla klientów [© Andrey Popov - Fotolia.com] Ranking kont osobistych z najlepszymi korzyściami dla klientów](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-kont-osobistych-z-najlepszymi-korzysciami-dla-klientow-266814-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025 [© freepik] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-we-wrzesniu-2025-268649-150x100crop.jpg)

![Ranking najlepszych kont osobistych [© wygenerowane przez AI] Ranking najlepszych kont osobistych](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-najlepszych-kont-osobistych-267141-150x100crop.png)

![Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels] Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels]](https://s3.egospodarka.pl/grafika2/Rejestr-Cen-Nieruchomosci/Co-zmienia-darmowy-dostep-do-Rejestru-Cen-Nieruchomosci-270800-50x33crop.jpg) Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

![Co może windykator a co komornik? Różnice i uprawnienia [© pexels] Co może windykator a co komornik? Różnice i uprawnienia](https://s3.egospodarka.pl/grafika2/komornik/Co-moze-windykator-a-co-komornik-Roznice-i-uprawnienia-270905-150x100crop.jpg)

![Kiedy zakup nieruchomości w Hiszpanii może uczynić Cię rezydentem podatkowym i jakie podatki zapłacisz? [© wygenerowane przez AI] Kiedy zakup nieruchomości w Hiszpanii może uczynić Cię rezydentem podatkowym i jakie podatki zapłacisz?](https://s3.egospodarka.pl/grafika2/rezydencja-podatkowa/Kiedy-zakup-nieruchomosci-w-Hiszpanii-moze-uczynic-Cie-rezydentem-podatkowym-i-jakie-podatki-zaplacisz-270891-150x100crop.jpg)

![Podział udziałów w spółce. Dlaczego model 50/50 może być pułapką i jak jej uniknąć? [© wygenerowane przez AI] Podział udziałów w spółce. Dlaczego model 50/50 może być pułapką i jak jej uniknąć?](https://s3.egospodarka.pl/grafika2/wspolnicy-spolki/Podzial-udzialow-w-spolce-Dlaczego-model-50-50-moze-byc-pulapka-i-jak-jej-uniknac-270887-150x100crop.jpg)

![Faktura w walucie obcej w KSeF. Co się zmieniło i jak unikać błędów? Nowe zasady i obowiązki [© wygenerowane przez AI] Faktura w walucie obcej w KSeF. Co się zmieniło i jak unikać błędów? Nowe zasady i obowiązki](https://s3.egospodarka.pl/grafika2/faktury-w-walutach-obcych/Faktura-w-walucie-obcej-w-KSeF-Co-sie-zmienilo-i-jak-unikac-bledow-Nowe-zasady-i-obowiazki-270879-150x100crop.jpg)

![Bezpłatne szkolenia z AI od Google i SGH. Rusza nowa edycja "Umiejętności Jutra AI". Jak wziąć udział? [© wygenerowane przez AI] Bezpłatne szkolenia z AI od Google i SGH. Rusza nowa edycja "Umiejętności Jutra AI". Jak wziąć udział?](https://s3.egospodarka.pl/grafika2/AI/Bezplatne-szkolenia-z-AI-od-Google-i-SGH-Rusza-nowa-edycja-Umiejetnosci-Jutra-AI-Jak-wziac-udzial-270878-150x100crop.jpg)

![Wzrost PKB nie pomógł. Rekordowa liczba niewypłacalności firm w 2025 roku [© pexels] Wzrost PKB nie pomógł. Rekordowa liczba niewypłacalności firm w 2025 roku](https://s3.egospodarka.pl/grafika2/niewyplacalnosc-firmy/Wzrost-PKB-nie-pomogl-Rekordowa-liczba-niewyplacalnosci-firm-w-2025-roku-270876-150x100crop.jpg)