-

![Miliard w Onecie [© stoupa - Fotolia.com] Miliard w Onecie]()

Miliard w Onecie

... podstawie informacji jakie posiadamy możemy twierdzić, że jesteśmy jedynym portalem w Polsce, który przekroczył tę symboliczną barierę" – mówi Radek Kucko, dyrektor działu Badań i Rozwoju Produktu Onet.pl. Na podkreślenie zasługuje fakt, że pomiar został zrealizowany zarówno przez wewnętrzny system Onet.pl, jak i przez system ...

Tematy: onet.pl -

![Mastercook w sieci [© stoupa - Fotolia.com] Mastercook w sieci]()

Mastercook w sieci

... . Nie zapomniano o szerokiej informacji, dotyczącej dystrybucji wyrobów. Poza możliwością przeglądnięcia szczegółów, porównywania wyrobów, Adv.pl stworzyło system informujący o dobrach komplementarnych do danego wyrobu. Co więcej, jeżeli w bazie produktów Internauta nie znajdzie wyrobu w pełni odpowiadającego jego potrzebom, system przedstawi mu ...

-

![Mechanik przyszłości Mechanik przyszłości]()

Mechanik przyszłości

... napakowany elektroniką hełm, a w ręce dzierży handhelda. To system "rozszerzonej rzeczywistości" (AR - augmented reality), który pozwala wzbogacać widzenie świata prawdziwego o elementy wirtualne. W ten sposób mechanik zyskuje w czasie rzeczywistym dostęp do wszystkich niezbędnych informacji na temat naprawianego samochodu, a także podpowiedzi, jak ...

Tematy: ciekawostki, nowe technologie -

![Telefon w zegarku Telefon w zegarku]()

Telefon w zegarku

... PHS umieszczony w zegarku. Produkt już wkrótce trafi do sprzedaży. System PHS (Personal Handy-phone System), który działa w Japonii od roku 1995, jest rozwiązaniem łączącym ... maksymalna szybkość transferu wynosi 64kb/s. Wristomo zapewnia także dostęp do lokalnych informacji w ramach usług operatora i może wymieniać dane z programem Microsoft Outlook. ...

Tematy: wristomo, telefony komórkowe -

![Tydzień 14/2003 (31.03-06.04.2003) [© RVNW - Fotolia.com] Tydzień 14/2003 (31.03-06.04.2003)]()

Tydzień 14/2003 (31.03-06.04.2003)

... , od początku 2006 roku realizację projektu przejmie konsorcjum prywatnych firm. System będzie działał już w 2008 roku, a pełnię swoich możliwości osiągnie w roku 2015. Ciekawostką wartą przytoczenia jest potwierdzenie przez organizatorów nieoficjalnych dotąd informacji, że Galileo przewiduje współpracę z Chinami przy realizacji cywilnej części ...

Tematy: -

![Tydzień 23/2003 (02-08.06.2003) [© RVNW - Fotolia.com] Tydzień 23/2003 (02-08.06.2003)]()

Tydzień 23/2003 (02-08.06.2003)

... Brytania, Italia, Holandia, Hiszpania, Francja, Belgia oraz Luksemburg- należy już do systemu FIU.NET (Financial Intelligence Unit). Jest to system wymiany informacji pomiędzy jednostkami zajmującymi się zwalczaniem procederu prania brudnych pieniędzy. Wkrótce do systemu zostaną włączone pozostałe państwa członkowskie, a od maja 2004 ...

Tematy: -

![Gooru szuka w katalogu [© stoupa - Fotolia.com] Gooru szuka w katalogu]()

Gooru szuka w katalogu

... za pomocą Gooru można również przeszukiwać katalog stron WWW. Szukanie informacji w katalogu może odbywać się poprzez sam mechanizm wyszukiwarki lub poprzez ... na rezultat został maksymalnie skrócony. Gwarancja wysokiej trafności jest zapewniona przez system pozycjonowania, w którym najwyższą wagę odgrywa liczba odnośników, a więc popularność ...

Tematy: gooru -

![Palmtop z OPTIMUS-a Palmtop z OPTIMUS-a]()

Palmtop z OPTIMUS-a

... , takich jak Microsoft Outlook, Word i Excel urządzenie zapewnia dostęp do informacji osobistych, pozwala na ich tworzenie i zarządzanie, np. w czasie podróży. ... siła nacisku aktywującego < = 80g - Interfejs We/Wy - port podczerwieni, gniazdo SD x 1 - System operacyjny - Microsoft Pocket PC 2003 English Version - Aplikacje - EzGO!, Data Backup, ...

-

![Tydzień 17/2004 (19-25.04.2004) [© RVNW - Fotolia.com] Tydzień 17/2004 (19-25.04.2004)]()

Tydzień 17/2004 (19-25.04.2004)

... mosty i drogi) szacuje się na ponad 152,5mld zł. Według Polskiej Agencji Informacji i Inwestycji Zagranicznych (PAIIZ) zagraniczne inwestycje bezpośrednie w Polsce wyniosły w 2003 roku 6,42mld ... brytyjskiemu dziennikowi "Financial Times", że Polska i Hiszpania zgodziły się na kompromisowy system głosowania w Radzie UE. Uważa on, że otwiera to drogę do ...

Tematy: -

![Wzrost ilości spamu [© Scanrail - Fotolia.com] Wzrost ilości spamu]()

Wzrost ilości spamu

... tym: 48% - wirusy (zidentyfikowane i zatrzymane przez system antywirusowy NetArt) 29% - spam (zidentyfikowany i zatrzymany przez system antyspamowy NetArt) 23% - " ... Narażają one pracowników na marnotrawienie czasu związanego z odfiltrowywaniem niepotrzebnych informacji. Spam przeciąża łącza firmy i generalnie zniechęca mniej doświadczone osoby ...

-

![Inteligentne RFID Cisco [© violetkaipa - Fotolia.com] Inteligentne RFID Cisco]()

Inteligentne RFID Cisco

... Frequency Identification). Nowa technologia Cisco Systems ma pomóc przedsiębiorstwom wdrażać rozwiązania RFID w ramach łańcucha dostaw, dając możliwość łatwiejszego odczytywania informacji o produktach i zasobach. Rozwiązanie RFID firmy Cisco obejmuje: Cisco Application Oriented Network (AON) dla RFID – aplikacja przetwarza w inteligentny sposób ...

-

![Pay4Me w Plus GSM [© pizuttipics - Fotolia.com] Pay4Me w Plus GSM]()

Pay4Me w Plus GSM

... system Pay4Me dzwoni bezpłatnie do osoby, na której koszt połączenie ma się odbyć, prezentując jej numer strony wywołującej i informuje ją za pomocą automatycznej informacji ...

-

![Bezpieczeństwo komputera [© stoupa - Fotolia.com] Bezpieczeństwo komputera]()

Bezpieczeństwo komputera

... Jeśli jest to komputer firmowy to możemy się liczyć z utratą danych klientów, informacji o finansach naszej firmy czy danych osobowych pracowników. Każda z tych ewentualności ... tożsamością i dostępem oraz wykrywające włamania (tzw. IDS- Intrusion Detection System - ang. system wykrywania włamań) lub narzędzia do administrowania bezpieczeństwem IT. ...

-

![TP SA zapłaciła 1,2 mln zł kary [© pizuttipics - Fotolia.com] TP SA zapłaciła 1,2 mln zł kary]()

TP SA zapłaciła 1,2 mln zł kary

... systemie fakturowania (rozbicie okresów fakturowania w czasie oraz zamieszczanie na fakturze informacji o wysokości zadłużenia danego klienta) wyniosła 215 dni. W przypadku niewykonania przez ... który w zakresie uprawnień konsumentów nie wykonał zdecydowanych działań, aby usprawnić system obsługi klienta. Operator nie odwołał się od decyzji Urzędu i ...

-

![Public relations dla banku [© Minerva Studio - Fotolia.com] Public relations dla banku]()

Public relations dla banku

... PR banku może być określenie systemu podstawowych wartości firmy. Własny system wartości to najczęściej kilka słów-haseł (np. "jakość" czy "odpowiedzialność"), które ... , to szybkość i kompetencja. Szybkość to przede wszystkim stała gotowość do udzielania informacji, realna pomoc w kontakcie z zarządem, łatwość dostępu. Wymóg kompetencji dotyczy ...

-

![Nowy notebook Acer TravelMate 8210 Nowy notebook Acer TravelMate 8210]()

Nowy notebook Acer TravelMate 8210

... ), gigabitową kartę Ethernet oraz modem telefoniczny. W notebooku TravelMate 8210 zastosowano system do wideo-konferencji Acer Video Conference, współpracujący z usługami przesyłania głosu i wideo ... ustawień. Na przykład, program eDataSecurity Management zapewnia bezpieczeństwo informacji poprzez utworzenie foldera, w którym pliki są automatycznie ...

-

![Nowe aparaty cyfrowe Samsung Nowe aparaty cyfrowe Samsung]()

Nowe aparaty cyfrowe Samsung

... łatwy upload dużej ilości informacji o podróży. Samsung L74 Wide posiada 3.0-calowy ekran dotykowy oraz technologię "Rozpoznawania twarzy". Wraz z wprowadzeniem dotykowego ekranu LCD, poprawie uległ również graficzny interfejs obsługi, ułatwiający operowanie rozmaitymi funkcjami aparatu. L74 Wide posiada system redukujący drgania „ASR” (Advanced ...

-

![Wycieki danych w firmach w 2006r. Wycieki danych w firmach w 2006r.]()

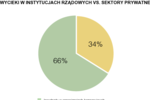

Wycieki danych w firmach w 2006r.

... system bezpieczeństwa musi zamykać wszystkie możliwe luki. Zaliczamy do nich: Jak widać z diagramu, większość wycieków informacji ...

-

![Aparaty Panasonic Lumix z zoomem 18x Aparaty Panasonic Lumix z zoomem 18x]()

Aparaty Panasonic Lumix z zoomem 18x

... wykrywają ludzką twarz i dopasowują odpowiednie ustawienie ostrości oraz czas ekspozycji. System Szybkiego Ustawienia Ostrości (Quick AF) pozwala wyostrzyć fotografowany obiekt bez ... . Dodatkowo zostały wyposażone w funkcję Title Edit, umożliwiającą wprowadzanie tekstu jako informacji uzupełniającej zdjęcie, np. imion dzieci lub zwierząt albo nazw ...

-

![Tydzień 39/2007 (24-30.09.2007) [© RVNW - Fotolia.com] Tydzień 39/2007 (24-30.09.2007)]()

Tydzień 39/2007 (24-30.09.2007)

... wykorzystywał monopol na rynku systemów operacyjnych do niszczenia konkurencji. Uznano też, że „Microsoft nie ujawniał konkurencji w wystarczającym stopniu pełnych informacji o tym, jak system Windows komunikuje się z serwerami co spowodowało, że serwery rywali miały problemy ze współpracą z Windows, a serwery Microsoftu – nie. Teraz powstaje ...

-

![Zagrożenia płynące z Internetu 2008 [© Scanrail - Fotolia.com] Zagrożenia płynące z Internetu 2008]()

Zagrożenia płynące z Internetu 2008

... w Pekinie stworzą znakomitą okazję do przeprowadzania niszczycielskich ataków i kradzieży informacji. 6. Ukierunkowane ataki na usługi i witryny Web 2.0. Wdrażanie ... rośnie udział w rynku systemu Vista. Chociaż został on zaprojektowany jako najbezpieczniejszy system operacyjny firmy Microsoft, zdaniem NIST (National Institute of Standards and ...

-

![Tydzień 9/2008 (25.02-02.03.2008) [© Alexandr Mitiuc Fotolia.com] Tydzień 9/2008 (25.02-02.03.2008)]()

Tydzień 9/2008 (25.02-02.03.2008)

... KE ukarała koncern 280 mln euro za nierespektowanie zaleceń antymonopolowych. Jak wiadomo 95% komputerów na świecie ma zainstalowany system Windows. Brak informacji jak ten system współpracuje z serwerami powoduje, że programy autorstwa konkurencyjnych firm nie działały z Windows tak dobrze jak produkty Microsoftu. Prócz tego ...

-

![E-administracja: główne przeszkody w rozwoju E-administracja: główne przeszkody w rozwoju]()

E-administracja: główne przeszkody w rozwoju

... przejrzystości i skrócenia czasu realizacji procedur administracyjnych, zwiększenia zakresu informacji, jakie bez osobistego kontaktu możesz uzyskać odnośnie do swojej sprawy ... potencjalnie wykluczonych z systemu. Ci oponenci zbyt chętnie zapominają jednak, że system elektroniczny nie musi od razu zastąpić 100% kontaktów we wszystkich grupach ...

-

![Smartphone ASUS Lamborghini ZX1 Smartphone ASUS Lamborghini ZX1]()

Smartphone ASUS Lamborghini ZX1

... ASUS został wyposażony w funkcję Newstation umożliwiającą dostęp do informacji i wiadomości na blogach; opcję RSS informującą o wydarzeniach ... . Specyfikacja ASUS Lamborghini ZX1: System sieciowy: HSDPA 3.6Mbps, UMTS 850/1900/2100MHz, EDGE/GPRS/GSM 850/900/1800/1900MHz; Class 10 System operacyjny: Microsoft Windows Mobile 6.1 Professional ...

-

![Nadużycia w firmach 2008 [© Scanrail - Fotolia.com] Nadużycia w firmach 2008]()

Nadużycia w firmach 2008

... podkreśla Jakub Bojanowski. Jedna czwarta firm posiada system raportowania o nadużyciach gospodarczych, kolejne 25% zamierza taki system wprowadzić. Mniej niż 20% firm ... anonimowe kanały informacyjne stanowią nie tylko źródło pochodzenia znacznej części informacji o potencjalnych nadużyciach, ale również sygnałów na temat innych problemów związanych ...

-

![Tydzień 40/2008 (29.09-05.10.2008) [© RVNW - Fotolia.com] Tydzień 40/2008 (29.09-05.10.2008)]()

Tydzień 40/2008 (29.09-05.10.2008)

... czasie trzeba dwukrotnie zwiększyć produkcję tak zwanej "zielonej energii. Według informacji nadchodzących z Brukseli Komisja Europejska odrzuci plany restrukturyzacji stoczni w Szczecinie, Gdyni ... niekorzystnych. Chodzi tu zwłaszcza te rozwiązania, które modyfikują europejski system handlu pozwoleniami na emisję CO2 (ETS). Obecnie jeszcze w ...

-

![Ewolucja złośliwego oprogramowania I-VI 2008 Ewolucja złośliwego oprogramowania I-VI 2008]()

Ewolucja złośliwego oprogramowania I-VI 2008

... użytkownika oraz jego danych (np. niszczenia, blokowania, modyfikowania lub kopiowania informacji, niekorzystnie wpływając na wydajność komputera lub sieci). PornWare: są to ... znaczny spadek liczby programów RemoteAdmin (-6,5%). Platformy i systemy informatyczne System operacyjny lub aplikacja mogą zostać zaatakowane przez szkodliwy program, ...

-

![Kompetencje i rozwój zawodowy specjalistów Kompetencje i rozwój zawodowy specjalistów]()

Kompetencje i rozwój zawodowy specjalistów

... się komputerem, znajomość specjalistycznych programów oraz umiejętność wyszukiwania i przetwarzania informacji. Aby taką wiedzę zdobyć, utrzymać i rozwijać, specjaliści w ... przykład ekspert wewnętrzny odpowiedzialny w firmie za tzw. zintegrowany system zarządzania, a więc system jakości, bhp i ochronę środowiska. Za głównego specjalistę można także ...

-

![Bag-in-Box robi karierę [© christian42 - Fotolia.com] Bag-in-Box robi karierę]()

Bag-in-Box robi karierę

... , podczas gdy worek BiB robi to samoistnie. Ten unikalny system chroni więc zawartość napoczętego już opakowania przed zepsuciem i sprawia, że długo zachowuje ... do transportowania, a jego powierzchnia służy do przekazania nabywcy wszystkich istotnych informacji o zawartości opakowania i jej reklamie. H2SO4 Początki tej rodziny opakowań nie miały ...

-

![Kroll Ontrack: kasowanie danych przez SMS [© pizuttipics - Fotolia.com] Kroll Ontrack: kasowanie danych przez SMS]()

Kroll Ontrack: kasowanie danych przez SMS

... i po tej operacji w smartfonie pozostaje jedynie zainstalowany w nim oryginalnie system operacyjny" – mówi Paweł Odor, główny specjalista Kroll Ontrack. Według ... odpowiedzialne za bezpieczeństwo zasobów firmowych do procedur związanych z bezpieczeństwem korporacyjnych informacji" - dodaje Paweł Odor. Program o nazwie Ontrack Eraser Mobile, pozwala ...

-

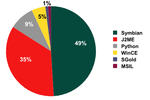

![Szkodliwe programy mobilne: ewolucja Szkodliwe programy mobilne: ewolucja]()

Szkodliwe programy mobilne: ewolucja

... jeżeli użytkownik będzie próbował zainstalować niepodpisaną aplikację (która może być szkodliwa), system operacyjny nie powiadomi użytkownika, że aplikacja nie posiada ... W nagranym komunikacie proszono ich o podanie danych bankowych i innych poufnych informacji. Naturalnie, automatyczna sekretarka należała do przestępców. Takie oszustwa są popularne ...

-

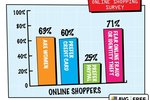

![Zakupy online na Dzień Kobiet Zakupy online na Dzień Kobiet]()

Zakupy online na Dzień Kobiet

... celu wykrycia oszustw oraz interweniują w przypadku sporów. W zwiększeniu zaufania pomaga również system oceny sprzedających i kupujących. Jednak mimo wszystkich tych zabiegów przypadki ... Oszustwo będzie jeszcze prostsze, gdy ktoś zdoła uzyskać dostęp do informacji logowania użytkowników serwisu aukcyjnego. Przy ich pomocy cyberprzestępca będzie mógł ...

-

![RSA Identity Protection and Verification Suite [© Nmedia - Fotolia.com] RSA Identity Protection and Verification Suite]()

RSA Identity Protection and Verification Suite

... nielegalnych serwisów internetowych w 140 krajach. RSA® Identity Verification ― oparty na wiedzy system uwierzytelniania, który został opracowany z myślą o sprawdzaniu i potwierdzaniu tożsamości użytkowników w ... platform społeczność sieciowa przeciwdziałająca oszustwom internetowym, której celem jest udostępnianie i rozpowszechnianie informacji ...

-

![Sophos Endpoint Security and Data Protection 9.5 Sophos Endpoint Security and Data Protection 9.5]()

Sophos Endpoint Security and Data Protection 9.5

... aktualizowania oprogramowania. Sophos, firma specjalizująca się w technologiach ochrony informacji, ogłosiła dodanie technologii Live Protection do oprogramowania Sophos Endpoint ... Data Protection 9.5 rozszerza obsługę o środowiska wirtualne - Microsoft Hyper-V i system operacyjny VMWare vSphere. Wersję 9.5 wyposażono również we wzmocnioną ...

-

![Zakupy online: jak być bezpiecznym? Zakupy online: jak być bezpiecznym?]()

Zakupy online: jak być bezpiecznym?

... tradycyjnej formie zakupów i nie dotrzymuje kroku rzeczywistości internetowej. „Nasz obecny system jest tak skonstruowany, aby chronić konsumenta, który idzie do centrum handlowego. ... dowodu na to, że dana strona jest bezpieczna i legalna. Według informacji podanych na brytyjskiej rządowej stronie GetSafeOnline symbol kłódki dowodzi jedynie, ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Miliard w Onecie [© stoupa - Fotolia.com] Miliard w Onecie](https://s3.egospodarka.pl/grafika/onet-pl/Miliard-w-Onecie-MBuPgy.jpg)

![Mastercook w sieci [© stoupa - Fotolia.com] Mastercook w sieci](https://s3.egospodarka.pl/grafika/wrozamet-s-a/Mastercook-w-sieci-MBuPgy.jpg)

![Tydzień 14/2003 (31.03-06.04.2003) [© RVNW - Fotolia.com] Tydzień 14/2003 (31.03-06.04.2003)](https://s3.egospodarka.pl/grafika//Tydzien-14-2003-31-03-06-04-2003-sNRO59.jpg)

![Tydzień 23/2003 (02-08.06.2003) [© RVNW - Fotolia.com] Tydzień 23/2003 (02-08.06.2003)](https://s3.egospodarka.pl/grafika//Tydzien-23-2003-02-08-06-2003-sNRO59.jpg)

![Gooru szuka w katalogu [© stoupa - Fotolia.com] Gooru szuka w katalogu](https://s3.egospodarka.pl/grafika/gooru/Gooru-szuka-w-katalogu-MBuPgy.jpg)

![Tydzień 17/2004 (19-25.04.2004) [© RVNW - Fotolia.com] Tydzień 17/2004 (19-25.04.2004)](https://s3.egospodarka.pl/grafika//Tydzien-17-2004-19-25-04-2004-vgmzEK.jpg)

![Wzrost ilości spamu [© Scanrail - Fotolia.com] Wzrost ilości spamu](https://s3.egospodarka.pl/grafika/niechciane-wiadomosci-e-mail/Wzrost-ilosci-spamu-apURW9.jpg)

![Inteligentne RFID Cisco [© violetkaipa - Fotolia.com] Inteligentne RFID Cisco](https://s3.egospodarka.pl/grafika/Cisco-Systems/Inteligentne-RFID-Cisco-SdaIr2.jpg)

![Pay4Me w Plus GSM [© pizuttipics - Fotolia.com] Pay4Me w Plus GSM](https://s3.egospodarka.pl/grafika/Pay4Me/Pay4Me-w-Plus-GSM-QhDXHQ.jpg)

![Bezpieczeństwo komputera [© stoupa - Fotolia.com] Bezpieczeństwo komputera](https://s3.egospodarka.pl/grafika/zabezpieczenia-komputerowe/Bezpieczenstwo-komputera-MBuPgy.jpg)

![TP SA zapłaciła 1,2 mln zł kary [© pizuttipics - Fotolia.com] TP SA zapłaciła 1,2 mln zł kary](https://s3.egospodarka.pl/grafika/tpsa/TP-SA-zaplacila-1-2-mln-zl-kary-QhDXHQ.jpg)

![Public relations dla banku [© Minerva Studio - Fotolia.com] Public relations dla banku](https://s3.egospodarka.pl/grafika/public-relations/Public-relations-dla-banku-iG7AEZ.jpg)

![Tydzień 39/2007 (24-30.09.2007) [© RVNW - Fotolia.com] Tydzień 39/2007 (24-30.09.2007)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-39-2007-24-30-09-2007-sNRO59.jpg)

![Zagrożenia płynące z Internetu 2008 [© Scanrail - Fotolia.com] Zagrożenia płynące z Internetu 2008](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Zagrozenia-plynace-z-Internetu-2008-apURW9.jpg)

![Tydzień 9/2008 (25.02-02.03.2008) [© Alexandr Mitiuc Fotolia.com] Tydzień 9/2008 (25.02-02.03.2008)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-9-2008-25-02-02-03-2008-12AyHS.jpg)

![Nadużycia w firmach 2008 [© Scanrail - Fotolia.com] Nadużycia w firmach 2008](https://s3.egospodarka.pl/grafika/naduzycia-gospodarcze/Naduzycia-w-firmach-2008-apURW9.jpg)

![Tydzień 40/2008 (29.09-05.10.2008) [© RVNW - Fotolia.com] Tydzień 40/2008 (29.09-05.10.2008)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-40-2008-29-09-05-10-2008-vgmzEK.jpg)

![Bag-in-Box robi karierę [© christian42 - Fotolia.com] Bag-in-Box robi karierę](https://s3.egospodarka.pl/grafika/opakowania/Bag-in-Box-robi-kariere-zaGbha.jpg)

![Kroll Ontrack: kasowanie danych przez SMS [© pizuttipics - Fotolia.com] Kroll Ontrack: kasowanie danych przez SMS](https://s3.egospodarka.pl/grafika/telefony-komorkowe/Kroll-Ontrack-kasowanie-danych-przez-SMS-QhDXHQ.jpg)

![RSA Identity Protection and Verification Suite [© Nmedia - Fotolia.com] RSA Identity Protection and Verification Suite](https://s3.egospodarka.pl/grafika/RSA-Identity-Protection-and-Verification-Suite/RSA-Identity-Protection-and-Verification-Suite-Qq30bx.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025 [© freepik] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-we-wrzesniu-2025-268649-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

![Wynajem mieszkania czy kredyt? Gdzie rata jest tańsza niż czynsz? [© pexels] Wynajem mieszkania czy kredyt? Gdzie rata jest tańsza niż czynsz? [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-najmu/Wynajem-mieszkania-czy-kredyt-Gdzie-rata-jest-tansza-niz-czynsz-270870-50x33crop.jpg) Wynajem mieszkania czy kredyt? Gdzie rata jest tańsza niż czynsz?

Wynajem mieszkania czy kredyt? Gdzie rata jest tańsza niż czynsz?

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-150x100crop.jpg)

![Faktura VAT w 2026: zasady wystawiania, KSeF, korekty, paragon z NIP, zaliczki i waluty obce. Kompletny przewodnik [© wygenerowane przez AI] Faktura VAT w 2026: zasady wystawiania, KSeF, korekty, paragon z NIP, zaliczki i waluty obce. Kompletny przewodnik](https://s3.egospodarka.pl/grafika2/faktura-VAT/Faktura-VAT-w-2026-zasady-wystawiania-KSeF-korekty-paragon-z-NIP-zaliczki-i-waluty-obce-Kompletny-przewodnik-270930-150x100crop.jpg)

![Błędy w dokumentacji przetargowej kosztują miliony. Jak skutecznie przygotować inwestycję publiczną? [© wygenerowane przez AI] Błędy w dokumentacji przetargowej kosztują miliony. Jak skutecznie przygotować inwestycję publiczną?](https://s3.egospodarka.pl/grafika2/procedury-zamowien-publicznych/Bledy-w-dokumentacji-przetargowej-kosztuja-miliony-Jak-skutecznie-przygotowac-inwestycje-publiczna-270901-150x100crop.jpg)

![Co może windykator a co komornik? Różnice i uprawnienia [© pexels] Co może windykator a co komornik? Różnice i uprawnienia](https://s3.egospodarka.pl/grafika2/komornik/Co-moze-windykator-a-co-komornik-Roznice-i-uprawnienia-270905-150x100crop.jpg)

![Kiedy zakup nieruchomości w Hiszpanii może uczynić Cię rezydentem podatkowym i jakie podatki zapłacisz? [© wygenerowane przez AI] Kiedy zakup nieruchomości w Hiszpanii może uczynić Cię rezydentem podatkowym i jakie podatki zapłacisz?](https://s3.egospodarka.pl/grafika2/rezydencja-podatkowa/Kiedy-zakup-nieruchomosci-w-Hiszpanii-moze-uczynic-Cie-rezydentem-podatkowym-i-jakie-podatki-zaplacisz-270891-150x100crop.jpg)

![Podział udziałów w spółce. Dlaczego model 50/50 może być pułapką i jak jej uniknąć? [© wygenerowane przez AI] Podział udziałów w spółce. Dlaczego model 50/50 może być pułapką i jak jej uniknąć?](https://s3.egospodarka.pl/grafika2/wspolnicy-spolki/Podzial-udzialow-w-spolce-Dlaczego-model-50-50-moze-byc-pulapka-i-jak-jej-uniknac-270887-150x100crop.jpg)