-

![Druk cyfrowy dla uczelni [© violetkaipa - Fotolia.com] Druk cyfrowy dla uczelni]()

Druk cyfrowy dla uczelni

... nakładu. 17 grudnia 2004 roku w Krakowskiej Szkole Wyższej im. Andrzeja Frycza Modrzewskiego firma Xerox Polska, we współpracy z krakowskimi firmami Digital System i Drukarnia GS, zaprezentowała technologię niskonakładowego druku książek. "Druk na żądanie" umożliwia wydanie publikacji w takim nakładzie, jaki jest w danym momencie potrzebny ...

-

![Firefox: 10 milionów pobrań [© Nmedia - Fotolia.com] Firefox: 10 milionów pobrań]()

Firefox: 10 milionów pobrań

... . Rekomendowane alternatywy to przeglądarka Safari firmy Apple oraz właśnie Firefox, które dają hakerom znacznie mniejsze niż Explorer możliwości ataków na system czy instalacji programów spyware. Według firmy analitycznej OneStat, od maja popularność Internet Explorera spadła o 5% - aplikacja kontroluje obecnie 88,9% rynku przeglądarek ...

-

![Trend Micro ochroni Hotmail [© stoupa - Fotolia.com] Trend Micro ochroni Hotmail]()

Trend Micro ochroni Hotmail

187 milionów kont poczty elektronicznej Hotmail będzie chronionych przed wirusami komputerowymi oprogramowaniem firmy Trend Micro. System antywirusowy firmy Trend Micro będzie skanował wiadomości e-mail wysyłane i odbierane przez użytkowników poczty Hotmail. Umowa pomiędzy Trend Micro i MSN, operatorem ...

-

![Kanały w paśmie 3,6-3,8 GHz rozdane [© pizuttipics - Fotolia.com] Kanały w paśmie 3,6-3,8 GHz rozdane]()

Kanały w paśmie 3,6-3,8 GHz rozdane

E-internets, PTC i NASK otrzymały rezerwację częstotliwości dla systemów radiowego dostępu abonenckiego w sieciach stacjonarnych, w tym dla usług szerokopasmowego dostępu do Internetu. Prezes Urzędu Regulacji Telekomunikacji i Poczty Witold Graboś podpisał 28 grudnia br. trzy decyzje o dokonaniu rezerwacji częstotliwości w zakresie 3,6 - 3,8 GHz z ...

-

![Najpopularniejsze wirusy 2004 [© Scanrail - Fotolia.com] Najpopularniejsze wirusy 2004]()

Najpopularniejsze wirusy 2004

... Mydoom, Doomjuice oraz Blaster, starając się oczyścić z nich Internet. Jednak w rzeczywistości sam był wirusem. Wykorzystywał luki w oprogramowaniu i sprytnie przygotowywał system do dalszych infekcji. WYDARZENIA ROKU 2004 Wojna cybernetyczna Literatura science fiction od wielu lat opisywała cyberwojny, jako rzeczywistość w świecie wirtualnym ...

-

![Dwa miliardy odsłon Onet.pl [© stoupa - Fotolia.com] Dwa miliardy odsłon Onet.pl]()

Dwa miliardy odsłon Onet.pl

Onet.pl osiągnął kolejny przełomowy moment. Według statystyk systemu audytowego gemiusTraffic w czwartek, 30 grudnia 2004, została przekroczona bariera dwóch miliardów odsłon w jednym miesiącu (page views). W trakcie całego roku Onet.pl utrzymywał miesięczną oglądalność na średnim poziomie ponad 1,8 miliarda odsłon. Trwa weryfikacja tożsamości ...

-

![Ambitne plany HP [© violetkaipa - Fotolia.com] Ambitne plany HP]()

Ambitne plany HP

... też o podjęciu współpracy z firmami Philips i Panasonic. Z Holendrami amerykański koncern będzie pracować nad rozwojem technologii Video Content Protection System (VCPS), chroniącej materiały multimedialne przed nieuprawnionym kopiowaniem. Z kolei Panasonic będzie współpracować z HP w zakresie produktów wykorzystujących płyty DVD+R, DVD-RAM ...

-

![Barebone'y Intela [© violetkaipa - Fotolia.com] Barebone'y Intela]()

Barebone'y Intela

Firma Intel podjęła zaskakującą decyzję o rozpoczęciu sprzedaży własnych systemów typu barebone. Barebone'y Intela mają stanowić podstawę domowych systemów rozrywki. Będą to kompletne komputery, pozbawione jedynie procesora (choć nietrudno się domyślić, z układami jakiej firmy będą współpracować), pamięci i dysku twardego. W zestawie znajdą się m. ...

-

![Wykryj nieznane wirusy [© Nmedia - Fotolia.com] Wykryj nieznane wirusy]()

Wykryj nieznane wirusy

... . Zabezpieczają również przed próbami włamań oraz wirusami sieciowymi, które rozprzestrzeniają się w błyskawicznym tempie. Stanowią drugą warstwę zabezpieczenia, uzupełniając system antywirusowy. Cały proces jest zoptymalizowany. Najpierw antywirus filtruje znane zagrożenia, następnie TruPrevent skupia się na pozostałych nieznanych wirusach ...

-

![Szkocja online: życie i praca [© stoupa - Fotolia.com] Szkocja online: życie i praca]()

Szkocja online: życie i praca

... , Premier Szkocji mówi: "Chcę, żeby Szkocja stała się najbardziej otwartym i przyjaznym regionem świata. Oferujemy wysoką jakość życia, doskonałe warunki rozwoju, system edukacji na najwyższym poziomie i wykorzystanie możliwości jakie zapewnia wzrost gospodarczy."

-

![Królik Nesquika w internecie [© stoupa - Fotolia.com] Królik Nesquika w internecie]()

Królik Nesquika w internecie

... marki Nesquik. Strona Nesquika wpisuje się w ogólną strategię budowania bazy lojalnych konsumentów marki. Cała platforma internetowa Nesquik, czyli layouty oraz system zarządzania treścią, zostały zaprojektowane i stworzone przez agencję Zentropy Partners w Londynie. Rozbudowa o kolejne serwisy lokalne oraz zarządzanie nimi odbywa się również ...

-

![JPEG do lamusa? [© Nmedia - Fotolia.com] JPEG do lamusa?]()

JPEG do lamusa?

Kalifornijska firma Allume Systems opracowała algorytm kompresji, który pozwala zmniejszyć wielkość plików JPEG o 28% bez obniżenia jakości obrazu. Przedstawiciele znanej głównie z programu do kompresji danych StuffIt firmy twierdzą, że ich rozwiązanie może stać się nowym standardem w internecie i fotografii cyfrowej. Nazwa nowego formatu to SIF ( ...

-

![UPS i listwa zasilająca w jednym UPS i listwa zasilająca w jednym]()

UPS i listwa zasilająca w jednym

Protection Center to nazwa nowego produktu MGE UPS Systems będącego połączeniem UPS-a z listwą zasilającą. To pierwsze takie urządzenie na polskim rynku. W sprzedaży pojawi się w drugiej połowie stycznia 2005 roku, a jego ceny (w zależności od modelu) kształtować się będą w granicach od 350 do 480 zł (sugerowane ceny detaliczne). MGE Protection ...

-

![Napster wprowadza abonament [© stoupa - Fotolia.com] Napster wprowadza abonament]()

Napster wprowadza abonament

... Brytanii. Pliki mogą być odtwarzane do momentu, w którym użytkownik przestanie opłacać abonament. Pilnuje tego technologia Janus, czyli opracowany przez Microsoft system zarządzania prawami autorskimi. Odtwarzacze wyposażone we wsparcie dla tej technologii mają w swojej ofercie m.in. firmy Creative, Rio i Samsung. Wbrew pozorom ...

-

![Google zamiast wyszukiwarki Interii [© stoupa - Fotolia.com] Google zamiast wyszukiwarki Interii]()

Google zamiast wyszukiwarki Interii

... produkty jak pozycjonowane, płatne linki sprzedawać będą zarówno handlowcy portalu, jak i firmy Google, a niebawem wprowadzimy do naszej oferty także zautomatyzowany system sprzedaży boksów reklamowych skojarzonych z wynikami wyszukiwania - dodał. Jak podaje eMarketer, cały światowy rynek "paid-search" wart był w 2004 r. 22 mld dolarów ...

-

![Nowa strona operatora Exatel [© stoupa - Fotolia.com] Nowa strona operatora Exatel]()

Nowa strona operatora Exatel

... sekcja usprawniająca wymianę informacji na temat obsługiwanych Klientów. Pełną kontrolę nad zawartością witryny zapewnia przystosowany do potrzeb operatora system zarządzania zawartością huevo publisherCMS. Autorskie rozwiązanie zastosowane przez Agencję umożliwia administratorom serwisu tworzenie rozbudowanej struktury administracynej. Drugim ...

-

![Monitoring sieci P2P [© Nmedia - Fotolia.com] Monitoring sieci P2P]()

Monitoring sieci P2P

... technologię tzw. "spideringu" i ma pozwolić na dotarcie do osób, które wprowadzają nowe, nielegalne pliki do internetowych sieci wymiany eDonkey i BitTorrent. System stworzono głównie z myślą o filmach i oprogramowaniu. FirstSource na masową skalę odtwarza działania pojedynczego użytkownika. Rozsyła zapytania o dany materiał, a później "śledzi ...

-

![Wirusy - co przyniesie 2005 r. [© Scanrail - Fotolia.com] Wirusy - co przyniesie 2005 r.]()

Wirusy - co przyniesie 2005 r.

... antywirusowe (tak jak było w przypadku botów w 2004 roku), aby zwiększyć możliwość infekcji. Aby złagodzić skutki ataku konieczne będzie oczyszczanie systemu (system cleaning service). • Spam i phishing będą jeszcze intensywniej zalewać skrzynki e-mailowe. • Czas pomiędzy odkryciem luki w zabezpieczeniach a stworzeniem exploita będzie się skracał ...

-

![Program partnerski Świstaka [© stoupa - Fotolia.com] Program partnerski Świstaka]()

Program partnerski Świstaka

Serwis aukcyjny Świstak zmienił zasady funkcjonowania Programu Partnerskiego. Od poniedziałku każdy jego uczestnik może stworzyć własną wersję Świstaka - zmieniając kolorystykę, dodając nagłówek i stopkę oraz promując tam tylko wybrane aukcje. Dzięki temu narzędziu możliwe jest więc stworzenie własnego systemu aukcyjnego zawierające tylko aukcje ...

-

![Internet każdego dnia Internet każdego dnia]()

Internet każdego dnia

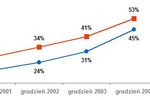

Obecnie już co drugi internauta (49,5%) korzysta codziennie z Internetu - wynika z badania TNS Interbus, realizowanego przez TNS OBOP. Wzrost popularności Internetu to nie tylko systematycznie rosnąca liczba jego użytkowników, ale także coraz częstsze korzystanie przez internautów z sieci. W końcu 2004 roku odsetek internautów osiągnął 25%. Połowa ...

-

![Pojętny odtwarzacz audio [© Nmedia - Fotolia.com] Pojętny odtwarzacz audio]()

Pojętny odtwarzacz audio

... się do prostych komend odtwarzania i zmiany natężenia głosu; musi też pozwalać na nawigację w zbiorach składających się często z wielu tysięcy utworów. System opiera się na połączeniu technologii rozpoznawania głosu firmy Scansoft z będącą w posiadaniu Gracenote bazą informacji o zasobach muzycznych. Wszystkie „kawałki” będą opisane ...

-

![Word i Excel mają amatorskie luki [© Nmedia - Fotolia.com] Word i Excel mają amatorskie luki]()

Word i Excel mają amatorskie luki

Jak podaje Bruce Schneier, autor książki "Applied Cryptography" i ekspert ds. bezpieczeństwa komputerowego, systemy zabezpieczeń najpopularniejszych składników pakietu Microsoft Office - Worda i Excela - posiadają amatorskie luki umożliwiające przełamanie ich w prosty sposób. Schneier ujawnił, że luka narusza jedną z podstawowych zasad dotyczących ...

-

![Mobilne pamięci DRAM [© violetkaipa - Fotolia.com] Mobilne pamięci DRAM]()

Mobilne pamięci DRAM

... i będzie dostępny w formacie DDR i SDRAM. Samsung zapowiedział także stworzenie nowych, 512Mb pamięci dla rodziny układów MCP (Multi Chip Package) i SIP (System In Package). Producent zapowiedział, że nowych pamięci można się spodziewać na rynku najwcześniej w drugiej połowie 2005r.

-

![Motywacja do dzielenia się wiedzą [© Minerva Studio - Fotolia.com] Motywacja do dzielenia się wiedzą]()

Motywacja do dzielenia się wiedzą

... relacji pomiędzy użytkownikami tego systemu. Jeśli poszczególni pracownicy nie mają do siebie zaufania i nie wierzą, że każdy będzie chciał wzbogacić system o najcenniejsze informacje, szanse na zbudowanie wartościowego banku wiedzy są znikome. Technologia ułatwia wymianę informacji i wiedzy, ale tylko zaufanie czyni ją ...

Tematy: -

![Zawirusowany Lexus Zawirusowany Lexus]()

Zawirusowany Lexus

... o zainfekowanych wirusem samochodach wydaje się niezwykła, to eksperci nie są zaskoczeni. W bolidach Formuły 1 już teraz instalowane jest oprogramowanie antywirusowe chroniące system operacyjny wozu.

-

![HP kontra paparazzi [© violetkaipa - Fotolia.com] HP kontra paparazzi]()

HP kontra paparazzi

... będzie na zdjęciach niewidoczna. Co ciekawe, inne elementy zdjęcia będą wyglądać zupełnie normalnie. Oprócz obwodu w aparacie i modułu dla osób z "foto-alergią", system obejmuje również specjalne urządzenie monitorujące aktywność fotografów na danym terenie, rejestrując każde wykonane zdjęcie. Na dzień dzisiejszy trudno stwierdzić, czy ...

-

![Tydzień 4/2005 (24-30.01.2005) [© RVNW - Fotolia.com] Tydzień 4/2005 (24-30.01.2005)]()

Tydzień 4/2005 (24-30.01.2005)

... pracy (93%). W rezultacie dochód narodowy na mieszkańca w Europie jest na poziomie 70% dochodu w USA. Unijnym problemem jest też nadmiernie rozwinięty system redystrybucji dochodów i opieki społecznej. Wprowadzenie zmian w tym zakresie wydaje się coraz bardziej naglące, ale wszyscy zdają sobie sprawę, że musiałoby ...

-

![Automatyczna błękitna linia [© pizuttipics - Fotolia.com] Automatyczna błękitna linia]()

Automatyczna błękitna linia

Od wczoraj klienci Telekomunikacji Polskiej z regionu krakowskiego mogą w ramach pilotażu korzystać z automatycznej obsługi przez błękitną linię 9393. Dzięki niej, bez konieczności rozmowy z doradcą, sprawdzą m.in. wysokość ostatniego rachunku, saldo oraz otrzymają informacje o usługach i aktualnych promocjach. Wdrożenie systemu w całym kraju jest ...

-

![Lista Wildsteina najpopularniejszym hasłem [© stoupa - Fotolia.com] Lista Wildsteina najpopularniejszym hasłem]()

Lista Wildsteina najpopularniejszym hasłem

Internauci "oszaleli" na punkcie "listy Wildsteina". Już we wtorek było to najczęściej szukane hasło w Wirtualnej Polsce Wszystko wskazywało na to, że w środę liczba zapytań skierowanych do systemu wyszukiwawczego WP była jeszcze większa. Lista, którą wyniósł były publicysta "Rzeczpospolitej" Bronisław Wildstein z Instytutu Pamięci Narodowej, jest ...

-

![Skype dla Linuksa i Mac OS X [© Nmedia - Fotolia.com] Skype dla Linuksa i Mac OS X]()

Skype dla Linuksa i Mac OS X

Najpopularniejszy komunikator VoIP - Skype - jest już dostępny w wersji dla systemu Linux oraz komputerów Apple. Darmowa aplikacja umożliwiająca prowadzenie rozmów przez internet a także wykonywanie połączeń z numerami telefonicznymi w cenach znacznie niższych od oferowanych przez firmy telekomunikacyjne, robi w ostatnich miesiącach błyskotliwą ...

-

![Tani komputer przenośny [© violetkaipa - Fotolia.com] Tani komputer przenośny]()

Tani komputer przenośny

... minimalne zamówienie, jakie przyjmie firma, to dostawa 1 mln sztuk. Tani komputer ma posiadać 15-calowy kolorowy wyświetlacz, zostanie oparty o układy AMD i system operacyjny Linux – zapowiedział Negroponte w wywiadzie udzielonym serwisowi „Red Herring” podczas Światowego Forum Ekonomicznego w Davos. Prototyp maszyny jest już prawie gotowy ...

-

![Inteligentny telefon z Linuksem [© pizuttipics - Fotolia.com] Inteligentny telefon z Linuksem]()

Inteligentny telefon z Linuksem

... branży półprzewodnikowej - Infineon i Samsung - oraz firmy Trolltech i Emuzed, ogłosiły wspólne stworzenie inteligentnego telefonu komórkowego UMTS/EDGE, który wykorzystuje system operacyjny Linux. Urządzenie jest kompatybilne z wieloma usługami dostępnymi w telefonii trzeciej generacji. Mowa tu m.in. o wideorozmowach, strumieniowej transmisji ...

-

![Szyfrowanie danych w komórkach [© pizuttipics - Fotolia.com] Szyfrowanie danych w komórkach]()

Szyfrowanie danych w komórkach

Siemens przeprowadzi testy opracowanej przez Voltage Security technologii szyfrowania danych w telefonach komórkowych. System SecureMail jest oparty o technologię IBE (Identity Based Encryption), w której rolę klucza publicznego pełni informacja o tożsamości autora informacji – adres poczty elektronicznej, ...

-

![90-nanometrowe Opterony [© violetkaipa - Fotolia.com] 90-nanometrowe Opterony]()

90-nanometrowe Opterony

... , ile maksymalnie układów może pracować w serwerze. W Opteronach pojawiła się nowa funkcja zarządzania energią, pozwalająca na obniżenie częstotliwości taktowania przez system operacyjny i ograniczenie poboru mocy. Zresztą kwestia ta – wcześniej kojarzona głównie z rynkiem komputerów przenośnych - staje się coraz istotniejsza dla producentów ...

-

![Bankier zamknął rok z zyskiem [© stoupa - Fotolia.com] Bankier zamknął rok z zyskiem]()

Bankier zamknął rok z zyskiem

... . Obecnie do instytucji finansowych trafia miesięcznie ponad 5000 wniosków. Liczbę klientów Bankiera napędza także rozwijanie nowych kanałów dystrybucji, takich jak System Partnerski czy Internetowe Centrum Finansowe. Samo Internetowe Centrum Finansowe, w ramach którego oferty finansowe dostępne są na ponad 30 partnerskich serwisach ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Druk cyfrowy dla uczelni [© violetkaipa - Fotolia.com] Druk cyfrowy dla uczelni](https://s3.egospodarka.pl/grafika/druk-offsetowy/Druk-cyfrowy-dla-uczelni-SdaIr2.jpg)

![Firefox: 10 milionów pobrań [© Nmedia - Fotolia.com] Firefox: 10 milionów pobrań](https://s3.egospodarka.pl/grafika/Internet-Explorer/Firefox-10-milionow-pobran-Qq30bx.jpg)

![Trend Micro ochroni Hotmail [© stoupa - Fotolia.com] Trend Micro ochroni Hotmail](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-ochroni-Hotmail-MBuPgy.jpg)

![Kanały w paśmie 3,6-3,8 GHz rozdane [© pizuttipics - Fotolia.com] Kanały w paśmie 3,6-3,8 GHz rozdane](https://s3.egospodarka.pl/grafika/przydzial-czestotliwosci/Kanaly-w-pasmie-3-6-3-8-GHz-rozdane-QhDXHQ.jpg)

![Najpopularniejsze wirusy 2004 [© Scanrail - Fotolia.com] Najpopularniejsze wirusy 2004](https://s3.egospodarka.pl/grafika/trojany/Najpopularniejsze-wirusy-2004-apURW9.jpg)

![Dwa miliardy odsłon Onet.pl [© stoupa - Fotolia.com] Dwa miliardy odsłon Onet.pl](https://s3.egospodarka.pl/grafika/Onet-pl/Dwa-miliardy-odslon-Onet-pl-MBuPgy.jpg)

![Ambitne plany HP [© violetkaipa - Fotolia.com] Ambitne plany HP](https://s3.egospodarka.pl/grafika/HP/Ambitne-plany-HP-SdaIr2.jpg)

![Barebone'y Intela [© violetkaipa - Fotolia.com] Barebone'y Intela](https://s3.egospodarka.pl/grafika/systemy-Barebone/Barebone-y-Intela-SdaIr2.jpg)

![Wykryj nieznane wirusy [© Nmedia - Fotolia.com] Wykryj nieznane wirusy](https://s3.egospodarka.pl/grafika/nieznane-wirusy/Wykryj-nieznane-wirusy-Qq30bx.jpg)

![Szkocja online: życie i praca [© stoupa - Fotolia.com] Szkocja online: życie i praca](https://s3.egospodarka.pl/grafika/Szkocja/Szkocja-online-zycie-i-praca-MBuPgy.jpg)

![Królik Nesquika w internecie [© stoupa - Fotolia.com] Królik Nesquika w internecie](https://s3.egospodarka.pl/grafika/krolik-Nesquika/Krolik-Nesquika-w-internecie-MBuPgy.jpg)

![JPEG do lamusa? [© Nmedia - Fotolia.com] JPEG do lamusa?](https://s3.egospodarka.pl/grafika/JPEG/JPEG-do-lamusa-Qq30bx.jpg)

![Napster wprowadza abonament [© stoupa - Fotolia.com] Napster wprowadza abonament](https://s3.egospodarka.pl/grafika/Napster/Napster-wprowadza-abonament-MBuPgy.jpg)

![Google zamiast wyszukiwarki Interii [© stoupa - Fotolia.com] Google zamiast wyszukiwarki Interii](https://s3.egospodarka.pl/grafika/Google/Google-zamiast-wyszukiwarki-Interii-MBuPgy.jpg)

![Nowa strona operatora Exatel [© stoupa - Fotolia.com] Nowa strona operatora Exatel](https://s3.egospodarka.pl/grafika/operatorzy-telefonii-stacjonarnej/Nowa-strona-operatora-Exatel-MBuPgy.jpg)

![Monitoring sieci P2P [© Nmedia - Fotolia.com] Monitoring sieci P2P](https://s3.egospodarka.pl/grafika/sieci-P2P/Monitoring-sieci-P2P-Qq30bx.jpg)

![Wirusy - co przyniesie 2005 r. [© Scanrail - Fotolia.com] Wirusy - co przyniesie 2005 r.](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-co-przyniesie-2005-r-apURW9.jpg)

![Program partnerski Świstaka [© stoupa - Fotolia.com] Program partnerski Świstaka](https://s3.egospodarka.pl/grafika/program-partnerski/Program-partnerski-Swistaka-MBuPgy.jpg)

![Pojętny odtwarzacz audio [© Nmedia - Fotolia.com] Pojętny odtwarzacz audio](https://s3.egospodarka.pl/grafika/odtwarzacz-audio/Pojetny-odtwarzacz-audio-Qq30bx.jpg)

![Word i Excel mają amatorskie luki [© Nmedia - Fotolia.com] Word i Excel mają amatorskie luki](https://s3.egospodarka.pl/grafika/Word/Word-i-Excel-maja-amatorskie-luki-Qq30bx.jpg)

![Mobilne pamięci DRAM [© violetkaipa - Fotolia.com] Mobilne pamięci DRAM](https://s3.egospodarka.pl/grafika/pamieci-mobilne/Mobilne-pamieci-DRAM-SdaIr2.jpg)

![Motywacja do dzielenia się wiedzą [© Minerva Studio - Fotolia.com] Motywacja do dzielenia się wiedzą](https://s3.egospodarka.pl/grafika//Motywacja-do-dzielenia-sie-wiedza-iG7AEZ.jpg)

![HP kontra paparazzi [© violetkaipa - Fotolia.com] HP kontra paparazzi](https://s3.egospodarka.pl/grafika/paparazzi/HP-kontra-paparazzi-SdaIr2.jpg)

![Tydzień 4/2005 (24-30.01.2005) [© RVNW - Fotolia.com] Tydzień 4/2005 (24-30.01.2005)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-4-2005-24-30-01-2005-sNRO59.jpg)

![Automatyczna błękitna linia [© pizuttipics - Fotolia.com] Automatyczna błękitna linia](https://s3.egospodarka.pl/grafika/blekitna-linia/Automatyczna-blekitna-linia-QhDXHQ.jpg)

![Lista Wildsteina najpopularniejszym hasłem [© stoupa - Fotolia.com] Lista Wildsteina najpopularniejszym hasłem](https://s3.egospodarka.pl/grafika/Lista-Wildsteina/Lista-Wildsteina-najpopularniejszym-haslem-MBuPgy.jpg)

![Skype dla Linuksa i Mac OS X [© Nmedia - Fotolia.com] Skype dla Linuksa i Mac OS X](https://s3.egospodarka.pl/grafika/Skype/Skype-dla-Linuksa-i-Mac-OS-X-Qq30bx.jpg)

![Tani komputer przenośny [© violetkaipa - Fotolia.com] Tani komputer przenośny](https://s3.egospodarka.pl/grafika/komputery-przenosne/Tani-komputer-przenosny-SdaIr2.jpg)

![Inteligentny telefon z Linuksem [© pizuttipics - Fotolia.com] Inteligentny telefon z Linuksem](https://s3.egospodarka.pl/grafika/telefony-komorkowe/Inteligentny-telefon-z-Linuksem-QhDXHQ.jpg)

![Szyfrowanie danych w komórkach [© pizuttipics - Fotolia.com] Szyfrowanie danych w komórkach](https://s3.egospodarka.pl/grafika/Siemens/Szyfrowanie-danych-w-komorkach-QhDXHQ.jpg)

![90-nanometrowe Opterony [© violetkaipa - Fotolia.com] 90-nanometrowe Opterony](https://s3.egospodarka.pl/grafika/AMD/90-nanometrowe-Opterony-SdaIr2.jpg)

![Bankier zamknął rok z zyskiem [© stoupa - Fotolia.com] Bankier zamknął rok z zyskiem](https://s3.egospodarka.pl/grafika/Bankier-pl/Bankier-zamknal-rok-z-zyskiem-MBuPgy.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze [© ra2 studio - fotolia.com] Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze](https://s3.egospodarka.pl/grafika2/mailing/Kiedy-wyslac-mailing-Jaki-dzien-tygodnia-i-godziny-sa-najlepsze-223622-150x100crop.jpg)

![Koniec rękojmi w sprzedaży konsumenckiej [© Africa Studio - Fotolia.com.jpg] Koniec rękojmi w sprzedaży konsumenckiej](https://s3.egospodarka.pl/grafika2/ustawa-o-prawach-konsumenta/Koniec-rekojmi-w-sprzedazy-konsumenckiej-250738-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Fundusz awaryjny jako podstawa bezpieczeństwa finansowego. Jak go zbudować i gdzie lokować środki? [© wygenerowane przez AI] Fundusz awaryjny jako podstawa bezpieczeństwa finansowego. Jak go zbudować i gdzie lokować środki?](https://s3.egospodarka.pl/grafika2/poduszka-finansowa/Fundusz-awaryjny-jako-podstawa-bezpieczenstwa-finansowego-Jak-go-zbudowac-i-gdzie-lokowac-srodki-271176-150x100crop.png)

![Zwolnienie z pracy podczas L4. Kiedy rozwiązanie umowy bez wypowiedzenia jest zgodne z prawem? [© wygenerowane przez AI] Zwolnienie z pracy podczas L4. Kiedy rozwiązanie umowy bez wypowiedzenia jest zgodne z prawem?](https://s3.egospodarka.pl/grafika2/zwolnienie-lekarskie/Zwolnienie-z-pracy-podczas-L4-Kiedy-rozwiazanie-umowy-bez-wypowiedzenia-jest-zgodne-z-prawem-271173-150x100crop.jpg)

![Gdzie firmy mają największe zaległości? Najnowsza mapa długów przedsiębiorstw [© pexels] Gdzie firmy mają największe zaległości? Najnowsza mapa długów przedsiębiorstw](https://s3.egospodarka.pl/grafika2/zadluzenie-firm/Gdzie-firmy-maja-najwieksze-zaleglosci-Najnowsza-mapa-dlugow-przedsiebiorstw-271162-150x100crop.jpg)

![100-metrowy dom za 900 tys. zł? Realne koszty budowy w 2026 roku [© pexels] 100-metrowy dom za 900 tys. zł? Realne koszty budowy w 2026 roku](https://s3.egospodarka.pl/grafika2/koszty-budowy-domu/100-metrowy-dom-za-900-tys-zl-Realne-koszty-budowy-w-2026-roku-271161-150x100crop.jpg)

![Kupujesz używane auto? Te błędy mogą Cię kosztować dziesiątki tysięcy złotych. [© wygenerowane przez AI] Kupujesz używane auto? Te błędy mogą Cię kosztować dziesiątki tysięcy złotych.](https://s3.egospodarka.pl/grafika2/samochod-uzywany/Kupujesz-uzywane-auto-Te-bledy-moga-Cie-kosztowac-dziesiatki-tysiecy-zlotych-271152-150x100crop.jpg)

![Jazda pod wpływem alkoholu: gdzie grozi więzienie, a gdzie tylko mandat? [© pexels] Jazda pod wpływem alkoholu: gdzie grozi więzienie, a gdzie tylko mandat?](https://s3.egospodarka.pl/grafika2/nietrzezwosc/Jazda-pod-wplywem-alkoholu-gdzie-grozi-wiezienie-a-gdzie-tylko-mandat-271159-150x100crop.jpg)