-

![Bezpieczeństwo sieci firmowej - porady [© stoupa - Fotolia.com] Bezpieczeństwo sieci firmowej - porady]()

Bezpieczeństwo sieci firmowej - porady

... oprogramowanie skanujące w sieci przedsiębiorstwa i dopilnuj, aby wszystkie systemy operacyjne i inne aplikacje były uaktualniane i korygowane najnowszymi poprawkami ... , do których użytkownicy ci uzyskują dostęp. Przypomnij pracownikom, aby nie ujawniali informacji poufnych telefonicznie ani pocztą elektroniczną. Banki i inne instytucje nigdy nie ...

-

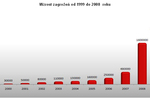

![Emigracja Polaków w latach 2004-2008 Emigracja Polaków w latach 2004-2008]()

Emigracja Polaków w latach 2004-2008

... – zarówno administracyjnych jak i statystycznych – dostarczających bardzo różnych informacji, ustalenie rzeczywistych rozmiarów migracji Polaków jest niezwykle trudne. W poszczególnych krajach istnieje wiele systemów ewidencjonowania przepływów migracyjnych, przy czym systemy te nie obejmują wszystkich imigrantów, a jednocześnie często obejmują ...

-

![Bezpieczne zakupy przez Internet Bezpieczne zakupy przez Internet]()

Bezpieczne zakupy przez Internet

... „Działanie programów antywirusowych polega na nieustannym kontrolowaniu i sprawdzaniu, jakie pakiety informacji przedostają się na Twój komputer. Blokują one dostęp szkodliwego oprogramowania ... . Linux oraz Macintosh uznawane do tej pory za bezpieczne systemy operacyjne, również doczekały się szkodliwego oprogramowania, tworzonego specjalnie pod ...

-

![Wykorzystanie sieci IP 2009-2014 [© Scanrail - Fotolia.com] Wykorzystanie sieci IP 2009-2014]()

Wykorzystanie sieci IP 2009-2014

... — oraz kolejne miliardy węzłów m2m (ang. machine-to-machine), które pozwalają na wymianę informacji między urządzeniami. Wg badania w 2014 r. mobilne wideo będzie stanowiło 66% ruchu w ... pojawiły się również aplikacje typu m2m, jak np. systemy elektroniczne stosowane w służbie zdrowia i systemy monitorowania zasobów Oba wymienione czynniki przyczyniły ...

-

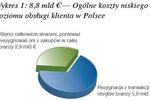

![Zła jakość obsługi klienta kosztuje 8,8 mld EUR Zła jakość obsługi klienta kosztuje 8,8 mld EUR]()

Zła jakość obsługi klienta kosztuje 8,8 mld EUR

... z konsultantem. Zdaniem konsumentów, do największych problemów należy to, że głosowe systemy samoobsługi nie rozpoznają wagi problemu z jakim się zgłaszają ani kontekstu ... obsługi klienta Odbiór wiadomości SMS na temat usługi i uzyskanie precyzyjnej tekstowej informacji zwrotnej Podsumowanie Genesys podaje, iż niski poziom obsługi klienta ma ...

-

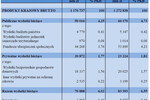

![Narodowy Rachunek Zdrowia 2008 Narodowy Rachunek Zdrowia 2008]()

Narodowy Rachunek Zdrowia 2008

... porównania pomiędzy krajami. Różne systemy ochrony zdrowia funkcjonujące w poszczególnych krajach i różne systemy ich finansowania powodują konieczność dostosowywania wspólnej metodologii do warunków krajowych. Stosując metodologię Rachunków Zdrowia kraje wykorzystują wielorakie źródła informacji przyjmując indywidualne rozstrzygnięcia co do ...

-

![Telefony Polycom SpectraLink 8400 Telefony Polycom SpectraLink 8400]()

Telefony Polycom SpectraLink 8400

... funkcji takich jak np. systemy przywoławcze w szpitalach, kontrola stanów magazynowych w sklepach, jak również systemy monitorowania urządzeń w fabrykach ... czytnik kodów kreskowych oraz interfejs umożliwia personelowi placówki szybkie skanowanie i transfer informacji zawartych w kodzie kreskowym umieszczonym np: na opakowaniu leków czy recepcie ...

-

![Finansowanie OZE w Polsce - zmiany [© christian42 - Fotolia.com] Finansowanie OZE w Polsce - zmiany]()

Finansowanie OZE w Polsce - zmiany

... tego biznesu. My i reszta świata W Europie stosowane są dwa zasadnicze systemy wsparcia inwestycji w OZE: system ceny gwarantowanej, który jest stosowany w większości ... pozostaną zachowane, ich projekcje finansowe będą istotnie rozbieżne z rzeczywistością rynkową. Z informacji uzyskanych przez dr Kamilę Tarnacką z kancelarii CMS Cameron McKenna ...

-

![Narodowy Rachunek Zdrowia 2009 Narodowy Rachunek Zdrowia 2009]()

Narodowy Rachunek Zdrowia 2009

... porównania pomiędzy krajami. Różne systemy ochrony zdrowia funkcjonujące w poszczególnych krajach i różne systemy ich finansowania powodują konieczność dostosowywania wspólnej metodologii do warunków krajowych. Stosując metodologię Rachunków Zdrowia kraje wykorzystują wielorakie źródła informacji przyjmując indywidualne rozstrzygnięcia co do ...

-

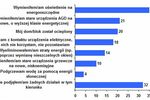

![Czy dbamy o efektywność energetyczną? Czy dbamy o efektywność energetyczną?]()

Czy dbamy o efektywność energetyczną?

... przyjaznych środowisku rozwiązań energetycznych, takich jak gazowe pompy ciepła, systemy mikrokogeneracji czy też solarne systemy hybrydowe współdziałające z LPG. Polacy dostrzegają korzyści płynące z ich ... wykorzystywać w swoim domu tego typu rozwiązania, gdyby były one dofinansowane. Dlatego warto szukać informacji nt. możliwości uzyskania ...

-

![McAfee: zagrożenia internetowe 2012 [© stoupa - Fotolia.com] McAfee: zagrożenia internetowe 2012]()

McAfee: zagrożenia internetowe 2012

... do komputera, już wiadomo. Ale do samochodu? Cyberprzestępcy atakują tzw. systemy wbudowane (specjalizowane systemy sterujące konkretnym urządzeniem), a nawet próbują atakować bezpośrednio sprzęt, aby ... Odpowiadaj tylko na maile od osób, które znasz i nie podawaj informacji osobistych przez email. Strzeż się przesadnie atrakcyjnych ofert i nigdy nie ...

-

![Przetargi - raport VIII 2012 Przetargi - raport VIII 2012]()

Przetargi - raport VIII 2012

... nośników energii. To też kolejny miesiąc z wyższymi opłatami związanymi ze zdrowiem. Według informacji podanych przez ministerstwo pracy, w końcu sierpnia 2012 roku bez pracy pozostawało 1 ... ogłoszeń przetargowych na usługi szkolenia zawodowego, pakiety oprogramowania i systemy informatyczne, produkty farmaceutyczne, komputery przenośne, roboty ...

-

![Poszukiwani wyspecjalizowani pracownicy IT [© alphaspirit - Fotolia.com] Poszukiwani wyspecjalizowani pracownicy IT]()

Poszukiwani wyspecjalizowani pracownicy IT

... danych. W tej sytuacji coraz ważniejszą rolę odgrywać miały narzędzia analityczne i systemy do monitorowania powtarzających się wzorców danych. Z kolei według IDC, wartość światowej ... r. pokazały, że 47 proc. użytkowników smartfonów szuka za pośrednictwem telefonu informacji na temat zakupów. Najwięksi gracze rynku e-commerce tacy ...

-

![Urządzenia mobilne osłabiają bezpieczeństwo IT [© cristovao31 - Fotolia.com] Urządzenia mobilne osłabiają bezpieczeństwo IT]()

Urządzenia mobilne osłabiają bezpieczeństwo IT

... stosując oprogramowanie antywirusowe, skupiają się na ochronie systemów i poufnych informacji korporacyjnych (94% badanych), a nie bazach danych. Tymczasem ... początku tego roku wynika, że Chiny są źródłem największej ilości ataków skierowanych w systemy komputerowe amerykańskich przedsiębiorstw i instytucji. Celem – jak w większości krajów – jest ...

-

![Największe zagrożenia w sieci III kw. 2013 [© Sergey Nivens - Fotolia.com] Największe zagrożenia w sieci III kw. 2013]()

Największe zagrożenia w sieci III kw. 2013

... .WPCracker.1, ingerujący w zawartość blogów i stron opartych na popularnych systemach CMS (systemy zarządzania treścią) takich jak Wordpress czy Joomla. Niebezpieczeństwo, jakie ... w historii botnetu (grupy komputerów zainfekowanych złośliwym oprogramowaniem), który według informacji zebranych przez analityków Doctor Web zawiera już ponad 200 ...

-

![Certyfikaty zaufania: dobrze je mieć [© twobee - Fotolia.com] Certyfikaty zaufania: dobrze je mieć]()

Certyfikaty zaufania: dobrze je mieć

... jeszcze lepszego spełniania swojej roli przez systemy znaków zaufania. Jak można poprawić systemy certyfikacji? Wprowadzenie obowiązku uczestnictwa w systemach polubownego ... we wszystkich państwach procedur okresowych kontroli przedsiębiorców; dostarczanie usług i informacji w wielu językach. Niestety, wyniki raportu pokazują też duże różnice ...

-

![Usługi bankowe science fiction [© Jakub Krechowicz - Fotolia.com] Usługi bankowe science fiction]()

Usługi bankowe science fiction

... rozwiązaniach promowanych przez Google, Amazon i Apple. Dla żadnego z tych graczy systemy płatności nie są podstawą działalności. Pierwszy zarabia na reklamach w sieci, ... użytkownikom Facebooka na kupowanie akcji w ulubionych spółkach i oczywiście upublicznianie tej informacji. Jest także aplikacja Soldsie, którą można wykorzystać w procesie sprzedaży ...

-

![Planowanie produkcji - harmonogram [© Nataliya Hora - Fotolia.com] Planowanie produkcji - harmonogram]()

Planowanie produkcji - harmonogram

... do zarządzania. Aby można było zbudować dowolny harmonogram, potrzebujemy informacji źródłowych o sposobie zaspokojenia popytu rynkowego. Pierwsze algorytmy zaspokajania popytu ... tym realności wykonania takiego harmonogramu, a wobec braku wehikułu czasu systemy powodowały dużą nierealność generowanych harmonogramów. Nieprecyzyjne dane Bardzo dużą ...

-

![Zarządzanie łańcuchem dostaw: wyprzedzanie konkurencji [© minicel73 - Fotolia.com] Zarządzanie łańcuchem dostaw: wyprzedzanie konkurencji]()

Zarządzanie łańcuchem dostaw: wyprzedzanie konkurencji

... także wielkość minimalnej produkcji przy danej marżowości. Tak skonstruowane są nowoczesne systemy do zarządzania łańcuchem dostaw, typu SAP SCM (Supply Chain Management) i ... sam generuje zamówienia na rzecz klienta zgodnie z jego potrzebami, na podstawie informacji otrzymywanych od odbiorcy. Korzyści z zastosowania VMI dla producenta i dystrybutora ...

-

![Firmy kurierskie w epoce 2.0 [© Franck Boston - Fotolia.com] Firmy kurierskie w epoce 2.0]()

Firmy kurierskie w epoce 2.0

... Unii Europejskiej kierowanych na inwestycje w Polsce, oraz brak pozytywnych informacji gospodarczych z innych krajów UE. - Oczekujemy, że sytuacja powróci do normy ... Rozwiązanie to jest obecnie dostępne na sześciu europejskich rynkach – w tym w Wielkiej Brytanii. Systemy te mają w przyszłości być wprowadzone również na innych europejskich rynkach. ...

-

![Firmy nie są gotowe na model BYOD [© Fotowerk - Fotolia.com] Firmy nie są gotowe na model BYOD]()

Firmy nie są gotowe na model BYOD

... ich użytkowników są tutaj punktem wysokiego ryzyka. Ochrona danych w środowisku, w którym systemy często rotują, a informacje mogą być dowolnie transferowane, wymaga skoordynowanego ... jego blokowania, mechanizmy szyfrowania danych czy zdalne kasowanie wrażliwych informacji – podaje CEO firmy SoftProject. Istotne jest tu znalezienie kompromisu ...

-

![Cyberatak można przewidzieć [© apops - Fotolia.com] Cyberatak można przewidzieć]()

Cyberatak można przewidzieć

... będą zainteresowani w przyszłości, i dostarczanie tych towarów do najbliższego im magazynu. Systemy służące do przewidywania przyszłych aktywności budzą kontrowersje. Z jednej strony mogą być wykorzystywane w dobrej wierze – w celach ochrony danych obywateli i tajnych informacji. Jednak nie można wykluczyć, że nad takimi mechanizmami pracować mogą ...

-

![Automat w call center irytuje [© Gajus - Fotolia.com] Automat w call center irytuje]()

Automat w call center irytuje

... niekompetentny. Na ten negatywny aspekt komunikowania się z urzędami czy przedsiębiorstwami poprzez systemy automatyczne wskazało 29% ankietowanych. IVR dominuje Tax Care ... , kto wykręci numer, zostanie połączony bezpośrednio z konsultantem. To eksperyment na polskim rynku. Z informacji banku wynika, że automat jest wyłączny tylko w nocy – po to, ...

-

![7 mitów na temat systemu WMS [© Monkey Business - Fotolia.com] 7 mitów na temat systemu WMS]()

7 mitów na temat systemu WMS

... rzeczywistego. Jednym z warunków jej właściwego funkcjonowania jest ciągłość w przetwarzaniu informacji. Działanie systemu WMS jest uzależnione od infrastruktury, poczynając od urządzeń mobilnych ... się sprawdzał zawsze Technologie magazynowe zmieniają się, siłą rzeczy ewoluują więc i systemy WMS. Warto uzmysłowić sobie, że nawet system szyty na ...

-

![Trend Micro: zagrożenia internetowe II kw. 2015 [© Mikko Lemola - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2015]()

Trend Micro: zagrożenia internetowe II kw. 2015

... sposoby działania i bardziej precyzyjnie dobierając cele, aby skuteczniej infekować systemy. Odbiciem tego trendu jest dramatyczny wzrost częstotliwości stosowania kilku ... z tych wydarzeń było największym jak dotąd incydentem tego rodzaju i doprowadziło do ujawnienia informacji osobowych około 21 milionów obywateli. Inne agencje publiczne również ...

-

![6 faktów dotyczących hakowania samochodów [© Tomasz Zajda - Fotolia.com] 6 faktów dotyczących hakowania samochodów]()

6 faktów dotyczących hakowania samochodów

... , automatyczne zatrzymanie przed przeszkodą, HUD – czyli wyświetlacz znaków i informacji na szybie samochodu – wszystko to jest możliwe dzięki zastosowaniu technologii ... Markey wskazuje, że osoby odpowiedzialne za systemy samochodowe nie wykonały odpowiednej pracy, aby zabezpieczyć samochody przed atakami, a tym samym systemy pozostają całkowicie ...

-

![Czy polskie firmy są gotowe na Przemysł 4.0? [© Jamrooferpix - Fotolia.com] Czy polskie firmy są gotowe na Przemysł 4.0?]()

Czy polskie firmy są gotowe na Przemysł 4.0?

... samochody, drony), cyfrowe (np. bitcoin i Uber) oraz biologiczne (np. systemy monitoringu pracy organizmu czy protezy powstające dzięki drukowi 3d). Przemysł 4.0, ... cyfrowe, sieci i komputerów przemysłowych, przetwarzanie danych w chmurze, udostępnianie informacji, analiza danych w czasie rzeczywistym, integracja produktów z infrastrukturą. ...

-

![Nadużycia i oszustwa finansowe w dobie big data [© alswart - Fotolia.com] Nadużycia i oszustwa finansowe w dobie big data]()

Nadużycia i oszustwa finansowe w dobie big data

... rodzaje i strategie nadużyć błyskawicznie ewoluują. Firmy i instytucje muszą ciągle dostosowywać swoje systemy do wykrywania oszustw pod kątem nowych metod i technik. Rosnąca ilość ... ilości oraz uruchamiać skomplikowane algorytmy w celu szybkiego uzyskania informacji potrzebnych do podjęcia działań prewencyjnych. Zaawansowane modele predykcyjne ...

-

![Marketing automation: dotrzymaj kroku kupującym [© Stanisic Vladimir - Fotolia.com] Marketing automation: dotrzymaj kroku kupującym]()

Marketing automation: dotrzymaj kroku kupującym

... , aby pracownicy z działów obsługi klienta mieli dostęp do wszystkich informacji o konsumencie w każdym miejscu i o każdej porze dnia – tłumaczy Maciej Dakowicz. Nadążyć za ... mogą być systemy stworzone wewnętrznie, które spełniały oczekiwania tylko do pewnego momentu, jednak później nierozwijane stały się czynnikiem spowalniającym. Wybierając systemy ...

-

![5 kroków cyberprzestępcy. Cyberatak z perspektywy hakera 5 kroków cyberprzestępcy. Cyberatak z perspektywy hakera]()

5 kroków cyberprzestępcy. Cyberatak z perspektywy hakera

... Miesiące przed wykryciem ataku Cyberprzestępca najczęściej rozpoczyna działania od zebrania informacji o firmie z portalu LinkedIn czy korporacyjnej strony internetowej. Zdobywa ... dostęp do wewnętrznych zasobów sieciowych, będzie próbował złamać kolejne systemy i konta użytkowników. Celem jest dalsza ekspansja, mapowanie sieci, lokalizowanie plików ...

-

![Rewolucja przemysłowa pełną parą Rewolucja przemysłowa pełną parą]()

Rewolucja przemysłowa pełną parą

... stosowania do 2022 r. ma wzrosnąć do 55 proc. WYNIKI W PODZIALE NA REGIONY Systemy zarządzania produkcją (Manufacturing Execution System – MES) w formie rozwiązania na żądanie, ... czasie rzeczywistym w celu gromadzenia kluczowych danych o swoich zasobach: ich lokalizacji, informacji o etapie produkcyjnym czy stanie technicznym. Ponad połowa (51 proc ...

-

![Nowoczesne biuro to większa efektywność pracy [© denisismagilov - Fotolia.com] Nowoczesne biuro to większa efektywność pracy]()

Nowoczesne biuro to większa efektywność pracy

... umożliwiać nieskrępowaną wymianę informacji, dlatego obecnie coraz częściej open space’y składają się z kilku stref dedykowanych indywidualnej pracy w skupieniu, pracy zespołowej, prowadzeniu rozmów telefonicznych, spotkań lub miejsc relaksu. Stosuje się przy tym mobilne ścianki, nowoczesne systemy meblowe, systemy siedzisk modułowych, szklane ...

-

![Świat: wydarzenia tygodnia 41/2017 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 41/2017]()

Świat: wydarzenia tygodnia 41/2017

... nie będzie to zbyt duża przewaga niemieckiego giganta na rynku. Systemy dla autonomicznych samochodów coraz atrakcyjniejsze. Do rywalizacji w tej ... które do złudzenia przypominają codzienną korespondencję. Phishing to w głównej mierze próba przejęcia informacji wrażliwych, czyli haseł lub tajemnic handlowych, których posiadanie pozwala m.in ...

-

![Czy mobile sprzedaje? [© MG - Fotolia.com] Czy mobile sprzedaje?]()

Czy mobile sprzedaje?

... jego dużym odpowiedniku. Należy zakładać, że użytkownik szuka konkretnej informacji np. o dostępności produktu w danej lokalizacji, a nie dokonuje czasochłonnej transakcji. Ilość ... paragonów], umożliwia darmową komunikację nowych ofert [oszczędności marketingowe], lojalizację poprzez systemy benefitów czy loterii, powracalność, dzięki kontentowi typu ...

-

![Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat [© chombosan - Fotolia.com] Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat]()

Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat

... złośliwe oprogramowanie mobilne w H2 2017 Hidad (55%) - złośliwe oprogramowanie na systemy Android, które przepakowuje legalne aplikacje, a następnie publikuje je w sklepie ... (22%) - Trojan atakujący platformy Windows, często używający ich do kradzieży informacji bankowych za pomocą logowania wciśniętych klawiszy i przechwytywania formularzy. Tinba ( ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Bezpieczeństwo sieci firmowej - porady [© stoupa - Fotolia.com] Bezpieczeństwo sieci firmowej - porady](https://s3.egospodarka.pl/grafika/bezpieczenstwo-sieci-firmowych/Bezpieczenstwo-sieci-firmowej-porady-MBuPgy.jpg)

![Wykorzystanie sieci IP 2009-2014 [© Scanrail - Fotolia.com] Wykorzystanie sieci IP 2009-2014](https://s3.egospodarka.pl/grafika/sieci-IP/Wykorzystanie-sieci-IP-2009-2014-apURW9.jpg)

![Finansowanie OZE w Polsce - zmiany [© christian42 - Fotolia.com] Finansowanie OZE w Polsce - zmiany](https://s3.egospodarka.pl/grafika/rynek-energii-odnawialnej/Finansowanie-OZE-w-Polsce-zmiany-zaGbha.jpg)

![McAfee: zagrożenia internetowe 2012 [© stoupa - Fotolia.com] McAfee: zagrożenia internetowe 2012](https://s3.egospodarka.pl/grafika/McAfee/McAfee-zagrozenia-internetowe-2012-MBuPgy.jpg)

![Poszukiwani wyspecjalizowani pracownicy IT [© alphaspirit - Fotolia.com] Poszukiwani wyspecjalizowani pracownicy IT](https://s3.egospodarka.pl/grafika2/rynek-pracy/Poszukiwani-wyspecjalizowani-pracownicy-IT-112742-150x100crop.jpg)

![Urządzenia mobilne osłabiają bezpieczeństwo IT [© cristovao31 - Fotolia.com] Urządzenia mobilne osłabiają bezpieczeństwo IT](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-danych/Urzadzenia-mobilne-oslabiaja-bezpieczenstwo-IT-119242-150x100crop.jpg)

![Największe zagrożenia w sieci III kw. 2013 [© Sergey Nivens - Fotolia.com] Największe zagrożenia w sieci III kw. 2013](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Najwieksze-zagrozenia-w-sieci-III-kw-2013-125412-150x100crop.jpg)

![Certyfikaty zaufania: dobrze je mieć [© twobee - Fotolia.com] Certyfikaty zaufania: dobrze je mieć](https://s3.egospodarka.pl/grafika2/polskie-firmy/Certyfikaty-zaufania-dobrze-je-miec-126378-150x100crop.jpg)

![Usługi bankowe science fiction [© Jakub Krechowicz - Fotolia.com] Usługi bankowe science fiction](https://s3.egospodarka.pl/grafika2/bankowosc-internetowa/Uslugi-bankowe-science-fiction-127289-150x100crop.jpg)

![Planowanie produkcji - harmonogram [© Nataliya Hora - Fotolia.com] Planowanie produkcji - harmonogram](https://s3.egospodarka.pl/grafika2/harmonogram-produkcji/Planowanie-produkcji-harmonogram-128385-150x100crop.jpg)

![Zarządzanie łańcuchem dostaw: wyprzedzanie konkurencji [© minicel73 - Fotolia.com] Zarządzanie łańcuchem dostaw: wyprzedzanie konkurencji](https://s3.egospodarka.pl/grafika2/zarzadzanie-lancuchem-dostaw/Zarzadzanie-lancuchem-dostaw-wyprzedzanie-konkurencji-129229-150x100crop.jpg)

![Firmy kurierskie w epoce 2.0 [© Franck Boston - Fotolia.com] Firmy kurierskie w epoce 2.0](https://s3.egospodarka.pl/grafika2/firmy-kurierskie/Firmy-kurierskie-w-epoce-2-0-130840-150x100crop.jpg)

![Firmy nie są gotowe na model BYOD [© Fotowerk - Fotolia.com] Firmy nie są gotowe na model BYOD](https://s3.egospodarka.pl/grafika2/urzadzenia-przenosne/Firmy-nie-sa-gotowe-na-model-BYOD-134362-150x100crop.jpg)

![Cyberatak można przewidzieć [© apops - Fotolia.com] Cyberatak można przewidzieć](https://s3.egospodarka.pl/grafika2/cyberatak/Cyberatak-mozna-przewidziec-149895-150x100crop.jpg)

![Automat w call center irytuje [© Gajus - Fotolia.com] Automat w call center irytuje](https://s3.egospodarka.pl/grafika2/call-center/Automat-w-call-center-irytuje-151148-150x100crop.jpg)

![7 mitów na temat systemu WMS [© Monkey Business - Fotolia.com] 7 mitów na temat systemu WMS](https://s3.egospodarka.pl/grafika2/WMS/7-mitow-na-temat-systemu-WMS-154501-150x100crop.jpg)

![Trend Micro: zagrożenia internetowe II kw. 2015 [© Mikko Lemola - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2015](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-II-kw-2015-162038-150x100crop.jpg)

![6 faktów dotyczących hakowania samochodów [© Tomasz Zajda - Fotolia.com] 6 faktów dotyczących hakowania samochodów](https://s3.egospodarka.pl/grafika2/Internet-Rzeczy/6-faktow-dotyczacych-hakowania-samochodow-167074-150x100crop.jpg)

![Czy polskie firmy są gotowe na Przemysł 4.0? [© Jamrooferpix - Fotolia.com] Czy polskie firmy są gotowe na Przemysł 4.0?](https://s3.egospodarka.pl/grafika2/przemysl/Czy-polskie-firmy-sa-gotowe-na-Przemysl-4-0-175339-150x100crop.jpg)

![Nadużycia i oszustwa finansowe w dobie big data [© alswart - Fotolia.com] Nadużycia i oszustwa finansowe w dobie big data](https://s3.egospodarka.pl/grafika2/naduzycia-finansowe/Naduzycia-i-oszustwa-finansowe-w-dobie-big-data-185907-150x100crop.jpg)

![Marketing automation: dotrzymaj kroku kupującym [© Stanisic Vladimir - Fotolia.com] Marketing automation: dotrzymaj kroku kupującym](https://s3.egospodarka.pl/grafika2/marketing-automation/Marketing-automation-dotrzymaj-kroku-kupujacym-190945-150x100crop.jpg)

![Nowoczesne biuro to większa efektywność pracy [© denisismagilov - Fotolia.com] Nowoczesne biuro to większa efektywność pracy](https://s3.egospodarka.pl/grafika2/polscy-pracownicy/Nowoczesne-biuro-to-wieksza-efektywnosc-pracy-196168-150x100crop.jpg)

![Świat: wydarzenia tygodnia 41/2017 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 41/2017](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-41-2017-12AyHS.jpg)

![Czy mobile sprzedaje? [© MG - Fotolia.com] Czy mobile sprzedaje?](https://s3.egospodarka.pl/grafika2/m-commerce/Czy-mobile-sprzedaje-199872-150x100crop.jpg)

![Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat [© chombosan - Fotolia.com] Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Zlosliwe-oprogramowanie-w-II-pol-2017-r-Cryptominer-podbija-swiat-202564-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Ranking najlepszych kont osobistych [© wygenerowane przez AI] Ranking najlepszych kont osobistych](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-najlepszych-kont-osobistych-267141-150x100crop.png)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz? [© ksushsh - Fotolia.com] Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz?](https://s3.egospodarka.pl/grafika2/skladki-ZUS/Od-2025-r-zmiany-m-in-w-skladkach-ZUS-skladce-zdrowotnej-podatku-VAT-i-podatku-od-nieruchomosci-Co-warto-wiedziec-juz-teraz-262291-150x100crop.jpg)

![Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL? [© wygenerowane przez AI] Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/chinskie-auta/Chinskie-auta-Od-niskiej-jakosci-do-globalnego-lidera-Co-pokazuje-raport-EFL-270009-50x33crop.jpg) Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL?

Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL?

![Widełki zarobków w ogłoszeniu o pracę: jak daleko sięga jawność wynagrodzeń [© pexels] Widełki zarobków w ogłoszeniu o pracę: jak daleko sięga jawność wynagrodzeń](https://s3.egospodarka.pl/grafika2/tendencje-na-rynku-pracy/Widelki-zarobkow-w-ogloszeniu-o-prace-jak-daleko-siega-jawnosc-wynagrodzen-270104-150x100crop.jpg)

![Sztuczna inteligencja w HR. Gdzie kończy się automatyzacja, a zaczyna dyskryminacja? [© pexels] Sztuczna inteligencja w HR. Gdzie kończy się automatyzacja, a zaczyna dyskryminacja?](https://s3.egospodarka.pl/grafika2/rekrutacja/Sztuczna-inteligencja-w-HR-Gdzie-konczy-sie-automatyzacja-a-zaczyna-dyskryminacja-270092-150x100crop.jpg)

![Rosną koszty utrzymania mieszkania. W 2026 r. opłaty jeszcze wyższe? [© pixabay] Rosną koszty utrzymania mieszkania. W 2026 r. opłaty jeszcze wyższe?](https://s3.egospodarka.pl/grafika2/koszty-utrzymania-mieszkania/Rosna-koszty-utrzymania-mieszkania-W-2026-r-oplaty-jeszcze-wyzsze-270085-150x100crop.jpg)

![Świąteczne prezenty dla pracowników: limity, podatki i pułapki, o których musisz wiedzieć [© wygenerowane przez AI] Świąteczne prezenty dla pracowników: limity, podatki i pułapki, o których musisz wiedzieć](https://s3.egospodarka.pl/grafika2/swiadczenia-na-rzecz-pracownikow/Swiateczne-prezenty-dla-pracownikow-limity-podatki-i-pulapki-o-ktorych-musisz-wiedziec-270086-150x100crop.jpg)

![Cyfrowa rewolucja w woj. lubelskim: miliony na innowacje dla MŚP [© wygenerowane przez AI] Cyfrowa rewolucja w woj. lubelskim: miliony na innowacje dla MŚP](https://s3.egospodarka.pl/grafika2/dotacje-dla-firm/Cyfrowa-rewolucja-w-woj-lubelskim-miliony-na-innowacje-dla-MSP-270082-150x100crop.jpg)

![Umowa inwestycyjna a VAT: kiedy zewnętrzne finansowanie nie jest usługą opodatkowaną VAT? [© wygenerowane przez AI] Umowa inwestycyjna a VAT: kiedy zewnętrzne finansowanie nie jest usługą opodatkowaną VAT?](https://s3.egospodarka.pl/grafika2/zewnetrzne-finansowanie/Umowa-inwestycyjna-a-VAT-kiedy-zewnetrzne-finansowanie-nie-jest-usluga-opodatkowana-VAT-269946-150x100crop.jpg)

![Nowe zasady wjazdu do krajów Schengen. Co zmienia EES? [© pixabay] Nowe zasady wjazdu do krajów Schengen. Co zmienia EES?](https://s3.egospodarka.pl/grafika2/podroze/Nowe-zasady-wjazdu-do-krajow-Schengen-Co-zmienia-EES-270081-150x100crop.jpg)