-

![Chiny regulują internet [© stoupa - Fotolia.com] Chiny regulują internet]()

Chiny regulują internet

... i forami. "Państwo będzie blokowało dostęp do jakichkolwiek informacji naruszających bezpieczeństwo narodowe i publiczny interes” – tak brzmiał komunikat rządowej agencji Xinhua, ogłaszający wprowadzenie nowych regulacji. Agencja nie podała szczegółów dotyczących nowych ograniczeń, ale wiadomo że dostępne strony internetowe będą musiały „służyć ...

Tematy: Chiny, internet w Chinach -

![Wirusy i robaki IX 2005 [© Scanrail - Fotolia.com] Wirusy i robaki IX 2005]()

Wirusy i robaki IX 2005

... sukces, wydawałoby się, że tak duża aktywność tej rodziny robaków powinna znaleźć odzwierciedlenie we wrześniowym zestawieniu, tak jednak się nie stało. Trudno powiedzieć, co było tego przyczyną, szybka reakcja firm antywirusowych, które powstrzymały epidemię, rozwaga użytkowników, którzy nie uruchamiali ...

-

![Jaka jest dzisiejsza młodzież [© Scanrail - Fotolia.com] Jaka jest dzisiejsza młodzież]()

Jaka jest dzisiejsza młodzież

... tak rysuje się najbardziej szkicowo obraz młodych ludzi z krajów Europy Środkowej. Reader’s Digest zlecił Instytutowi IPSOS badanie wśród młodzieży w wieku 17–27 lat w Polsce, Czechach, Rumunii (kolejna edycja miesięcznika Reader’s Digest rusza właśnie w Ruminii) i na Węgrzech. Okazuje się, że nasza młodzież nie różni się tak ...

-

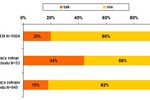

![Chińskie auta w Polsce? Chińskie auta w Polsce?]()

Chińskie auta w Polsce?

... wyższy i sięga 44%. „Biorąc pod uwagę fakt, że samochody chińskich marek nie są jeszcze obecnie ogólnie dostępne na rynku, ani tym bardziej reklamowane w naszym ... osób, które zakupu nie planują. Zapytani, jakie cechy powinno mieć chińskie auto, aby było atrakcyjne, Polacy zgodnie deklarują, że powinno być tanie (twierdzi tak 51% badanych). ...

-

![Zintegrowane dyski twarde nadchodzą [© violetkaipa - Fotolia.com] Zintegrowane dyski twarde nadchodzą]()

Zintegrowane dyski twarde nadchodzą

... nie czy, lecz kiedy takie systemy będą dostępne na rynku. Rozwój świata cyfrowego sprawi, że rozmiary nowych dysków twardych będą tak niewielkie, że będzie je można integrować z dowolnym chipem. Jeżeli tak ... , czy producenci dysków twardych będą skłonni do wprowadzenia aż tak poważnych zmian w branży, Lanson odpowiedział, że motorem napędowym dla ...

Tematy: dyski twarde, Amkor Technology -

![ASUS A8N32-SLI Deluxe pod overclocking ASUS A8N32-SLI Deluxe pod overclocking]()

ASUS A8N32-SLI Deluxe pod overclocking

... tak, aby uzyskać jak największą możliwość podkręcania modułów - od 10 do 15%, w zależności od użytych kości” - mówi Joe Hsieh, Dyrektor Sektora Płyt Głównych w ASUS - “Użytkownicy mogą, nie ... , czas przesyłu może nie być wystarczający, w zależności od modułów pamięci. Z ASUS AI Clock Skew, sygnał zegara może zostać dopasowany, tak aby zapewnić ...

-

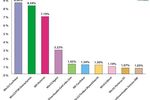

![Rynek pracy specjalistów I-III 2006 Rynek pracy specjalistów I-III 2006]()

Rynek pracy specjalistów I-III 2006

... . Z każdej z tych branż pochodziła co jedenasta oferta pracy w portalu. "Obecność dwóch tak różnych branż na drugim i trzecim miejscu wśród ofert na naszym portalu ... w portalu Pracuj.pl. Analiza dotyczy wyłącznie miejsc pracy oferowanych w przedsiębiorstwach osobom z wyższym wykształceniem. Nie obejmuje ofert zgłaszanych przez urzędy administracji ...

-

![Tydzień 1/2007 (01-07.01.2007) [© Alexandr Mitiuc Fotolia.com] Tydzień 1/2007 (01-07.01.2007)]()

Tydzień 1/2007 (01-07.01.2007)

... budżet dla Departamentu Obrony w wysokości 532 mld USD. Jest to kwota tak duża, że nie ma sensu jej porównywać z budżetami na obronę w czołowych krajach europejskich. W ... budżet dla Departamentu Obrony w wysokości 532 mld USD. Jest to kwota tak duża, że nie ma sensu jej porównywać z budżetami na obronę w czołowych krajach europejskich. Europejski ...

-

![Tydzień 4/2007 (22-28.01.2007) [© Alexandr Mitiuc Fotolia.com] Tydzień 4/2007 (22-28.01.2007)]()

Tydzień 4/2007 (22-28.01.2007)

... tak szybki wzrost uda się Indiom utrzymać. Ostrożność w prognozach wynika ze słabo rozwiniętej infrastruktury w Indiach. Lecz podobnie mówiono dwadzieścia lat temu o Chinach... Jednak nie da się ukryć, że już teraz popyt na energię w tym kraju przewyższa podaż. Komunikacja jest zacofana i to tak w zakresie autostrad, ...

-

![Twoja doba ma 43 godziny [© Scanrail - Fotolia.com] Twoja doba ma 43 godziny]()

Twoja doba ma 43 godziny

... 3,52 tys. godzin rocznie. - Kolejne badania potwierdzają, że ludzie coraz więcej i dłużej korzystają z mediów, nie stawiając jednak jednego nośnika informacji ponad drugim. Żonglują przekaźnikami, przeplatają media, tak aby korzystać jednocześnie z wielu na raz - komentuje Williamson. Najczęściej w tym samym czasie z różnych mediów korzystają ...

-

![Ataki na operatorów komórkowych Ataki na operatorów komórkowych]()

Ataki na operatorów komórkowych

McAfee opublikowało wyniki badań, z których wynika, że operatorzy komórkowi na całym świecie doświadczają większej liczby ataków złośliwego oprogramowania niż kiedykolwiek przedtem i potrzebują coraz więcej czasu i pieniędzy aby poradzić sobie z ich konsekwencjami. Badanie pokazuje, że niemal połowa operatorów, którzy doświadczyli ataków ...

-

![Wirusy i robaki XI 2007 Wirusy i robaki XI 2007]()

Wirusy i robaki XI 2007

... tak dużą zmiennością, że każdy szkodnik z rankingu może w przyszłym miesiącu albo znaleźć się na szczycie, albo zupełnie zniknąć z zestawienia. Listopadowe zestawienie zawiera tylko jeden program, który prawie nie ... szpiegującego oraz trojana downloadera sprawia, że listopadowe statystyki nie są typowe. W następnych miesiącach sytuacja prawdopodobnie ...

-

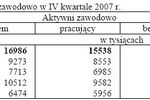

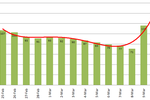

![Aktywność ekonomiczna ludności X-XII 2007 Aktywność ekonomiczna ludności X-XII 2007]()

Aktywność ekonomiczna ludności X-XII 2007

... . osób, czyli 9,3% ogółu pracujących w porównaniu z IV kwartałem 2006 r. sytuacja ta nie uległa zmianie. W dalszym ciągu w niepełnym wymiarze czasu częściej pracowały kobiety niż mężczyźni ... 18–59/64 lat), a najczęściej występującymi przyczynami bierności w tej grupie, tak jak dotychczas, pozostają: nauka, choroba lub niesprawność, obowiązki rodzinne ...

-

![Atak pharming przez plik wideo o iPhone [© stoupa - Fotolia.com] Atak pharming przez plik wideo o iPhone]()

Atak pharming przez plik wideo o iPhone

... itp.), które trafiają następnie w ręce cyberprzestępców. „Manipulowanie plikiem hostów nie wywołuje żadnych podejrzanych zmian w działaniu komputera. Nieświadomi niczego użytkownicy padają ofiarą ataku, gdy wprowadzają adres internetowy banku. Dlatego atak jest tak niebezpieczny. Jego celem jest okradanie kont użytkowników, a informacja o iPhone ...

-

![Tydzień 45/2008 (03-09.11.2008) [© Alexandr Mitiuc Fotolia.com] Tydzień 45/2008 (03-09.11.2008)]()

Tydzień 45/2008 (03-09.11.2008)

... w gospodarce amerykańskiej. Paryż proponuje rozważenie w trakcie szczytu szerokiego wachlarza tematycznego. W pierwszej kolejności proponuje wzmocnienie transparencji tak, aby „żaden rynek ani żadne centrum finansowe nie uniknęło regulacji ani kontroli". Sugeruje też podjęcie działań na rzecz ograniczenia ryzyka na rynkach finansowych. Wynika to ...

-

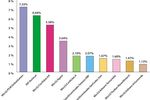

![ESET: lista wirusów II 2009 ESET: lista wirusów II 2009]()

ESET: lista wirusów II 2009

... Swizzor nie atakuje komputerów z systemem operacyjnym obsługiwanym w języku rosyjskim, natomiast Conficker omija szerokim łukiem maszyny z ukraińskimi numerami IP. Specjaliści twierdzą, że to początek nowego trendu na rynku wirusów i robaków komputerowych. Zdaniem ESET powodem, dla którego twórcy złośliwych aplikacji programują swoje zagrożenia tak ...

-

![Tydzień 11/2009 (09-15.03.2009) [© RVNW - Fotolia.com] Tydzień 11/2009 (09-15.03.2009)]()

Tydzień 11/2009 (09-15.03.2009)

... rządu gospodarka Litwy skurczy się w tym roku nie o 5% - jak zakładano - a znacznie bardziej. ... tak polityków jak i znanych analityków dużej ostrożności. Wprowadzili więc do swojego działania swoiste bhp, bo ich obietnice i prognozy w ostatnich miesiącach zbyt często rozmijały się z rzeczywistością. Nic więc dziwnego, że ostatni raport unijny jest nie ...

-

![ESET: lista wirusów III 2009 ESET: lista wirusów III 2009]()

ESET: lista wirusów III 2009

... z których większość prawdopodobnie nadal posiada ukrytego w systemie robaka. Mimo, że 1 kwietnia robak nie został użyty do żadnej spektakularnej akcji miliony komputerów na całym ... po przedostaniu się na komputer swojej ofiary modyfikuje wszystkie pliki audio tak, aby próba ich otwarcia kończyła się wyświetleniem komunikatu o braku niezbędnego ...

-

![Zagrożenia w Internecie VII-IX 2009 [© stoupa - Fotolia.com] Zagrożenia w Internecie VII-IX 2009]()

Zagrożenia w Internecie VII-IX 2009

... . Informuje o tym Elinor Mill z serwisu CNET. Przypuszczenie ataku DdoS na serwis taki jak Facebook stanowi odpowiednik zbombardowania stacji telewizyjnej, ponieważ nie spodobał się nam jeden z prezenterów wiadomości. Zniszczenia uboczne są bardzo poważne. Z powodu wspomnianego ataku problemy miały miliony użytkowników Twittera, Facebooka ...

-

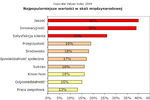

![System wartości w firmach 2009 System wartości w firmach 2009]()

System wartości w firmach 2009

... odpowiedzialność społeczna, sukces oraz know-how. W porównaniu z rokiem 2006, duch współpracy nie został już zaliczony w poczet dominujących wartości. W zamian za to, w ... Sukces stanowi bardzo silną wartość na Ukrainie (2. miejsce), z czego w dużej mierze wynika tak wysoka pozycja tej wartości w ogólnym rankingu. Know-how to istotna wartość na ...

-

![Kaspersky Lab: robak Koobface atakuje Kaspersky Lab: robak Koobface atakuje]()

Kaspersky Lab: robak Koobface atakuje

... tej podstawie możemy stwierdzić, że cyberprzestępcy nieustannie monitorują stan swojej infrastruktury. Nie chcą dopuścić do zbyt dużego spadku liczby serwerów, ponieważ ... rozproszone po całym świecie i pochodziły od różnych dostawców usług internetowych, tak aby trudniej było je zablokować. Jednak ciągle większość serwerów robaka Koobface znajduje ...

-

![Badanie satysfakcji klienta [© Minerva Studio - Fotolia.com] Badanie satysfakcji klienta]()

Badanie satysfakcji klienta

... . Dobra znajomość nie tylko jego potrzeb, ale także satysfakcji płynącej z nabywanych produktów czy usług przez konsumentów, pozwala pokierować firmą tak, aby przynosiła ona jak ... najistotniejszych elementów wiodących do zadowolenia bądź niezadowolenia klientów. Tak więc dobrze przeprowadzone badanie oraz prawidłowo wyciągnięte wnioski mogą ...

-

![Sklep iTunes zaatakowany przez hakerów Sklep iTunes zaatakowany przez hakerów]()

Sklep iTunes zaatakowany przez hakerów

... nie chodziło o zakup konkretnych aplikacji ani muzyki. Atak opierał się na czym innym. Oszust kupował… swoje własne aplikacje, które figurowały na stronie sklepu jako aplikacje z działu „książki”, lecz w rzeczywistości były złośliwym oprogramowaniem. Kupił ich tak ... ochotę. Sytuacja przypomina tę z aplikacjami na Facebooku. Tak zwane farmy aplikacji ...

-

![Karty debetowe - szanse i możliwości [© Scanrail - Fotolia.com] Karty debetowe - szanse i możliwości]()

Karty debetowe - szanse i możliwości

... Działając na rynkach wschodzących banki powinny wykazać się bardziej pro aktywnym podejściem do edukowania klientów oraz aktywną współpracą ze sprzedawcami tak, by podnieść procent użytkowania kart debetowych, szczególnie w punktach sprzedaży przy użyciu terminala płatniczego. Użycie kart debetowych w punktach handlowo-usługowych na niektórych ...

-

![Polski konsument lubi promocje [© Scanrail - Fotolia.com] Polski konsument lubi promocje]()

Polski konsument lubi promocje

... szukać konkretnego proszku do prania w kolejnym punkcie handlowym. Na Węgrzech zrobiłaby tak co trzecia osoba, a w Czechach co czwarta. Wobec marek artykułów spożywczych poziom ... Węgrzy (95 procent dobrze zorientowanych klientów), jednak nad Wisłą zaledwie 5 procent mniej nie zwraca uwagi na metki na towarach. Sugerujemy się też promocjami. Trzy ...

-

![Beta Firefoks 4 z nowymi funkcjami [© Nmedia - Fotolia.com] Beta Firefoks 4 z nowymi funkcjami]()

Beta Firefoks 4 z nowymi funkcjami

... ich do serwera, a także nie śledzi miejsc odwiedzanych przez użytkownika. Oznacza to, że korzystanie z Firefox Sync nie wiąże się z ograniczaniem prywatności użytkownika. ... stron i przełączanie między nimi lub między całymi grupami otwartych kart. Tak, jak poprzednie wersje, tak i ta wersja beta zawiera w sobie dodatek Feedback z Mozilla Labs ...

-

![Oszustwa internetowe - tendencje w 2011 [© stoupa - Fotolia.com] Oszustwa internetowe - tendencje w 2011]()

Oszustwa internetowe - tendencje w 2011

... i zagrożeń skierowanych przeciw urządzeniom bezprzewodowym mobilnym. Narazi zarówno prywatne dane użytkowników, jak i dane przedsiębiorstw na bardzo wysokie ryzyko. Platformy Apple: nie da się już ukrywać Jak dotąd, platforma Mac OS stosunkowo rzadko padała ofiarą cyberataków. Jednak McAfee Labs ostrzega, że w 2011 ...

-

![Kaspersky Lab: szkodliwe programy XII 2010 Kaspersky Lab: szkodliwe programy XII 2010]()

Kaspersky Lab: szkodliwe programy XII 2010

... programów z rodziny Trojan-Downloader.Java.OpenConnection. Programy te zachowują się prawie tak samo jak exploity podczas ataków drive-by, jednak zamiast wykorzystywania luk w ... już wcześniej, wygląda jednak na to, że popularność fałszywych archiwów nie spada. Wykorzystywana przez nie metoda jest wysoce skuteczna – gdy użytkownik szuka czegoś za ...

-

![Świat: wydarzenia tygodnia 18/2011 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 18/2011]()

Świat: wydarzenia tygodnia 18/2011

... naftowej ma charakter przejściowy - tak uważa Fed. Chiny ... tak uważa Fed. Polityka luzowania ilościowego będzie kontynuowana prawdopodobnie do końca, w wyniku czego rząd USA skupi obligacje skarbowe warte 600 mld dolarów (zgodnie z zapowiedzią sprzed kilku miesięcy). Zakończenie tego programu będzie miało miejsce na koniec tego półrocza. Jednak nie ...

-

![Rynek surowców coraz mniej przewidywalny [© christian42 - Fotolia.com] Rynek surowców coraz mniej przewidywalny]()

Rynek surowców coraz mniej przewidywalny

... Wydaje się, że właśnie wchodzimy w nową erę, w której cenę ropy determinować będzie tak wiele różnych czynników, że stanie się ona jeszcze bardziej nieprzewidywalna. ... w USA - dziś stanowi już ponad połowę łącznej produkcji, a jego wydobycie stale rośnie. Tak gwałtowny wzrost produkcji gazu łupkowego stawia pod znakiem zapytania opłacalność szeregu ...

-

![Polska: wydarzenia tygodnia 21/2011 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 21/2011]()

Polska: wydarzenia tygodnia 21/2011

... proc. Eksperci tej organizacji są jednak zdania, że bez dodatkowych ograniczeń w wydatkach budżetowych rządowi nie uda się jednak obniżyć deficytu sektora finansów publicznych do poziomu ... w niemal 100 specjalistycznych roboczych sekcjach. Nie widzę możliwości przedstawienia wniosków ze spotkania się tak dużej liczby uczestników Kongresu, więc w ...

-

![Fałszywe antywirusy na Skype'ie Fałszywe antywirusy na Skype'ie]()

Fałszywe antywirusy na Skype'ie

... komputerowo wiadomości głosowych, ostrzegających użytkowników, że bezpieczeństwo ich komputerów nie jest up-to-date, kierując ich do specjalnej strony internetowej, ... technologii w Sophos. "Osobiście nie zaufałbym żadnemu produktowi, który reklamuje się za pomocą spamu przez Skype'a i prezentuje się w tak podstępny sposób." Użytkownicy Skype'a, ...

-

![Trend Micro Mobile Security - Personal Edition [© Nmedia - Fotolia.com] Trend Micro Mobile Security - Personal Edition]()

Trend Micro Mobile Security - Personal Edition

... wymazać zawartość pamięci, chroniąc w ten sposób wrażliwe dane. Jeśli urządzenie nie może zostać namierzone, można je zablokować korzystając ze strony ... samej bazie reputacji, która chroni klientów Trend Micro na całym świecie. „Przy tak olbrzymiej ilości informacji przechowywanych i przesyłanych przy pomocy urządzeń mobilnych użytkownicy muszą ...

-

![Polskie firmy redukują inwestycje Polskie firmy redukują inwestycje]()

Polskie firmy redukują inwestycje

... mniejszy wpływ miały prognozy rozwoju gospodarczego, wysokość stóp procentowych oraz konieczność spełnienia wymogów dotyczących ochrony środowiska naturalnego – dodaje Jakub Kostecki. Tak się dzieje w przypadku całej gospodarki, ale jeśli przyjrzeć się poszczególnym branżom oraz firmom w zależności od ich wielkości, widać różnicę w postrzeganiu ...

-

![Dokąd na wyjazd sylwestrowy? [© Scanrail - Fotolia.com] Dokąd na wyjazd sylwestrowy?]()

Dokąd na wyjazd sylwestrowy?

... to: Wiedeń, Budapeszt, Praga, Bratysława i Wilno. Najczęściej oferta obejmuje wyjazd z 3 noclegami, tak żeby poza zabawą sylwestrową mieć możliwość pospacerować o mieście i zrelaksować ... się na taki wyjazd wiedzą, że płacą raz jeszcze w Polsce. Nie ma możliwości, tak jak w przypadku wyjazdów do europejskich stolic, wykupienia uczestnictwa w imprezie ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Chiny regulują internet [© stoupa - Fotolia.com] Chiny regulują internet](https://s3.egospodarka.pl/grafika/Chiny/Chiny-reguluja-internet-MBuPgy.jpg)

![Wirusy i robaki IX 2005 [© Scanrail - Fotolia.com] Wirusy i robaki IX 2005](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-i-robaki-IX-2005-apURW9.jpg)

![Jaka jest dzisiejsza młodzież [© Scanrail - Fotolia.com] Jaka jest dzisiejsza młodzież](https://s3.egospodarka.pl/grafika/mlodziez/Jaka-jest-dzisiejsza-mlodziez-apURW9.jpg)

![Zintegrowane dyski twarde nadchodzą [© violetkaipa - Fotolia.com] Zintegrowane dyski twarde nadchodzą](https://s3.egospodarka.pl/grafika/dyski-twarde/Zintegrowane-dyski-twarde-nadchodza-SdaIr2.jpg)

![Tydzień 1/2007 (01-07.01.2007) [© Alexandr Mitiuc Fotolia.com] Tydzień 1/2007 (01-07.01.2007)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-1-2007-01-07-01-2007-12AyHS.jpg)

![Tydzień 4/2007 (22-28.01.2007) [© Alexandr Mitiuc Fotolia.com] Tydzień 4/2007 (22-28.01.2007)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-4-2007-22-28-01-2007-12AyHS.jpg)

![Twoja doba ma 43 godziny [© Scanrail - Fotolia.com] Twoja doba ma 43 godziny](https://s3.egospodarka.pl/grafika/media/Twoja-doba-ma-43-godziny-apURW9.jpg)

![Atak pharming przez plik wideo o iPhone [© stoupa - Fotolia.com] Atak pharming przez plik wideo o iPhone](https://s3.egospodarka.pl/grafika/pharming/Atak-pharming-przez-plik-wideo-o-iPhone-MBuPgy.jpg)

![Tydzień 45/2008 (03-09.11.2008) [© Alexandr Mitiuc Fotolia.com] Tydzień 45/2008 (03-09.11.2008)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-45-2008-03-09-11-2008-12AyHS.jpg)

![Tydzień 11/2009 (09-15.03.2009) [© RVNW - Fotolia.com] Tydzień 11/2009 (09-15.03.2009)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-11-2009-09-15-03-2009-sNRO59.jpg)

![Zagrożenia w Internecie VII-IX 2009 [© stoupa - Fotolia.com] Zagrożenia w Internecie VII-IX 2009](https://s3.egospodarka.pl/grafika/F-Secure/Zagrozenia-w-Internecie-VII-IX-2009-MBuPgy.jpg)

![Badanie satysfakcji klienta [© Minerva Studio - Fotolia.com] Badanie satysfakcji klienta](https://s3.egospodarka.pl/grafika/badania-marketingowe/Badanie-satysfakcji-klienta-iG7AEZ.jpg)

![Karty debetowe - szanse i możliwości [© Scanrail - Fotolia.com] Karty debetowe - szanse i możliwości](https://s3.egospodarka.pl/grafika/karty-debetowe/Karty-debetowe-szanse-i-mozliwosci-apURW9.jpg)

![Polski konsument lubi promocje [© Scanrail - Fotolia.com] Polski konsument lubi promocje](https://s3.egospodarka.pl/grafika/polscy-konsumenci/Polski-konsument-lubi-promocje-apURW9.jpg)

![Beta Firefoks 4 z nowymi funkcjami [© Nmedia - Fotolia.com] Beta Firefoks 4 z nowymi funkcjami](https://s3.egospodarka.pl/grafika/Mozilla/Beta-Firefoks-4-z-nowymi-funkcjami-Qq30bx.jpg)

![Oszustwa internetowe - tendencje w 2011 [© stoupa - Fotolia.com] Oszustwa internetowe - tendencje w 2011](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Oszustwa-internetowe-tendencje-w-2011-MBuPgy.jpg)

![Świat: wydarzenia tygodnia 18/2011 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 18/2011](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-18-2011-12AyHS.jpg)

![Rynek surowców coraz mniej przewidywalny [© christian42 - Fotolia.com] Rynek surowców coraz mniej przewidywalny](https://s3.egospodarka.pl/grafika/rynek-surowcow/Rynek-surowcow-coraz-mniej-przewidywalny-zaGbha.jpg)

![Polska: wydarzenia tygodnia 21/2011 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 21/2011](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-21-2011-vgmzEK.jpg)

![Trend Micro Mobile Security - Personal Edition [© Nmedia - Fotolia.com] Trend Micro Mobile Security - Personal Edition](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-Mobile-Security-Personal-Edition-Qq30bx.jpg)

![Dokąd na wyjazd sylwestrowy? [© Scanrail - Fotolia.com] Dokąd na wyjazd sylwestrowy?](https://s3.egospodarka.pl/grafika/oferty-turystyczne/Dokad-na-wyjazd-sylwestrowy-apURW9.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju [© sasun Bughdaryan - Fotolia.com] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-jeszcze-w-maju-266937-150x100crop.jpg)

![Podatek od nieruchomości 2025 - czy właściciele i najemcy centrów handlowych zapłacą więcej? [© Dimitris Vetsikas z Pixabay] Podatek od nieruchomości 2025 - czy właściciele i najemcy centrów handlowych zapłacą więcej?](https://s3.egospodarka.pl/grafika2/podatek-od-nieruchomosci/Podatek-od-nieruchomosci-2025-czy-wlasciciele-i-najemcy-centrow-handlowych-zaplaca-wiecej-263510-150x100crop.jpg)

![Co czwartego Polaka nie stać na wakacje, jeszcze gorzej mają Rumuni i Grecy [© wygenerowane przez AI] Co czwartego Polaka nie stać na wakacje, jeszcze gorzej mają Rumuni i Grecy [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/wakacje/Co-czwartego-Polaka-nie-stac-na-wakacje-jeszcze-gorzej-maja-Rumuni-i-Grecy-268421-50x33crop.jpg) Co czwartego Polaka nie stać na wakacje, jeszcze gorzej mają Rumuni i Grecy

Co czwartego Polaka nie stać na wakacje, jeszcze gorzej mają Rumuni i Grecy

![Jak wojna i geopolityka zmieniły ceny mieszkań przy granicy? [© pixabay.com] Jak wojna i geopolityka zmieniły ceny mieszkań przy granicy?](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Jak-wojna-i-geopolityka-zmienily-ceny-mieszkan-przy-granicy-268628-150x100crop.jpg)

![Sprytne kupno mieszkania. 7 wskazówek dla przyszłych nabywców [© pixabay.com] Sprytne kupno mieszkania. 7 wskazówek dla przyszłych nabywców](https://s3.egospodarka.pl/grafika2/kupno-mieszkania/Sprytne-kupno-mieszkania-7-wskazowek-dla-przyszlych-nabywcow-268623-150x100crop.jpg)

![Transport międzynarodowy pod presją: składki ZUS wzrosną o setki złotych [© pixabay.com] Transport międzynarodowy pod presją: składki ZUS wzrosną o setki złotych](https://s3.egospodarka.pl/grafika2/transport/Transport-miedzynarodowy-pod-presja-skladki-ZUS-wzrosna-o-setki-zlotych-268626-150x100crop.jpg)

![Jak odróżnić legalny MLM od piramidy finansowej? Poradnik sprzedaży bezpośredniej [© wygenerowane przez AI] Jak odróżnić legalny MLM od piramidy finansowej? Poradnik sprzedaży bezpośredniej](https://s3.egospodarka.pl/grafika2/piramida-finansowa/Jak-odroznic-legalny-MLM-od-piramidy-finansowej-Poradnik-sprzedazy-bezposredniej-268622-150x100crop.png)

![Deweloperzy hamują sprzedaż mieszkań, ale nie podnoszą cen [© pixabay.com] Deweloperzy hamują sprzedaż mieszkań, ale nie podnoszą cen](https://s3.egospodarka.pl/grafika2/oferta-mieszkan/Deweloperzy-hamuja-sprzedaz-mieszkan-ale-nie-podnosza-cen-268616-150x100crop.jpg)

![Jak AI zmienia pracę programistów? Nowe kompetencje, oczekiwania i wyzwania zawodowe [© wygenerowane przez AI] Jak AI zmienia pracę programistów? Nowe kompetencje, oczekiwania i wyzwania zawodowe](https://s3.egospodarka.pl/grafika2/programista/Jak-AI-zmienia-prace-programistow-Nowe-kompetencje-oczekiwania-i-wyzwania-zawodowe-268620-150x100crop.png)

![Fakturowanie bez papieru i PDF. Jak KSeF zmieni życie 2,8 mln firm [© wygenerowane przez AI] Fakturowanie bez papieru i PDF. Jak KSeF zmieni życie 2,8 mln firm](https://s3.egospodarka.pl/grafika2/Krajowy-System-e-Faktur/Fakturowanie-bez-papieru-i-PDF-Jak-KSeF-zmieni-zycie-2-8-mln-firm-268619-150x100crop.png)