-

![Pokolenie Y zmienia sektor bankowy [© SVLuma - Fotolia.com] Pokolenie Y zmienia sektor bankowy]()

Pokolenie Y zmienia sektor bankowy

Sektor bankowy staje przed widmem utraty klientów i spadku rentowności. Co jest odpowiedzialne za to zagrożenie? Jak wynika z jedenastego rocznego Światowego Raportu Bankowości Detalicznej (World Retail Banking Report - WRBR) w dużej mierze przyczyną jest tu spadek tzw. pozytywnych doświadczeń klientów bankowości detalicznej. Co jest jego powodem? ...

-

![Zaawansowane ataki hakerskie w Europie 2013 [© ra2 studio - Fotolia.com] Zaawansowane ataki hakerskie w Europie 2013]()

Zaawansowane ataki hakerskie w Europie 2013

Częstotliwość zaawansowanych ataków hakerskich wycelowanych w europejskie przedsiębiorstwa ciągle rośnie - z najnowszego raportu dotyczącego zaawansowanych zagrożeń Regional Advanced Threat Report for Europe wynika, że w ostatnich trzech miesiącach ubiegłego roku dzienna liczba włamań do systemów firmowych sięgała 370. Ponad 70 procent z tych ...

-

![BMW zwycięzcą Global Randstad Award 2014 [© alphaspirit - Fotolia.com] BMW zwycięzcą Global Randstad Award 2014]()

BMW zwycięzcą Global Randstad Award 2014

BMW triumfuje w pierwszym ogólnoświatowym rankingu najlepszych pracodawców Global Randstad Award 2014. Zwycięzcę doceniono m.in. za atrakcyjny system wynagrodzeń i benefitów oferowanych pracownikom, przyjazną atmosferę w pracy oraz silne kierownictwo. Na podium znalazły się również firmy Sony i Samsung. Międzynarodowy koncern BMW zdobył wręczaną w ...

-

![smartDOM z nową promocją i Paszport Korzyści [© evgenyatamanenko - Fotolia.com] smartDOM z nową promocją i Paszport Korzyści]()

smartDOM z nową promocją i Paszport Korzyści

Plus i Cyfrowy Polsat wprowadziły w ramach programu smartDOM promocję dla obecnych klientów – „Drugi produkt za połówkę, trzeci za złotówkę”. Klienci będą też mogli uczestniczyć w programie lojalnościowym – Paszport Korzyści i wygrywać nagrody w postaci promocji, rabatów u Partnerów, a także bilety na Mistrzostwa Świata w Piłce Siatkowej Mężczyzn ...

-

![Polscy pracownicy inni niż Niemcy [© Syda Productions - Fotolia.com] Polscy pracownicy inni niż Niemcy]()

Polscy pracownicy inni niż Niemcy

Wydawałoby się, że w większości przypadków wysokość wynagrodzenia jest czynnikiem przesądzającym o wyborze tego, a nie innego pracodawcy. Tymczasem z raportu opracowanego przez firmę doradczą STAUFEN wynika, że np. dla Chińczyka równie ważne są dobre perspektywy rozwoju, a dla Brazylijczyka szolenia organizowane przez pracodawcę. Najnowszy raport ...

-

![Phishing: trendy marzec 2014 [© WavebreakMediaMicro - Fotolia.com] Phishing: trendy marzec 2014]()

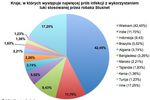

Phishing: trendy marzec 2014

Według najnowszego raportu „Online Fraud Report” , opublikowanego przez RSA, trendy w atakach typu phishing nie przedstawiają się optymistycznie. W marcu zidentyfikowano ponad 42,5 tys. ataków tego typu, czyli o 15% więcej niż w lutym. Najczęściej atakowane są marki amerykańskie i brytyjskie, a łączne straty finansowe szacowane są na sumę 362 ...

-

![Użytkownicy Facebooka pod ochroną F-Secure [© Sondem - Fotolia.com] Użytkownicy Facebooka pod ochroną F-Secure]()

Użytkownicy Facebooka pod ochroną F-Secure

W celu ochrony swoich użytkowników, Facebook postanowił podjąć współpracę z fińską firmą F-Secure. Osoby korzystające z serwisu nie będą więc musiały obawiać się, że padną ofiarą twórców złośliwego oprogramowania. Narzędzie firmy F-Secure bezpłatnie poinformuje o wykrytym zagrożeniu i – za zgodą użytkownika – natychmiast je usunie. Facebook, z ...

-

![Świat: wydarzenia tygodnia 21/2014 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 21/2014]()

Świat: wydarzenia tygodnia 21/2014

Amerykańska gospodarka w dalszym ciągu jest liderem. Jednak jej wychodzenie z kryzysu 2008 roku nie jest tak proste, jak planowano. Jak wiadomo Rezerwa Federalna uruchomiła wówczas program stymulacyjny, który miał usunąć zagrożenia i ustabilizować wzrost gospodarczy. Ten problem był ostatnio jednym z głównych tematów dyskusji bankierów banku ...

-

![Trend Micro: zagrożenia internetowe I kw. 2014 [© lolloj - Fotolia.com] Trend Micro: zagrożenia internetowe I kw. 2014]()

Trend Micro: zagrożenia internetowe I kw. 2014

Cyberprzestępcy nie zwalniają w poszukiwaniach nowych sposobów dokonywania kradzieży - tak wynika z najnowszego raportu opracowanego przez Trend Micro. Na platformie Android znajduje się obecnie ponad 2 miliony aplikacji i zagrożeń wysokiego ryzyka, a trend wzrostowy niezmiennie się utrzymuje. Jednym z zaskakujących celów przestępców sieciowych ...

-

![Prognoza ekonomiczna wg Euler Hermes [© vege - Fotolia.com] Prognoza ekonomiczna wg Euler Hermes]()

Prognoza ekonomiczna wg Euler Hermes

Euler Hermes prezentuje informację o kierunkach i zagrożeniach dla światowego wzrostu gospodarczego. Opracowanie sporządzono na podstawie najświeższego, majowego Przeglądu Ekonomicznego. Na szczególną uwagę czytelnika zasługuje z pewnością umieszczenie Francji i Niemiec, głównych partnerów gospodarczych naszego kraju, wśród rynków ekonomicznie ...

-

![Dr. Web: zagrożenia dla urządzeń mobilnych V 2014 [© yuriy - Fotolia.com] Dr. Web: zagrożenia dla urządzeń mobilnych V 2014]()

Dr. Web: zagrożenia dla urządzeń mobilnych V 2014

Firma Doctor Web przedstawiła przegląd najpopularniejszych zagrożeń dla urządzeń mobilnych z Androidem, z którymi użytkownicy spotkali się w maju bieżącego roku. Najczęściej wykrywanym malware był w analizowanym okresie Android.SmsBot.120.origin, którego wykryto na 235,383 urządzeniach. Drugie miejsce zajął Android.Backdoor.69.origin, a niechlubne ...

-

![Ransomware szyfrujący pliki atakuje system Android Ransomware szyfrujący pliki atakuje system Android]()

Ransomware szyfrujący pliki atakuje system Android

Użytkownicy smartfonów i tabletów z Androidem muszą zachować szczególną ostrożność przy pobieraniu nowych aplikacji – analitycy zagrożeń z firmy ESET przechwycili pierwszy w historii złośliwy program typu ransomware, szyfrujący pliki, który atakuje urządzenia mobilne. Zdjęcia, dokumenty i filmy zapisane na karcie pamięci zostają zaszyfrowane, a ...

-

![Świat: wydarzenia tygodnia 23/2014 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 23/2014]()

Świat: wydarzenia tygodnia 23/2014

Przywódcy w trakcie ostatniego spotkania G7 omówili najważniejsze dziś problemy współczesnego świata. Głównym tematem był problem bezpieczeństwa energetycznego. Poruszono też sprawy zagrożenia klimatycznego i przygotowań do podpisania nowego porozumienia , które zastąpi protokół z Kioto i ma być przyjęte w 2015 roku w Paryżu. Transatlantycka umowa ...

-

![Jak wygląda bezpieczeństwo dzieci w Internecie? [© Syda Productions - Fotolia.com] Jak wygląda bezpieczeństwo dzieci w Internecie?]()

Jak wygląda bezpieczeństwo dzieci w Internecie?

Internet to kopalnia wiedzy, ale też źródło poważnych zagrożeń, na które w sposób szczególny narażeni są zwłaszcza jego najmłodsi użytkownicy. Jak wygląda bezpieczeństwo dzieci w Internecie? Postanowiła przyjrzeć się temu firma EMC Poland, globalny lider w obszarze tworzenia i odtwarzania kopii zapasowych, dostarczający także rozwiązania dla ...

-

![Jak skutecznie odeprzeć ataki DDoS? [© ducdao - Fotolia.com] Jak skutecznie odeprzeć ataki DDoS?]()

Jak skutecznie odeprzeć ataki DDoS?

Ataki DDoS należą do grupy najstarszych zagrożeń w Internecie, jednak wciąż plasują się w czołówce największych sieciowych plag. Wraz z rozwojem systemów bezpieczeństwa ewoluowały, a ich głównym celem stały się aplikacje i usługi. Obecnie mogą ukrywać się w warstwie 3, 4 lub 7, co dalece utrudnia ich wykrywanie. Stosując się do pewnych wytycznych ...

-

![Jakie inwestycje zwiększą bezpieczeństwo IT? [© Melpomene - Fotolia.com] Jakie inwestycje zwiększą bezpieczeństwo IT?]()

Jakie inwestycje zwiększą bezpieczeństwo IT?

Aby chronić firmę przed zagrożeniami, a jednocześnie podnosić jej wydajność, konieczne jest przyspieszenie inwestycji technologicznych - głosi najnowszy raport rady Security for Business Innovation Council (SBIC), opublikowany przez RSA. W nowym raporcie przygotowanym przez radę Security for Business Innovation Council i opublikowanym przez RSA, ...

-

![Havex: trojan atakujący sieci energetyczne [© Michael Gellner - Fotolia.com] Havex: trojan atakujący sieci energetyczne]()

Havex: trojan atakujący sieci energetyczne

Nowe zagrożenie stworzone w celu ataków na infrastrukturę przemysłową – trojan Havex, zostało właśnie wykryte przez specjalistów F-Secure. Na jego celowniku znalazły się systemy zarządzania ICS/SCADA, które odpowiadają za nadzór przebiegu procesów technologicznych i produkcyjnych. Oprogramowanie Remote Access Trojan, będące jednym z komponentów ...

-

![Inteligentne domy kwestią czasu? Inteligentne domy kwestią czasu?]()

Inteligentne domy kwestią czasu?

Obawy związane z bezpieczeństwem danych i złośliwym oprogramowaniem dominują wśród wskazywanych przez uczestników badania przeprowadzonego przez firmę FORTINET zagrożeń związanych z integracją domowej elektroniki i sprzętu AGD z globalną siecią. Równocześnie większość ankietowanych z 11 uwzględnionych w badaniu krajów żywi przekonanie, że Internet ...

-

![Rynek pracy w UE: pokryzysowe realia "straconego pokolenia" [© luanateutzi - Fotolia.com] Rynek pracy w UE: pokryzysowe realia "straconego pokolenia"]()

Rynek pracy w UE: pokryzysowe realia "straconego pokolenia"

Chociaż nie doświadczyli wojny, jak ich dziadkowie, to w przeciwieństwie do rodziców, muszą zmagać się z głębokim kryzysem gospodarczym. Wysokie bezrobocie, stagnacja wynagrodzeń i niewielkie szanse na awans w połączeniu z nieuchronnym kredytem hipotecznym to warunki, które definiują europejskie „stracone pokolenie”. Jak głębokie piętno na młodych ...

-

![Najlepsza pogoda w Walencji, Kraków na miejscu 17 Najlepsza pogoda w Walencji, Kraków na miejscu 17]()

Najlepsza pogoda w Walencji, Kraków na miejscu 17

Walencja zdobyła pierwszą w historii Europejską Nagrodę Pogodową dla najlepszego miasta na kilkudniową wycieczkę. Wśród polskich miast zwyciężył Kraków (miejsce 17 w rankingu Top40) przed Wrocławiem i Warszawą. Uznaniem cieszą się ośrodki miejskie usytuowane wzdłuż wybrzeża Hiszpanii, z kolei na "zadowolenie pogodowe" turystów nie mogą liczyć ...

-

![McAffe: złośliwe oprogramowanie na urządzenia mobilne [© Pavel Ignatov - Fotolia.com] McAffe: złośliwe oprogramowanie na urządzenia mobilne]()

McAffe: złośliwe oprogramowanie na urządzenia mobilne

McAfee Labs przedstawia najnowszy raport (McAfee Labs Threats Report: June 2014) dotyczący zagrożeń, z jakimi mogą spotkać się użytkownicy urządzań mobilnych. Jego autorzy zwracają uwagę na taktykę cyberprzestępców, którzy z powodzeniem wykorzystują popularność, funkcje i słabe punkty legalnych aplikacji. Okazuje się zatem, że twórcy aplikacji ...

-

![FireEye: lepsza ochrona poczty elektronicznej [© Gajus - Fotolia.com] FireEye: lepsza ochrona poczty elektronicznej]()

FireEye: lepsza ochrona poczty elektronicznej

Firma FireEye, Inc. wprowadza na rynek nową wersję programu FireEye Email Threat Prevention Cloud – do zaawansowanych funkcji wykrywania zagrożeń dodano w nim tradycyjne zabezpieczenia poczty elektronicznej, takie jak ochrona przed spamem i wirusami. Wprowadzane rozwiązanie zapewnia więc kompleksowe bezpieczeństwo poczty, a także łatwy w obsłudze ...

-

![2/3 Polaków nagradza dzieci za wyniki w nauce [© Anatoliy Samara Fotolia.com] 2/3 Polaków nagradza dzieci za wyniki w nauce]()

2/3 Polaków nagradza dzieci za wyniki w nauce

Niemal połowa polskich rodziców uważa, że dziecko powinno dostawać kieszonkowe już od pierwszych lat szkoły - wynika z badania zrealizowanego przez PROFI CREDIT Poland. O ile temu stanowisku należy przyklasnąć, o tyle nieco kontrowersji może budzić fakt, że 65 procent respondentów z Polski sądzi, iż pieniądze są stosowną nagrodą za dobre wyniki w ...

-

![Korporacje a bezpieczeństwo danych w chmurze [© ra2 studio - Fotolia.com] Korporacje a bezpieczeństwo danych w chmurze]()

Korporacje a bezpieczeństwo danych w chmurze

O wygodzie, jaką daje możliwość przechowywania plików w oparciu o technologię chmury, nie trzeba chyba nikogo przekonywać. Niezaprzeczalny komfort tego rozwiązania nieodłącznie jednak jest związany z licznymi zagrożeniami - luki istniejące w zabezpieczeniach tej usługi stanowią poważne niebezpieczeństwo dla informacji osobistych. Eksperci z ...

-

![ESET: zagrożenia internetowe VI 2014 ESET: zagrożenia internetowe VI 2014]()

ESET: zagrożenia internetowe VI 2014

W czerwcu najwięcej infekcji na świecie, podobnie jak w ubiegłym miesiącu, spowodował robak Win32/Bundpil – wynika z zestawienia przygotowanego przez ESET. W rankingu pojawiły się dwie nowości, w tym jedna na miejscu drugim – JS/Kryptik.I. Dodatkowo ESET przestrzega przed nowym zagrożeniem, wykorzystującym lukę w programach Microsoft Word, aby ...

-

!["Najlepsze" aplikacje mobilne do wyłudzania pieniędzy [© vege - Fotolia.com] "Najlepsze" aplikacje mobilne do wyłudzania pieniędzy]()

"Najlepsze" aplikacje mobilne do wyłudzania pieniędzy

Złośliwe oprogramowanie typu Ransomware, dotychczas tworzone z myślą o wyłudzaniu pieniędzy od użytkowników komputerów osobistych, coraz odważniej wkracza na rynek urządzeń mobilnych. W 2013 roku pojawiły się pierwsze takie zagrożenia zarówno na system iOS, jak i Android, a ich liczba wzrasta w szybkim tempie. Specjaliści z laboratorium FortiGuard ...

-

![Phishing: wzrost liczby nowych sygnatur Phishing: wzrost liczby nowych sygnatur]()

Phishing: wzrost liczby nowych sygnatur

W pierwszej połowie 2014 r. eksperci Kaspersky Lab odnotowali gwałtowny wzrost liczby nowych sygnatur dodawanych do bazy firmy – miesięczna średnia zwiększyła się do 113 500 (wzrost na poziomie 17,5% w porównaniu do 2013 r.). Odsyłacze do fałszywych stron są ponadto szybko usuwane, co wyznacza nowy kierunek rozwoju produktów chroniących przed tego ...

-

![Już niedługo zakupy na Facebooku? [© Maksym Yemelyanov - Fotolia.com] Już niedługo zakupy na Facebooku?]()

Już niedługo zakupy na Facebooku?

Za jakiś czas na Facebooku pojawią się oferty produktów i usług, które będzie można kupić bezpośrednio poprzez serwis społecznościowy. Firma testuje właśnie nową usługę. Czy może ona zagrozić największym graczom na rynku e-commerce? Usługa ma umożliwiać użytkownikom serwisu społecznościowego dokonywanie zakupów bez opuszczania go. Przy niektórych ...

-

![Cyberprzestępczość na wakacjach - jak się ustrzec? [© cunaplus - Fotolia] Cyberprzestępczość na wakacjach - jak się ustrzec?]()

Cyberprzestępczość na wakacjach - jak się ustrzec?

Podczas podróży ryzyko związane z cyberprzestępczością wzrasta, dlatego warto pamiętać o odpowiednim zabezpieczeniu urządzeń na wypadek padnięcia ofiarą internetowego oszustwa. Eksperci z Kaspersky Lab przygotowali zestaw praktycznych porad, które pozwolą ustrzec się przed zagrożeniami. Rezerwacja wakacji Po znalezieniu wiarygodnej strony, na ...

-

![Zagrożenia internetowe - Polacy świadomi [© Gajus - Fotolia.com] Zagrożenia internetowe - Polacy świadomi]()

Zagrożenia internetowe - Polacy świadomi

Jak wynika z badań przeprowadzonych przez Interaktywny Instytut Badań Rynkowych na zlecenie EMC Poland, Polacy są świadomi zagrożeń internetowych i starają się przed nimi chronić – aż 71% badanych używa silnych haseł w celu zabezpieczenia komputerów i urządzeń mobilnych, natomiast 90% nie pozwala osobom postronnym korzystać ze swojego sprzętu. ...

-

![Luka wykorzystywana przez robaka Stuxnet ciągle groźna Luka wykorzystywana przez robaka Stuxnet ciągle groźna]()

Luka wykorzystywana przez robaka Stuxnet ciągle groźna

Pierwsze doniesienia o pojawieniu się luki CVE-2010-2568 pojawiły się przed czterema laty, wraz z wykryciem robaka Stuxnet, który zaatakował elektrownię w Iranie. Okazuje się, że ta luka w Windowsie ciągle stanowi zagrożenie - w okresie od listopada 2013 do czerwca 2014 natknęło się na nią aż 19 milionów internautów na świecie. Luka CVE-2010-2568 ...

-

![Świat: wydarzenia tygodnia 33/2014 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 33/2014]()

Świat: wydarzenia tygodnia 33/2014

Cena ropy Brent osiągnęła najniższy poziom od 13 miesięcy, a obawy związane z rosnącą nadpodażą przyćmiły ryzyko zakłóceń podaży i w pewnym sensie odwróciły uwagę inwestorów od tego zagrożenia. W efekcie trwa likwidacja spekulacyjnych długich pozycji netto, związana m.in. ze zmianami krzywej forward, które wpłynęły na obniżenie atrakcyjności ...

-

![Europa: wydarzenia tygodnia 33/2014 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 33/2014]()

Europa: wydarzenia tygodnia 33/2014

W czerwcu spadł polski eksport do Niemiec i strefy euro, po raz pierwszy od wielu miesięcy – tak interpretuje wstępne dane GUS część ekonomistów. Jeśli te prognozy się potwierdzą, to wzrosną szanse na obniżki stóp procentowych przez RPP. Tym bardziej że w drugim kwartale wyhamowała dynamika wynagrodzeń, a inflację dodatkowo obniży rosyjskie ...

-

![Kondycja sektora MMŚP 2014 [© Robert Kneschke - Fotolia.com] Kondycja sektora MMŚP 2014]()

Kondycja sektora MMŚP 2014

W bieżącym roku mikro-, małe i średnie przedsiębiorstwa dość ostrożnie podejmują decyzje związane z zatrudnianiem, wynagrodzeniami oraz inwestycjami. Ciągle dość duża grupa przedsiębiorców (20 procent) obawia się spadku dochodów. Jednocześnie prognozy na przyszły rok są o wiele bardziej obiecujące – wynika z badania „Monitoring kondycji sektora ...

-

![Domowe urządzenia multimedialne nieodporne na cyberataki Domowe urządzenia multimedialne nieodporne na cyberataki]()

Domowe urządzenia multimedialne nieodporne na cyberataki

David Jacoby, analityk bezpieczeństwa z Kaspersky Lab, przeprowadził eksperyment badawczy we własnym salonie, aby sprawdzić, jak bezpieczny jest jego dom pod kątem cyberzagrożeń. Test miał wykazać, czy sprzęty multimedialne, takie jak urządzenia sieciowe do przechowywania danych (NAS), telewizory smart TV, routery, odtwarzacze Blu-ray itp., są ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Pokolenie Y zmienia sektor bankowy [© SVLuma - Fotolia.com] Pokolenie Y zmienia sektor bankowy](https://s3.egospodarka.pl/grafika2/uslugi-bankowe/Pokolenie-Y-zmienia-sektor-bankowy-136354-150x100crop.jpg)

![Zaawansowane ataki hakerskie w Europie 2013 [© ra2 studio - Fotolia.com] Zaawansowane ataki hakerskie w Europie 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Zaawansowane-ataki-hakerskie-w-Europie-2013-136792-150x100crop.jpg)

![BMW zwycięzcą Global Randstad Award 2014 [© alphaspirit - Fotolia.com] BMW zwycięzcą Global Randstad Award 2014](https://s3.egospodarka.pl/grafika2/tendencje-na-rynku-pracy/BMW-zwyciezca-Global-Randstad-Award-2014-137006-150x100crop.jpg)

![smartDOM z nową promocją i Paszport Korzyści [© evgenyatamanenko - Fotolia.com] smartDOM z nową promocją i Paszport Korzyści](https://s3.egospodarka.pl/grafika2/smartDOM/smartDOM-z-nowa-promocja-i-Paszport-Korzysci-137091-150x100crop.jpg)

![Polscy pracownicy inni niż Niemcy [© Syda Productions - Fotolia.com] Polscy pracownicy inni niż Niemcy](https://s3.egospodarka.pl/grafika2/polscy-pracownicy/Polscy-pracownicy-inni-niz-Niemcy-137473-150x100crop.jpg)

![Phishing: trendy marzec 2014 [© WavebreakMediaMicro - Fotolia.com] Phishing: trendy marzec 2014](https://s3.egospodarka.pl/grafika2/ataki-phishingowe/Phishing-trendy-marzec-2014-137552-150x100crop.jpg)

![Użytkownicy Facebooka pod ochroną F-Secure [© Sondem - Fotolia.com] Użytkownicy Facebooka pod ochroną F-Secure](https://s3.egospodarka.pl/grafika2/Facebook/Uzytkownicy-Facebooka-pod-ochrona-F-Secure-137551-150x100crop.jpg)

![Świat: wydarzenia tygodnia 21/2014 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 21/2014](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-21-2014-12AyHS.jpg)

![Trend Micro: zagrożenia internetowe I kw. 2014 [© lolloj - Fotolia.com] Trend Micro: zagrożenia internetowe I kw. 2014](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-I-kw-2014-138179-150x100crop.jpg)

![Prognoza ekonomiczna wg Euler Hermes [© vege - Fotolia.com] Prognoza ekonomiczna wg Euler Hermes](https://s3.egospodarka.pl/grafika2/sytuacja-gospodarcza/Prognoza-ekonomiczna-wg-Euler-Hermes-138395-150x100crop.jpg)

![Dr. Web: zagrożenia dla urządzeń mobilnych V 2014 [© yuriy - Fotolia.com] Dr. Web: zagrożenia dla urządzeń mobilnych V 2014](https://s3.egospodarka.pl/grafika2/trojany/Dr-Web-zagrozenia-dla-urzadzen-mobilnych-V-2014-138407-150x100crop.jpg)

![Świat: wydarzenia tygodnia 23/2014 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 23/2014](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-23-2014-12AyHS.jpg)

![Jak wygląda bezpieczeństwo dzieci w Internecie? [© Syda Productions - Fotolia.com] Jak wygląda bezpieczeństwo dzieci w Internecie?](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-dzieci-w-internecie/Jak-wyglada-bezpieczenstwo-dzieci-w-Internecie-138765-150x100crop.jpg)

![Jak skutecznie odeprzeć ataki DDoS? [© ducdao - Fotolia.com] Jak skutecznie odeprzeć ataki DDoS?](https://s3.egospodarka.pl/grafika2/ataki-DDoS/Jak-skutecznie-odeprzec-ataki-DDoS-139204-150x100crop.jpg)

![Jakie inwestycje zwiększą bezpieczeństwo IT? [© Melpomene - Fotolia.com] Jakie inwestycje zwiększą bezpieczeństwo IT?](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-informacji/Jakie-inwestycje-zwieksza-bezpieczenstwo-IT-139370-150x100crop.jpg)

![Havex: trojan atakujący sieci energetyczne [© Michael Gellner - Fotolia.com] Havex: trojan atakujący sieci energetyczne](https://s3.egospodarka.pl/grafika2/havex/Havex-trojan-atakujacy-sieci-energetyczne-139408-150x100crop.jpg)

![Rynek pracy w UE: pokryzysowe realia "straconego pokolenia" [© luanateutzi - Fotolia.com] Rynek pracy w UE: pokryzysowe realia "straconego pokolenia"](https://s3.egospodarka.pl/grafika2/rynek-pracy/Rynek-pracy-w-UE-pokryzysowe-realia-straconego-pokolenia-139687-150x100crop.jpg)

![McAffe: złośliwe oprogramowanie na urządzenia mobilne [© Pavel Ignatov - Fotolia.com] McAffe: złośliwe oprogramowanie na urządzenia mobilne](https://s3.egospodarka.pl/grafika2/urzadzenia-mobilne/McAffe-zlosliwe-oprogramowanie-na-urzadzenia-mobilne-140122-150x100crop.jpg)

![FireEye: lepsza ochrona poczty elektronicznej [© Gajus - Fotolia.com] FireEye: lepsza ochrona poczty elektronicznej](https://s3.egospodarka.pl/grafika2/FireEye-Email-Threat-Prevention-Cloud/FireEye-lepsza-ochrona-poczty-elektronicznej-140128-150x100crop.jpg)

![2/3 Polaków nagradza dzieci za wyniki w nauce [© Anatoliy Samara Fotolia.com] 2/3 Polaków nagradza dzieci za wyniki w nauce](https://s3.egospodarka.pl/grafika2/edukacja-ekonomiczna/2-3-Polakow-nagradza-dzieci-za-wyniki-w-nauce-140189-150x100crop.jpg)

![Korporacje a bezpieczeństwo danych w chmurze [© ra2 studio - Fotolia.com] Korporacje a bezpieczeństwo danych w chmurze](https://s3.egospodarka.pl/grafika2/chmura-obliczeniowa/Korporacje-a-bezpieczenstwo-danych-w-chmurze-140264-150x100crop.jpg)

!["Najlepsze" aplikacje mobilne do wyłudzania pieniędzy [© vege - Fotolia.com] "Najlepsze" aplikacje mobilne do wyłudzania pieniędzy](https://s3.egospodarka.pl/grafika2/Ransomware/Najlepsze-aplikacje-mobilne-do-wyludzania-pieniedzy-140570-150x100crop.jpg)

![Już niedługo zakupy na Facebooku? [© Maksym Yemelyanov - Fotolia.com] Już niedługo zakupy na Facebooku?](https://s3.egospodarka.pl/grafika2/Facebook/Juz-niedlugo-zakupy-na-Facebooku-140582-150x100crop.jpg)

![Cyberprzestępczość na wakacjach - jak się ustrzec? [© cunaplus - Fotolia] Cyberprzestępczość na wakacjach - jak się ustrzec?](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cyberprzestepczosc-na-wakacjach-jak-sie-ustrzec-140868-150x100crop.jpg)

![Zagrożenia internetowe - Polacy świadomi [© Gajus - Fotolia.com] Zagrożenia internetowe - Polacy świadomi](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-sieci/Zagrozenia-internetowe-Polacy-swiadomi-141364-150x100crop.jpg)

![Świat: wydarzenia tygodnia 33/2014 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 33/2014](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-33-2014-12AyHS.jpg)

![Europa: wydarzenia tygodnia 33/2014 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 33/2014](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-33-2014-sNRO59.jpg)

![Kondycja sektora MMŚP 2014 [© Robert Kneschke - Fotolia.com] Kondycja sektora MMŚP 2014](https://s3.egospodarka.pl/grafika2/sektor-MSP/Kondycja-sektora-MMSP-2014-142181-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Jaki podatek od nieruchomości zapłacą w 2026 r. właściciele mieszkań i domów? [© wygenerowane przez AI] Jaki podatek od nieruchomości zapłacą w 2026 r. właściciele mieszkań i domów?](https://s3.egospodarka.pl/grafika2/podatki-i-oplaty-lokalne/Jaki-podatek-od-nieruchomosci-zaplaca-w-2026-r-wlasciciele-mieszkan-i-domow-268193-150x100crop.png)

![Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com] Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com]](https://s3.egospodarka.pl/grafika2/pozyczka-gotowkowa/Pozyczki-na-bardzo-wysoki-procent-111764-50x33crop.jpg) Pożyczki na bardzo wysoki procent

Pożyczki na bardzo wysoki procent

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-150x100crop.jpg)

![Konflikt o pracę zdalną: firmy chcą powrotu do biur, pracownicy wolą elastyczność [© wygenerowane przez AI] Konflikt o pracę zdalną: firmy chcą powrotu do biur, pracownicy wolą elastyczność](https://s3.egospodarka.pl/grafika2/zarzadzanie-zasobami-ludzkimi/Konflikt-o-prace-zdalna-firmy-chca-powrotu-do-biur-pracownicy-wola-elastycznosc-271215-150x100crop.jpg)

![Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę [© pexels] Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę](https://s3.egospodarka.pl/grafika2/nowe-mieszkania/Mieszkanie-pod-klucz-czy-stan-deweloperski-Polacy-wybieraja-wygode-271211-150x100crop.jpg)

![Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie? [© wygenerowane przez AI] Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie?](https://s3.egospodarka.pl/grafika2/rozwod/Szybki-rozwod-Nie-z-kredytem-hipotecznym-Jak-rozstac-sie-ze-wspolnymi-zobowiazaniami-po-rozwodzie-271199-150x100crop.jpg)

![Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami [© wygenerowane przez AI] Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Gdzie-w-Polsce-place-rosna-najszybciej-Oto-branze-z-najwiekszymi-podwyzkami-271198-150x100crop.jpg)