-

![Rada nadzorcza. Dobre praktyki to już konieczność? [© terex - Fotolia.com] Rada nadzorcza. Dobre praktyki to już konieczność?]()

Rada nadzorcza. Dobre praktyki to już konieczność?

... priorytety” : Zapewnienie przez spółkę zaplecza (sekretariatu) do organizowania bieżącej pracy rady nadzorczej – pozyskiwania i przygotowania materiałów, zbierania informacji, ... przypadku, szczególnie w zakresie postępowania w sytuacjach kryzysowych. Aktywne wykorzystywanie i wzmacnianie pozycji komitetu audytu. Ścisła współpraca i regularna ...

-

![3 trendy w atakach hakerskich w 2023 roku [© pixabay.com] 3 trendy w atakach hakerskich w 2023 roku]()

3 trendy w atakach hakerskich w 2023 roku

... na biznes, powodując rosnącą popularność np. social sellingu. Do profesjonalnego networkingu, znajdowania nowych klientów, zatrudniania i szukania pracy używa się obecnie czasem nawet aplikacji randkowych. Wykorzystywanie aplikacji na tak zróżnicowane sposoby może wydawać się kreatywnym rozwiązaniem, jednak niesie ze sobą bardzo realne i poważne ...

-

![Outsourcing IT, Salesforce i Agile, czyli najlepsze rozwiązania dla biznesu [© pixabay.com] Outsourcing IT, Salesforce i Agile, czyli najlepsze rozwiązania dla biznesu]()

Outsourcing IT, Salesforce i Agile, czyli najlepsze rozwiązania dla biznesu

... , ale również na jego dynamiczny rozwój. Odpowiednie oprogramowanie i wykorzystywanie odpowiednich technologii we współpracy z doświadczonym dostawcą usług IT, może ... swoje usługi na bieżąco. Dzięki bieżącemu planowaniu i dostarczaniu małej ilości pracy w określonym czasie, możemy gromadzić feedback danego klienta na temat praktycznie każdej zmiany i ...

-

![Inflacja hamuje, ale firmy nadal planują podwyżki cen [© wygenerowane przez AI] Inflacja hamuje, ale firmy nadal planują podwyżki cen]()

Inflacja hamuje, ale firmy nadal planują podwyżki cen

... się już na korekty cenników, a główne powody zmian to rosnące koszty pracy, energii i komponentów. Najwięcej podwyżek planują przedsiębiorstwa z sektora usług, handlu i przemysłu, podczas ... rzadziej wskazują na dostosowanie cen do konkurencji (15 proc.) czy wykorzystywanie okresów wzrostu popytu (15 proc.). Jeszcze mniej (8 proc.), przyznaje, że ...

-

![Sektor logistyczny wpadł w objęcia geopolityki [© wygenerowane przez AI] Sektor logistyczny wpadł w objęcia geopolityki]()

Sektor logistyczny wpadł w objęcia geopolityki

... jesteśmy świadkami. W grze o nowy podział wpływów na świecie instrumentalne wykorzystywanie zasobów, w tym także logistycznych, stało się powszechne i należy raczej szukać ... są często silnie zautomatyzowane i nowoczesne, generują jednocześnie tysiące lokalnych miejsc pracy - dodaje Yann Belgy z ID Logistics Polska. Zmiany w łańcuchach logistycznych ...

-

![Satysfakcja zawodowa Polaków [© Scanrail - Fotolia.com] Satysfakcja zawodowa Polaków]()

Satysfakcja zawodowa Polaków

... , co szósty zaś uważa, że ich praca pozwala na pełne wykorzystywanie posiadanych przez nich kwalifikacji - wynika z badań CBOS. Nie wszyscy jednak są zadowoleni ... opinie ambiwalentne. Jeszcze gorzej wypowiadają się pracujący o oferowanych przez ich zakłady pracy świadczeniach socjalnych, takich jak: zakładowa służba zdrowia, wczasy, stołówki. Ponad ...

-

![E-learning oczami użytkowników E-learning oczami użytkowników]()

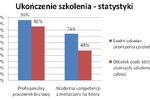

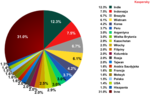

E-learning oczami użytkowników

... się dowiadują w trakcie kursu jest przydatne do wykonywanej przez nich pracy. Nie bez znaczenia pozostaje także ocena charakterystycznych cech e-learningu, np. jego ... użytkowników, a co za tym idzie zlikwidowanie przynajmniej części przeszkód utrudniających wykorzystywanie interaktywnych platform w edukacji pracowników. Partnerami badań byli Wolters ...

-

![Banki bez strategii IT Banki bez strategii IT]()

Banki bez strategii IT

... Natomiast 20 proc. banków nie zamierza korzystać z narzędzi do monitorowania czasu pracy, podczas gdy u pozostałych są to produkty już wykorzystywane lub w trakcie ... a pozostałe 5 proc. planuje w najbliższym czasie wprowadzenia takiego narzędzia. Jeśli chodzi o wykorzystywanie mierników, to najczęściej stosowane są mierniki jakości – prawie 70 proc. ...

-

![Sektor TMT a bezpieczeństwo informatyczne [© Scanrail - Fotolia.com] Sektor TMT a bezpieczeństwo informatyczne]()

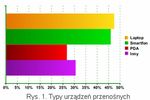

Sektor TMT a bezpieczeństwo informatyczne

... % spółek podjęło takie właśnie działania. W obecnej sytuacji bezpieczeństwo informacyjne wymaga pracy zespołowej. Przedsiębiorstwa, które w sposób aktywny podchodzą do tego zagadnienia ... z osobistych telefonów czy tabletów do celów służbowych, włączając w to wykorzystywanie czy transfer danych korporacyjnych. Ignorowanie tego zjawiska nie jest ...

-

![Urządzenia mobilne a dzieci i rodzice [© goodluz - Fotolia.com] Urządzenia mobilne a dzieci i rodzice]()

Urządzenia mobilne a dzieci i rodzice

... wykorzystywanie technologii mobilnych przez rodziców. Jak się bowiem okazuje, wskaźniki korzystania z urządzeń mobilnych ... matek niezwykle istotna jest samorealizacja na gruncie zawodowym. Deklarują, że nie wyobrażają sobie rezygnacji z pracy zawodowej, dlatego też ważne jest dla nich efektywne rozdzielenie czasu pomiędzy dziecko i swoje własne ...

-

![Skąd czerpiemy wiadomości z kraju i ze świata? [© Andrey Popov - Fotolia.com] Skąd czerpiemy wiadomości z kraju i ze świata?]()

Skąd czerpiemy wiadomości z kraju i ze świata?

... wydarzenia słuchając radia. Co piąty z ankietowanych czerpie wiedzę z mediów społecznościowych i codziennej pracy, a 8% stawia na blogi. Konsumpcja wiadomości z kraju i ze świata po ... Unii Europejskiej czy USA. Obecny klimat polityczny nastawiony jest wykorzystywanie braku zaufania Polaków do instytucji publicznych, autorytetów, mediów czy w końcu ...

-

![Ciemna strona usług w chmurze [© Worawut - Fotolia.com ] Ciemna strona usług w chmurze]()

Ciemna strona usług w chmurze

... pracy i optymalizację wydatków trwa w najlepsze. Z tego też względu firmy coraz częściej wyciągają ... przechowywania dokumentów i współpracy, usługi finansowe, księgowe. IT, cyberbezpieczeństwo i brak kontroli Niestety aktywne wykorzystywanie chmury posiada również ciemniejszą stronę: infrastruktury IT w organizacjach coraz częściej konsolidują coraz ...

-

![Firmy rodzinne: czynniki sukcesu i problemy [© stakhov - Fotolia.com] Firmy rodzinne: czynniki sukcesu i problemy]()

Firmy rodzinne: czynniki sukcesu i problemy

... oraz zapewniając - w zależności od kraju - od 50 do 80% miejsc pracy. W samej Europie ich udział jest równie pokaźny. Z danych Europejskiej Organizacji ... akcje staną się mniej atrakcyjne, podlegając ponadprzeciętnej zmienności cen. Co więcej, wykorzystywanie rynków finansowych w celu uzyskania świeżego kapitału i długu, zdaniem analityków UBS, jest ...

-

![Co nowego w Google Workspace? Co nowego w Google Workspace?]()

Co nowego w Google Workspace?

... powiększony do 25 tysięcy. Usprawni to dzielenie się wiedzą i współpracę w większych organizacjach oraz umożliwi wykorzystywanie tych funkcji np. do przekazywania ogłoszeń dotyczących zespołów, całych działów i organizacji. Silne kultury pracy w zespołach są budowane na bazie zaufania i bezpieczeństwa. Dlatego też dodano funkcje, które usprawniają ...

-

![Pokolenie Z - generacja kryptowalut i NFT? [© pixabay.com] Pokolenie Z - generacja kryptowalut i NFT?]()

Pokolenie Z - generacja kryptowalut i NFT?

... nie może pochwalić się najlepszym PR. Na rynku pracy rozgaszcza się nowa generacja młodych i - bynajmniej - nie robi tego po cichu. Etos pracy ich nie dotyczy, ... ” tak naprawdę dorastają w wirtualnej rzeczywistości i biorą udział w jej rozwoju poprzez wykorzystywanie dostępnych metod i narzędzi. Nie można jednak zapominać o internetowych pułapkach. ...

-

![Magazyny i nieruchomości handlowe wciąż dają zarobić [© Dimitris Vetsikas z Pixabay] Magazyny i nieruchomości handlowe wciąż dają zarobić]()

Magazyny i nieruchomości handlowe wciąż dają zarobić

... opłat eksploatacyjnych. W kontekście zachodzących zmian wdać też większe zainteresowanie inteligentnymi rozwiązaniami technologicznymi w budynkach, które umożliwiają efektywniejsze wykorzystywanie miejsc pracy i powierzchni wspólnych. W ostatnim kwartale współczynnik pustostanów w Warszawie lekko wzrósł do średniego poziomu 11 proc., przy czym ...

Tematy: rynek nieruchomości, rynek nieruchomości komercyjnych, nieruchomości komercyjne, inwestowanie w nieruchomości komercyjne, inwestowanie w nieruchomości, rynek magazynowy, magazyny, nieruchomości magazynowe, rynek handlowy, nieruchomości handlowe, rynek biurowy, biurowce, biura, nieruchomości biurowe, prywatne akademiki, PRS, sektor PRS -

![Internet wg przedsiębiorców Internet wg przedsiębiorców]()

Internet wg przedsiębiorców

... się przy wykorzystywaniu internetowych treści i usług dla przedsiębiorstw w tej grupie - wskazało go 52,2 proc. respondentów - jest niewystarczające wykorzystywanie elektronicznego kanału komunikacji przez organizacje i urzędy. Umożliwienie przez te ostatnie załatwiania spraw poprzez internet ułatwiłoby z pewnością dokonywanie formalności przez ...

-

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005]()

Wirusy i ataki sieciowe IV-VI 2005

... technologii do tworzenia nowych wirusów, pojawienie się cyber-szantażystów i wykorzystywanie złośliwego oprogramowania w celach politycznych. Przedstawiamy Państwu pełną treść ... adware przypomina tradycyjną współzależność między programami złośliwymi a antywirusowymi. Im więcej pracy wkłada się w zwalczanie takich programów, tym bardziej przebiegłe i ...

-

![Urządzenia przenośne a bezpieczeństwo danych Urządzenia przenośne a bezpieczeństwo danych]()

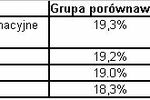

Urządzenia przenośne a bezpieczeństwo danych

... coraz powszechniej akceptowane i stosowane. Są małe i wygodne, można je więc przenosić z miejsca pracy do domu. Jednak to właśnie łatwość przenoszenia takich urządzeń sprawia, ... , kradzieży tożsamości, szpiegostwa przemysłowego itd. Mniej niebezpieczne jest wykorzystywanie urządzeń przenośnych w celu korzystania z Internetu. W przypadku zgubienia lub ...

-

![Zagrożenia dla dzieci w Internecie wg dorosłych Zagrożenia dla dzieci w Internecie wg dorosłych]()

Zagrożenia dla dzieci w Internecie wg dorosłych

... dostępny dla dzieci – ponad połowa respondentów jest zdania, że występują one często lub bardzo często. Co trzeci badany uważa, że wykorzystywanie wizerunku dziecka bez jego zgody czy publikowanie materiałów nawołujących do przemocy lub nietolerancji wobec ludzi innej rasy, narodowości lub wyznania ...

-

![Tydzień 46/2009 (09-15.11.2009) [© Alexandr Mitiuc Fotolia.com] Tydzień 46/2009 (09-15.11.2009)]()

Tydzień 46/2009 (09-15.11.2009)

... ) zawarł ugodę z AMD i wycofane będą pozwy z sądu w USA i Japonii o jego antykonkurencyjne praktyki. W ugodzie jest też pięcioletnia umowa licencyjną na wzajemne wykorzystywanie patentów. Według AutoData w październiku Chińczycy kupili 1,2 mln nowych aut, a od początku roku Chińczycy kupili już 10,9 mln nowych samochodów (Amerykanie ...

-

![Piractwo a zagrożenia internetowe Piractwo a zagrożenia internetowe]()

Piractwo a zagrożenia internetowe

... i komputery stały się niezbędnymi narzędziami w pracy, w szkole i w życiu osobistym. Niestety zastosowanie każdej technologii czy narzędzia nie jest pozbawione ... BSA wyjaśnia, że ogólnie rzecz biorąc, internetowe piractwo komputerowe oznacza wykorzystywanie Internetu do: udostępniania nielegalnych kopii oprogramowania w celu ich pobierania; ...

-

![Europejczycy wobec bezpieczeństwa smartfonów Europejczycy wobec bezpieczeństwa smartfonów]()

Europejczycy wobec bezpieczeństwa smartfonów

... je traktować jako niezbędny element codziennego życia. Już niedługo rola smartfonów w naszym życiu będzie jeszcze większa. Na porządku dziennym będzie wykorzystywanie ich do takich czynności jak płacenie za zakupy, przechowywanie elektronicznych biletów i wyszukiwanie informacji o znajdujących się w pobliżu towarach i usługach. Nasz komfort ...

-

![Trendy w branży IT w 2012r. [© stoupa - Fotolia.com] Trendy w branży IT w 2012r.]()

Trendy w branży IT w 2012r.

... roku. Inżynierowie odzyskiwania danych i informatyki śledczej ostrzegają jednak, że wykorzystywanie przez polskie firmy najpopularniejszych technologii informatycznych ... staje się światowy trend, w którym firmy dopuszczają korzystanie przez pracowników w pracy z ich prywatnych urządzeń mobilnych, takich jak smartfony, tablety czy laptopy. Brak ...

-

![Spam w III 2012 r. Spam w III 2012 r.]()

Spam w III 2012 r.

... stron. Na przykład, w masowej wysyłce, która miała miejsce w dniach 20-23 marca, wiadomość imitowała potwierdzenie z systemu rezerwacji biletów lotniczych online. Wykorzystywanie biletów lotniczych w szkodliwych e-mailach nie jest żadną nowością. Wcześniej spamerzy załączali skompresowany ZIP-em szkodliwy program do e-maili, w których powiadamiali ...

-

![BYOD - firmy bagatelizują bezpieczeństwo BYOD - firmy bagatelizują bezpieczeństwo]()

BYOD - firmy bagatelizują bezpieczeństwo

... mówiąc zezwolenie na przynoszenie prywatnych urządzeń do pracy wymaga od firmy szczególnej ostrożności. Okazuje się jednak, że firmy bagatelizują zagrożenia ... poważne zagrożenie dla działalności firmy. To dlatego tak ważne jest wykorzystywanie niezawodnego i wyspecjalizowanego rozwiązania, które potrafi sprostać wszelkim współczesnym wymaganiom i ...

-

![Nowoczesny e-commerce nie istnieje bez Big Data [© Egor - Fotolia.com] Nowoczesny e-commerce nie istnieje bez Big Data]()

Nowoczesny e-commerce nie istnieje bez Big Data

Wykorzystywanie danych w biznesie przestało być wyborem, stało się koniecznością. Firmy, które ... dalszego rozwoju. Biznes zasilany danymi rośnie szybciej Odpowiednie wykorzystanie danych sprawdza się zarówno w przypadku optymalizacji pracy maszyn, jak i ludzi. Według danych Business Application Research Centre (BARC) z 2015 roku, korzyści, które widzą ...

-

![10 prognoz dla CIO na 2017 r. [© momius - Fotolia.com] 10 prognoz dla CIO na 2017 r.]()

10 prognoz dla CIO na 2017 r.

... poddawane są sporym naciskom, aby wspierać transformację i dbać o efektywne wykorzystywanie dobrodziejstw, jakie niesie za sobą postęp technologiczny. Brak opracowanej ... roku 70% działów informatycznych zmieni swoją kulturę poprzez wprowadzenie środowiska pracy na wzór startupów, z procedurami programowania zwinnego (Agile) i społecznościami open ...

-

![A Ty? Co wiesz o bezpieczeństwie IT swojej firmy? A Ty? Co wiesz o bezpieczeństwie IT swojej firmy?]()

A Ty? Co wiesz o bezpieczeństwie IT swojej firmy?

... zaledwie 12% respondentów jest świadomych polityki i zasad cyberbezpieczeństwa obowiązujących w ich miejscu pracy. Wspomniane we wstępie badanie objęło swoim zasięgiem niemal 8 tys. pełnoetatowych ... personelu w celu zwiększenia świadomości w zakresie bezpieczeństwa IT oraz wykorzystywanie produktów dostosowanych do konkretnych potrzeb. Na przykład ...

-

![SMS-y pomogą ci wdrożyć RODO SMS-y pomogą ci wdrożyć RODO]()

SMS-y pomogą ci wdrożyć RODO

... tylko nowo tworzonych baz danych, ale również tych, które powstały przed wspomnianym terminem. To najlepszy dowód na to, jak wiele pracy mają firmy, które przez lata pozyskiwały dane swoich klientów. - Warto przejrzeć swoje bazy danych i spróbować zweryfikować, czy znajdujące się w nich ...

-

![Automatyka przemysłowa na celowniku cyberprzestępców [© Andrey Popov - Fotolia.com ] Automatyka przemysłowa na celowniku cyberprzestępców]()

Automatyka przemysłowa na celowniku cyberprzestępców

... 3 na 4 firmy i sposób na skuteczne konkurowanie na cyfrowym rynku oraz efektywne wykorzystywanie danych i możliwość szybkiej reakcji na zachodzące zmiany. Są jednak i minusy ... Nawet wśród ekspertów ds. cyberbezpieczeństwa niewielu jest takich, którzy mają doświadczenie w pracy ze środowiskiem OT. Systemy przemysłowe są bardzo zróżnicowane. Działają ...

-

![8 obszarów ryzyka w cyberbezpieczeństwie 2019 [© Egor - Fotolia.com] 8 obszarów ryzyka w cyberbezpieczeństwie 2019]()

8 obszarów ryzyka w cyberbezpieczeństwie 2019

... w związku z tym rysują się przed organizacjami. W opracowaniu podkreślono, że wykorzystywanie technologii przynosi wprawdzie wymierne korzyści biznesowe, ale znacznie zwiększa ... Urządzenia IoT (Internet of Things) są wszędzie, a każde urządzenie w miejscu pracy stanowi potencjalne zagrożenie. Wiele firm nie zarządza bezpieczeństwem urządzeń IoT ...

-

![Automotive: jak zadbać o ekologię i zrównoważony rozwój? [© Marco Herrndorff - Fotolia.com] Automotive: jak zadbać o ekologię i zrównoważony rozwój?]()

Automotive: jak zadbać o ekologię i zrównoważony rozwój?

... inwestycje w nowe technologie oraz zakrojone na szerszą niż obecnie skalę wykorzystywanie OZE. Opublikowany przez Capgemini raport dowodzi, że kroki na rzecz ... stacjach ładowania pojazdów elektrycznych. Niestety, przed branżą motoryzacyjną jeszcze sporo pracy do wykonania. Badanie zostało przeprowadzone w 500 dużych organizacjach z sektora ...

-

![Polskie banki awangardą cyfryzacji [© ldprod - Fotolia.com] Polskie banki awangardą cyfryzacji]()

Polskie banki awangardą cyfryzacji

... poradziły sobie te instytucje, które zawczasu już zadbały o biegłość w zdalnej obsłudze klientów i wykorzystywanie kanałów cyfrowych. Pod tym względem polskie banki wyróżniają się bardzo ... się do wzmożonego reżimu sanitarnego. 60 proc. zamknęło lub skróciło czas pracy placówek, 11 proc. zrezygnowało z wybranych metod otwierania rachunków, a 6 proc. w ...

-

![Ransomware bardziej przerażający niż inne cyberataki [© zimmytws - Fotolia.com] Ransomware bardziej przerażający niż inne cyberataki]()

Ransomware bardziej przerażający niż inne cyberataki

... biznes boi się bardziej niż innego rodzaju ataków. I wprawdzie w wielu miejscach pracy podejmuje się działania przeciwdziałające atakom z użyciem programów szyfrujących, to jednak ... %). Jest to rozwiązanie o krytycznym znaczeniu, ponieważ uniemożliwia napastnikom wykorzystywanie tzw. ruchu pobocznego (lateral movement), aby uzyskać dostęp do ważnych ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Rada nadzorcza. Dobre praktyki to już konieczność? [© terex - Fotolia.com] Rada nadzorcza. Dobre praktyki to już konieczność?](https://s3.egospodarka.pl/grafika2/rada-nadzorcza/Rada-nadzorcza-Dobre-praktyki-to-juz-koniecznosc-224738-150x100crop.jpg)

![3 trendy w atakach hakerskich w 2023 roku [© pixabay.com] 3 trendy w atakach hakerskich w 2023 roku](https://s3.egospodarka.pl/grafika2/ataki-hakerskie/3-trendy-w-atakach-hakerskich-w-2023-roku-250246-150x100crop.jpg)

![Outsourcing IT, Salesforce i Agile, czyli najlepsze rozwiązania dla biznesu [© pixabay.com] Outsourcing IT, Salesforce i Agile, czyli najlepsze rozwiązania dla biznesu](https://s3.egospodarka.pl/grafika2/IT/Outsourcing-IT-Salesforce-i-Agile-czyli-najlepsze-rozwiazania-dla-biznesu-251175-150x100crop.jpg)

![Inflacja hamuje, ale firmy nadal planują podwyżki cen [© wygenerowane przez AI] Inflacja hamuje, ale firmy nadal planują podwyżki cen](https://s3.egospodarka.pl/grafika2/inflacja/Inflacja-hamuje-ale-firmy-nadal-planuja-podwyzki-cen-268828-150x100crop.jpg)

![Sektor logistyczny wpadł w objęcia geopolityki [© wygenerowane przez AI] Sektor logistyczny wpadł w objęcia geopolityki](https://s3.egospodarka.pl/grafika2/logistyka/Sektor-logistyczny-wpadl-w-objecia-geopolityki-269000-150x100crop.jpg)

![Satysfakcja zawodowa Polaków [© Scanrail - Fotolia.com] Satysfakcja zawodowa Polaków](https://s3.egospodarka.pl/grafika/satysfakcja-z-pracy/Satysfakcja-zawodowa-Polakow-apURW9.jpg)

![Sektor TMT a bezpieczeństwo informatyczne [© Scanrail - Fotolia.com] Sektor TMT a bezpieczeństwo informatyczne](https://s3.egospodarka.pl/grafika/bezpieczenstwo-IT/Sektor-TMT-a-bezpieczenstwo-informatyczne-apURW9.jpg)

![Urządzenia mobilne a dzieci i rodzice [© goodluz - Fotolia.com] Urządzenia mobilne a dzieci i rodzice](https://s3.egospodarka.pl/grafika2/urzadzenia-mobilne/Urzadzenia-mobilne-a-dzieci-i-rodzice-127123-150x100crop.jpg)

![Skąd czerpiemy wiadomości z kraju i ze świata? [© Andrey Popov - Fotolia.com] Skąd czerpiemy wiadomości z kraju i ze świata?](https://s3.egospodarka.pl/grafika2/zrodla-informacji/Skad-czerpiemy-wiadomosci-z-kraju-i-ze-swiata-194863-150x100crop.jpg)

![Ciemna strona usług w chmurze [© Worawut - Fotolia.com ] Ciemna strona usług w chmurze](https://s3.egospodarka.pl/grafika2/uslugi-w-chmurze/Ciemna-strona-uslug-w-chmurze-207414-150x100crop.jpg)

![Firmy rodzinne: czynniki sukcesu i problemy [© stakhov - Fotolia.com] Firmy rodzinne: czynniki sukcesu i problemy](https://s3.egospodarka.pl/grafika2/firmy-rodzinne/Firmy-rodzinne-czynniki-sukcesu-i-problemy-223006-150x100crop.jpg)

![Pokolenie Z - generacja kryptowalut i NFT? [© pixabay.com] Pokolenie Z - generacja kryptowalut i NFT?](https://s3.egospodarka.pl/grafika2/pokolenie-Z/Pokolenie-Z-generacja-kryptowalut-i-NFT-251503-150x100crop.jpg)

![Magazyny i nieruchomości handlowe wciąż dają zarobić [© Dimitris Vetsikas z Pixabay] Magazyny i nieruchomości handlowe wciąż dają zarobić](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci/Magazyny-i-nieruchomosci-handlowe-wciaz-daja-zarobic-259980-150x100crop.jpg)

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005](https://s3.egospodarka.pl/grafika/Wirusy/Wirusy-i-ataki-sieciowe-IV-VI-2005-apURW9.jpg)

![Tydzień 46/2009 (09-15.11.2009) [© Alexandr Mitiuc Fotolia.com] Tydzień 46/2009 (09-15.11.2009)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-46-2009-09-15-11-2009-12AyHS.jpg)

![Trendy w branży IT w 2012r. [© stoupa - Fotolia.com] Trendy w branży IT w 2012r.](https://s3.egospodarka.pl/grafika/bezpieczenstwo-IT/Trendy-w-branzy-IT-w-2012r-MBuPgy.jpg)

![Nowoczesny e-commerce nie istnieje bez Big Data [© Egor - Fotolia.com] Nowoczesny e-commerce nie istnieje bez Big Data](https://s3.egospodarka.pl/grafika2/e-commerce/Nowoczesny-e-commerce-nie-istnieje-bez-Big-Data-187770-150x100crop.jpg)

![10 prognoz dla CIO na 2017 r. [© momius - Fotolia.com] 10 prognoz dla CIO na 2017 r.](https://s3.egospodarka.pl/grafika2/cio/10-prognoz-dla-CIO-na-2017-r-188209-150x100crop.jpg)

![Automatyka przemysłowa na celowniku cyberprzestępców [© Andrey Popov - Fotolia.com ] Automatyka przemysłowa na celowniku cyberprzestępców](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Automatyka-przemyslowa-na-celowniku-cyberprzestepcow-207254-150x100crop.jpg)

![8 obszarów ryzyka w cyberbezpieczeństwie 2019 [© Egor - Fotolia.com] 8 obszarów ryzyka w cyberbezpieczeństwie 2019](https://s3.egospodarka.pl/grafika2/cyberataki/8-obszarow-ryzyka-w-cyberbezpieczenstwie-2019-215337-150x100crop.jpg)

![Automotive: jak zadbać o ekologię i zrównoważony rozwój? [© Marco Herrndorff - Fotolia.com] Automotive: jak zadbać o ekologię i zrównoważony rozwój?](https://s3.egospodarka.pl/grafika2/automotive/Automotive-jak-zadbac-o-ekologie-i-zrownowazony-rozwoj-228060-150x100crop.jpg)

![Polskie banki awangardą cyfryzacji [© ldprod - Fotolia.com] Polskie banki awangardą cyfryzacji](https://s3.egospodarka.pl/grafika2/sektor-bankowy/Polskie-banki-awangarda-cyfryzacji-233079-150x100crop.jpg)

![Ransomware bardziej przerażający niż inne cyberataki [© zimmytws - Fotolia.com] Ransomware bardziej przerażający niż inne cyberataki](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-bardziej-przerazajacy-niz-inne-cyberataki-240930-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju [© sasun Bughdaryan - Fotolia.com] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-jeszcze-w-maju-266937-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Praca w parze pod lupą. Czy warto zatrudniać małżeństwa i partnerów? Zalety i pułapki [© wygenerowane przez AI] Praca w parze pod lupą. Czy warto zatrudniać małżeństwa i partnerów? Zalety i pułapki](https://s3.egospodarka.pl/grafika2/zatrudnianie-pracownikow/Praca-w-parze-pod-lupa-Czy-warto-zatrudniac-malzenstwa-i-partnerow-Zalety-i-pulapki-270789-150x100crop.jpg)

![700 mln zł na innowacje: PARP uruchamia nową edycję "Ścieżki SMART" z uproszczonymi zasadami [© wygenerowane przez AI] 700 mln zł na innowacje: PARP uruchamia nową edycję "Ścieżki SMART" z uproszczonymi zasadami](https://s3.egospodarka.pl/grafika2/badania-i-rozwoj/700-mln-zl-na-innowacje-PARP-uruchamia-nowa-edycje-Sciezki-SMART-z-uproszczonymi-zasadami-270788-150x100crop.jpg)

![Faktury poza KSeF a koszty i VAT. Co się zmieniło po 1 lutego 2026 i czy można je rozliczać? [© wygenerowane przez AI] Faktury poza KSeF a koszty i VAT. Co się zmieniło po 1 lutego 2026 i czy można je rozliczać?](https://s3.egospodarka.pl/grafika2/prawo-do-odliczenia-VAT/Faktury-poza-KSeF-a-koszty-i-VAT-Co-sie-zmienilo-po-1-lutego-2026-i-czy-mozna-je-rozliczac-270769-150x100crop.jpg)

![Ile kosztuje remont mieszkania w 2026? Blisko 70 tys. zł to wariant ekonomiczny [© pexels] Ile kosztuje remont mieszkania w 2026? Blisko 70 tys. zł to wariant ekonomiczny](https://s3.egospodarka.pl/grafika2/remont-mieszkania/Ile-kosztuje-remont-mieszkania-w-2026-Blisko-70-tys-zl-to-wariant-ekonomiczny-270777-150x100crop.jpg)

![KSeF dla zwolnionych z VAT: Przewodnik po nowych zasadach fakturowania [© wygenerowane przez AI] KSeF dla zwolnionych z VAT: Przewodnik po nowych zasadach fakturowania](https://s3.egospodarka.pl/grafika2/zwolnienie-z-VAT/KSeF-dla-zwolnionych-z-VAT-Przewodnik-po-nowych-zasadach-fakturowania-270768-150x100crop.jpg)

![Zaangażowanie umiera w ciszy. Te drobne sygnały powinny cię zaalarmować [© wygenerowane przez AI] Zaangażowanie umiera w ciszy. Te drobne sygnały powinny cię zaalarmować](https://s3.egospodarka.pl/grafika2/zaangazowanie-w-prace/Zaangazowanie-umiera-w-ciszy-Te-drobne-sygnaly-powinny-cie-zaalarmowac-270756-150x100crop.jpg)