-

![Fuzje i przejęcia na rynku technologii III kw. 2011 [© Scanrail - Fotolia.com] Fuzje i przejęcia na rynku technologii III kw. 2011]()

Fuzje i przejęcia na rynku technologii III kw. 2011

... Smolarek, Dyrektor w dziale Doradztwa Transakcyjnego Ernst & Young. Analizując zachowanie inwestorów można stwierdzić, że technologia stała się lokatą ... danych – tzw. "big data". Jak wyjaśnia Aleksander Poniewierski, Partner w dziale Doradztwa Informatycznego w Ernst & Young - "inwestycje w przetwarzanie tych danych są nam niezbędne, bo danych ...

-

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012]()

Ewolucja złośliwego oprogramowania 2012

... , bez potrzeby wcześniejszej aktualizacji antywirusowej bazy danych. Statystyki prezentowane w tym raporcie opierają się na danych dostarczonych przez produkty firmy Kaspersky Lab ... zmieniana bez zgody użytkownika i bez ostrzeżenia, co uznaje się za złośliwe zachowanie. Hamob, który jest wykrywany jako AdWare.AndroidOS.Hamob, podszywa się pod ...

-

![Ewolucja złośliwego oprogramowania 2013 [© lolloj - Fotolia.com] Ewolucja złośliwego oprogramowania 2013]()

Ewolucja złośliwego oprogramowania 2013

... ryzyka infekcji lokalnych (patrz poniżej). Internet w tych krajach w dalszym ciągu nie jest wysoko rozwinięty. Do przenoszenia i wymiany danych użytkownicy w dalszym ciągu używają wymiennych nośników danych. To dlatego ataki internetowe dotykają tak niewielkiej liczby użytkowników, podczas gdy szkodniki rozprzestrzeniające się poprzez nośniki ...

-

![Relacje inwestorskie: zarządzanie poprzez raportowanie o kapitale intelektualnym [© goir - Fotolia.com] Relacje inwestorskie: zarządzanie poprzez raportowanie o kapitale intelektualnym]()

Relacje inwestorskie: zarządzanie poprzez raportowanie o kapitale intelektualnym

... faktu dokonywania oceny post faktum, że z perspektywy czasu znając efekty działania i zachowanie rynku, co nie było tak jednoznacznie interpretowane w momencie podejmowania ... krótko- i długookresowej. Wiążą się z tym jednak problemy. Istnieje obawa wynikająca z publikowania danych wrażliwych, które to mogą być wykorzystane przez konkurencję. Obawy ...

-

![Interaktywne zabawki zjadają dane Interaktywne zabawki zjadają dane]()

Interaktywne zabawki zjadają dane

... na przetwarzanie danych dziecka. Wątpliwości budzi polityka informacyjna Nuance Technology. Koncern zaznacza, że przestrzega zasad ochrony prywatności danych. Tymczasem firma nie spełnia wymogów praw COPP (ustawa o ochronie prywatności dzieci w internecie), Co powinni robić rodzice? Niektórzy producenci zabawek nie dbają o zachowanie prywatności ...

-

![10 najbardziej przełomowych technologii 2018 r. [© littlestocker - Fotolia.com] 10 najbardziej przełomowych technologii 2018 r.]()

10 najbardziej przełomowych technologii 2018 r.

... się brak mocy obliczeniowej oraz przede wszystkim zbyt mała ilość danych. Coraz powszechniejsze korzystanie z chmury obliczeniowej może skutecznie wyeliminować dużą część tych ... cząsteczek wykracza poza możliwości klasycznych komputerów. Nawet prosta symulacja zachowanie się elektronów w stosunkowo prostej cząsteczce wiąże się ogromnymi zawiłościami ...

-

![Omnichannel: o co w nim chodzi i dlaczego ma znaczenie Omnichannel: o co w nim chodzi i dlaczego ma znaczenie]()

Omnichannel: o co w nim chodzi i dlaczego ma znaczenie

... okresie. Zachowanie klientów jest zbyt fragmentaryczne, a pozyskanie i wykorzystanie danych na ich temat bardzo żmudne i kosztowne. Kilka miesięcy temu Criteo zleciło wykonanie badania, mającego na celu sprawdzenie podejścia rynku e-commerce do kwestii współdzielenia zasobów danych. Wyniki pokazują, że 71% sprzedawców wyraża chęć przekazania danych ...

-

![Życie w czasie pandemii, czyli zagrożona prywatność [© Jakub Jirsák - Fotolia.com] Życie w czasie pandemii, czyli zagrożona prywatność]()

Życie w czasie pandemii, czyli zagrożona prywatność

... dane, aby przewidywać nasze zachowanie, a następnie sprzedawać komercyjne prognozy. Dzisiaj, w okresie szalejącej pandemii koronawirusa technologiczni „zbawiciele” spieszą ponownie z pomocą. Sprzyja im oczywisty kryzys przywództwa (Trump, Johnson). Wkraczamy w daleko bardziej intensywną i wyrafinowaną erę masowego gromadzenia danych – teraz będzie ...

-

![Cyberprzestępcy bez urlopu. Na co uważać w wakacje? [© Mohit Maurya z Pixabay] Cyberprzestępcy bez urlopu. Na co uważać w wakacje?]()

Cyberprzestępcy bez urlopu. Na co uważać w wakacje?

... szyfrowanie połączenia między publiczną siecią a telefonem umożliwia bezpieczne przesyłanie danych. Każdą sieć publiczną, z którą łączymy telefon, powinniśmy traktować jako potencjalnie niebezpieczną. Jeżeli jednak musimy z niej skorzystać, to kluczowe jest zachowanie szczególnej ostrożności: przede wszystkim nie należy logować się do bankowości ...

-

![Prawo telekomunikacyjne - podsumowanie [© Minerva Studio - Fotolia.com] Prawo telekomunikacyjne - podsumowanie]()

Prawo telekomunikacyjne - podsumowanie

... danych o nieuczciwych abonentach Przepisy umożliwiające przedsiębiorcom telekomunikacyjnym wymianę danych o nieuczciwych abonentach nie zostały do ustawy wprowadzone, jednak ustawa nie uniemożliwia wymiany takich danych ... przedsiębiorców. Decydującym kryterium oceny ofert ma być zachowanie warunków konkurencji, a także wysokość zadeklarowanej kwoty. ...

-

![Internet i bezpieczne komputery [© Minerva Studio - Fotolia.com] Internet i bezpieczne komputery]()

Internet i bezpieczne komputery

... pracowników, czy korzystanie z sieci Web jest monitorowane i czy mogą liczyć na zachowanie prywatności w odniesieniu do sposobu wykorzystania Internetu. Nie należy się obawiać ... naruszenia zabezpieczeń lub przypadkowe usunięcie danych. Należy zadać sobie pytanie, co było, gdy nastąpiła utrata ważnych danych biznesowych. Ile czasu zajęłoby ich ...

-

![Rynek nieruchomości mieszkaniowych III kw. 2011 Rynek nieruchomości mieszkaniowych III kw. 2011]()

Rynek nieruchomości mieszkaniowych III kw. 2011

... . pozwolenia na budowę oraz noworozpoczynane mieszkania pokazują co najmniej zachowanie dotychczasowego poziomu produkcji. Głównym czynnikiem sprawczym są cały czas ... , zwłaszcza poza miastami wojewódzkimi. Według danych z raportu „Hotel Guidebook 2011” firmy doradczej Horwath HTL, bazujących na danych GUS, w 2011 r. w Polsce na koniec lipca ...

-

![Bezpieczeństwo komputera: jak zwalczyć infekcję? [© alphaspirit - Fotolia.com] Bezpieczeństwo komputera: jak zwalczyć infekcję?]()

Bezpieczeństwo komputera: jak zwalczyć infekcję?

... systemu jest niezwykle istotne i może zaważyć na powodzeniu całej operacji ratowania danych z zarażonego komputera. Jest to moment, w którym często najwięcej zależy od ... ważną czynnością jest ocena ryzyka występujących nieprawidłowości. Nie każde podejrzane zachowanie musi oznaczać infekcję. W tym momencie wymagana jest odrobina wyczucia, aby ...

-

![Smartfony przejmują marketing. Reklama mobilna zdobywa rynek [© Syda Productions - Fotolia.com] Smartfony przejmują marketing. Reklama mobilna zdobywa rynek]()

Smartfony przejmują marketing. Reklama mobilna zdobywa rynek

... producentów danych. Dziennie generują około 5,2 PB (Petabajtów) danych. ... zachowanie użytkownika w Sieci. Posiadają nie tylko znacznie szerszy zestaw cech przydatnych do analizy, ale także większą rozdzielczość. A to oznacza, że dzięki smartfonom firmy mogą wiedzieć o swoich klientach więcej. Poza tym możliwość połączenia różnych źródeł danych ...

-

![Świat: wydarzenia tygodnia 5/2019 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 5/2019]()

Świat: wydarzenia tygodnia 5/2019

... że szybko rośnie liczba robotów, czego wynikiem będzie wzrastająca obawa ludzi o zachowanie swoich miejsc pracy. Zmieniające się technologie to nie tylko zmiana ... w szczególności 18 wybranych firm i zainfekowali 40 komputerów, aby uzyskać dostęp do danych takich potentatów, jak Samsung, Sony, Asus, Intel, VMWare, O2, Singtel, Gauselmann, Dyn, ...

-

![Innowacyjność i AI. Tego potrzeba do budowy Customer Experience [© pixabay] Innowacyjność i AI. Tego potrzeba do budowy Customer Experience]()

Innowacyjność i AI. Tego potrzeba do budowy Customer Experience

... Technologia i etyka są ze sobą powiązane. Ponad połowa klientów obawia się o zachowanie zasad równości w miarę postępu technologicznego (np. w dostępie do pracy). ... danymi osobowymi. W ich opinii wynika to z braku przejrzystości w sposobie wykorzystywania danych przez firmy (63% wskazań). Informacje o raporcie „State of the Connected Customer" Dane ...

-

![Zachowania konsumentów już nie takie, jak w pandemii [© pixabay.com] Zachowania konsumentów już nie takie, jak w pandemii]()

Zachowania konsumentów już nie takie, jak w pandemii

... prawodawstwo w zakresie RODO dostrzega wkład postępu technicznego i globalizacji w rozwój życia społecznego. Jednocześnie jednak ma ono zapewnić zachowanie wysokiego poziomu ochrony danych osobowych w związku z tym rozwojem. Postanowienia RODO nakładają na organizacje szereg obowiązków, w szczególności związanych z transparentnością czy prawami ...

-

![10 złych nawyków związanych z cyberbezpieczeństwem [© pixabay.com] 10 złych nawyków związanych z cyberbezpieczeństwem]()

10 złych nawyków związanych z cyberbezpieczeństwem

... zachowanie zimnej krwi. Przed podjęciem jakiejkolwiek akcji, której oczekuje kontaktująca się z nami osoba, powinna nam się włączyć lampka ostrzegawcza. Sprawdźmy dokładnie wiarygodność tej osoby czy firmy wysyłającej nam wiadomość e-mail. I pamiętajmy, by nie działać pochopnie i pod presją – radzi ekspert ESET. Podawanie danych ... sieci i danych ...

-

![Zachowania konsumentów: liczy się zdrowie psychiczne i doświadczenia [© pixabay.com] Zachowania konsumentów: liczy się zdrowie psychiczne i doświadczenia]()

Zachowania konsumentów: liczy się zdrowie psychiczne i doświadczenia

... szukają osobistego kontaktu z użytkownikami kanałów zakupowych z których korzystają. Wielu jest gotowych udostępnić w tym celu jakąś formę danych, aby usłyszeć opinie innych odbiorców, pomimo deklarowanych obaw o zachowanie prywatności. Z badania wynika bowiem, że popularna na pozór personalizacja wciąż nie jest podstawowym oczekiwaniem i ma niski ...

-

![Hakerzy nie pojechali na wakacje: łapią na Booking [© frank peters - adobe.stock.com] Hakerzy nie pojechali na wakacje: łapią na Booking]()

Hakerzy nie pojechali na wakacje: łapią na Booking

... , ważnym jest zachowanie czujności w obliczu rosnącej fali zagrożeń cybernetycznych, których celem są… urlopowicze. Do wakacji przygotowują się również hakerzy, którzy szukają i wykorzystują luki w zabezpieczeniach czy uruchamiają oszustwa typu phishing, publikując złośliwe strony internetowe mające na celu kradzież danych osobowych – ostrzegają ...

-

![Jak sztuczna inteligencja wspomaga cyberbezpieczeństwo? [© Freepik] Jak sztuczna inteligencja wspomaga cyberbezpieczeństwo?]()

Jak sztuczna inteligencja wspomaga cyberbezpieczeństwo?

... behawioralna stale monitoruje zachowanie użytkownika w tle, nie wymagając od niego aktywnego działania. Technologia ta nadal się rozwija, rozpowszechnienie jej zastosowania wiąże się z pewnymi wyzwaniami. Nie ma standardów branżowych ani wyraźnych wytycznych dotyczących gromadzenia i wykorzystania behawioralnych danych biometrycznych. Ta metoda ...

-

![Zwrot podatku na celowniku oszustów. Jak bezpiecznie rozliczyć PIT? [© wygenerowane przez AI] Zwrot podatku na celowniku oszustów. Jak bezpiecznie rozliczyć PIT?]()

Zwrot podatku na celowniku oszustów. Jak bezpiecznie rozliczyć PIT?

... e-Urząd Skarbowy lub oprogramowania pobranego bezpośrednio z zaufanych stron sprawdzonych organizacji. Jak skutecznie dbać o bezpieczeństwo danych? W przypadku otrzymania podejrzanej wiadomości, najważniejszą zasadą jest zachowanie spokoju i natychmiastowe przerwanie kontaktu. Nie należy klikać w linki ani podawać żadnych kodów autoryzacyjnych ...

-

![Systemy CRM i nowoczesny marketing relacyjny [© Minerva Studio - Fotolia.com] Systemy CRM i nowoczesny marketing relacyjny]()

Systemy CRM i nowoczesny marketing relacyjny

... wszelkiego rodzaju programy lojalnościowe. Co więcej mogą być one podstawą bazy danych gromadzącej informacje na temat każdego z klientów - członków programu. Najbardziej złożone ... Aby tak się stało należy znać preferencje odbiorcy, obserwować jego zachowanie, analizować motywy działania oraz zidentyfikować jego potrzeby i utożsamić się z jego ...

-

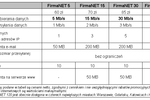

![UPC: nowa oferta dla małych firm UPC: nowa oferta dla małych firm]()

UPC: nowa oferta dla małych firm

... infolinię oraz dedykowaną grupę konsultantów. W firmach segmentu SoHo, których wg danych GUS za 2008 r. działało w Polsce 1,7 mln, usługi telekomunikacyjne stanowią ważny element ... móc wykorzystywać je np. do instalacji terminala płatniczego lub faksu zachowanie dotychczasowego numeru lub numerów telefonicznych. Na życzenie klienta wszelkimi ...

-

![Polityka prywatności w Internecie: nowe standardy [© stoupa - Fotolia.com] Polityka prywatności w Internecie: nowe standardy]()

Polityka prywatności w Internecie: nowe standardy

... bowiem marka, nazywana przez niektórych Wielkim Bratem Internetu, przetwarza miliardy danych, wyszukiwanych co dnia przez użytkowników Sieci. Jak zauważa Eric Schmidt, CEO ... jego skuteczność, a nie chwilową popularność. Równie istotną kwestią jest zachowanie ostrożności w kontaktach z innymi użytkownikami Sieci i nieujawnianie poufnych informacji. ...

-

![PKPP Lewiatan: Czarna Lista Barier 2011 [© Scanrail - Fotolia.com] PKPP Lewiatan: Czarna Lista Barier 2011]()

PKPP Lewiatan: Czarna Lista Barier 2011

... władze samorządowe do uchwalania planów i w konsekwencji ułatwić realizacje inwestycji, a jednocześnie zachowanie ładu przestrzennego. PKPP Lewiatan zauważa, że nadal brakuje ... krócej. Stanie się to m.in. dzięki przesyłaniu danych elektronicznie pomiędzy różnymi urzędami oraz dzięki uwidacznianiu danych np. REGON na stronach GUS; ustawa o ...

-

![PKPP Lewiatan: Czarna Lista Barier 2012 [© Scanrail - Fotolia.com] PKPP Lewiatan: Czarna Lista Barier 2012]()

PKPP Lewiatan: Czarna Lista Barier 2012

... do uchwalania planów i w konsekwencji ułatwiłaby jednocześnie realizację inwestycji i zachowanie ładu przestrzennego. Rozstrzyganie sporów i dochodzenie roszczeń na drodze sądowej ... o.o., której wspólnikiem byłby cudzoziemiec lub zagraniczna osoba prawna. Przy uzupełnianiu danych wspólnika będącego osobą fizyczną niezbędne jest bowiem podanie numeru ...

-

![Cyberstalking - prześladowcy w Internecie Cyberstalking - prześladowcy w Internecie]()

Cyberstalking - prześladowcy w Internecie

... o nas informacje tylko w przypadku wybrania pierwszej opcji, a więc publicznego udostępniania danych. W praktyce wygląda to jednak trochę inaczej. Dobrze obrazuje to poniższy rysunek ... cyberstalker zostawia wiele więcej dowodów mogących być podstawą do skazania go. Zachowanie przez pokrzywdzoną/pokrzywdzonego logów, archiwum wiadomości, maili, SMS-ów ...

-

![Trend Micro Titanium Internet Security 2013 Trend Micro Titanium Internet Security 2013]()

Trend Micro Titanium Internet Security 2013

... Facebook Privacy Scanner i Social Networking Security, które rozpoznają ustawienia prywatności, mogące zagrozić bezpieczeństwu wrażliwych danych, a tym samym pozwalają użytkownikom na ich zmianę i zachowanie prywatności. Zaawansowana ochrona – Titanium Internet Security, Maximum i Premium Poza rozszerzeniem listy funkcjonalności dostępnych ...

-

![Bezpieczeństwo IT: trendy 2014 [© alphaspirit - Fotolia.com] Bezpieczeństwo IT: trendy 2014]()

Bezpieczeństwo IT: trendy 2014

... pewno zapewniają nam one dyskrecję. Można się spodziewać, że sieć Tor, umożliwiająca zachowanie prywatności online, stanie się popularną aplikacją wśród wielu internautów, ... na połączonej infrastrukturze IT i zbierać coraz większą ilość poufnych danych dotyczących ich mieszkańców. Tego rodzaju zagrożenia powinny być traktowane bardzo poważnie i ...

-

![Niefrasobliwi użytkownicy social media Niefrasobliwi użytkownicy social media]()

Niefrasobliwi użytkownicy social media

... do kont online, łącząc się z publiczną siecią Wi-Fi. Niepokojące jest także to, że jedynie 7% użytkowników obawia się utraty danych dostępowych do portali społecznościowych. Nieostrożne zachowanie użytkowników może prowadzić do nieprzyjemnych konsekwencji. Osoby atakujące często przeglądają portale społecznościowe, szukając tam informacji, które ...

-

![10 kroków do bezpiecznych zakupów mobilnych [© daviles - Fotolia.com] 10 kroków do bezpiecznych zakupów mobilnych]()

10 kroków do bezpiecznych zakupów mobilnych

... . Bardzo dobrą praktyką jest zachowanie w archiwum tego typu kopii. Poleganie wyłącznie na e-mailu od sprzedającego czy historii transakcji zakupów może przysporzyć kłopotów – nierzadko przecież mają miejsce błędy systemów czy zwykłe zawieszenia serwerów, co uniemożliwia dostęp do prywatnych danych. 3. Ignorowanie niebezpiecznych linków Klienci ...

-

![Wakacje 2016: w przyszłym roku będzie lepiej? [© lazyllama - Fotolia.com] Wakacje 2016: w przyszłym roku będzie lepiej?]()

Wakacje 2016: w przyszłym roku będzie lepiej?

... na poszczególnych kierunkach może być pomocnych kilka wykresów, które bazują na najnowszych danych przedstawionych przez Enovatis (m.in. portal wakacje.pl). Wykresy dynamiki ... w tym kontekście jeszcze raz podkreślić zaznaczone już wcześniej w tym materiale zachowanie się tanich linii Wizzair, które może spowodować kontrreakcję jego bezpośredniego ...

-

![Bankowa infrastruktura IT: trudno walczyć z atakami? Bankowa infrastruktura IT: trudno walczyć z atakami?]()

Bankowa infrastruktura IT: trudno walczyć z atakami?

... większość ich klientów będzie korzystała z bankowości mobilnej, przyznaje jednak, że zachowanie online użytkowników jest zbyt lekkomyślne. Większość badanych banków przyznała (46 ... nie korzysta jeszcze z zewnętrznych danych analitycznych dotyczących zagrożeń. Współdzielenie danych analitycznych dotyczących zagrożeń pomogłoby bankom szybciej ...

-

![Praca zdalna. Jak zabezpieczyć sieć domową? Praca zdalna. Jak zabezpieczyć sieć domową?]()

Praca zdalna. Jak zabezpieczyć sieć domową?

... nowych urządzeń. Większość punktów dostępowych pozwala konfigurować funkcje zapory i monitorować zachowanie gości; Aby chronić kluczowe zasoby, można rozważyć zakup osobnego urządzenia, ... do pracy, łączyć się tylko przez VPN i rozważyć szyfrowanie poufnych danych przesyłanych między siecią domową a firmową. 3. Kompleksowa ochrona Domowe sieci i ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Fuzje i przejęcia na rynku technologii III kw. 2011 [© Scanrail - Fotolia.com] Fuzje i przejęcia na rynku technologii III kw. 2011](https://s3.egospodarka.pl/grafika/rynek-fuzji-i-przejec/Fuzje-i-przejecia-na-rynku-technologii-III-kw-2011-apURW9.jpg)

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-2012-110629-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania 2013 [© lolloj - Fotolia.com] Ewolucja złośliwego oprogramowania 2013](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-2013-130012-150x100crop.jpg)

![Relacje inwestorskie: zarządzanie poprzez raportowanie o kapitale intelektualnym [© goir - Fotolia.com] Relacje inwestorskie: zarządzanie poprzez raportowanie o kapitale intelektualnym](https://s3.egospodarka.pl/grafika2/raport-kapitalu-intelektualnego/Relacje-inwestorskie-zarzadzanie-poprzez-raportowanie-o-kapitale-intelektualnym-148998-150x100crop.jpg)

![10 najbardziej przełomowych technologii 2018 r. [© littlestocker - Fotolia.com] 10 najbardziej przełomowych technologii 2018 r.](https://s3.egospodarka.pl/grafika2/nowe-technologie/10-najbardziej-przelomowych-technologii-2018-r-203908-150x100crop.jpg)

![Życie w czasie pandemii, czyli zagrożona prywatność [© Jakub Jirsák - Fotolia.com] Życie w czasie pandemii, czyli zagrożona prywatność](https://s3.egospodarka.pl/grafika2/koronawirus/Zycie-w-czasie-pandemii-czyli-zagrozona-prywatnosc-229846-150x100crop.jpg)

![Cyberprzestępcy bez urlopu. Na co uważać w wakacje? [© Mohit Maurya z Pixabay] Cyberprzestępcy bez urlopu. Na co uważać w wakacje?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberprzestepcy-bez-urlopu-Na-co-uwazac-w-wakacje-260853-150x100crop.jpg)

![Prawo telekomunikacyjne - podsumowanie [© Minerva Studio - Fotolia.com] Prawo telekomunikacyjne - podsumowanie](https://s3.egospodarka.pl/grafika/prawo-telekomunikacyjne/Prawo-telekomunikacyjne-podsumowanie-iG7AEZ.jpg)

![Internet i bezpieczne komputery [© Minerva Studio - Fotolia.com] Internet i bezpieczne komputery](https://s3.egospodarka.pl/grafika/bezpieczenstwo/Internet-i-bezpieczne-komputery-iG7AEZ.jpg)

![Bezpieczeństwo komputera: jak zwalczyć infekcję? [© alphaspirit - Fotolia.com] Bezpieczeństwo komputera: jak zwalczyć infekcję?](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Bezpieczenstwo-komputera-jak-zwalczyc-infekcje-108662-150x100crop.jpg)

![Smartfony przejmują marketing. Reklama mobilna zdobywa rynek [© Syda Productions - Fotolia.com] Smartfony przejmują marketing. Reklama mobilna zdobywa rynek](https://s3.egospodarka.pl/grafika2/reklama-mobilna/Smartfony-przejmuja-marketing-Reklama-mobilna-zdobywa-rynek-168679-150x100crop.jpg)

![Świat: wydarzenia tygodnia 5/2019 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 5/2019](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-5-2019-12AyHS.jpg)

![Innowacyjność i AI. Tego potrzeba do budowy Customer Experience [© pixabay] Innowacyjność i AI. Tego potrzeba do budowy Customer Experience](https://s3.egospodarka.pl/grafika2/zaufanie-klientow/Innowacyjnosc-i-AI-Tego-potrzeba-do-budowy-Customer-Experience-221162-150x100crop.jpg)

![Zachowania konsumentów już nie takie, jak w pandemii [© pixabay.com] Zachowania konsumentów już nie takie, jak w pandemii](https://s3.egospodarka.pl/grafika2/pandemia/Zachowania-konsumentow-juz-nie-takie-jak-w-pandemii-241120-150x100crop.jpg)

![10 złych nawyków związanych z cyberbezpieczeństwem [© pixabay.com] 10 złych nawyków związanych z cyberbezpieczeństwem](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/10-zlych-nawykow-zwiazanych-z-cyberbezpieczenstwem-242692-150x100crop.jpg)

![Zachowania konsumentów: liczy się zdrowie psychiczne i doświadczenia [© pixabay.com] Zachowania konsumentów: liczy się zdrowie psychiczne i doświadczenia](https://s3.egospodarka.pl/grafika2/zachowania-konsumentow/Zachowania-konsumentow-liczy-sie-zdrowie-psychiczne-i-doswiadczenia-254473-150x100crop.jpg)

![Hakerzy nie pojechali na wakacje: łapią na Booking [© frank peters - adobe.stock.com] Hakerzy nie pojechali na wakacje: łapią na Booking](https://s3.egospodarka.pl/grafika2/phishing/Hakerzy-nie-pojechali-na-wakacje-lapia-na-Booking-260069-150x100crop.jpg)

![Jak sztuczna inteligencja wspomaga cyberbezpieczeństwo? [© Freepik] Jak sztuczna inteligencja wspomaga cyberbezpieczeństwo?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Jak-sztuczna-inteligencja-wspomaga-cyberbezpieczenstwo-262102-150x100crop.jpg)

![Zwrot podatku na celowniku oszustów. Jak bezpiecznie rozliczyć PIT? [© wygenerowane przez AI] Zwrot podatku na celowniku oszustów. Jak bezpiecznie rozliczyć PIT?](https://s3.egospodarka.pl/grafika2/rozliczenie-PIT/Zwrot-podatku-na-celowniku-oszustow-Jak-bezpiecznie-rozliczyc-PIT-270763-150x100crop.png)

![Systemy CRM i nowoczesny marketing relacyjny [© Minerva Studio - Fotolia.com] Systemy CRM i nowoczesny marketing relacyjny](https://s3.egospodarka.pl/grafika/crm/Systemy-CRM-i-nowoczesny-marketing-relacyjny-iG7AEZ.jpg)

![Polityka prywatności w Internecie: nowe standardy [© stoupa - Fotolia.com] Polityka prywatności w Internecie: nowe standardy](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Polityka-prywatnosci-w-Internecie-nowe-standardy-MBuPgy.jpg)

![PKPP Lewiatan: Czarna Lista Barier 2011 [© Scanrail - Fotolia.com] PKPP Lewiatan: Czarna Lista Barier 2011](https://s3.egospodarka.pl/grafika/Czarna-Lista-Barier/PKPP-Lewiatan-Czarna-Lista-Barier-2011-apURW9.jpg)

![PKPP Lewiatan: Czarna Lista Barier 2012 [© Scanrail - Fotolia.com] PKPP Lewiatan: Czarna Lista Barier 2012](https://s3.egospodarka.pl/grafika/Czarna-Lista-Barier/PKPP-Lewiatan-Czarna-Lista-Barier-2012-apURW9.jpg)

![Bezpieczeństwo IT: trendy 2014 [© alphaspirit - Fotolia.com] Bezpieczeństwo IT: trendy 2014](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Bezpieczenstwo-IT-trendy-2014-129328-150x100crop.jpg)

![10 kroków do bezpiecznych zakupów mobilnych [© daviles - Fotolia.com] 10 kroków do bezpiecznych zakupów mobilnych](https://s3.egospodarka.pl/grafika2/m-commerce/10-krokow-do-bezpiecznych-zakupow-mobilnych-167000-150x100crop.jpg)

![Wakacje 2016: w przyszłym roku będzie lepiej? [© lazyllama - Fotolia.com] Wakacje 2016: w przyszłym roku będzie lepiej?](https://s3.egospodarka.pl/grafika2/turystyka-zagraniczna/Wakacje-2016-w-przyszlym-roku-bedzie-lepiej-179734-150x100crop.jpg)

![Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r. [© DigitalMarketingAgency - pixabay.com] Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r.](https://s3.egospodarka.pl/grafika2/konto-firmowe/Ranking-kont-firmowych-w-jakim-banku-zalozysz-najlepsze-konto-firmowe-w-2025-r-266886-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone [© virtua73 - Fotolia.com] Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone](https://s3.egospodarka.pl/grafika2/kodeks-pracy/Dodatkowy-urlop-opiekunczy-i-nowe-umowy-na-okres-probny-Zmiany-w-Kodeksie-pracy-uchwalone-250696-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Czy można zamienić się miejscami w samolocie? Sprawdź, co warto wiedzieć [© wygenerowane przez AI] Czy można zamienić się miejscami w samolocie? Sprawdź, co warto wiedzieć](https://s3.egospodarka.pl/grafika2/podroz-samolotem/Czy-mozna-zamienic-sie-miejscami-w-samolocie-Sprawdz-co-warto-wiedziec-271043-150x100crop.jpg)

![Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki [© wygenerowane przez AI] Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki](https://s3.egospodarka.pl/grafika2/podatki-w-firmie/Kalendarz-ksiegowy-na-marzec-2026-Najwazniejsze-daty-i-obowiazki-271045-150x100crop.jpg)

![Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania [© wygenerowane przez AI] Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania](https://s3.egospodarka.pl/grafika2/KSeF/Znikajace-i-odrzucone-faktury-w-KSeF-balagan-po-pierwszym-miesiacu-dzialania-271044-150x100crop.jpg)

![Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach [© pexels] Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach](https://s3.egospodarka.pl/grafika2/luka-placowa/Luka-placowa-w-Polsce-Nowy-raport-pokazuje-skale-nierownosci-w-wynagrodzeniach-271029-150x100crop.jpg)

![Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać? [© wygenerowane przez AI] Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać?](https://s3.egospodarka.pl/grafika2/certyfikat-KSeF/Certyfikat-trybu-offline-vs-uwierzytelniajacy-w-KSeF-Czym-sie-roznia-i-ktory-wybrac-271026-150x100crop.jpg)