-

![Phishing: trendy czerwiec 2014 [© JumalaSika ltd - Fotolia.com] Phishing: trendy czerwiec 2014]()

Phishing: trendy czerwiec 2014

13:05 25.08.2014

Ataki phishingowe nie dają odpocząć. Tylko w czerwcu bieżącego roku cyberprzestępcy atakowali niemal 56 tysięcy razy. Taki wynik oznacza ponad 40-procentowy wzrost w stosunku do maja. Największa ilość ataków phishingowych była hostowana przez Stany Zjednoczone. Inne kraje z największym ...

-

![Projektory Canon LV-WX300 Projektory Canon LV-WX300]()

Projektory Canon LV-WX300

12:25 25.08.2014

Canon Europe wprowadza na rynek 5 nowych modeli przenośnych projektorów LV. Zostały one stworzone z myślą o środowiskach edukacyjnych i korporacyjnych – kompaktowe rozmiary, łatwa obsługa, jasność 3000 lumenów, silnik cyfrowego przetwarzania światła oraz wysokowydajne lampy ...

-

![Windows XP ciągle popularny [© Africa Studio - Fotolia.com] Windows XP ciągle popularny]()

Windows XP ciągle popularny

12:00 22.08.2014

Z przeprowadzonej przez ekspertów z Kaspersky Lab analizy luk bezpieczeństwa w wykorzystywanych przez cyberprzestępców systemach Windows wynika, że ponad 16 procent użytkowników, którzy zgodzili się na udostępnianie w chmurze Kaspersky Security Network informacji o zagrożeniach ...

-

![Robin Williams nie żyje czyli nowe zagrożenia na Facebooku Robin Williams nie żyje czyli nowe zagrożenia na Facebooku]()

Robin Williams nie żyje czyli nowe zagrożenia na Facebooku

12:39 21.08.2014

Użytkownicy Facebooka powinni się mieć na baczności. Cyberprzestępcy przygotowali kolejna pułapkę - tym razem postanowili żerować na śmierci Robina Williamsa. Film przedstawiający rzekome pożegnanie aktora ze światem to sztuczka nabijająca kieszeń oszustów - ostrzegają eksperci z ...

-

![Internet Power LTE w Plusie bez limitów [© naypong - Fotolia.com] Internet Power LTE w Plusie bez limitów]()

Internet Power LTE w Plusie bez limitów

11:02 21.08.2014

20 sierpnia Plus wprowadził zmiany w ofercie Internetu LTE udostepniając go bez limitów danych w swoich dotychczasowych najniższych abonamentach - za 29,90 i 49,90 zł miesięcznie.

-

![Kaspersky Fake ID Scanner – darmowy antywirus dla Androida Kaspersky Fake ID Scanner – darmowy antywirus dla Androida]()

Kaspersky Fake ID Scanner – darmowy antywirus dla Androida

13:39 18.08.2014

Kaspersky Fake ID Scanner to bezpłatna aplikacja mobilna oferowana przez firmę Kaspersky Lab użytkownikom urządzeń z Androidem. Program chroni przed lukami, które mogą zostać wykorzystane przez cyberprzestępców w celu pozyskania danych, a nawet uzyskania dostępu do urządzenia na prawach ...

-

![ESET: zagrożenia internetowe VII 2014 [© Сake78 - Fotolia.com] ESET: zagrożenia internetowe VII 2014]()

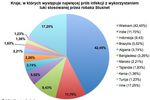

ESET: zagrożenia internetowe VII 2014

13:24 18.08.2014

W lipcu za najwięcej infekcji na świecie, podobnie jak w poprzednich miesiącach, odpowiedzialny był robak Win32/Bundpil – wynika z zestawienia przygotowanego przez ESET. W rankingu pojawiły się trzy nowości, między innymi Win32/RiskWare.NetFilter. Eksperci z firmy ESET przestrzegają ...

-

![Technologia LTE: wojna czy współpraca? [© Sikov - Fotolia.com] Technologia LTE: wojna czy współpraca?]()

Technologia LTE: wojna czy współpraca?

10:49 18.08.2014

Od pewnego czasu obserwujemy nasilone działania operatorów telekomunikacyjnych w zakresie promocji tzw. technologii LTE. Przybyło nam na ulicach banerów i billboardów reklamujących LTE. Przypomnijmy zatem co to takiego i o co idzie walka? – komentarz Krzysztofa Szuberta, ministra ds ...

-

![Ile spamu może wygenerować botnet? Ile spamu może wygenerować botnet?]()

Ile spamu może wygenerować botnet?

09:50 18.08.2014

Ile szkody może wyrządzić atak botnet? Postanowili sprawdzić to eksperci z laboratorium Sophos. Symulacja pokazała między innymi, że wystarczy jeden tydzień, aby z jednego komputera zainfekowanego jednym złośliwym oprogramowaniem zespamować 5,5 mln adresów e-mail.

-

![Notebooki Acer Aspire V Nitro Notebooki Acer Aspire V Nitro]()

Notebooki Acer Aspire V Nitro

00:15 17.08.2014

Firma Acer wprowadza na rynek nową serię notebooków Aspire V Nitro, charakteryzujących się atrakcyjnym designem i rozwiązaniami mającymi dostarczyć użytkownikom rozrywkę na najwyższym poziomie. Procesor Intel Core czwartej generacji zadba o wysoką wydajność urządzenia, Dolby Digital ...

-

![Dobre hasło – jak stworzyć? [© Andrzej Tokarski - Fotolia.com] Dobre hasło – jak stworzyć?]()

Dobre hasło – jak stworzyć?

00:35 16.08.2014

Silne hasła są podstawą bezpieczeństwa w sieci – niejednokrotnie korzystamy z licznych kont, których dane łatwo mogą wpaść w ręce cyberprzestępców. Jak się okazuje, wiele osób popełnia proste błędy, takie jak wykorzystywanie tego samego hasła do logowania się na różnych ...

-

![Domena internetowa: straciłeś? Odzyskaj! [© igor - Fotolia.com] Domena internetowa: straciłeś? Odzyskaj!]()

Domena internetowa: straciłeś? Odzyskaj!

00:20 15.08.2014

Obecnie w Polsce zarejestrowanych jest prawie 2,5 miliona stron internetowych, natomiast w 2014 r. liczba ta może sięgnąć nawet 3 milionów. W przypadku domen internetowych również zauważono wzrost, co potwierdzają dane GUS. W 2013 roku w sieci pojawił się niemal milion nowych adresów.

-

![LARK Phablet 6.0 z nawigacją on-line LARK Phablet 6.0 z nawigacją on-line]()

LARK Phablet 6.0 z nawigacją on-line

11:24 14.08.2014

LARK Phablet 6.0 to pierwszy produkt w ofercie firmy wyposażony w nawigację on-line. Nabywcy otrzymają bezpłatnie roczną licencję na użytkowanie NaviExpert oraz uchwyt pozwalający na zamontowanie urządzenia na szybie samochodu. Urządzenie, wyposażone w 4-rdzeniowy procer 1,3 GHz i 1 GB ...

-

![Luka wykorzystywana przez robaka Stuxnet ciągle groźna Luka wykorzystywana przez robaka Stuxnet ciągle groźna]()

Luka wykorzystywana przez robaka Stuxnet ciągle groźna

10:16 14.08.2014

Pierwsze doniesienia o pojawieniu się luki CVE-2010-2568 pojawiły się przed czterema laty, wraz z wykryciem robaka Stuxnet, który zaatakował elektrownię w Iranie. Okazuje się, że ta luka w Windowsie ciągle stanowi zagrożenie - w okresie od listopada 2013 do czerwca 2014 natknęło się na ...

-

![Monitor Acer XB280HK w standardzie 4k2k Monitor Acer XB280HK w standardzie 4k2k]()

Monitor Acer XB280HK w standardzie 4k2k

13:11 12.08.2014

Acer wprowadza na rynek pierwszy monitor na świecie w standardzie 4k2k wyposażony w technologię NVIDIA G-SYNC – XB280HK. Osoby spędzające wiele czasu przed ekranem nie muszą martwić się o kondycję oczu – dzięki technologii EyeProtect migotanie ekranu zostaje zredukowane, a jasność ...

-

![Cyberprzestępczość: tajemnice operacji Epic Turla Cyberprzestępczość: tajemnice operacji Epic Turla]()

Cyberprzestępczość: tajemnice operacji Epic Turla

13:26 11.08.2014

Pierwsze wieści dotyczące operacji cyberszpiegowskiej „Turla” (zwanej także „Uroburos”) pojawiły się w marcu 2014 roku. Wówczas jeszcze nie było do końca wiadome, w jaki sposób infekowane są jej ofiary. Z najnowszych analiz ekspertów z Kaspersky Lab dotyczących operacji zwanej ...

-

![Płyta główna ASUS A88X-Gamer Płyta główna ASUS A88X-Gamer]()

Płyta główna ASUS A88X-Gamer

12:17 11.08.2014

ASUS poszerza swoją ofertę płyt głównych z podstawką FM2+ o kolejną pozycję – model A88X-Gamer, w sposób szczególny przeznaczony dla miłośników gier. Urządzenie zapewni doskonałą rozrywkę dzięki rozwiązaniom takim jak: technologia SupremeFX, odpowiedzialna za wysokiej jakości ...

-

![ESET Smart Security 8 i ESET NOD32 Antivirus 8 w wersji beta ESET Smart Security 8 i ESET NOD32 Antivirus 8 w wersji beta]()

ESET Smart Security 8 i ESET NOD32 Antivirus 8 w wersji beta

12:11 11.08.2014

Sympatycy rozwiązań zabezpieczających ESET mogą już przyjrzeć się najnowszemu oprogramowaniu tej firmy - na rynku pojawiły się właśnie testowe wersje programu antywirusowego i antyspyware ESET NOD32 Antivirus 8 oraz pakietu bezpieczeństwa ESET Smart Security 8. Ostatni został ...

-

![Bezpieczeństwo firm w sieci I poł. 2014 [© psdesign1 - Fotolia.com] Bezpieczeństwo firm w sieci I poł. 2014]()

Bezpieczeństwo firm w sieci I poł. 2014

00:46 09.08.2014

Przestarzałe oprogramowanie, źle zaprojektowany kod aplikacji, porzucona własność cyfrowa oraz błędy popełniane przez użytkowników to najsłabsze punkty korporacyjnych systemów IT, na widok których cyberprzestępcy już zacierają ręce - czytamy w najnowszej edycji raportu Cisco 2014 ...

-

![Bezpieczeństwo IT w małych firmach [© Paolese - Fotolia.com] Bezpieczeństwo IT w małych firmach]()

Bezpieczeństwo IT w małych firmach

10:20 08.08.2014

Cyberprzestępcy interesują się nie tylko graczami dużymi, ale również tymi najmniejszymi – niewielkie firmy często nie zabezpieczają odpowiednio swoich danych, przez co stają się łatwym celem dla internetowych oszustów. Jednak nawet nie posiadając znacznych środków finansowych ...

-

![Urządzenie wielofunkcyjne Brother DCP-L8450CDW Urządzenie wielofunkcyjne Brother DCP-L8450CDW]()

Urządzenie wielofunkcyjne Brother DCP-L8450CDW

09:53 08.08.2014

Firma Brother wprowadza do swojej oferty nowe laserowe urządzenie wielofunkcyjne klasy profesjonalnej – DCP-L8450CDW. Model pozwala na automatyczne, dwustronne drukowanie, skanowanie i kopiowanie. Osiągana przez niego prędkość wynosi 30 stron na minutę, a rozdzielczość druku 2400x600 dpi. ...

-

![Bitdefender 2015 już w Polsce Bitdefender 2015 już w Polsce]()

Bitdefender 2015 już w Polsce

13:32 07.08.2014

Na rynku pojawiła się kolejna, unowocześniona wersja aplikacji Bitdefender - oprogramowania służącego do ochrony komputerów domowych. Wśród nowych funkcji użytkownicy znajdą między innymi Bitdefender OneClick Optimizer, który umożliwia nie tylko zwolnienie miejsca na dysku, ale ...

-

![Zagrożenia internetowe - Polacy świadomi [© Gajus - Fotolia.com] Zagrożenia internetowe - Polacy świadomi]()

Zagrożenia internetowe - Polacy świadomi

12:51 05.08.2014

Jak wynika z badań przeprowadzonych przez Interaktywny Instytut Badań Rynkowych na zlecenie EMC Poland, Polacy są świadomi zagrożeń internetowych i starają się przed nimi chronić – aż 71% badanych używa silnych haseł w celu zabezpieczenia komputerów i urządzeń mobilnych, natomiast ...

-

![Megapanel: serwisy tematyczne V 2014 [© michaeljung - Fotolia.com] Megapanel: serwisy tematyczne V 2014]()

Megapanel: serwisy tematyczne V 2014

09:45 05.08.2014

Polskie Badania Internetu Sp. z o.o. (PBI) i firma badawcza Gemius SA, współpracujące w zakresie realizacji badania „Megapanel PBI/Gemius”, będącego standardem pomiaru oglądalności witryn i aplikacji internetowych w Polsce, przedstawia zestawienie kategorii z drzewka ...

-

![Atak phishingowy na klientów banku PKO Atak phishingowy na klientów banku PKO]()

Atak phishingowy na klientów banku PKO

13:54 04.08.2014

Eksperci G DATA SecurityLabs ostrzegają klientów banku PKO przed fałszywymi e-mailami, których celem jest wyłudzenie danych dostępowych do serwisu internetowego iPKO oraz kodów jednorazowych umożliwiających zatwierdzanie przelewów.

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Phishing: trendy czerwiec 2014 [© JumalaSika ltd - Fotolia.com] Phishing: trendy czerwiec 2014](https://s3.egospodarka.pl/grafika2/ataki-phishingowe/Phishing-trendy-czerwiec-2014-142183-150x100crop.jpg)

![Windows XP ciągle popularny [© Africa Studio - Fotolia.com] Windows XP ciągle popularny](https://s3.egospodarka.pl/grafika2/Windows-XP/Windows-XP-ciagle-popularny-142096-150x100crop.jpg)

![Internet Power LTE w Plusie bez limitów [© naypong - Fotolia.com] Internet Power LTE w Plusie bez limitów](https://s3.egospodarka.pl/grafika2/Plus/Internet-Power-LTE-w-Plusie-bez-limitow-142014-150x100crop.jpg)

![ESET: zagrożenia internetowe VII 2014 [© Сake78 - Fotolia.com] ESET: zagrożenia internetowe VII 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-VII-2014-141853-150x100crop.jpg)

![Technologia LTE: wojna czy współpraca? [© Sikov - Fotolia.com] Technologia LTE: wojna czy współpraca?](https://s3.egospodarka.pl/grafika2/LTE/Technologia-LTE-wojna-czy-wspolpraca-141835-150x100crop.jpg)

![Dobre hasło – jak stworzyć? [© Andrzej Tokarski - Fotolia.com] Dobre hasło – jak stworzyć?](https://s3.egospodarka.pl/grafika2/bezpieczne-haslo/Dobre-haslo-jak-stworzyc-141738-150x100crop.jpg)

![Domena internetowa: straciłeś? Odzyskaj! [© igor - Fotolia.com] Domena internetowa: straciłeś? Odzyskaj!](https://s3.egospodarka.pl/grafika2/domeny-internetowe/Domena-internetowa-straciles-Odzyskaj-141734-150x100crop.jpg)

![Bezpieczeństwo firm w sieci I poł. 2014 [© psdesign1 - Fotolia.com] Bezpieczeństwo firm w sieci I poł. 2014](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Bezpieczenstwo-firm-w-sieci-I-pol-2014-141529-150x100crop.jpg)

![Bezpieczeństwo IT w małych firmach [© Paolese - Fotolia.com] Bezpieczeństwo IT w małych firmach](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Bezpieczenstwo-IT-w-malych-firmach-141510-150x100crop.jpg)

![Zagrożenia internetowe - Polacy świadomi [© Gajus - Fotolia.com] Zagrożenia internetowe - Polacy świadomi](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-sieci/Zagrozenia-internetowe-Polacy-swiadomi-141364-150x100crop.jpg)

![Megapanel: serwisy tematyczne V 2014 [© michaeljung - Fotolia.com] Megapanel: serwisy tematyczne V 2014](https://s3.egospodarka.pl/grafika2/Megapanel-PBI-Gemius/Megapanel-serwisy-tematyczne-V-2014-141350-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Ile można dorobić do emerytury i renty? Nowe limity od 1 marca 2026 [© wygenerowane przez AI] Ile można dorobić do emerytury i renty? Nowe limity od 1 marca 2026](https://s3.egospodarka.pl/grafika2/ile-mozna-dorobic-do-emerytury/Ile-mozna-dorobic-do-emerytury-i-renty-Nowe-limity-od-1-marca-2026-270857-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Co każda firma powinna wiedzieć o KSeF? Wyjaśniamy najważniejsze zasady i pułapki dotyczące e-faktur [© wygenerowane przez AI] Co każda firma powinna wiedzieć o KSeF? Wyjaśniamy najważniejsze zasady i pułapki dotyczące e-faktur](https://s3.egospodarka.pl/grafika2/zasady-wystawiania-faktur/Co-kazda-firma-powinna-wiedziec-o-KSeF-Wyjasniamy-najwazniejsze-zasady-i-pulapki-dotyczace-e-faktur-271070-150x100crop.jpg)

![Droższe paliwo, transport i kredyty. Jak konflikt na Bliskim Wschodzie może odbić się na polskich firmach? [© wygenerowane przez AI] Droższe paliwo, transport i kredyty. Jak konflikt na Bliskim Wschodzie może odbić się na polskich firmach?](https://s3.egospodarka.pl/grafika2/Bliski-Wschod/Drozsze-paliwo-transport-i-kredyty-Jak-konflikt-na-Bliskim-Wschodzie-moze-odbic-sie-na-polskich-firmach-271069-150x100crop.jpg)

![SENT obejmie odzież i obuwie. Nowe obowiązki dla branży retail i e-commerce [© pexels] SENT obejmie odzież i obuwie. Nowe obowiązki dla branży retail i e-commerce](https://s3.egospodarka.pl/grafika2/SENT/SENT-obejmie-odziez-i-obuwie-Nowe-obowiazki-dla-branzy-retail-i-e-commerce-271059-150x100crop.jpg)

![Czy samozatrudniony może wziąć urlop? Praktyczny poradnik dla prowadzących JDG [© wygenerowane przez AI] Czy samozatrudniony może wziąć urlop? Praktyczny poradnik dla prowadzących JDG](https://s3.egospodarka.pl/grafika2/umowa-B2B/Czy-samozatrudniony-moze-wziac-urlop-Praktyczny-poradnik-dla-prowadzacych-JDG-271054-150x100crop.jpg)