-

![Popularne aplikacje mobilne wciąż zagrożone [© Gerhard Seybert - Fotolia.com] Popularne aplikacje mobilne wciąż zagrożone]()

Popularne aplikacje mobilne wciąż zagrożone

... SSL oddziałuje negatywnie na wszystkich użytkowników telefonów komórkowych, a niezabezpieczone sesje internetowe narażają miliony z nich na ataki typu MITM (Man-in-the-Middle), których istota ... narażone są na niebezpieczeństwo. Chociaż nie ma dowodu na to, że te aplikacje mobile zostały rzeczywiście zaatakowane, to należy wziąć pod uwagę łączną liczbę ...

-

![Aplikacje mobilne popularniejsze od stron internetowych [© Oleksiy Mark - Fotolia.com] Aplikacje mobilne popularniejsze od stron internetowych]()

Aplikacje mobilne popularniejsze od stron internetowych

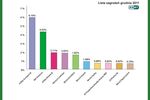

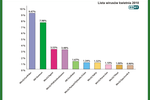

... które często charakteryzują się prostszym i bardziej intuicyjnym interfejsem, niż często przeładowane opcjami strony internetowe. Także reklamy w aplikacjach są zazwyczaj mniej uciążliwe. Wymusza to specyfika urządzeń na jakie są tworzone, aplikacje z uciążliwymi reklamami szybko tracą na popularności. Mimo że trendy rynkowe jednoznacznie wskazują ...

-

![Trend Micro: zagrożenia internetowe II kw. 2015 [© Mikko Lemola - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2015]()

Trend Micro: zagrożenia internetowe II kw. 2015

... Nowe zagrożenia wymierzone w publiczne witryny internetowe i urządzenia mobilne Zagrożenia atakujące oprogramowanie nie są niczym nowym, ale exploity wycelowane w aplikacje web okazały się równie niebezpieczne. Cyberprzestępcy wykorzystają każdą lukę i słabość, a wyspecjalizowane aplikacje wymagają wyspecjalizowanych zabezpieczeń, które wyeliminują ...

-

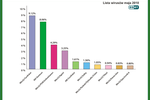

![Zagrożenia internetowe - trendy 2009 roku Zagrożenia internetowe - trendy 2009 roku]()

Zagrożenia internetowe - trendy 2009 roku

... . Kolejną kategorią szkodników, która w roku 2009 przeżyła ponowny rozkwit, są aplikacje imitujące oprogramowanie antywirusowe. Sama idea nie jest nowa - pierwsze tego ... zyski. Przewiduje się między innymi dalszy rozwój ataków na oraz poprzez portale internetowe, a także kontynuację linii szkodników infekujących pendrive'y i dyski USB. Coraz bardziej ...

-

![Aplikacje turystyczne rosną w siłę [© Antonioguillem - Fotolia.com] Aplikacje turystyczne rosną w siłę]()

Aplikacje turystyczne rosną w siłę

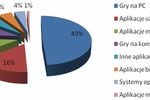

... o dane geolokalizacyjne”. Według badania IAB/PwC AdEx, w którym biorą udział wszystkie wiodące firmy internetowe, udział branży turystycznej (podróże i turystyka, HoReCa) w torcie reklamy cyfrowej ... aplikacji turystycznej (49%), zaś co szósty z mobilnych map lub nawigacji (17%). Po aplikacje tego typu sięgają częściej osoby w wieku 25-34 lata oraz 45 ...

-

![Aplikacje zdrowotne: ochrona zdrowia czy ochrona danych? [© .shock - Fotolia.com] Aplikacje zdrowotne: ochrona zdrowia czy ochrona danych?]()

Aplikacje zdrowotne: ochrona zdrowia czy ochrona danych?

... Stawia to pytania o zachowanie anonimowości i ochronę danych, zwłaszcza w przypadku, gdy aplikacje są tworzone przy wsparciu rządów. Smartfon prawdę powie? Inne rozwiązanie ... z nas poprzez wszelką aktywność online, w tym portale społecznościowe czy zakupy internetowe, zostawia w sieci tzw. digital print, który może być monitorowany. W tym przypadku ...

-

![Pakiety internetowe Plus dla klientów abonamentowych Pakiety internetowe Plus dla klientów abonamentowych]()

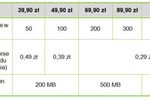

Pakiety internetowe Plus dla klientów abonamentowych

... już od 1 zł. Xperia arc to połączenie mobilnej rozrywki z obowiązkowymi obecnie funkcjami dla smartfonów, takimi jak aplikacje, mapy, e-mail, portale społecznościowe i szybkie połączenie internetowe. To supercienki i lekki smartfon, mający tylko 8,7 mm grubości, a jednocześnie posiadający szeroki ekran 4,2 cala z funkcją multi-touch i pozwalający ...

-

![Zagrożenia internetowe w 2012 r. - prognozy Zagrożenia internetowe w 2012 r. - prognozy]()

Zagrożenia internetowe w 2012 r. - prognozy

... rozwiązań niepodlegających pełnej kontroli administratorów IT wzrośnie również prawdopodobieństwo przypadków utraty danych spowodowanych niewłaściwym zabezpieczeniem urządzeń osobistych. Legalne aplikacje dla urządzeń mobilnych okażą się wrażliwe na ataki, co ułatwi cyberprzestępcom kradzieże danych. Niebezpieczeństwa czyhające na platformy mobilne ...

-

![ESET: zagrożenia internetowe XII 2011 ESET: zagrożenia internetowe XII 2011]()

ESET: zagrożenia internetowe XII 2011

... się z wielu komputerów, które wykonywały polecenia cyberprzestępców, m.in. atakowały serwisy internetowe firm i instytucji. Botnet udało się zlikwidować pod koniec ubiegłego roku. Fałszywe ... które infekują za pośrednictwem stron WWW. Równie popularne okazały się aplikacje z rodziny Iframe.B, które ukrywają się na stronach HTML jako niewidoczne ramki. ...

-

![Trend Micro: zagrożenia internetowe II kw. 2012 [© alexskopje - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2012]()

Trend Micro: zagrożenia internetowe II kw. 2012

... bieżącego roku. Można to powiązać z faktem, że według danych Trend Micro zaledwie jedna piąta urządzeń z systemem operacyjnym Android ma zainstalowane aplikacje zabezpieczające. Pojawiło się oprogramowanie szantażujące (ransomware), które wykrywa lokalizację geograficzną ofiary, blokuje jej system i próbuje zmusić ją do ujawnienia danych ...

-

![Komunikatory internetowe zagrożeniem dla firm [© pixabay.com] Komunikatory internetowe zagrożeniem dla firm]()

Komunikatory internetowe zagrożeniem dla firm

... komunikacji zespołowej, takie jak Microsoft Teams czy Zoom, a także prywatne komunikatory internetowe. Ten trend wpłynął negatywnie na bezpieczeństwo firmowych danych. Na rynku jest ... się stosowania w firmach komunikatorów, przeznaczonych do użytku „domowego” – tego typu aplikacje mogą znajdować się na prywatnych smartfonach i komputerach, ale nie na ...

-

![Trend Micro: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] Trend Micro: zagrożenia internetowe 2010]()

Trend Micro: zagrożenia internetowe 2010

... w różne platformy, stare i nowe Latem 2010 r. badacze zagrożeń z firmy Trend Micro odkryli złośliwe oprogramowanie wymierzone w nowy system operacyjny Android i jego aplikacje. W sierpniu 2010 r. pojawił się DroidSMS, złośliwa wiadomość tekstowa wysyłająca aplikację zamaskowaną jako Windows Media Player. Tydzień później na scenę zagrożeń ...

-

![PandaLabs: zagrożenia internetowe I kw. 2011 PandaLabs: zagrożenia internetowe I kw. 2011]()

PandaLabs: zagrożenia internetowe I kw. 2011

... . Dokonano go za pośrednictwem złośliwych aplikacji w Android Market, oficjalnym sklepie z aplikacjami przeznaczonymi dla tego systemu operacyjnego. W ciągu zaledwie czterech dni aplikacje, które instalowały w systemie trojana, zostały pobrane ponad 50 tys. razy. Użyty trojan odznaczał się wysokim stopniem zaawansowania, nie tylko wykradając ...

-

![Pokolenie Y a zwyczaje internetowe [© Fotowerk - Fotolia.com] Pokolenie Y a zwyczaje internetowe]()

Pokolenie Y a zwyczaje internetowe

... ten wyniósł 44 procent. 42 procent respondentów potwierdziło, że głównie korzystają z aplikacji mobilnych dla gier i rozrywki, zaś 35 procent wykorzystuje aplikacje mobilne do pracy. Jak wiele aplikacji potrzebujemy? Zaskakująco niska liczba spośród wszystkich aplikacji pobieranych codziennie jest wykorzystywana na bieżąco. Większość ...

-

![Fortinet - zagrożenia internetowe I kw. 2013 [© pogonici - Fotolia.com] Fortinet - zagrożenia internetowe I kw. 2013]()

Fortinet - zagrożenia internetowe I kw. 2013

... napisane przez tę samą osobę, ale są utrzymywane osobno, by infekować więcej urządzeń”. Oba typy złośliwego oprogramowania są wbudowywane w przeróżne aplikacje i mogą wyświetlać reklamy, śledzić użytkowników za pomocą unikalnego numeru IMEI oraz modyfikować pulpit. „Najbardziej prawdopodobną przyczyną gwałtownego wzrostu przypadków zainfekowania ...

-

![Zagrożenia internetowe 2013 [© lassedesignen - Fotolia.com] Zagrożenia internetowe 2013]()

Zagrożenia internetowe 2013

... Radzieckiego i kilku państwach azjatyckich 41-60% użytkowników produktów firmy Kaspersky Lab wskazało na próby ataków sieciowych na ich komputery. Najpopularniejsze dziurawe aplikacje wykorzystywane przez cyberprzestępców 90,52% wszystkich wykrytych prób wykorzystania luk w zabezpieczeniach dotyczyło aplikacji Oracle Java. Luki te są wykorzystywane ...

-

![Komunikatory internetowe: szczyt popularności już za nimi? [© pixabay.com] Komunikatory internetowe: szczyt popularności już za nimi?]()

Komunikatory internetowe: szczyt popularności już za nimi?

... Twitter. Z kolegami z pracy piszemy na Teamsie czy Slacku, z klientami na LinkedIn, a z osobami o podobnych zainteresowaniach na Reddicie i Discordzie, mamy też liczne aplikacje randkowe... Kanałów komunikacji przybywa, nikt nie zdołał narzucić własnego rozwiązania jako standardu. Platformy nie zaczęły się też ze sobą integrować ...

-

![Groźny atak na włoskie serwisy internetowe [© stoupa - Fotolia.com] Groźny atak na włoskie serwisy internetowe]()

Groźny atak na włoskie serwisy internetowe

... nam, jak bardzo rozwinęło się szkodliwe oprogramowanie i jak łatwo rozprzestrzeniają się zagrożenia internetowe" - powiedział Anthony O'Mara, wiceprezes firmy Trend Micro w regionie EMEA. "Sprawcy ... zmniejszyć ewentualne skutki ataku. Wdrożyć w systemie przedsiębiorstwa aplikacje chroniące przed programami szpiegującymi. Ponieważ programy takie są ...

-

![ESET: zagrożenia internetowe IV 2010 ESET: zagrożenia internetowe IV 2010]()

ESET: zagrożenia internetowe IV 2010

... powiązane z programami zabezpieczającymi system przed zagrożeniami, przez co aplikacje antywirusowe oraz firewallowe przestają zapewniać użytkownikowi należytą ochronę. Zagrożenie ... firmy ESET wymieniają nośniki wymienne, załączniki poczty elektronicznej, witryny internetowe o wątpliwej reputacji oraz pliki udostępniane za pośrednictwem ...

-

![McAfee: zagrożenia internetowe I kw. 2010 McAfee: zagrożenia internetowe I kw. 2010]()

McAfee: zagrożenia internetowe I kw. 2010

... się też konie trojańskie przeznaczone do kradzieży haseł. Należą do nich aplikacje pobierające i wykonujące kod ze zdalnych serwerów, niechciane programy oraz gry ... McAfee® TrustedSource®, niemal wszystkie wykryte w I kw. 2010 r. adresy internetowe nowych stron z zagrożeniami (98%) prowadzą do serwerów znajdujących się w Stanach Zjednoczonych. ...

Tematy: McAfee, zagrożenia internetowe, cyberprzestępcy, wirusy, trojany, robaki, szkodliwe programy, spam

Tematy: McAfee, zagrożenia internetowe, cyberprzestępcy, wirusy, trojany, robaki, szkodliwe programy, spam -

![Sophos: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] Sophos: zagrożenia internetowe 2010]()

Sophos: zagrożenia internetowe 2010

... celem ataków phishingowych, ponad dwa razy więcej niż w 2009 r. "Złośliwe aplikacje, clickjacking, ankiety scam - wszystkie te zagrożenia, zaledwie kilka lat temu ... z myślą o infekowaniu odwiedzających, ale to te popularne i obdarzone zaufaniem strony internetowe są najbardziej pożądanym celem ataków, ponieważ hakerzy, którzy zdołali przejąć ...

-

![Trend Micro: zagrożenia internetowe III kw. 2012 [© drx - Fotolia.com] Trend Micro: zagrożenia internetowe III kw. 2012]()

Trend Micro: zagrożenia internetowe III kw. 2012

... pomaga tutaj fakt, że zaledwie 20 procent osób korzystających z Androida korzysta z zabezpieczeń. Użytkownicy muszą zrozumieć, czym są pozwolenia, o które proszą aplikacje zanim wyrażą zgodę i niechcący umożliwią dostęp do wrażliwych danych. Rik Ferguson, Dyrektor ds. komunikacji i badań nad bezpieczeństwem w Trend Micro, dodaje ...

-

![F-Secure: zagrożenia internetowe 2013 [© maxkabakov - Fotolia.com] F-Secure: zagrożenia internetowe 2013]()

F-Secure: zagrożenia internetowe 2013

... DDoS. Każdy będzie mógł zostać szpiegiem W 2013 roku na popularności zyskać może oprogramowanie monitorujące aktywność internetową. Nie chodzi tu tylko o aplikacje kontroli rodzicielskiej. Już teraz obserwujemy rozwój programów służących do śledzenia internetowych poczynań dzieci, na przykład ich zachowania na Facebooku. – Oczywiście ...

Tematy: F-Secure, zagrożenia internetowe, ataki internetowe, cyberprzestępcy, spam, robaki, wirusy, rok 2013

Tematy: F-Secure, zagrożenia internetowe, ataki internetowe, cyberprzestępcy, spam, robaki, wirusy, rok 2013 -

![ESET: zagrożenia internetowe II 2013 [© lina0486 - Fotolia.com] ESET: zagrożenia internetowe II 2013]()

ESET: zagrożenia internetowe II 2013

... komputera i dodatkowo próbuje pobrać kolejne złośliwe programy z określonych adresów HTTP. Po wszystkim koń trojański samodzielnie usuwa się z systemu. Najpopularniejsze aplikacje, z których Win32/PSW.Fareit wykrada loginy i hasła użytkownika to: Bat! Email Client Google Chrome FileZilla Internet Explorer Microsoft Outlook Mozilla Thunderbird ...

-

![ESET: zagrożenia internetowe XI 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe XI 2013]()

ESET: zagrożenia internetowe XI 2013

... , wykorzystane podczas tworzenia Cryptolockera i wersji 2.0 - powstały one odpowiednio w C++ i w C#. Jak uchronić się przed Cryptolockerem 2.0? Przed infekcją chronią m.in. najnowsze aplikacje antywirusowe firmy ESET. Eksperci podkreślają jednak, że jeśli pliki zostały już zaszyfrowane, to usunięcie Cryptolockera 2.0 z systemu nie wystarczy, by ...

-

![Trojany a oszustwa internetowe Trojany a oszustwa internetowe]()

Trojany a oszustwa internetowe

... sławy i dużych, szybko rozprzestrzeniających się epidemii. Głównym ich celem jest uzyskanie jak największych korzyści finansowych. Dlatego umieszczają swoje niebezpieczne aplikacje na komputerach nie świadomych niczego użytkowników, koncentrując się bardziej na określonych celach niż szerokim rozpowszechnianiu swoich plików. Trojany to niezwykle ...

-

![Piractwo internetowe: Polska na 6 miejscu Piractwo internetowe: Polska na 6 miejscu]()

Piractwo internetowe: Polska na 6 miejscu

... w programowaniu, informatyka, czerpał także wiedzę z for internetowych – zaczął używać darmowego złośliwego oprogramowania, które pomogło mu nauczyć się i rozwinąć własne złośliwe aplikacje. Osobowość: Cierpliwy – spędza dużo czasu tworząc trojany, które muszą być wysokiej jakości ze względu na dużą konkurencji; maniak – siedzi przy ...

-

![Uwaga na świąteczne ataki internetowe [© stoupa - Fotolia.com] Uwaga na świąteczne ataki internetowe]()

Uwaga na świąteczne ataki internetowe

... oprogramowania. Podobnie jak w przypadku wszystkich zagrożeń, należy regularnie aktualizować program antywirusowy oraz system operacyjny, przeglądarkę internetową i inne aplikacje, w celu uchronienia się przed lukami bezpieczeństwa. Zabezpieczaj komputer pakietem bezpieczeństwa wyposażonym w skaner antywirusowy, filtry antyspamowe i antyphishingowe ...

-

![Zagrożenia internetowe w 2009 roku [© stoupa - Fotolia.com] Zagrożenia internetowe w 2009 roku]()

Zagrożenia internetowe w 2009 roku

... 2009. Rozwój niebezpiecznego oprogramowania utrzymał tempo pomimo recesji dotykającej globalną gospodarkę w 2009 r. W sytuacji, gdy przestępcze gangi produkują złośliwe aplikacje na żądanie, liczba niepowtarzalnych wariantów wirusów i innych niebezpiecznych aplikacji wydaje się nieskończona. Ponadto email nie jest już najpopularniejszym źródłem ...

-

![ESET: zagrożenia internetowe V 2010 ESET: zagrożenia internetowe V 2010]()

ESET: zagrożenia internetowe V 2010

... . Użytkownicy nie są jednak zupełnie bezbronni, niektóre z programów antywirusowych nie dają się oszukać sztuczkom Sality. Wśród takich rozwiązań znalazły się aplikacje firmy ESET, które chronią przed Sality. Win32/Sality cieszy się złą sławą głównie z powodu wyjątkowej odporności na działania, mające na celu ...

-

![ESET: zagrożenia internetowe VII 2010 ESET: zagrożenia internetowe VII 2010]()

ESET: zagrożenia internetowe VII 2010

... likwidującej ryzyko infekcji. Sam Conficker jest robakiem internetowym, który wykorzystuje załataną już lukę w systemach Windows. Na zainfekowany komputer zagrożenie pobiera aplikacje typu adware, a następnie dezaktywuje zaporę systemu operacyjnego, uruchamia serwer HTTP na różnych portach i umożliwia przejęcie kontroli nad zainfekowanym komputerem ...

-

![Zagrożenia internetowe w 2011 r. - prognozy [© stoupa - Fotolia.com] Zagrożenia internetowe w 2011 r. - prognozy]()

Zagrożenia internetowe w 2011 r. - prognozy

... coraz więcej nowych systemów operacyjnych, które nie są oparte na systemie Microsoft. W środowiskach typu cloud stosowane są otwarte systemy operacyjne i aplikacje. Choć zróżnicowanie systemów utrudnia cyberprzestępcom ataki, spodziewamy się nasilenia ich działań w tym obszarze, podobnie jak w przestrzeni zwirtualizowanej". Przede wszystkim ...

-

![Oszustwa internetowe - tendencje w 2011 [© stoupa - Fotolia.com] Oszustwa internetowe - tendencje w 2011]()

Oszustwa internetowe - tendencje w 2011

... wzrost zagrożenia wyciekiem danych i kradzieżą tożsamości. Botnety oparte na urządzeniach Apple i konie trojańskie atakujące urządzenia tej firmy staną się powszechne. Aplikacje: telewizyjne zagrożenia dla prywatności Do najbardziej oczekiwanych urządzeń w 2010 r. należały nowe platformy telewizji internetowej. Jednak zdaniem McAfee Labs wzrost ich ...

-

![ESET: zagrożenia internetowe 2010 ESET: zagrożenia internetowe 2010]()

ESET: zagrożenia internetowe 2010

... i Mac OS X coraz częściej stają się celem działań cyberprzestępców. Podobną tendencję odnotowano w przypadku urządzeń mobilnych, którym coraz częściej zagrażają złośliwe aplikacje. Przykładem mogą być konie trojańskie atakujące urządzenia z systemami Android. Zagrożenia te modyfikują ustawienia smartfonu w taki sposób, aby ten wysyłał wiadomości ...

-

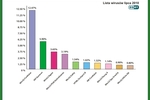

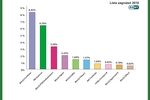

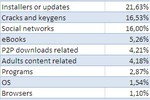

![Niebezpieczne strony internetowe I kw. 2011 Niebezpieczne strony internetowe I kw. 2011]()

Niebezpieczne strony internetowe I kw. 2011

... popularności Badanie pokazuje preferencje użytkowników co do przynęt stosowanych przez hakerów w celu rozpowszechniania złośliwych kodów. Przykładowo, jeśli chodzi o aplikacje P2P najpopularniejszym programem jest Ares, a kolejne miejsca zajmują Torrent i eMule. Wśród sieci społecznościowych nadal króluje Facebook znacznie wyprzedzając Messengera ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Popularne aplikacje mobilne wciąż zagrożone [© Gerhard Seybert - Fotolia.com] Popularne aplikacje mobilne wciąż zagrożone](https://s3.egospodarka.pl/grafika2/urzadzenia-mobilne/Popularne-aplikacje-mobilne-wciaz-zagrozone-152704-150x100crop.jpg)

![Aplikacje mobilne popularniejsze od stron internetowych [© Oleksiy Mark - Fotolia.com] Aplikacje mobilne popularniejsze od stron internetowych](https://s3.egospodarka.pl/grafika2/aplikacje-mobilne/Aplikacje-mobilne-popularniejsze-od-stron-internetowych-161019-150x100crop.jpg)

![Trend Micro: zagrożenia internetowe II kw. 2015 [© Mikko Lemola - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2015](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-II-kw-2015-162038-150x100crop.jpg)

![Aplikacje turystyczne rosną w siłę [© Antonioguillem - Fotolia.com] Aplikacje turystyczne rosną w siłę](https://s3.egospodarka.pl/grafika2/branza-turystyczna/Aplikacje-turystyczne-rosna-w-sile-220689-150x100crop.jpg)

![Aplikacje zdrowotne: ochrona zdrowia czy ochrona danych? [© .shock - Fotolia.com] Aplikacje zdrowotne: ochrona zdrowia czy ochrona danych?](https://s3.egospodarka.pl/grafika2/galerie-handlowe/Aplikacje-zdrowotne-ochrona-zdrowia-czy-ochrona-danych-229615-150x100crop.jpg)

![Trend Micro: zagrożenia internetowe II kw. 2012 [© alexskopje - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2012](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-II-kw-2012-101723-150x100crop.jpg)

![Komunikatory internetowe zagrożeniem dla firm [© pixabay.com] Komunikatory internetowe zagrożeniem dla firm](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Komunikatory-internetowe-zagrozeniem-dla-firm-240153-150x100crop.jpg)

![Trend Micro: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] Trend Micro: zagrożenia internetowe 2010](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Trend-Micro-zagrozenia-internetowe-2010-MBuPgy.jpg)

![Pokolenie Y a zwyczaje internetowe [© Fotowerk - Fotolia.com] Pokolenie Y a zwyczaje internetowe](https://s3.egospodarka.pl/grafika2/Internet/Pokolenie-Y-a-zwyczaje-internetowe-110262-150x100crop.jpg)

![Fortinet - zagrożenia internetowe I kw. 2013 [© pogonici - Fotolia.com] Fortinet - zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Fortinet-zagrozenia-internetowe-I-kw-2013-116323-150x100crop.jpg)

![Zagrożenia internetowe 2013 [© lassedesignen - Fotolia.com] Zagrożenia internetowe 2013](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Zagrozenia-internetowe-2013-129026-150x100crop.jpg)

![Komunikatory internetowe: szczyt popularności już za nimi? [© pixabay.com] Komunikatory internetowe: szczyt popularności już za nimi?](https://s3.egospodarka.pl/grafika2/komunikatory-internetowe/Komunikatory-internetowe-szczyt-popularnosci-juz-za-nimi-242369-150x100crop.jpg)

![Groźny atak na włoskie serwisy internetowe [© stoupa - Fotolia.com] Groźny atak na włoskie serwisy internetowe](https://s3.egospodarka.pl/grafika/ataki-internetowe/Grozny-atak-na-wloskie-serwisy-internetowe-MBuPgy.jpg)

![Sophos: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] Sophos: zagrożenia internetowe 2010](https://s3.egospodarka.pl/grafika/Sophos/Sophos-zagrozenia-internetowe-2010-MBuPgy.jpg)

![Trend Micro: zagrożenia internetowe III kw. 2012 [© drx - Fotolia.com] Trend Micro: zagrożenia internetowe III kw. 2012](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-III-kw-2012-108564-150x100crop.jpg)

![F-Secure: zagrożenia internetowe 2013 [© maxkabakov - Fotolia.com] F-Secure: zagrożenia internetowe 2013](https://s3.egospodarka.pl/grafika2/F-Secure/F-Secure-zagrozenia-internetowe-2013-110264-150x100crop.jpg)

![ESET: zagrożenia internetowe II 2013 [© lina0486 - Fotolia.com] ESET: zagrożenia internetowe II 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-II-2013-114650-150x100crop.jpg)

![ESET: zagrożenia internetowe XI 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe XI 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-XI-2013-129510-150x100crop.jpg)

![Uwaga na świąteczne ataki internetowe [© stoupa - Fotolia.com] Uwaga na świąteczne ataki internetowe](https://s3.egospodarka.pl/grafika/oszustwa-internetowe/Uwaga-na-swiateczne-ataki-internetowe-MBuPgy.jpg)

![Zagrożenia internetowe w 2009 roku [© stoupa - Fotolia.com] Zagrożenia internetowe w 2009 roku](https://s3.egospodarka.pl/grafika/F-Secure/Zagrozenia-internetowe-w-2009-roku-MBuPgy.jpg)

![Zagrożenia internetowe w 2011 r. - prognozy [© stoupa - Fotolia.com] Zagrożenia internetowe w 2011 r. - prognozy](https://s3.egospodarka.pl/grafika/Trend-Micro/Zagrozenia-internetowe-w-2011-r-prognozy-MBuPgy.jpg)

![Oszustwa internetowe - tendencje w 2011 [© stoupa - Fotolia.com] Oszustwa internetowe - tendencje w 2011](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Oszustwa-internetowe-tendencje-w-2011-MBuPgy.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany? [© jrwasserman - Fotolia.com] Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Najem-prywatny-2023-Podatek-od-wynajmu-mieszkania-innych-nieruchomosci-i-ruchomosci-jakie-zmiany-249905-150x100crop.jpg)

![Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy? [© 金召 步 z Pixabay] Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy? [© 金召 步 z Pixabay]](https://s3.egospodarka.pl/grafika2/rynek-pracy/Chinskie-firmy-zatrudniaja-w-Polsce-Jacy-to-pracodawcy-259418-50x33crop.jpg) Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy?

Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy?

![Oferta mieszkań na wynajem znowu się kurczy? [© Piotr Adamowicz - Fotolia.com] Oferta mieszkań na wynajem znowu się kurczy?](https://s3.egospodarka.pl/grafika2/rynek-najmu/Oferta-mieszkan-na-wynajem-znowu-sie-kurczy-259532-150x100crop.jpg)

![Dopłaty do używanych samochodów elektrycznych coraz bliżej? [© Stefan Schweihofer z Pixabay] Dopłaty do używanych samochodów elektrycznych coraz bliżej?](https://s3.egospodarka.pl/grafika2/samochody-elektryczne/Doplaty-do-uzywanych-samochodow-elektrycznych-coraz-blizej-259521-150x100crop.jpg)

![Ubezpieczenie dla zwierząt także w ramach polisy mieszkaniowej [© Alexander Taoussanidis z Pixabay] Ubezpieczenie dla zwierząt także w ramach polisy mieszkaniowej](https://s3.egospodarka.pl/grafika2/ubezpieczenie-zwierzat-domowych/Ubezpieczenie-dla-zwierzat-takze-w-ramach-polisy-mieszkaniowej-259494-150x100crop.jpg)

![Rozporządzenie DORA. Surowe kary dla firm za nieprzestrzeganie przepisów [© igor - Fotolia.com] Rozporządzenie DORA. Surowe kary dla firm za nieprzestrzeganie przepisów](https://s3.egospodarka.pl/grafika2/rozporzadzenie-DORA/Rozporzadzenie-DORA-Surowe-kary-dla-firm-za-nieprzestrzeganie-przepisow-259512-150x100crop.jpg)

![O 37,4% mniej kredytów inwestycyjnych w III 2024 [© ewakubiak - Fotolia.com] O 37,4% mniej kredytów inwestycyjnych w III 2024](https://s3.egospodarka.pl/grafika2/kredyty-dla-firm/O-37-4-mniej-kredytow-inwestycyjnych-w-III-2024-259511-150x100crop.jpg)

![Długi branży noclegowej spadają, a liczba turystów rośnie [© Olya Adamovich z Pixabay] Długi branży noclegowej spadają, a liczba turystów rośnie](https://s3.egospodarka.pl/grafika2/branza-noclegowa/Dlugi-branzy-noclegowej-spadaja-a-liczba-turystow-rosnie-259510-150x100crop.jpg)