-

![Czy nowy iPhone 15 obniży ceny starszych generacji? [© pixabay.com] Czy nowy iPhone 15 obniży ceny starszych generacji?]()

Czy nowy iPhone 15 obniży ceny starszych generacji?

... . Oto wnioski z przeprowadzonej analizy. Z tego tekstu dowiesz się m.in.: Czy w związku z premierą iPhone’a 15 starsze modele tracą na popularności? Jak zmieniały się ceny poprzednich czterech generacji iPhone'a od momentu ich premiery? Czym wyróżnił się iPhone 13? Analiza danych Ceneo dotyczących ostatnich czterech ...

-

![Przyszłość, nadzieje i zagrożenia oczami CEO [© pixabay.com] Przyszłość, nadzieje i zagrożenia oczami CEO]()

Przyszłość, nadzieje i zagrożenia oczami CEO

... Zrozumiałe", bo zwiększona automatyzacja i wykorzystanie AI wyeliminują powtarzalne prace wykonywane według ustalonego algorytmu (np. call center) albo wymagające prostej analizy danych ogólnie dostępnych w sieci (np. research). „Niepokojące", bo nie dostrzegamy jeszcze szansy związanej z transformacją centrów usług i przenoszenia tych czynności do ...

-

![Reklama w internecie, telewizji i w radio: Media Expert i Lidl na czele [© kantver - Fotolia.com] Reklama w internecie, telewizji i w radio: Media Expert i Lidl na czele]()

Reklama w internecie, telewizji i w radio: Media Expert i Lidl na czele

... aktywnym reklamowo sektorem okazał się handel. Czego jeszcze dowiadujemy się z najnowszej analizy? Z tego tekstu dowiesz się m.in.: Które marki w listopadzie 2023 roku ... radiu najaktywniejsze reklamowo były marki z branży „Trade”, natomiast w telewizji – „Pharmaceuticals" – wynika z danych gemiusAdReal za listopad 2023. Prezentowane dane pochodzą ...

-

![Jak przeprowadzić samodzielny audyt marki? Jak przeprowadzić samodzielny audyt marki?]()

Jak przeprowadzić samodzielny audyt marki?

... danej marce. Opinie online są tak samo istotne, jak rekomendacje znajomych – wynika z danych popularnej platformy do monitorowania brandów. Jak przeprowadzić samodzielny audyt opinii o ... cele na danym etapie interakcji z marką. Skorzystaj z ankiet, badań opinii i analizy feedbacku klientów, aby uzyskać wgląd w ich doświadczenia na różnych etapach ...

Tematy: marka, marki, opinie, opinie klientów, audyt marki, audyt opinii, wizerunek marki, wizerunek firmy, rebranding -

![Producenci kakao nie nadążają za popytem. Ceny czekolady będą gigantyczne? [© Justyna Kunkel z Pixabay] Producenci kakao nie nadążają za popytem. Ceny czekolady będą gigantyczne?]()

Producenci kakao nie nadążają za popytem. Ceny czekolady będą gigantyczne?

... oznacza, że w wielu zakątkach świata wyraźnie zaznacza się wzmożony popyt na kurczak, zajączki i jajka z czekolady. Tymczasem z analizy ekonomistów Allianz Trade wynika, że już trzeci rok z rzędu produkcja kakao jest mniejsza niż popyt. W skrócie ... Starszy ekonomista dla Włoch, krajów Beneluksu i Grecji Nikhil Sebastian, Ekonomista i analityk danych ...

-

![Polska gospodarka cyfrowa: ile jest warta? [© StockSnap z Pixabay] Polska gospodarka cyfrowa: ile jest warta?]()

Polska gospodarka cyfrowa: ile jest warta?

... w którym osobno analizowana jest gospodarka cyfrowa, może być ciekawym wkładem w trwające do końca lipca dyskusje. Nasz raport to wypadkowa szczegółowej analizy danych makroekonomicznych oraz autorskiej metodologii, która pozwoliła nam oszacować wartość sektora cyfrowego w polskiej gospodarce. Zestawiliśmy również nasze wyniki z szacunkami z innych ...

-

![Sztuczna inteligencja pomaga hakerom [© Freepik] Sztuczna inteligencja pomaga hakerom]()

Sztuczna inteligencja pomaga hakerom

... grupy ransomware są coraz bardziej aktywne - wynika z analizy Check Point Research. Najczęściej atakowanym sektorem jest "edukacja i badania". We wrześniu największym zagrożeniem na ... różnorodne sektory infrastruktury krytycznej. Qilin - operacja RaaS, która współpracuje z afiliatami w celu szyfrowania i eksfiltracji danych, koncentrując się na ...

-

![Pies lub kot w co drugim polskim domu [© Freepik] Pies lub kot w co drugim polskim domu]()

Pies lub kot w co drugim polskim domu

... przynajmniej jednego psa, 41% posiada przynajmniej jednego kota - wynika z analizy rankomat.pl. Te statystyki plasują nasz kraj w czołówce Unii Europejskiej. Eksperci rankomat.pl przeanalizowali dane dotyczące ... odpowiada na nasze potrzeby i daje kompleksową ochronę naszym czworonożnym przyjaciołom. Analiza została przeprowadzona na podstawie danych ...

-

![Polski internet w IV kwartale 2024 r. [© Freepik] Polski internet w IV kwartale 2024 r.]()

Polski internet w IV kwartale 2024 r.

... w IV kwartale 2024 r." przygotowanego przez PBI. Jakie jeszcze wnioski płyną z tej analizy? Z tego tekstu dowiesz się m.in.: Z jakich urządzeń najczęściej korzystają internauci ... Internetu. Prezentuje kwartalną analizę polskiego rynku internetowego, opartą na danych z badania Mediapanel. Analiza obejmuje użytkowników w wieku 7-75 lat korzystających ...

-

![Ransomware w XII 2024. 86 ofiar FunkSec [© Florian Roth - Fotolia.com] Ransomware w XII 2024. 86 ofiar FunkSec]()

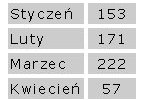

Ransomware w XII 2024. 86 ofiar FunkSec

... 2024 roku. Z analizy wynika, że na rynku ransomware-as-a-service pojawił się nowy gracz - FunkSec - któy odpowiadał za aż 14 ... VMware ESXi. W grudniu udane ataki przeprowadzał również LeakeData, operujący stroną wycieku danych, łącząc incydenty ransomware z szerszymi działaniami wymuszającymi. Specjaliści Check Pointa wskazali również najczęściej ...

-

![Polska w TOP3 największych eksporterów czekolady na świecie [© Freepik] Polska w TOP3 największych eksporterów czekolady na świecie]()

Polska w TOP3 największych eksporterów czekolady na świecie

... na świecie, zaraz za Niemcami i Belgią. Z analizy Akcenty wynika, że w 2023 roku wartość polskiego eksportu czekolady wyniosła niemal 2,5 mld ... czekolady i innych wyrobów zawierających kakao wyniosła w 2023 roku 35 mld EUR – wynika z danych International Trade Center. Polska miała w tym 7 proc. udział, eksportując produkty o łącznej wartości ...

-

![Rynek pracy: jakie szanse na zatrudnienie i podwyżki wynagrodzeń? [© Freepik] Rynek pracy: jakie szanse na zatrudnienie i podwyżki wynagrodzeń?]()

Rynek pracy: jakie szanse na zatrudnienie i podwyżki wynagrodzeń?

... , jak i zdolności organizacyjne stają się kluczowym ogniwem sukcesu organizacji. Kluczowe kompetencje, które są obecnie najbardziej cenione, to umiejętność analizy danych, zdolność wyciągania strategicznych wniosków oraz implementacja nowoczesnych technologii w celu optymalizacji procesów biznesowych. Niezwykle istotne stają się także umiejętności ...

-

![W co inwestują cyberprzestępcy? W co inwestują cyberprzestępcy?]()

W co inwestują cyberprzestępcy?

... legalne biznesy - wynika z analizy ekspertów Sophos. Zakładają startupy, otwierają restauracje czy prowadzą kursy programowania. Według ... pozwalają hakerom na upłynnianie dużych kwot bez pozostawiania śladów. Ataki ransomware, kradzieże danych oraz phishing generują milionowe zyski, uzyskiwane głównie w kryptowalutach. Jak wynika z raportów Sophos, ...

-

![Ile postów w sieci tworzy AI? Raport o wykorzystaniu sztucznej inteligencji przez twórców internetowych [© wygenerowane przez AI] Ile postów w sieci tworzy AI? Raport o wykorzystaniu sztucznej inteligencji przez twórców internetowych]()

Ile postów w sieci tworzy AI? Raport o wykorzystaniu sztucznej inteligencji przez twórców internetowych

... wspiera też w transkrypcji, analizie i edycji materiałów, odciążając twórców w najbardziej czasochłonnych etapach pracy. Rzadziej AI służy do generowania grafik, wideo czy analizy danych, a tylko 11 proc. badanych automatyzuje za pomocą AI publikację postów lub odpowiadanie na komentarze. Twórcy internetowi traktują AI przede wszystkim ...

-

![ESET ostrzega: pierwsze AI ransomware już odkryte [© zimmytws - Fotolia.com] ESET ostrzega: pierwsze AI ransomware już odkryte]()

ESET ostrzega: pierwsze AI ransomware już odkryte

... które „myśli” podczas ataku i decyduje, jakie działania podjąć wobec danych użytkownika. Chociaż nie odnotowano jeszcze prawdziwych infekcji, eksperci ostrzegają: takie ... Golang. Pierwsze jego wersje pojawiły się w serwisie VirusTotal, który służy do analizy złośliwego oprogramowania. Choć eksperci z ESET traktują PromptLock jako techniczny ...

-

![Stres, zmęczenie i izolacja w pracy. Alarmujące wyniki badania Puls BHP 2025 [© pexels] Stres, zmęczenie i izolacja w pracy. Alarmujące wyniki badania Puls BHP 2025]()

Stres, zmęczenie i izolacja w pracy. Alarmujące wyniki badania Puls BHP 2025

... korzysta 61% zapytanych pracowników. Około co szósty pracownik (18%) korzysta z oprogramowania lub narzędzi opartych na sztucznej inteligencji, np. narzędzi do analizy danych, chatbotów, wirtualnych asystentów, narzędzi do analityki predykcyjnej, modeli uczenia maszynowego. Na kolejnych miejscach znalazły się urządzenia noszone na ciele, takie ...

-

![Strategie agresywne część 2 [© Minerva Studio - Fotolia.com] Strategie agresywne część 2]()

Strategie agresywne część 2

... badawczo analitycznych ale większego opóźnienia związanego z zbieraniem i udostępnianiem danych odnoszących się do tego rynku. Jest to głównie spowodowane zakresem analizy, który w przypadku rynku towarowego ma charakter globalny a analiza danych wymaga uprzedniego zebrania danych z głównych rynków światowych. W przypadku rynku akcji najważniejsze ...

-

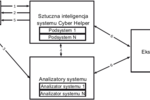

![Sztuczna inteligencja a bezpieczeństwo IT Sztuczna inteligencja a bezpieczeństwo IT]()

Sztuczna inteligencja a bezpieczeństwo IT

... automatyczne gromadzenie danych z potencjalnie zainfekowanych komputerów jak również próbek szkodliwego oprogramowania i przechowywanie ich w postaci nadającej się do przetwarzania automatycznego do użytku innych podsystemów. AVZ tworzy raporty w formacie HTML przeznaczone do analizy przez człowieka oraz w formacie XML - do analizy maszynowej. Od ...

-

![Telefonia komórkowa: penetracja rynku rośnie Telefonia komórkowa: penetracja rynku rośnie]()

Telefonia komórkowa: penetracja rynku rośnie

... kalkulacji liczby użytkowników oraz penetracji, wykorzystane źródła danych. Prognoza liczby użytkowników i penetracji rynku telefonii ruchomej wg Analysys Research prezentowana jest poglądowo i nie jest elementem stanowiska Prezesa UKE. Polska w latach 1997-2007 Metoda analizy Nominalna liczba użytkowników oraz penetracja zostały oszacowane na ...

-

![Zarządzanie kadrami: elementy, techniki i plany Zarządzanie kadrami: elementy, techniki i plany]()

Zarządzanie kadrami: elementy, techniki i plany

... podejście określa się mianem prognozowania „z góry do dołu”. technika — analizy statystyczne Analizy statystyczne to kolejne techniki umożliwiające diagnozowanie potrzeb kadrowych. Ich istotą jest analiza zależności korelacyjnej i prognoza stanu pożądanego na podstawie danych, które w przeszłości miały wpływ na wielkość zatrudnienia (sprzedaż, zysk ...

-

![Kaspersky Anti Targeted Attack Platform dla ochrony przed atakami ukierunkowanymi [© sdecoret - Fotolia.com] Kaspersky Anti Targeted Attack Platform dla ochrony przed atakami ukierunkowanymi]()

Kaspersky Anti Targeted Attack Platform dla ochrony przed atakami ukierunkowanymi

... . Zapewnia bezpieczne, wyizolowane i zwirtualizowane środowisko w celu analizy podejrzanych obiektów i identyfikowania ich intencji. Narzędzie analizy ataków ukierunkowanych wykorzystuje technologie przetwarzania danych oraz uczenia się w celu oceny i łączenia werdyktów z różnych mechanizmów analizy. Właśnie tutaj zostaje podjęta ostateczna decyzja ...

-

![Decyzje inwestycyjne: przykłady błędów [© Minerva Studio - Fotolia.com] Decyzje inwestycyjne: przykłady błędów]()

Decyzje inwestycyjne: przykłady błędów

... osiągają znaczący sukces w nowej dla siebie dziedzinie aktywności. Nadmierna pewność siebie charakteryzuje się przecenianiem swojej wiedzy zarówno względem własnych możliwości analizy posiadanych danych, jak i względem ufności iż posiadane dane obrazują w pełni dany proces lub podmiot. Idzie za tym nadmierna ufnoścć w kontrolę zachodzących ...

-

![Zarządzanie strategiczne w połączeniu z zarządzaniem przez jakość gwarancją rozwoju organizacji [© Rawpixel - Fotolia.com] Zarządzanie strategiczne w połączeniu z zarządzaniem przez jakość gwarancją rozwoju organizacji]()

Zarządzanie strategiczne w połączeniu z zarządzaniem przez jakość gwarancją rozwoju organizacji

... analizy strategicznej. Informacje, które pozyskamy jako wynik analizy strategicznej na ... danych jako punktu wyjścia do analizy problemów, opieranie się na danych końcowych nie wyjściowych tj. wynikach finansowych, liczbie klientów, liczbie odejść Klientów, liczbie zamówień, które poza informacją liczbową nic nam nie mówią. Punktem wyjścia analizy ...

-

![Monitorowanie jakiego nie było Monitorowanie jakiego nie było]()

Monitorowanie jakiego nie było

... analizy logów Logi systemowe zawierają bardzo dużą liczbą informacji jednak są to surowe dane o pobraniach każdej ze stron. Same w sobie praktycznie nie niosą żadnych użytecznych informacji. Użyteczne informacje można wydobyć z tych danych ... hurtowniach danych. Zresztą posiadacze hurtowni danych maja w nich także doskonałe narzędzia właśnie do analizy ...

Tematy: -

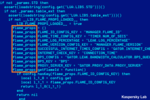

![Szkodliwy program Flame - analiza Szkodliwy program Flame - analiza]()

Szkodliwy program Flame - analiza

... danych. Za względu na rozmiar szkodnik jest niezmiernie trudny do analizy. Powodem sporego rozmiaru Flame'a jest to, że zawiera on wiele różnych bibliotek (służących np. do kompresji (zlib, libbz2, ppmd) i manipulacji bazą danych ... w przyszłych atakach? Jakiego rodzaju danych i informacji szukają napastnicy? Ze wstępnej analizy wynika, że operatorzy ...

-

![Ile kosztują słoneczne wakacje? [© yanlev - Fotolia.com] Ile kosztują słoneczne wakacje?]()

Ile kosztują słoneczne wakacje?

... jest plażowanie. Na podstawie danych statystycznych obejmujących lipce i sierpnie w latach 2000 – 2012 wyliczyliśmy zarówno średnie temperatury jak i liczbę słonecznych godzin w ciągu doby, średni miesięczny opad na metr kwadratowy oraz przeciętną liczbę dni deszczowych i słonecznych w tych miesiącach. Do naszej analizy przyjęliśmy założenie, że ...

-

![Start-up: analiza konkurencji [© Jakub Jirsák - Fotolia.com] Start-up: analiza konkurencji]()

Start-up: analiza konkurencji

... w przyszłości jego twórcy. Firma i finansowanie jest przedostatnim etapem analizy konkurencji podanym przez Emilię Ostapowicz. W tej sekcji zamieść informację o tym, ... informacji pomiędzy konkurencją jest normalna. Nie chodzi o udostępnianie ważnych danych konkurentom czy sprzedawanie strategii, ale o współpracę i dzielenie się doświadczeniami. ...

-

![Cyberatak można przewidzieć [© apops - Fotolia.com] Cyberatak można przewidzieć]()

Cyberatak można przewidzieć

... wysyp wiadomości zawierających określone słowa kluczowe. Trzy mechanizmy stosowane do przewidywania cyberataków Predictive policing – jest to mechanizm służący do analizy przestępstw oraz danych środowiskowych i socjologicznych w celu identyfikacji zagrożeń, zanim te będą miały miejsce. Za jego pomocą można zidentyfikować osoby i miejsca wykazujące ...

-

![Czy sektor TSL powinien bać się ESG? [© pixabay.com] Czy sektor TSL powinien bać się ESG?]()

Czy sektor TSL powinien bać się ESG?

... zaskoczenie i rozczarowanie, jeśli okaże się dostawca usług transportowych lub magazynowych takich danych nie posiada, ponieważ nie widział potrzeby ich gromadzenia lub nie ... się jednak znacząco z perspektywy oceny ryzyka. Wskazują na to analizy Interos, firmy zajmującej się odpornością operacyjną łańcuchów dostaw. W badaniu przeprowadzonym na ...

-

![Czy AI pomoże ograniczyć oszustwa finansowe? Czy AI pomoże ograniczyć oszustwa finansowe?]()

Czy AI pomoże ograniczyć oszustwa finansowe?

... pojedynczej transakcji i przelewu środków. Ogromny potencjał w tym obszarze wykazuje jednak generatywna sztuczna inteligencja. Dzięki zdolności do błyskawicznej analizy ogromnych ilości danych finansowych modele gen AI mogą być wykorzystywane do identyfikowania anomalii w transakcjach płatniczych. Umożliwiają monitoring zachowania klientów w czasie ...

-

![Polskie spółki z branży IT przyciągają zagraniczny kapitał. Najnowszy raport M&A 2025 [© pixabay] Polskie spółki z branży IT przyciągają zagraniczny kapitał. Najnowszy raport M&A 2025]()

Polskie spółki z branży IT przyciągają zagraniczny kapitał. Najnowszy raport M&A 2025

... danych mediany mnożników na rynku globalnym są wyższe niż na rynku europejskim. Taki stan rzeczy wynika z wpływu rynku północnoamerykańskiego. Amerykańsko-kanadyjski rynek transakcyjny jest stosunkowo dużym rynkiem, na którym przeprowadzono w okresie analizy ... okresie analizy wyniosła 2,78 a EV/EBITDA 17,49. W okresie analizy wartości EV/S znajdowały ...

-

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005]()

Wirusy i ataki sieciowe IV-VI 2005

... środków finansowych na tworzenie polityki bezpieczeństwa IT. Na podstawie analizy obecnej sytuacji eksperci z branży bezpieczeństwa IT wnioskują, że sprawa szyfrowania ... bieżących systemów i aplikacji. Aby zabezpieczyć się przed utratą danych, należy również regularnie sporządzać kopie zapasowe danych. Polityka a wirusy Złośliwe programy, które ...

-

![Analiza konkurencji jako element strategii rozwoju [© Minerva Studio - Fotolia.com] Analiza konkurencji jako element strategii rozwoju]()

Analiza konkurencji jako element strategii rozwoju

... i powinny zostać uwzględnione na poziomie analizy strategicznej w procesie tworzenia strategii. Zebranie aktualnych, adekwatnych i wyczerpujących informacji według ww. indeksu to jednak dopiero połowa sukcesu. Intencją kolejnego kroku jest umiejętne zestawienie i analiza posiadanych danych. Intuicyjnym i wysoce praktycznym rozwiązaniem jest ...

-

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013]()

Kaspersky Lab: szkodliwe programy III kw. 2013

... . Po przejęciu kontroli nad domeną przy użyciu nowych danych uwierzytelniających dostęp osoby atakujące zmieniły wpisy i rozpowszechniały oświadczenia polityczne. Mobilne ... pierwszym miejscu (35,51%) w oparciu o werdykty wygenerowane przez moduł analizy heurystycznej w zakresie proaktywnego wykrywania licznych szkodliwych programów znalazł się Trojan ...

-

![Segmentacja klientów [© Minerva Studio - Fotolia.com] Segmentacja klientów]()

Segmentacja klientów

... analizy skupień (Cluster Analysis) oraz sieci neuronowe Kohonena (Self Organizinig Map SOM). Podstawowa różnica polega na tym, że w metodach analizy skupień zawsze podajemy wyjściową liczbę grup, na które podzielimy zbiór danych ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Czy nowy iPhone 15 obniży ceny starszych generacji? [© pixabay.com] Czy nowy iPhone 15 obniży ceny starszych generacji?](https://s3.egospodarka.pl/grafika2/iPhone/Czy-nowy-iPhone-15-obnizy-ceny-starszych-generacji-254901-150x100crop.jpg)

![Przyszłość, nadzieje i zagrożenia oczami CEO [© pixabay.com] Przyszłość, nadzieje i zagrożenia oczami CEO](https://s3.egospodarka.pl/grafika2/CEO/Przyszlosc-nadzieje-i-zagrozenia-oczami-CEO-256372-150x100crop.jpg)

![Reklama w internecie, telewizji i w radio: Media Expert i Lidl na czele [© kantver - Fotolia.com] Reklama w internecie, telewizji i w radio: Media Expert i Lidl na czele](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Reklama-w-internecie-telewizji-i-w-radio-Media-Expert-i-Lidl-na-czele-256826-150x100crop.jpg)

![Producenci kakao nie nadążają za popytem. Ceny czekolady będą gigantyczne? [© Justyna Kunkel z Pixabay] Producenci kakao nie nadążają za popytem. Ceny czekolady będą gigantyczne?](https://s3.egospodarka.pl/grafika2/kakao/Producenci-kakao-nie-nadazaja-za-popytem-Ceny-czekolady-beda-gigantyczne-258804-150x100crop.jpg)

![Polska gospodarka cyfrowa: ile jest warta? [© StockSnap z Pixabay] Polska gospodarka cyfrowa: ile jest warta?](https://s3.egospodarka.pl/grafika2/cyfryzacja/Polska-gospodarka-cyfrowa-ile-jest-warta-260833-150x100crop.jpg)

![Sztuczna inteligencja pomaga hakerom [© Freepik] Sztuczna inteligencja pomaga hakerom](https://s3.egospodarka.pl/grafika2/cyberataki/Sztuczna-inteligencja-pomaga-hakerom-262620-150x100crop.jpg)

![Pies lub kot w co drugim polskim domu [© Freepik] Pies lub kot w co drugim polskim domu](https://s3.egospodarka.pl/grafika2/pies/Pies-lub-kot-w-co-drugim-polskim-domu-262693-150x100crop.jpg)

![Polski internet w IV kwartale 2024 r. [© Freepik] Polski internet w IV kwartale 2024 r.](https://s3.egospodarka.pl/grafika2/polski-internet/Polski-internet-w-IV-kwartale-2024-r-264516-150x100crop.jpg)

![Ransomware w XII 2024. 86 ofiar FunkSec [© Florian Roth - Fotolia.com] Ransomware w XII 2024. 86 ofiar FunkSec](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-w-XII-2024-86-ofiar-FunkSec-264556-150x100crop.jpg)

![Polska w TOP3 największych eksporterów czekolady na świecie [© Freepik] Polska w TOP3 największych eksporterów czekolady na świecie](https://s3.egospodarka.pl/grafika2/czekolada/Polska-w-TOP3-najwiekszych-eksporterow-czekolady-na-swiecie-264873-150x100crop.jpg)

![Rynek pracy: jakie szanse na zatrudnienie i podwyżki wynagrodzeń? [© Freepik] Rynek pracy: jakie szanse na zatrudnienie i podwyżki wynagrodzeń?](https://s3.egospodarka.pl/grafika2/rynek-pracy/Rynek-pracy-jakie-szanse-na-zatrudnienie-i-podwyzki-wynagrodzen-265374-150x100crop.jpg)

![Ile postów w sieci tworzy AI? Raport o wykorzystaniu sztucznej inteligencji przez twórców internetowych [© wygenerowane przez AI] Ile postów w sieci tworzy AI? Raport o wykorzystaniu sztucznej inteligencji przez twórców internetowych](https://s3.egospodarka.pl/grafika2/influencerzy/Ile-postow-w-sieci-tworzy-AI-Raport-o-wykorzystaniu-sztucznej-inteligencji-przez-tworcow-internetowych-268013-150x100crop.png)

![ESET ostrzega: pierwsze AI ransomware już odkryte [© zimmytws - Fotolia.com] ESET ostrzega: pierwsze AI ransomware już odkryte](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/ESET-ostrzega-pierwsze-AI-ransomware-juz-odkryte-268389-150x100crop.jpg)

![Stres, zmęczenie i izolacja w pracy. Alarmujące wyniki badania Puls BHP 2025 [© pexels] Stres, zmęczenie i izolacja w pracy. Alarmujące wyniki badania Puls BHP 2025](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-pracy/Stres-zmeczenie-i-izolacja-w-pracy-Alarmujace-wyniki-badania-Puls-BHP-2025-269777-150x100crop.jpg)

![Strategie agresywne część 2 [© Minerva Studio - Fotolia.com] Strategie agresywne część 2](https://s3.egospodarka.pl/grafika/strategie-agresywne/Strategie-agresywne-czesc-2-iG7AEZ.jpg)

![Kaspersky Anti Targeted Attack Platform dla ochrony przed atakami ukierunkowanymi [© sdecoret - Fotolia.com] Kaspersky Anti Targeted Attack Platform dla ochrony przed atakami ukierunkowanymi](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Kaspersky-Anti-Targeted-Attack-Platform-dla-ochrony-przed-atakami-ukierunkowanymi-177743-150x100crop.jpg)

![Decyzje inwestycyjne: przykłady błędów [© Minerva Studio - Fotolia.com] Decyzje inwestycyjne: przykłady błędów](https://s3.egospodarka.pl/grafika/decyzje-inwestycyjne/Decyzje-inwestycyjne-przyklady-bledow-iG7AEZ.jpg)

![Zarządzanie strategiczne w połączeniu z zarządzaniem przez jakość gwarancją rozwoju organizacji [© Rawpixel - Fotolia.com] Zarządzanie strategiczne w połączeniu z zarządzaniem przez jakość gwarancją rozwoju organizacji](https://s3.egospodarka.pl/grafika2/zarzadzanie-strategiczne/Zarzadzanie-strategiczne-w-polaczeniu-z-zarzadzaniem-przez-jakosc-gwarancja-rozwoju-organizacji-163177-150x100crop.jpg)

![Ile kosztują słoneczne wakacje? [© yanlev - Fotolia.com] Ile kosztują słoneczne wakacje?](https://s3.egospodarka.pl/grafika2/wakacje/Ile-kosztuja-sloneczne-wakacje-119929-150x100crop.jpg)

![Start-up: analiza konkurencji [© Jakub Jirsák - Fotolia.com] Start-up: analiza konkurencji](https://s3.egospodarka.pl/grafika2/start-up/Start-up-analiza-konkurencji-128269-150x100crop.jpg)

![Cyberatak można przewidzieć [© apops - Fotolia.com] Cyberatak można przewidzieć](https://s3.egospodarka.pl/grafika2/cyberatak/Cyberatak-mozna-przewidziec-149895-150x100crop.jpg)

![Czy sektor TSL powinien bać się ESG? [© pixabay.com] Czy sektor TSL powinien bać się ESG?](https://s3.egospodarka.pl/grafika2/sektor-TSL/Czy-sektor-TSL-powinien-bac-sie-ESG-253330-150x100crop.jpg)

![Polskie spółki z branży IT przyciągają zagraniczny kapitał. Najnowszy raport M&A 2025 [© pixabay] Polskie spółki z branży IT przyciągają zagraniczny kapitał. Najnowszy raport M&A 2025](https://s3.egospodarka.pl/grafika2/fuzje-i-przejecia/Polskie-spolki-z-branzy-IT-przyciagaja-zagraniczny-kapital-Najnowszy-raport-M-A-2025-269648-150x100crop.jpg)

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005](https://s3.egospodarka.pl/grafika/Wirusy/Wirusy-i-ataki-sieciowe-IV-VI-2005-apURW9.jpg)

![Analiza konkurencji jako element strategii rozwoju [© Minerva Studio - Fotolia.com] Analiza konkurencji jako element strategii rozwoju](https://s3.egospodarka.pl/grafika/zarzadzanie/Analiza-konkurencji-jako-element-strategii-rozwoju-iG7AEZ.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg)

![Segmentacja klientów [© Minerva Studio - Fotolia.com] Segmentacja klientów](https://s3.egospodarka.pl/grafika/segmentacja-klientow/Segmentacja-klientow-iG7AEZ.jpg)

![Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze [© ra2 studio - fotolia.com] Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze](https://s3.egospodarka.pl/grafika2/mailing/Kiedy-wyslac-mailing-Jaki-dzien-tygodnia-i-godziny-sa-najlepsze-223622-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025 [© freepik] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-we-wrzesniu-2025-268649-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Ceny mieszkań 2026: ile metrów więcej w obwarzanku niż w centrum? [© pexels] Ceny mieszkań 2026: ile metrów więcej w obwarzanku niż w centrum?](https://s3.egospodarka.pl/grafika2/oferta-mieszkan/Ceny-mieszkan-2026-ile-metrow-wiecej-w-obwarzanku-niz-w-centrum-270791-150x100crop.jpg)

![Sukcesja w firmie rodzinnej: 3 pułapki, które mogą zabić Twój biznes [© wygenerowane przez AI] Sukcesja w firmie rodzinnej: 3 pułapki, które mogą zabić Twój biznes](https://s3.egospodarka.pl/grafika2/sukcesja/Sukcesja-w-firmie-rodzinnej-3-pulapki-ktore-moga-zabic-Twoj-biznes-270766-150x100crop.jpg)

![Praca w parze pod lupą. Czy warto zatrudniać małżeństwa i partnerów? Zalety i pułapki [© wygenerowane przez AI] Praca w parze pod lupą. Czy warto zatrudniać małżeństwa i partnerów? Zalety i pułapki](https://s3.egospodarka.pl/grafika2/zatrudnianie-pracownikow/Praca-w-parze-pod-lupa-Czy-warto-zatrudniac-malzenstwa-i-partnerow-Zalety-i-pulapki-270789-150x100crop.jpg)

![700 mln zł na innowacje: PARP uruchamia nową edycję "Ścieżki SMART" z uproszczonymi zasadami [© wygenerowane przez AI] 700 mln zł na innowacje: PARP uruchamia nową edycję "Ścieżki SMART" z uproszczonymi zasadami](https://s3.egospodarka.pl/grafika2/badania-i-rozwoj/700-mln-zl-na-innowacje-PARP-uruchamia-nowa-edycje-Sciezki-SMART-z-uproszczonymi-zasadami-270788-150x100crop.jpg)

![Faktury poza KSeF a koszty i VAT. Co się zmieniło po 1 lutego 2026 i czy można je rozliczać? [© wygenerowane przez AI] Faktury poza KSeF a koszty i VAT. Co się zmieniło po 1 lutego 2026 i czy można je rozliczać?](https://s3.egospodarka.pl/grafika2/prawo-do-odliczenia-VAT/Faktury-poza-KSeF-a-koszty-i-VAT-Co-sie-zmienilo-po-1-lutego-2026-i-czy-mozna-je-rozliczac-270769-150x100crop.jpg)

![Ile kosztuje remont mieszkania w 2026? Blisko 70 tys. zł to wariant ekonomiczny [© pexels] Ile kosztuje remont mieszkania w 2026? Blisko 70 tys. zł to wariant ekonomiczny](https://s3.egospodarka.pl/grafika2/remont-mieszkania/Ile-kosztuje-remont-mieszkania-w-2026-Blisko-70-tys-zl-to-wariant-ekonomiczny-270777-150x100crop.jpg)

![KSeF dla zwolnionych z VAT: Przewodnik po nowych zasadach fakturowania [© wygenerowane przez AI] KSeF dla zwolnionych z VAT: Przewodnik po nowych zasadach fakturowania](https://s3.egospodarka.pl/grafika2/zwolnienie-z-VAT/KSeF-dla-zwolnionych-z-VAT-Przewodnik-po-nowych-zasadach-fakturowania-270768-150x100crop.jpg)