-

![Czy polskie firmy są gotowe na ochronę cyberbezpieczeństwa? [© pixabay] Czy polskie firmy są gotowe na ochronę cyberbezpieczeństwa?]()

Czy polskie firmy są gotowe na ochronę cyberbezpieczeństwa?

... , zagrożenia, regulacje” wskazano przykładowe zagrożenia, które tylko czekają na słabość systemu cyberbezpieczeństwa firmy czy instytucji państwowej. Są to malware, phishing, DDoS oraz zaawansowane ataki APT (Advanced Persistent Threat). Statystyki pokazują, że złośliwe oprogramowanie kryje się już w co 13 e-mailu. W minionym roku przeszło ...

-

![Cyberbezpieczeństwo 2023 - co nas czeka? [© pixabay.com] Cyberbezpieczeństwo 2023 - co nas czeka?]()

Cyberbezpieczeństwo 2023 - co nas czeka?

... okupu. Co więcej – producenci tego typu malware’u oferują także pełne wsparcie. 2022 rok przyniósł też zwiększone wykorzystanie oprogramowania wiperware. W 2023 r. wiperware pochodzący z Rosji prawdopodobnie rozprzestrzeni się na inne kraje w związku z utrzymującymi się napięciami geopolitycznymi. Dalsze ataki na łańcuchy dostaw 2022 był rokiem ...

-

![3 filary cyberbezpieczeństwa firm [© DC Studio na Freepik] 3 filary cyberbezpieczeństwa firm]()

3 filary cyberbezpieczeństwa firm

... , cyberprzestępcy chętnie wykorzystują w atakach sztuczną inteligencję, np. w phishinu, dzięki czemu ataki są coraz bardziej spersonalizowane i skuteczne. Kolejnymi najbardziej popularnymi formami ataku są włamania na pocztę służbową, infekcja ransomware, ataki DDoS czy malware. Jak widać, nie są to nowe metody i w wielu przypadkach stosowanie ...

-

![Świat: wydarzenia tygodnia 39/2017 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 39/2017]()

Świat: wydarzenia tygodnia 39/2017

... życia społecznego. Według raportu Check Point Security liczba ataków malware na firmy wzrosła w ciągu ostatniego roku o 900 proc! Wg analiz ... raportu Kaspersky Lab poświęconego ewolucji cyberzagrożeń przemysłowych wynika, że w pierwszej połowie roku na ataki najbardziej narażone były firmy produkcyjne: znajdujące się w nich komputery tworzące ...

-

![Fortinet: najbardziej dotkliwe cyberataki I kw. 2018 r. [© peshkov - Fotolia.com] Fortinet: najbardziej dotkliwe cyberataki I kw. 2018 r.]()

Fortinet: najbardziej dotkliwe cyberataki I kw. 2018 r.

... przestępcy również sięgają po tego typu praktyki, aby tworzony przez nich malware był jeszcze trudniejszy do wykrycia. Przykładem na to jest ransomware GandCrab – w ... nowe warianty znanych eksploitów. Dzięki temu są w stanie jeszcze precyzyjniej kierunkować ataki. Przedsiębiorstwa muszą mieć to na uwadze, aby skutecznie się bronić – zwraca uwagę ...

-

![Poznaj najpopularniejsze metody cyberataków na firmy w Polsce [© Florian Roth - Fotolia.com] Poznaj najpopularniejsze metody cyberataków na firmy w Polsce]()

Poznaj najpopularniejsze metody cyberataków na firmy w Polsce

... był natomiast zauważony w podobnej skali na całym świecie. – Szczególnie interesujące były ataki ransomware, w których przestępcy próbowali podszywać się pod rosyjskie spółki naftowo-gazowe, w ... pomocą których cyberprzestępca może rozpowszechniać inny malware, wysyłać spam lub przeprowadzać ataki typu DDoS (Distributed Denial of Service – rozproszona ...

-

![Fortinet: najbardziej dotkliwe cyberataki II kw. 2019 r. [© ptnphotof - Fotolia.com] Fortinet: najbardziej dotkliwe cyberataki II kw. 2019 r.]()

Fortinet: najbardziej dotkliwe cyberataki II kw. 2019 r.

... Obecnie całkiem pokaźna ilość stosowanych przez cyberprzestępców narzędzi malware wyposażona jest w funkcje, które pozwalają uniknąć interakcji z programami ... wiele bardziej długoterminowe zagrożenie w porównaniu z innymi odpowiednikami tego oprogramowania. Ukierunkowane ataki ransomware Popularność ransomware’u nie zanika – oprogramowanie to stanowi ...

-

![Cyberbezpieczeństwo. 22 ciekawostki, o których nie miałeś pojęcia [© alphaspirit - Fotolia.com.jpg] Cyberbezpieczeństwo. 22 ciekawostki, o których nie miałeś pojęcia]()

Cyberbezpieczeństwo. 22 ciekawostki, o których nie miałeś pojęcia

... jest zatem chęcią przejęcia informacji z atakowanej instytucji lub firmy. Czy ataki to problem wyłącznie dużych korporacji? Nie! Do 41% z nich dochodzi w ... bezpieczeństwo branży medycznej - nawet 4 razy częściej niż w innych sektorach! Malware, czyli złośliwe oprogramowanie, w 94% dystrybuowane jest przez email phishing. Przestępcy najchętniej ...

-

![Cyberbezpieczeństwo: dwa trojany nośnikiem ataków ransomware Cyberbezpieczeństwo: dwa trojany nośnikiem ataków ransomware]()

Cyberbezpieczeństwo: dwa trojany nośnikiem ataków ransomware

... (14,1), natomiast najwięcej w Etiopii, gdzie indeks zagrożeń wyniósł 100. Powracają ataki ransomware W ostatnich tygodniach FBI wraz z innymi agencjami rządowymi USA wydały ostrzeżenie o ... Emotet, który czwarty miesiąc z rzędu pozostaje na pierwszym miejscu w rankingu Top Malware Index – zarówno na świecie, jak i w Polsce. Dane Check Point Threat ...

-

![Cyberbezpieczeństwo: firmy szukają remedium na remedium na cyberzagrożenia [© NicoElNino - Fotolia] Cyberbezpieczeństwo: firmy szukają remedium na remedium na cyberzagrożenia]()

Cyberbezpieczeństwo: firmy szukają remedium na remedium na cyberzagrożenia

... narażone na ataki, stanowiąc jedną trzecią firm, które zgłaszają poważne incydenty. Phishing największym zagrożeniem wg firm w Polsce Firmy w Polsce za najpoważniejsze zagrożenia uznają phishing, czyli wyłudzenia danych uwierzytelniających oraz ataki malware. Kradzież danych przez pracowników oraz zaawansowane ataki ze strony cyberprzestępców ...

-

![Zagrożenia z sieci: I-VI 2006 Zagrożenia z sieci: I-VI 2006]()

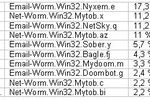

Zagrożenia z sieci: I-VI 2006

... nowych złośliwych kodów i miały miejsce kolejne ataki, mniej jednak o tym mówiono. Nowe zagrożenia mają o wiele jaśniej zdefiniowany cel, ataki są naprawdę dobrze zamaskowane, a ... ostatnich dwudziestu lat nie dotyczy typów wirusów czy ilości "złośliwego oprogramowania" (malware) lecz motywacji, jaką kierują się twórcy wirusów. Najbardziej istotna ...

-

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009]()

Wirusy, trojany, phishing I-III 2009

... w portalach społecznościowych — serwisy społecznościowe nie tracą na popularności, również jeśli chodzi o ataki oszustów. Na największym portalu społecznościowym Facebook, który do końca roku ... nie miał żadnych wskazówek, że jego system padł ofiarą hakera. Twórcy tego malware’u używali również jako przynęty programu Adobe Photoshop w wersji dla Maca. ...

-

![Uwaga na fałszywe domeny internetowe [© stoupa - Fotolia.com] Uwaga na fałszywe domeny internetowe]()

Uwaga na fałszywe domeny internetowe

... Jak wynika z badań, Polska znajduje się w czołówce państw narażonych na ataki hakerów. „Motorem napędowym działań cyberprzestępców jest nadal niska świadomość ... jest o wypełnienie specjalnego formularza. Tego typu działania umożliwiają rozpowszechnianie malware, czyli aplikacji i skryptów mających szkodliwe, przestępcze lub złośliwe działanie w ...

-

![Fortinet: najbardziej dotkliwe cyberataki IV kw. 2017 r. [© mkitina4 - Fotolia.com] Fortinet: najbardziej dotkliwe cyberataki IV kw. 2017 r.]()

Fortinet: najbardziej dotkliwe cyberataki IV kw. 2017 r.

... wykorzystują moc obliczeniową komputerów niczego nieświadomych ofiar do ich wydobywania. Industrial malware i kradzież danych za pomocą obrazów Wzrasta liczba wykrytych luk bezpieczeństwa w przemysłowych systemach kontroli i bezpieczeństwa. Udane ataki tego typu mogą spowodować znaczne szkody o dalekosiężnych skutkach, np. zatrzymując dostawy ...

-

![Fortinet: najbardziej dotkliwe cyberataki III kw. 2018 r. [© Andrey Popov - Fotolia.com] Fortinet: najbardziej dotkliwe cyberataki III kw. 2018 r.]()

Fortinet: najbardziej dotkliwe cyberataki III kw. 2018 r.

... rodzin szkodników niż kwartał wcześniej. Wzrosty zanotowała również ilość dziennie wykrywanego, unikatowego malware’u (62%) oraz liczba eksploitów (10%). – Cyberprzestępcy stale rozwijają swoje narzędzia i ... znalazły się przede wszystkim smartfony i tablety pracujące na Androidzie, ataki na iOS stanowiły zaledwie ułamek procenta. Co więcej, cyber ...

-

![Jak chronić sklep internetowy i jego klientów? [© Florian - Fotolia.com] Jak chronić sklep internetowy i jego klientów?]()

Jak chronić sklep internetowy i jego klientów?

... swoich klientów – niech wiedzą, że ich bezpieczeństwo jest dla Ciebie ważne Ataki nakierowane bezpośrednio na sklep internetowy, mogą narazić na ogromne ... taki link, rozwiązanie do filtrowania zablokuje ruch wychodzący. Badaj ruch szyfrowany pod kątem malware. Będzie do tego potrzebna bramka deszyfrująca – ruch pochodzący ze złośliwego ...

-

![Złośliwe oprogramowanie w dobie pandemii. Koronawirus przynętą na ofiary [© lolloj - Fotolia.com] Złośliwe oprogramowanie w dobie pandemii. Koronawirus przynętą na ofiary]()

Złośliwe oprogramowanie w dobie pandemii. Koronawirus przynętą na ofiary

... złośliwego oprogramowania (tzw. malware). Na popularności zyskują również, niestety, kampanie phishingowe, czyli te polegające na podszywaniu się pod konkretne osoby lub instytucje, które jako „przynętę’ wykorzystują materiały o tematyce COVID-19. Niestety na porządku dziennym są również coraz częściej ataki na organizacje, które prowadzą ...

-

![AI wymyka się spod kontroli? Eksperci ostrzegają: luka w Copilot to dopiero początek [© Freepik] AI wymyka się spod kontroli? Eksperci ostrzegają: luka w Copilot to dopiero początek]()

AI wymyka się spod kontroli? Eksperci ostrzegają: luka w Copilot to dopiero początek

... i wyciągać poufne informacje użytkowników. Również raporty firm takich jak CrowdStrike ostrzegają przed „uzbrojoną AI”, pozwalającą hakerom szybciej tworzyć malware, przeprowadzać ataki phishingowe i wykradać dane w tempie, którego tradycyjne narzędzia obronne nie są w stanie wytrzymać. Specjaliści ds. cyberbezpieczeństwa wskazują, że wbudowane ...

-

![Bezpieczna bankowość internetowa? Poznaj 5 zasad [© whitelook - Fotolia.com] Bezpieczna bankowość internetowa? Poznaj 5 zasad]()

Bezpieczna bankowość internetowa? Poznaj 5 zasad

... hakerzy nie odpuszczają, a ich ataki na użytkowników bankowości elektronicznej są coraz częstsze. Jak przetrwać, nie dając się nabrać cyberprzestępcom ... w instytucje finansowe wzrosła w 2014 roku o 44,5% - informuje firma w raporcie „G DATA Security Labs Malware”. To dane, które z pewnością budzą niepokój wśród wielu klientów e-banków. Warto pamiętać ...

-

![Polski internet najbezpieczniejszy od miesięcy? [© kaptn - Fotolia.com] Polski internet najbezpieczniejszy od miesięcy?]()

Polski internet najbezpieczniejszy od miesięcy?

... albańska, gdzie ilość infekcji aż o 88 proc. przewyższała dane z Polski! Co nas atakuje? Eksperci od bezpieczeństwa wskazują, że najpopularniejszymi typami malware na świecie były w listopadzie RoughTed, Rig ek oraz osławiony Conficker. W Polsce czołowa trójka wyglądała trochę inaczej: poza szeroką kampanią malvertisingową ...

-

![Wierzysz w horoskop z Google Play? Masz problem [© starblue - Fotolia.com] Wierzysz w horoskop z Google Play? Masz problem]()

Wierzysz w horoskop z Google Play? Masz problem

... Dowodem na to są chociażby ostatnie doniesienia ekspertów ESET. Lukas Stefanko, malware researcher tej firmy, ostrzega przed złośliwym oprogramowaniem wycelowanym w miłośników ... ponad milion osób – komentuje Kamil Sadkowski, starszy analityk zagrożeń w ESET. Regularne ataki na polskie banki Jak wskazuje ekspert z ESET, do ataków skierowanych ...

-

![Uwaga! Koronawirus sposobem na kradzież danych firmowych [© weerapat1003 - Fotolia.com] Uwaga! Koronawirus sposobem na kradzież danych firmowych]()

Uwaga! Koronawirus sposobem na kradzież danych firmowych

... cyberprzestępców, którzy żerują na jego popularności, opracowując m.in. ataki phishingowe. Zasadniczym celem oszustów jest kradzież danych firmowych i uwierzytelniających ... ze złośliwym oprogramowaniem. W ostatnich latach obserwujemy wzmożone kampanie malware mające na celu uzyskanie nieautoryzowanego dostępu do danych firmowych, przejęcie kontroli ...

-

![Największe cyberzagrożenia, które stoją przed biznesami w tym roku [© yuri arcurs - fotolia.com] Największe cyberzagrożenia, które stoją przed biznesami w tym roku]()

Największe cyberzagrożenia, które stoją przed biznesami w tym roku

... korzysta się z maili, a nie z komunikatorów. Przykładowo NordVPN posiada funkcję “CyberSec”, która blokuje dostęp do stron, które są odpowiedzialne za ataki malware i phishingowe. Umożliwienie pracownikom korzystanie z takiego zabezpieczenia, zdecydowanie może pomóc chronić firmę przed wyciekiem wrażliwych danych. 2. Podszywanie się pod obsługę ...

-

![Jakie cyberataki najgroźniejsze dla firm? [© pixabay.com] Jakie cyberataki najgroźniejsze dla firm?]()

Jakie cyberataki najgroźniejsze dla firm?

... dla firm Organizacje biorące udział w badaniu zadeklarowały, że największym cyberzagrożeniem są dla nich wycieki danych za pośrednictwem złośliwego oprogramowania (malware) oraz phishing – czyli wyłudzenia danych uwierzytelniających. Ponadto przedsiębiorstwa wyraźnie obawiają się zaawansowanych ataków ze strony profesjonalistów (Advanced Persistent ...

-

![Jakie cyberataki z użyciem SMS-ów najgroźniejsze? [© pixabay.com] Jakie cyberataki z użyciem SMS-ów najgroźniejsze?]()

Jakie cyberataki z użyciem SMS-ów najgroźniejsze?

... do obsługi SMS-ów (29,4 proc), Telegram (8,8 proc), WhatsApp (4,3 proc), przeglądarkę Google Chrome (2 proc.), Twittera (1,3 proc.). Inaczej przedstawia się sytuacja w przypadku malware’u. Złośliwe oprogramowanie najczęściej używa SMS-ów jako wektora infekcji - aż 70,9 proc., zaś reszta pozostaje daleko w tyle. Na drugim miejscu znajdują ...

Tematy: cyberataki, ataki hakerów, złośliwe programy, złośliwe oprogramowanie, SMS, Android, FluBot, malware -

![Groźna luka w WinRAR. Jeden klik może umożliwić zdalne przejęcie komputera [© wygenerowane przez AI] Groźna luka w WinRAR. Jeden klik może umożliwić zdalne przejęcie komputera]()

Groźna luka w WinRAR. Jeden klik może umożliwić zdalne przejęcie komputera

... świecie. Złośliwe archiwa, przesyłane w spreparowanych wiadomościach e-mail, mogą instalować w systemie malware uruchamiający się przy każdym starcie komputera. Eksperci ESET ostrzegają - jedyną ... się w ogniu toczącej się za naszą wschodnią granicą wojny, a tego typu ataki ze strony wyspecjalizowanych rosyjskich grup APT stanowią jej cyfrowe oblicze. ...

-

![AI jako ukryty kanał komunikacji hakerów. Jak asystenci AI mogą przemycać złośliwe komendy? [© wygenerowane przez AI] AI jako ukryty kanał komunikacji hakerów. Jak asystenci AI mogą przemycać złośliwe komendy?]()

AI jako ukryty kanał komunikacji hakerów. Jak asystenci AI mogą przemycać złośliwe komendy?

... zabezpieczyć, i dlaczego monitorowanie ruchu AI staje się kluczowe dla bezpieczeństwa? Przewodnik, który pomoże zrozumieć nowe wyzwania i przygotować się na przyszłe ataki. Z tego artykułu dowiesz się: Jak asystenci AI, tacy jak Grok czy Microsoft Copilot, mogą stać się ukrytym kanałem komunikacji dla ...

-

![Ewolucja złośliwego oprogramowania 2007 Ewolucja złośliwego oprogramowania 2007]()

Ewolucja złośliwego oprogramowania 2007

... obrębie klasy Inne rodzaje MalWare. Inne rodzaje MalWare Liczba wykrywanych szkodliwych programów z klasy Inne rodzaje MalWare jest najmniejsza, ... ataki DoS stanowiły główne tematy newsów dotyczących bezpieczeństwa IT. W 2006 roku liczba zachowań SpamTool wzrosła aż o 107%, a zachowanie to uplasowało się na piątym miejscu w klasie Inne rodzaje MalWare ...

-

![Ewolucja złośliwego oprogramowania I-VI 2007 Ewolucja złośliwego oprogramowania I-VI 2007]()

Ewolucja złośliwego oprogramowania I-VI 2007

... SpamTool był bezsprzecznym liderem w tej klasie pod względem współczynników wzrostu (222 proc.) i stanowił drugi najpowszechniej reprezentowany typ programów Inne rodzaje MalWare. Ataki DoS były najbardziej rozpowszechnione w latach 2002-2003, po czym na długi czas straciły na popularności. Prawdopodobnie spowodowane to było zmianą pokoleniową ...

-

![Ewolucja złośliwego oprogramowania 2008 Ewolucja złośliwego oprogramowania 2008]()

Ewolucja złośliwego oprogramowania 2008

... przez poważnych specjalistów, którzy mają możliwość pracy w obrębie modelu Malware 2.5. 4. Phishing/Scam Oszustwa typu phishing to kolejny rodzaj cyberprzestępstw, w których eksperci obserwują wpływ światowego kryzysu gospodarczego. Kaspersky Lab przewiduje, że ataki phishingowe staną się intensywniejsze. Po pierwsze, kryzys spowoduje, że ...

-

![Cyberbezpieczeństwo. Prognozy 2017 [© Myst - Fotolia.com] Cyberbezpieczeństwo. Prognozy 2017]()

Cyberbezpieczeństwo. Prognozy 2017

... . W zeszłym roku wyłoniły się podatności takie jak Quadrooter oraz nowe zagrożenia typu zero-day czy ciągły wzrost luk dla mobilnego malware. Ataki na infrastrukturę krytyczną– zgodnie z przewidywaniami, cyberprzestępcy wciąż starają się odkryć i wykorzystać wpisane luki bezpieczeństwa w systemach komputerowych infrastruktury krytycznej, które ...

-

![10 lat złośliwego oprogramowania na urządzenia mobilne [© Thomas Hansen - Fotolia.com] 10 lat złośliwego oprogramowania na urządzenia mobilne]()

10 lat złośliwego oprogramowania na urządzenia mobilne

... ataki na platformę mobilną stały się w pełni profesjonalne. Specyficznie ukierunkowane i wysoce zaawansowane mobilne oprogramowanie malware ...

-

![Bezpieczeństwo IT w 5 krokach [© fuzzbones - Fotolia.com] Bezpieczeństwo IT w 5 krokach]()

Bezpieczeństwo IT w 5 krokach

... firmie czy osobie. Pod kątem ilościowym, najwięcej zagrożeń dotyczy spamu. Drugie miejsce należy do malware, trzecie zajmuje DDoS. Z kolei ranking najgroźniejszych zagrożeń prezentuje się odwrotnie: DDoS, malware i spam. Ataki DDoS polegają na zablokowaniu działania aplikacji czy strony internetowej. Są narzędziem szantażu, nacisku, a nawet ...

-

![Cisco: bezpieczeństwo w Internecie I poł. 2017 [© adrian_ilie825 - Fotolia.com] Cisco: bezpieczeństwo w Internecie I poł. 2017]()

Cisco: bezpieczeństwo w Internecie I poł. 2017

... wzrost ilości spamu spowodowany jest powrotem sprawdzonych metod masowej dystrybucji malware przy wykorzystaniu np. wiadomości email. Analitycy Cisco przewidują, że ... w tej branży uważają, że w ich przypadku największe, krytyczne zagrożenia to ataki ukierunkowane (42%) oraz ataki APT (Advanced Persistent Threats) - 40%. Służba zdrowia – 37% firm ...

-

![35 lat ransomware 35 lat ransomware]()

35 lat ransomware

... swoich partnerów, które umożliwiały im mierzenie sukcesów oraz dostęp do nowych funkcji ułatwiających przeprowadzanie ataków i zbieranie okupu. Początkowo ataki te przyjmowały model masowej dystrybucji malware, mając na celu zainfekowanie jak największej liczby użytkowników, jednak z czasem to również uległo zmianie. Walka z większymi graczami ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Czy polskie firmy są gotowe na ochronę cyberbezpieczeństwa? [© pixabay] Czy polskie firmy są gotowe na ochronę cyberbezpieczeństwa?](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Czy-polskie-firmy-sa-gotowe-na-ochrone-cyberbezpieczenstwa-221396-150x100crop.jpg)

![Cyberbezpieczeństwo 2023 - co nas czeka? [© pixabay.com] Cyberbezpieczeństwo 2023 - co nas czeka?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-2023-co-nas-czeka-250237-150x100crop.jpg)

![3 filary cyberbezpieczeństwa firm [© DC Studio na Freepik] 3 filary cyberbezpieczeństwa firm](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/3-filary-cyberbezpieczenstwa-firm-261309-150x100crop.jpg)

![Świat: wydarzenia tygodnia 39/2017 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 39/2017](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-39-2017-12AyHS.jpg)

![Fortinet: najbardziej dotkliwe cyberataki I kw. 2018 r. [© peshkov - Fotolia.com] Fortinet: najbardziej dotkliwe cyberataki I kw. 2018 r.](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Fortinet-najbardziej-dotkliwe-cyberataki-I-kw-2018-r-209513-150x100crop.jpg)

![Poznaj najpopularniejsze metody cyberataków na firmy w Polsce [© Florian Roth - Fotolia.com] Poznaj najpopularniejsze metody cyberataków na firmy w Polsce](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Poznaj-najpopularniejsze-metody-cyberatakow-na-firmy-w-Polsce-219589-150x100crop.jpg)

![Fortinet: najbardziej dotkliwe cyberataki II kw. 2019 r. [© ptnphotof - Fotolia.com] Fortinet: najbardziej dotkliwe cyberataki II kw. 2019 r.](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Fortinet-najbardziej-dotkliwe-cyberataki-II-kw-2019-r-222431-150x100crop.jpg)

![Cyberbezpieczeństwo. 22 ciekawostki, o których nie miałeś pojęcia [© alphaspirit - Fotolia.com.jpg] Cyberbezpieczeństwo. 22 ciekawostki, o których nie miałeś pojęcia](https://s3.egospodarka.pl/grafika2/zagrozenia-w-internecie/Cyberbezpieczenstwo-22-ciekawostki-o-ktorych-nie-miales-pojecia-225829-150x100crop.jpg)

![Cyberbezpieczeństwo: firmy szukają remedium na remedium na cyberzagrożenia [© NicoElNino - Fotolia] Cyberbezpieczeństwo: firmy szukają remedium na remedium na cyberzagrożenia](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-firmy-szukaja-remedium-na-remedium-na-cyberzagrozenia-262373-150x100crop.jpg)

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-I-III-2009-apURW9.jpg)

![Uwaga na fałszywe domeny internetowe [© stoupa - Fotolia.com] Uwaga na fałszywe domeny internetowe](https://s3.egospodarka.pl/grafika/GData/Uwaga-na-falszywe-domeny-internetowe-MBuPgy.jpg)

![Fortinet: najbardziej dotkliwe cyberataki IV kw. 2017 r. [© mkitina4 - Fotolia.com] Fortinet: najbardziej dotkliwe cyberataki IV kw. 2017 r.](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Fortinet-najbardziej-dotkliwe-cyberataki-IV-kw-2017-r-203951-150x100crop.jpg)

![Fortinet: najbardziej dotkliwe cyberataki III kw. 2018 r. [© Andrey Popov - Fotolia.com] Fortinet: najbardziej dotkliwe cyberataki III kw. 2018 r.](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Fortinet-najbardziej-dotkliwe-cyberataki-III-kw-2018-r-212521-150x100crop.jpg)

![Jak chronić sklep internetowy i jego klientów? [© Florian - Fotolia.com] Jak chronić sklep internetowy i jego klientów?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Jak-chronic-sklep-internetowy-i-jego-klientow-225095-150x100crop.jpg)

![Złośliwe oprogramowanie w dobie pandemii. Koronawirus przynętą na ofiary [© lolloj - Fotolia.com] Złośliwe oprogramowanie w dobie pandemii. Koronawirus przynętą na ofiary](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Zlosliwe-oprogramowanie-w-dobie-pandemii-Koronawirus-przyneta-na-ofiary-228770-150x100crop.jpg)

![AI wymyka się spod kontroli? Eksperci ostrzegają: luka w Copilot to dopiero początek [© Freepik] AI wymyka się spod kontroli? Eksperci ostrzegają: luka w Copilot to dopiero początek](https://s3.egospodarka.pl/grafika2/AI-driven-attacks/AI-wymyka-sie-spod-kontroli-Eksperci-ostrzegaja-luka-w-Copilot-to-dopiero-poczatek-268273-150x100crop.jpg)

![Bezpieczna bankowość internetowa? Poznaj 5 zasad [© whitelook - Fotolia.com] Bezpieczna bankowość internetowa? Poznaj 5 zasad](https://s3.egospodarka.pl/grafika2/hakerzy/Bezpieczna-bankowosc-internetowa-Poznaj-5-zasad-157368-150x100crop.jpg)

![Polski internet najbezpieczniejszy od miesięcy? [© kaptn - Fotolia.com] Polski internet najbezpieczniejszy od miesięcy?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Polski-internet-najbezpieczniejszy-od-miesiecy-200404-150x100crop.jpg)

![Wierzysz w horoskop z Google Play? Masz problem [© starblue - Fotolia.com] Wierzysz w horoskop z Google Play? Masz problem](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Wierzysz-w-horoskop-z-Google-Play-Masz-problem-209682-150x100crop.jpg)

![Uwaga! Koronawirus sposobem na kradzież danych firmowych [© weerapat1003 - Fotolia.com] Uwaga! Koronawirus sposobem na kradzież danych firmowych](https://s3.egospodarka.pl/grafika2/koronawirus/Uwaga-Koronawirus-sposobem-na-kradziez-danych-firmowych-228432-150x100crop.jpg)

![Największe cyberzagrożenia, które stoją przed biznesami w tym roku [© yuri arcurs - fotolia.com] Największe cyberzagrożenia, które stoją przed biznesami w tym roku](https://s3.egospodarka.pl/grafika2/phishing/Najwieksze-cyberzagrozenia-ktore-stoja-przed-biznesami-w-tym-roku-232254-150x100crop.jpg)

![Jakie cyberataki najgroźniejsze dla firm? [© pixabay.com] Jakie cyberataki najgroźniejsze dla firm?](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Jakie-cyberataki-najgrozniejsze-dla-firm-245305-150x100crop.jpg)

![Jakie cyberataki z użyciem SMS-ów najgroźniejsze? [© pixabay.com] Jakie cyberataki z użyciem SMS-ów najgroźniejsze?](https://s3.egospodarka.pl/grafika2/cyberataki/Jakie-cyberataki-z-uzyciem-SMS-ow-najgrozniejsze-245395-150x100crop.jpg)

![Groźna luka w WinRAR. Jeden klik może umożliwić zdalne przejęcie komputera [© wygenerowane przez AI] Groźna luka w WinRAR. Jeden klik może umożliwić zdalne przejęcie komputera](https://s3.egospodarka.pl/grafika2/WinRAR/Grozna-luka-w-WinRAR-Jeden-klik-moze-umozliwic-zdalne-przejecie-komputera-268203-150x100crop.png)

![AI jako ukryty kanał komunikacji hakerów. Jak asystenci AI mogą przemycać złośliwe komendy? [© wygenerowane przez AI] AI jako ukryty kanał komunikacji hakerów. Jak asystenci AI mogą przemycać złośliwe komendy?](https://s3.egospodarka.pl/grafika2/AI/AI-jako-ukryty-kanal-komunikacji-hakerow-Jak-asystenci-AI-moga-przemycac-zlosliwe-komendy-270841-150x100crop.jpg)

![Cyberbezpieczeństwo. Prognozy 2017 [© Myst - Fotolia.com] Cyberbezpieczeństwo. Prognozy 2017](https://s3.egospodarka.pl/grafika2/rok-2017/Cyberbezpieczenstwo-Prognozy-2017-183791-150x100crop.jpg)

![10 lat złośliwego oprogramowania na urządzenia mobilne [© Thomas Hansen - Fotolia.com] 10 lat złośliwego oprogramowania na urządzenia mobilne](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/10-lat-zlosliwego-oprogramowania-na-urzadzenia-mobilne-130738-150x100crop.jpg)

![Bezpieczeństwo IT w 5 krokach [© fuzzbones - Fotolia.com] Bezpieczeństwo IT w 5 krokach](https://s3.egospodarka.pl/grafika2/ataki-DDoS/Bezpieczenstwo-IT-w-5-krokach-152628-150x100crop.jpg)

![Cisco: bezpieczeństwo w Internecie I poł. 2017 [© adrian_ilie825 - Fotolia.com] Cisco: bezpieczeństwo w Internecie I poł. 2017](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cisco-bezpieczenstwo-w-Internecie-I-pol-2017-195800-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Koniec rękojmi w sprzedaży konsumenckiej [© Africa Studio - Fotolia.com.jpg] Koniec rękojmi w sprzedaży konsumenckiej](https://s3.egospodarka.pl/grafika2/ustawa-o-prawach-konsumenta/Koniec-rekojmi-w-sprzedazy-konsumenckiej-250738-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Rynek pracy w logistyce: najwyższy popyt na pracowników i podwyżki blisko 10% [© pexels] Rynek pracy w logistyce: najwyższy popyt na pracowników i podwyżki blisko 10%](https://s3.egospodarka.pl/grafika2/logistyka/Rynek-pracy-w-logistyce-najwyzszy-popyt-na-pracownikow-i-podwyzki-blisko-10-270939-150x100crop.jpg)

![Farmy wiatrowe i fotowoltaika - co powinien wiedzieć właściciel gruntu przed podpisaniem umowy OZE? [© wygenerowane przez AI] Farmy wiatrowe i fotowoltaika - co powinien wiedzieć właściciel gruntu przed podpisaniem umowy OZE?](https://s3.egospodarka.pl/grafika2/OZE/Farmy-wiatrowe-i-fotowoltaika-co-powinien-wiedziec-wlasciciel-gruntu-przed-podpisaniem-umowy-OZE-270902-150x100crop.jpg)

![Wojna w Iranie i wzrost cen ropy mogą zjeść zyski firm transportowych [© wygenerowane przez AI] Wojna w Iranie i wzrost cen ropy mogą zjeść zyski firm transportowych](https://s3.egospodarka.pl/grafika2/Iran/Wojna-w-Iranie-i-wzrost-cen-ropy-moga-zjesc-zyski-firm-transportowych-270933-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-150x100crop.jpg)

![Faktura VAT w 2026: zasady wystawiania, KSeF, korekty, paragon z NIP, zaliczki i waluty obce. Kompletny przewodnik [© wygenerowane przez AI] Faktura VAT w 2026: zasady wystawiania, KSeF, korekty, paragon z NIP, zaliczki i waluty obce. Kompletny przewodnik](https://s3.egospodarka.pl/grafika2/faktura-VAT/Faktura-VAT-w-2026-zasady-wystawiania-KSeF-korekty-paragon-z-NIP-zaliczki-i-waluty-obce-Kompletny-przewodnik-270930-150x100crop.jpg)