-

![Controlling operacyjny: czy warto go stosować? [© Coloures-pic - Fotolia.com] Controlling operacyjny: czy warto go stosować?]()

Controlling operacyjny: czy warto go stosować?

... dokonuje przekształcenia planów strategicznych na plany operacyjne. Czy zatem warto stosować narzędzia Controllingu operacyjnego w procesie zarządzania przedsiębiorstwem? Controlling operacyjny jak już powyżej określono dotyczy definiowania planów operacyjnych, te z kolei nieodłącznie związane są z określeniem celów operacyjnych (krótkoterminowych ...

-

![Escobar wziął na cel smartfony z Androidem [© pixabay.com] Escobar wziął na cel smartfony z Androidem]()

Escobar wziął na cel smartfony z Androidem

... regularnie sprawdzać wykorzystanie danych mobilnych przez aplikacje zainstalowane na smartfonie. Warto też obserwować alerty dostarczane przez programy antywirusowe oraz system operacyjny Android. Tego typu działania pozwalają stosunkowo szybko wykryć trojana. Natomiast, żeby się go pozbyć należy wyłączyć transmisję danych i wyjąć kartę ...

-

![Ewolucja złośliwego oprogramowania 2010 Ewolucja złośliwego oprogramowania 2010]()

Ewolucja złośliwego oprogramowania 2010

... rosyjskich portali społecznościowych, ataków drive-by download oraz sieci P2P, blokował system operacyjny atakowanej maszyny lub dostęp do Internetu oraz domagał się od użytkownika ... W 2011 roku przewidujemy pojawienie się nowej klasy programów spyware, których cel możemy określić w skrócie: kradzież wszystkiego, co się da. Programy te będą ...

-

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012]()

Szkodliwe programy mobilne 2012

... swoje wysiłki na rozwijaniu i rozprzestrzenianiu szkodliwych programów, których celem jest system operacyjny Android. Kaspersky Lab przewidywał, że cyberprzestępcy rozszerzą, poza rootkity dla Androida, ... Wreszcie, mamy dowód, że urządzenia mobilne oraz przechowywane na nich dane stanowią cel nie tylko zwykłych cyberprzestępców, ale również różnych ...

-

![Smartfony ZTE Open C i ZTE Open II Smartfony ZTE Open C i ZTE Open II]()

Smartfony ZTE Open C i ZTE Open II

... ośmiu godzin. ZTE Open C oferowany będzie w sześciu wersjach kolorystycznych - ciemnoniebieskiej, jasnoniebieskiej, turkusowej, czerwonej, białej i pomarańczowej. ZTE jest przekonane, że system operacyjny Firefox na urządzenia mobilne ma przed sobą wielką przyszłość. Producent zakłada sprzedaż Open C i Open II na poziomie miliona sztuk do ...

-

![Controlling w strategii rozwoju nowoczesnego przedsiębiorstwa [© airdone - Fotolia.com] Controlling w strategii rozwoju nowoczesnego przedsiębiorstwa]()

Controlling w strategii rozwoju nowoczesnego przedsiębiorstwa

... i wszystkich szczebli decyzyjnych według jednolitego systemu celów. Dzieli się go na controlling strategiczny i operacyjny. Podziału takiego dokonuje się biorąc pod uwagę między innymi: kryterium ważności decyzji, horyzontu czasowego, cel i zadania przed którymi stoi organizacja. W przypadku polskich przedsiębiorstw, patrząc na praktykę gospodarczą ...

-

![Gospodarka Niemiec hamuje, polskie firmy transportowe razem z nią? [© Freepik] Gospodarka Niemiec hamuje, polskie firmy transportowe razem z nią?]()

Gospodarka Niemiec hamuje, polskie firmy transportowe razem z nią?

... problemów z terminowym otrzymywaniem płatności od niemieckich kontrahentów – tłumaczy Dyrektor Operacyjny TC Kancelarii Prawnej. Nowe regulacje prawne w Niemczech a polskie firmy transportowe ... sobie wydruki z tachografów z dłuższego okresu – przypomina Maciej Maroszyk, Dyrektor Operacyjny TC Kancelarii Prawnej. Od września 2024 roku obowiązują nowe ...

-

![Wycena/analiza porównawcza [© Minerva Studio - Fotolia.com] Wycena/analiza porównawcza]()

Wycena/analiza porównawcza

... są zysk netto, wolne przepływy pieniężne (FCF), zysk operacyjny (EBIT) oraz zysk operacyjny powiększony o amortyzację (EBITDA). Należy tu pamiętać o ewentualnych korektach ... spotykane jest przyjmowanie arbitralnie wartości skrajnych, działania takie mają za cel określenie granicznych wartości podmiotu. Przyjmując bazę wyceny w okolicach minimalnych ...

-

![Hakerzy atakują komputery Mac [© stoupa - Fotolia.com] Hakerzy atakują komputery Mac]()

Hakerzy atakują komputery Mac

... . Niepokój zatem może budzić fakt, iż większość jej użytkowników nie posiada wystarczającej ochrony zapobiegającej zagrożeniom oraz informującej o potencjalnym niebezpieczeństwie. System operacyjny Mac zawsze będzie zdecydowanie trudniejszy do zaatakowania niż PC. Nie oznacza to jednak, że jest całkowicie odporny. Użytkownicy Maca powinni ...

-

![Systemy operacyjne mało bezpieczne Systemy operacyjne mało bezpieczne]()

Systemy operacyjne mało bezpieczne

... klientów banków zachodnich. Do Polski zawitał na początku 2011 r., a jego twórcy za cel obrali sobie użytkowników między innymi banku ING. Bardzo często zdarza się ... tę formę ochrony. Nie stosował on phishingu mailowego, lecz infekował system operacyjny. W momencie przejścia użytkownika na stronę banku, szkodliwe oprogramowanie podmieniało witrynę na ...

-

![Smartfony Acer Liquid E1 i Z2 Smartfony Acer Liquid E1 i Z2]()

Smartfony Acer Liquid E1 i Z2

... GHz, dzięki którym od razu można efektywnie korzystać z urządzenia. System operacyjny Android dostosowuje się do nawyków użytkownika oraz jest wyposażony w intuicyjny ... 4,5”, qHD (960 x 540), panel IPS Chipset: dwurdzeniowy procesor 1 GHz System operacyjny: Android 4.1 Jelly Bean Aparat fotograficzny:5 megapikseli z lampą LED + przedni aparat ...

-

![Smartfon Nexus 5 Smartfon Nexus 5]()

Smartfon Nexus 5

... na Bliskim Wschodzie Nexus 5 trafi w połowie listopada. Podstawowe dane techniczne: Procesor: Qualcomm® Snapdragon™ 800 2,26 GHz z czterema rdzeniami Krait System operacyjny: Android™ 4.4, KitKat® Wyświetlacz: IPS, 5-calowy (faktyczna przekątna 4,95 cala), Full HD (1080 x 1920 pikseli) Sieć komórkowa: CDMA/1xRTT/EVDO, GSM/GPRS/EDGE, WCDMA/HSPA ...

-

![Tablet MODECOM FreeTAB 1010 IPS IC Tablet MODECOM FreeTAB 1010 IPS IC]()

Tablet MODECOM FreeTAB 1010 IPS IC

... MODECOM przestawia najnowszy model tabletu multimedialnego FreeTAB 1010 IPS IC. Prezentowane urządzenie jest pierwszym w ofercie firmy tabletem kontrolowanym przez system operacyjny Microsoft® Windows 8™. Dodatkowo urządzenie może pochwalić się dobrej klasy procesorem Intel® Celeron™ N2805 taktującym z częstotliwością 2 x 1.46 GHz. Dzięki systemowi ...

-

![Cloud computing a bezpieczeństwo Cloud computing a bezpieczeństwo]()

Cloud computing a bezpieczeństwo

... inaczej jest w przypadku bezpieczeństwa "in-the-cloud": klienci korzystają ze świadczonych przez zewnętrzną firmę usług bezpieczeństwa, które są oferowane "w chmurze", jednak system operacyjny nadal działa lokalnie na komputerze PC na biurku użytkownika. Bezpieczeństwo "in-the-cloud" przybiera różne formy: przykładem mogą być usługi, które chronią ...

-

![Panda Labs: trojany groźne w III kw. 2010 Panda Labs: trojany groźne w III kw. 2010]()

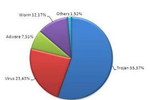

Panda Labs: trojany groźne w III kw. 2010

... internetowych pozycjonowanych w wyszukiwarkach (BlackHat SEO) czy też luk 0-day. Ponadto, system operacyjny Android stworzony przez Google dla smartfonów także stał się celem ... Wydaje się, że hakerzy jako ofiarę upatrzyli sobie Android, popularny system operacyjny stworzony przez Google. Dwie aplikacje powstały specjalnie w celu ataku tej platformy ...

-

![Tablet ARNOVA 7c G2 Tablet ARNOVA 7c G2]()

Tablet ARNOVA 7c G2

... asystent krajowych i zagranicznych podróży. Specyfikacja techniczna: Pamięć: karta pamięci 4 GB Micro SD Wyświetlacz: 7” pojemnościowy multitouch, rozdzielczość 800 x 480 px System operacyjny: ANDROID™ 2.3 “Gingerbread” Procesor: Qualcomm MSM7227 Odtwarzanie video : Mp4, 3gp,3g2 Odtwarzanie audio : MP3 Przeglądarka obrazów: JPEG, BMP, GIF, PNG ...

-

![Phablet NavRoad Nexo Free Phablet NavRoad Nexo Free]()

Phablet NavRoad Nexo Free

... . Technologia GPS/3G pozwala na nieustanny monitoring sytuacji na drodze, umożliwiając skuteczne omijanie korków. Nexo Free pracuje w oparciu o znany i lubiany system operacyjny Android 4.2.2 Jelly Bean, wyposażony w szereg przydatnych aplikacji. Urządzenie posiada 1 GB pamięci operacyjnej RAM DDR3 oraz 8 GB pamięci FLASH, która może ...

-

![Bezpieczeństwo w Internecie: trendy 2010 [© stoupa - Fotolia.com] Bezpieczeństwo w Internecie: trendy 2010]()

Bezpieczeństwo w Internecie: trendy 2010

... z faktu, że to użytkownik – a nie luki w zabezpieczeniach systemu — stanowi główny cel ataku. Firma Symantec szacuje, że liczba prób ataków z jej wykorzystaniem z pewnością ... bardziej prawdopodobne, że znajdą się luki w jego zabezpieczeniach. Dlatego nowy system operacyjny, nie stanowi w tym względzie wyjątku — gdy zagości on na dobre w komputerach ...

-

![Szkodliwe programy 2011 i prognozy na 2012 Szkodliwe programy 2011 i prognozy na 2012]()

Szkodliwe programy 2011 i prognozy na 2012

... gwałtownego wzrostu liczby szkodliwych programów dla Androida w drugiej połowie 2011 r. system operacyjny Google’a uplasował się na pierwszym miejscu wśród mobilnych platform pod ... ilością oraz rodzajem skradzionych danych, wszystkie z nich miały ten sam cel. Firmy na całym świecie próbują zebrać możliwie jak najwięcej informacji o swoich klientach ...

-

![Procesy biznesowe ograniczają procesy decyzyjne [© Scanrail - Fotolia.com] Procesy biznesowe ograniczają procesy decyzyjne]()

Procesy biznesowe ograniczają procesy decyzyjne

... strony biznesu, szczególnie w branży lotniczej (71%), oraz nowoczesnych technologii i elektroniki (78%), a także upraszczanie procesów, tak aby uzyskać jak najlepszy wynik operacyjny (72%) znajdują się na szczycie listy życzeń firm wytwórczych. Bardziej szczegółowy wgląd w dany aspekt czy proces (58%) i usprawniona współpraca (42 ...

-

![Istota studium wykonalności [© thodonal - Fotolia.com] Istota studium wykonalności]()

Istota studium wykonalności

... każdego zadania oraz z uwzględnieniem tzw. „kamieni milowych”), trwałość rezultatów projektu (min. przez okres 5 lat) oraz promocję projektu (określa się sam cel promocji, grupy docelowe, środki i metody, zakładany budżet oraz odpowiedzialność za realizację promocji). W przypadku tworzenia harmonogramu realizacji zadań zalecane jest jego ...

-

![Jak uniknąć Pegasusa? Jak uniknąć Pegasusa?]()

Jak uniknąć Pegasusa?

... wykorzystując w tym celu przeglądarkę TOR, lub – idealnie – bezpieczny, nietrwały system operacyjny, taki jak Tails. Nie zapominaj o korzystaniu z alternatywnej przeglądarki WWW ... Osoby, których urządzenia zostały zainfekowane, mogą podjąć następujące kroki: Jeśli stanowiłeś cel ataku, znajdź dziennikarza i opowiedz mu swoją historię. Tym, co ...

-

![Uwaga na rootkit dla Windows'a [© stoupa - Fotolia.com] Uwaga na rootkit dla Windows'a]()

Uwaga na rootkit dla Windows'a

... przed ok. 10 laty. Są one faktycznie narzędziami używanymi przez hakerów do ukrycia ich szkodliwych działań. Aby osiągnąć swój cel zmieniają system operacyjny komputera i mogą nawet zastąpić jego podstawowe funkcje. Oznacza to, że nie tylko ukrywają w ten sposób swoją obecność, ale również ...

-

![Najpopularniejsze wirusy I-VI 2006 Najpopularniejsze wirusy I-VI 2006]()

Najpopularniejsze wirusy I-VI 2006

... niszczyć system operacyjny, złośliwy kod służy do uzyskiwania korzyści finansowych. W ten sposób działa np. wykryty w maju Clickbot.A, za pomocą którego cyberprzestępcy zgromadzili armię 34 000 komputerów, generujących fałszywe kliknięcia na bannery reklamowe. Twórcom złośliwej aplikacji o nazwie DigiKeyGen przyświecał ten sam cel – nieuczciwy ...

-

![Wirusy, robaki, phishing VI-XII 2006 Wirusy, robaki, phishing VI-XII 2006]()

Wirusy, robaki, phishing VI-XII 2006

... zostały one zastąpione przez precyzyjnie przemyślane i zaplanowane uderzenia na konkretnie wybrany cel np. system banku, firmy, aukcji internetowej - wynika z raportu firmy F-Secure. ... w maszynach z Intel Centrino. Podobną słabość w swoich sterownikach ma np. system operacyjny do komputerów Mac. We wszystkich przypadkach zaleca się sprawdzenie, czy ...

-

![Program edukacyjny: "Uczenie się przez całe życie" [© Minerva Studio - Fotolia.com] Program edukacyjny: "Uczenie się przez całe życie"]()

Program edukacyjny: "Uczenie się przez całe życie"

... i jakości szkolnictwa zawodowego’’. Podobne cele mogą być realizowane w programie „Uczenie się przez całe życie” zaplanowanym na lata 2007-2013. Program Operacyjny Kapitał Ludzki przewiduje możliwość wdrażania projektów współpracy ponadnarodowej. Ogólne zasady realizacji tego typu projektów są określone w „Wytycznych w zakresie wdrażania projektów ...

-

![Zakupy online na Dzień Kobiet Zakupy online na Dzień Kobiet]()

Zakupy online na Dzień Kobiet

... . Rozpoznawanie i blokowanie wirusów to minimum, jednak wykrywanie wirusów nie będzie miało sensu, jeżeli Twój system operacyjny będzie posiadał słabe punkty lub jakieś oprogramowanie aktywnie przechwytuje Twoją komunikację. Dlatego powinnaś zainstalować inteligentną zaporę sieciową, która wykrywa połączenia przychodzące i sprawdza ich cel.

-

![Cyberprzestępcy a luki w oprogramowaniu Cyberprzestępcy a luki w oprogramowaniu]()

Cyberprzestępcy a luki w oprogramowaniu

... się, a mianowicie poprzez wykorzystanie luki MS08-067 w systemie Windows Server. Trzeba jedynie wysłać specjalny pakiet sieciowy do atakowanego komputera i jeśli system operacyjny nie jest załatany, szkodliwy kod zostanie uruchomiony. Kolejnym istotnym incydentem w ostatnim czasie był atak ukierunkowany na firmy Microsoft i Google, którego ...

-

![Zagrożenia internetowe III kw. 2011 Zagrożenia internetowe III kw. 2011]()

Zagrożenia internetowe III kw. 2011

... QR, a komputery narażone są na infekcję, jeszcze zanim zostanie uruchomiony system operacyjny, ponieważ cyberprzestępcy modyfikują metody infekowania BIOS-u. Pożegnaj się ze swoją firmą ... , aby dostać się na komputery użytkowników. Programy te mają jeden prosty cel: po tym, jak zostaną zainstalowane na komputerze – zwykle pod przykrywką dodatku dla ...

-

![Firmy produkcyjne wierzą w innowacje [© Scanrail - Fotolia.com] Firmy produkcyjne wierzą w innowacje]()

Firmy produkcyjne wierzą w innowacje

... strony biznesu, szczególnie w branży lotniczej (71%), oraz nowoczesnych technologii i elektroniki (78%), a także upraszczanie procesów, tak aby uzyskać jak najlepszy wynik operacyjny (72%) znajdują się na szczycie listy życzeń firm wytwórczych. Bardziej szczegółowy wgląd w dany aspekt czy proces (58%) i usprawniona współpraca (42 ...

-

![Zagrożenia internetowe 2013 [© lassedesignen - Fotolia.com] Zagrożenia internetowe 2013]()

Zagrożenia internetowe 2013

... kradzież pieniędzy, a następnie danych osobistych. Android nadal stanowi najpopularniejszy cel ataków, przyciągając aż 99,9% znanego szkodliwego oprogramowania. Dzień w dzień ... spełnia wszystkie warunki idealnego celu cyberprzestępców - to powszechnie wykorzystywany system operacyjny, który jest łatwy w użyciu zarówno przez twórców aplikacji, jak i ...

-

![Malware atakuje. W rankingu bezpieczeństwa Polska spada na 22. miejsce [© andriano_cz - Fotolia.com] Malware atakuje. W rankingu bezpieczeństwa Polska spada na 22. miejsce]()

Malware atakuje. W rankingu bezpieczeństwa Polska spada na 22. miejsce

... przepakowuje legalne aplikacje, a następnie udostępnia je do sklepu osób trzecich. Jest w stanie uzyskać dostęp do kluczowych szczegółów bezpieczeństwa wbudowanych w system operacyjny, co pozwala atakującemu na uzyskanie poufnych danych użytkownika. ↓ Guerrilla - Trojan na Androida, który znalazł się w wielu legalnych aplikacjach. Może pobierać ...

-

![Bez transportu towarowego nie uda się osiągnąć globalnych celów klimatycznych [© vegefox.com - Fotolia.com] Bez transportu towarowego nie uda się osiągnąć globalnych celów klimatycznych]()

Bez transportu towarowego nie uda się osiągnąć globalnych celów klimatycznych

... zaledwie dwie liczące się normy dotyczące emisji CO2, współczynnik techniczny EEDI oraz operacyjny wskaźnik SEEMP. Dzięki nim Międzynarodowa Organizacja Morska (IMO) dba, aby każda nowa ... . Do tej pory nie wiadomo jednak jakimi metodami IMO chce osiągnąć ten cel. Szczegółowe rozwiązania mają zostać ustalone przed końcem 2023 r., co oznacza, że ...

-

![Cyberprzestępcy gotowi na igrzyska olimpijskie. Jakie działania podejmują? Cyberprzestępcy gotowi na igrzyska olimpijskie. Jakie działania podejmują?]()

Cyberprzestępcy gotowi na igrzyska olimpijskie. Jakie działania podejmują?

... uwagę mediów – mówi Robert Dąbrowski, szef zespołu inżynierów w firmie Fortinet w Polsce. Cel: Paryż Tematyka tegorocznych XXXIII Letnich Igrzysk Olimpijskich, które odbędą się w ... ostrożności podczas łączenia się z publicznymi sieciami bezprzewodowymi. System operacyjny i wszystkie aplikacje powinny być systematycznie aktualizowane. Wskazane jest, ...

-

![TPSA zarobiła 2,24 mld zł [© pizuttipics - Fotolia.com] TPSA zarobiła 2,24 mld zł]()

TPSA zarobiła 2,24 mld zł

... , z 724 mln w 2003 r. Zysk operacyjny TP wyniósł 3,5 mld zł, wobec 2,9 mld rok wcześniej. "Analizując wyniki za 2004 rok w kontekście celów, jakie sobie na ten rok wyznaczyliśmy, widać, że osiągnęliśmy większość z nich. Przychody Grupy TP wzrosły o 1,5%, podczas gdy cel wynosił 2-3%. Wpłynęły na ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Controlling operacyjny: czy warto go stosować? [© Coloures-pic - Fotolia.com] Controlling operacyjny: czy warto go stosować?](https://s3.egospodarka.pl/grafika2/controlling/Controlling-operacyjny-czy-warto-go-stosowac-159706-150x100crop.jpg)

![Escobar wziął na cel smartfony z Androidem [© pixabay.com] Escobar wziął na cel smartfony z Androidem](https://s3.egospodarka.pl/grafika2/smartfony-z-Androidem/Escobar-wzial-na-cel-smartfony-z-Androidem-244235-150x100crop.jpg)

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2012-114464-150x100crop.jpg)

![Controlling w strategii rozwoju nowoczesnego przedsiębiorstwa [© airdone - Fotolia.com] Controlling w strategii rozwoju nowoczesnego przedsiębiorstwa](https://s3.egospodarka.pl/grafika2/controlling/Controlling-w-strategii-rozwoju-nowoczesnego-przedsiebiorstwa-150466-150x100crop.jpg)

![Gospodarka Niemiec hamuje, polskie firmy transportowe razem z nią? [© Freepik] Gospodarka Niemiec hamuje, polskie firmy transportowe razem z nią?](https://s3.egospodarka.pl/grafika2/gospodarka-Niemiec/Gospodarka-Niemiec-hamuje-polskie-firmy-transportowe-razem-z-nia-265250-150x100crop.jpg)

![Wycena/analiza porównawcza [© Minerva Studio - Fotolia.com] Wycena/analiza porównawcza](https://s3.egospodarka.pl/grafika/wycena-rynkowa/Wycena-analiza-porownawcza-iG7AEZ.jpg)

![Hakerzy atakują komputery Mac [© stoupa - Fotolia.com] Hakerzy atakują komputery Mac](https://s3.egospodarka.pl/grafika/hakerzy/Hakerzy-atakuja-komputery-Mac-MBuPgy.jpg)

![Bezpieczeństwo w Internecie: trendy 2010 [© stoupa - Fotolia.com] Bezpieczeństwo w Internecie: trendy 2010](https://s3.egospodarka.pl/grafika/Symantec/Bezpieczenstwo-w-Internecie-trendy-2010-MBuPgy.jpg)

![Procesy biznesowe ograniczają procesy decyzyjne [© Scanrail - Fotolia.com] Procesy biznesowe ograniczają procesy decyzyjne](https://s3.egospodarka.pl/grafika/badania-przedsiebiorcow/Procesy-biznesowe-ograniczaja-procesy-decyzyjne-apURW9.jpg)

![Istota studium wykonalności [© thodonal - Fotolia.com] Istota studium wykonalności](https://s3.egospodarka.pl/grafika2/studium-wykonalnosci/Istota-studium-wykonalnosci-172318-150x100crop.jpg)

![Uwaga na rootkit dla Windows'a [© stoupa - Fotolia.com] Uwaga na rootkit dla Windows'a](https://s3.egospodarka.pl/grafika/rootkit/Uwaga-na-rootkit-dla-Windows-a-MBuPgy.jpg)

![Program edukacyjny: "Uczenie się przez całe życie" [© Minerva Studio - Fotolia.com] Program edukacyjny: "Uczenie się przez całe życie"](https://s3.egospodarka.pl/grafika/programy-edukacyjne/Program-edukacyjny-Uczenie-sie-przez-cale-zycie-iG7AEZ.jpg)

![Firmy produkcyjne wierzą w innowacje [© Scanrail - Fotolia.com] Firmy produkcyjne wierzą w innowacje](https://s3.egospodarka.pl/grafika/innowacyjnosc/Firmy-produkcyjne-wierza-w-innowacje-apURW9.jpg)

![Zagrożenia internetowe 2013 [© lassedesignen - Fotolia.com] Zagrożenia internetowe 2013](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Zagrozenia-internetowe-2013-129026-150x100crop.jpg)

![Malware atakuje. W rankingu bezpieczeństwa Polska spada na 22. miejsce [© andriano_cz - Fotolia.com] Malware atakuje. W rankingu bezpieczeństwa Polska spada na 22. miejsce](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Malware-atakuje-W-rankingu-bezpieczenstwa-Polska-spada-na-22-miejsce-228019-150x100crop.jpg)

![Bez transportu towarowego nie uda się osiągnąć globalnych celów klimatycznych [© vegefox.com - Fotolia.com] Bez transportu towarowego nie uda się osiągnąć globalnych celów klimatycznych](https://s3.egospodarka.pl/grafika2/transport-towarowy/Bez-transportu-towarowego-nie-uda-sie-osiagnac-globalnych-celow-klimatycznych-228488-150x100crop.jpg)

![TPSA zarobiła 2,24 mld zł [© pizuttipics - Fotolia.com] TPSA zarobiła 2,24 mld zł](https://s3.egospodarka.pl/grafika/TPSA/TPSA-zarobila-2-24-mld-zl-QhDXHQ.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Ryczałt ewidencjonowany i składka zdrowotna 2026. Znamy nowe stawki [© wygenerowane przez AI] Ryczałt ewidencjonowany i składka zdrowotna 2026. Znamy nowe stawki](https://s3.egospodarka.pl/grafika2/skladka-na-ubezpieczenie-zdrowotne/Ryczalt-ewidencjonowany-i-skladka-zdrowotna-2026-Znamy-nowe-stawki-270498-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-50x33crop.jpg) Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

![Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online [© wygenerowane przez AI] Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online](https://s3.egospodarka.pl/grafika2/staz-pracy/Staz-pracy-na-nowych-zasadach-ZUS-udostepnil-narzedzie-do-weryfikacji-zaswiadczen-online-271346-150x100crop.jpg)

![Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu? [© pexels] Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu?](https://s3.egospodarka.pl/grafika2/zatrudnianie-cudzoziemcow/Zatrudnianie-cudzoziemcow-co-wnosza-na-rynek-pracy-pracownicy-z-Indii-Filipin-czy-Nepalu-271324-150x100crop.jpg)

![Ceny paliw rosną. Ile kosztuje przejechanie 100 km i jak radzimy sobie z drożyzną? [© pexels] Ceny paliw rosną. Ile kosztuje przejechanie 100 km i jak radzimy sobie z drożyzną?](https://s3.egospodarka.pl/grafika2/paliwo/Ceny-paliw-rosna-Ile-kosztuje-przejechanie-100-km-i-jak-radzimy-sobie-z-drozyzna-271321-150x100crop.jpg)

![Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady [© wygenerowane przez AI] Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady](https://s3.egospodarka.pl/grafika2/Bitcoin/Posiadasz-kryptowaluty-Musisz-rozliczyc-sie-w-PIT-38-nawet-jesli-zadnej-nie-sprzedales-Sprawdz-jakie-sa-zasady-271315-150x100crop.jpg)

![Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków? [© pexels] Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków?](https://s3.egospodarka.pl/grafika2/podroze-Polakow/Przechytrzyc-ruch-drogowy-czyli-kiedy-wyjechac-na-Wielkanoc-zeby-uniknac-korkow-271302-150x100crop.jpg)

![Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą? [© wygenerowane przez AI] Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą?](https://s3.egospodarka.pl/grafika2/podatek-u-zrodla/Podatek-u-zrodla-kiedy-certyfikat-rezydencji-i-oswiadczenie-nie-wystarcza-271314-150x100crop.jpg)