-

![Bezpieczne dziecko w sieci [© stoupa - Fotolia.com] Bezpieczne dziecko w sieci]()

Bezpieczne dziecko w sieci

... jest ochrona anonimowości w wirtualnym świecie. Najmłodsi powinni mieć świadomość, jakie dane mogą być narażone na niebezpieczeństwo i jakie mogą być konsekwencje udostępnienia ... ważne jest nauczenie dziecka konstruowania skomplikowanych haseł, różnych dla wszystkich kont i profili, które posiada. W działaniach na rzecz e-bezpieczeństwa wspierają ...

-

![Antywirusy G Data Software 2011 Antywirusy G Data Software 2011]()

Antywirusy G Data Software 2011

... próby kradzieży danych. Program zapobiega wykradaniu prywatnych danych, haseł, numerów kont bankowych. Umożliwia bezpieczne korzystanie z usług on-line (zakupy, płatności, poczta ... przed wirusami, rootkitami, robakami, trojanami, spamem, hakerami, stronami wykradającymi prywatne dane oraz najnowszymi zagrożeniami. Moduł kontroli rodzicielskiej chroni ...

-

![Komunikacja z mediami w zarządzaniu kryzysowym Komunikacja z mediami w zarządzaniu kryzysowym]()

Komunikacja z mediami w zarządzaniu kryzysowym

... pomóc. To telewizja i radio jako najszybciej docierające do słuchacza przekazały numery kont bankowych organizacji charytatywnych, które realizowały zbiórki pieniędzy i darów w formie materialnej. ... : krótką informację, charakterystykę instytucji, zbiór fotografii o instytucji, dane dotyczące pracowników, ich liczba, czasokres funkcjonowania w branży, ...

-

![FortiMail-3000C: ochrona poczty elektronicznej FortiMail-3000C: ochrona poczty elektronicznej]()

FortiMail-3000C: ochrona poczty elektronicznej

... utraty danych poufnych albo objętych regulacjami prawnymi. Dzięki temu administratorzy mogą blokować wiadomości zawierające dane odpowiadające szeregowi wzorców, w tym np. numery kart kredytowych, ubezpieczenia lub kont bankowych. Można również utworzyć alternatywne strategie, które wymuszą szyfrowanie takich danych, aby ułatwić organizacjom ...

-

![Urządzenia mobilne zagrożone w 2011 [© stoupa - Fotolia.com] Urządzenia mobilne zagrożone w 2011]()

Urządzenia mobilne zagrożone w 2011

... treści multimedialne, rejestrować zdjęcia i filmy, a jednocześnie zapewniają dostęp do Internetu – kont na Facebooku czy Twitterze oraz zakupów w sieci. Tym samym ... oznacza, że może być sterowany oraz aktualizowany zdalnie i oczywiście zbierać poufne dane o użytkownikach. "Gemini najprawdopodobniej pochodzi z Chin, gdzie wykryto go po raz pierwszy. ...

-

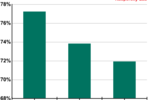

![Sklepy osiedlowe I 2011 [© Scanrail - Fotolia.com] Sklepy osiedlowe I 2011]()

Sklepy osiedlowe I 2011

Przy okazji kolejnej edycji Barometru cen, zapytaliśmy klientów osiedlowych supermarketów, dlaczego robią tam zakupy. Najczęściej wskazywali przyzwyczajenie i sympatię do danej placówki, popartą jakością towarów i obsługi. Ceny oczywiście nie są bez znaczenia, ale często lepszy wybór skłania do zakupów w sklepie osiedlowym niż w sąsiadującym z nim ...

-

![Publiczne komputery a wyciek danych Publiczne komputery a wyciek danych]()

Publiczne komputery a wyciek danych

... jeden z analityków zagrożeń z Kaspersky Lab. Mając świadomość tego, że jego osobiste dane nie są całkiem bezpieczne i mogą trafić w niepowołane ręce, postanowił dokładnie ... . Od tego czasu szkodliwy program z pewnością zgromadził hasła do kont bankowych wielu osób. W ustawieniach przeglądarki hotelowego komputera zaznaczono opcję „zachowaj hasła”. ...

-

![Bezpieczeństwo w sieci 2010 Bezpieczeństwo w sieci 2010]()

Bezpieczeństwo w sieci 2010

... również do firmowych komputerów. PandaLabs w swoim ostatnim raporcie, cytując dane zebrane w ramach badania bezpieczeństwa małych i średnich przedsiębiorstw szacuje, ... zero-day", czyli błyskawicznie wykorzystującymi dziury w oprogramowaniu największych producentów. Kradzieże pieniędzy z kont bankowych, spam, ataki DDoS czy scam - to metody, których ...

-

![Atak phishingowy na klientów BZ WBK Atak phishingowy na klientów BZ WBK]()

Atak phishingowy na klientów BZ WBK

... waznosci, Kod CVV2. Po wypełnieniu pól formularza i kliknięciu przycisku „Kontynuuj” dane karty użytkownika mogą trafić w ręce cyberprzestępców. Kaspersky Lab Polska podkreśla ... której – jeżeli da się złapać – wprowadza poufne informacje dotyczące numerów kont bankowych, kart kredytowych, haseł dostępu itp. lub pobiera szkodliwy kod, który następnie ...

-

![Powierzchnie biurowe w Polsce I kw. 2011 Powierzchnie biurowe w Polsce I kw. 2011]()

Powierzchnie biurowe w Polsce I kw. 2011

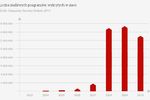

Pierwsze miesiące 2011 roku na rynku nieruchomości biurowych w Polsce stanowiły kontynuację pozytywnych trendów zapoczątkowanych w ubiegłych kwartałach. 1 kwartał 2011 roku przyniósł niewielkie zmiany po stronie podażowej. W największych polskich miastach do użytku zostało oddane około 30 000 m2 nowoczesnej powierzchni biurowej - podaje najnowszy ...

-

![ESET: zagrożenia internetowe V 2011 ESET: zagrożenia internetowe V 2011]()

ESET: zagrożenia internetowe V 2011

... dane. Znacznie częściej powodowały one jednak wyświetlanie różnego typu grafik lub odtwarzały konkretne dźwięki. Obecnie zagrożenia stanowią hybrydy kilku typów złośliwych programów i dość często są one tylko dodatkiem do różnego typu ataków np. phishingowych. Celem takich ataków jest uzyskanie dostępu do kont ...

-

![Metody kreowania wizerunku lidera politycznego Metody kreowania wizerunku lidera politycznego]()

Metody kreowania wizerunku lidera politycznego

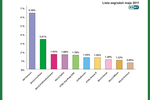

Zjawisko reklamy politycznej zostało poddane rozlicznym badaniom, z których wnioski skłaniają badaczy do uznania, że jest to nieodzowny element działalności politycznej w systemie demokratycznym. Ponieważ odbiorcy oczekują od polityków informacji na temat podejmowanych aktywności oraz zrealizowanych projektów politycznych, każdy z liderów zadbać ...

-

![Pośrednictwo kredytowe 2010 [© Scanrail - Fotolia.com] Pośrednictwo kredytowe 2010]()

Pośrednictwo kredytowe 2010

Główny Urząd Statystyczny po raz trzeci prezentuje dane przedsiębiorstw pośrednictwa kredytowego W 2010 r. badaniem objęto 59 firm. Wśród nich przeważały spółki kapitałowe (20 spółek akcyjnych i 30 spółek z ograniczoną odpowiedzialnością), ...

-

![Trend Micro: zagrożenia internetowe II kw. 2011 [© stoupa - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2011]()

Trend Micro: zagrożenia internetowe II kw. 2011

... jak ryzykowne - zarówno dla firm, jak i dla użytkowników indywidualnych - jest przeglądanie kont Webmail w pracy i pobieranie aplikacji zarażonych trojanami. Wśród dostawców ... Micro uczestniczyła w unieszkodliwieniu serwera command-and-control (C&C) CARBERP , który kradł dane osobowe użytkownikom na całym świecie przez wiele miesięcy, od początku ...

-

![Bezpieczna bankowość online [© stoupa - Fotolia.com] Bezpieczna bankowość online]()

Bezpieczna bankowość online

... są podatni na oszustwa polegające na prośbie o podanie numerów kont bankowych w systemie automatycznych wiadomości głosowych. Rady dla „konserwatywnych i ostrożnych”: ... . „Jest bardziej prawdopodobne, że użytkownicy sami nieświadomie udostępnili przestępcom dane dotyczące bankowości elektronicznej odpowiadając na oszukańcze maile, wchodząc na ...

-

![Ewolucja spamu IV-VI 2011 Ewolucja spamu IV-VI 2011]()

Ewolucja spamu IV-VI 2011

... został stworzony w taki sposób, aby po kliknięciu przez użytkownika przycisku “Submit” jego dane osobowe zostały wysłane do zasobu osoby trzeciej, tj. do phisherów. ... phishingowym. Na początku czerwca 2011 roku ujawniono, że chińscy hakerzy uzyskali dostęp do kont Google kilku wysokich rangą amerykańskich urzędników przy użyciu ataków typu “spear ...

-

![Finanse i usługi bankowe według polskich internautów Finanse i usługi bankowe według polskich internautów]()

Finanse i usługi bankowe według polskich internautów

... polskich internautów” zostały zaprezentowane w raporcie o tym samym tytule. Zestawiono w nim dane otrzymane w pięciu falach badania, zrealizowanych od marca 2009 r. do ... posiada jednostki funduszy inwestycyjnych, a 5 proc. korzysta z oferowanych przez banki Indywidualnych Kont Emerytalnych (IKE). Porównując tegoroczną falę badania z poprzednią można ...

-

![Darmowy Internet? [© Minerva Studio - Fotolia.com] Darmowy Internet?]()

Darmowy Internet?

... W Polsce darmową pocztę elektroniczną oferuje wiele portali. Pod względem liczby aktywnych kont w czołówce plasuje się Onet.pl. Darmowa poczta e-mail na Onet.pl oferuje ... Facebook podwoił przychody do 1,6 mld dolarów i osiągnął zysk w wysokości prawie 0,5 mld dolarów (dane według Reuters, http://www.press.pl/newsy/pokaz.php?id=26943). Nie może ...

-

![Kradzież tożsamości w Internecie [© stoupa - Fotolia.com] Kradzież tożsamości w Internecie]()

Kradzież tożsamości w Internecie

... w świecie wirtualnym, gdzie nie sposób dokonać rozpoznania osoby poprzez wizualne dane, trzeba polegać na innych elementach uwierzytelnienia. W dobie biometrycznego sprawdzania ... robaka infekującego poprzez phishing, intencją jest, aby pozyskać możliwie jak najwięcej kont użytkowników. W jakim celu? Okazuje się, że podstawowym celem kierowania ...

-

![Branża TSL a systemy informatyczne Branża TSL a systemy informatyczne]()

Branża TSL a systemy informatyczne

Sektor transportu - spedycji - logistyki (TSL) jest obszarem bardzo bogatym w formy działalności. Pracują tu zarówno małe kilkuosobowe spółki prywatne, jak i gigantyczne przedsiębiorstwa kontrolowane przez skarb państwa. Wszystkie na swój sposób wykorzystują systemy informatyczne. Nie zawsze efektywnie, najczęściej dość oszczędnie, ale w coraz ...

-

![Kaspersky Mobile Security Lite Kaspersky Mobile Security Lite]()

Kaspersky Mobile Security Lite

Smartfon może zostać skradziony tak samo jak portfel, karta płatnicza czy klucze do domu. Oznacza to, że dane, które są w nim przechowywane, mogą łatwo wpaść w niepowołane ręce. Kaspersky Lab przedstawia nowy produkt, który pozwala zabezpieczyć informacje poufne przechowywane w ...

-

![Bezpieczeństwo IT 2011 Bezpieczeństwo IT 2011]()

Bezpieczeństwo IT 2011

... nas incydentach osoby atakujące wykorzystały infrastrukturę zhakowanych serwerów, aby przenieść dane z komputerów ofiar (w niektórych przypadkach były to setki megabajtów). Duqu i Stuxnet ... z PSN w tle. Tym razem okazało się, że Sony musi zamknąć 93 000 zhakowanych kont, aby zapobiec dalszym nadużyciom. Atak hakerski na PSN firmy Sony stanowi jeden ...

-

![Konsumeryzacja IT staje się powszechna [© Scanrail - Fotolia.com] Konsumeryzacja IT staje się powszechna]()

Konsumeryzacja IT staje się powszechna

... firmę. Wyobraźmy sobie na przykład, że pracownik (lub dyrektor generalny) zostawia w restauracji swojego prywatnego niezabezpieczonego iPada, który zawiera dane dotyczące płac pracowników i kont bankowych. W przypadku konsumeryzacji prawdziwym problemem jest brak edukacji, dobrych praktyk i praktycznych wskazówek. Zniechęca to wiele firm, które nie ...

-

![Firma rodzinna: przeżytek, czy lekarstwo na kryzys? [© olly - Fotolia.com] Firma rodzinna: przeżytek, czy lekarstwo na kryzys?]()

Firma rodzinna: przeżytek, czy lekarstwo na kryzys?

Firma rodzinna to z definicji podmiot gospodarczy, w którym przedstawiciele rodziny pełnią funkcję zarządzającą oraz kontrolną. Co więcej, z zasady w funkcjonowanie danego przedsiębiorstwa powinno być zaangażowanych co najmniej kilka spokrewnionych osób. Wkład rodziny może przybrać formę zarówno własności, współwłasności, jak i kierownictwa. Do ...

-

![Spam w VI 2012 r. [© Photosani - Fotolia.com] Spam w VI 2012 r.]()

Spam w VI 2012 r.

... do autentyczności wiadomości e-mail, zawsze możesz skontaktować się z daną firmą, wykorzystując dane kontaktowe podane na jej oficjalnej stronie. Szkodliwe zdjęcie Nie tak dawno ... IT. Wygląda na to, że niektórzy cyberprzestępcy próbowali uzyskać dostęp do kont naszych użytkowników. Spam według kategorii W czerwcu udział kategorii „Osobiste finanse” ...

-

![Acer Aspire 5600U - komputer all-in-one Acer Aspire 5600U - komputer all-in-one]()

Acer Aspire 5600U - komputer all-in-one

... , funkcja „Acer Always Connect” pozwala na szybsze nawiązywanie połączenia z Internetem. Gdy użytkownik jest zalogowany do konta pocztowego w programie Outlook oraz kont w serwisach Facebook i Twitter, zaktualizowane informacje są widoczne od razu po wznowieniu pracy komputera. Ponadto, funkcja „Acer Always Connect” umożliwia zdalne ...

-

![Ewolucja spamu IV-VI 2012 Ewolucja spamu IV-VI 2012]()

Ewolucja spamu IV-VI 2012

... e-płatności, na której użytkownik jest proszony o podanie loginu i hasła. Dane podawane na takiej stronie są wysyłane cyberprzestępcom. Robaki pocztowe ... wielu studentów i uczniów spędza więcej czasu w internecie. Tacy użytkownicy prawdopodobnie nie posiadają kont bankowych online. W okresie tym zmniejsza się również aktywność biznesowa, co prowadzi ...

-

![Norton Internet Security, AntiVirus i Norton 360 w nowych wersjach Norton Internet Security, AntiVirus i Norton 360 w nowych wersjach]()

Norton Internet Security, AntiVirus i Norton 360 w nowych wersjach

... które dopiero się pojawiły lub nie mają jeszcze ustalonej reputacji w społeczności użytkowników oprogramowania Norton. Pomaga to użytkownikom chronić swoje dane dotyczące kont bankowych, haseł, loginów itp. Rozszerzone zabezpieczenia sieci – aby chronić użytkowników przed coraz bardziej zaawansowanymi atakami z Internetu, najnowsze wersje produktów ...

-

![Polacy a płatne treści w Internecie [© goodluz - Fotolia.com] Polacy a płatne treści w Internecie]()

Polacy a płatne treści w Internecie

... . Informacje o badaniu Dane w raporcie pochodzą z badania Megapanel PBI/Gemius oraz z sondaży realizowanych przez PBI w okresie od 23.07 do 29.07.2012 (próba N=3105). Osoby rekrutowane były do badania na serwisach portalu Interia.pl oraz poprzez mailing do posiadaczy kont pocztowych w portalu wp ...

-

![Szkodliwe programy a wersje Androida Szkodliwe programy a wersje Androida]()

Szkodliwe programy a wersje Androida

... trojanami SMS, tj. szkodliwymi programami, które kradną pieniądze z kont mobilnych użytkowników poprzez wysyłanie wiadomości SMS na numery o podwyższonej ... należy do rodziny Plangton. Po zainstalowaniu na urządzeniu trojany te zbierają dane serwisowe z telefonów, wysyłają je do serwera kontrolowanego przez atakujących i czekają na polecenia ...

-

![F-Secure Antibot [© Gunnar Assmy - Fotolia.com] F-Secure Antibot]()

F-Secure Antibot

... i obniżając komfort korzystania z sieci. Stanowią też zagrożenie dla prywatności internautów. Prywatne dane uwierzytelniające (np. hasła) mogą paść łupem złodziei i zostać wykorzystane w celu uzyskania dostępu do rachunków bankowych, kont użytkowników serwisów społecznościowych i innych danych osobowych. Aby zaradzić temu problemowi, F-Secure ...

-

![Polityka prorodzinna w Polsce i Europie [© Konstantin Yuganov - Fotolia.com] Polityka prorodzinna w Polsce i Europie]()

Polityka prorodzinna w Polsce i Europie

Polityka prorodzinna w krajach europejskich jest zróżnicowana - zależy od sytuacji gospodarczej i specyfiki kulturowej danego państwa. Jednak w obliczu ciągle notowanego niżu demograficznego jej znaczenie konsekwentnie rośnie. Dowiedz się, na jakie przywileje mogą liczyć rodzice w różnych krajach Starego Kontynentu i pomóż sprawdzić, jak ta ...

-

![Nowy szkodliwy program MiniDuke Nowy szkodliwy program MiniDuke]()

Nowy szkodliwy program MiniDuke

... , aby określić unikatowy „odcisk palca” komputera, a następnie wykorzystuje te dane do jednoznacznego zaszyfrowania swoich późniejszych komunikatów. Szkodnik jest również ... szkodnik używa Twittera (bez wiedzy użytkownika) i zaczyna poszukiwać tweetów z konkretnych kont. Te konta zostały stworzone przez operatorów centrum kontroli (C2) MiniDuke'a, ...

-

![Ocena ryzyka lekarstwem na cyberataki typu APT [© Minerva Studio - Fotolia.com] Ocena ryzyka lekarstwem na cyberataki typu APT]()

Ocena ryzyka lekarstwem na cyberataki typu APT

... w wykryciu oraz szerokim zasięgiem. „Zaskoczenie i uraz przychodzą później, gdy wykradzione poufne dane i tajne informacje krążą już po rynku. Dopiero wtedy rozpoczynają ... i najprostszym sposobem rozpoczęcia tego rodzaju ataków jest użycie poczty mailowej czy kont na portalach społecznościowych. „Przestępcy tworzą fałszywe profile całych zespołów z ...

-

![Bezpieczeństwo w Internecie 2012 [© tiero - Fotolia.com] Bezpieczeństwo w Internecie 2012]()

Bezpieczeństwo w Internecie 2012

... , co oznacza trzykrotny wzrost względem 2011 r. Cyberprzestępcy interesują się informacjami dotyczącymi kont bankowych takich firm, danymi ich klientów oraz własnością intelektualną. Jednocześnie ... nasz kraj plasuje się w pierwszej dziesiątce, m.in.w obszarze przechowywania stron wyłudzających dane (6. miejsce), pochodzenia spamu wysyłanego przez ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Bezpieczne dziecko w sieci [© stoupa - Fotolia.com] Bezpieczne dziecko w sieci](https://s3.egospodarka.pl/grafika/bezpieczne-surfowanie/Bezpieczne-dziecko-w-sieci-MBuPgy.jpg)

![Urządzenia mobilne zagrożone w 2011 [© stoupa - Fotolia.com] Urządzenia mobilne zagrożone w 2011](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Urzadzenia-mobilne-zagrozone-w-2011-MBuPgy.jpg)

![Sklepy osiedlowe I 2011 [© Scanrail - Fotolia.com] Sklepy osiedlowe I 2011](https://s3.egospodarka.pl/grafika/sklepy-osiedlowe/Sklepy-osiedlowe-I-2011-apURW9.jpg)

![Pośrednictwo kredytowe 2010 [© Scanrail - Fotolia.com] Pośrednictwo kredytowe 2010](https://s3.egospodarka.pl/grafika/dzialalnosc-przedsiebiorstw-posrednictwa-kredytowe/Posrednictwo-kredytowe-2010-apURW9.jpg)

![Trend Micro: zagrożenia internetowe II kw. 2011 [© stoupa - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2011](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-zagrozenia-internetowe-II-kw-2011-MBuPgy.jpg)

![Bezpieczna bankowość online [© stoupa - Fotolia.com] Bezpieczna bankowość online](https://s3.egospodarka.pl/grafika/bankowosc-internetowa/Bezpieczna-bankowosc-online-MBuPgy.jpg)

![Darmowy Internet? [© Minerva Studio - Fotolia.com] Darmowy Internet?](https://s3.egospodarka.pl/grafika/portale-spolecznosciowe/Darmowy-Internet-iG7AEZ.jpg)

![Kradzież tożsamości w Internecie [© stoupa - Fotolia.com] Kradzież tożsamości w Internecie](https://s3.egospodarka.pl/grafika/kradziez-danych/Kradziez-tozsamosci-w-Internecie-MBuPgy.jpg)

![Konsumeryzacja IT staje się powszechna [© Scanrail - Fotolia.com] Konsumeryzacja IT staje się powszechna](https://s3.egospodarka.pl/grafika/urzadzenia-przenosne/Konsumeryzacja-IT-staje-sie-powszechna-apURW9.jpg)

![Firma rodzinna: przeżytek, czy lekarstwo na kryzys? [© olly - Fotolia.com] Firma rodzinna: przeżytek, czy lekarstwo na kryzys?](https://s3.egospodarka.pl/grafika2/firmy-rodzinne/Firma-rodzinna-przezytek-czy-lekarstwo-na-kryzys-99269-150x100crop.jpg)

![Spam w VI 2012 r. [© Photosani - Fotolia.com] Spam w VI 2012 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-VI-2012-r-100201-150x100crop.jpg)

![Polacy a płatne treści w Internecie [© goodluz - Fotolia.com] Polacy a płatne treści w Internecie](https://s3.egospodarka.pl/grafika2/pobieranie-plikow/Polacy-a-platne-tresci-w-Internecie-108505-150x100crop.jpg)

![F-Secure Antibot [© Gunnar Assmy - Fotolia.com] F-Secure Antibot](https://s3.egospodarka.pl/grafika2/Antibot/F-Secure-Antibot-113507-150x100crop.jpg)

![Polityka prorodzinna w Polsce i Europie [© Konstantin Yuganov - Fotolia.com] Polityka prorodzinna w Polsce i Europie](https://s3.egospodarka.pl/grafika2/polityka-prorodzinna/Polityka-prorodzinna-w-Polsce-i-Europie-113654-150x100crop.jpg)

![Ocena ryzyka lekarstwem na cyberataki typu APT [© Minerva Studio - Fotolia.com] Ocena ryzyka lekarstwem na cyberataki typu APT](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Ocena-ryzyka-lekarstwem-na-cyberataki-typu-APT-115116-150x100crop.jpg)

![Bezpieczeństwo w Internecie 2012 [© tiero - Fotolia.com] Bezpieczeństwo w Internecie 2012](https://s3.egospodarka.pl/grafika2/Symantec/Bezpieczenstwo-w-Internecie-2012-116780-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Ranking kont osobistych z najlepszymi korzyściami dla klientów [© Andrey Popov - Fotolia.com] Ranking kont osobistych z najlepszymi korzyściami dla klientów](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-kont-osobistych-z-najlepszymi-korzysciami-dla-klientow-266814-150x100crop.jpg)

![Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw. [© matthias21 - Fotolia.com] Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw.](https://s3.egospodarka.pl/grafika2/wydatki-na-paliwo/Jaki-jest-koszt-przejechania-100-km-samochodem-Sprawdz-porownanie-benzyny-oleju-napedowego-LPG-i-innych-paliw-262279-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Leasing w 2025 roku: stabilny wzrost i boom na auta elektryczne [© pexels] Leasing w 2025 roku: stabilny wzrost i boom na auta elektryczne](https://s3.egospodarka.pl/grafika2/leasing/Leasing-w-2025-roku-stabilny-wzrost-i-boom-na-auta-elektryczne-270728-150x100crop.jpg)

![AI zabierze Ci pracę? Sprawdź, jak się przygotować na zawodową rewolucję [© wygenerowane przez AI] AI zabierze Ci pracę? Sprawdź, jak się przygotować na zawodową rewolucję](https://s3.egospodarka.pl/grafika2/przekwalifikowanie-zawodowe/AI-zabierze-Ci-prace-Sprawdz-jak-sie-przygotowac-na-zawodowa-rewolucje-270668-150x100crop.jpg)

![Kupno auta to dopiero początek. Przewodnik po formalnościach, terminach i karach za ich niedopełnienie [© wygenerowane przez AI] Kupno auta to dopiero początek. Przewodnik po formalnościach, terminach i karach za ich niedopełnienie](https://s3.egospodarka.pl/grafika2/kupno-samochodu/Kupno-auta-to-dopiero-poczatek-Przewodnik-po-formalnosciach-terminach-i-karach-za-ich-niedopelnienie-270667-150x100crop.jpg)

![Pęknięta rura: zagrożenie dla nieruchomości, zdrowia i budżetu [© pixabay] Pęknięta rura: zagrożenie dla nieruchomości, zdrowia i budżetu](https://s3.egospodarka.pl/grafika2/awaria-rur/Peknieta-rura-zagrozenie-dla-nieruchomosci-zdrowia-i-budzetu-270708-150x100crop.jpg)

![Praca w IT: gdzie spada popyt, a gdzie rosną wynagrodzenia [© pexels] Praca w IT: gdzie spada popyt, a gdzie rosną wynagrodzenia](https://s3.egospodarka.pl/grafika2/rynek-pracy/Praca-w-IT-gdzie-spada-popyt-a-gdzie-rosna-wynagrodzenia-270707-150x100crop.jpg)