-

![Ekspres do kawy i elektroniczna niania - narzędzia w rękach cyberprzestępcy [© agary35 - Fotolia.com] Ekspres do kawy i elektroniczna niania - narzędzia w rękach cyberprzestępcy]()

Ekspres do kawy i elektroniczna niania - narzędzia w rękach cyberprzestępcy

... na jego działanie. Podczas wyboru urządzenia, które będzie gromadziło informacje dotyczące Twojego życia osobistego oraz życia Twojej rodziny, takiego jak elektroniczna niania, lepszym rozwiązaniem może być najprostszy model na rynku wykorzystujący fale radiowe – taki, który potrafi transmitować jedynie sygnał audio, bez możliwości ...

-

![Telefon AVM FRITZ!Fon C4 Telefon AVM FRITZ!Fon C4]()

Telefon AVM FRITZ!Fon C4

... , zawieszenie, routing połączeń, przekazywanie i konferencje trójstronne Czas rozmowy do 10 godzin, do 6 dni w trybie czuwania Listy połączeń, alarm, elektroniczna niania, funkcja "nie przeszkadzać" Tryb Eco DECT: automatyczne wyłączanie interfejsu radiowego w trybie czuwania Aktualizacja oprogramowania z nowymi funkcjami za naciśnięciem jednego ...

-

![8 porad dla rodziców: dzieci i nowe technologie [© pixabay.com] 8 porad dla rodziców: dzieci i nowe technologie]()

8 porad dla rodziców: dzieci i nowe technologie

... czy gadżety są wyposażone w kamery, mikrofony lub głośniki, które w przypadku nieprawidłowej konfiguracji zwiększają ryzyko naruszenia prywatności i bezpieczeństwa. Elektroniczna niania monitorująca pokój dziecięcy czy smartwatch na nadgarstku malucha, z jednej strony znacznie ułatwiają kontrolę poczynań najmłodszych domowników, zaś z drugiej ...

-

![Sieciowe zagrożenia IV-VI 2005 Sieciowe zagrożenia IV-VI 2005]()

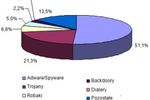

Sieciowe zagrożenia IV-VI 2005

... Twórcy złośliwych aplikacji intensywnie poszukują nowych kanałów, za pośrednictwem których mogliby rozprzestrzeniać swoje programy. Tradycyjne sposoby, takie jak poczta elektroniczna powoli zaczynają tracić na znaczeniu w związku z rosnącą świadomością użytkowników. W celu rozpowszechniania programów typu spyware i adware wykorzystuje się witryny ...

-

![Oprogramowanie Trend Micro Mobile Security 5.0 [© Nmedia - Fotolia.com] Oprogramowanie Trend Micro Mobile Security 5.0]()

Oprogramowanie Trend Micro Mobile Security 5.0

... przenośnych. Naraża to przedsiębiorstwa na ryzyko utraty poufnych danych, także informacji o strategicznym znaczeniu. Aplikacje mobilne, takie jak poczta elektroniczna typu „push”, zarządzanie kontaktami z klientem czy automatyzacja działań terenowych, ułatwiają kradzież danych. Możliwości TMMS 5.0 w zakresie szyfrowania i uwierzytelniania danych ...

-

![Łamanie zabezpieczeń CAPTCHA za 2 funty [© stoupa - Fotolia.com] Łamanie zabezpieczeń CAPTCHA za 2 funty]()

Łamanie zabezpieczeń CAPTCHA za 2 funty

... wypełnia pole odpowiedzi i kończy proces rejestracji. W ten sposób spamerzy uzyskują swobodny dostęp do kont użytkowników. Z konta wysyłana jest niepożądana poczta elektroniczna do tysięcy legalnych kont poczty elektronicznej. „Przestępstwa w sieci nie są już zajęciem pojedynczych osób. Działalnością na tym polu zajęły się ...

-

![12 największych zagrożeń 2017. Poznaj pomysły cyberprzestępcy [© chainat - Fotolia.com] 12 największych zagrożeń 2017. Poznaj pomysły cyberprzestępcy]()

12 największych zagrożeń 2017. Poznaj pomysły cyberprzestępcy

... osobiste urządzenia IoT Użytkownicy domowych urządzeń Internetu Rzeczy mogą nie zauważyć lub nawet nie być zainteresowani faktem, że np. ich elektroniczna niania została przejęta przez hakerów i wykorzystana do ataku na cudzą stronę internetową. Jednak gdy pojedyncze urządzenie w sieci domowej zostanie przejęte, może ...

-

![Ransomware wraca do łask cyberprzestępców [© Florian Roth - Fotolia.com] Ransomware wraca do łask cyberprzestępców]()

Ransomware wraca do łask cyberprzestępców

... . W prawie 15 procentach przypadków w tym kwartale, przestępcy zidentyfikowali i/lub wykorzystali źle skonfigurowane aplikacje publiczne. Kolejnym popularnym sposobem była poczta elektroniczna i aktywowanie przez użytkownika złośliwego dokumentu lub linku. W jednym z przypadków ataku na biznesową pocztę elektroniczną (BEC), został wykorzystany ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Ekspres do kawy i elektroniczna niania - narzędzia w rękach cyberprzestępcy [© agary35 - Fotolia.com] Ekspres do kawy i elektroniczna niania - narzędzia w rękach cyberprzestępcy](https://s3.egospodarka.pl/grafika2/internet-rzeczy/Ekspres-do-kawy-i-elektroniczna-niania-narzedzia-w-rekach-cyberprzestepcy-166212-150x100crop.jpg)

![8 porad dla rodziców: dzieci i nowe technologie [© pixabay.com] 8 porad dla rodziców: dzieci i nowe technologie](https://s3.egospodarka.pl/grafika2/dziecko-w-sieci/8-porad-dla-rodzicow-dzieci-i-nowe-technologie-241719-150x100crop.jpg)

![Oprogramowanie Trend Micro Mobile Security 5.0 [© Nmedia - Fotolia.com] Oprogramowanie Trend Micro Mobile Security 5.0](https://s3.egospodarka.pl/grafika/Trend-Micro/Oprogramowanie-Trend-Micro-Mobile-Security-5-0-Qq30bx.jpg)

![Łamanie zabezpieczeń CAPTCHA za 2 funty [© stoupa - Fotolia.com] Łamanie zabezpieczeń CAPTCHA za 2 funty](https://s3.egospodarka.pl/grafika/ataki-hakerow/Lamanie-zabezpieczen-CAPTCHA-za-2-funty-MBuPgy.jpg)

![12 największych zagrożeń 2017. Poznaj pomysły cyberprzestępcy [© chainat - Fotolia.com] 12 największych zagrożeń 2017. Poznaj pomysły cyberprzestępcy](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/12-najwiekszych-zagrozen-2017-Poznaj-pomysly-cyberprzestepcy-187616-150x100crop.jpg)

![Ransomware wraca do łask cyberprzestępców [© Florian Roth - Fotolia.com] Ransomware wraca do łask cyberprzestępców](https://s3.egospodarka.pl/grafika2/ataki-ransomware/Ransomware-wraca-do-lask-cyberprzestepcow-248954-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Renta wdowia - wnioski już od 1 stycznia 2025 [© Freepik] Renta wdowia - wnioski już od 1 stycznia 2025](https://s3.egospodarka.pl/grafika2/renta-wdowia/Renta-wdowia-wnioski-juz-od-1-stycznia-2025-263356-150x100crop.jpg)

![Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com] Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com]](https://s3.egospodarka.pl/grafika2/pozyczka-gotowkowa/Pozyczki-na-bardzo-wysoki-procent-111764-50x33crop.jpg) Pożyczki na bardzo wysoki procent

Pożyczki na bardzo wysoki procent

![Harbingers, Tpay i Future Mind zapraszają na Growth 360 - meetup w Poznaniu o wzroście biznesu i inteligentnej reklamie [© wygenerowane przez AI] Harbingers, Tpay i Future Mind zapraszają na Growth 360 - meetup w Poznaniu o wzroście biznesu i inteligentnej reklamie](https://s3.egospodarka.pl/grafika2//Harbingers-Tpay-i-Future-Mind-zapraszaja-na-Growth-360-meetup-w-Poznaniu-o-wzroscie-biznesu-i-inteligentnej-reklamie-271262-150x100crop.png)

![10 zasad długowiecznego domu. Jak urządzić mieszkanie, by żyć dłużej i zdrowiej? [© wygenerowane przez AI] 10 zasad długowiecznego domu. Jak urządzić mieszkanie, by żyć dłużej i zdrowiej?](https://s3.egospodarka.pl/grafika2/dlugosc-zycia/10-zasad-dlugowiecznego-domu-Jak-urzadzic-mieszkanie-by-zyc-dluzej-i-zdrowiej-271261-150x100crop.jpg)

![Jak przygotować firmę do KSeF? 5 niezbędnych działań przed 1 kwietnia 2026 [© wygenerowane przez AI] Jak przygotować firmę do KSeF? 5 niezbędnych działań przed 1 kwietnia 2026](https://s3.egospodarka.pl/grafika2/Krajowy-System-e-Faktur/Jak-przygotowac-firme-do-KSeF-5-niezbednych-dzialan-przed-1-kwietnia-2026-271259-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-150x100crop.jpg)

![Konflikt o pracę zdalną: firmy chcą powrotu do biur, pracownicy wolą elastyczność [© wygenerowane przez AI] Konflikt o pracę zdalną: firmy chcą powrotu do biur, pracownicy wolą elastyczność](https://s3.egospodarka.pl/grafika2/zarzadzanie-zasobami-ludzkimi/Konflikt-o-prace-zdalna-firmy-chca-powrotu-do-biur-pracownicy-wola-elastycznosc-271215-150x100crop.jpg)